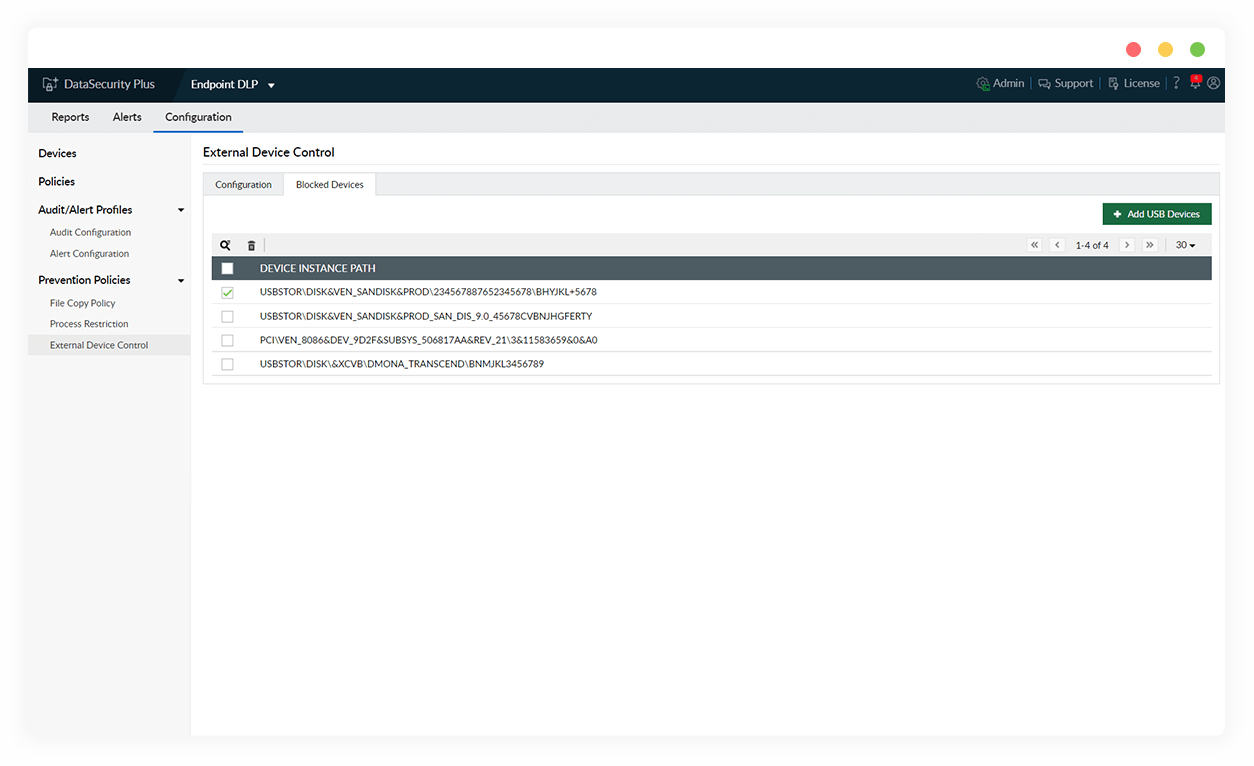

Permita solo memorias USB autorizadas

Añada las rutas de instancia de dispositivo de las memorias USB a una lista de bloqueo para evitar ataques desde discos potencialmente dañinos. Bloquee los USB cuando se inicie cualquier acción del usuario para evitar actividades maliciosas por parte de intrusos.

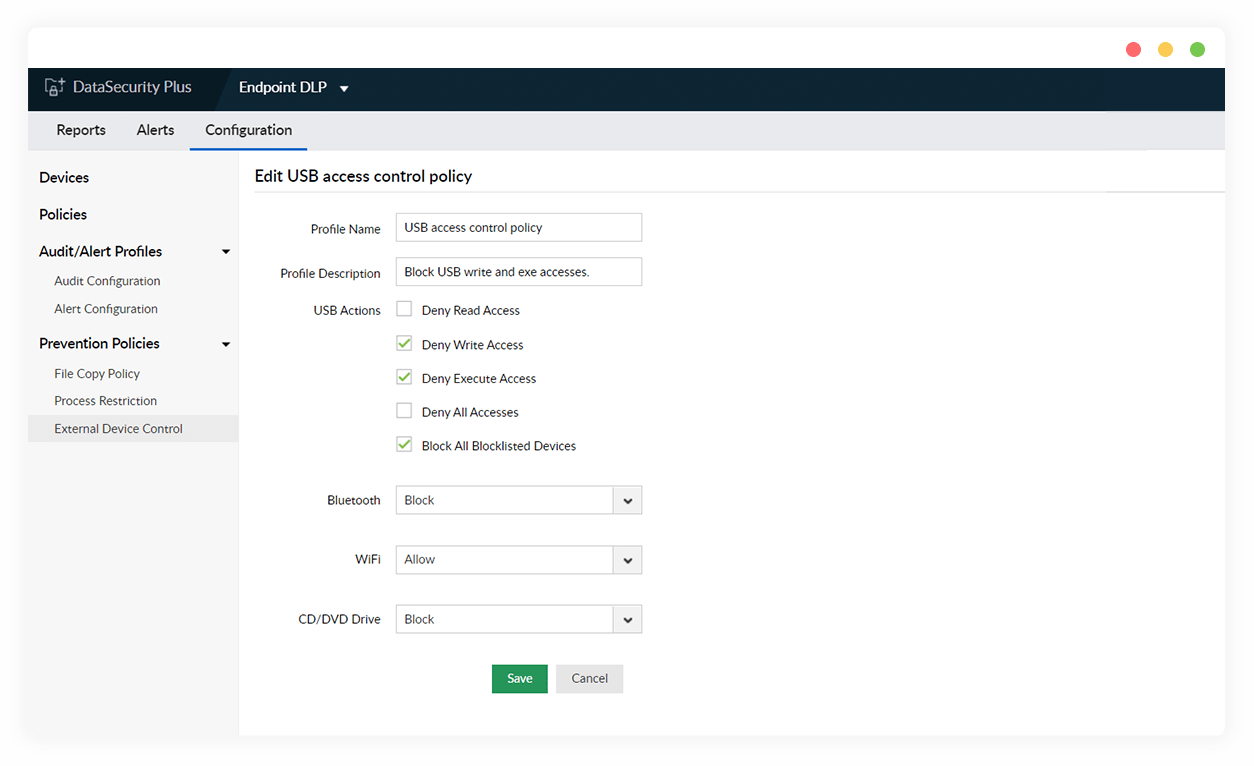

Prohíba acciones específicas del disco USB

Rechace determinadas acciones del usuario realizadas en discos de almacenamiento extraíbles. Por ejemplo, habilite el acceso de lectura a los archivos de un disco, pero deshabilite los derechos de modificación para evitar cambios realizados por el usuario.

Impida la ejecución de aplicaciones en USB

Restrinja los ejecutables de aplicaciones dentro de las memorias USB que están siendo ejecutados por todos los usuarios. Permita que los usuarios accedan a las acciones USB aplicando la política de dispositivos externos solo a los endpoints autorizados.

Monitoree la actividad de los archivos sensibles en los USB

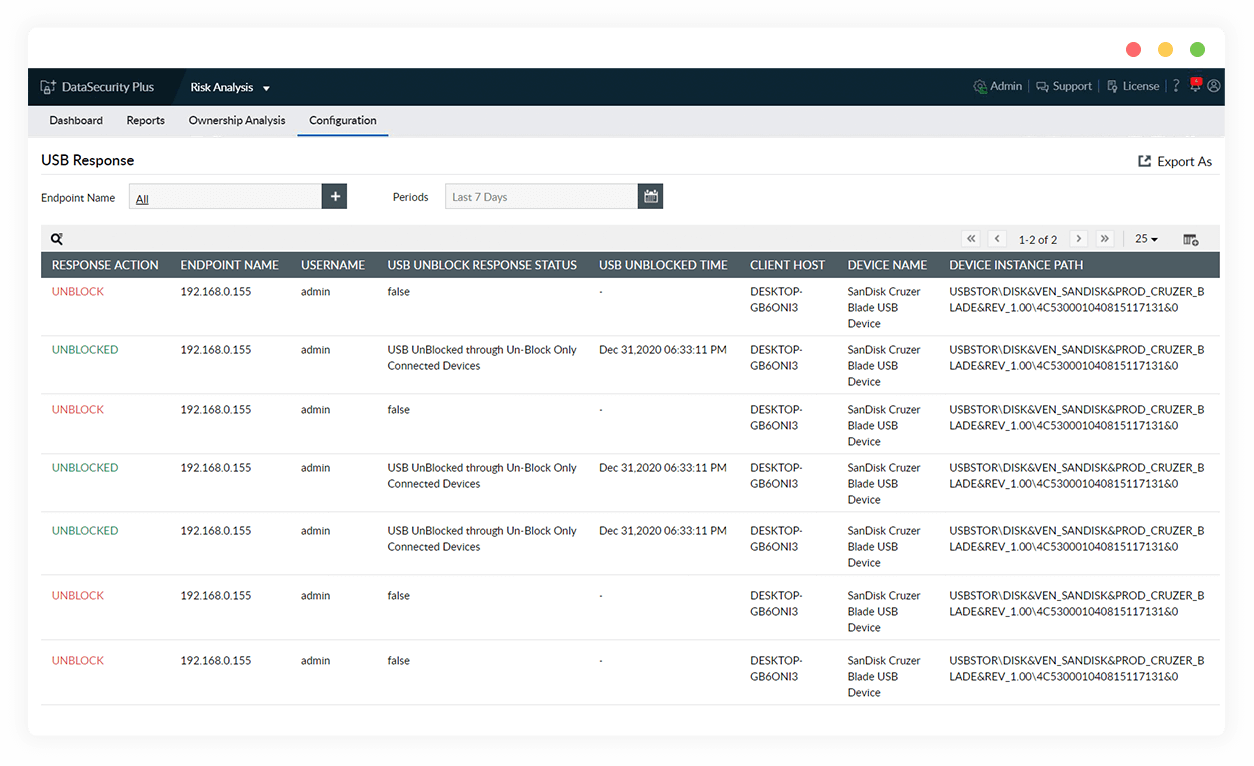

Realice un control de las acciones de USB en archivos restringidos y reciba notificaciones por correo electrónico. Además, defina una respuesta integrada para bloquear el disco extraíble con el fin de frenar la actividad no autorizada.

Regule las acciones del usuario realizadas en discos USB y otros medios extraíbles con nuestro software de prevención de filtración de datos.