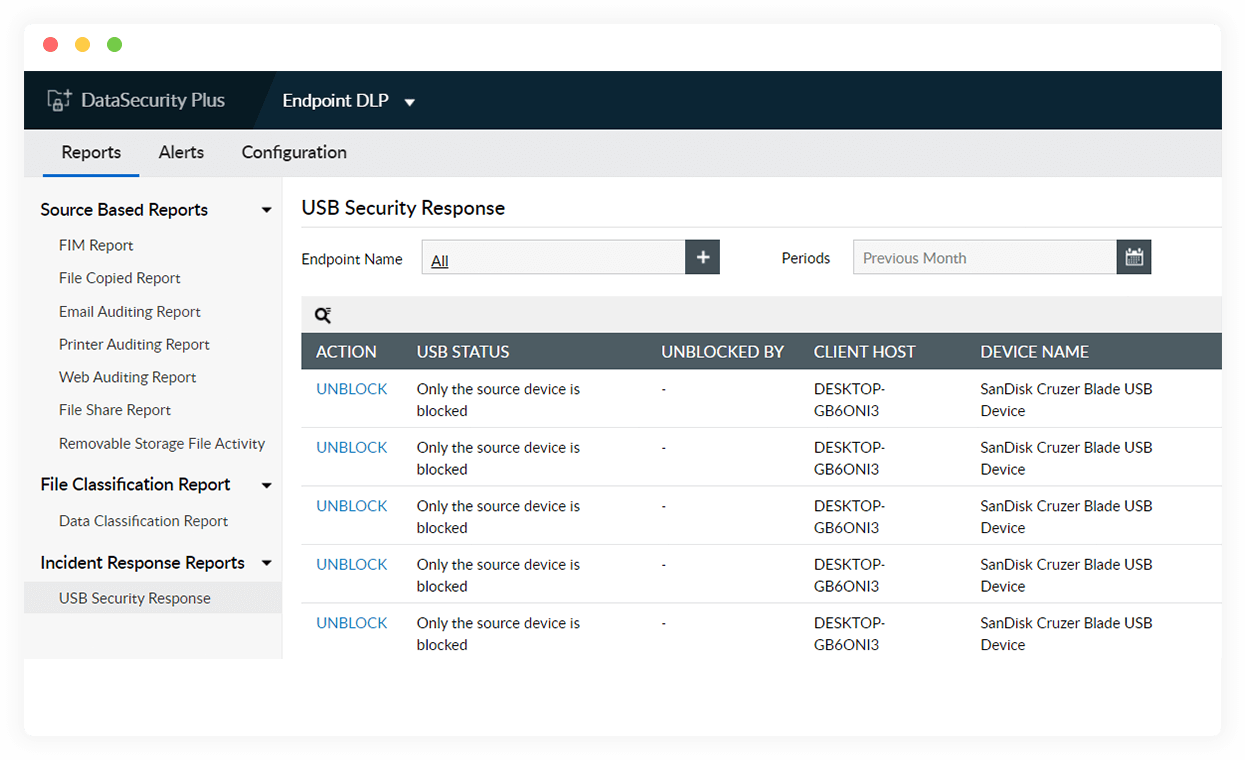

Bloquee los USB sospechosos

Controle las memorias USB utilizadas por los particulares. Especifique qué discos portátiles deben bloquearse y permita solo los dispositivos autorizados mediante una lista de bloqueo de dispositivos USB.

Haga que los USB sean de solo lectura

Regule las acciones que pueden realizar los usuarios dentro de los dispositivos USB. Haga que los dispositivos sean de solo lectura o deniegue acciones específicas, como la modificación de archivos o la ejecución de aplicaciones.

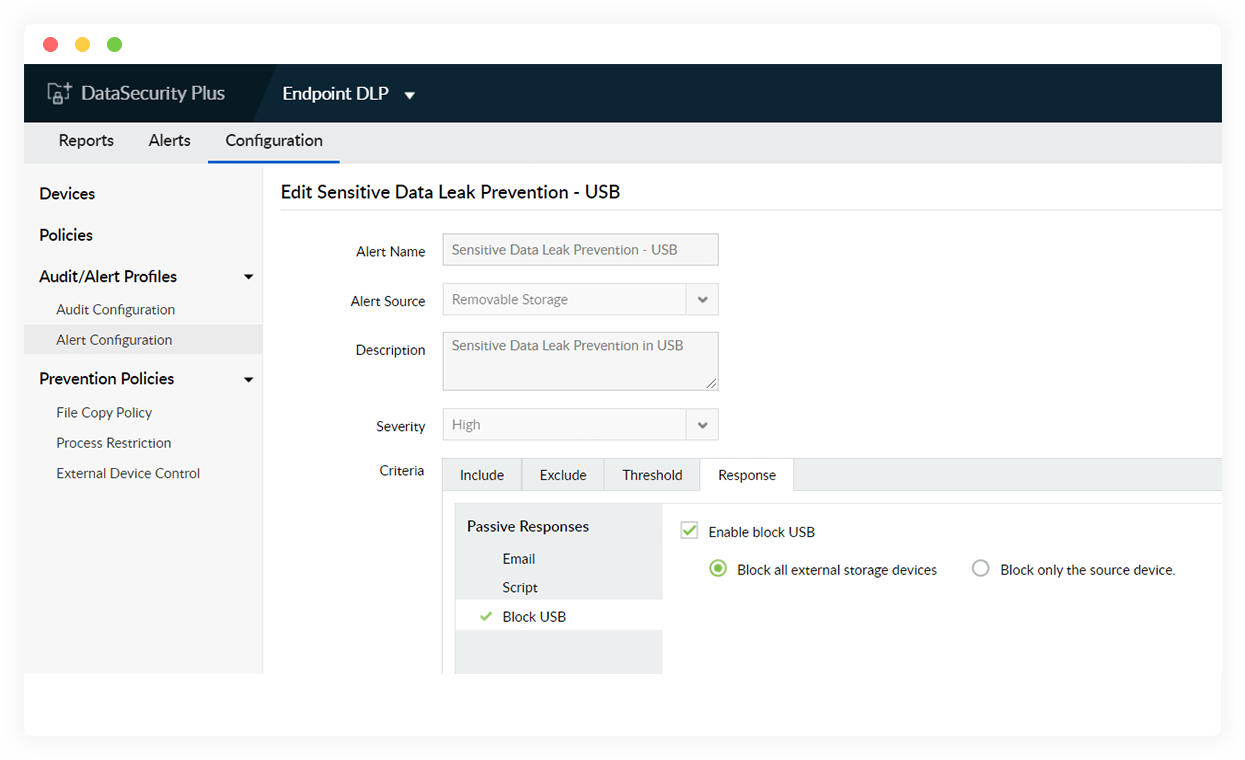

Aplique la política de protección de datos USB

Restrinja las transferencias de archivos no autorizadas a dispositivos USB para evitar la exfiltración de datos. Monitoree y agilice el uso de medios de almacenamiento extraíbles para frustrar posibles filtraciones de datos.

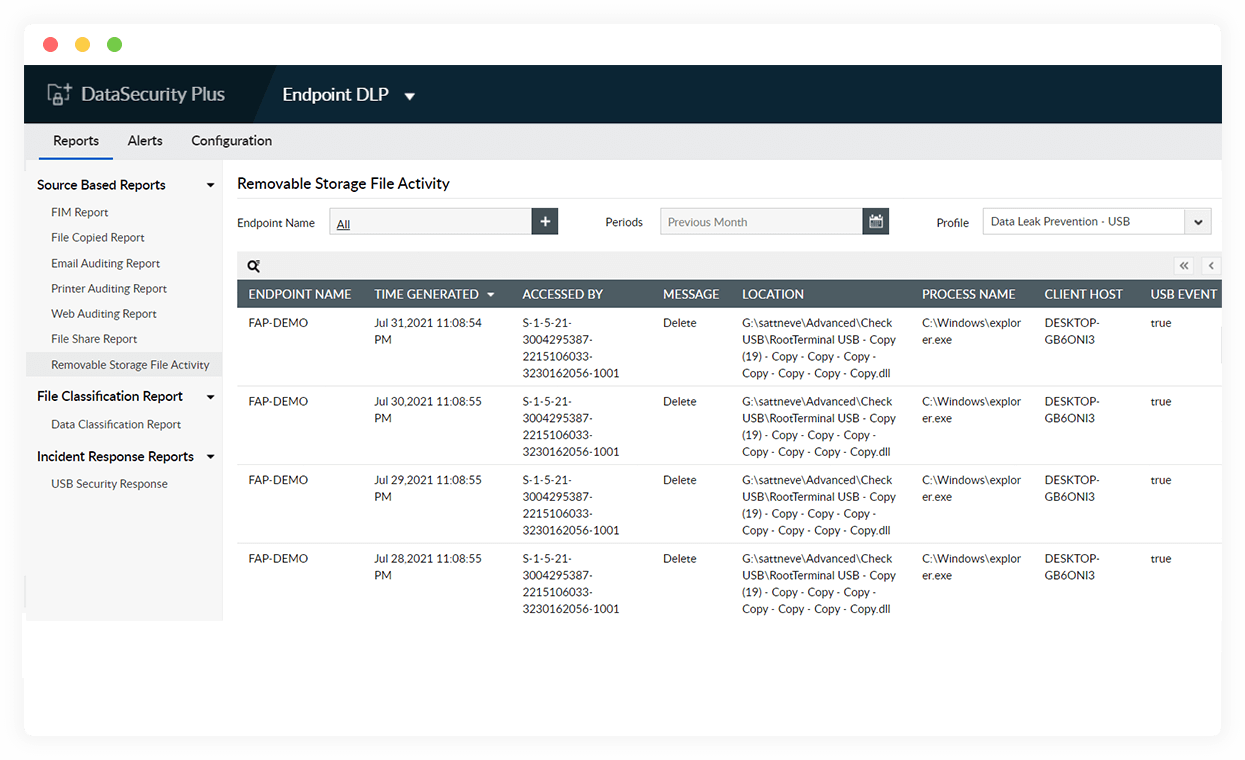

Active alertas a tiempo

Controle de cerca las acciones de los usuarios para detectar actividades internas maliciosas. Reciba notificaciones de las acciones de los usuarios mediante alertas que se activan en función de los eventos de creación, modificación y eliminación de archivos realizados en dispositivos USB.

Regule el uso de medios de almacenamiento extraíbles con nuestra solución de prevención de filtración de datos.