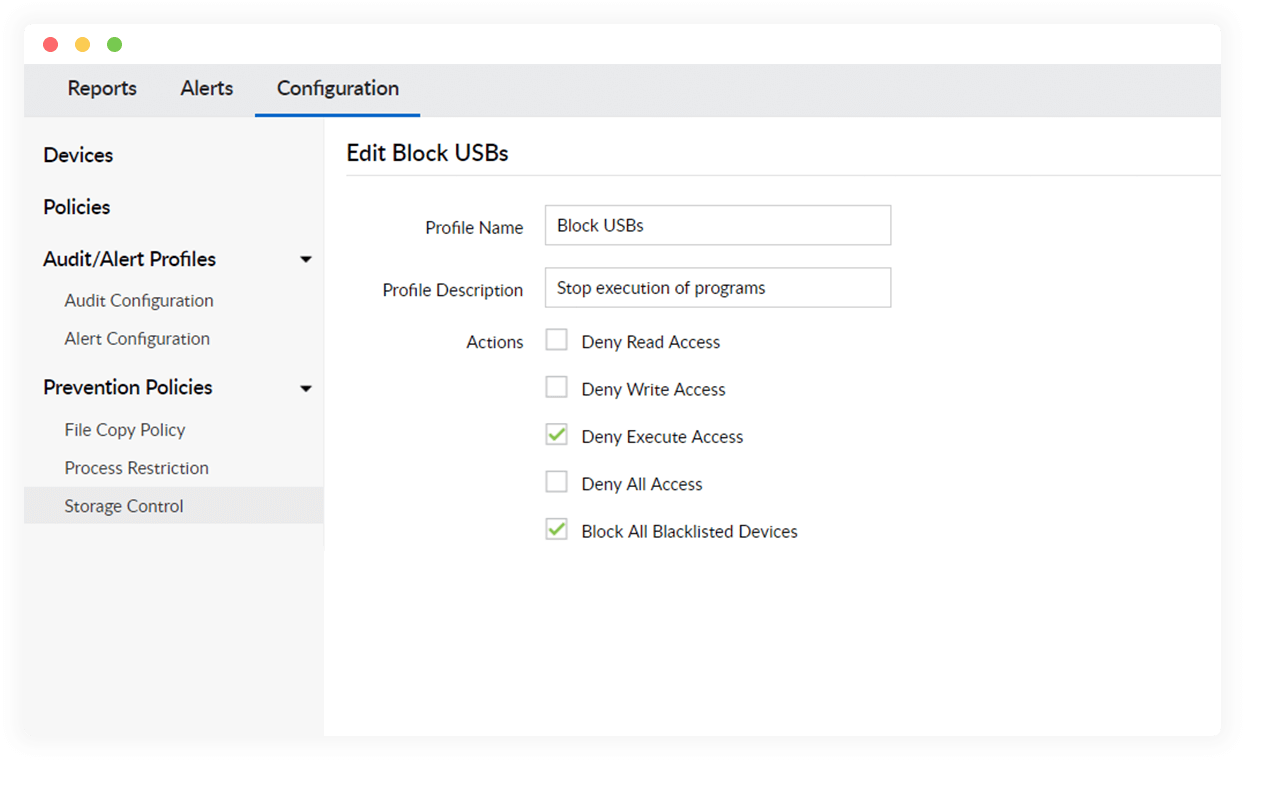

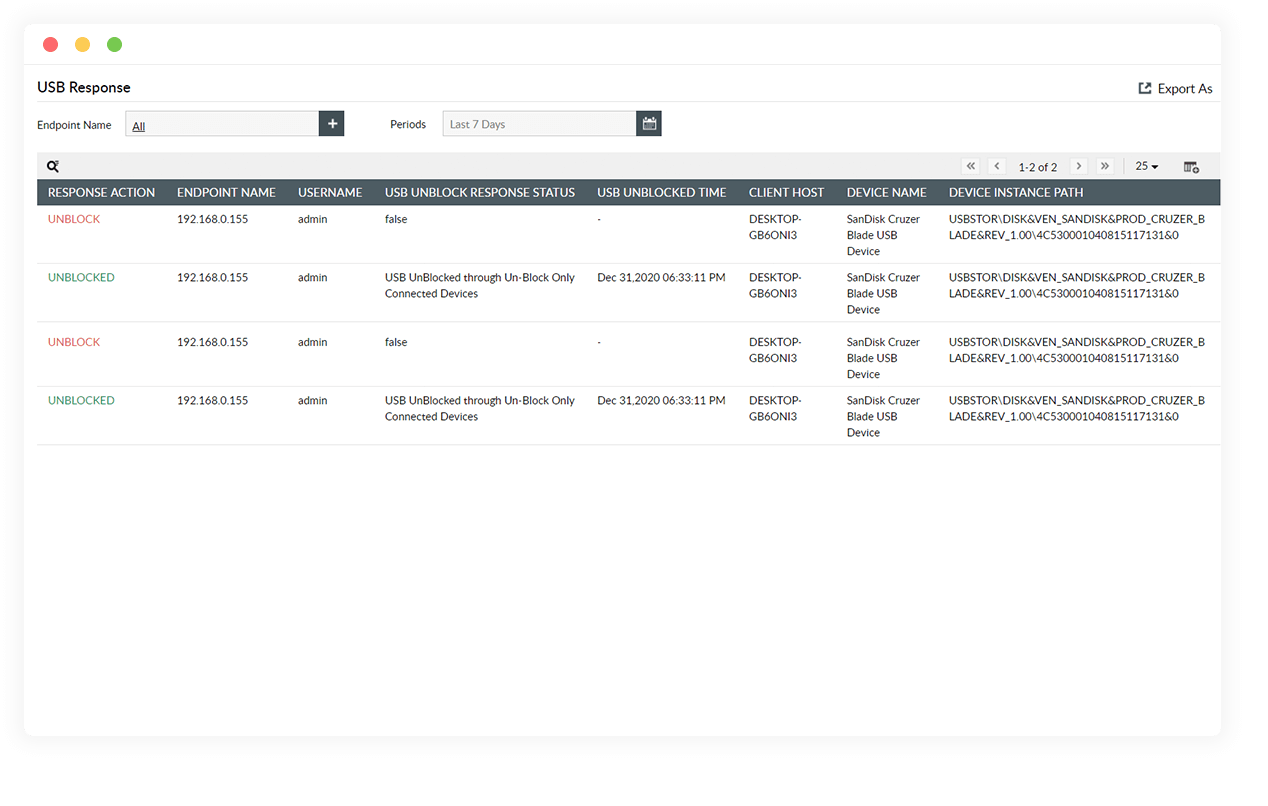

Deniegue acciones USB de alto riesgo

Invalide el uso de discos extraíbles para impedir que se abran o modifiquen archivos en USB y para bloquear la ejecución de aplicaciones desconocidas.

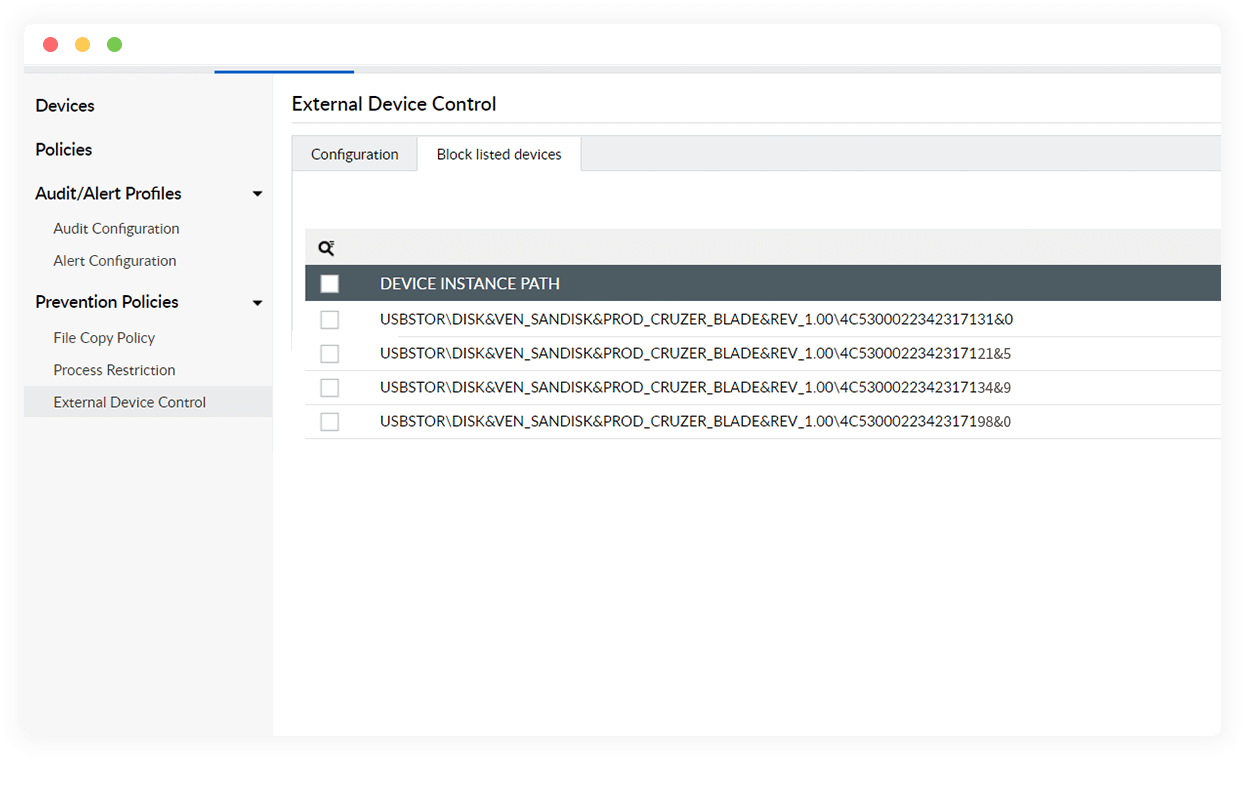

Autorice solo dispositivos seguros

Permita que los empleados utilicen solo los discos USB seguros autorizados por usted. Bloquee efectivamente los dispositivos no autorizados especificados por usted en la configuración de la lista de bloqueo.

Bloquee todos los dispositivos periféricos

Controle qué dispositivos periféricos pueden utilizarse en su organización. Permita o detenga dispositivos bluetooth, routers Wi-Fi, etc.

Conceda acceso de solo lectura a los usuarios

Controle el uso de los discos USB concediendo a los usuarios solo un acceso mínimo a la lectura de archivos en los discos. Bloquee el acceso de escritura a los discos USB, impidiendo la transferencia de datos a los discos.

Aplique el uso de discos USB autorizados y garantice un intercambio de datos seguro con nuestro software de prevención de filtración de datos.