Ver infografías

El reciente aumento de los ataques cibernéticos

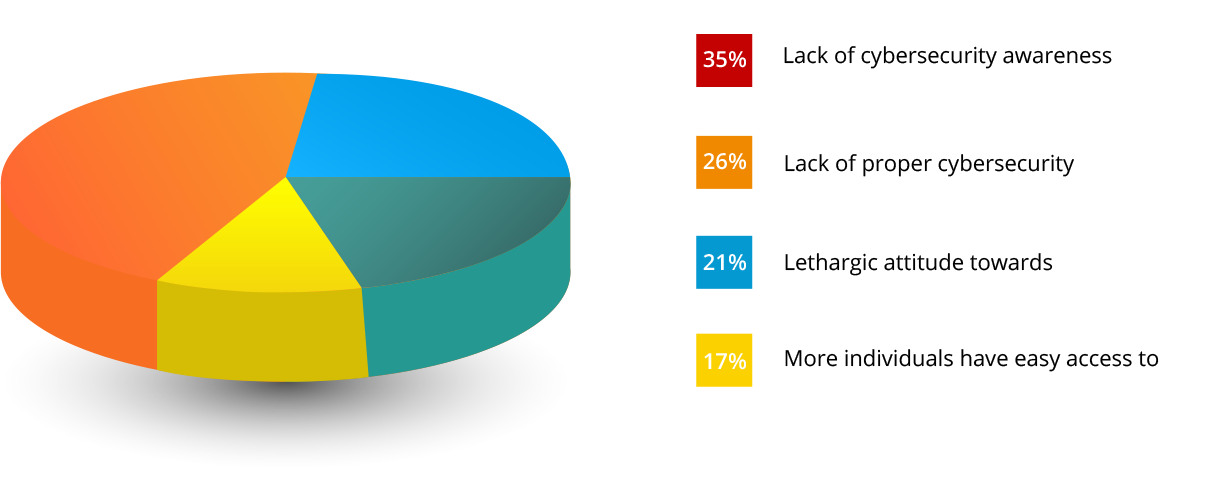

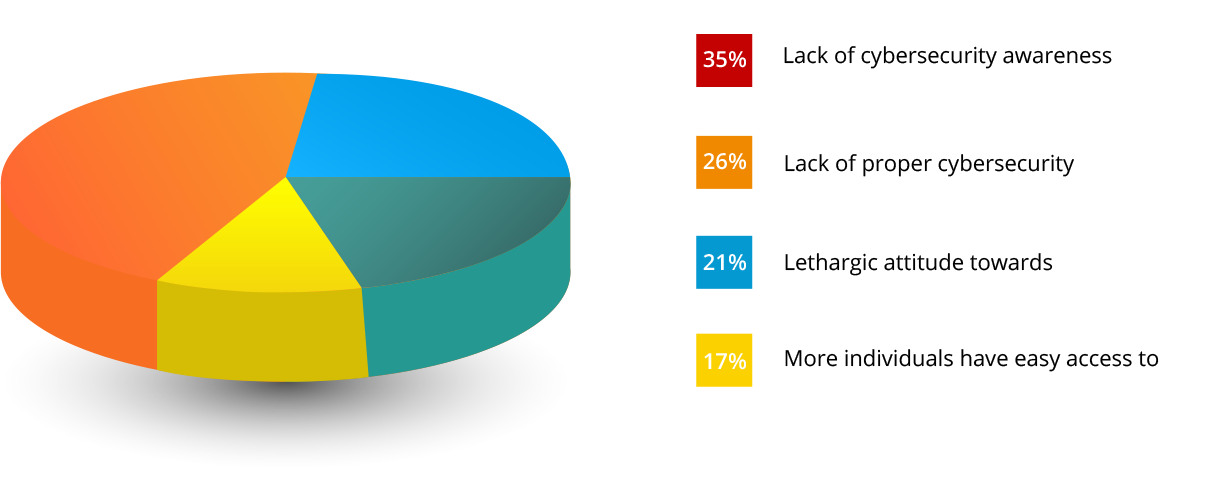

La transformación digital y el fácil acceso a Internet han beneficiado enormemente a nuestra sociedad, pero también han contribuido a la evolución de los ataques cibernéticos. En nuestra encuesta, el 35 por ciento de los profesionales mostró una falta de conciencia hacia la seguridad cibernética, y el 26 por ciento carece de controles adecuados para la seguridad cibernética.

Impacto en los negocios

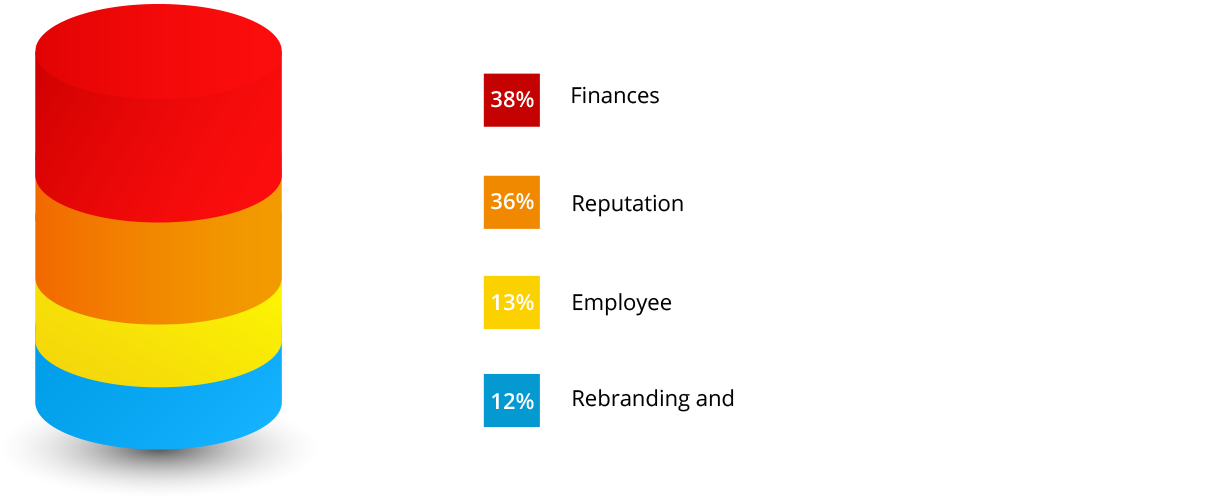

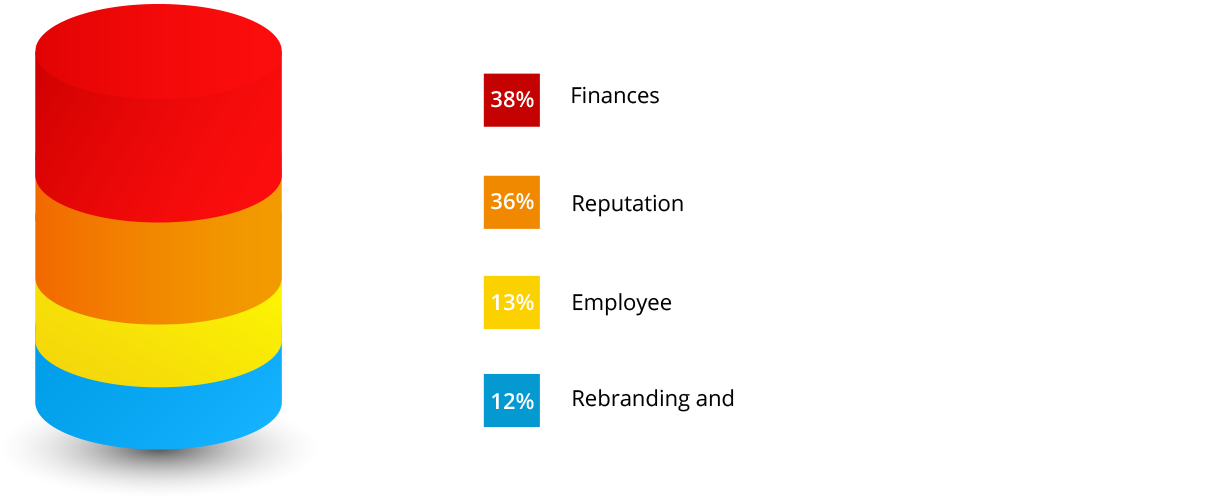

Los métodos de ataque varían según el atacante y la seguridad de la red objetivo. Por lo tanto, las empresas pueden verse afectadas de diferentes maneras por los ataques cibernéticos. Podrían sufrir pérdidas de productividad, pérdidas financieras, daños a la marca o reputación, entre otras.

Fuente de los ataques cibernéticos

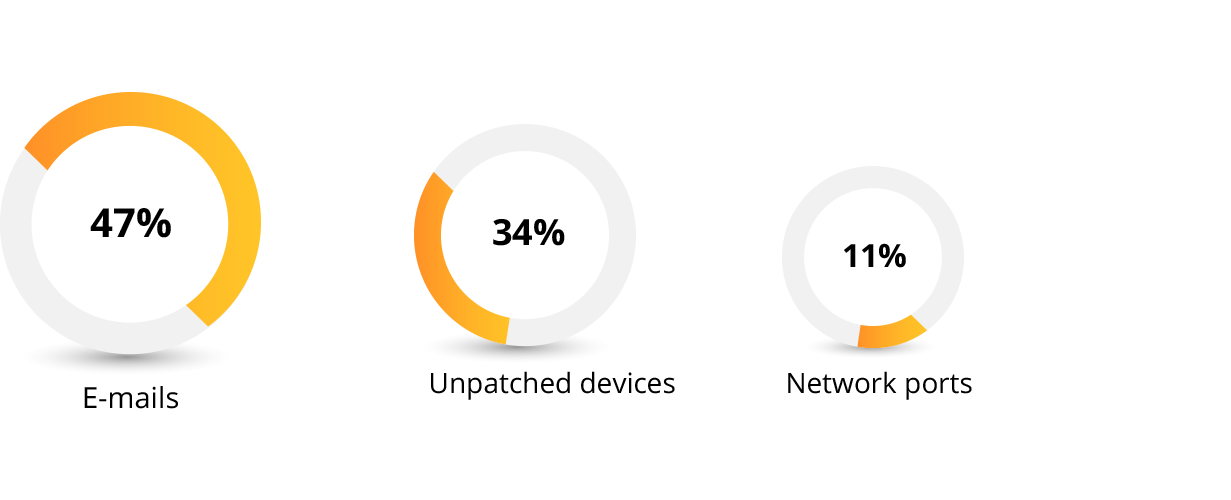

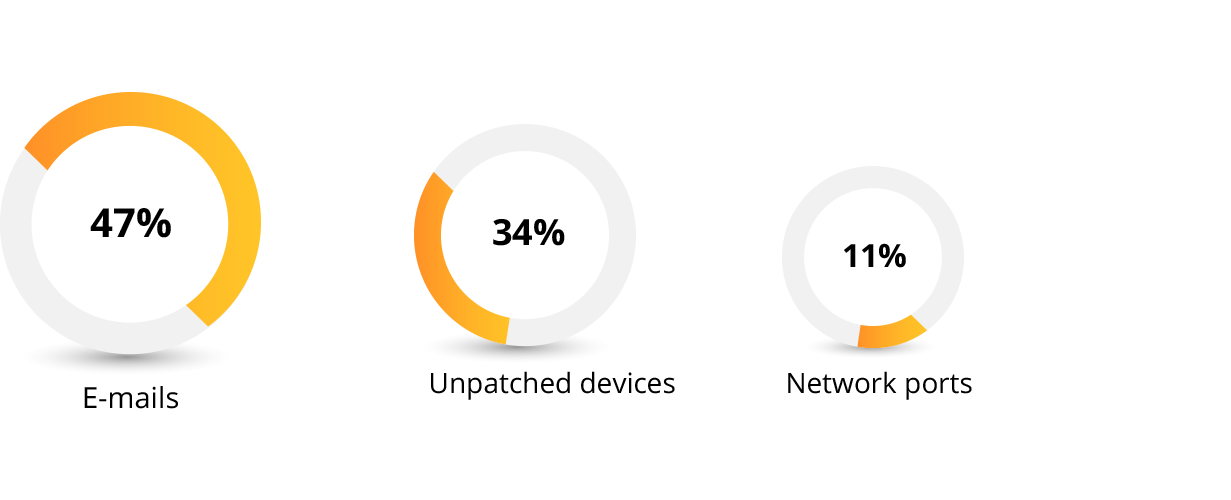

El alcance y la fuente de los ataques cibernéticos son bastante amplios debido al acceso generalizado a Internet y los continuos avances tecnológicos. Sin embargo, durante nuestro estudio pudimos identificar algunas de las áreas más comunes donde los ataques cibernéticos penetran las redes corporativas. Los correos electrónicos son la principal fuente de ataques cibernéticos, seguidos por los dispositivos distribuidos.

Dispositivos vulnerables en un entorno corporativo

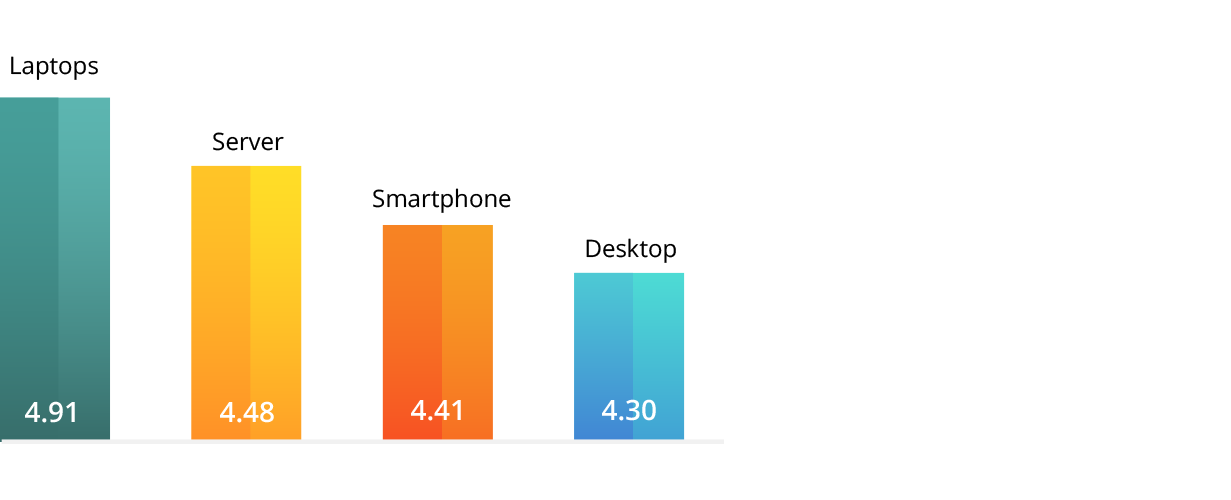

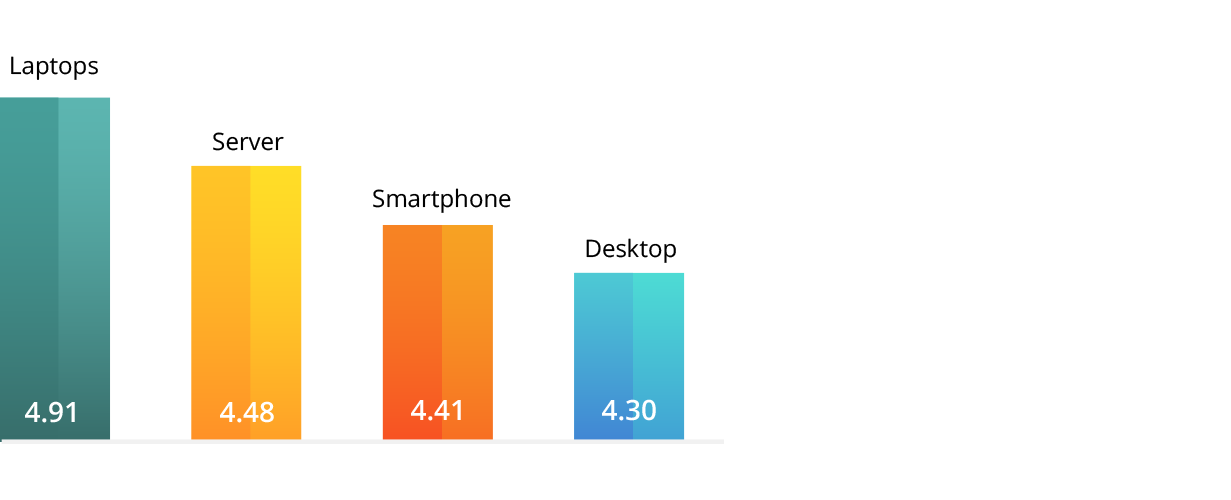

Las organizaciones utilizan diversos tipos de dispositivos, y protegerlos frente a las amenazas externas puede ser bastante demandante. No obstante, los profesionales de la seguridad cibernética deberían enfocarse primero en proteger los recursos más críticos y vulnerables. Según nuestra investigación sobre ciberseguridad, los servidores, teléfonos inteligentes y computadoras portátiles son los dispositivos más vulnerables en un entorno empresarial.

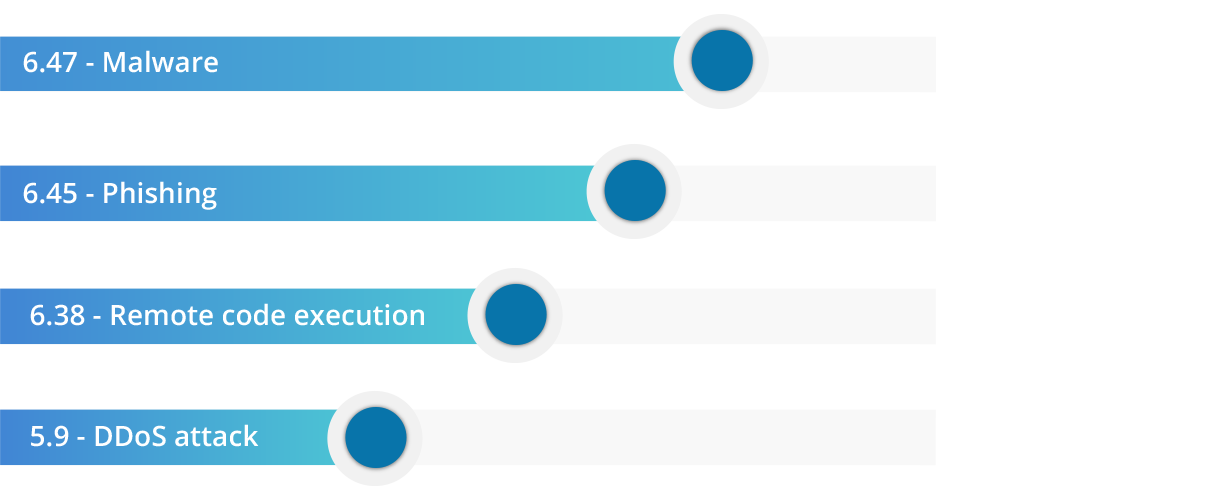

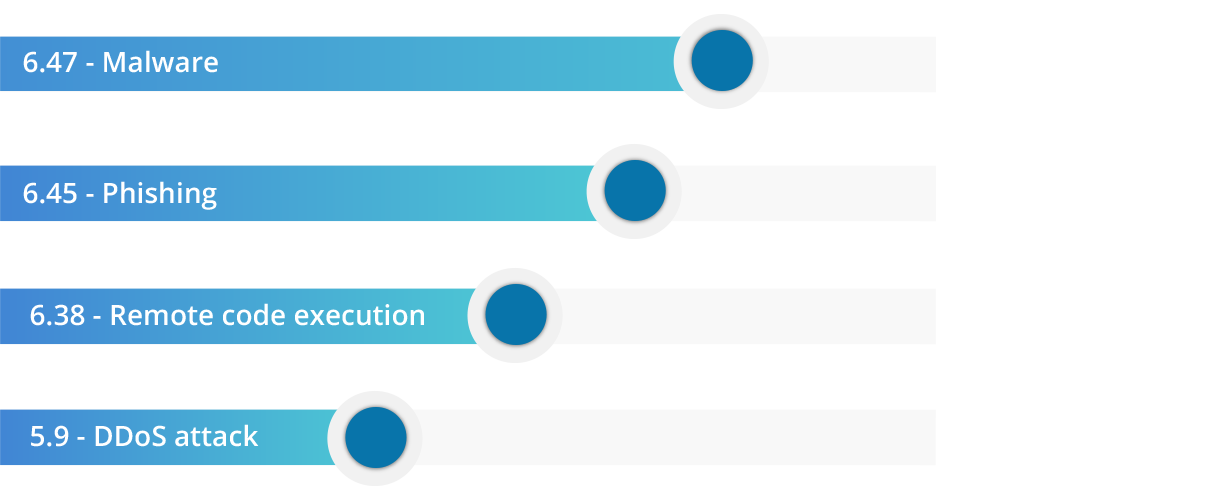

Ataques cibernéticos frecuentes

Existen varias formas en que se pueden violar los dispositivos de una organización. Según nuestro estudio, el malware y el phishing son los ataques cibernéticos más comunes en el mercado. Estos tipos de ataques causan estragos, afectan la productividad y generan gastos innecesarios para las empresas.

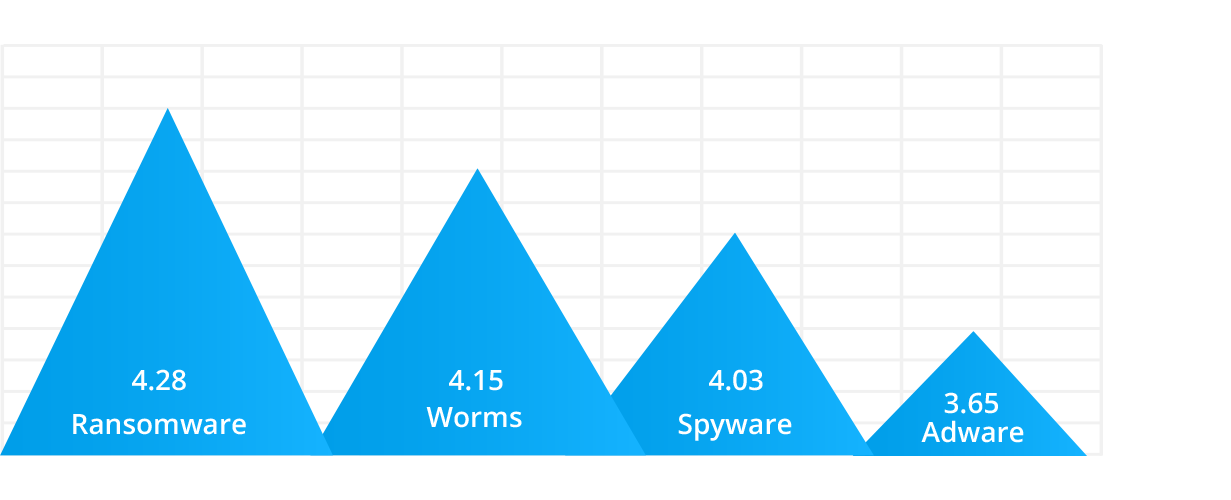

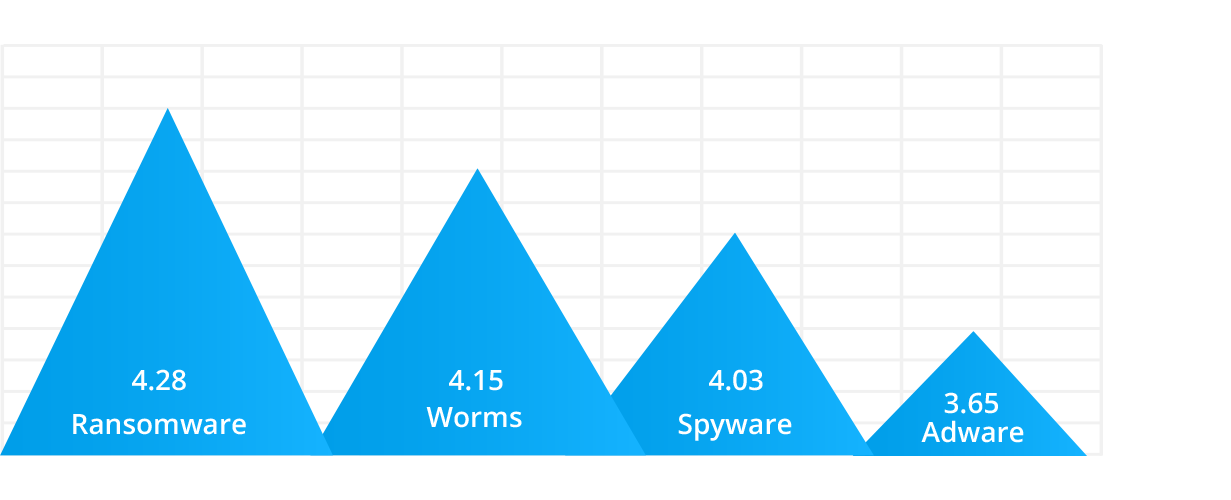

Malware en un entorno corporativo

Dado que el malware es una de las principales preocupaciones de las empresas en 2020, queríamos identificar los diferentes tipos y sus impactos en las industrias. Seleccionamos cuidadosamente los tipos de malware más comunes como ransomware, troyanos, gusanos, spyware y adware para estudiar su impacto en las empresas. Según los resultados, descubrimos que el ransomware es la fuente principal de ataques cibernéticos, seguido de los gusanos.

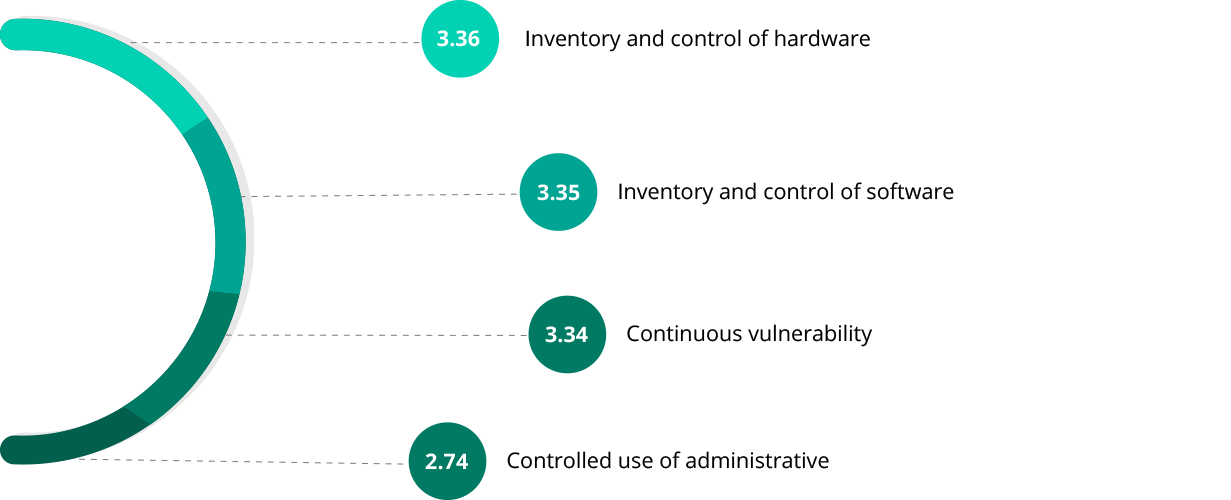

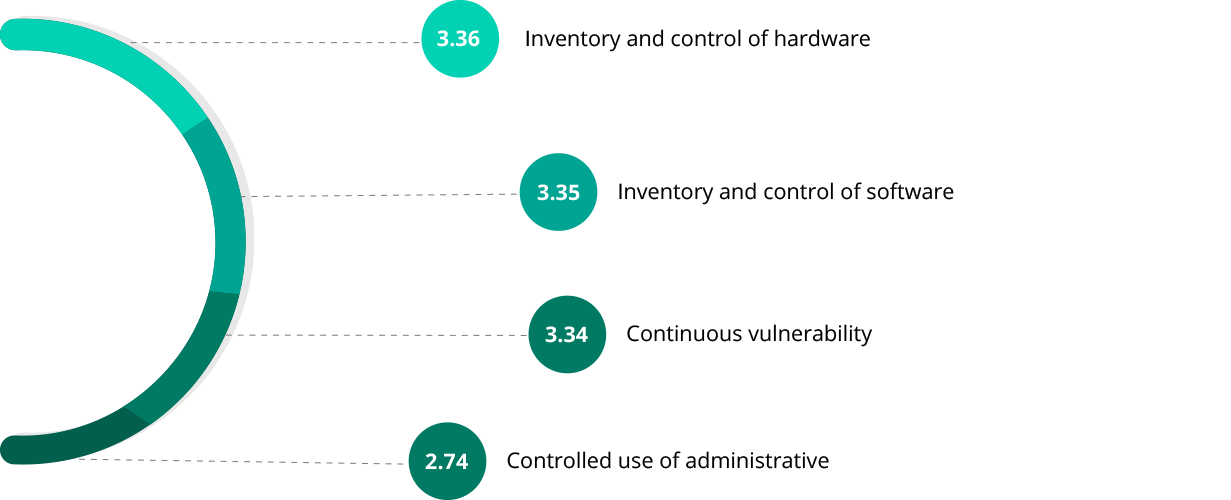

Controles de seguridad críticos

Controles de seguridad básicos

Las empresas pueden superar estos desafíos cibernéticos al establecer algunos controles de seguridad básicos para sus negocios. Para hacer eso, deben comprender sus puntos de contacto críticos e implementar los controles adecuados para anular los ataques cibernéticos. Estos controles de seguridad se basan en el marco del Centro de Seguridad de Internet (CIS). En nuestra investigación determinamos que el inventario y el control de los activos de hardware son la principal preocupación para un negocio, seguido por el inventario y el control del software.

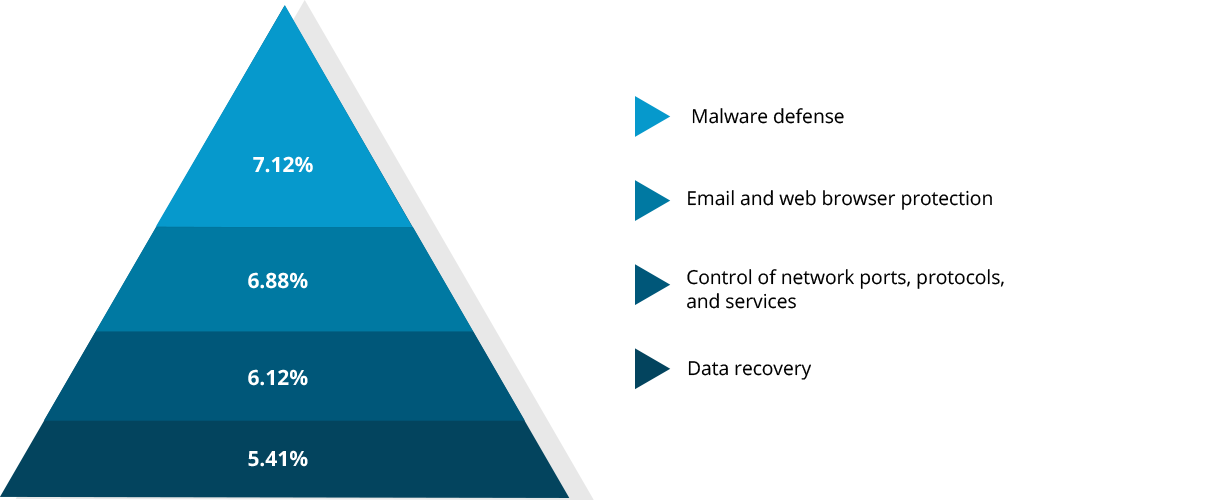

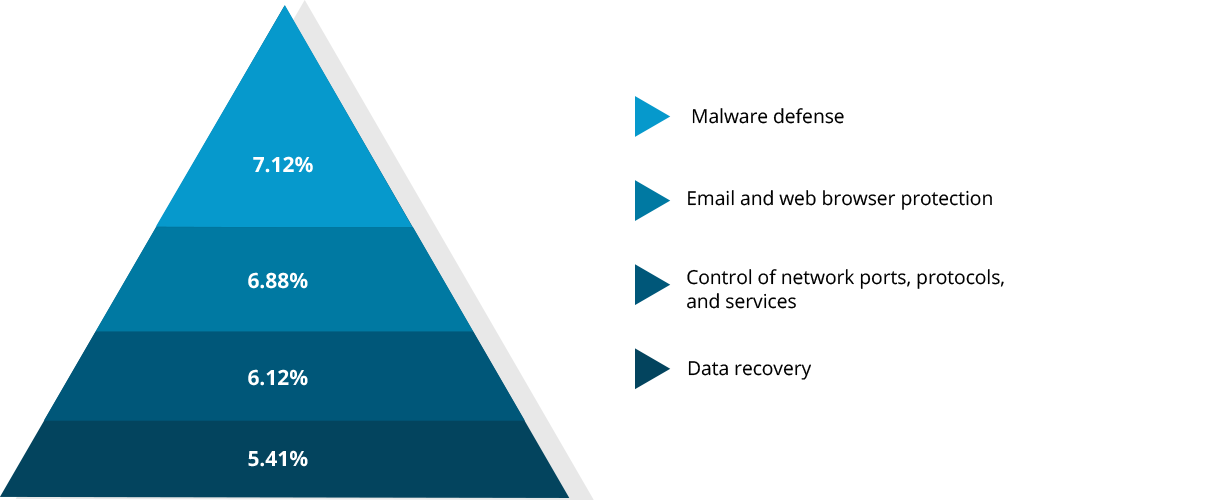

Controles de seguridad fundamentales

Dada la importancia de los controles de seguridad básicos, también preguntamos a los encuestados sobre sus necesidades de seguridad actuales. Los resultados muestran que la seguridad del navegador es una prioridad para muchas empresas, ya que la defensa contra malware encabeza la lista, seguida de la protección del correo electrónico y del navegador web.

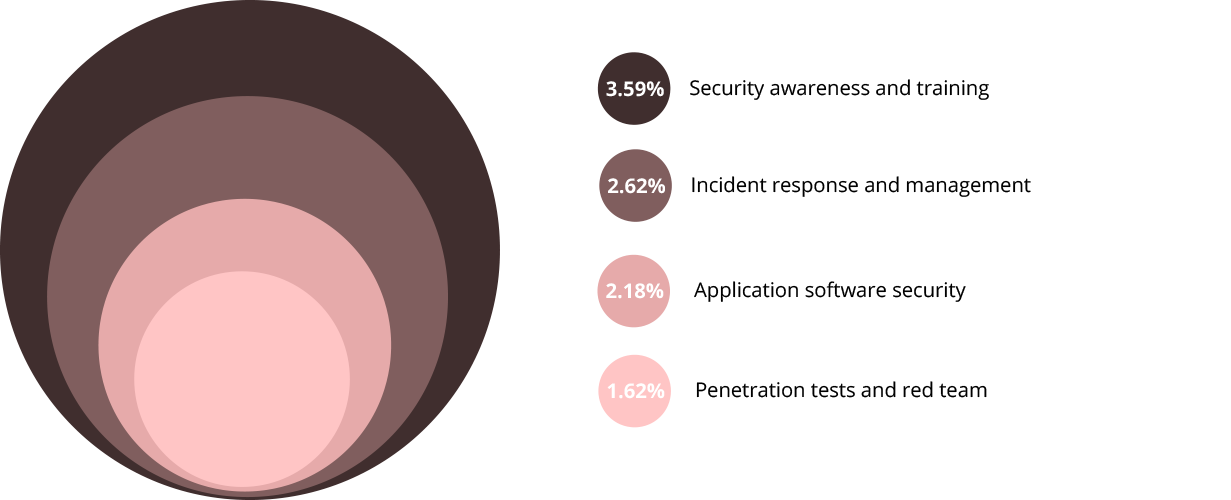

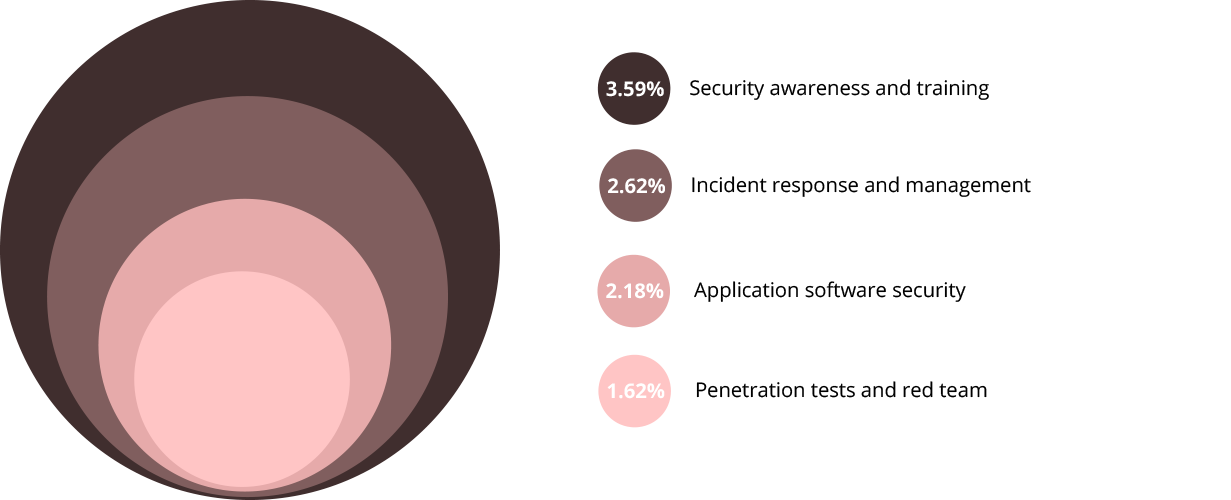

Controles de seguridad organizacionales

Dicho esto, los controles de seguridad organizacionales juegan un papel crítico en comparación con los controles básicos y fundamentales. Estos otros dos niveles de estrategias de ciberseguridad no funcionan a menos que sus ejecutivos de nivel C contribuyan por igual. A continuación se encuentran nuestros hallazgos sobre los controles de seguridad organizacional y sus expectativas en el mercado.

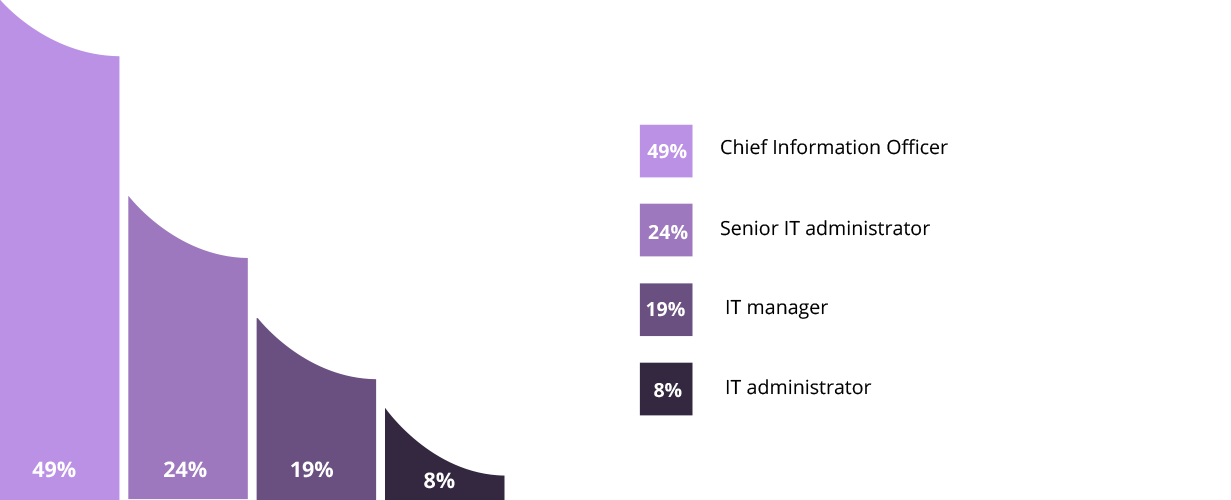

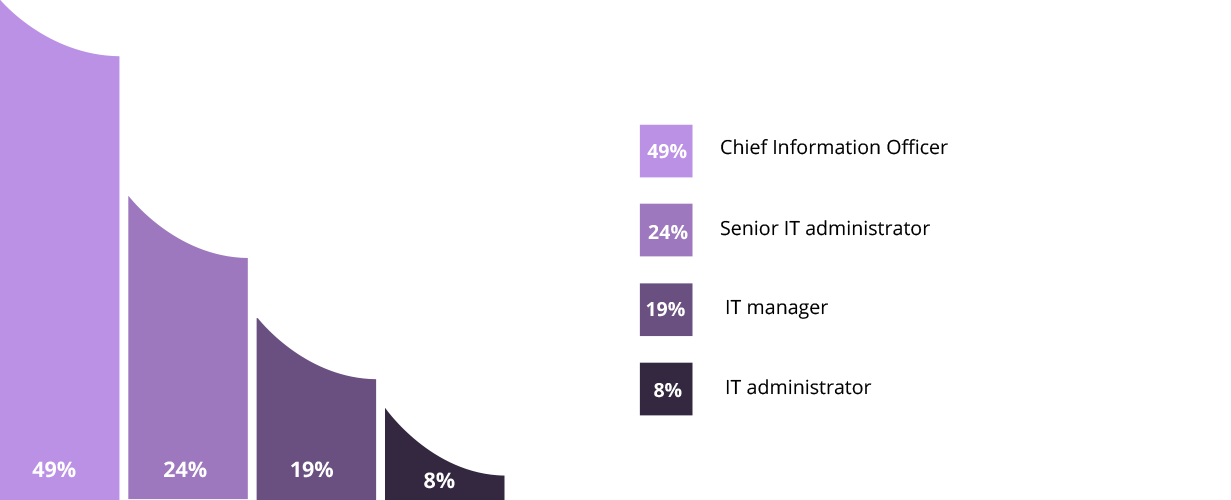

Persona responsable

Después de comprender los desafíos y procedimientos de ciberseguridad, es hora de la implementación, que puede ser una tarea exigente. Por lo general, el Director de Información (CIO) desarrollará e implementará una estrategia de seguridad informática, mientras que el administrador de TI senior ayudará a promoverla.

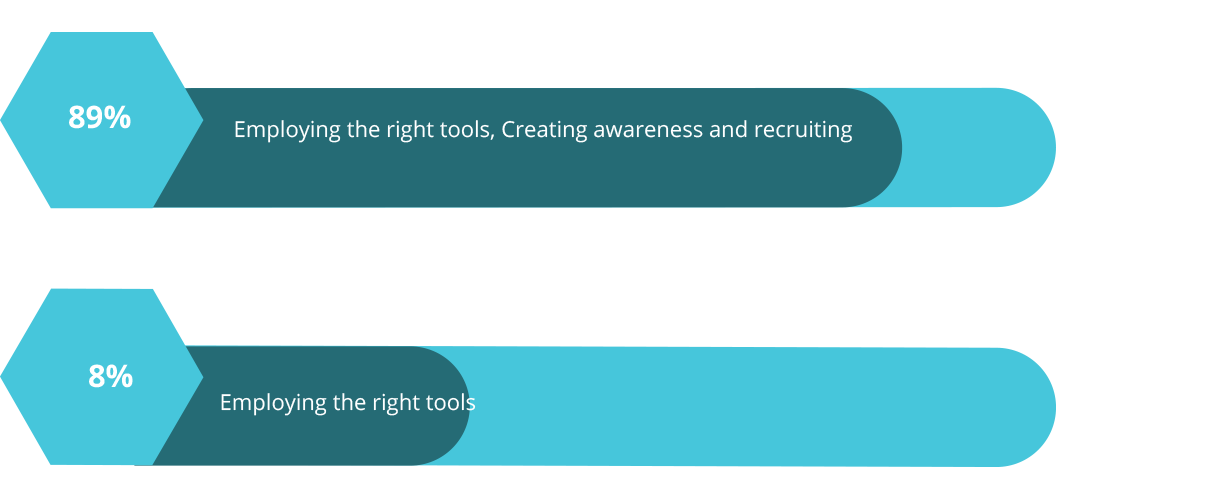

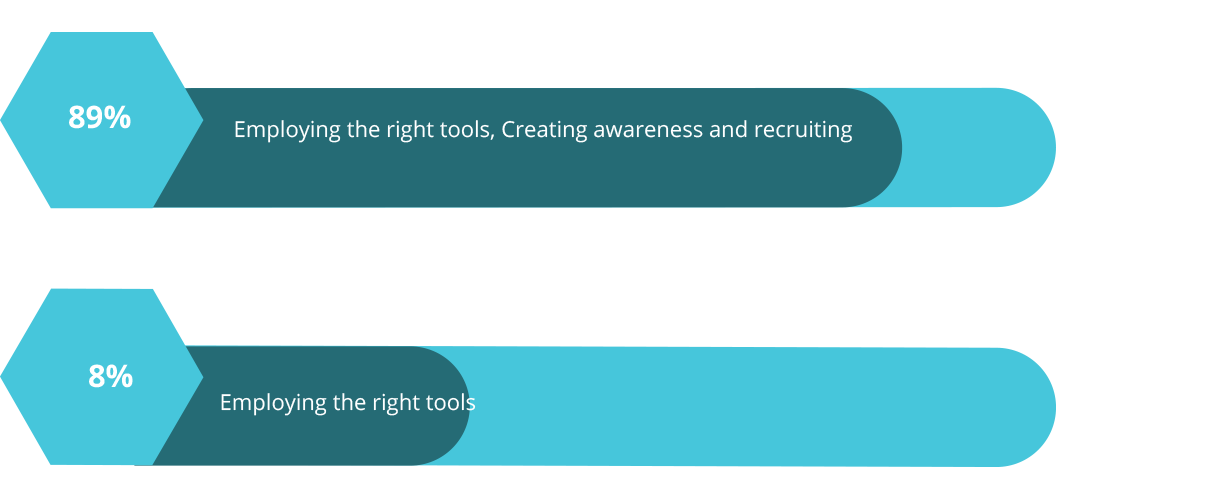

Estrategia

Una vez que estos controles de seguridad estén listos para implementarse, el siguiente paso es comprender qué factores se deben considerar para mejorar la seguridad general de la empresa. Según nuestra investigación, es una decisión acumulativa que depende de emplear las herramientas adecuadas, crear conciencia y reclutar profesionales calificados en ciberseguridad.

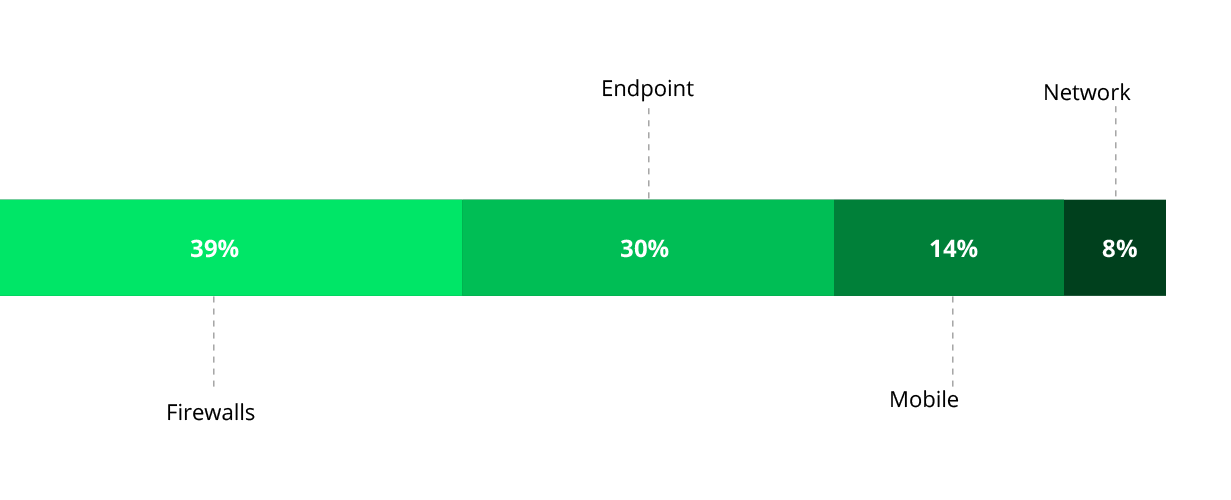

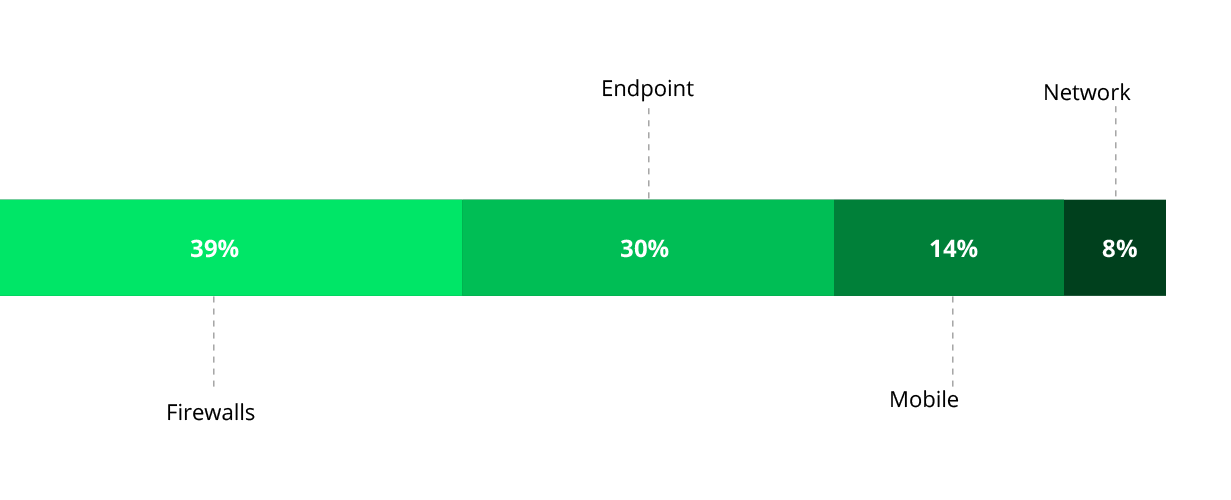

Implementación

Las redes corporativas consisten en servidores, desktops, computadoras portátiles y dispositivos móviles, todos los cuales pueden ser víctimas de ataques cibernéticos dirigidos. Según nuestro estudio, determinamos que el mejor lugar para comenzar a implementar controles son los firewalls, seguidos de los endpoints.

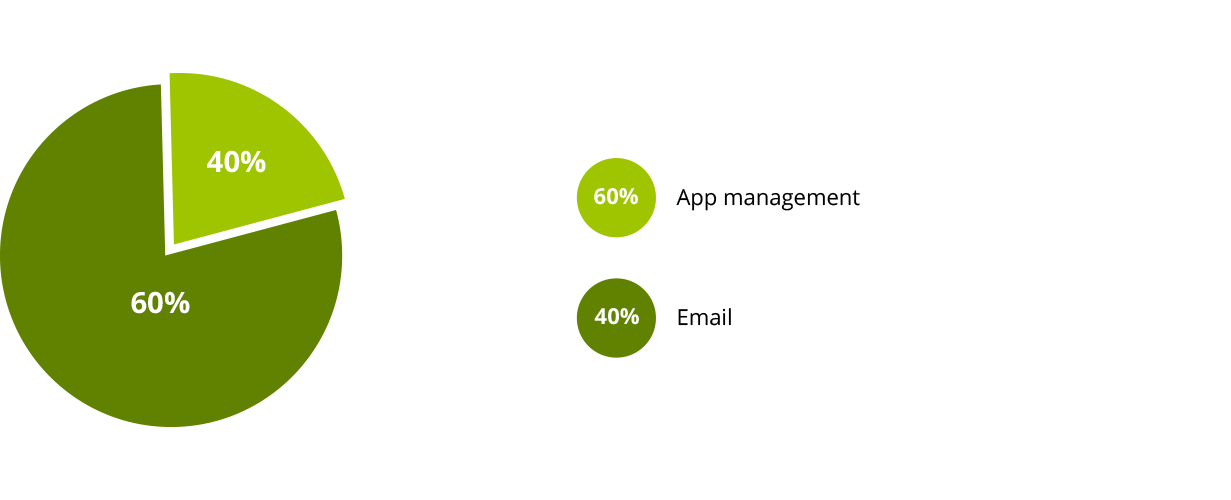

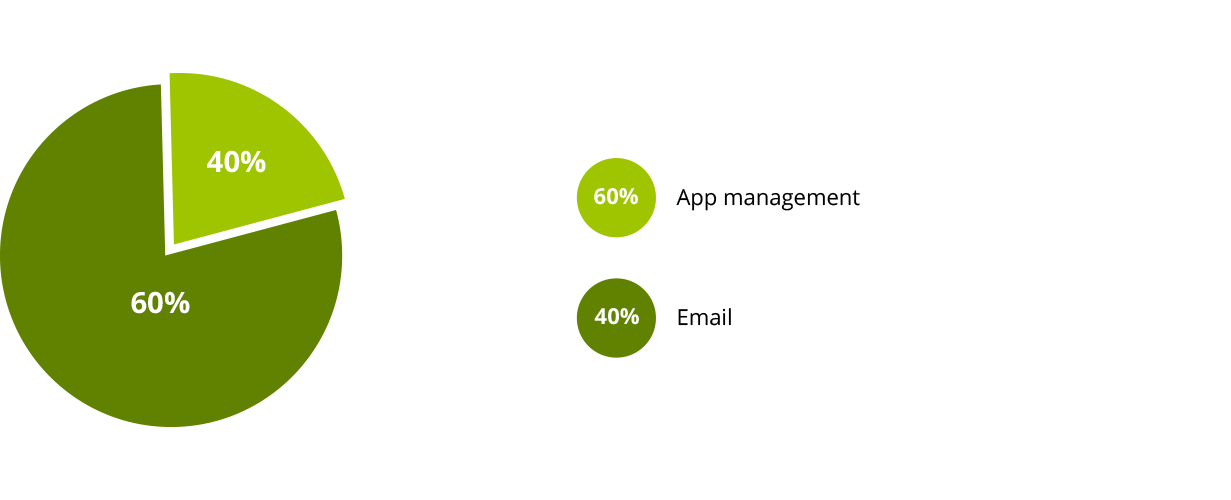

Seguridad móvil

En cuanto a la seguridad de dispositivos móviles, la principal preocupación es la gestión de la seguridad del correo electrónico, seguida de la gestión de aplicaciones.

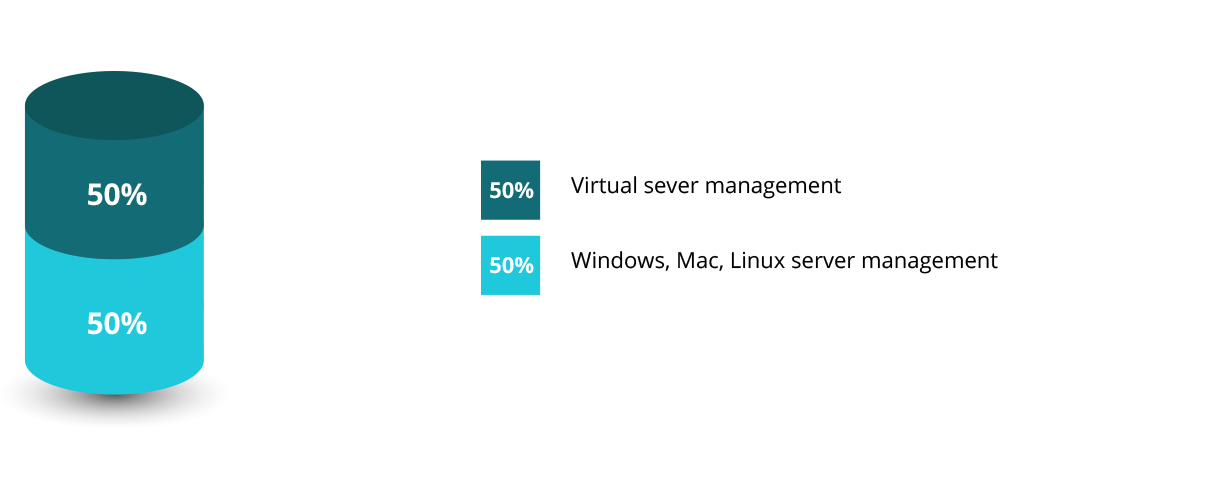

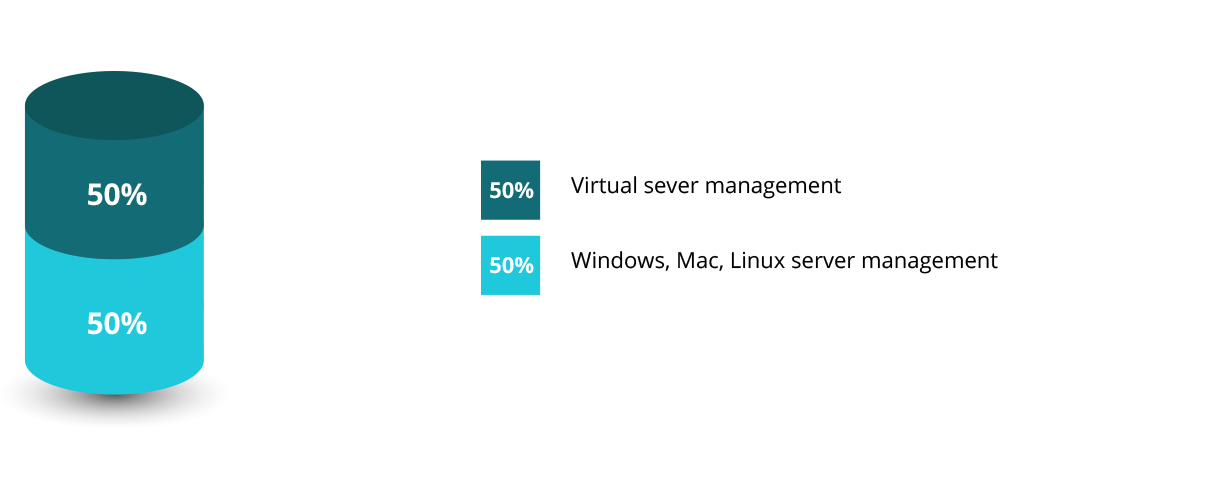

Seguridad del servidor

Además, en cuanto a la gestión de la seguridad del servidor, la gestión del servidor virtual es una de las principales preocupaciones para la seguridad informática.

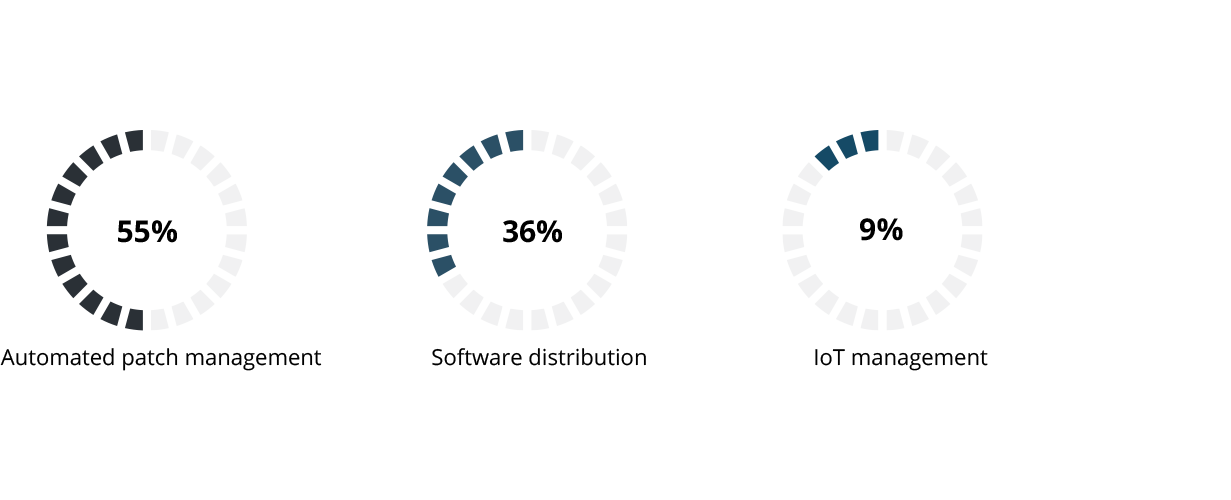

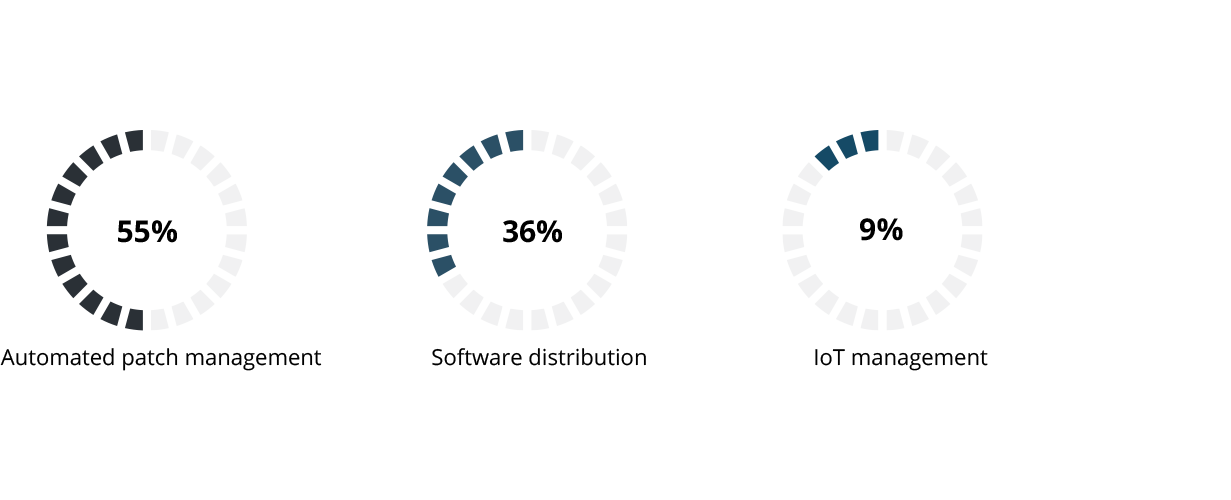

Implementación

La gestión unificada de endpoints es otro campo de investigación interesante. Se incluyen casi todos los tipos de dispositivos, pero la principal preocupación de los profesionales de seguridad con respecto a los endpoints es la gestión de parches automatizada, seguida de la distribución de software y luego la gestión del Internet de las Cosas (IoT).

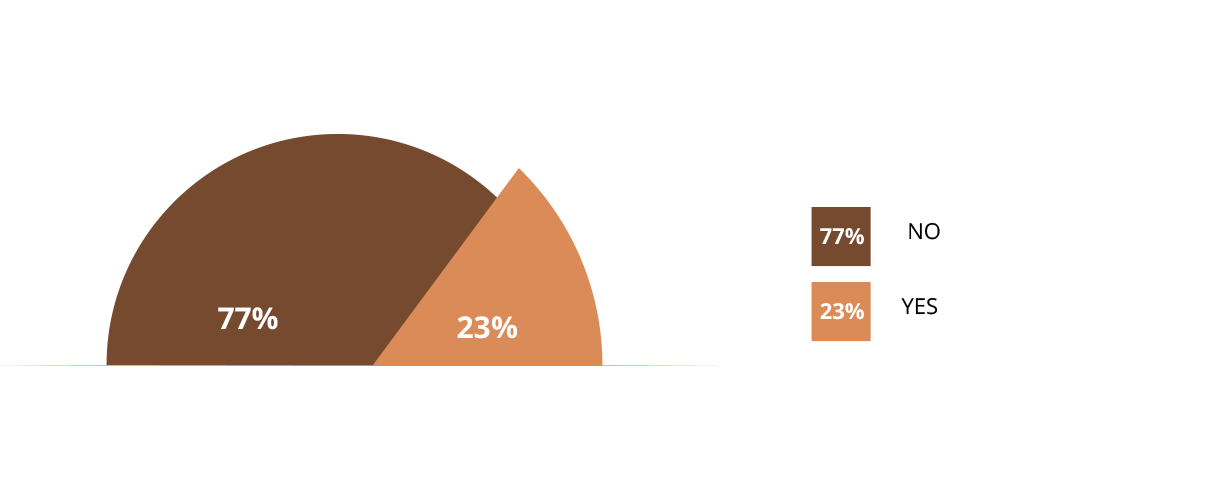

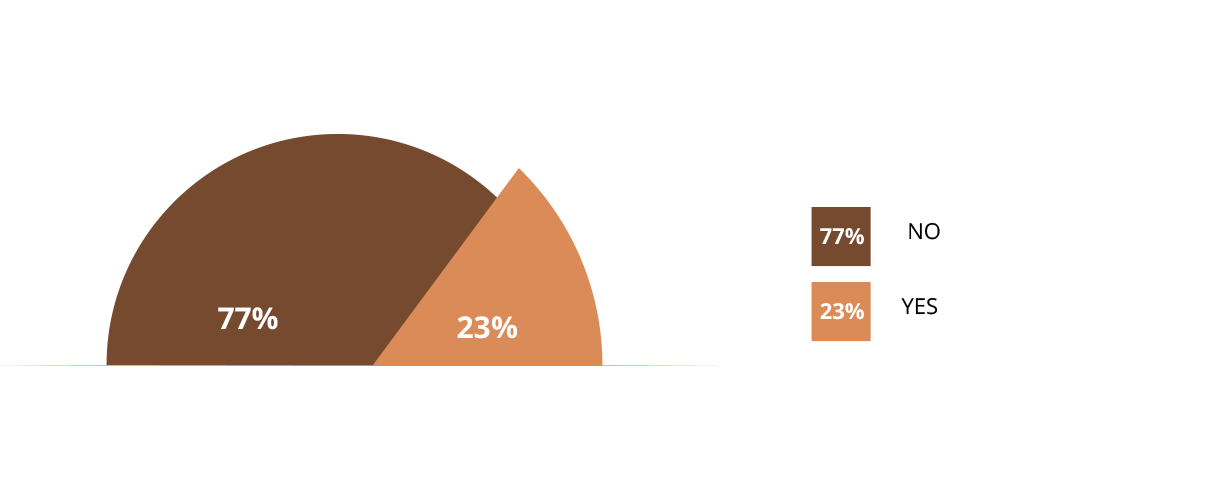

Ciberseguridad

Por encima de todo, la investigación y los datos que obtuvimos mostraron que solo el 27 por ciento de las empresas implementaron los controles de seguridad críticos mencionados anteriormente, y el 73 por ciento aún no los ha implementado.

Solo unas pocas empresas han empleado controles de seguridad críticos como los marcos de seguridad de la información ISO 27001, cursos masivos abiertos en línea (MOOC) sobre paradigmas de ciberseguridad para entornos, gestión de eventos e información de seguridad (SIEM) móviles, sistemas avanzados de prevención de amenazas (ATP), gestión de eventos e información de seguridad (SIEM), protección de endpoints, gestión de accesos e identidades (IAM) y gestión de vulnerabilidades.

Inferencia

Los resultados de nuestro estudio demuestran que las empresas son conscientes de los puntos de contacto críticos, los procedimientos y las personas responsables de reforzar la seguridad informática empresarial. Sin embargo, muchas empresas aún están muy lejos de implementar los controles de seguridad adecuados para su entorno corporativo.

Las empresas ahora pueden combinar varios enfoques de seguridad informática relacionados con servidores, desktops, computadoras portátiles, teléfonos inteligentes, tabletas, dispositivos IoT y dispositivos de quiosco, junto con los enfoques para la gestión de parches automatizada, gestión de la seguridad de correo electrónico, gestión de aplicaciones y gestión de servidores virtuales en una sola estrategia de ciberseguridad optimizada: la gestión unificada de endpoints (UEM).

Sugerencia

ManageEngine ofrece una solución integral de UEM que es gratuita hasta para 50 endpoints. Por lo que es un buen comienzo para que su negocio refuerce la ciberseguridad. Con la solución UEM de ManageEngine, puede realizar diferentes rutinas de gestión de TI, todo desde una sola consola.

Con la solución UEM de ManageEngine, puede realizar tareas relacionadas con:

- Gestión de parches

- Implementación de software

- Gestión de los activos de TI

- Gestión de desktop remoto

- Gestión de dispositivos móviles

- Implementación e imágenes de SO

- Gestión de navegadores y firewall

- Gestión de la seguridad de USB

- Gestión del portal de autoservicio