Configurar reglas de firewall con ManageEngine Firewall Analyzer

Los firewalls son la primera línea de defensa para proteger las redes de ataques. Los firewalls tienen control absoluto sobre el tráfico entre la internet y la red de TI del negocio. Las configuraciones de las reglas de firewall manejan las tareas críticas de la regulación del tráfico.

TLas reglas escudriñan de cerca el tráfico entrante y saliente y lo permite o bloquea dependiendo de las condiciones mencionadas en las reglas. Entre más estrictas sean las reglas del firewall, más robusta será la red. Los equipos de administración de la seguridad deben asegurarse de configurar óptimamente las reglas de firewall.

Retos que afrontan los equipos de seguridad con respecto a la configuración de las reglas de firewall

Cuando se implementa un firewall por primera vez, el parámetro predeterminado debe ser "Bloquear todo". El criterio "Permitir" se debe establecer incrementalmente. El equipo puede seguir una lista de control para el criterio "Permitir".

Hacer cambios a la configuración de las reglas de firewall para un firewall ya implementado puede ser engañoso. La tarea será desafiante incluso para un administrador experimentado, especialmente si se realiza manualmente. Los retos son:

- Realizar el inventario de las reglas existentes.

- Encontrar la anomalía en las reglas.

- Eliminar las anomalías de las reglas.

- Borrar las reglas no usadas.

- Analizar el impacto de las nuevas reglas sobre las reglas existentes.

- Mantener un flujo de trabajo sin errores cuando se añaden o modifican reglas.

Firewall Analyzer aborda efectivamente los retos de la configuración de reglas de firewall

Firewall Analyzer puede afrontar todos sus retos de la configuración de reglas de firewall. Proporciona flujos de trabajo claros para realizar tareas de configuración de reglas.

- Busca todas las reglas de los dispositivos de firewall.

- Analiza las reglas buscadas para hallar anomalías.

- Sugiere reorganizar las reglas para eliminar sus anomalías.

- Sugiere depurar las reglas no usadas.

- Analiza el impacto de las nuevas reglas sobre las reglas existentes.

- Proporciona un flujo de trabajo con controles de revisión para administrar las reglas de firewall.

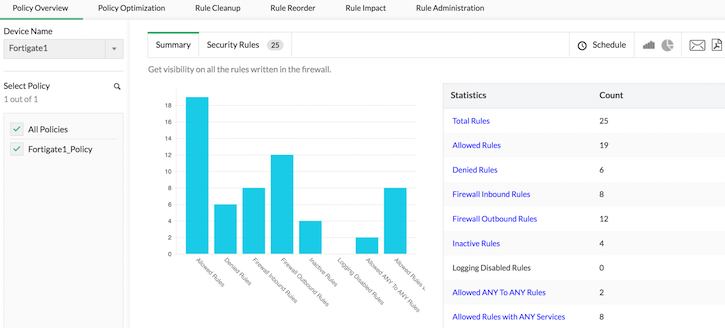

Resumen de las políticas de firewall

Firewall Analyzer busca todas las reglas de los dispositivos de firewall. Claro está, usted debe configurar las credenciales del dispositivo. Genera el informe de resumen general de políticas y categoriza las reglas disponibles como "permitidas, denegadas, muy permisivas, entrantes, salientes" y más.

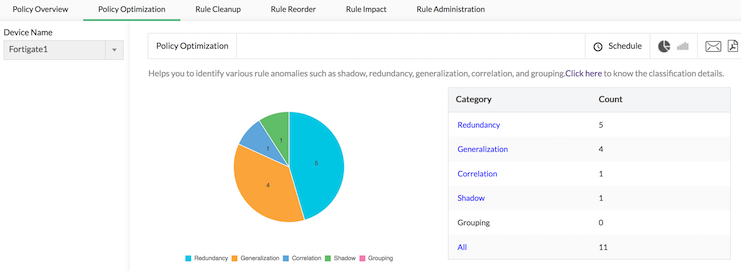

Optimización de reglas de firewall

Firewall Analyzer analiza las reglas para encontrar la anomalía entre ellas. Genera un informe de reglas basado en anomalías. Con este informe usted puede eliminar las anomalías entre las reglas al depurar las reglas no usadas y al reorganizar las reglas según se sugiera.

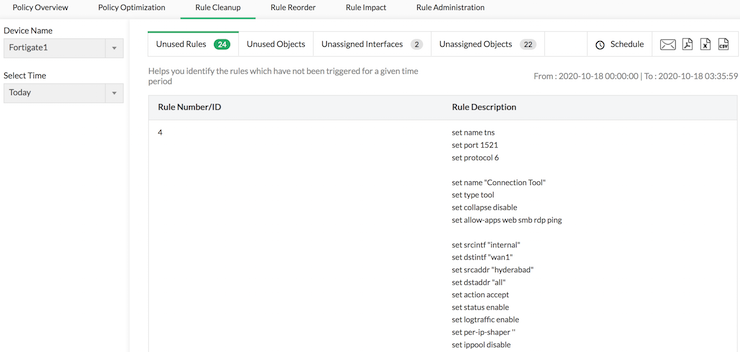

Limpieza de reglas de firewall

En este informe usted verá las reglas no usadas que están inactivas en el conjunto de reglas. Estas pueden ser peligrosas si un atacante las encuentra. Así, se puede enfocar en eliminar las reglas no usadas enumeradas en el informe.

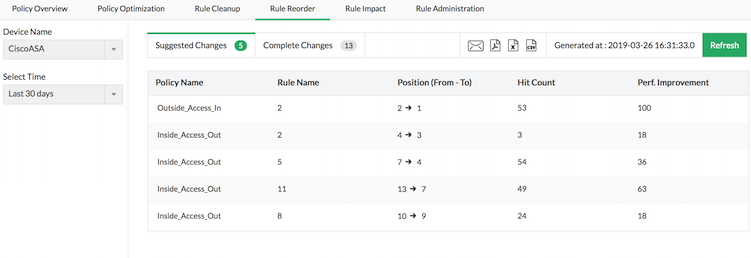

Reordenar las reglas de firewall

Otra técnica para eliminar la anomalía en las reglas es reorganizar las reglas en el conjunto de reglas. Firewall Analyzer analiza la anomalía y genera un informe que sugiere reorganizar las reglas en la lista. Puede usar esto y cambiar el orden de las reglas de firewall.

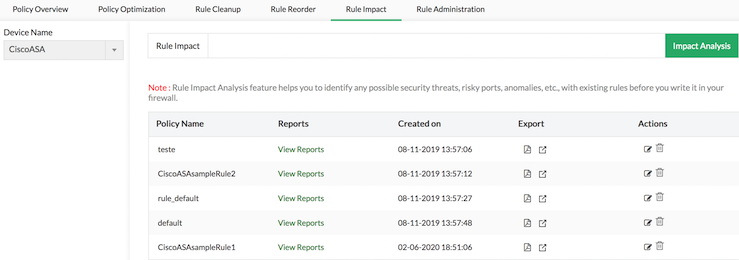

Análisis del impacto de las reglas de firewall

Cuando intente añadir una nueva regla a un dispositivo de firewall, debe garantizar que la nueva regla que se añade no afecta negativamente las reglas existentes. Añadir una regla que tenga un impacto negativo sobre otra regla puede debilitar el conjunto de reglas, amenazando la seguridad de la red. Luego de conocer el impacto, haga los cambios necesarios y analice el impacto una vez más. Al usar este proceso, puede evitar impactos adversos por las nuevas reglas.

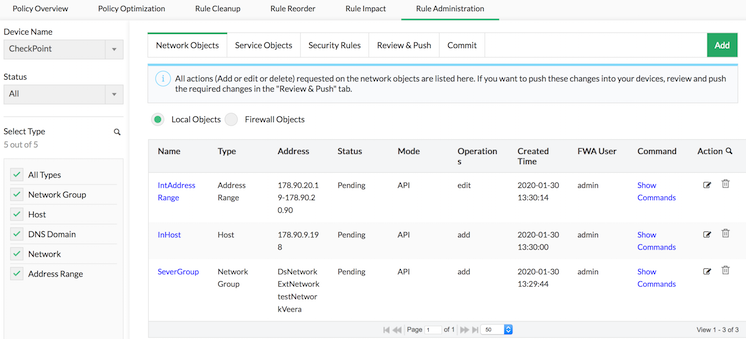

Administración de reglas de firewall

Cuando una regla se aplica a un dispositivo de firewall, el flujo de trabajo debe garantizar que la regla se aplica completamente y que no deja de hacerlo en el dispositivo. Las reglas deben también ofrecer un control de revisión, de forma que las reglas no se apliquen por error.

La pestaña Administración de reglas en Firewall Analyzer hace este trabajo. Le permite añadir nuevas reglas o modificar reglas existentes. Las reglas nuevas y existentes se mantienen en el caché de Firewall Analyzer, lo que le permite hacer cambios localmente antes de aplicarlas a los dispositivos. Luego de verificar integralmente la efectividad de la regla, de realizar el análisis del impacto y de revisarlo, puede aplicar fácilmente las reglas a los dispositivos de firewall.

Para resumir, Firewall Analyzer simplifica la gestión de la política de firewall, ayuda a automatizar el proceso de configurar las reglas de firewall y permite a los administradores de seguridad adherirse a las mejores prácticas para las reglas de firewall.

Descargue una prueba gratuita de Firewall Analyzer hoy y obtenga lo mejor de su firewall.

Enlaces de interés

Informes de firewall

Obtenga un montón de informes de seguridad y tráfico para evaluar la postura de la seguridad de la red. Analice los informes y tome medidas para prevenir futuros incidentes de seguridad. Monitoree el uso de internet de los usuarios empresariales.

Gestión de cumplimiento de firewall

El sistema de gestión de cumplimiento integrado automatiza sus auditorías de cumplimiento de firewall. Obtenga informes listos disponibles para la mayoría de los estándares regulatorios como PCI-DSS, ISO 27001, NIST, NERC-CIP y SANS.

Gestión de reglas de firewall

Gestione las reglas de su firewall para un rendimiento óptimo. Las reglas sin anomalías y debidamente ordenadas protegen su firewall. Audite la seguridad de su firewall y gestione los cambios de reglas/configuración para fortalecer la seguridad.

Monitoreo en tiempo real del ancho de banda

Con un monitoreo del ancho de banda en tiempo real, usted puede identificar el aumento súbito anormal en el uso del ancho de banda. Tome medidas correctivas para contener el aumento súbito en el consumo del ancho de banda.

Alertas de firewall

Tome medidas correctivas instantáneas cuando se le notifique en tiempo real sobre incidentes de seguridad de la red. Verifique y restrinja el uso de internet si el ancho de banda excede el umbral especificado.

Gestione el servicio de firewall

Los MSSP pueden alojar varios inquilinos, con acceso exclusivo segmentado y protegido a sus respectivos datos. Adaptable para abordar sus necesidades. Gestione firewalls implementados en todo el mundo.