No hay duda de que las herramientas legítimas en los sistemas son una forma efectiva para los atacantes de forzar su entrada en la red. Herramientas legítimas como PsExec, PowerShell y Color Management (colorcpl.exe) son herramientas de las que se suele abusar y que deben ser monitoreadas de cerca para que los atacantes no evadan las defensas de sus sistemas.

Muchas de estas herramientas gozan de la confianza de los usuarios y del propio sistema, lo que reduce las sospechas cuando se utilizan o modifican. Es menos probable que los programas antivirus y los firewalls los señalen, a menos que estas herramientas se comporten de forma inusual. El software de seguridad suele tener listas de archivos y procesos del sistema conocidos como buenos. Cuando un archivo o proceso malicioso utiliza el mismo nombre que una herramienta legítima (como colorcpl.exe), los procesos maliciosos lanzados por los atacantes pueden evitar su detección.

Qué es colorcpl y cómo se abusa de él

colorcpl.exe es un archivo legítimo del sistema en Windows asociado a Color Management, una herramienta utilizada para gestionar y ajustar los perfiles de color de las pantallas en un sistema Windows.

Propósito de colorcpl.exe

- La herramienta le permite asignar perfiles de color específicos a sus monitores, garantizando que los colores que aparecen en pantalla coincidan con los previstos con la mayor precisión posible. Esto es fundamental en campos profesionales en los que un color preciso es esencial (por ejemplo, la fotografía, la edición de vídeo o la impresión).

- Permite a los usuarios ajustar la configuración relacionada con los perfiles de color y la calibración de la pantalla, especialmente útil para diseñadores gráficos, fotógrafos o cualquier persona que requiera una representación precisa del color en sus monitores.

- Los perfiles de color pueden ser importantes para garantizar que los colores se muestren de forma homogénea en distintos dispositivos (por ejemplo, impresoras, monitores o cámaras).

- Color Management puede ayudar a ajustar la configuración del monitor, en particular para los usuarios que trabajan con pantallas de alta definición o dispositivos que requieren un trabajo detallado del color.

- El archivo legítimo colorcpl.exe suele encontrarse en el directorio System32 de Windows. La ruta habitual es C:\Windows\System32\colorcpl.exe.

- Si el archivo se encuentra en otro lugar, por ejemplo, en directorios ajenos al sistema como Temp o Descargas, podría ser un signo de actividad sospechosa, potencialmente relacionada con un malware que intenta hacerse pasar por colorcpl.exe.

Abusar de colorcpl.exe

Los atacantes pueden hacer un mal uso de colorcpl.exe de varias maneras. Pueden copiar archivos maliciosos en directorios críticos del sistema (por ejemplo, C:\Windows\System32\Spool\Drivers\Color\) using colorcpl.exe, utilizando colorcpl.exe, eludiendo las herramientas estándar de monitoreo de seguridad. Al colocar y ejecutar archivos maliciosos en directorios críticos con colorcpl.exe, los atacantes pueden ejecutar su malware mientras evaden la detección de los controles de seguridad que monitorean los ejecutables comunes. Los atacantes pueden colocar archivos maliciosos en directorios con privilegios elevados, lo que les permite ejecutarlos y obtener privilegios elevados, dando lugar a otras actividades no autorizadas.

Así es como ocurre

- colorcpl.exe, la herramienta Color Management de Windows, goza de una confianza inherente dentro del sistema. Esta confianza inherente hace que sea menos probable que sus actividades activen las alarmas de seguridad, proporcionando una vía potencial que los atacantes pueden explotar.

- Los atacantes seleccionan estratégicamente directorios críticos del sistema como C:\Windows\System32, C:\Windows\SysWow64, and C:\Windows\System32\Spool\Drivers\Color\. Estas ubicaciones ofrecen ventajas estratégicas para la persistencia, el escalamiento de privilegios y la evasión de la detección.

- Los atacantes emplean colorcpl.exe para copiar clandestinamente archivos maliciosos en estos directorios de destino. Por ejemplo, esto puede lograrse con una secuencia de comandos como esta:

- colorcpl.exe

- C:\Path\To\malicious_file.exe

- C:\Windows\System32\Spool\Drivers\Color\malicious_file.exe

- Al utilizar colorcpl.exe para las operaciones con archivos, los atacantes pueden eludir los controles de seguridad que se centran principalmente en detectar las actividades asociadas a herramientas comunes de manipulación de archivos como copy, xcopy y robocopy.

- Una vez que el archivo malicioso se coloca con éxito en un directorio crítico del sistema, puede configurarse para que se ejecute automáticamente durante el inicio del sistema. Esto garantiza un acceso y un control continuos para el atacante.

- La colocación de archivos maliciosos en directorios privilegiados del sistema, como C:\Windows\System32, puede otorgarles privilegios de ejecución elevados. Este escalamiento de privilegios mejora de manera significativa el control del atacante sobre el sistema comprometido.

- Este escrutinio relativamente bajo asociado con las actividades de colorcpl.exe lo convierte en una herramienta efectiva para evadir la detección de sistemas de monitoreo de seguridad. Este enfoque encubierto permite que los atacantes operen sin ser detectados dentro del entorno comprometido.

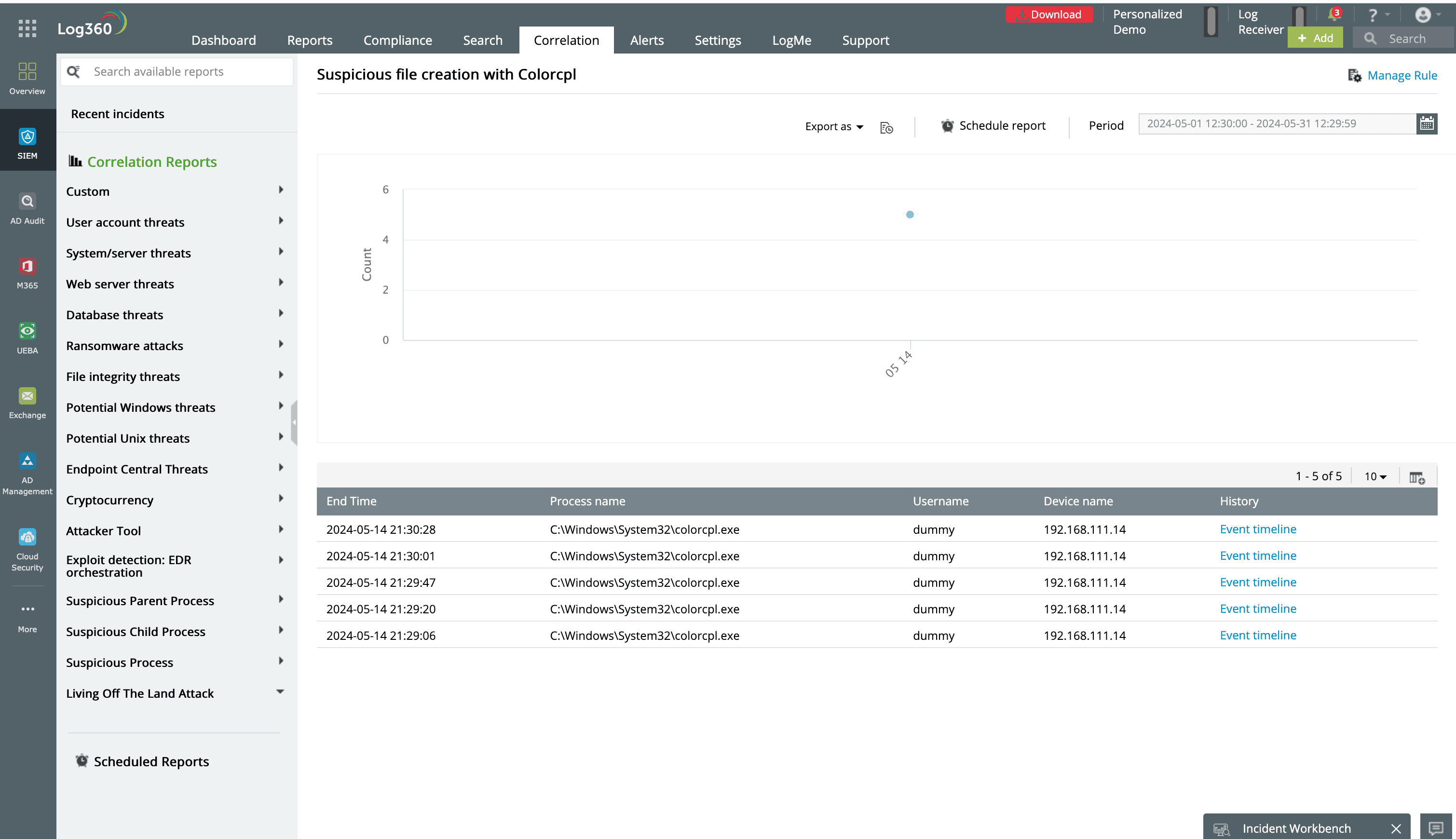

Cómo Log360 detecta abuso de colorcpl.exe

Log360 tiene reglas de correlación integradas que detectan técnicas comunes de abuso.

Criterios

- Control de nombre del proceso: La regla examina primero el nombre del proceso. Busca específicamente instancias donde el nombre del proceso termina con:

- "Windows\System32\colorcpl.exe"

- "Windows\SysWow64\colorcpl.exe"

- "WINNT\System32\colorcpl.exe"

- Ubicación esperada: La regla espera que el ejecutable colorcpl.exe se encuentre en los siguientes directorios estándar de Windows:

- "System32"

- "SysWow64"

- Comprobación de legitimidad: Si el proceso de colorcpl.exe se encuentra dentro de cualquiera de estos directorios esperados, se considera legítimo.

- Activador de sospecha: cualquier discrepancia en el nombre del proceso o su ubicación con respecto a los patrones esperados despertará sospechas y activará una alerta. Esto podría indicar una posible actividad maliciosa.

La habilitación de esta regla de gestión de eventos e información de seguridad (SIEM) mejora significativamente la postura de seguridad de una organización al detectar y alertar de forma proactiva sobre actividades sospechosas relacionadas con el proceso colorcpl.exe. Este enfoque proactivo permite a los equipos de seguridad investigar y responder rápidamente a las posibles amenazas, minimizando los daños potenciales y garantizando una mitigación oportuna. Además, habilitar esta regla demuestra un compromiso con prácticas de seguridad sólidas y ayuda a las organizaciones a cumplir con los estándares de seguridad pertinentes, como NIST CSF 2.0, lo que en última instancia refuerza su postura de seguridad general.

Figura 1: Informe predefinido en Log360 que muestra creaciones de archivos sospechosos con colorcpl