Seguimiento de incidentes para la EU NIS2: Lo que necesita saber para cumplir la normativa y estar protegido

- La importancia de contar con un software de seguimiento de incidentes

- Requisitos de la directiva NIS2 para la notificación de incidentes

- ¿Qué ocurre si no notifica sobre los incidentes?

- Principales partes interesadas que debe notificar

- Pasos para implementar el seguimiento de incidentes conforme a la NIS2

- Tecnologías para permitir el cumplimiento de la NIS2

- Los nuevos horizontes de la UE

La Directiva NIS2 introduce requisitos de ciberseguridad más estrictos en toda la UE, haciendo hincapié en la necesidad de supervisar y notificar a tiempo los incidentes.

A quién se aplica la NIS2: Según el Artículo 7 de la directiva NIS2, que define su ámbito de aplicación, las organizaciones de sectores críticos, como la salud, la energía y las finanzas (Anexo 1), deben cumplirla para proteger sus sistemas y garantizar el cumplimiento normativo.

La importancia de contar con un software de seguimiento de incidentes

Es esencial dar seguimiento a los incidentes para mantener la estabilidad operativa, la seguridad y la conformidad en las organizaciones. Al registrar y tratar sistemáticamente los incidentes, los equipos pueden detectar problemas recurrentes, identificar las cadenas de ataque y mejorar los tiempos de respuesta ante futuros incidentes.

Los pasos clave en el seguimiento de incidentes son:

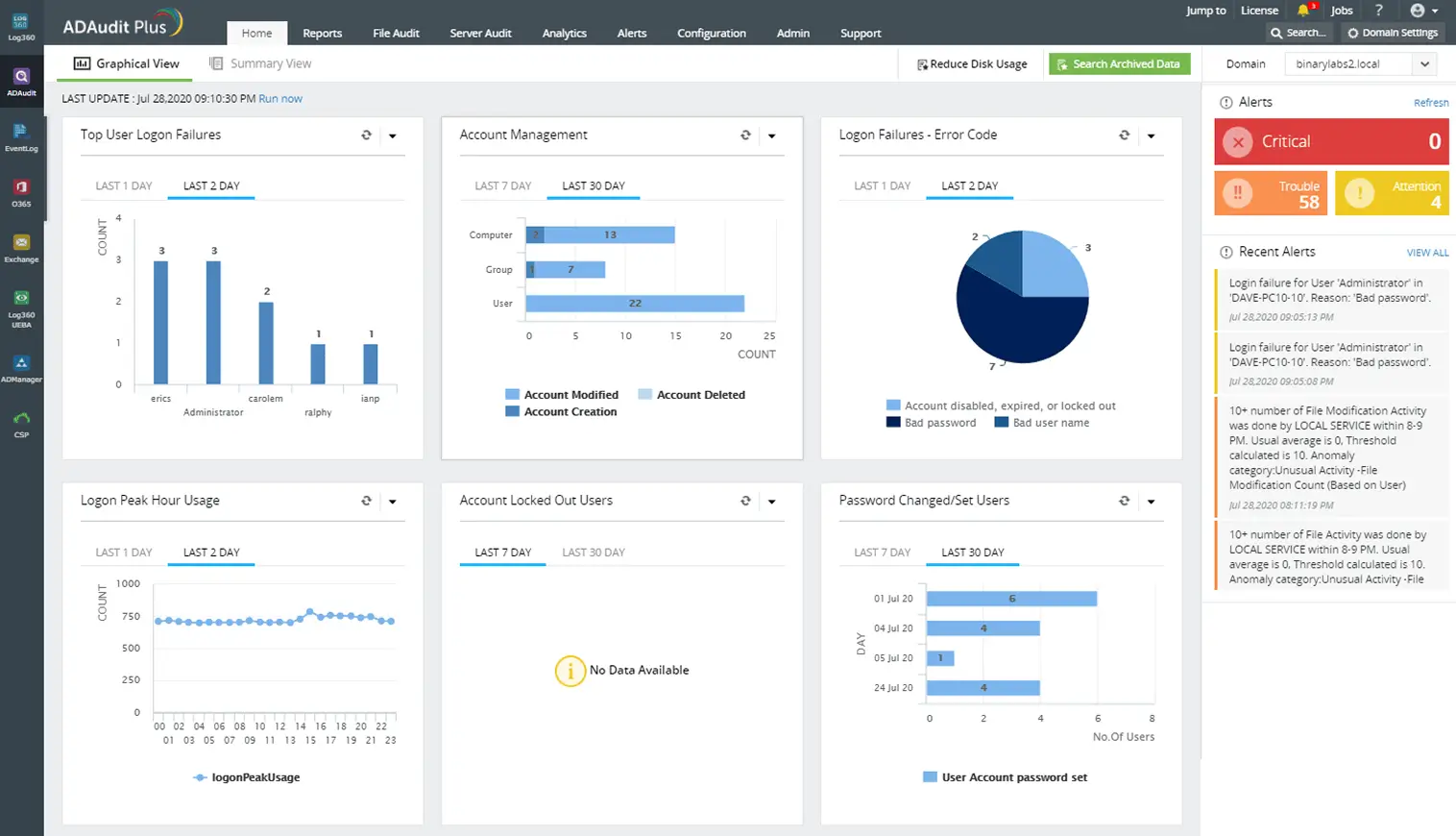

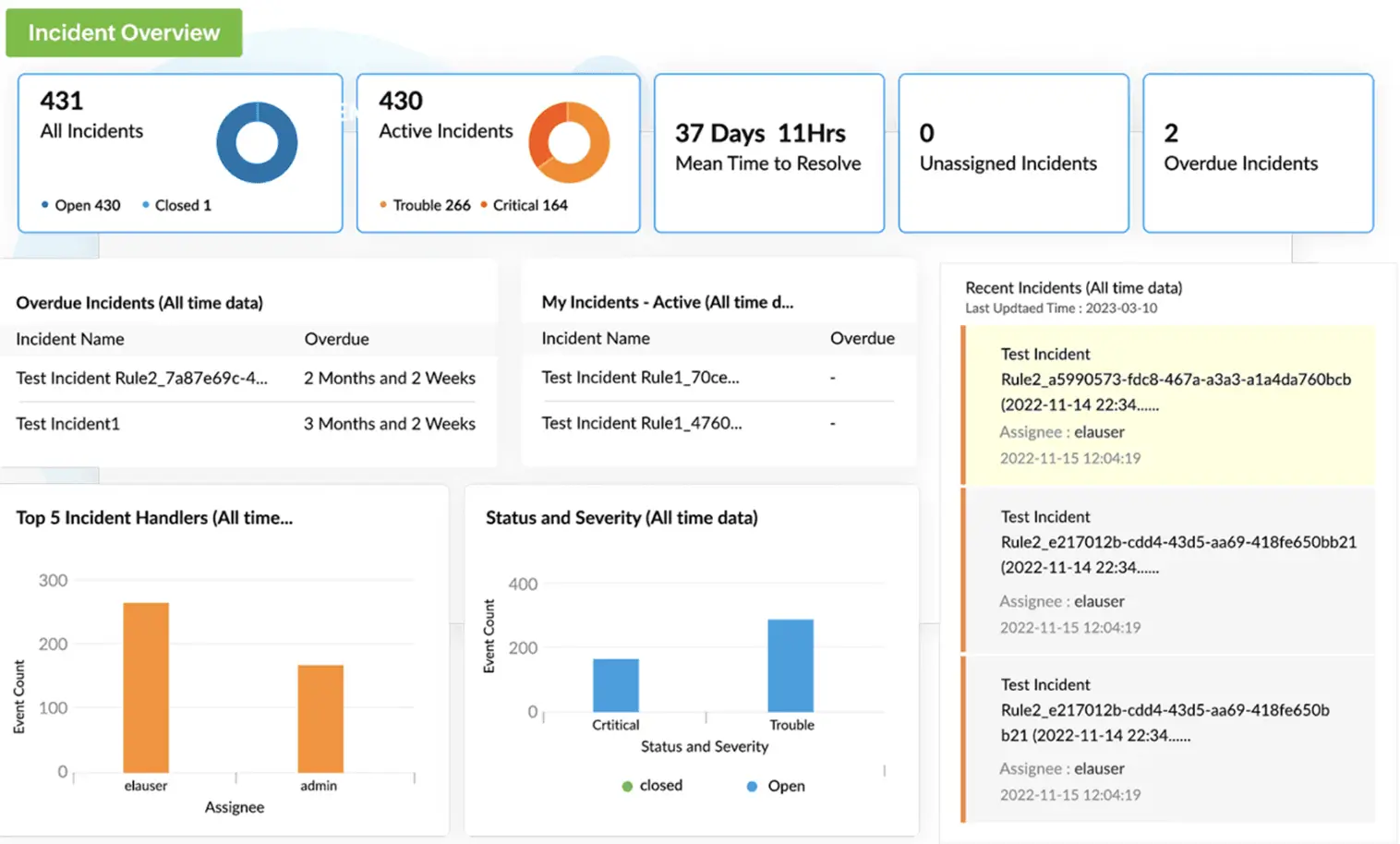

- Monitoreo: Observabilidad y auditoría permanentes.

- Clasificación: Clasificar los incidentes según su gravedad para determinar su prioridad.

- Respuesta y escalamiento: Emprender las acciones de respuesta predefinidas y escalarlas si es necesario.

- Revisión posterior al incidente: Analizar y documentar los incidentes para evitar que se produzcan en el futuro.

La importancia del seguimiento de incidentes radica en mantener la continuidad operativa, reforzar la postura de seguridad y cumplir la normativa.

Requisitos de la directiva NIS2 para la notificación de incidentes

El Artículo 23 define lo que se considera un incidente significativo y establece las obligaciones de notificación que deben seguir las organizaciones. También exige que un único punto de contacto presente un informe resumido trimestral a la ENISA, que incluya datos anonimizados y agregados sobre los incidentes significativos, incidentes generales, ciberamenazas y cuasi incidentes.

Los componentes clave incluyen:

¿Qué ocurre si no notifica sobre los incidentes?

El incumplimiento de la obligación de notificar incidentes en virtud del Artículo 34 de la Directiva NIS 2 puede acarrear graves consecuencias para las organizaciones.

Las organizaciones que no notifican sobre los incidentes se enfrentan a graves sanciones, como:

- Multas: Hasta €10 millones o el 2% de la facturación anual global.

- Daño a la reputación: La divulgación pública de los incumplimientos puede afectar la confianza.

- Restricciones operativas: Los reguladores pueden imponer restricciones a las operaciones hasta que se garantice su cumplimiento.

Principales partes interesadas que debe notificar

Entre las partes interesadas clave que deben ser notificadas durante un incidente se incluyen una serie de partes internas y externas.

Entre los principales interesados figuran:

- Equipos de seguridad interna: Para acciones de respuesta inmediata.

- Autoridades nacionales: Para cumplir la normativa NIS2, como los CSIRT o los reguladores del sector.

- Clientes y socios: Especialmente si los servicios o los datos se ven afectados.

- Equipos jurídicos y de cumplimiento: Para garantizar el cumplimiento de la normativa.

Pasos para implementar el seguimiento de incidentes conforme a la NIS2

Tecnologías para permitir el cumplimiento de la NIS2

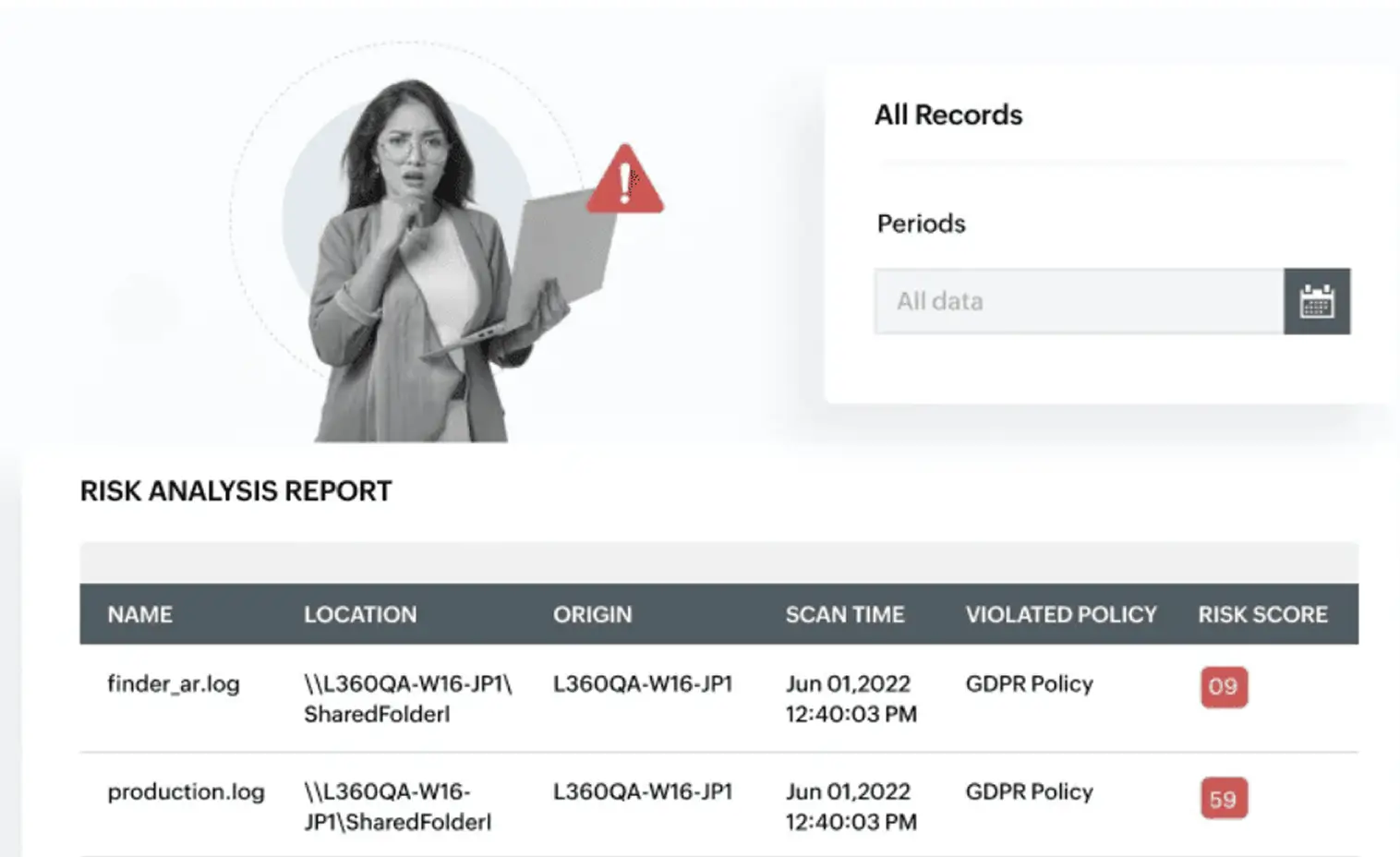

Las tecnologías que pueden ayudar a cumplir la NIS2 son las que permiten adoptar medidas tanto proactivas como reactivas en materia de ciberseguridad. Algunos ejemplos son:

Los nuevos horizontes de la UE

La Directiva NIS2 representa una nueva era en materia de ciberseguridad para las organizaciones de la UE. Al priorizar el seguimiento y la respuesta a los incidentes, las organizaciones no sólo cumplen la directiva, sino que también mejoran su postura general de ciberseguridad. Invertir ahora en las herramientas y estrategias adecuadas preparará a su organización para responder con efectividad cuando (no "si") se producen incidentes cibernéticos.

¡Dé el primer paso ahora!

Conozca cómo las soluciones de IAM y SIEM de ManageEngine le ayudan a lograr este cumplimiento