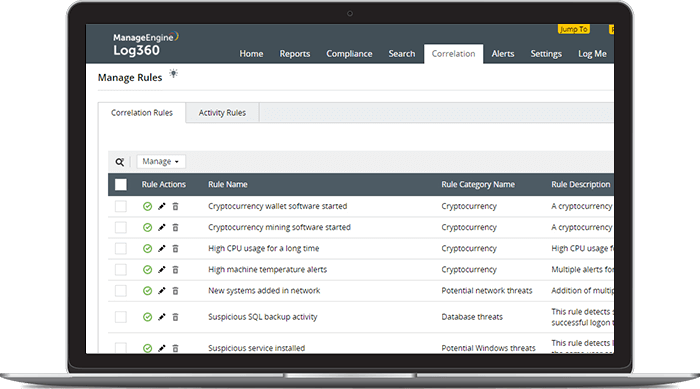

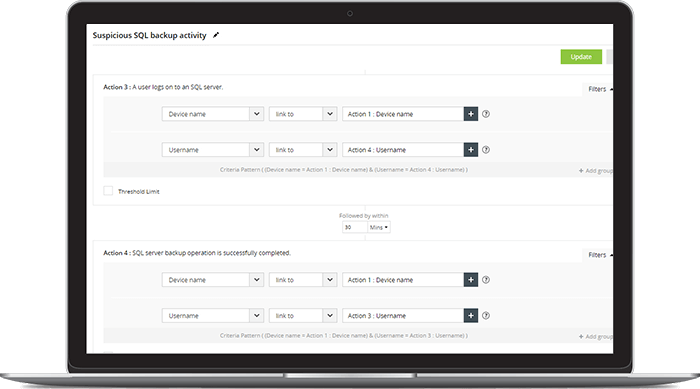

Constructor de reglas personalizadas:

Personalice las reglas de ataque existentes o cree nuevas desde cero con la interfaz del creador de reglas flexibles.

OBTENER UNA DEMO PERSONAL

Reglas de ataque pre-construidas:

Aproveche las más de 30 reglas de correlación predefinidas para detectar varios ataques comunes.

OBTENER UNA DEMO PERSONAL

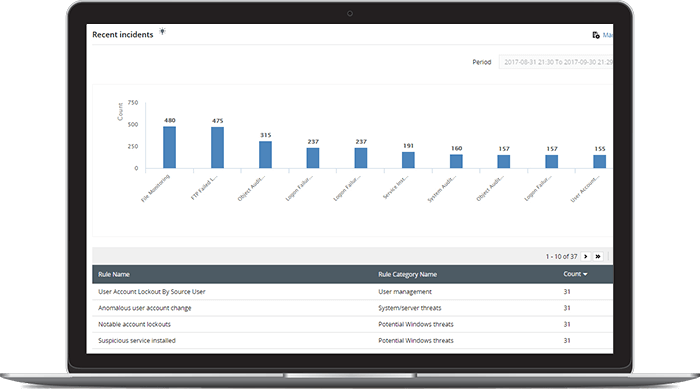

Dashboard intuitivo de incidentes:

Vea un resumen de todos los incidentes detectados en el dashboard de correlación y comprenda mejor la seguridad de su red.

OBTENER UNA DEMO PERSONAL

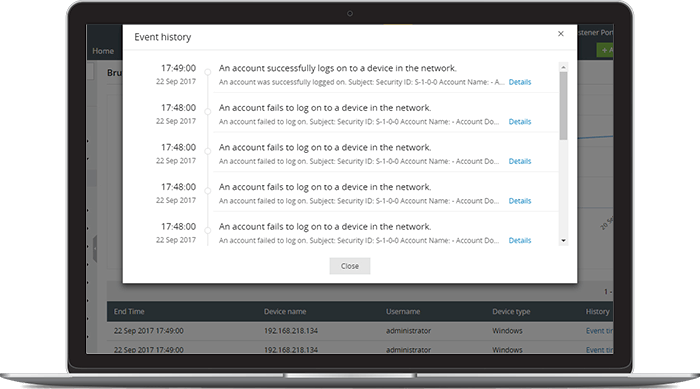

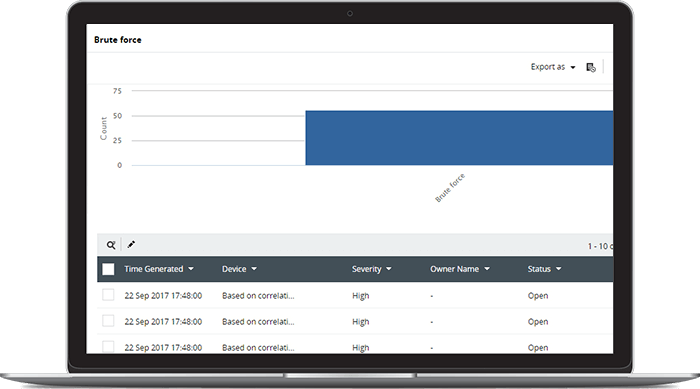

Línea de tiempo del ataque:

Navegue por una línea de tiempo detallada de eventos para cada incidente detectado y profundice en los contenidos de logs sin procesar para obtener información detallada sobre cuentas comprometidas, dispositivos infectados y más.

OBTENER UNA DEMO PERSONAL

Notificaciones instantáneas:

Reciba alertas por correo electrónico y SMS cuando se detecta un incidente de seguridad.

OBTENER UNA DEMO PERSONAL