Gestión de cumplimiento integrado

Informes de cumplimiento out-of-the-box. Análisis de seguridad. Alertas en tiempo real

Probar Log360Las soluciones de SIEM son esenciales para ayudar a las organizaciones a cumplir con los mandatos normativos y superar sus auditorías de seguridad. Con funciones para mejorar la postura de seguridad de las empresas mediante el monitoreo de los centros de operaciones de seguridad (SOC), el registro de las actividades de la red y las alertas, las soluciones de SIEM pueden ayudar a satisfacer los requisitos de cumplimiento normativo de TI.

La mayoría de los requisitos de cumplimiento, como PCI DSS, HIPAA, FISMA, SOX, GDPR, ISO 27001, CCPA y otros, comparten un marco común para los controles de seguridad, incluyendo el monitoreo de usuarios privilegiados, el monitoreo y protección de datos sensibles y la respuesta a incidentes. La gestión de cumplimiento integrada de Log360 tiene como objetivo simplificar el proceso de auditoría, minimizar los riesgos de seguridad y facilitar las pruebas de cumplimiento para las empresas.

- PCI-DSS

- HIPAA

- GDPR

- SOX

- CCPA

- GPG

- FISMA

Resumen

Gestión de cumplimiento integrado

Out-of-the-box. Actualizado.

Investigación de incidentes

El motor de búsqueda de alta velocidad de Log360 ayuda a acotar y encontrar la entrada de log exacta que sirve de prueba para el incidente. Además, exporta las pruebas como informes de incidentes que se pueden compartir para investigar la violación de la seguridad de los datos.

Monitoreo de cambios

Audite continuamente los cambios en las configuraciones de seguridad críticas, como las modificaciones de las reglas del firewall, los grupos de seguridad y los GPO, entre otros, para detectar las amenazas basadas en los usuarios.

Recopilación de datos automática

Log360 automatiza la recopilación de datos de log de firewalls, routers, switches, estaciones de trabajo, servidores, aplicaciones críticas y más. Consulte la lista de fuentes de datos de log compatibles.

Alertas de incumplimiento en tiempo real

Con el sistema de respuesta a eventos en tiempo real de Log360, las alertas de cumplimiento reciben una notificación cada vez que hay una violación de los requisitos de cumplimiento o una actividad sospechosa de violación de la seguridad de los datos. Se pueden asociar flujos de trabajo a estas alertas para automatizar el proceso de resolución.

Detección de amenazas

Detecte las amenazas a la seguridad con el motor de correlación en tiempo real basado en reglas, el análisis del comportamiento de usuarios y entidades basado en machine learning y el sistema de detección de amenazas basado en el marco MITRE ATT&CK.

Plantillas de informes listas para la auditoría

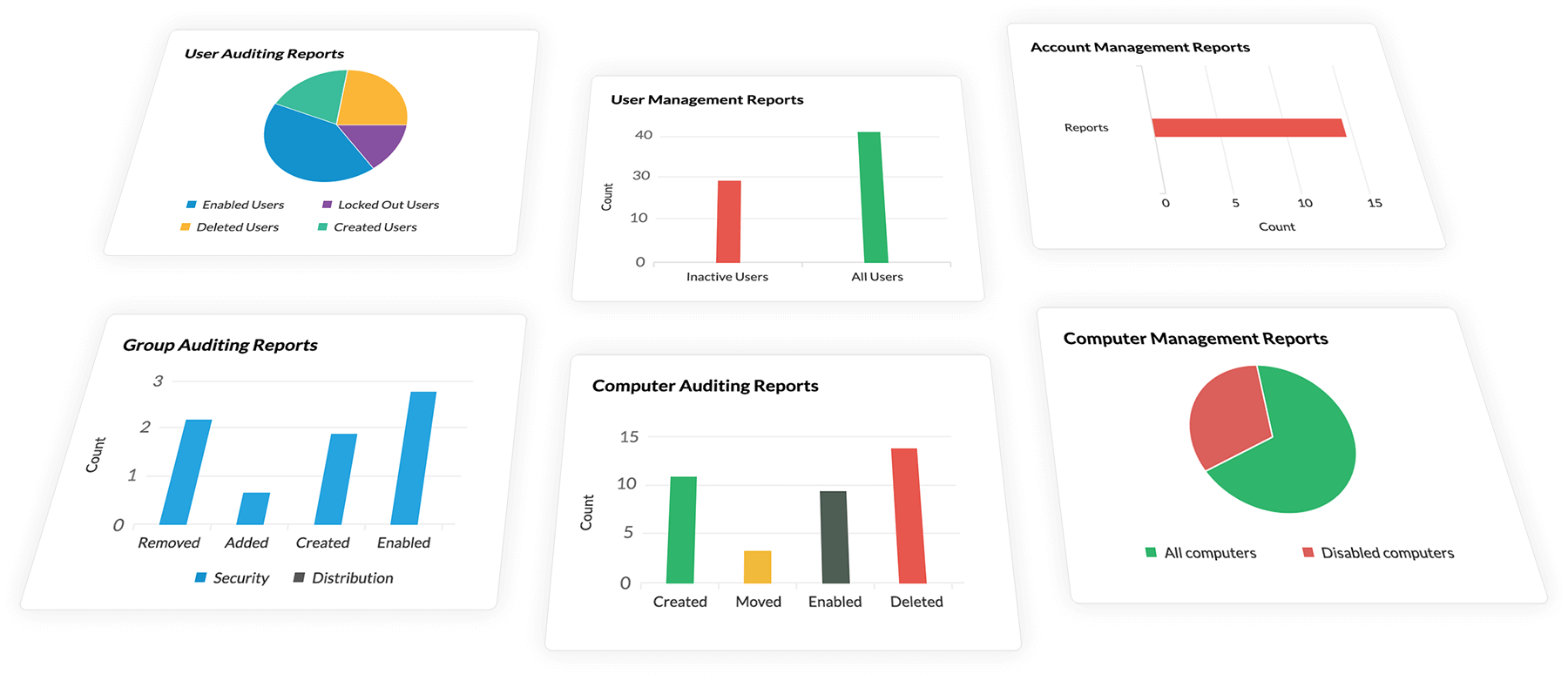

Log360 incluye informes de cumplimiento listos para usar para PCI DSS, HIPAA, FISMA, GDPR, SOX, ISO27001, entre otros. Estos informes demuestran el cumplimiento de los requisitos establecidos en las normativas, lo que simplifica las auditorías de seguridad.

Monitoreo de usuarios privilegiados

Profundice en las actividades de los administradores y otros usuarios privilegiados con los dashboards e informes de análisis de seguridad para el monitoreo de usuarios privilegiados. Reciba alertas sobre los comportamientos anómalos de los usuarios.

Resolución de incidentes

Neutralice automáticamente las amenazas a la seguridad asociando perfiles de flujo de trabajo a las alertas. Agilice la resolución de incidentes mediante el seguimiento y el monitoreo del proceso de resolución con la consola de gestión de incidentes.

¿Por qué elegir Log360 para garantizar el cumplimiento?

- Cuenta con módulos integrados de gestión de logs, auditoría de cambios de AD, monitoreo de la seguridad en la nube, detección de amenazas y gestión de incidentes para que las auditorías de cumplimiento sean efectivas.

- Reduce el tiempo, el esfuerzo y los recursos necesarios para asegurar y demostrar el cumplimiento con informes y dashboards predefinidos listos para la auditoría de seguridad.

- Detecta automáticamente las infracciones de la normativa en tiempo real.