El tráfico HTTP saliente de las organizaciones plantea varios riesgos de seguridad. Dado que este tráfico no está cifrado, puede exponer los datos sensibles a cualquier persona en Internet, lo que hace que las organizaciones sean vulnerables a ser explotadas por los atacantes. Este tráfico puede proceder de aplicaciones web poco seguras utilizadas por los empleados, sitios web falsos o enlaces de phishing. Monitorear el tráfico HTTP proporciona información contextual sobre su frecuencia, los principales sistemas o usuarios responsables y las URL solicitadas, lo que permite a las organizaciones aplicar las políticas de seguridad con efectividad.

Una forma de monitorear las solicitudes HTTP es utilizar una solución CASB basada en proxy, que registre toda la actividad HTTP. Esto permite a las organizaciones correlacionar los datos con fuentes de inteligencia sobre amenazas, evaluar la reputación y el riesgo de los dominios y aplicar políticas bloqueando sitios web maliciosos según sea necesario.

¿Cómo funcionan las solicitudes HTTP?

Las solicitudes HTTP constituyen la base de la comunicación entre un cliente (como un navegador web o una aplicación) y un servidor. Cuando accede a un sitio web o a una aplicación web, su cliente envía una solicitud HTTP al servidor. En respuesta, el servidor procesa la solicitud y devuelve el contenido apropiado, como una página web, un archivo o un mensaje de error. Dado que el tráfico HTTP no está cifrado, cualquier dato intercambiado (incluyendo las credenciales sensibles o la información personal) puede ser interceptado o alterado por atacantes si no se aplican medidas de seguridad adicionales.

Tipos de solicitudes HTTP

Los diferentes métodos de solicitud HTTP tienen distintas finalidades:

- GET: recupera datos de un recurso especificado y es el método más utilizado para navegar

- POST: envía datos al servidor para crear o actualizar un recurso, como el envío de un formulario

- PUT: actualiza un recurso existente con nuevos datos

- DELETE: elimina un recurso especificado

- HEAD, OPTIONS, and PATCH: se utilizan para recuperar información de cabecera, descubrir opciones de comunicación y realizar actualizaciones parciales, respectivamente, aunque son menos frecuentes en la navegación diaria

Cada método desempeña un rol crucial en la forma en que se intercambian los datos a través de la web, y comprenderlos puede ayudar a distinguir entre patrones de tráfico normales y sospechosos.

Riesgos de HTTP

Monitorear el tráfico HTTP es fundamental porque tanto los sitios web legítimos como los maliciosos que utilizan HTTP conllevan riesgos inherentes.

Riesgos de los sitios web legítimos que utilizan HTTP

Los sitios web legítimos que emplean HTTP sin cifrado exponen las transmisiones de datos a la interceptación y la manipulación. Por ejemplo, un simple formulario de registro en una página web o los nombres de usuario y contraseñas transmitidos por una aplicación bancaria pueden ser fácilmente interceptados y leídos por los atacantes.

En una conexión HTTP sin cifrar, los atacantes no sólo pueden leer los datos, sino también manipular la respuesta del servidor insertando cargas útiles maliciosas. Esta vulnerabilidad se extiende a sitios web de uso común, como herramientas gratuitas de productividad en línea o sitios de descarga de software. Puede que los usuarios confíen en estos sitios, pero la falta de cifrado deja expuestos sus datos.

Sitios web maliciosos que utilizan HTTP

Muchas campañas de phishing imitan sitios web de confianza (por ejemplo, portales bancarios y páginas de inicio de sesión de correo electrónico). Estos sitios HTTP no tienen certificados SSL y los usuarios desprevenidos podrían pasar por alto este detalle. El malware y las botnets también utilizan HTTP con frecuencia para las comunicaciones de mando y control (C2), aprovechando el protocolo no cifrado para coordinar y controlar los sistemas comprometidos con una configuración mínima. Dado que HTTP es fácil de implementar y no requiere la sobrecarga del cifrado, es una opción atractiva para los actores de amenazas que buscan ser sigilosos y efectivos.

Los actores de amenazas confían en HTTP por razones obvias. Su modelo de comunicación abierta hace que sea fácil de configurar y explotar, mientras que HTTPS requiere un certificado SSL junto con procedimientos de verificación adicionales. Sin embargo, a medida que los internautas son cada vez más conscientes de los riesgos asociados a las conexiones HTTP sin cifrar, los actores de amenazas han empezado a utilizar HTTPS de forma maliciosa. Además, la mayoría de las aplicaciones y sitios web modernos emplean HTTPS de forma predeterminada, y las políticas empresariales suelen bloquear por completo el tráfico HTTP en el gateway. No obstante, algunas organizaciones siguen permitiendo HTTP para realizar pruebas internas y muchos sistemas heredados siguen utilizándolo.

Cómo monitorear las solicitudes HTTP

Independientemente de si su organización permite el tráfico HTTP o lo tiene bloqueado en el gateway, es esencial monitorear todas las solicitudes HTTP salientes. Esta práctica le ayuda a identificar posibles amenazas, ya sean intentos de phishing, comunicaciones C2 o errores de configuración en los sistemas.

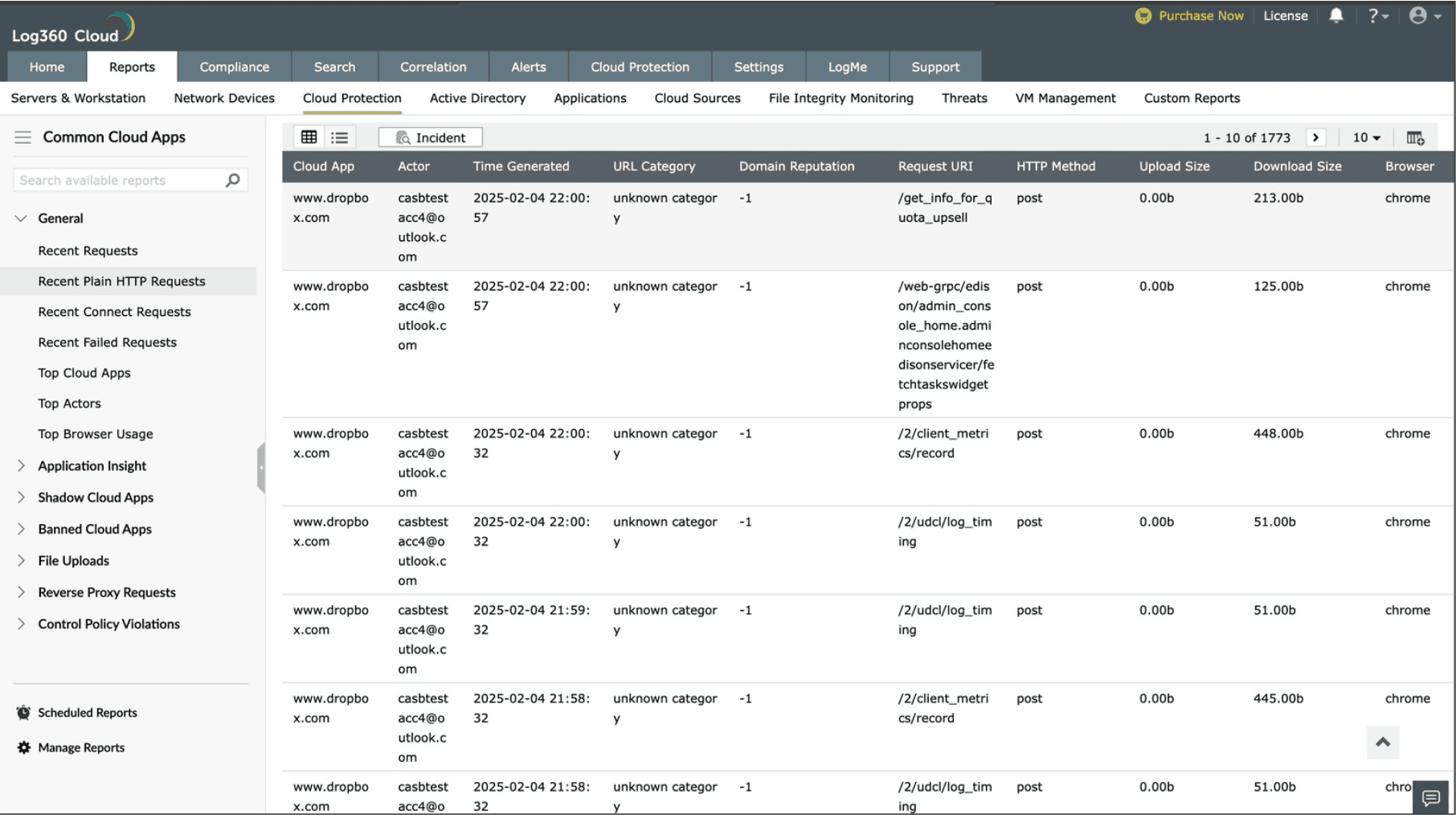

La función CASB de ManageEngine Log360 Cloud ayuda a las empresas a rastrear las solicitudes HTTP simples a través de un servidor gateway establecido en el perímetro de la organización. Este entorno ofrece información detallada sobre cada intento, como el usuario o endpoint que realiza la solicitud, la aplicación en la nube implicada, la categoría de la URL, la reputación del dominio, el método HTTP y el tamaño de la transferencia de datos.

Las alertas en tiempo real de Log360 Cloud empoderan aún más a los equipos de SecOps para investigar y responder rápidamente a las actividades sospechosas. Al investigar incidentes de seguridad, los analistas pueden utilizar la información de la función CASB para identificar anomalías o solicitudes HTTP sospechosas iniciadas por un usuario o endpoint específico. Log360 Cloud obtiene la categoría de URL y los detalles de reputación del dominio de fuentes de inteligencia sobre amenazas que contienen un repositorio de IP, URL y dominios maliciosos que están incluidos en listas de bloqueo globales.

¿Debo registrar todas las solicitudes HTTP?

Los logs detallados permiten a los equipos de seguridad identificar anomalías, supervisar comportamientos sospechosos y reconstruir incidentes de seguridad con precisión. Las organizaciones deben evaluar cuidadosamente sus necesidades y recursos específicos para determinar un alcance del registro de solicitudes HTTP que sea factible y efectivo.

Casos de uso del monitoreo de HTTP

- Seguimiento de las infracciones de políticas: supervise los principales usuarios y endpoints que realizan solicitudes HTTP para identificar accesos no autorizados o posibles intentos de omisión.

- Seguridad de la aplicación: identifique las aplicaciones HTTP en la nube a las que más se accede para evaluar si se trata de aplicaciones empresariales legítimas o de sitios web suplantados.

- Detección de amenazas: reconozca patrones indicativos de comunicaciones C2 de phishing o malware a través de solicitudes HTTP únicas o simultáneas.

- Supervisión de la transferencia de datos: monitoree los grandes volúmenes de transferencias de datos a aplicaciones en la nube no seguras o no aprobadas para garantizar el cumplimiento y la seguridad.

Un informe de solicitudes HTTP en Log360 Cloud