Kroki do włączenia SSL

Następujące kroki poprowadzą Cię przez włączenie SSL w ADAudit Plus.

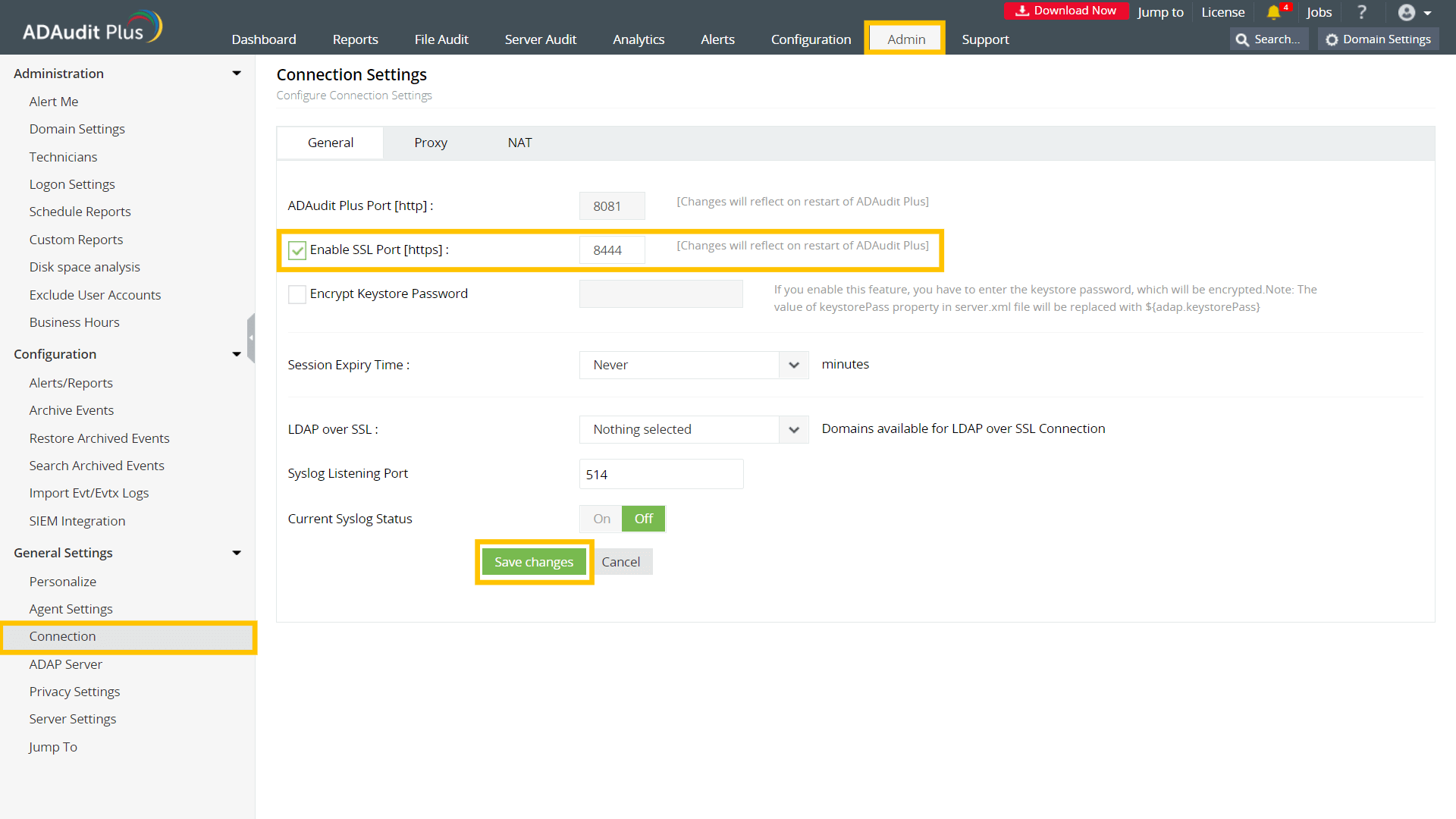

Krok 1: Zdefiniuj port SSL

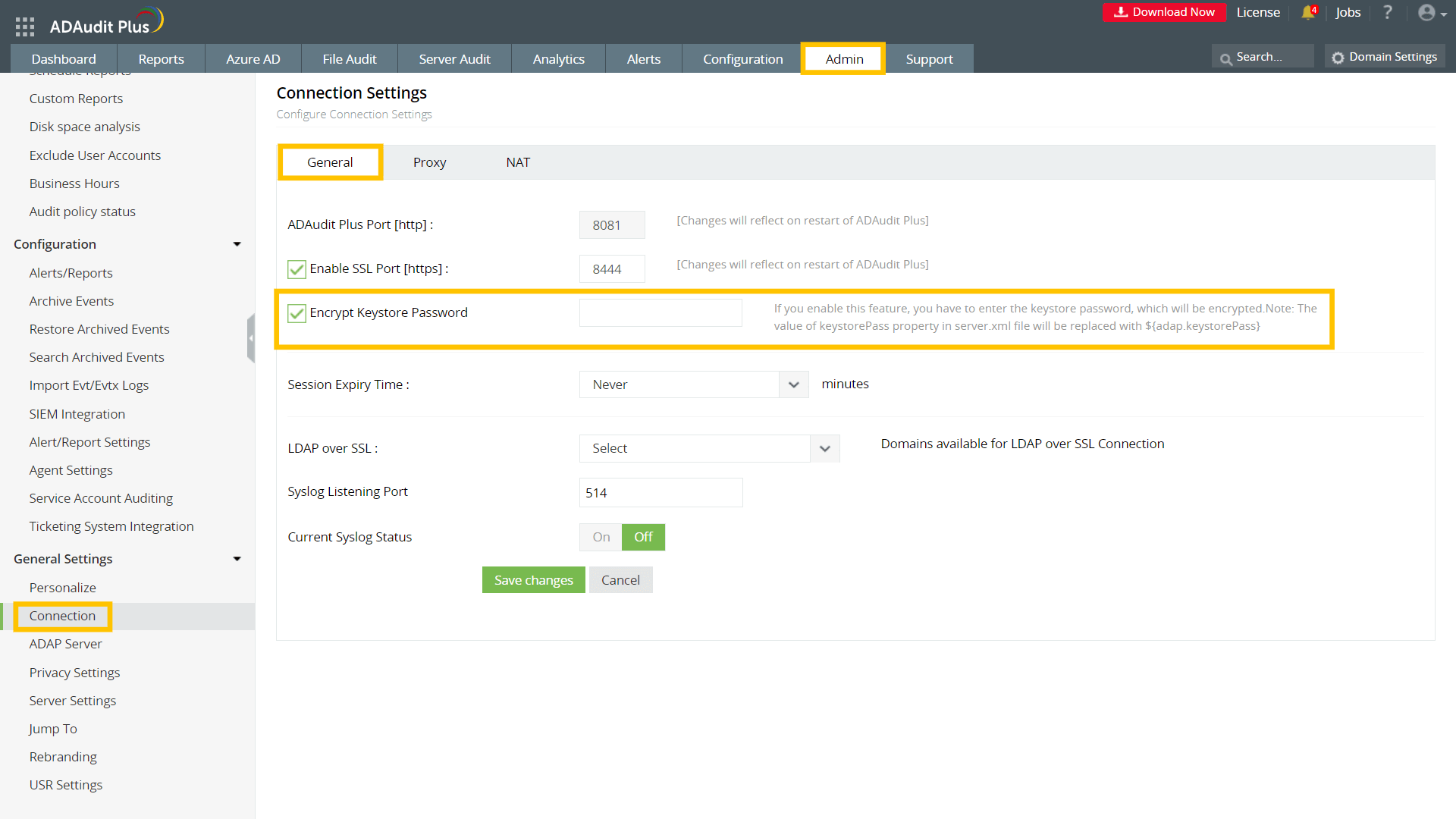

- Zaloguj się do ADAudit Plus za pomocą konta, które ma uprawnienia administracyjne.

- Przejdź do Admin > Ustawienia ogólne > Połączenie

.

- Zaznacz pole Włącz port SSL [https]. Domyślny numer portu 8444 jest wybierany automatycznie.

- Kliknij Zapisz zmiany.

- Uruchom ponownie ADAudit Plus, aby zmiany zaczęły obowiązywać.

Uwaga: Jeśli chcesz zainstalować istniejący certyfikat PFX lub PKCS #12, przejdź do sekcji dotyczącej formatu PFX lub PKCS #12 w Kroku 5.

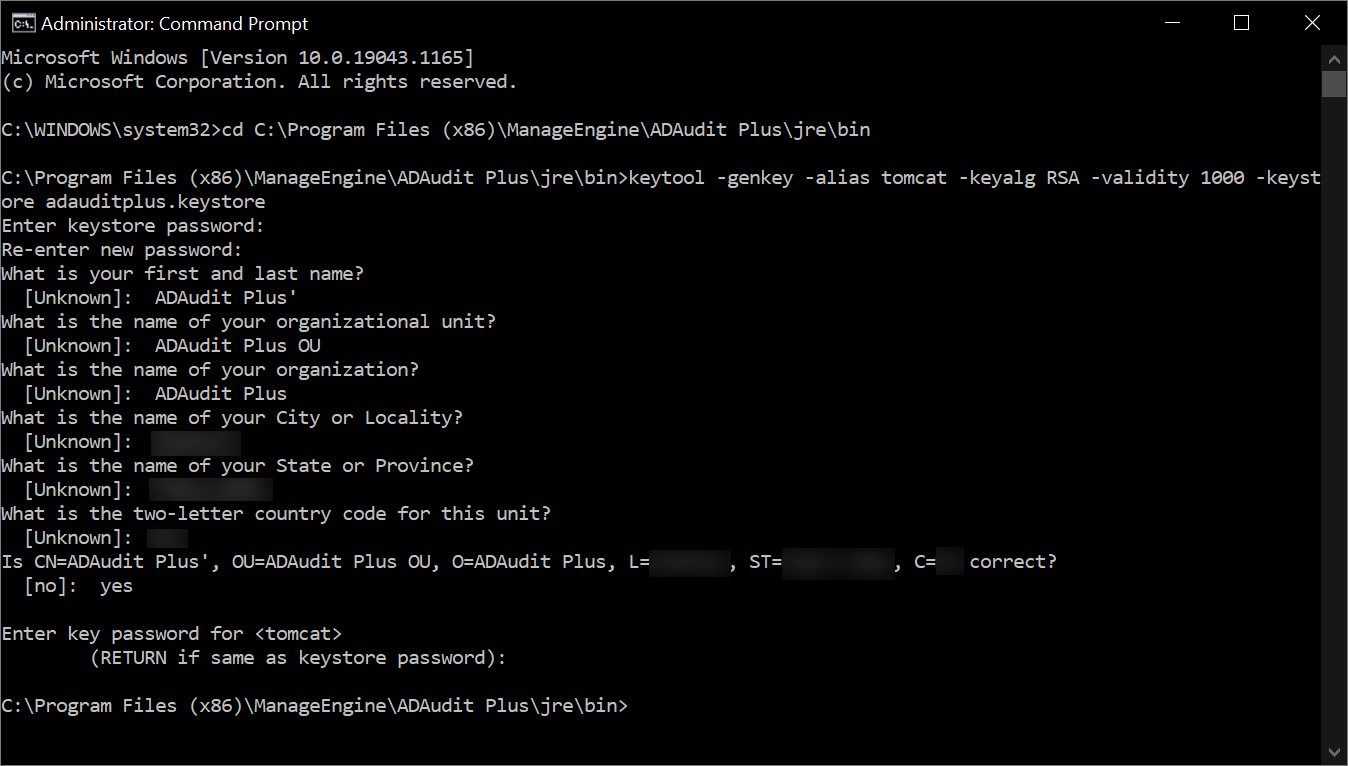

Krok 2: Utwórz magazyn kluczy

Magazyn kluczy to plik chroniony hasłem, który zawiera klucze i certyfikaty dla serwera do szyfrowania i deszyfrowania danych.

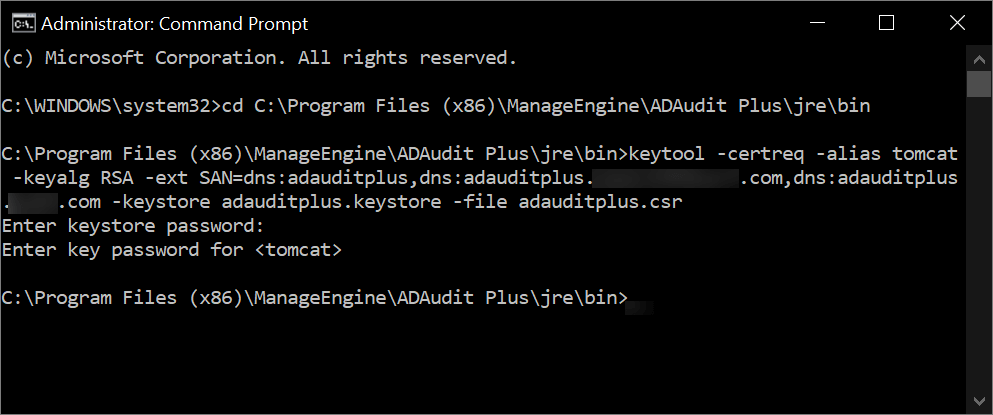

Krok 3: Wygeneruj żądanie podpisania certyfikatu (CSR)

Aby utworzyć CSR z alternatywną nazwą podmiotu (SAN), wykonaj następujące polecenie w Wierszu polecenia:

keytool -certreq -alias tomcat -keyalg RSA -ext SAN=dns:server_name,dns:server_name.domain.com,dns:server_name.domain1.com -keystore <domainName>.keystore -file <domainName>.csr

Zamień <domainName> na nazwę swojej domeny i podaj odpowiednie SAN-y, jak pokazano na obrazie poniżej:

Krok 4: Wydanie certyfikatu SSL

W tym kroku połączysz się z certyfikatem autoryzacji (CA), przekażesz CSR do konkretnego CA i uzyskasz wystawienie certyfikatu SSL dla siebie.

A. Wydanie certyfikatu SSL przy użyciu zewnętrznego CA

- Aby poprosić o certyfikat od zewnętrznego CA, przekaż CSR do tego CA. Możesz znaleźć plik CSR w folderze <product_installation_directory>\jre\bin.

- Rozpakuj certyfikaty zwrócone przez Twoje CA i umieść je w folderze <product_installation_directory>\jre\bin.

Uwaga: Po wydaniu certyfikatu SSL przez zewnętrzne CA, przejdź do Kroku 5, aby zainstalować certyfikat.

B. Wydanie certyfikatu SSL przy użyciu wewnętrznego CA

Wewnętrzny CA to serwer członkowski lub kontroler domeny w konkretnej domenie, który został przypisany do roli CA.

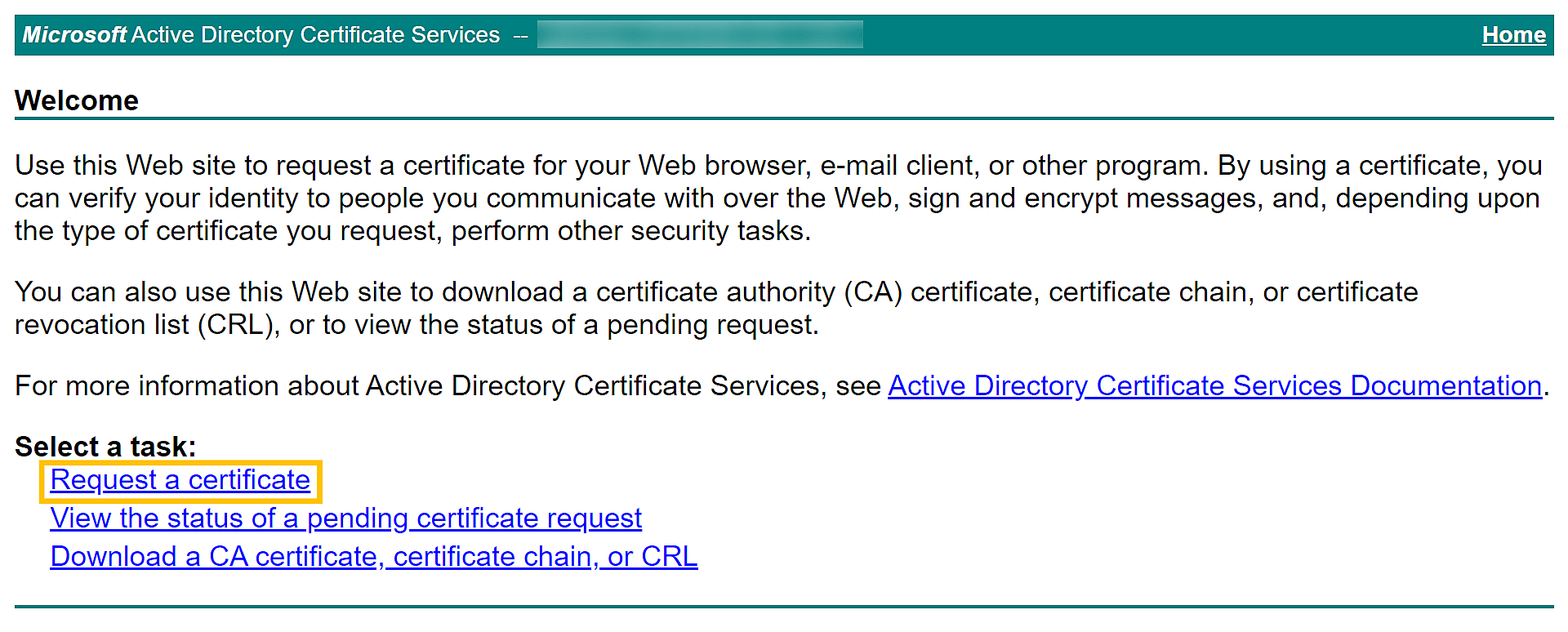

- Połącz się z Microsoft Active Directory Certificate Services swojego wewnętrznego CA i kliknij link Żądaj certyfikatu.

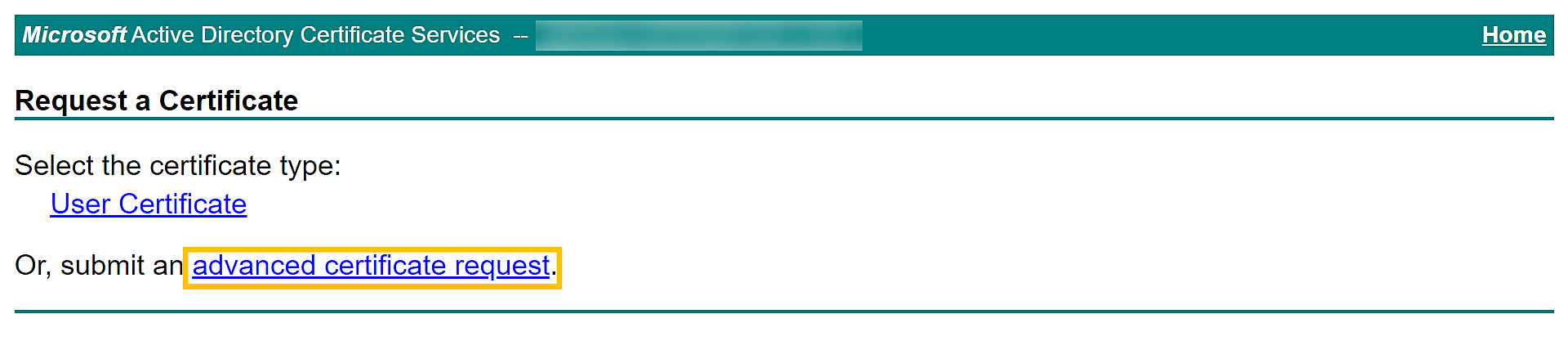

- Na stronie Żądanie certyfikatu kliknij link zielone żądanie certyfikatu.

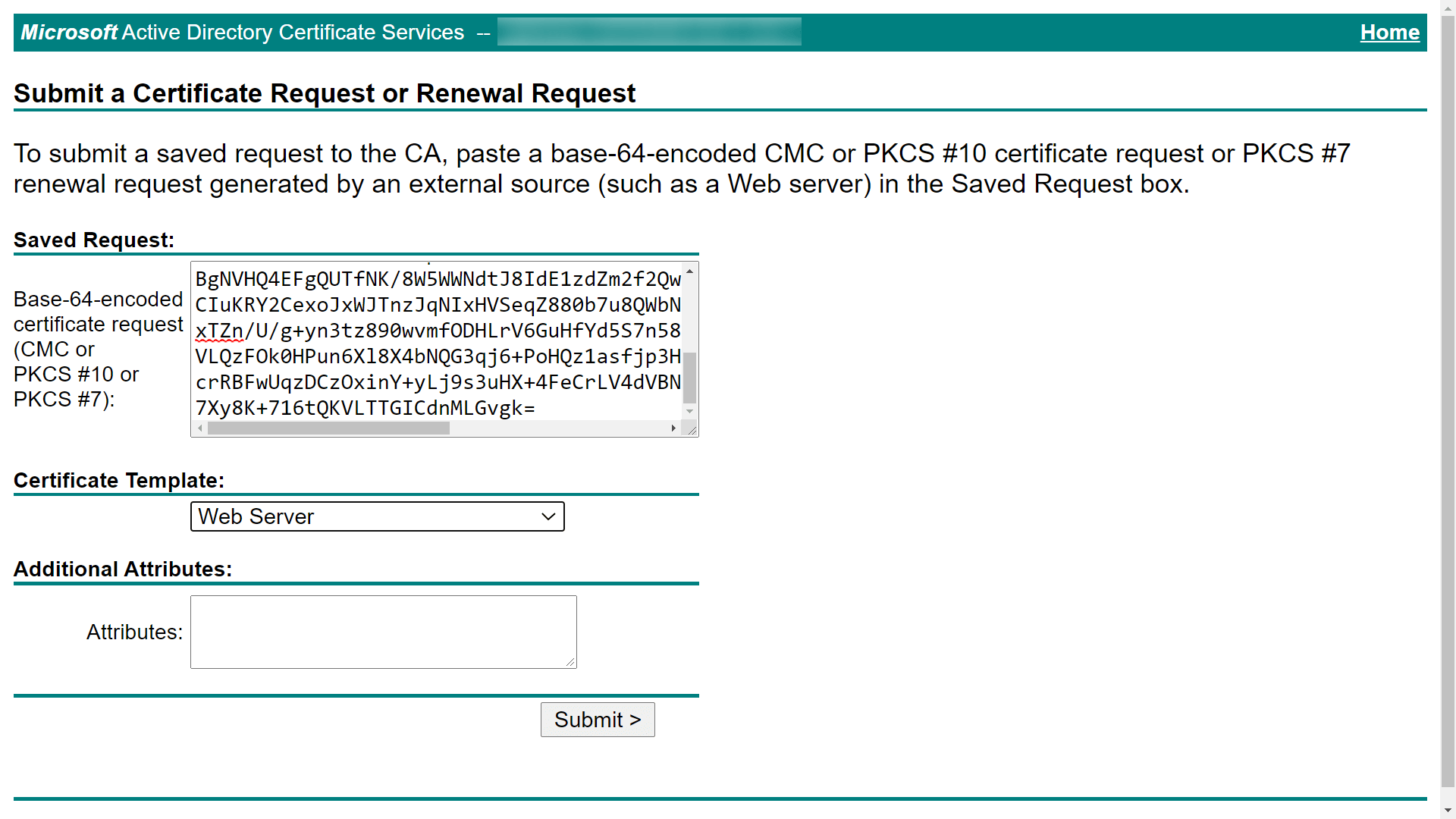

- Na stronie Prześlij żądanie certyfikatu lub żądanie odnowienia, skopiuj zawartość z pliku CSR i wklej ją w polu Zapisane żądanie.

- Wybierz Serwer WWW lub odpowiedni szablon dla Tomcat pod Szablon certyfikatu i kliknij Prześlij.

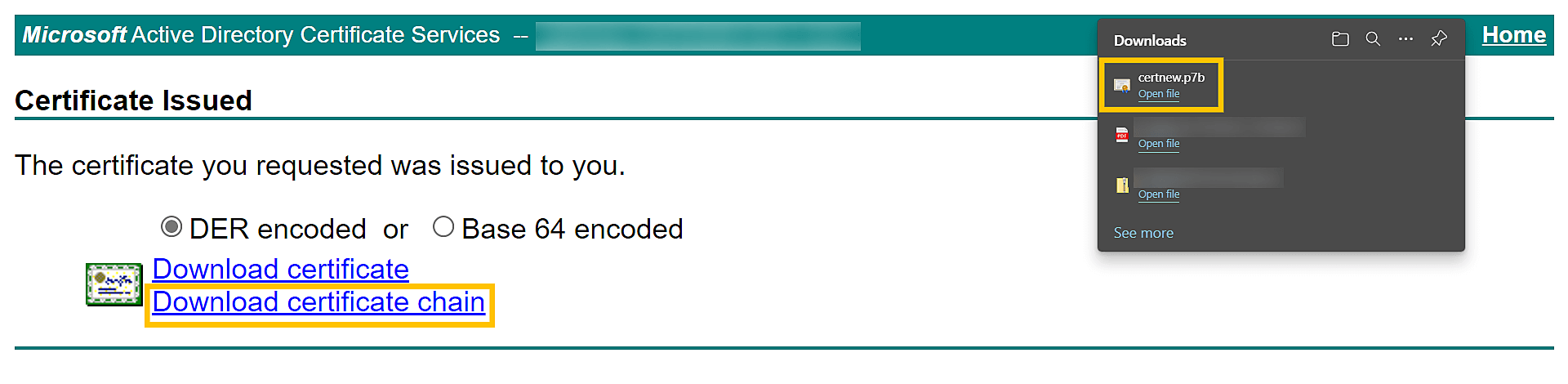

- Certyfikat zostanie wydany, gdy klikniesz link Pobierz łańcuch certyfikatów. Pobrany certyfikat będzie w formacie pliku P7B.

- Skopiuj plik P7B do folderu <product_installation_directory>\jre\bin.

Krok 5: Importuj certyfikat

Postępuj zgodnie z poniższymi krokami, które odpowiadają formatowi, w którym chcesz zaimportować certyfikat.

A. Format maila z ulepszoną prywatnością (PEM)

Aby zaimportować certyfikat do pliku keystore w formacie PEM, otwórz Wiersz polecenia, przejdź do <directory_instalacji_produktu>\jre\bin i uruchom komendy z poniższej listy, które odpowiadają Twojemu CA.

Ogólne komendy

- keytool -importcert -alias root -file <root.cert.pem> -keystore <twoja.domena.com>.keystore -trustcacerts

- keytool -importcert -alias intermediate -file <intermediate.cert.pem> -keystore <twoja.domena.com>.keystore -trustcacerts

- keytool -importcert -alias intermediat2 -file <intermediat2.cert.pem> -keystore <twoja.domena.com>.keystore -trustcacerts

- keytool -importcert -alias tomcat -file <server.cert.pem> -keystore <twoja.domena.com>.keystore -trustcacerts

Komendy specyficzne dla dostawcy

Dla certyfikatów GoDaddy

- keytool -import -alias root -keystore <nazwaDomeny>.keystore -trustcacerts -file gd_bundle.crt

- keytool -import -alias cross -keystore <nazwaDomeny>.keystore -trustcacerts -file gd_cross.crt

- keytool -import -alias intermed -keystore <nazwaDomeny>.keystore -trustcacerts -file gd_intermed.crt

- keytool -import -alias tomcat -keystore <nazwaDomeny>.keystore -trustcacerts -file <nazwaDomeny>.crt

Dla certyfikatów Verisign

- keytool -import -alias intermediateCA -keystore <nazwaDomeny>.keystore -trustcacerts -file <twój certyfikat pośredni.cer>

- keytool -import -alias tomcat -keystore <nazwaDomeny>.keystore -trustcacerts -file <nazwaDomeny>.cer

Dla certyfikatów Comodo

- keytool -import -trustcacerts -alias root -file AddTrustExternalCARoot.crt -keystore <nazwaDomeny>.keystore

- keytool -import -trustcacerts -alias addtrust -file UTNAddTrustServerCA.crt -keystore <nazwaDomeny>.keystore

- keytool -import -trustcacerts -alias ComodoUTNServer -file ComodoUTNServerCA.crt -keystore <nazwaDomeny>.keystore

- keytool -import -trustcacerts -alias essentialSSL -file essentialSSLCA.crt -keystore <nazwaDomeny>.keystore

Dla certyfikatów Entrust

- keytool -import -alias Entrust_L1C -keystore <nazwa_keystore.keystore> -trustcacerts -file entrust_root.cer

- keytool -import -alias Entrust_2048_chain -keystore <nazwa_keystore.keystore> -trustcacerts -file entrust_2048_ssl.cer

- keytool -import -alias -keystore <nazwa_keystore.keystore> -trustcacerts -file <nazwaDomeny.cer>/li>

Dla certyfikatów zakupionych przez kanał resellerski Thawte

- keytool -import -trustcacerts -alias thawteca -file <SSL_PrimaryCA.cer> -keystore <nazwa_keystore.keystore>

- keytool -import -trustcacerts -alias thawtecasec -file <SSL_SecondaryCA.cer> -keystore <nazwa_keystore.keystore>

- keytool -import -trustcacerts -alias tomcat -file <nazwa-certyfikatu.cer> -keystore <nazwa_keystore.keystore>

Po zainstalowaniu certyfikatu przejdź do Kroku 6, aby powiązać certyfikat z ADAudit Plus.

Uwaga: Jeśli otrzymujesz certyfikaty z CA, która nie jest wymieniona powyżej, skontaktuj się ze swoim CA, aby uzyskać polecenia potrzebne do dodania jego certyfikatów do keystore.

B. Format P7B lub PKCS #7

Aby zaimportować certyfikat do pliku keystore w formacie P7B lub PKCS #7, otwórz Wiersz polecenia, przejdź do <product_installation_directory>\jre\bin i wykonaj następujące polecenie:

keytool -import -trustcacerts -alias tomcat -file certnew.p7b -keystore <keystore_name>.keystore

Po zainstalowaniu certyfikatu przejdź do

Kroku 6, aby powiązać certyfikat z ADAudit Plus.

C. Format PFX lub PKCS #12

- Skopiuj i zapisz swój plik PFX lub PKCS #12 w folderze <product_installation_directory>\conf.

- Otwórz plik server.xml znajdujący się w folderze <product_installation_directory>\conf przy użyciu lokalnego edytora tekstu. Utwórz kopię zapasową istniejącego pliku server.xml na wypadek, gdybyś chciał go przywrócić.

- Znajdź tag łącznika (connector), który zawiera <Connector ... SSLEnabled="true"... name="SSL".../>.

- Wewnątrz tagu łącznika wprowadź następujące zmiany:

- Zmień wartość keystoreFile na "./conf/<YOUR_CERT_FILE.pfx>".

- Dodaj keystoreType="PKCS12".

- Zapisz i zamknij plik server.xml.

<Connector SSLEnabled="true" URIEncoding="UTF-8" acceptCount="100" ciphers="TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" enableLookups="false" keystoreFile="./conf/<YOUR_CERT_FILE.pfx>" keystorePass="*********" keystoreType="PKCS12"maxSpareThreads="75" maxThreads="150" minSpareThreads="25" name="SSL" port="8444" scheme="https" secure="true" sslEnabledProtocols="TLSv1,TLSv1.1,TLSv1.2" sslProtocol="TLS"/>

Krok 6: Powiąż certyfikaty z ADAudit Plus

- Skopiuj plik <domainName>.keystore z folderu <product_installation_directory>\jre\bin i wklej go do folderu <product_installation_directory>\conf.

- Otwórz plik server.xml znajdujący się w folderze <product_installation_directory>\conf przy użyciu lokalnego edytora tekstu. Utwórz kopię zapasową istniejącego pliku server.xml na wypadek, gdybyś chciał go przywrócić.

- Znajdź tag łącznika (connector), który zawiera <Connector ... SSLEnabled="true"... name="SSL".../>.

- Wewnątrz tagu łącznika, zmień wartość keystoreFile na "./conf/<Your_Domain_Name>.keystore".

<Connector SSLEnabled="true" URIEncoding="UTF-8" acceptCount="100" ciphers="TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" enableLookups="false" keystoreFile="./conf/<Your_Domain_Name>.keystore" keystorePass="*********" maxSpareThreads="75" maxThreads="150" minSpareThreads="25" name="SSL"

port="8444" scheme="https" secure="true" sslEnabledProtocols="TLSv1,TLSv1.1,TLSv1.2" sslProtocol="TLS"/>

- Zapisz i zamknij plik server.xml.

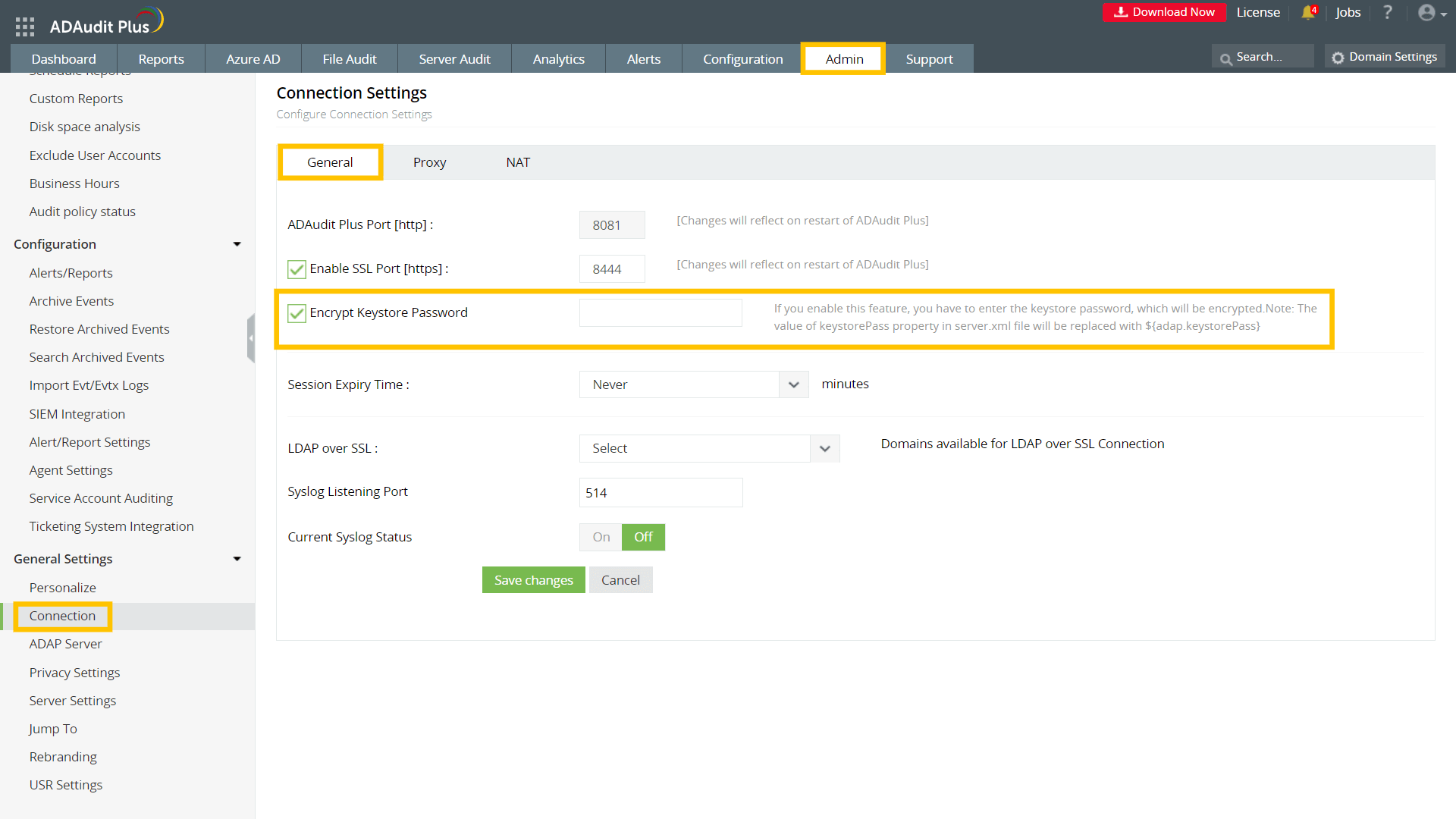

Szyfrowanie hasła do magazynu kluczy

- Zaloguj się do konsoli internetowej ADAudit Plus i przejdź do Admin > Ustawienia ogólne > Połączenie.

- Wybierz kartę Ogólne, zaznacz pole Szyfruj hasło do magazynu kluczy i wpisz hasło do magazynu kluczy, które użyłeś podczas generowania CSR dla tego pliku certyfikatu.

- Kliknij Zapisz zmiany.

- Uruchom ponownie ADAudit Plus, aby zmiany mogły wejść w życie.

Click here to expand

Click here to expand