- Produkty powiązane

- ADAudit Plus

- ADSelfService Plus

- EventLog Analyzer

- Exchange Reporter Plus

- AD360

- Log360

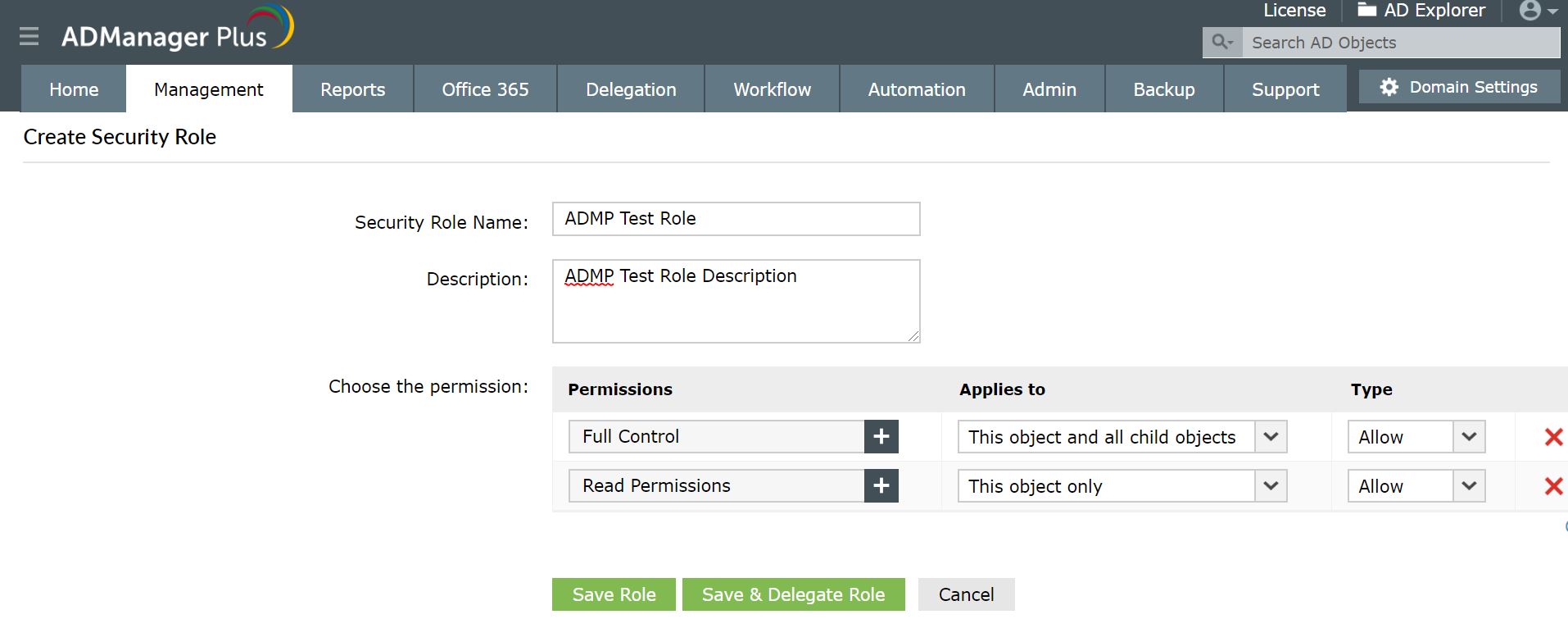

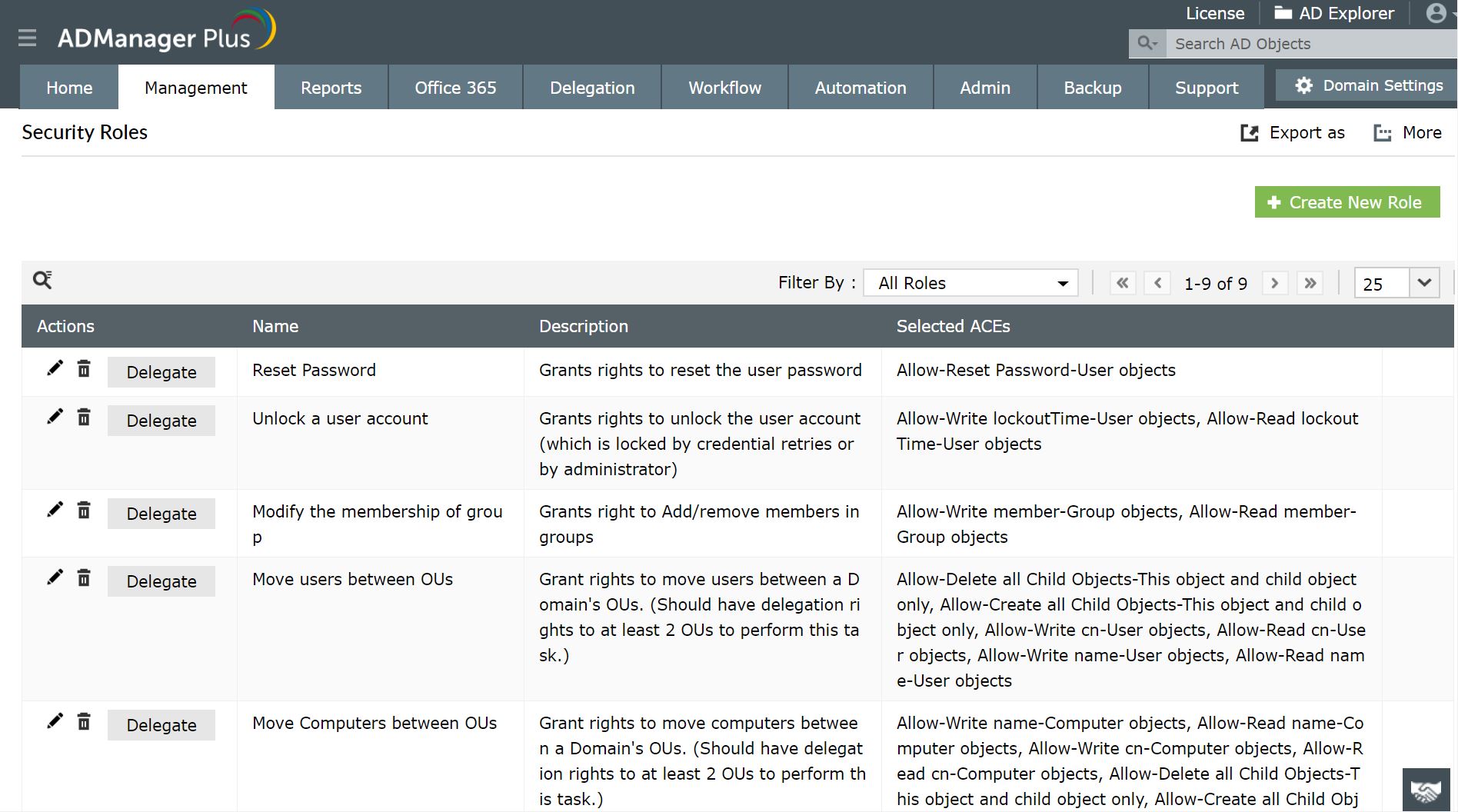

Tworzenie ról zabezpieczeń

- Wybierz zakładkę AD Delegacja i kliknij Utwórz rolę zabezpieczeń z szybkich linków. Otwiera to Kreatora tworzenia ról zabezpieczeń.

- Kliknij Przejdź do Kroku 1.

- Określ nazwę i opis roli, a następnie kliknij Przejdź do Kroku 2.

- Najczęściej występujące obiekty Active Directory są wyświetlane w polu rozwijanym. Masz również możliwość dodania więcej obiektów do tego pola rozwijanego, klikając łącze Edytuj. Wybierz wymagany obiekt Active Directory, aby zobaczyć jego uprawnienia zabezpieczeń.

- Dostępne uprawnienia dla wybranego obiektu są wyświetlane. Wybierz odpowiednie uprawnienia, które chcesz zastosować. Masz także możliwość przeszukiwania listy uprawnień, aby wybrać wymagane uprawnienia.

- Wybierz odpowiednią opcję, aby określić obiekty, dla których mają być stosowane uprawnienia. Możesz wybrać spośród następujących opcji:

- Tylko ten obiekt: Oznacza to, że podczas delegowania rola będzie stosowana tylko do wybranego kontenera docelowego.

- Tylko ten obiekt oraz wszystkie obiekty podrzędne: Oznacza to, że podczas delegowania rola będzie stosowana do wybranego kontenera docelowego oraz wszystkich jego obiektów podrzędnych.

- Tylko obiekt podrzędny: Oznacza to, że podczas delegowania rola będzie stosowana do wszystkich obiektów podrzędnych wybranego kontenera docelowego.

- Specyficzny obiekt: Może to być dowolny specyficzny obiekt AD, taki jak obiekt komputera, obiekt kontenera, obiekt domeny itp. Wybierając tę opcję, rola będzie stosowana do wszystkich tych obiektów w wybranym kontenerze docelowym podczas delegowania.

- Kliknij Zezwól lub Odmów, aby dodać go do wybranej listy uprawnień.

- Po dodaniu wszystkich wymaganych uprawnień kliknij Zakończ, aby wyświetlić podsumowanie zdefiniowanej roli.

- Kliknij Zapisz rolę, aby zapisać i zamknąć kreatora.

Uwaga: Utworzenie roli zabezpieczeń nie przyznaje ani nie cofa uprawnień użytkownikom. Dopiero gdy rola jest stosowana/delegowana użytkownikom, uprawnienia zdefiniowane w roli są przyznawane/odwoływane.