-

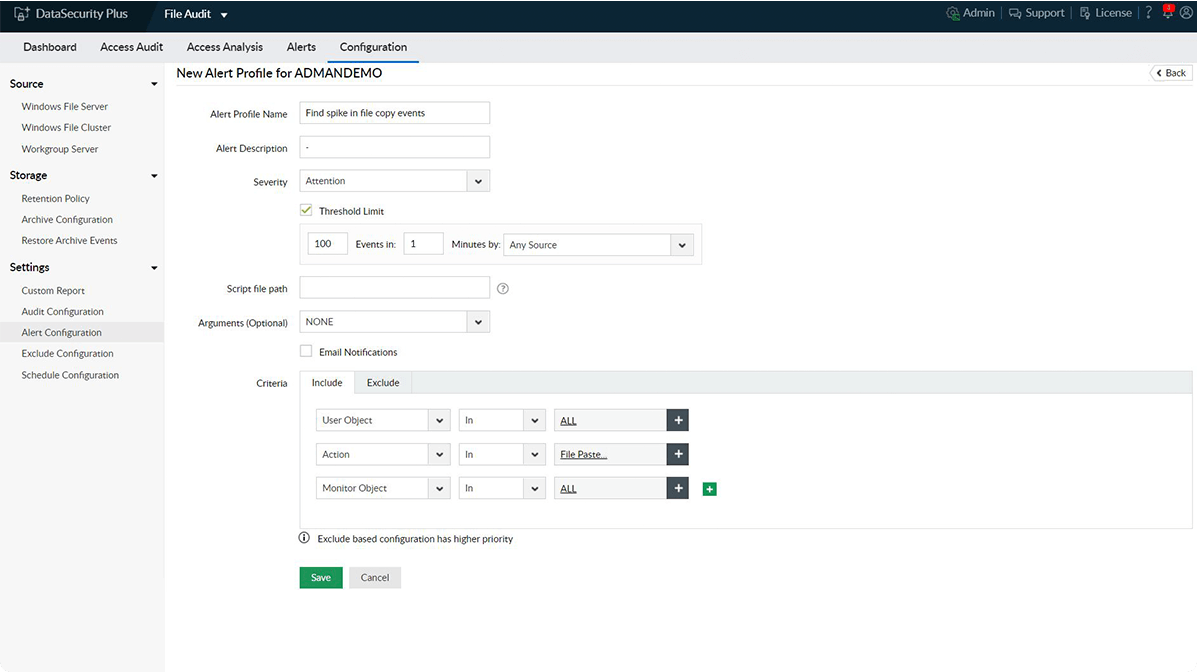

Inspekcja działań kopiowania plików

Oprócz monitorowania dostępu do plików i ich modyfikacji można śledzić transfery plików ze szczegółowymi informacjami o tym, który plik został skopiowany, przez kogo, kiedy i skąd.

-

Monitorowanie załączników e-mail

Analizuj załączniki wiadomości e-mail pod kątem poufnych i zastrzeżonych plików i zapobiegaj ich przenoszeniu zgodnie z zasadami zabezpieczeń danych organizacji.

-

Zapobieganie wyciekom danych za pośrednictwem nośników USB

Precyzyjnie ograniczaj różne możliwości korzystania z nośników USB, na przykład uniemożliwiając użytkownikom uruchamianie plików wykonywalnych na tych nośnikach, zmieniając dostęp do nich na uprawnienia tylko do odczytu lub odmawiając wszystkich prób dostępu do tych nośników.

-

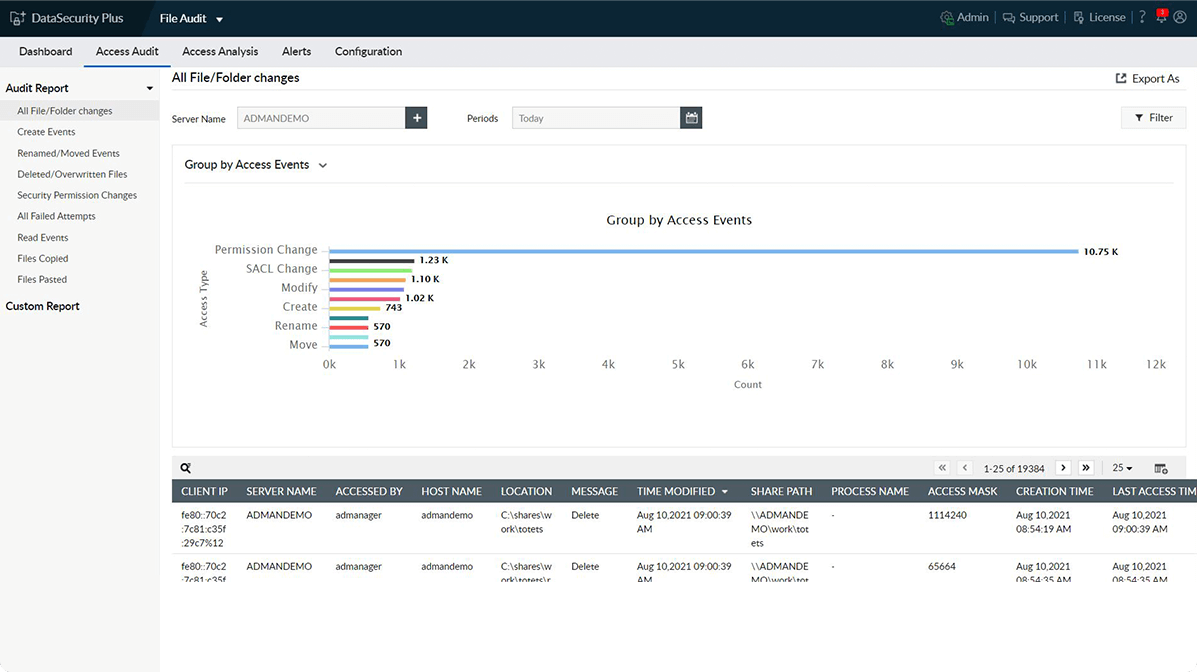

Rejestrowanie ruchu plików

Prowadź szczegółowy rejestr wszystkich transferów plików i folderów w celu zapewnienia odpowiedzialności i pomocy w dochodzeniach kryminalistycznych.

Zapobiegaj nieautoryzowanemu kopiowaniu plików za pomocą naszego oprogramowania zapobiegającego wyciekom danych.