- Ключевые основные моменты

- Все возможности

- Управление журналами

- Управление журналами приложений

- Аудит соответствия требованиям в ИТ

- Мониторинг безопасности

- Мониторинг сетевых устройств

- Отчеты о мониторинге системы и пользователей

- Связанные продукты

- Log360 (On-Premise | Cloud) Интегрированная служба SIEM с расширенной аналитикой угроз и анализом поведения пользователей и объектов (UEBA) на базе машинного обучения

- ADManager Plus Управление и отчетность Active Directory, Microsoft 365 и Exchange

- ADAudit Plus Аудит изменений Active Directory, файлов и серверов Windows в режиме реального времени

- ADSelfService Plus Самообслуживание паролей, многофакторная проверка подлинности (MFA) конечных устройств, условный доступ и корпоративный единый вход (SSO)

- DataSecurity Plus Аудит файлов, предотвращение утечки данных и оценка связанных с данными рисков

- Exchange Reporter Plus Отчетность, аудит и мониторинг для гибридной службы Exchange и Skype

- M365 Manager Plus Управление, отчетность и аудит для Microsoft 365

- RecoveryManager Plus Резервное копирование и восстановление для Active Directory, Microsoft 365 и Exchange

- SharePoint Manager Plus Отчетность и аудит SharePoint

- AD360 Управление удостоверениями и доступом работников для гибридных экосистем

Что такое соответствие требованиям CMMC?

Сертификация модели зрелости кибербезопасности (CMMC) - это структура, разработанная Министерством обороны США (DoD) для повышения кибербезопасности всей оборонно-промышленной базы (DIB). Она обязывает подрядчиков и субподрядчиков Министерства обороны США внедрять меры кибербезопасности для защиты информации о федеральных контрактах (FCI) и контролируемой несекретной информации (CUI).

CMMC имеет три уровня сертификации, в зависимости от степени конфиденциальности обрабатываемой информации требования к безопасности возрастают. Соблюдение этого требования является обязательным для всех подрядчиков, субподрядчиков и поставщиков Министерства обороны США, желающих участвовать в торгах или выполнять контракты Министерства обороны США.

Статьи по теме

- Центр соответствия

- Что такое соответствие требованиям безопасности?

- Что такое аудит соответствия?

- Риски несоблюдения нормативных требований

- ПО для управления соответствиями

Каким образом EventLog Analyzer обеспечивает соответствие требованиям CMMC?

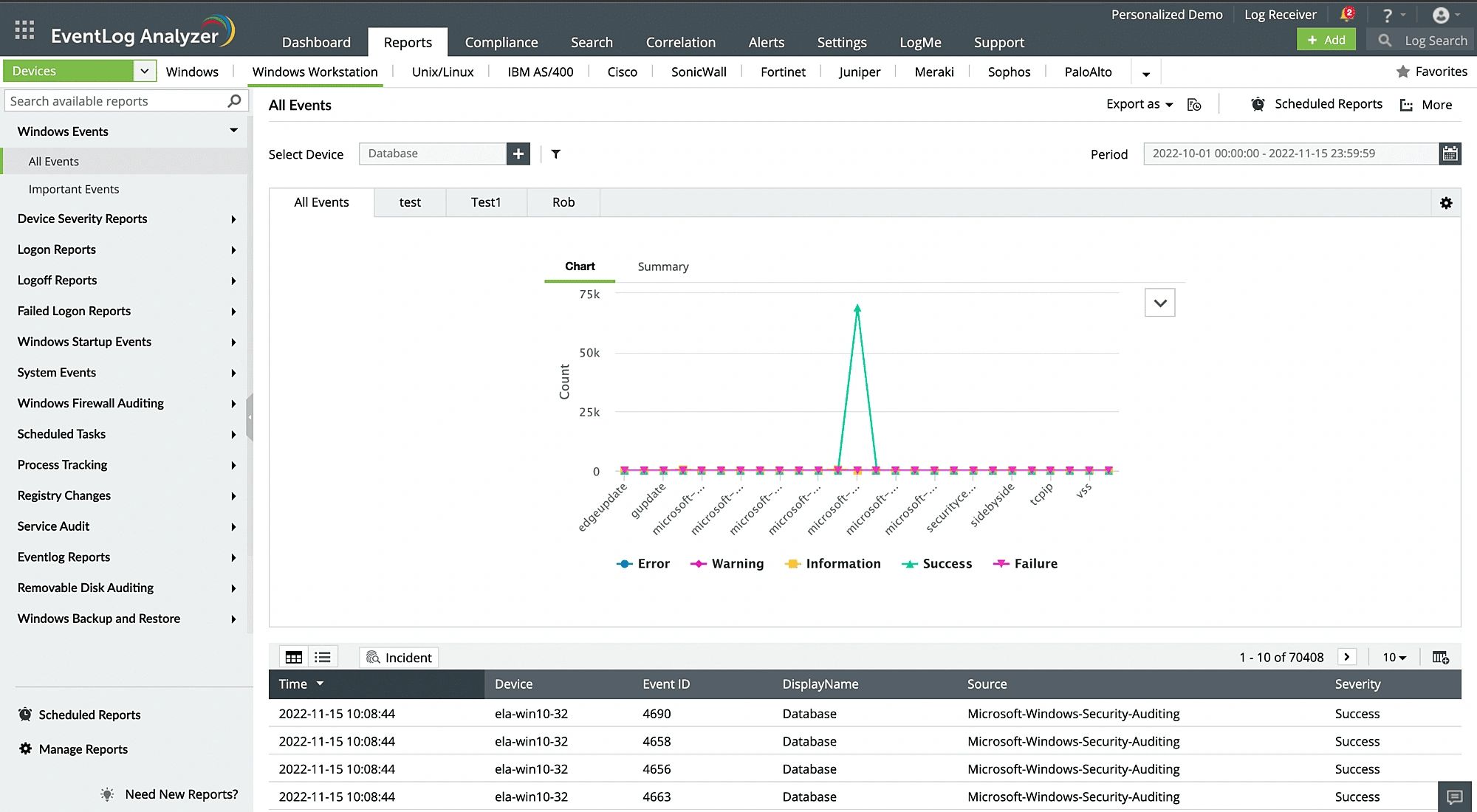

Мониторинг действий пользователей

С помощью EventLog Analyzer вы можете отслеживать доступ к серверам терминалов, рабочим станциям Windows, серверам Linux и Unix, сетевым устройствам и серверам баз данных, а также получать уведомления в режиме реального времени при обнаружении подозрительных событий. Вы также можете получать подробные готовые отчеты о входе в систему и выходе пользователей из нее, привилегиях, назначенных новым входам в систему, неудачных входах с указанием причин сбоев, использовании съемных дисков, подделке конфиденциальных данных, хранящихся в базах данных, входах в VPN и многом другом.

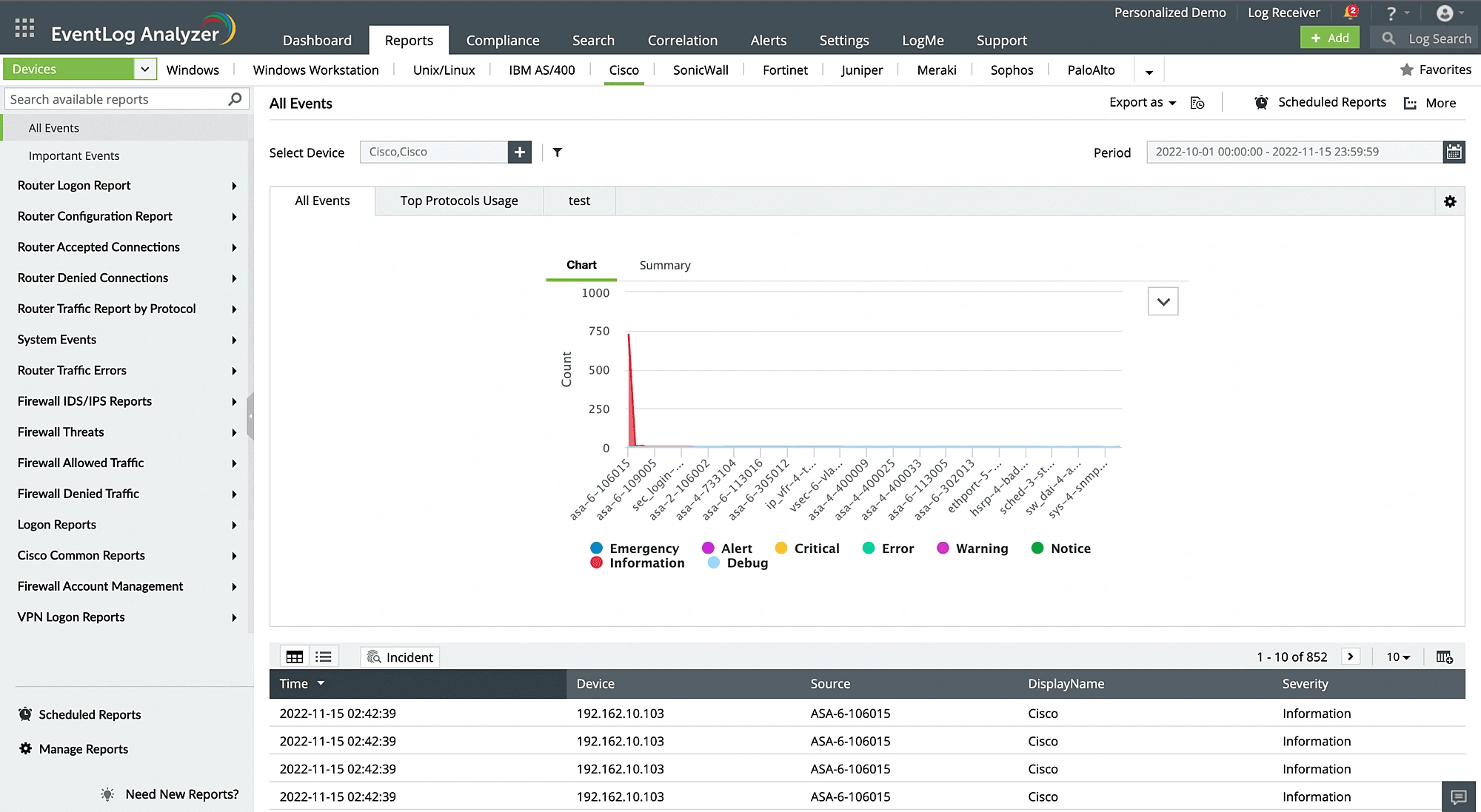

Мониторинг сетевых устройств

Выявляйте угрозы безопасности и получайте уведомления в режиме реального времени, проводя аудит сетевых устройств с помощью EventLog Analyzer. Решение отличает встроенная поддержка брандмауэров, брандмауэров следующего поколения, систем обнаружения вторжений и систем предотвращения вторжений от ведущих поставщиков. Помимо мониторинга разрешенного и запрещенного трафика, действий по входу в систему, изменений политики, изменений конфигурации и многого другого на ваших сетевых устройствах, EventLog Analyzer также предоставляет исчерпывающую информацию обо всем этом в виде интуитивно понятных графических отчетов, помогающих отслеживать активность в сети.

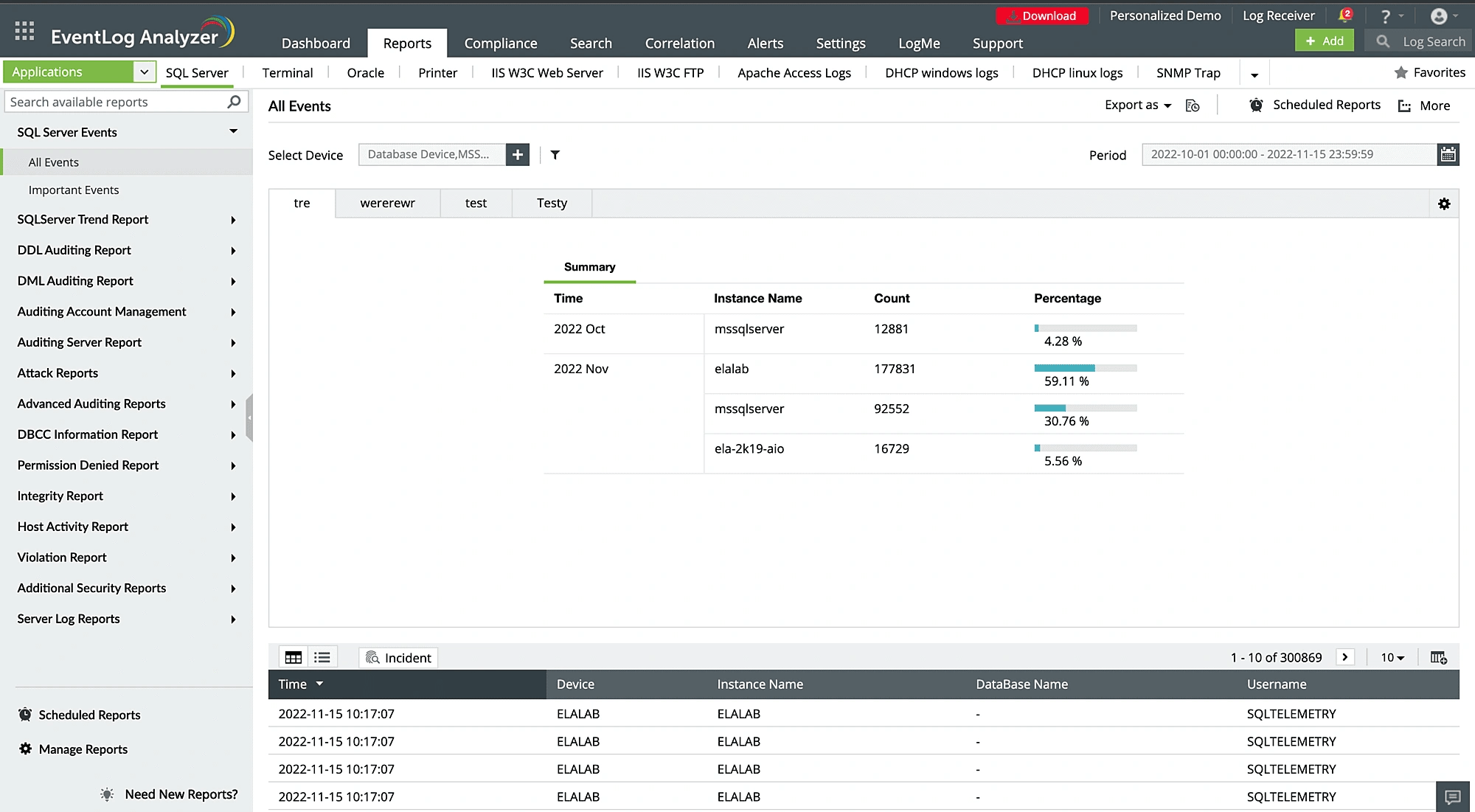

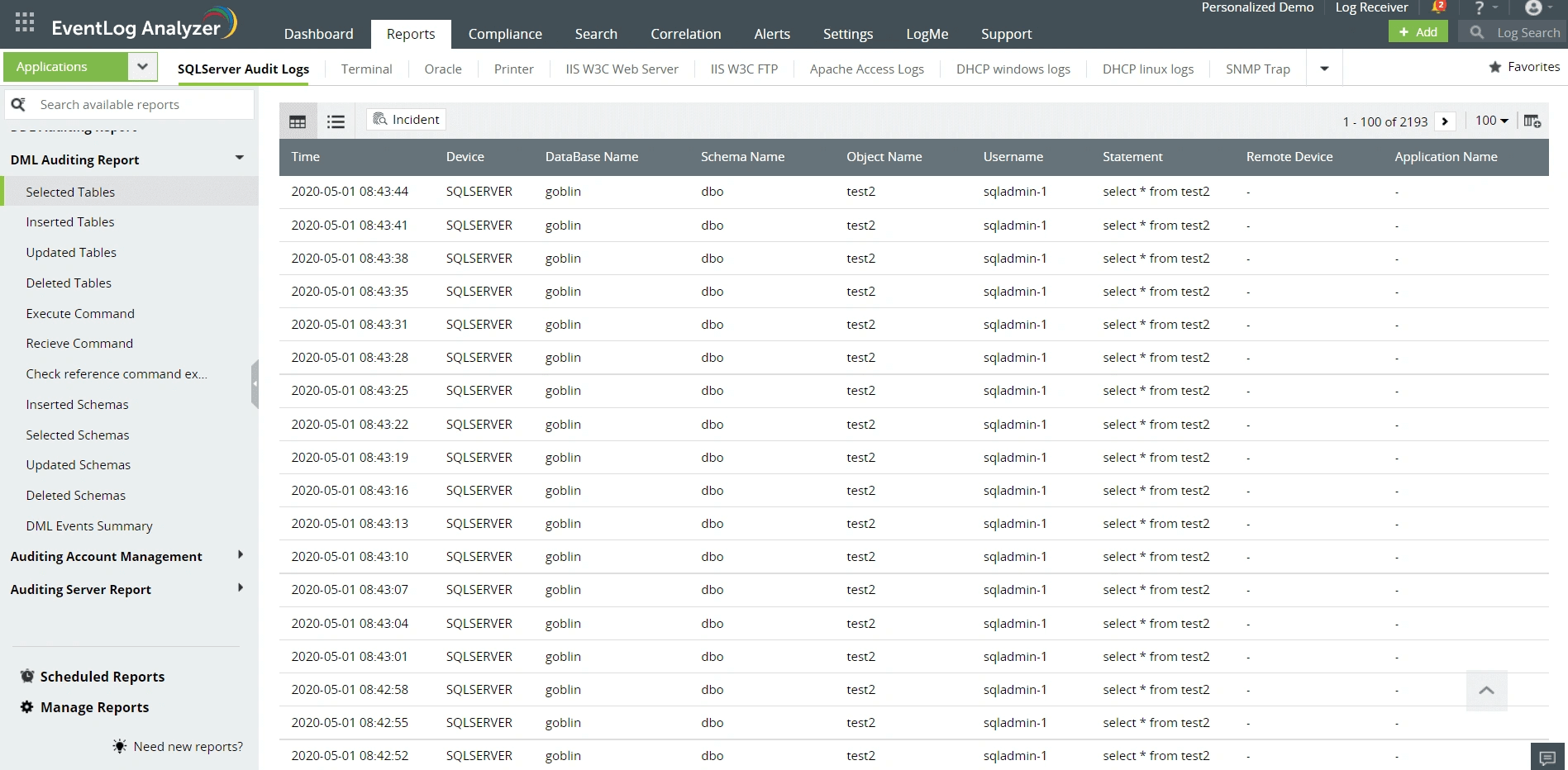

Аудит действий в базах данных

Отслеживайте доступ к конфиденциальной информации, хранящейся на серверах баз данных, с помощью EventLog Analyzer. Собирая и анализируя журналы с серверов баз данных, таких как серверы Microsoft SQL, серверы Oracle и серверы MySQL, EventLog Analyzer создает комплексные отчеты, которые помогают отслеживать действия в базе данных, такие как входы в систему, запросы DDL и DML, выполняемые в базе данных, изменения паролей, изменения разрешений, эскалации привилегий, изменения ролей и многое другое. Получайте мгновенные оповещения при возникновении подозрительной активности на сервере базы данных.

Обнаружение инцидентов и реагирование на них

Комплексная система управления инцидентами EventLog Analyzer включает рабочие процессы реагирования на инциденты, которые можно использовать для автоматизации оперативного принятия ответных мер, таких как отключение скомпрометированных учетных записей или завершение процессов при обнаружении угрозы в сети организации. Также можно настроить автоматическое создание заявок в службу поддержки при возникновении оповещения, и эти заявки могут быть назначены соответствующему администратору безопасности для быстрого устранения инцидентов. Интуитивно понятная панель управления инцидентами безопасности EventLog Analyzer также помогает отслеживать статус инцидента от обнаружения до решения.

Обеспечьте соответствие требованиям CMMC с помощью EventLog Analyzer

| Разделы CMMC | Описание требования | Некоторые отчеты EventLog Analyzer, которые могут помочь в соблюдении требований CMMC |

|---|---|---|

| C001-AC.1.001

Ограничить доступ к информационной системе только авторизованным пользователям, процессам, действующим от имени авторизованных пользователей или устройств (включая другие информационные системы). |

Подробные отчеты о входе пользователей в систему Windows |

|

| Отчеты о выходе из системы Windows |

|

|

| Отчеты о неудачном выходе пользователей из системы Windows |

|

Другие возможности EventLog Analyzer

Глубокий аудит и отчетность

EventLog Analyzer включает более 1000 предустановленных отчетов, которые мгновенно обновляются после сбора журнала, помогая эффективно анализировать работу сети в режиме реального времени.

Мощный корреляционный механизм

Более 30 предварительно заданных правил корреляции EventLog Analyzer помогут обнаружить подозрительные шаблоны атак в сети организации.

Расширенная аналитика угроз

Встроенные возможности анализа угроз EventLog Analyzer позволяют обнаруживать и отмечать подозрительные источники, такие как вредоносные домены, IP-адреса и URL-адреса, проникающие в сеть.

Интеграция с внешними системами управления заявками

EventLog Analyzer интегрируется со сторонними системами управления заявками, такими как Jira Service Desk, Zendesk и ServiceNow, для назначения заявок администраторам безопасности и эффективного управления инцидентами безопасности.

Вопросы и ответы

- Уровень 1: Базовая защита FCI с применением 15 требований безопасности Федерального регламента закупок (FAR) 52.204-21.

- Уровень 2: Расширенная защита CUI с помощью 110 элементов управления из NIST SP 800-171 R2.

- Уровень 3: Улучшенная защита от APT-атак благодаря 24 дополнительным требованиям NIST SP 800-172.

Реализация CMMC начинается через 60 дней после публикации окончательного правила приобретения CMMC в соответствии с разделом 48 CFR. Поэтапное внедрение в течение трех лет позволит постепенно включать требования CMMC в контракты Министерства обороны.

Да, все подрядчики и субподрядчики Министерства обороны, работающие с FCI или CUI, должны достичь и поддерживать требуемый уровень CMMC для подачи заявок на получение контрактов с Министерством обороны или их выполнения.

- Уровень 1: ежегодная самооценка.

- Уровень 2: самооценка или оценка C3PAO каждые три года.

- Уровень 3: оценка DIBCAC каждые три года.