- Главная

- Руководство по ведению журналов

- Сравнение входящих и исходящих правил межсетевого экрана

Сравнение входящих и исходящих правил межсетевого экрана

На этой странице

- Что такое входящий трафик?

- Что такое исходящий трафик?

- Правила брандмауэра для входящих подключений и советы по настройке

- Правила брандмауэра для исходящих подключений и советы по настройке

Каждая организация должна тщательно настраивать правила своего брандмауэра, чтобы контролировать входящий и исходящий сетевой трафик и минимизировать риск стать жертвой атак.

Для эффективного управления правилами брандмауэра для входящих и исходящих подключений важно понимать разницу между входящим и исходящим трафиком.

Что такое входящий трафик?

Трафик, который не исходит из вашей сети, но стремится проникнуть за ее периметр, называется входящим трафиком. Этот трафик может быть направлен в вашу сеть из веб-браузера, почтового клиента, приложения, запрашивающего такую службу, как FTP или SSH и т. д.

Что такое исходящий трафик?

В отличие от входящего трафика, исходящий трафик исходит из вашей сети. Это трафик от пользователей вашей сети, направляемый на веб-сайты и другие ресурсы, находящиеся за пределами периметра вашей сети.

Что такое правила брандмауэра для входящих подключений?

- Правила брандмауэра для входящих подключений защищают сеть, блокируя трафик из известных вредоносных источников и тем самым предотвращая атаки вредоносных программ, DDoS-атаки и многое другое.

- Вредоносный трафик можно блокировать на основе портов, типа трафика или IP-адресов.

Советы по настройке правил брандмауэра для входящих подключений:

- Всегда проверяйте источник трафика - IP-адрес источника, страну, из которой он поступает, исходит ли он из одного или нескольких источников, к каким портам запрашивается доступ и т. д.

- Создайте правило входящего трафика, запрещающее любой доступ с вредоносных IP-адресов.

- Используйте каналы аналитики угроз, чтобы узнать, является ли IP-адрес вредоносным или нет.

- Проверьте, нацелен ли вредоносный IP-адрес на какое-либо приложение на устройстве, подключенном к вашей сети, выполнив сканирование портов или обнаружив аномалии, возникающие в приложениях, содержащих важную информацию.

- Убедитесь, что на критически важных серверах и в базах данных, содержащих конфиденциальную информацию, настроен межсетевой экран на уровне хоста таким образом, чтобы любой тип нестандартной связи через уязвимые порты блокировался на определенных хостах. Это необходимо для усиления безопасности на уровне интрасети в случае, если злоумышленник является внутренним лицом.

Что такое правила брандмауэра для исходящих подключений?

- Правила брандмауэра для исходящих подключений - это политики брандмауэра, которые определяют трафик, которому разрешено выходить из вашей сети через защищенные порты для достижения законных пунктов назначения.

- Они блокируют запросы, отправляемые на вредоносные сайты и ненадежные домены.

- Настройка правил брандмауэра для исходящего трафика может предотвратить утечку данных.

- Правила брандмауэра для исходящих подключений можно настроить для анализа содержимого электронных писем или файлов, содержащих конфиденциальную информацию, которые отправляются из вашей сети.

- Они внимательно отслеживают протоколы передачи данных, такие как протокол доступа к сообщениям в Интернете (IMAP), почтовый протокол версии 3 (POP3) и простой протокол передачи почты (SMTP).

Советы по настройке правил брандмауэра для исходящих подключений:

- Всегда контролируйте трафик, исходящий из вашей сети. Узнайте источник исходящего трафика.

- Проверьте, является ли пункт назначения трафика вредоносным.

Регулярно отслеживайте исходящий трафик из вашей сети. Определите стандартную модель поведения и настройте оповещения в своем решении обеспечения безопасности, чтобы оно сообщало о любых необычных всплесках объема трафика или данных, исходящих из вашей сети.

Типичный брандмауэр должен регулировать как входящий, так и исходящий трафик, используя правила брандмауэра как для входящих, так и для исходящих подключений. Любые изменения этих правил могут вызвать хаос в сети. Поэтому важно отслеживать изменения, происходящие в этих правилах, и удостовериться в их законности.

EventLog Analyzer - решение для комплексного управления журналами, которое поможет вам отслеживать изменения, происходящие с правилами брандмауэра и другими его конфигурациями, в режиме реального времени. Получайте подробные отчеты о том, кто внес изменение, когда оно было внесено и откуда можно проверить его законность. Кроме того, вы мгновенно получите уведомление по электронной почте и SMS о любых несанкционированных изменениях. Нажмите здесь, чтобы узнать подробнее о решении.

Используйте функции брандмауэра с EventLog Analyzer для надежной защиты сети

ManageEngine EventLog Analyzer расширяет возможности брандмауэра за счет интеграции централизованного управления журналами, мониторинга в реальном времени, расширенного анализа журналов и возможностей обнаружения угроз. Он собирает и объединяет журналы межсетевых экранов и брандмауэров в одном месте, обеспечивая тщательный мониторинг и анализ.

- Оптимизируйте аудит журналов межсетевого экрана

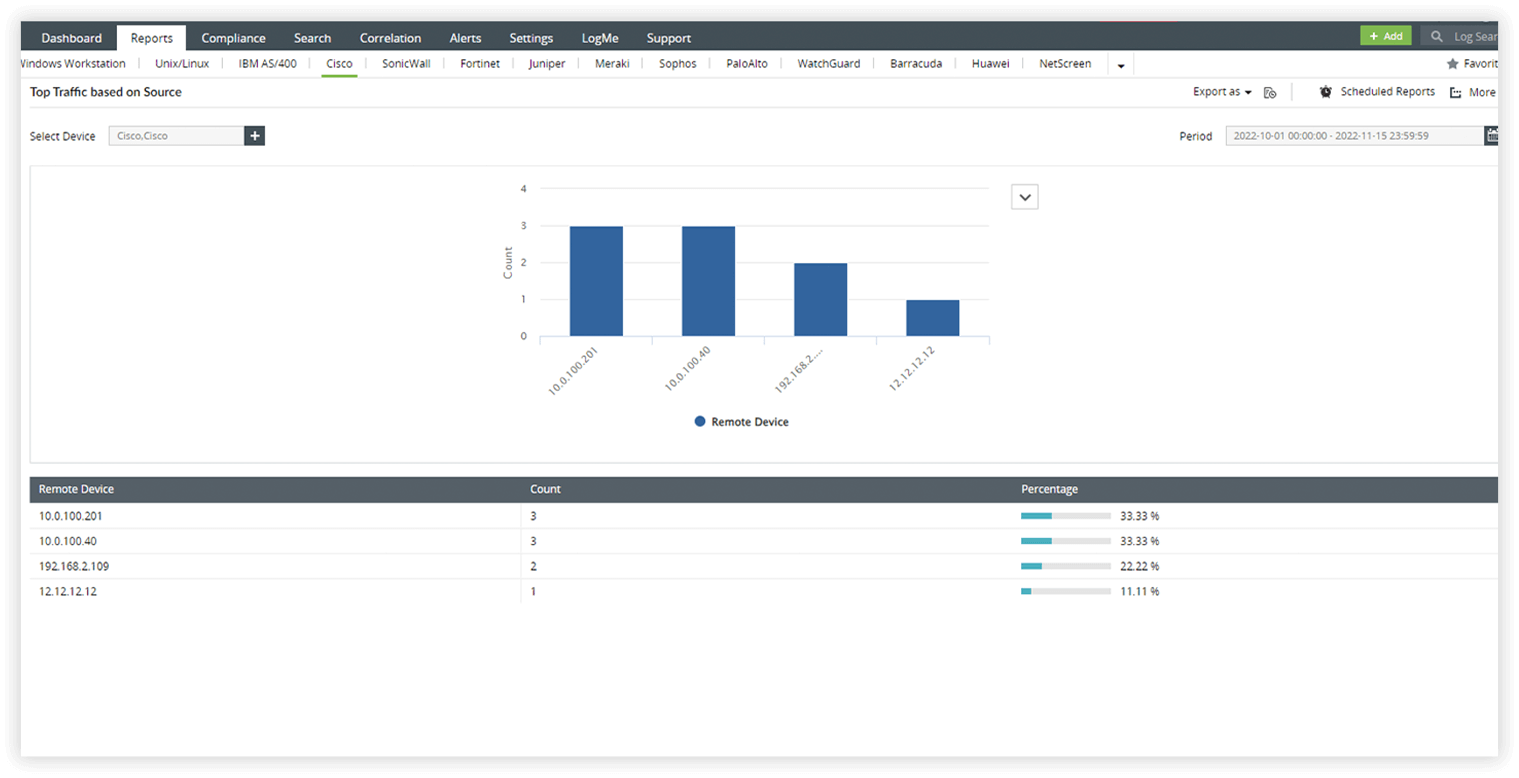

- Мониторинг трафика межсетевого экрана

- Аудит журналов VPN межсетевого экрана

- Оповещения в режиме реального времени

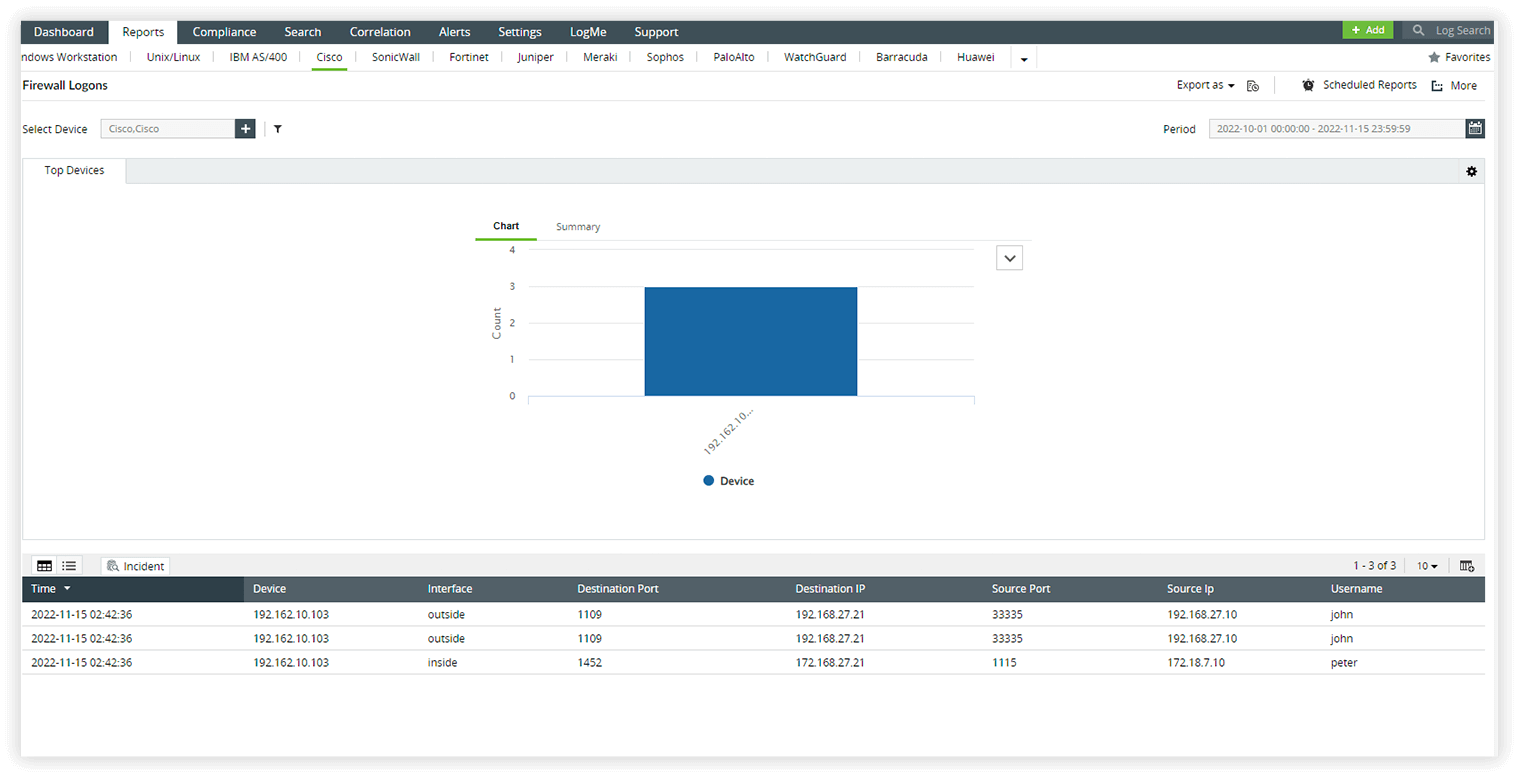

- Упростите управление журналами, автоматически собирая и анализируя журналы от таких поставщиков межсетевых экранов, как Sophos, Barracuda, Cisco, Check Point, Juniper и других.

- Контролируйте события входа в систему и выхода из нее, изменения конфигурации и привилегии пользователей для повышения безопасности.

- Усильте контроль доступа, внимательно отслеживая журналы брандмауэров и межсетевых экранов и заблаговременно выявляя риски безопасности.

- Получайте информацию об отклоненных соединениях со стороны пользователей, серверов и трафика межсетевого экрана с помощью интуитивно понятных отчетов.

- Выявляйте высокоактивные хосты и внешние угрозы с помощью оповещений в режиме реального времени и подробных отчетов о трафике, отклоненном межсетевым экраном.

- Выявляйте небезопасные приложения, подозрительных пользователей и сетевые аномалии с помощью оповещений о действиях отдельных пользователей и отчетов о тенденциях на основе категорий.

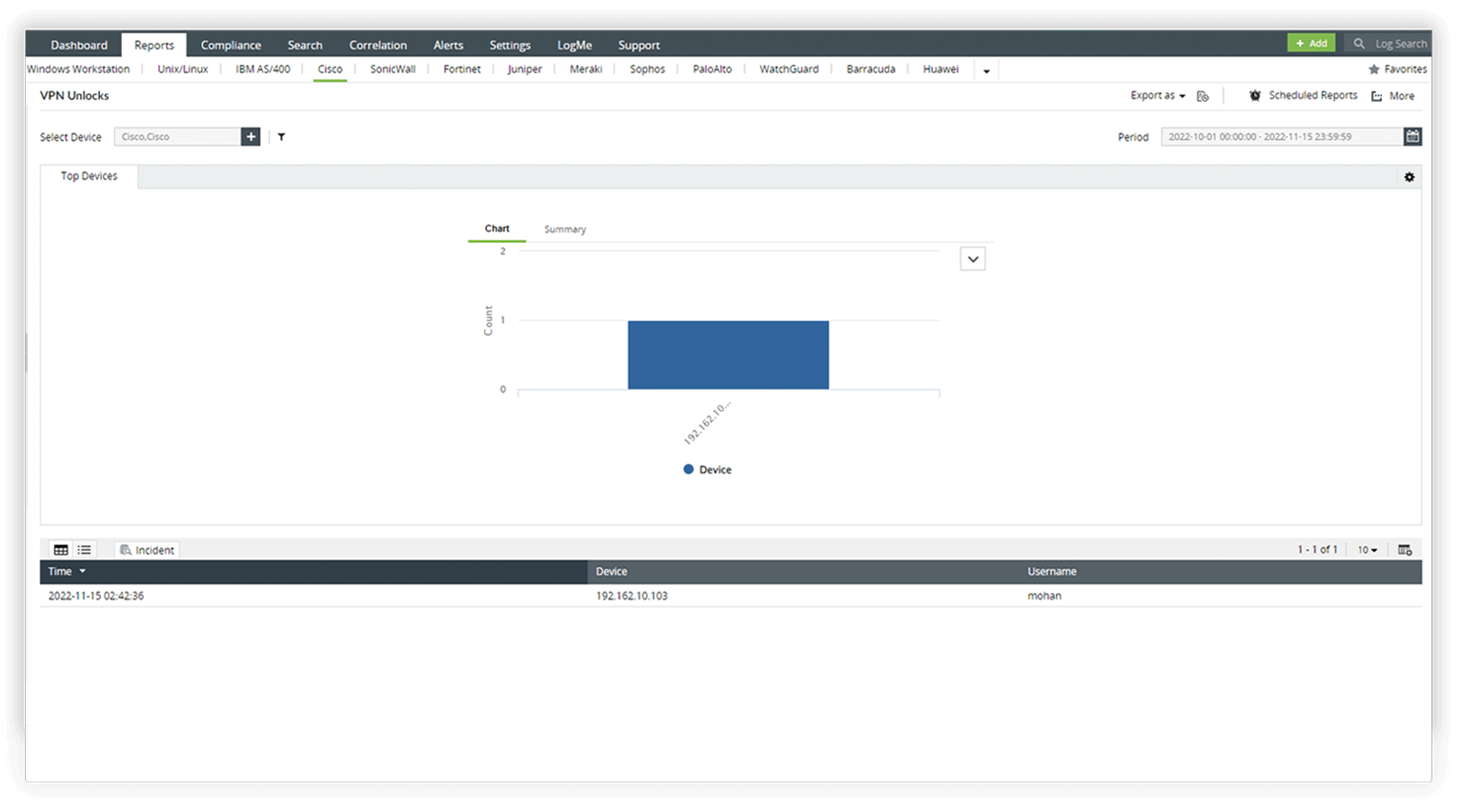

- Контролируйте важные действия VPN, такие как блокировки, последующие разблокировки и другие действия VPN межсетевого экрана.

- Проводите проверку данных пользователей VPN, аудит входов в VPN и анализируйте закономерность входов для выявления тенденций.

- Обеспечьте безопасное использование VPN с помощью комплексного мониторинга, аудита пользователей и анализа схем входа в систему.

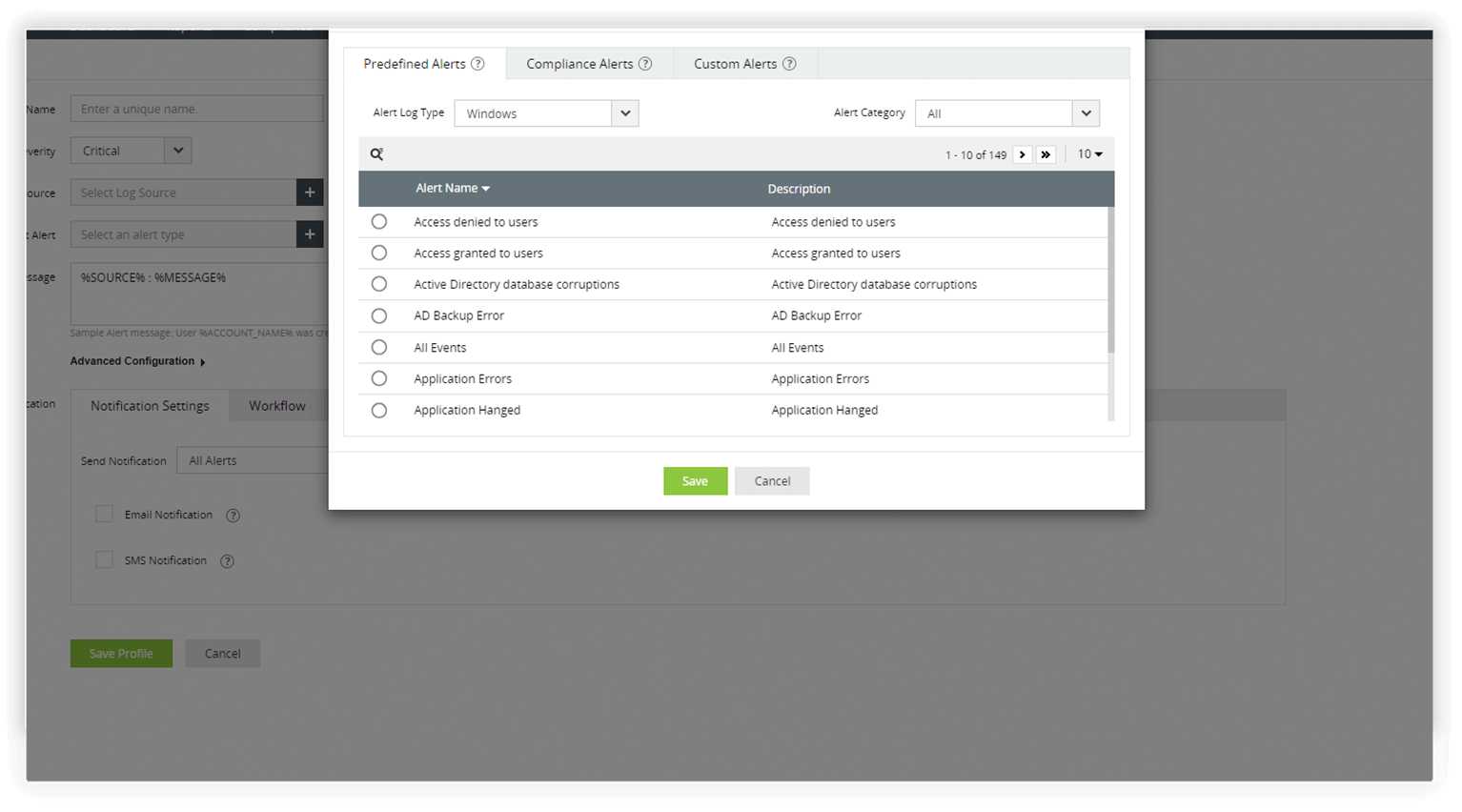

- Управляйте безопасностью своего межсетевого экрана и брандмауэра с помощью правил корреляции EventLog Analyzer, которые обнаруживают сложные шаблоны атак.

- Получайте мгновенные оповещения при обнаружении подозрительной активности. Вы также можете использовать предварительно заданные рабочие процессы, доступные в решении, чтобы оперативно реагировать на любую атаку.