- Hem

- SIEM-funktioner

- Efterlevnadshantering

- Incidenthantering i realtid

Skapa enkelt rapporter över

incidenttidslinjer med Log360.

Hålla reda på incidenter, korrelera dem över en tidsperiod och återskapa

En tidslinje över incidenter ger en fullständig historik över större incidenter med uppdateringar i realtid. Detta hjälper administratörerna att förstå i vilken ordning en incident utspelar sig.

Med denna insikt kan administratörer strategiskt utforma försvarsmekanismer för att motverka liknande hot i framtiden.

Tidslinjerna över incidenter hjälper dem också att urskilja attackmönster och skapa korrelationsregler baserade på händelseförloppet.

En översikt över incidenter

Log360 ger en komplett översikt över de olika incidenter som inträffar i ditt nätverk.

Administratörer kan få information såsom tidpunkt, källa och aktivitet varje incident som upptäcks.

Realtidsvarningar

Log360 genererar realtidsvarningar så snart en incident upptäcks. Administratörer kan fatta beslut för att begränsa incidentens påverkan baserat på dess allvarlighetsgrad.

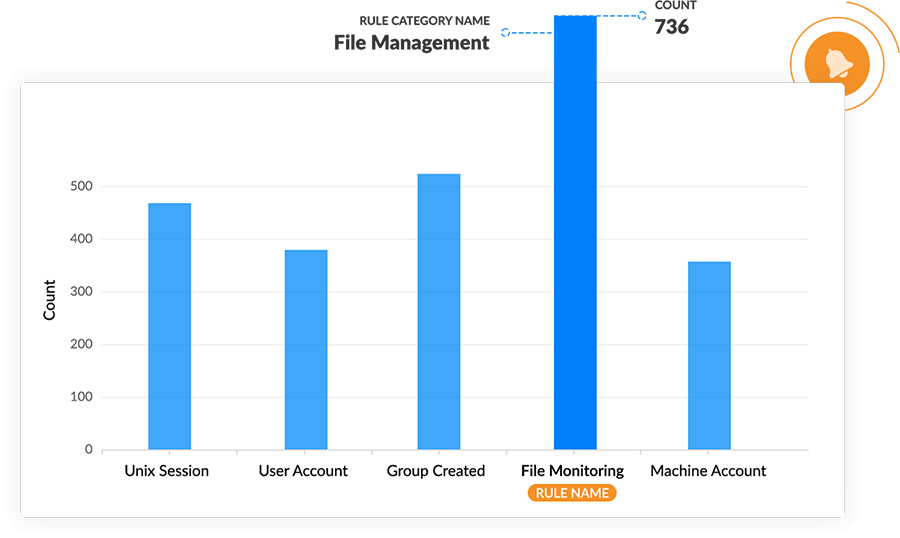

En korrelationsmotor

Log360:s kraftfulla korrelationsmotor hjälper administratörer att konstruera korrelationsregler baserade på tidslinjer över incidenter. Arbetsflöden kan också automatiseras för att undvika ytterligare påverkan.

Varför välja Log360

för incidenthantering?

Automatiserad incidentrespons

Administratörer kan koppla fördefinierade arbetsflöden till säkerhetsvarningar och automatisera standardåtgärder för incidenthantering. Log360 använder arbetsflöden för incidenter för att utföra automatiserad incidentrespons och bestämma vilka steg som ska följas efter en säkerhetsincident.

Säkerhetsanalys

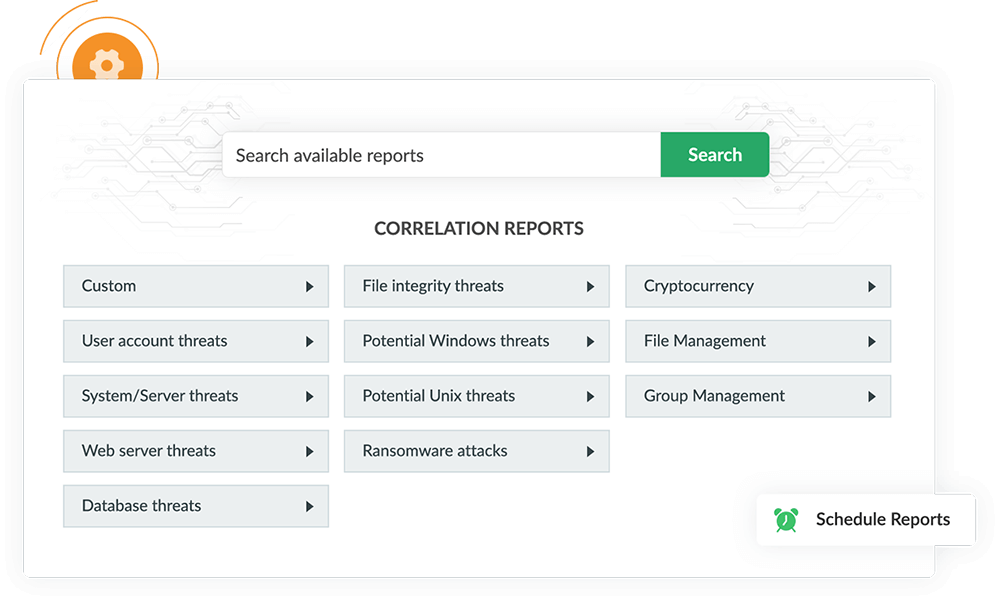

Log360:s säkerhetsanalys använder över 1 200 fördefinierade rapport- och varningsprofiler samt över 30 fördefinierade korrelationsregler för att ge insikter om händelser i nätverket.

Hotinformation

Log360 identifierar skadliga enheter som interagerar med nätverk baserat på den senaste hotinformationen från olika hotflöden.