Med ett allt större hotlandskap och mer avancerade attacker är det säkerhetscentra (SOC) som bär huvudansvaret för att skydda organisationen. SOC:er kan stärka en organisations säkerhetsställning genom att använda en plattform för säkerhetsorkestrering och automatiska åtgärder (SOAR). Denna samling kompatibel säkerhetsfokuserad mjukvara påskyndar utredning och hantering av incidenter. En SOAR-plattform ökar insynen i all säkerhetsdata, effektiviserar IT-processer, automatiserar säkerhetsrelaterade manuella uppgifter, minskar överflödigt och repetitivt arbete samt förbättrar samarbetet mellan säkerhetsverktyg.

Varför välja ManageEngine Log360 för SOAR?

Säkerhetsorkestrering

Samla säkerhetsdata sömlöst från olika källor i ditt nätverk, inklusive Active Directory (AD)-användare, grupper, organisationsenheter; nätverksenheter som brandväggar, servrar, slutpunkter; samt applikationer som sårbarhetsskannrar, program för förhindrande av dataförlust, hotprogram och mer. Log360 tillhandahåller meningsfull säkerhetskontext till data för att snabbt och noggrant identifiera säkerhetshändelser.

Säkerställ ansvar för incidenthantering genom att använda integration med ärendehanteringsverktyg för att tilldela upptäckta incidenter till säkerhetsadministratörer. Med Log360 kan du koppla ihop externa helpdesk-system som ServiceNow, ManageEngine ServiceDesk Plus, Jira Service Desk, Zendesk, Kayako och BMC Remedy Service Desk.

Säkerhetsautomatisering

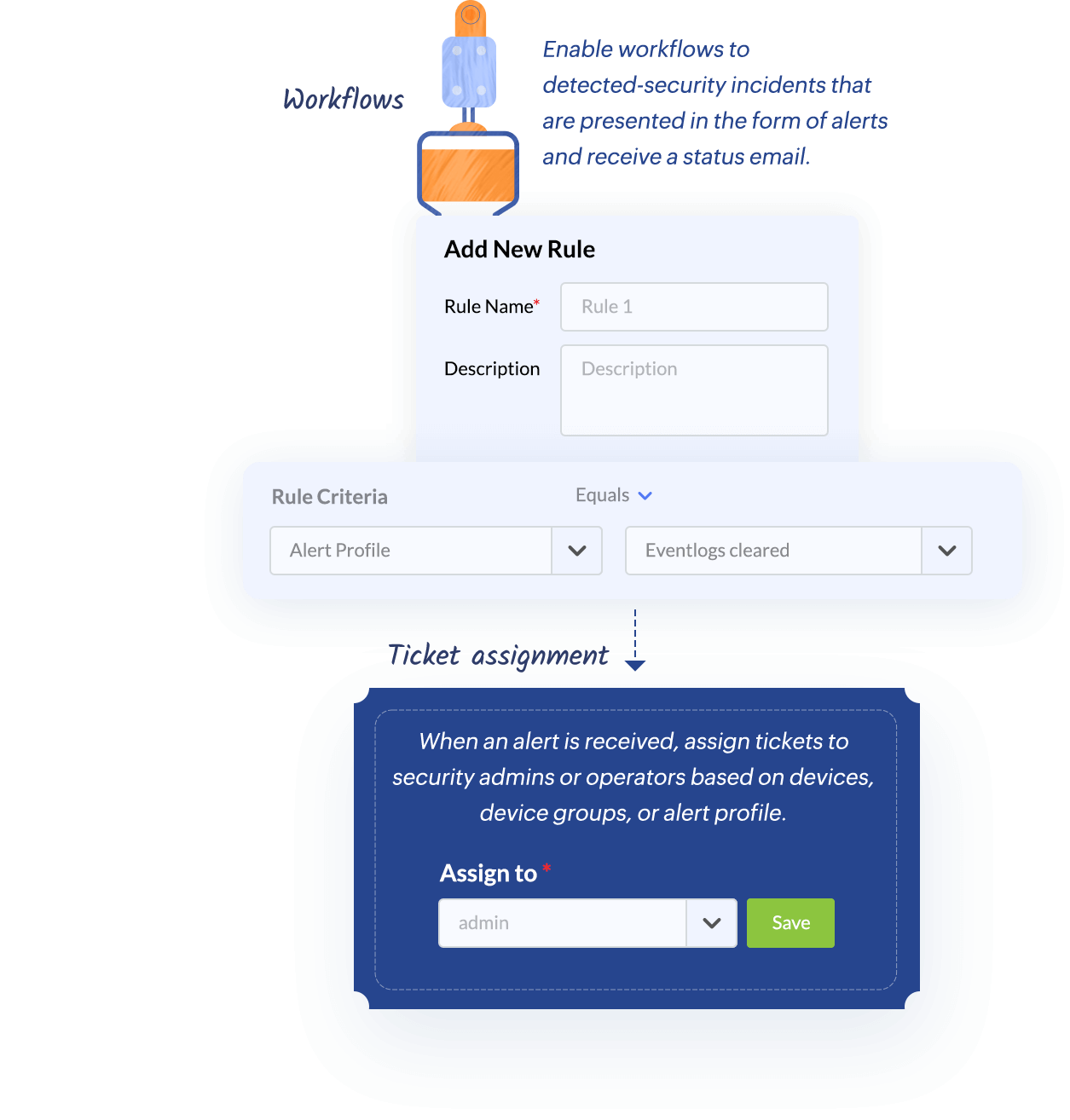

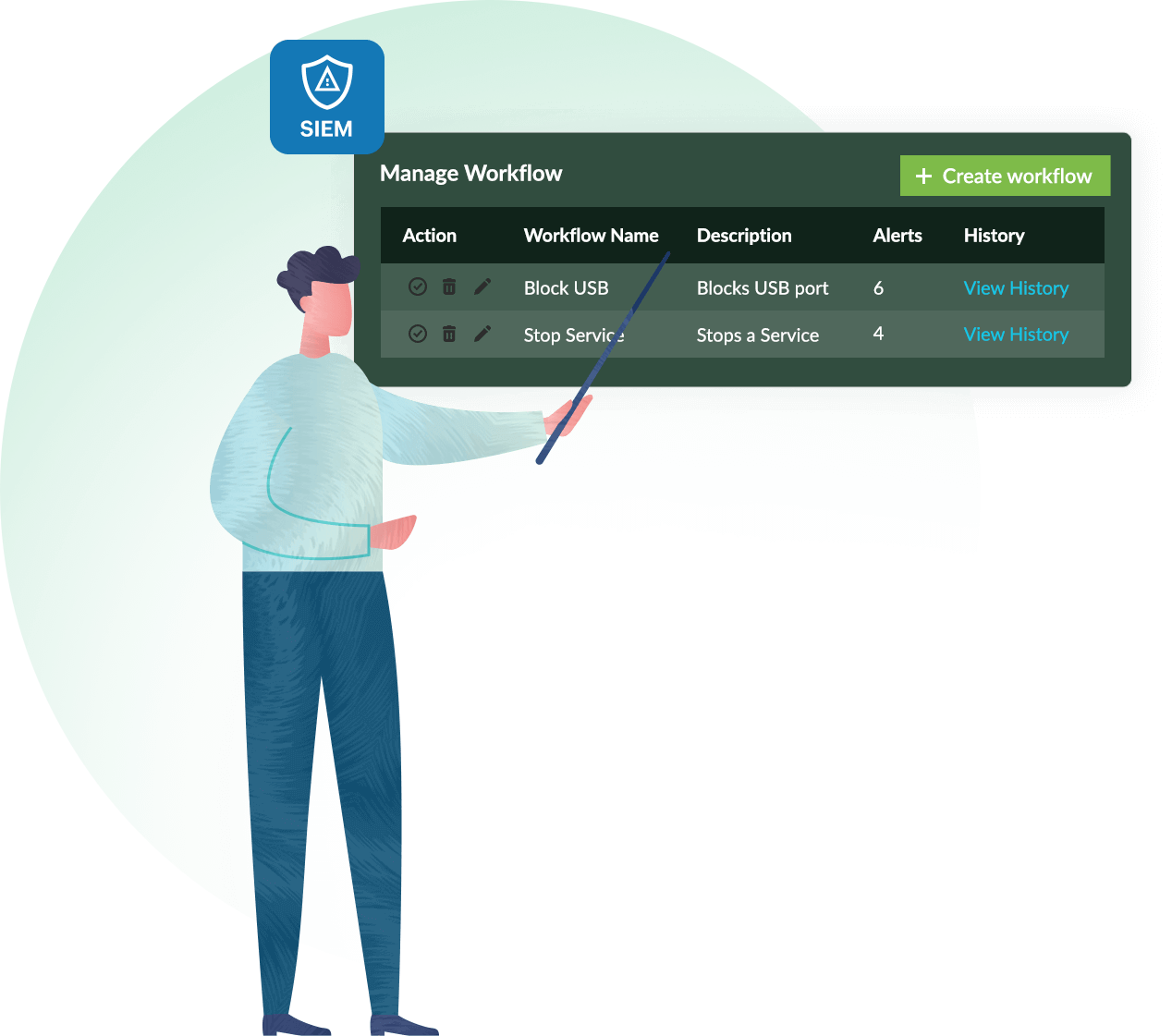

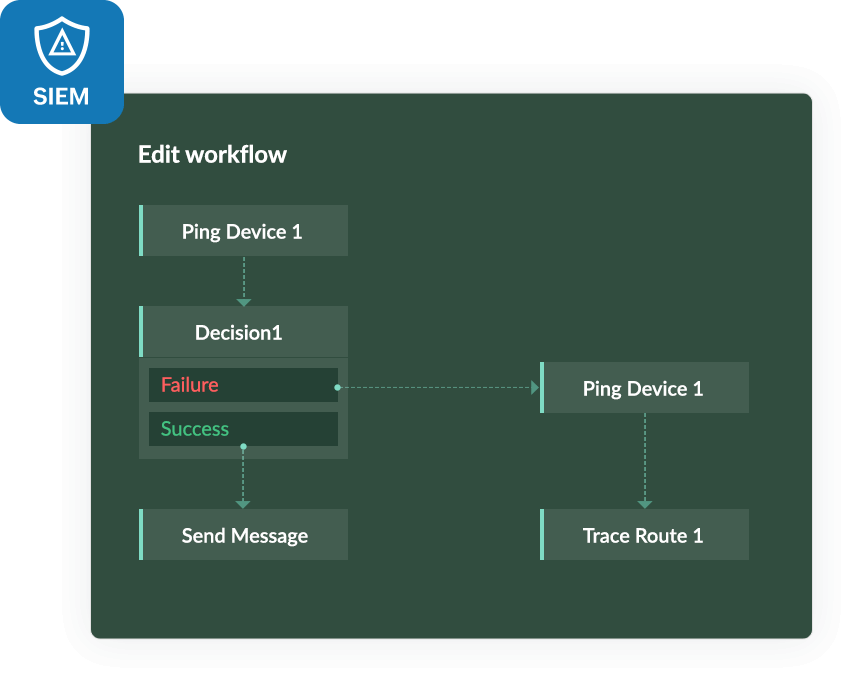

Log360 erbjuder färdiga arbetsflöden för vanliga scenarier, vilket hjälper dig att automatisera incidenthantering i dina säkerhets- och IT-processer.

Se till att inga kritiska säkerhetsincidenter faller mellan stolarna genom att automatisera tilldelningen av ärenden och hanteringen av arbetsflöden i Log360. Du kan till exempel sätta upp ett arbetsflöde för händelseloggar som skickar en varning och automatiskt skapar ett ärende åt en säkerhetsansvarig.

Säkerhetsåtgärder

Log360's incidenthantering kan leda till lägre arbetsbelastning för ditt SOC-team då vanliga åtgärder automatiskt körs utifrån vilken typ av säkerhetsincident som har identifierats. Genom att automatisera hur incidenter hanteras kan du minska risken för långvariga skador på nätverket, snabbare reagera på varningar och göra SOC-teamet mer effektivt så att de kan fokusera på andra viktiga uppgifter.

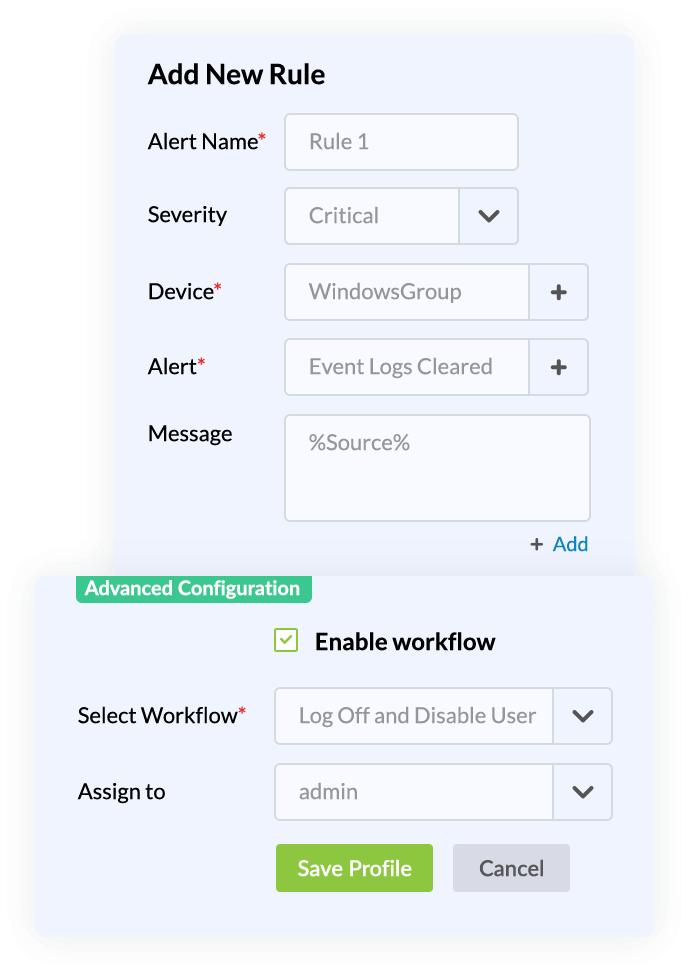

När varningar utlöses kan du automatisera responsarbetsflöden för att hantera säkerhetsincidenter i nätverket innan de hinner orsaka skada eller intrång. Log360 erbjuder färdiga arbetsflödesprofiler som hjälper till att snabbt och exakt agera på säkerhetshot. Du kan också koppla arbetsflöden till varningsprofiler, korrelationsvarningar och andra säkerhetslarm för att automatisera hotåtgärder.

Skapa automatiska arbetsflöden som förhindrar att allvarliga säkerhetshot skadar organisationens resurser. Med Log360's modul för incidenthantering kan du:

- Inaktivera eller ta bort en potentiellt komprometterad AD-användare eller dator i din AD-miljö.

- Stäng ner en process på en misstänkt infekterad Windows-enhet.

- Logga ut och inaktivera ett Windows-användarkonto som kan ha komprometterats.

- Visa ett popup-meddelande på den berörda enheten.

- Stoppa en tjänst på en enhet som kan vara komprometterad.

- Pinga en enhet för att se om den är ansluten i ditt nätverk.

- Köra en spårningsfunktion till en enhet i ditt nätverk för att identifiera vägen.

- Utför Cisco ASA-brandväggsåtgärder, såsom att lägga till inkommande och utgående regler.

- Stäng av eller starta om en Linux-enhet som kan vara utsatt för säkerhetsrisker.

- Kör en angiven skriptfil på en Linux-enhet.

Med Log360 kan du skapa incidentarbetsflöden baserade på dina säkerhetskrav med hjälp av den anpassade arbetsflödesbyggaren. Med det lättanvända dra-och-släpp-verktyget kan du koppla ihop på varandra följande åtgärder, skapa flöden beroende på om tidigare åtgärder lyckades eller misslyckades, lägga in tidsfördröjningar och mycket mer.

Stödda program för

integration av arbetsflöden

Log360 möjliggör enkel integration av arbetsflöden med flera olika program och plattformar, bland annat

nätverk

säkerhetshändelser

hot

hög risk

arbetsflöden

ärende

hot

Vanliga frågor

1. Vad är SOAR?

Säkerhetsorkestrering och automatiska åtgärder (SOAR) är en heltäckande cybersäkerhetsmetod som kombinerar säkerhetsorkestrering, automatisering och incidenthantering i en enda plattform. Det gör det möjligt för organisationer att upptäcka, undersöka och hantera säkerhetsincidenter på ett effektivt och automatiserat sätt.

De tre huvudsakliga komponenterna i SOAR är:

- Säkerhetsorkestrering: Det integrerar sömlöst säkerhetsverktyg, inklusive SIEM-system, hotinformationsplattformar och sårbarhetsskannrar, i ett enhetligt säkerhetsekosystem. Denna integration förbättrar samordning och kommunikation mellan system, underlättar datadelning och leder till bättre arbetsflödeshantering och ökad effektivitet i cybersäkerhetsarbetet.

- Säkerhetsautomatisering: SOAR:s automatisering minskar behovet av manuellt och repetitivt arbete, vilket sparar tid vid incidenthantering. Genom att samla in och analysera säkerhetsdata, utföra åtgärder och skapa incidentrapporter med hjälp av fördefinierade spelböcker eller arbetsflöden kan SOAR avsevärt öka effektiviteten i säkerhetsarbetet.

- Säkerhetsåtgärd: Det ger en tydlig struktur för hur incidenthantering ska genomföras. Det effektiviserar hela livscykeln för incidenthantering, från upptäckt till lösning, med funktioner som ärendehantering, samarbetsverktyg och kommunikationskanaler.

2. Vilka är fördelarna med SOAR?

- Kostnadseffektiv: Automatisera repetitiva uppgifter och effektivisera arbetsflöden för att optimera resurser och minska driftkostnader.

- Flexibilitet: Koppla enkelt ihop med dina nuvarande säkerhetsregler, arbetsrutiner och verktyg för att möta organisationens unika behov.

- Skalbarhet och effektivitet i incidenthantering: Hantera en stor mängd incidenter utan att kompromissa med effektivitet och kvalitet, även när säkerhetslandskapet blir mer komplext.

- Förbättrad incidenthantering: Kortare incidenthanteringstider tack vare automatisering av rutinuppgifter.

- Förbättrat samarbete och kommunikation: Dela och dokumentera effektivt de åtgärder som vidtas under incidenthantering.

- Konsekvens och standardisering: Säkerställ konsekvens och enhetlighet i hanteringen av alla incidenter, oavsett vilken säkerhetsanalytiker som är involverad.

3. Vad är skillnaden mellan SOAR och SIEM?

SOAR

SOAR säkerhetsorkestrering och automatiska åtgärder. SOAR kopplar ihop olika säkerhetsverktyg, som SIEM, för att automatisera rutinuppgifter och ge snabbare och effektivare hantering av säkerhetshot. Det meddelar omedelbart säkerhetsadministratörer så att de kan vidta åtgärder mot hot och effektiviserar incidenthanteringsprocesserna, vilket resulterar i snabb och effektiv upptäckt och begränsning av hot.

SIEM

SIEM står för säkerhetsinformation och händelsehantering. En SIEM-lösning samlar in och analyserar loggdata i realtid från olika nätverksenheter, servrar, domänkontrollanter, program och mer för att identifiera avvikande beteende. SIEM-verktyg erbjuder övervakning, korrelation och analys av säkerhetshändelser i realtid och genererar varningar när något misstänkt sker.