- Hem

- SIEM-funktioner

- SOAR

- Incidentrespons

Påskynda incidentrespons med Log360

Ligg steget före angriparna genom att snabbt upptäcka och reagera på säkerhetsincidenter med hjälp av Log360, en enhetlig SIEM-lösning.

Incidentrespons avser de åtgärder vidtas av ett säkerhetscenter för att upptäcka och reagera på en cyberattack, begränsa eventuella skador och förhindra att liknande attacker inträffar igen i framtiden. Angripare utnyttjar den tid det tar för ett säkerhetsteam att upptäcka skadlig aktivitet i deras nätverk: Ju mer tid det tar för säkerhetsteamet att upptäcka och reagera på ett intrång, desto dyrare blir det för organisationen att återhämta sig från cyberattacken.

En effektiv plan för incidentrespons kan hjälpa en organisation att snabbt upptäcka, utreda och hantera säkerhetsincidenter, och därmed undvika dataexfiltrering och oåterkallelig skada på organisationens rykte.

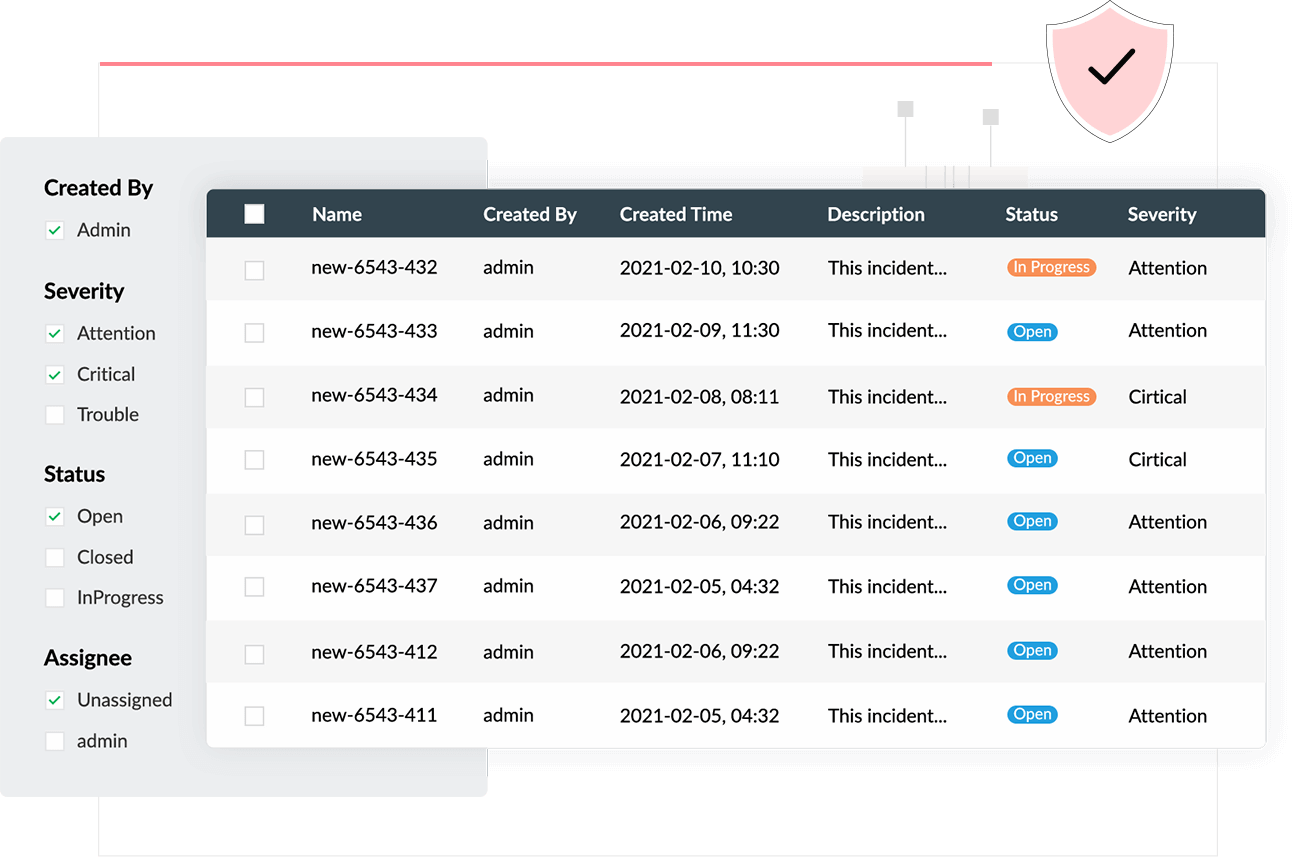

En intuitiv instrumentpanel för säkerhetsincidenter

Få djupgående information om varje säkerhetsincident i nätverket från Log360:s instrumentpanel för incidenter. Med säkerhetsincidenter sorterade efter prioritet och källa hjälper Log360 dig att hålla koll på varje säkerhetsincident från upptäckt till lösning.

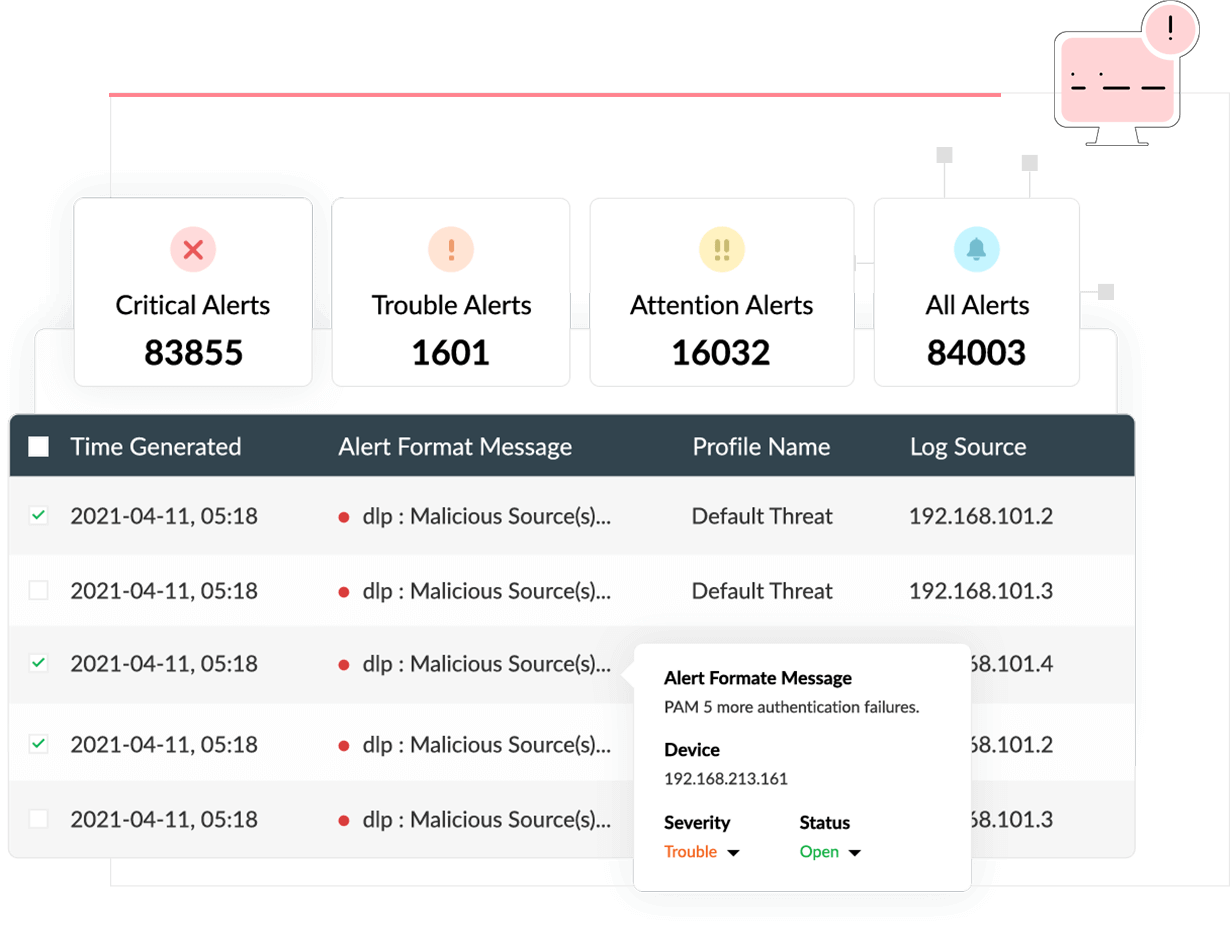

Realtidsvarningar och aviseringar

Få omedelbara aviseringar via e-post eller SMS när någon säkerhetsincident inträffar i din organisations nätverk. Log360 levereras med över 1 000 fördefinierade varningskriterier som täcker en mängd olika säkerhetsfall. Med aviseringar indelade i tre allvarlighetsnivåer — Uppmärksamhet, Problem och Kritisk — kan du prioritera högriskincidenter och åtgärda hot snabbare. Log360 gör det också möjligt för dig att skapa och anpassa nya varningsprofiler efter dina behov.

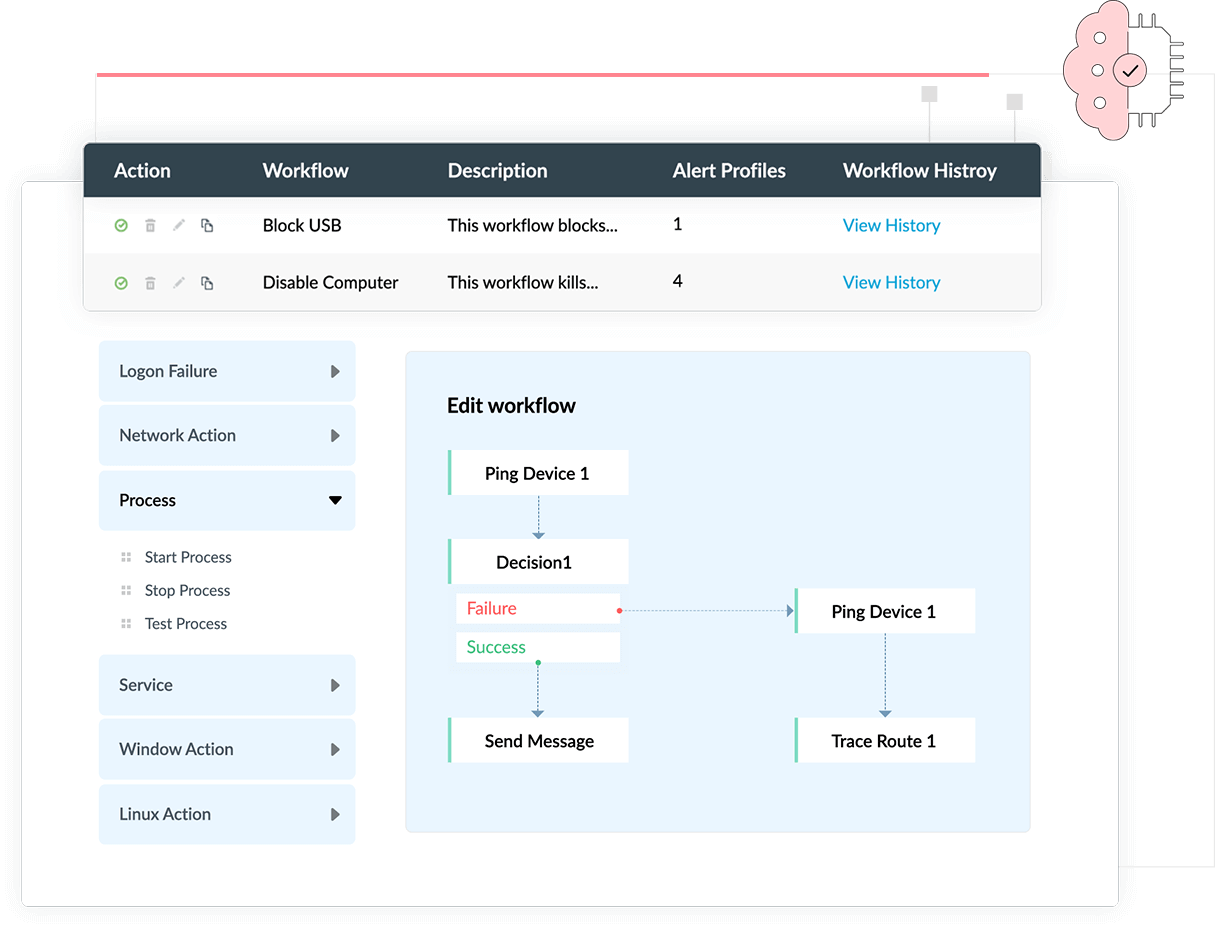

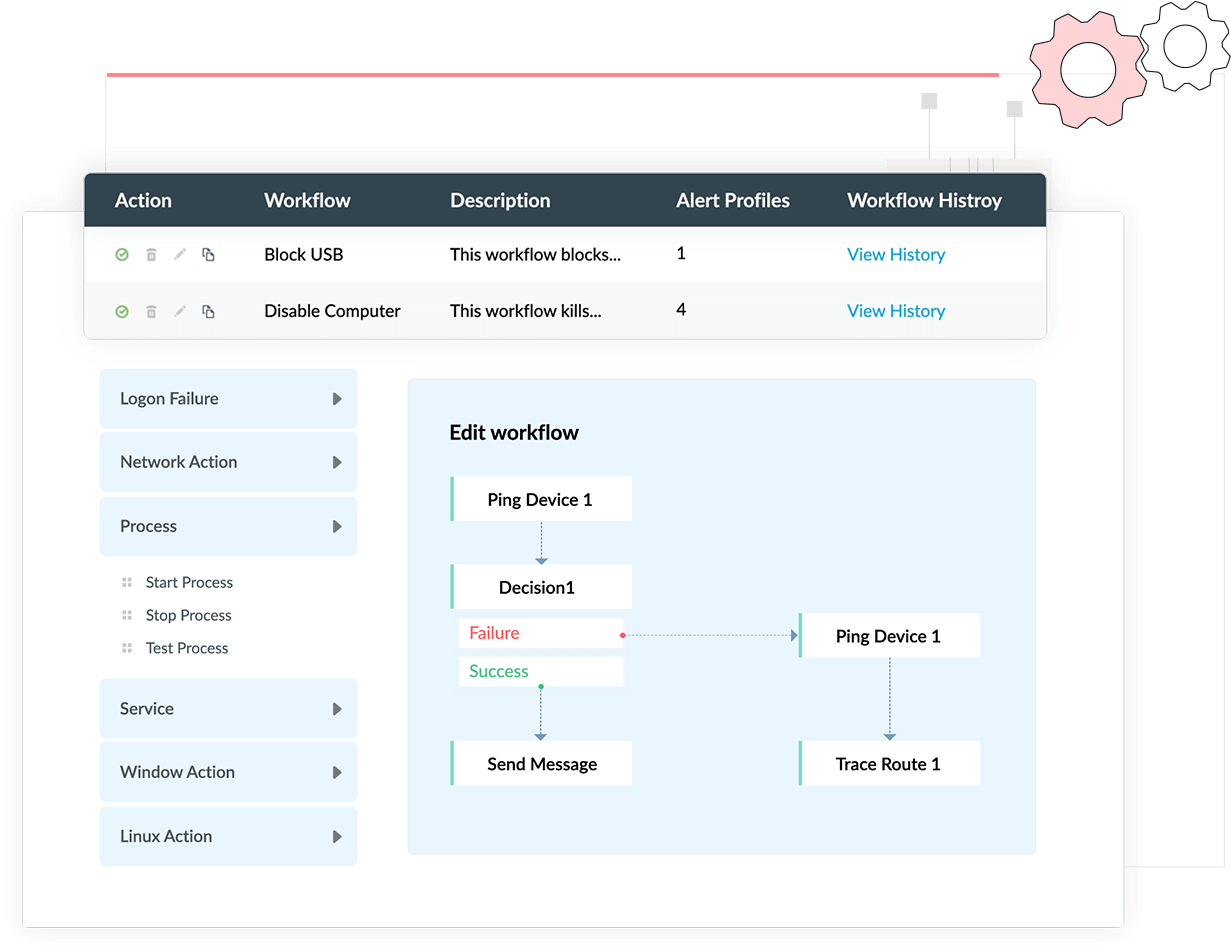

Automatiserade arbetsflöden för incidentrespons

Log360 ger dig möjlighet att utforma anpassade arbetsflöden med hjälp av ett enkelt dra-och-släpp-gränssnitt för att begränsa effekterna av cyberattacker. Dessa incidentarbetsflöden aktiveras automatiskt när en varning utfärdas och agerar som ett omedelbart svar på en säkerhetsincident innan säkerhetsadministratören behöver ingripa. Du kan automatisera responsåtgärder som att stänga av komprometterade enheter, inaktivera USB-portar, ändra brandväggsregler eller ta bort komprometterade användarkonton.

Arbetsflöden kan också integreras med andra applikationer och plattformar, inklusive

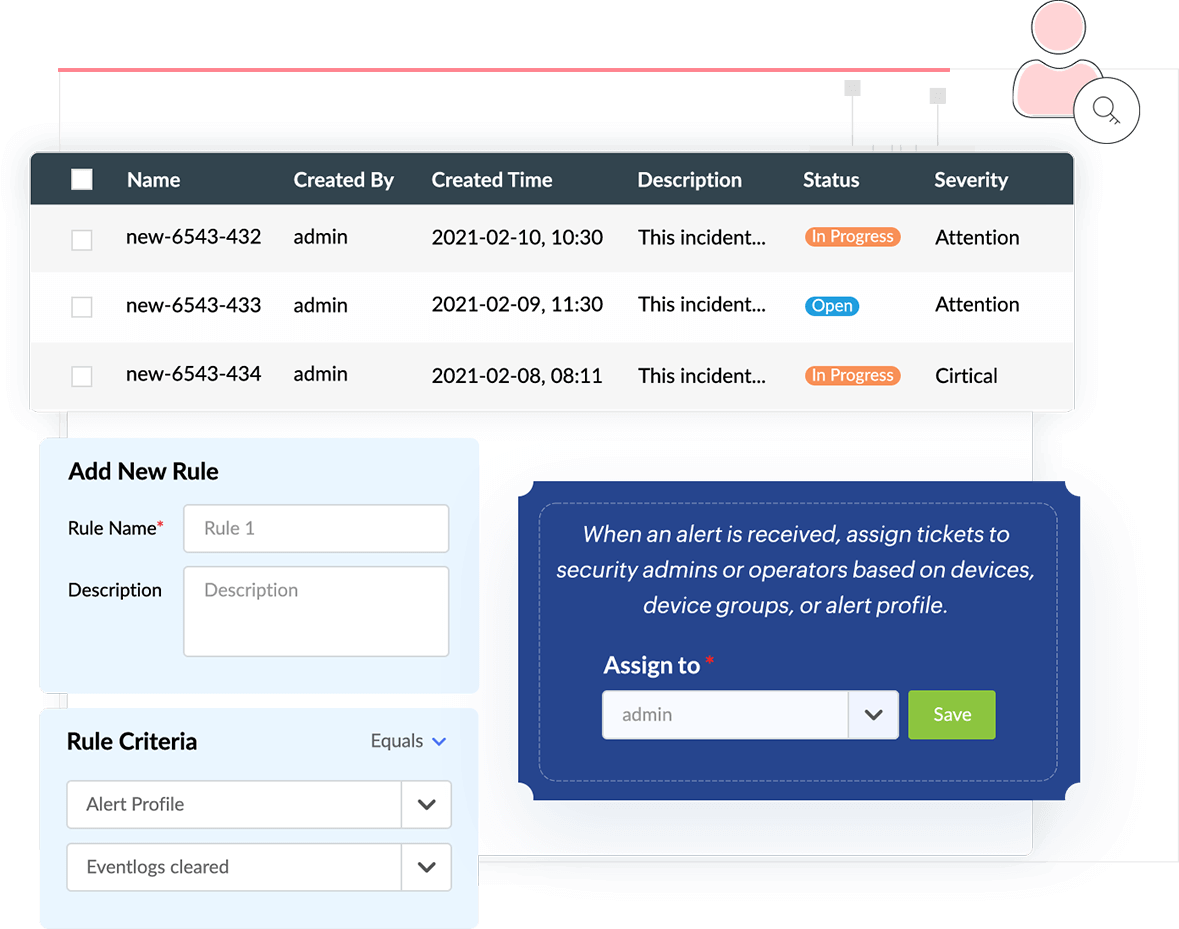

Automatisk ärendetilldelning

Log360 genererar automatiskt ärenden när en varning utlöses. Ärendena tilldelas rätt säkerhetsadministratör baserat på den enhet eller enhetsgrupp som utlöste varningen. Du kan också följa statusen för ärendet på instrumentpanelen för incidenter.

Integration med arbetsflöden för externa helpdeskverktyg

Förutom att kunna skapa ärenden direkt i Log360-konsolen kan du även integrera Log360 med externa helpdesk-program för att automatiskt skapa ärenden när varningar utlöses. Ärendet kan därefter tilldelas till en lämplig säkerhetsadministratör i din organisation för lösning.

Log360 stöder följande helpdesk-programvara:

Varför välja Log360 för incidentrespons?

Säkerhetsanalys

Få djupa insikter i viktiga nätverkshändelser med hjälp av över 1 000 fördefinierade rapporter. Följ också IT-regler som PCI DSS, HIPAA och GDPR genom att använda Log360:s befintliga, granskningsklara rapportmallar eller genom att anpassa dina egna.

Avancerad hotinformation

Genom att integrera med öppen källkod och kommersiella hotflöden kan Log360:s hotinformationsplattform påskynda upptäck av incidenter genom att skapa realtidsvarningar när en skadlig IP-adress interagerar med ditt nätverk.

Korrelation för realtidshändelse

Identifiera olika attackmönster i ditt nätverk med hjälp av Log360:s kraftfulla loggkorrelationsmotor. Med över 30 inbyggda korrelationsregler och en anpassad regelbyggare hjälper Log360 dig att snabbt upptäcka nätverkshot.

Analys av användar- och enhetsbeteende

Log360:s UEBA-modul kan med hjälp av maskininlärningstekniker hjälpa dig att upptäcka avvikande beteenden i din organisations nätverk.