Även om det ständigt föränderliga tekniklandskapet är ett tecken på framsteg och har stärkt företag, har det också fört med sig många sårbarheter och avancerade nätverkshot som utgör risker för organisationers cybersäkerhetsställning.

När det gäller att upptäcka sådana sofistikerade cyberattacker är det inte säkert att traditionella säkerhetsåtgärder och åtgärder räcker till. Det är därför organisationer behöver gå över till analys av användar- och enhetsbeteende (UEBA) för att upptäcka och hantera avancerade hot.

Lösa hot med hjälp av Log360\:s UEBA-konsol

Log360 samlar in och analyserar loggar från olika källor, såsom brandväggar, databasservrar, e-postservrar och klientenheter, för att förstå användarnas normala användningsmönster. Med hjälp av dessa uppgifter fastställs en baslinje. En riskpoäng beräknas sedan baserat på jämförelser mellan observerade aktiviteter och baslinjen. Avvikande beteende genererar en riskpoäng beroende på hur allvarligt det är och utlöser därefter en varning så att nödvändiga åtgärder kan vidtas för att minska hotet. Avvikelser identifieras som tidsbaserade, antalsbaserade och mönsterbaserade.

Viktiga funktioner för att upptäcka hot i Log360:s UEBA-konsol

Identifiering av insiderhot

Med insiderhot avses de risker som användare i en organisations nätverk utgör. Detta inkluderar illvilliga hotaktörer som har för avsikt att skada organisationen genom att stjäla känslig information för ekonomisk eller personlig vinning. Insiderhot kan också utgöras av oaktsamma användare som genom sina slarviga handlingar oavsiktligt utsätter nätverket för attacker.

Några tecken på insiderhot:

- Onormala ändringar av filtillstånd

- Nya eller ovanliga försök till systemåtkomst

- Ovanliga åtkomsttider

- Applikationens tillåten-lista

- Överdrivet många misslyckade autentiseringsförsök

Log360 övervakar noggrant sådana händelser, upptäcker onormala beteenden och varnar IT-administratörer om en eventuell attack. Med Log360 kan du gå ett steg längre i att begränsa hoten genom att använda dess konsol för incidenthantering.

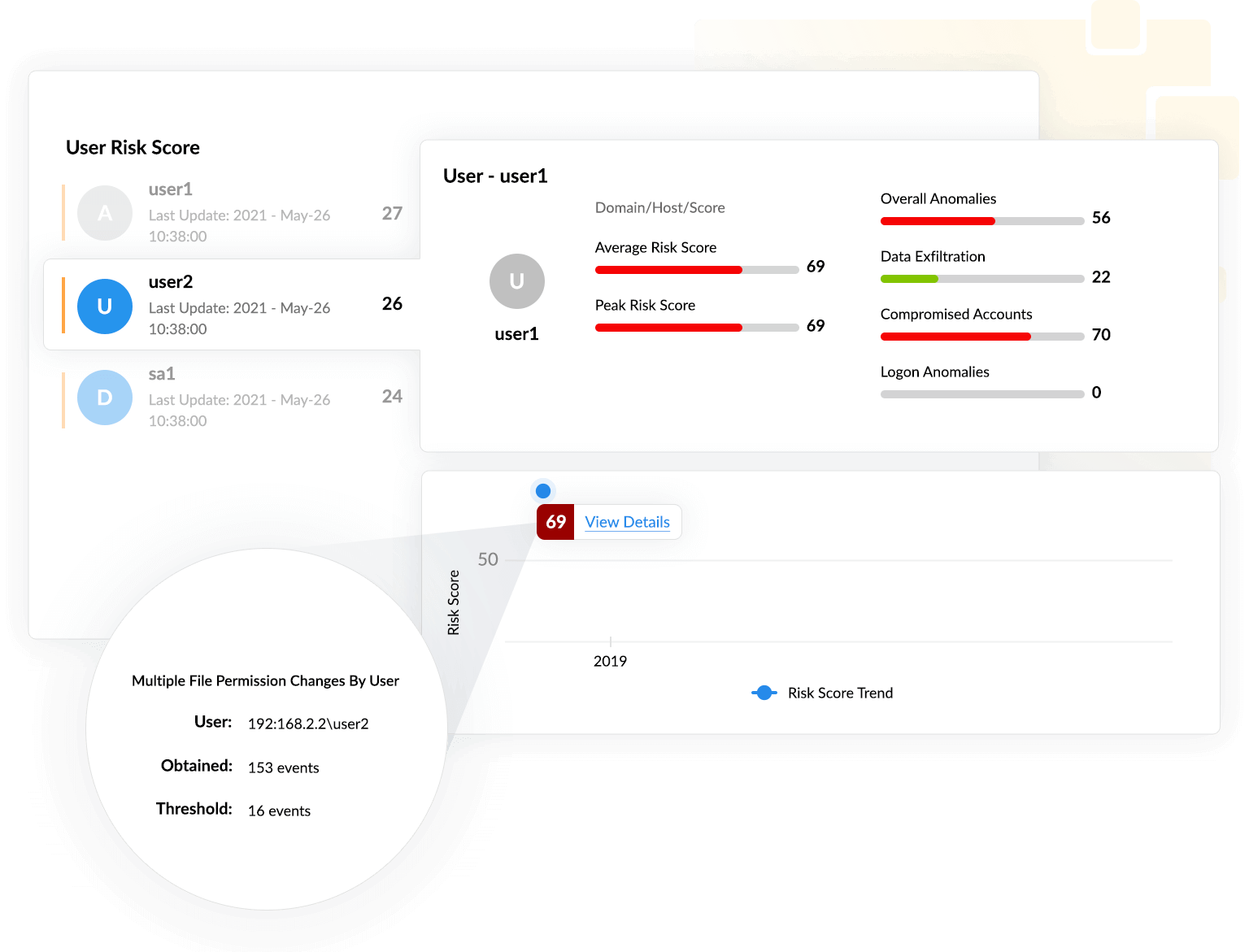

I detta scenario kan man se att en användare försökte göra 153 ändringar av filtillstånd inom ett kort tidsintervall, vilket är betydligt högre än det fastställda baslinjevärdet på 16. Detta utlöser därför en antalsavvikelse och markeras som en hög risk.

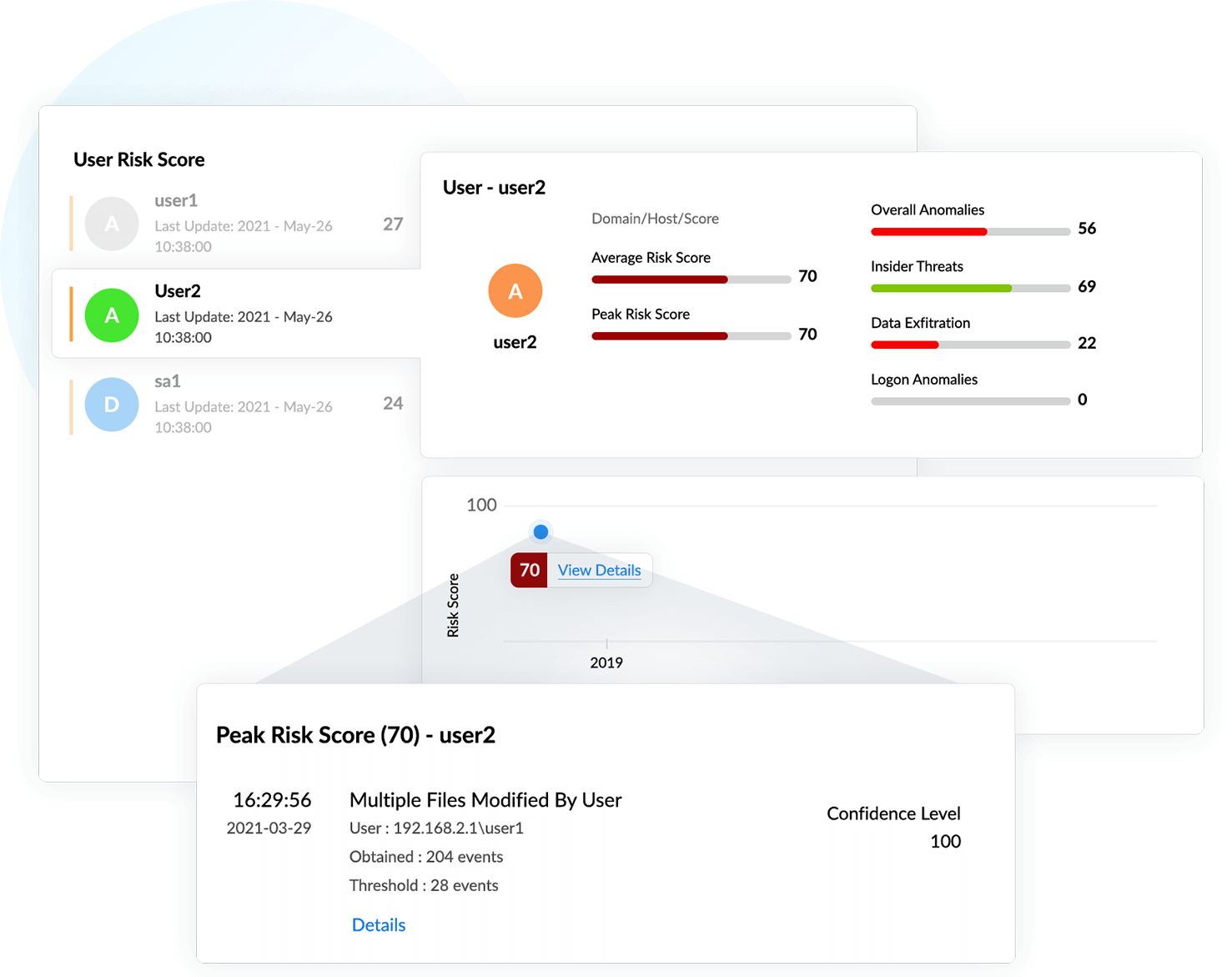

I detta exempel har en användare en riskpoäng på 70, och Log360 har upptäckt ett möjligt scenario av kontokompromittering på grund av flera indikatorer. Användaren gjorde t.ex. ändringar i 204 filer under en viss tidsperiod, vilket är betydligt fler än användarens normala antal ändringar (28).

Identifiering av kontokompromittering

Om en angripare får tillgång till ett legitimt användarkonto kan kontot utnyttjas för skadliga aktiviteter, såsom installation av skadlig programvara, vilket kan leda till ytterligare kompromIttering. Det finns flera sätt som användarkonton kan komprometteras på, inklusive nätfiske, brute-force-attacker, användare som ansluter till osäkra nätverk och svaga lösenordsprinciper.

Några vanliga tecken på att ett konto har komprometterats:

- Installation av skadlig programvara

- Onormal inloggningsaktivitet

- Rensning av händelseloggar

- Upprepade misslyckade inloggningar

Upptäcka dataexfiltrering

Dataexfiltrering är ett av de vanligaste slutmålen för de flesta cyberattacker. Enkelt uttryckt är dataexfiltrering den obehöriga överföringen av data från en organisation till en extern plats. Det påverkar en organisation på flera sätt, inklusive ekonomiska förluster, brott mot efterlevnadskrav och skada på dess rykte.

Några vanliga tecken på dataexfiltrering:

- Försök att få åtkomst till känsliga filer och mappar

- Anslutning av flyttbara lagringsenheter

- Ovanliga mönster för nedladdning av filer

- Ovanliga åtkomsttider

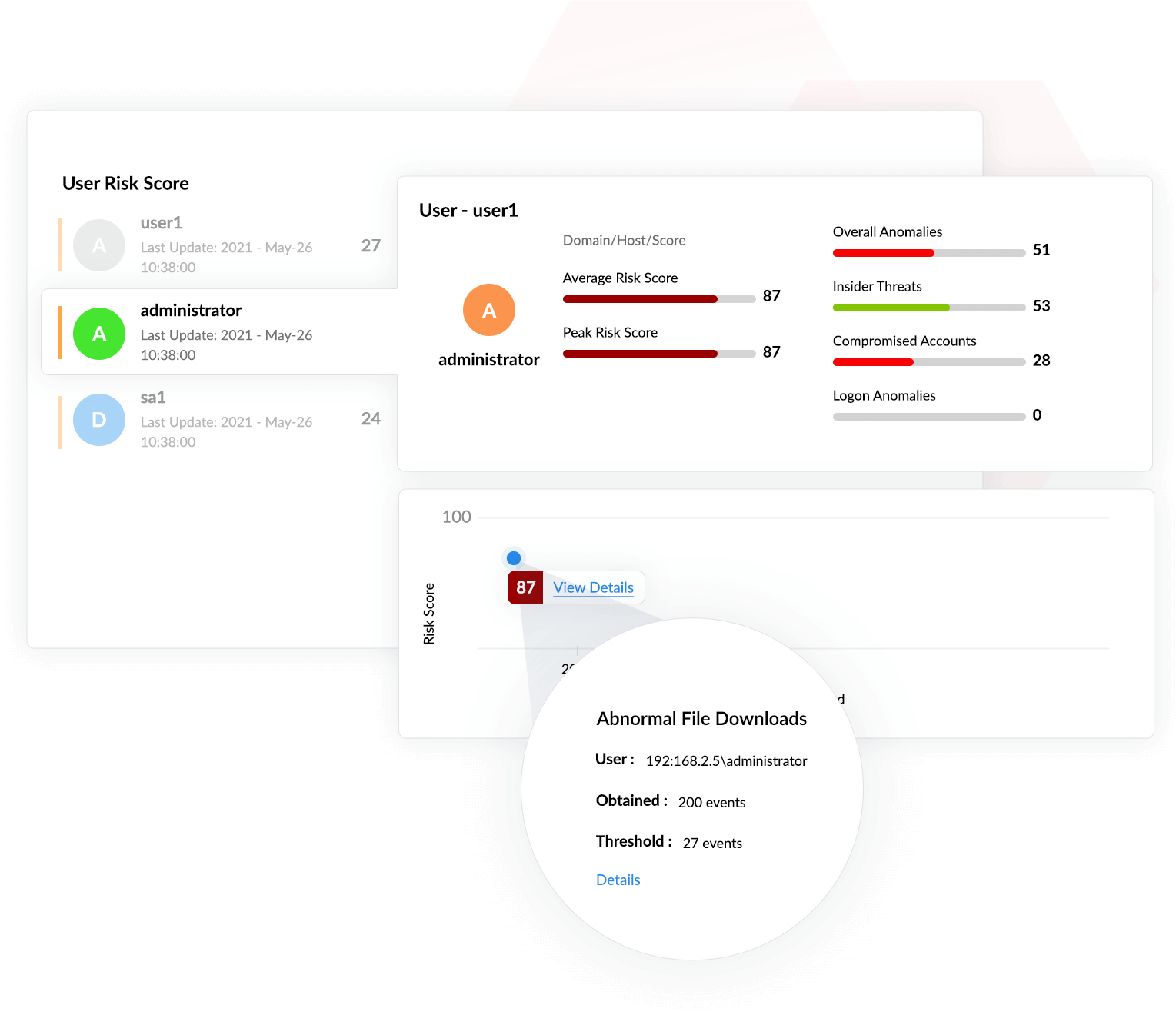

I det här scenariot beräknas användarens riskpoäng till 87. Denna poäng är en följd av flera händelser, inklusive onormala filnedladdningar, ett onormalt antal användarinloggningar och många inloggningsfel.

Varför är Log360 det bästa valet för dina UEBA-behov?

- Log360 identifierar, kvalificerar och undersöker hot som annars kan gå obemärkta förbi genom att extrahera mer information från loggarna som samlas in av dess SIEM-komponent för att ge bättre kontext.

- Det ger större insyn i hot med sin poängbaserade riskbedömning för användare och enheter via sin instrumentpanel. Denna metod hjälper dig att avgöra vilka hot som faktiskt förtjänar en närmare undersökning.

- Log360 ger mer kontext till riskpoängsprocessen genom att använda dynamisk gruppering av jämförbara enheter. Den övervakar användaraktiviteter och beräknar en riskpoäng baserat på varje användares jämförelsegrupp. Om en användare uppvisar ett beteende som är onormalt för den virtuella referensgruppen (vilket resulterar i en hög riskpoäng), utlöses en varning.

- Den anpassar riskbedömningen genom att tilldela olika viktning till olika faktorer. På så sätt kan du se till att Log360 är optimerad för maximal prestanda, vilket resulterar i förbättrad hotdetektering.

Genom att kombinera alla dessa funktioner hjälper Log360:s UEBA-modul dig att säkra din organisations nätverk och enkelt försvara dig mot ovanliga cyberhot. Läs vidare för att lära dig mer om de andra viktiga funktionerna i Log360.

Ladda ner nu