Behovet av att skydda VPN-åtkomst

VPN gör det möjligt för användare att komma åt olika resurser utanför kontoret genom en säker tunnel. Även om detta underlättar ett oavbrutet arbetsflöde för anställda på distans, utsätter det också organisationens nätverk för nya cybersäkerhetsproblem.

När ett VPN synkroniseras med en organisations AD-miljö autentiseras användarna vanligtvis med endast sitt användarnamn och lösenord för domänen - en metod som har visat sig inte längre vara säker. Verizon rapporterar att 81 % av alla dataintrång kan kopplas till komprometterade lösenord. Om VPN-inloggningsuppgifter avslöjas kan hela nätverket utsättas för risk för dataexponering. Implementering av ytterligare säkerhetslager genom MFA är ett effektivt sätt att förhindra de allvarliga konsekvenserna av exponering av referenser.

Säkra din VPN-åtkomst med ADSelfService Plus

ManageEngine ADSelfService Plus, en lösning för identitetssäkerhet, gör att du kan stärka VPN-anslutningar till din organisations nätverk med hjälp av adaptiv MFA. Detta innebär att man implementerar autentiseringsmetoder som biometrisk autentisering och engångslösenord (OTP) vid VPN-inloggningar utöver det traditionella användarnamnet och lösenordet. Eftersom enbart lösenord inte räcker för att logga in i nätverket gör ADSelfService Plus exponerade uppgifter värdelösa för obehörig VPN-åtkomst.

VPN-leverantörer som stöds

ADSelfService Plus gör det möjligt för administratörer att säkra alla VPN-leverantörer som stöds av RADIUS med MFA inklusive:

- Fortinet

- Cisco IPSec

- Cisco AnyConnect

- Windows native VPN

- SonicWall NetExtender

- Puls

- Check Point Endpoint Connect

- SonicWall Global VPN

- OpenVPN Access Server

- Palo Alto

- Juniper

Så fungerar MFA för VPN

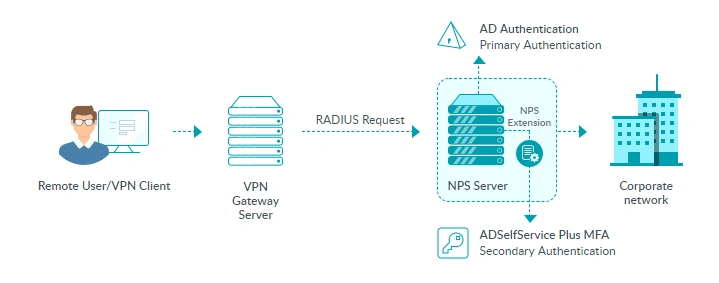

Innan du kan säkra dina VPN med MFA måste VPN-servern använda en Windows Network Policy Server (NPS) för att konfigurera RADIUS-autentisering, och ADSelfService Plus NPS-tillägget måste installeras i NPS. Detta tillägg förmedlar mellan NPS och ADSelfService Plus för att aktivera MFA under VPN-anslutningar. När dessa krav är uppfyllda sker nedanstående process under en VPN-inloggning:

- En användare försöker upprätta en VPN-anslutning genom att ange sitt användarnamn och lösenord till VPN-servern.

- VPN-servern skickar autentiseringsbegäran till den NPS där ADSelfService Plus' NPS-tillägg är installerat.

- Om kombinationen av användarnamn och lösenord är korrekt kontaktar NPS-tillägget ADSelfService Plus-servern och begär en andra autentiseringsfaktor.

- Användaren autentiserar sig med den metod som konfigurerats av administratören. Resultatet av autentiseringen skickas till NPS-tillägget i NPS.

- Om autentiseringen lyckas förmedlar NPS detta till VPN-servern.

Användaren får nu tillgång till VPN-servern och en krypterad tunnel upprättas med det interna nätverket.

Metoder för VPN-autentisering som stöds

- Sms-verifiering

- E-postverifiering

- Push-avisering

- Biometrisk autentisering

- TOTP-autentisering

- Google Authenticator

- Microsoft Authenticator

- YubiKey Authenticator

IT-administratörer kan konfigurera någon av ovanstående metoder enligt organisationens krav. ADSelfService Plus möjliggör problemfri konfiguration och administration av funktionen genom:

ADSelfService Plus enables hassle-free configuration and administration of VPN MFA through:

- Granulär konfiguration: Aktivera särskilda autentiseringsmetoder för användare som tillhör specifika domäner, organisationsenheter och grupper.

- Revisionsrapporter i realtid: Visa detaljerade rapporter om VPN-inloggningsförsök med information som inloggningstid och autentiseringsfel.

Fördelar med att använda VPN MFA med ADSelfService Plus

Anpassningsbar konfiguration

Använd olika autentiserare för olika grupper av användare baserat på deras privilegier.

Uppnå regelefterlevnad

Uppfyller kraven i NIST SP 800-63B, GDPR, HIPAA, NYCRR, FFIEC och PCI DSS.

Förhindra referensbaserade cyberattacker

Förbjud användning av svaga lösenord, som gör ditt nätverk sårbart för cyberattacker.

Säkerhetsslutpunkter

Använd MFA för att säkra inte bara VPN-åtkomst utan även lokala inloggningar och fjärrinloggningar för Windows-, macOS- och Linux-datorer för fullständig endpointsäkerhet.