- Ana Sayfa

- Günlük Kaydı Kılavuzu

- Gelen ve giden güvenlik duvarı kurallarının karşılaştırılması

Gelen ve giden güvenlik duvarı kurallarının karşılaştırılması

Bu sayfada

- Gelen trafik nedir?

- Giden trafik nedir?

- Gelen güvenlik duvarı kuralları ve yapılandırma ipuçları

- Giden güvenlik duvarı kuralları ve yapılandırma ipuçları

Gelen ve giden ağ trafiğini izlemek ve saldırıya uğrama riskini en aza indirmek için her kuruluşun güvenlik duvarı kurallarını dikkatlice yapılandırması gerekir.

Gelen ve giden güvenlik duvarı kurallarının etkili bir biçimde yönetilmesi için gelen ve giden trafik arasındaki farkın anlaşılması gerekir.

Gelen trafik nedir?

Ağınızdan kaynaklanmayan ancak ağınızın çevresine giriş yapmayı amaçlayan trafiğe gelen trafik denir. Bu trafik bir web tarayıcısı, bir e-posta istemcisi, FTP veya SSH gibi bir hizmeti isteyen bir uygulama ve benzerlerinden ağınıza yönlendirilebilir.

Giden trafik nedir?

Giden trafik, gelen trafiğin aksine ağınızdan kaynaklanır. Bu trafik, ağ kullanıcılarınızdan kaynaklanır ve web sitelerine ve ağ çevrenizin dışında kalan diğer kaynaklara erişmeleri içindir.

Gelen güvenlik duvarı kuralları nelerdir?

- Gelen güvenlik duvarı kuralları, bilinen kötü amaçlı kaynaklardan gelen trafiği engelleyerek ağınızı korur ve bu şekilde kötü amaçlı yazılım saldırılarını, DDoS saldırılarını ve daha fazlasını önler.

- Kötü amaçlı trafik, bağlantı noktalarına, trafik türüne veya IP adreslerine dayalı olarak engellenebilir.

Gelen güvenlik duvarı kurallarını yapılandırmak için ipuçları:

- Trafiğin kaynağını sürekli olarak kontrol edin—kaynak IP, kaynak ülke, trafiğin tek bir kaynaktan mı yoksa birden fazla kaynaktan mı çıktığı, hangi bağlantı noktalarına erişim talep edildiği vb.

- Kötü amaçlı IP'lere yönelik her türlü erişimi engellemek için bir gelen trafik kuralı yazın.

- Bir IP'nin kötü amaçlı olup olmadığını öğrenmek için tehdit bilgilendirmesi akışlarından faydalanın yararlanın.

- Bağlantı noktası taraması yaparak veya kritik önem taşıyan bilgileri barındıran uygulamalarda gerçekleşen anormallikleri tespit ederek kötü amaçlı IP'nin ağınıza bağlı bir cihazdaki herhangi bir uygulamayı hedef alıp almadığını kontrol edin.

- Belirli ana bilgisayarlarda güvenlik açığı olan bağlantı noktaları aracılığıyla herhangi bir türde kötü amaçlı iletişimin engellenebilmesi için hassas bilgileri barındıran kritik sunucularda ve veritabanlarında ana bilgisayar düzeyinde güvenlik duvarının yapılandırıldığından emin olun. Bu, saldırgan içeriden biri olduğunda intranet düzeyinde güvenliği güçlendirmeyi amaçlar.

Giden güvenlik duvarı kuralları nelerdir?

- Giden güvenlik duvarı kuralları, meşru hedeflere ulaşmak üzere güvenli bağlantı noktaları üzerinden ağınızdan çıkış yapmasına izin verilen trafiği tanımlayan güvenlik duvarı ilkeleridir.

- Bunlar, kötü amaçlı web sitelerine ve güvenilmeyen etki alanlarına gönderilen istekleri durdurur.

- Giden güvenlik duvarı kurallarının yapılandırılması veri sızdırma girişimlerini önleyebilir.

- Giden güvenlik duvarı kuralları, ağınızdan gönderilen ve hassas bilgiler içeren e-postaların ya da dosyaların içeriklerini analiz etmek üzere ince ayardan geçirilebilir.

- Bunlar, İnternet İleti Erişim Protokolü (IMAP), Postane Protokolü Sürüm 3 (POP3) ve Basit Posta Aktarım Protokolü (SMTP) gibi iletim protokollerini yakından izler.

Giden güvenlik duvarı kurallarını yapılandırmak için ipuçları:

- Ağınızdan çıkan trafiği sürekli olarak izleyin. Giden trafiğin kaynağını öğrenin.

- Trafiğin hedefinin kötü amaçlı olup olmadığını kontrol edin.

Ağınızdan çıkan trafiği düzenli olarak izleyin. Normal davranış düzeni için bir referans belirleyin ve güvenlik çözümünüzde, trafik hacmindeki veya ağınızdan çıkan verilerdeki olağan dışı artışlar hakkında bildirim göndermek için uyarılar ayarlayın.

Tipik bir güvenlik duvarının, hem gelen hem de giden güvenlik duvarı kurallarını kullanarak hem gelen hem de giden trafiği düzenlemesi gerekir. Bu kurallarda herhangi bir değişiklik yapılması, ağ içinde kaos çıkmasına neden olabilir. Dolayısıyla, bu kurallarda yapılan değişikliklerin izlenmesi ve bunların meşru olup olmadığının belirlenmesi esastır.

Kapsamlı bir günlük yönetimi çözümü olan EventLog Analyzer, bu güvenlik duvarı kurallarında ve diğer güvenlik duvarı yapılandırmalarındaki değişiklikleri gerçek zamanlı olarak izlemenize yardımcı olur. Meşru olduğunu teyit etmek üzere değişikliği kimin, ne zaman ve nereden yaptığı ile ilgili ayrıntılı raporlar alın. Ayrıca, yetkisiz değişiklikler durumunda anında e-posta ve SMS bildirimleri alın. Çözüm hakkında daha fazla bilgi edinmek için buraya tıklayın.

Güvenli ağ savunması için EventLog Analyzer ile birlikte güvenlik duvarı özelliklerinden faydalanın

ManageEngine EventLog Analyzer, merkezi hale getirilmiş günlük yönetimi, gerçek zamanlı izleme, gelişmiş günlük analizi ve tehdit algılama özelliklerinin tümleştirilmesi yoluyla güvenlik duvarı özelliklerini geliştirir. Kapsamlı izleme ve analizi mümkün kılacak biçimde güvenlik duvarı günlüklerini derleyerek tek bir konumda bir araya getirir.

- Güvenlik duvarı günlük denetimlerini sadeleştirin

- Güvenlik duvarı trafiğini izleyin

- Güvenlik duvarı VPN günlüklerini denetleyin

- Gerçek zamanlı uyarılar alın

- Sophos, Barracuda, Cisco, Check Point, Juniper ve daha fazlasını içeren güvenlik duvarı sağlayıcılarından gelen günlükleri otomatik olarak toplayıp analiz ederek günlük yönetimini kolaylaştırın.

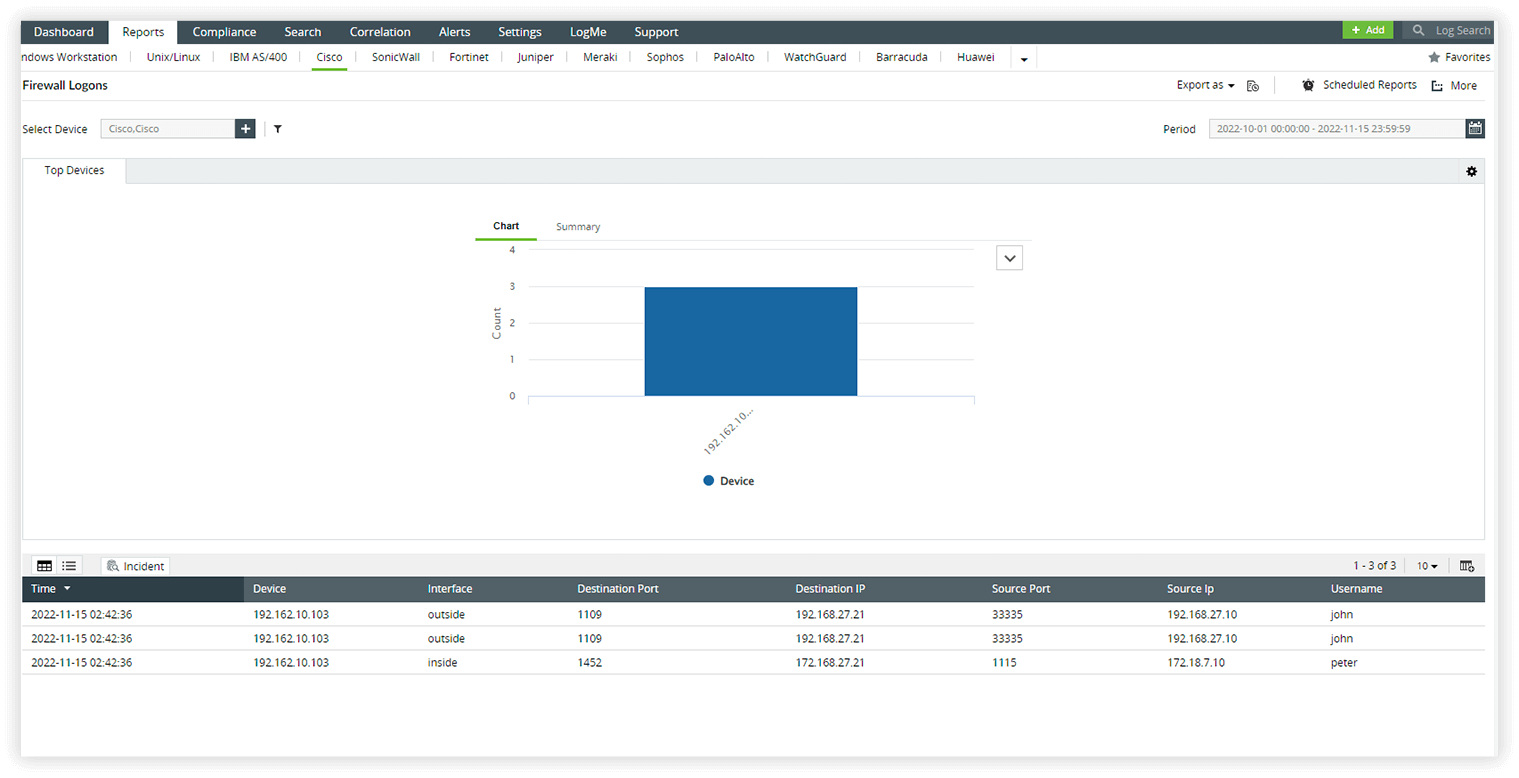

- Güvenliği artırmak amacıyla oturum açma ve oturum kapatma olaylarını, yapılandırma değişikliklerini ve kullanıcı ayrıcalıklarını izleyin.

- Güvenlik duvarı günlüklerini yakından izleyerek ve güvenlik risklerini proaktif bir biçimde tanımlayarak erişim kontrolünü güçlendirin.

- Sezgisel raporlar ile kullanıcılar, sunucular ve güvenlik duvarı trafiğinden gelen ve reddedilen bağlantılar hakkında bilgi edinin.

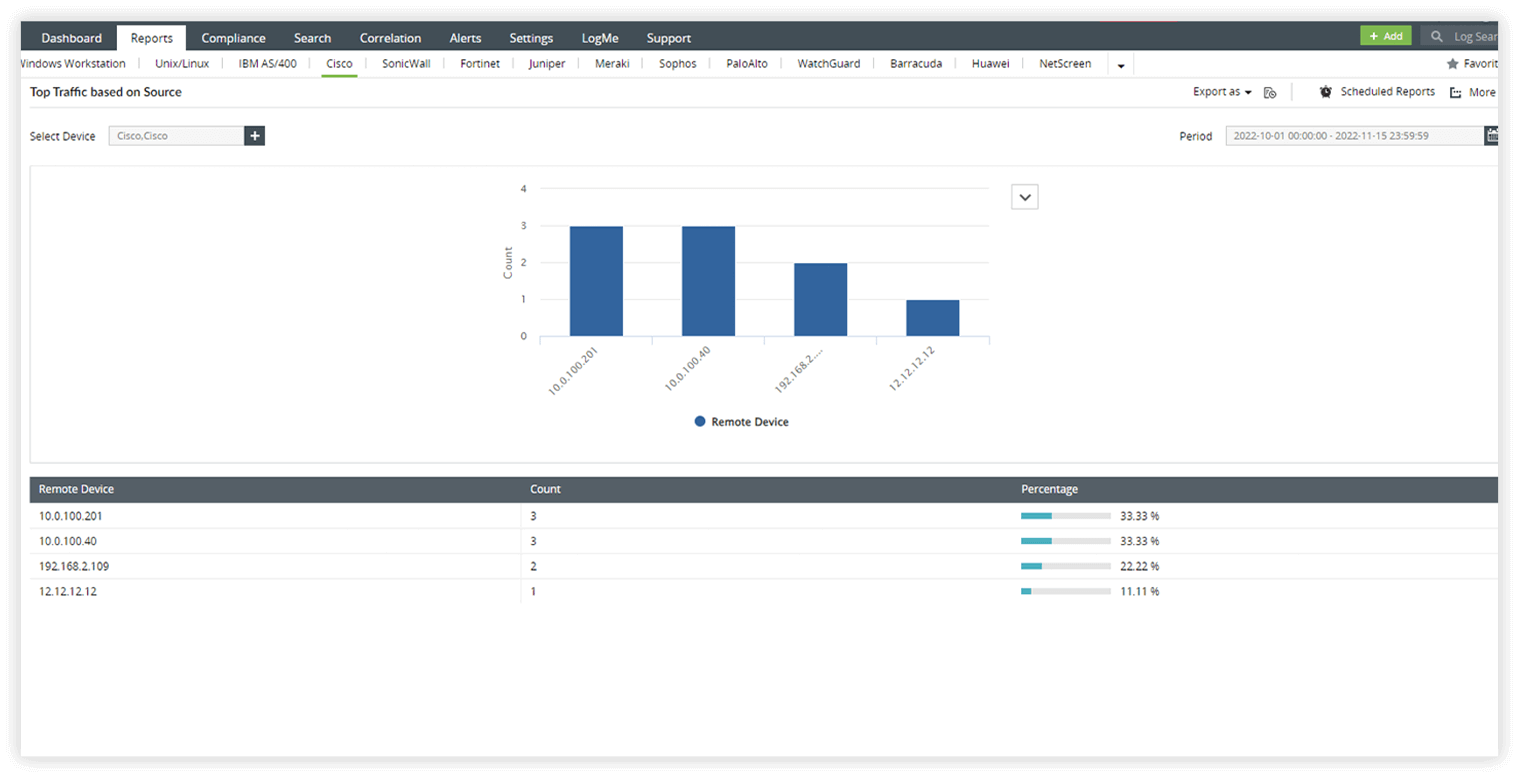

- Gerçek zamanlı uyarılar ve Güvenlik Duvarı Tarafından Reddedilen Trafik ile ilgili ayrıntılı raporlarla etkinliği fazla yüksek ana bilgisayarları ve harici tehditleri tespit edin.

- Bireysel kullanıcı eylemi ile ilgili uyarılar ve kategori tabanlı eğilim raporlarının kullanılmasıyla güvenli olmayan uygulamaları, şüpheli kullanıcıları ve ağ anormalliklerini açığa çıkarın.

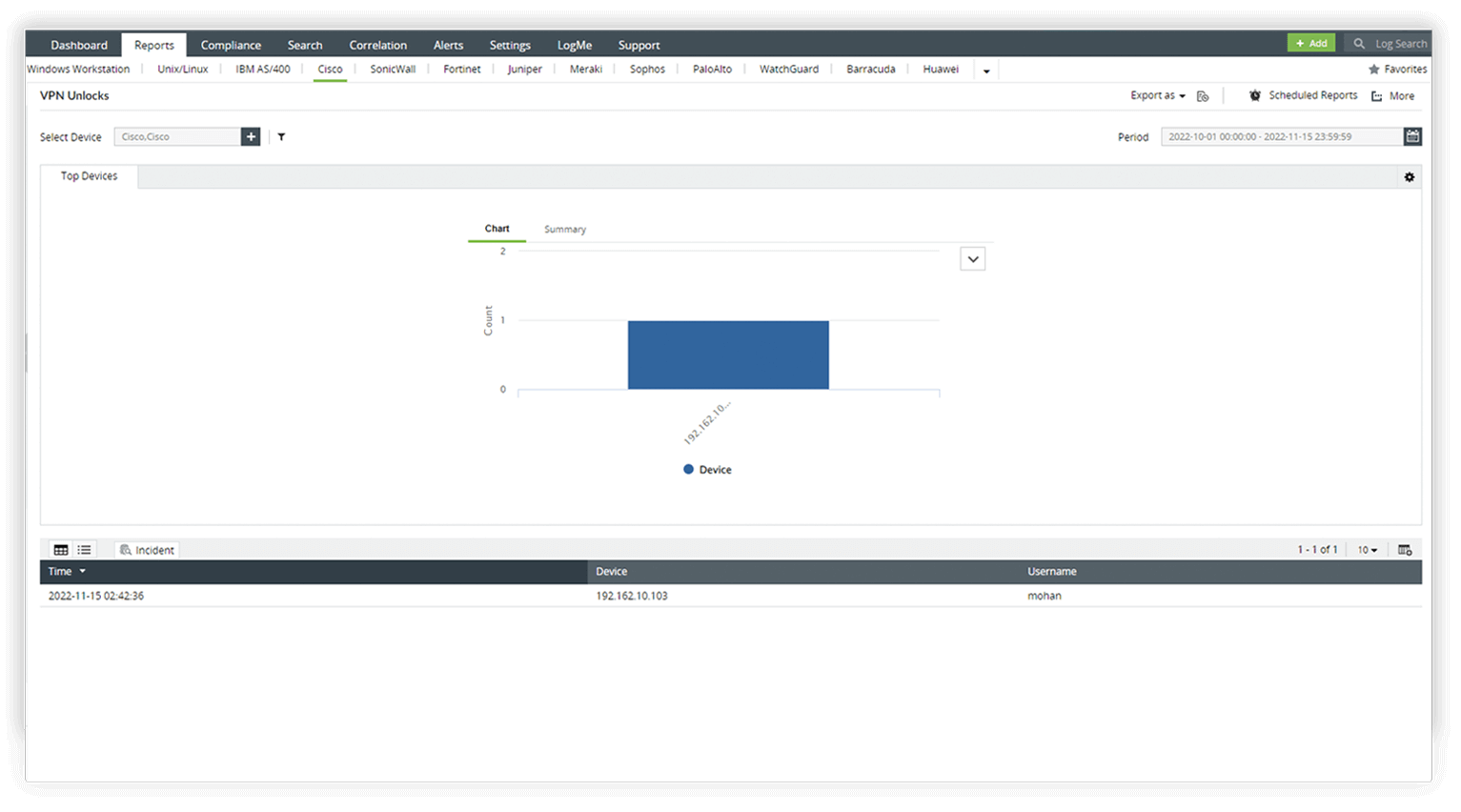

- Kilitlenmeler, sonraki kilit açma işlemleri ve diğer güvenlik duvarı VPN etkinlikleri gibi önemli VPN etkinliklerini izleyin.

- VPN kullanıcı ayrıntıları üzerinde incelemeler ve VPN oturum açma işlemleri üzerinde denetimler gerçekleştirmenin yanı sıra eğilimleri tanımlamak üzere oturum açma düzenlerini analiz edin.

- Kapsamlı izleme, kullanıcı denetimleri ve oturum açma düzenlerinin analizi yoluyla güvenli VPN kullanımını sağlayın.

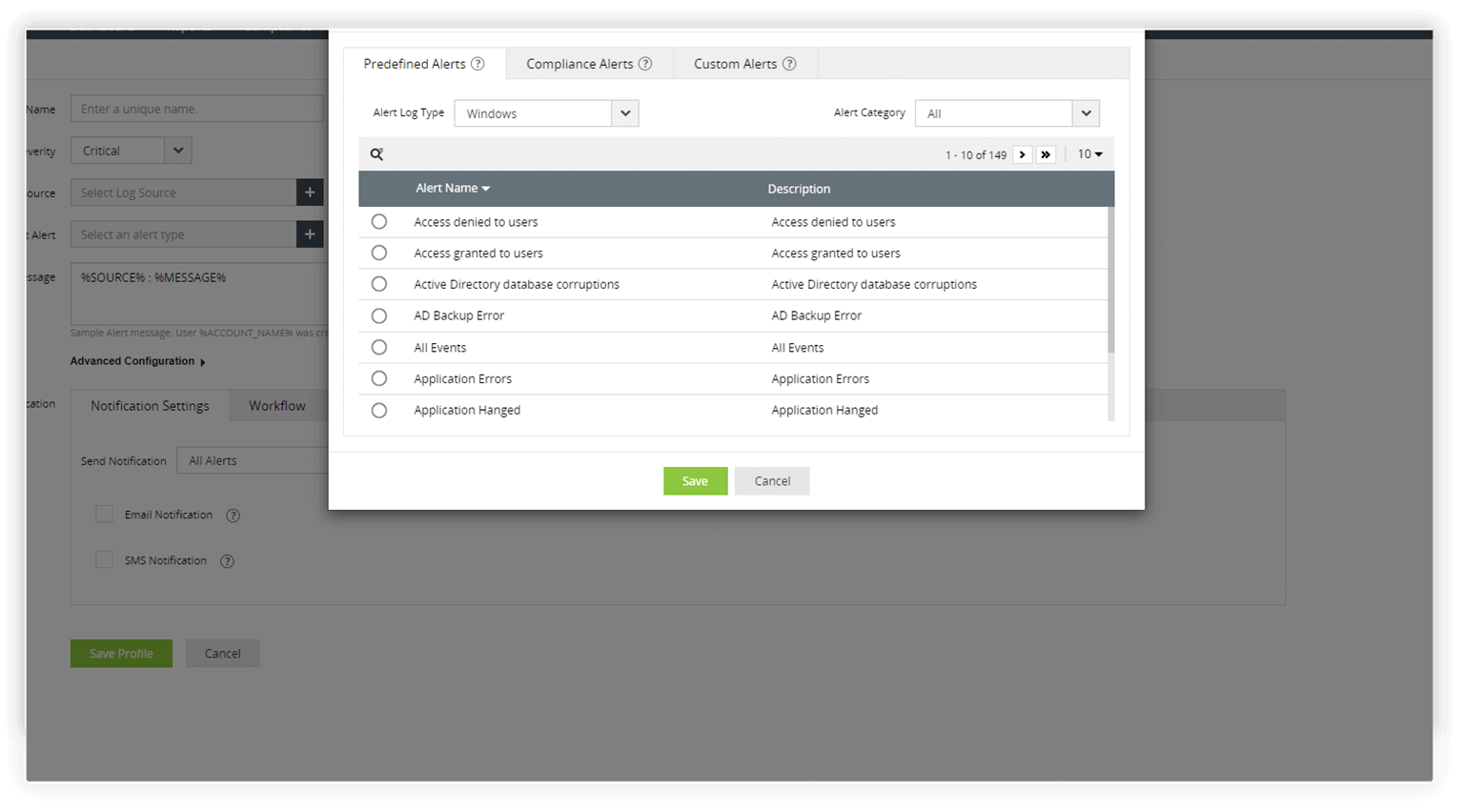

- EventLog Analyzer'ın karmaşık saldırı düzenlerini algılayan korelasyon kurallarıyla güvenlik duvarı güvenliğinizin kontrolünü elinize alın.

- Şüpheli bir etkinlik tespit edildiğinde anında uyarılar alın. Aynı zamanda, çözümdeki önceden tanımlanmış olan ve herhangi bir saldırıya ilk yanıt olarak etkinleştirilecek iş akışlarını da kullanabilirsiniz.