UEBA nedir?

Kullanıcı ve varlık davranışı analizleri (UEBA) veya anormallik algılama, bir ağdaki kullanıcıların, ana bilgisayarların ve başka varlıkların anormal faaliyetlerini tespit etmek üzere makine öğrenimi (ML) algoritmalarından faydalanan bir siber güvenlik tekniğidir.

UEBA, anormallikleri tespit etmek üzere ilk önce bir ağdaki tüm kullanıcılar ve varlıklar için beklenen davranışları öğrenir ve bunlardan her biri için düzenli etkinliklerden oluşan bir referans oluşturur. Bu referansa göre sapma gösteren etkinlikler anormallik olarak işaretlenir. UEBA çözümlerinin deneyimi arttıkça, etkisi de artar.

UEBA 'nın her kullanıcı için davranış profili oluşturma sürecini anlamak için bir örneğe bakarak ilk önce insanların bunu nasıl yaptığını anlayalım. Pazarlama departmanında yeni çalışmaya başlayan bir stajyer olan John'u düşünelim. İşe başladığı gün, güvenlik görevlisi kendisinin yeni biri olduğunu fark eder ve tüm kimlik bilgilerinin doğru olduğundan emin olmak için detaylı bir inceleme yapar. Güvenlik görevlisi John'un tesise girip çıktığı saatleri de takip eder. Birkaç gün boyunca John'un faaliyetlerini izler ve John'un beklenen zaman düzeni hakkında bilgi edinir: John sabah 10'da işe gelmekte ve akşam 6'da çıkış yapmaktadır. Bu zamanların dışına çıkılırsa, örneğin John işe sabah 5'te gelirse, bu durum güvenlik görevlisinin şüphelenmesine neden olur. İnsanlar anormalliği böyle tespit eder.

Buna benzer olarak, UEBA ile tümleştirilmiş bir SIEM çözümündeki ML algoritması da ağınızdaki düzenleri belirlemek amacıyla günlük verilerini izler. Örneğin, bir kullanıcının oturum açma ve oturum kapatma zamanı ya da belirli cihazlarda gerçekleştirdiği eylemler, SIEM çözümüne ilgili kullanıcıdan beklenen etkinlikler konusunda bilgi verir. UEBA motoru, etkinlikleri birkaç gün süreyle izledikten sonra kullanıcının beklenen davranışlarını, ilgili sapma durumlarıyla birlikte öğrenmiş olur. Kullanıcının risk puanı, tehdidin önem derecesini belirtmek için artar ve SIEM çözümü güvenlik analizi uzmanlarına bir uyarı gönderir.

"Peki bir insan bunu zaten yapabilecekse neden UEBA'ya ihtiyacımız olsun ki?"

Çünkü güvenlik ekibiniz de insanlardan oluşur ve bir grup insanın kuruluşunuz bünyesindeki binlerce çalışanın davranışlarını sürekli olarak gözlemleyerek analiz etmesi, ağın farklı bölümlerindeki anormal etkinlikler hakkında raporlar oluşturması ve anında uygun adımları atması mümkün değildir. Böylece bir diğer soruya geçiyoruz: UEBA hangi türden anormallikleri tanımlayabilir?

UEBA çözümü hangi türden anormallikleri tanımlayabilir?

UEBA zaman, sayı ve düzenle ilişkili anormallikleri tanımlar. Şimdi bunların ne anlama geldiğine bir göz atalım.

Saat anormalliği: Bir kullanıcı veya varlığın beklenen temel çizgiden sapmasına saat anormalliği adı verilir. John'un her zamanki gibi saat 10:00 yerine sabah 5:00'te oturum açması bir saat anormalliği örneği olarak gösterilebilir.

Sayı anormalliği: Bir kullanıcı veya varlığın kısa bir süre içinde anormal sayıda etkinlik gerçekleştirmesine sayı anormalliği adını veriyoruz. Bir kullanıcının müşteri veritabanına saat 11:00 ile 12:00 arasında, saatte 50 kez erişim sağlaması buna örnek olarak gösterilebilir.

Düzen anormalliği: Beklenmedik bir olay dizisinin bir kullanıcı hesabına veya varlığa atipik veya yetkisiz bir biçimde erişim sağlanmasıyla sonuçlanmasına düzen anormalliği denir. Bir kullanıcı hesabının arka arkaya sekiz başarısız oturum açma girişimi sonrasında başarılı bir oturum açma işlemi gerçekleştirmesi ve sonrasında bu hesaptan birden fazla dosyanın silinmesi, dosyalarda değişiklik yapılması ve verilerin aktarılması, düzen anormalliğine örnek olarak gösterilebilir.

UEBA'nın arka planda nasıl çalıştığına geçmeden önce, UEBA'nın üç dayanağını ve bileşenlerini anlayarak temel hususları biraz daha ayrıntılı olarak irdeleyelim.

UEBA'nın üç dayanağı

Gartner'ın UEBA tanımı üç temel öznitelik veya dayanak içerir: kullanım durumları, veri kaynakları ve analizler.

Kullanım durumları

UEBA çözümleri, güvenlik tehditlerini tanımlamak üzere kullanıcıların ve varlıkların normal davranışlarından saptığı anormal durumları arar. Ancak bunların içeriden gelen tehditler, hesapta güvenlik ihlali, veri sızdırma ve sıfırıncı gün saldırıları gibi sayısız kullanım durumuna uygun olması büyük önem taşır.

Veri kaynakları

Kullandığınız UEBA çözümünün, bir SIEM çözümüyle tamamen tümleştirme yapılarak veya veri ambarları ya da veri gölleri gibi genel depolama alanlarından veri alınarak olay günlükleri, ağ trafiği ve uç nokta cihazları gibi çeşitli veri kaynaklarından veri toplayabilmesi gerekmektedir. Verilerin toplanması için BT ortamlarına aracıların dağıtımının yapılmaması gerekmemelidir.

Analizler

UEBA çözümleri, ML algoritmaları, istatistiksel modeller, tehdit imzaları ve kullanıcılar ile varlıkların normal davranış referansını belirleme kuralları gibi gelişmiş analiz tekniklerinden faydalanır. Daha sonra, bir UEBA çözümü davranışları kullanıcı rolleri, izinler ve tipik etkinlikler bağlamında analiz ederek normal ve şüpheli davranışları doğru bir biçimde birbirinden ayırt eder.

Bu üç dayanak bir araya gelerek kuruluşları siber güvenlik duruşlarını güçlendirme ve riskleri etkin bir biçimde azaltma yönünde destekler.

UEBA'un bileşenleri

Bir UEBA çözümünün üç ana bileşeni bulunur:

1. Veri analizi

UEBA'daki veri analizleri, tüm kullanıcıların ve varlıkların "normal davranışlarını" incelemek üzere çeşitli günlük kaynaklarından verilerin toplanarak analiz edilmesini içerir. Herhangi bir aykırı olay tespit edildiğinde, bunlar anormallik olarak işaretlenir.

2. Verilerin tümleştirilmesi

Bu, günlükler, paket yakalama verileri ve diğer veri kümelerini de içeren çeşitli kaynaklardan toplanan verilerin mevcut güvenlik sistemleriyle tümleştirilmesiyle daha da sağlamlaştırılmasını içerir.

3. Verilerin sunulması

UEBA'da verilerin sunulması, güvenlik analizi uzmanları ile diğer paydaşların belirlenen davranış düzenlerine dayalı olarak kolaylıkla yorumlama yapmalarına ve bilinçli kararlar vermelerine yardımcı olur. Bu, veri analizinden türetilen düzenleri, anormallikleri ve risk puanlarını vurgulayan görselleştirmeler, çizelgeler, grafikler veya raporlar yoluyla gerçekleştirilir.

UEBA nasıl çalışır?

Bir kişinin davranışlarını yakından izleyerek, gerçek niyetleri hakkında birçok şey öğrenebilirsiniz. UEBA'nın işleyişinde temel alınan konsept budur. UEBA çözümleri, ağ içindeki her kullanıcının ve varlığın etkinliklerini yakından izleyerek özellikleri hakkında bilgi edinir. Bir UEBA çözümü çoğunlukla kullanıcıların ve varlıkların olağan davranışlarını incelemek üzere etkinlik günlüklerinden faydalanarak bir SIEM çözümüyle birlikte çalışır.

Eylemlerin olağan etkinliklerin referansıyla karşılaştırılması sonrasında her kullanıcı ve varlık için bir risk puanı hesaplanır. Risk puanı genellikle sıfır ile 100 aralığındadır (sırasıyla sıfır risk ile maksimum risk aralığını gösterir). Sapma niteliğindeki eylemlere verilecek risk puanı, eyleme tahsis edilen ağırlık, bir eylemin referanstan ne düzeyde sapma gösterdiği, her sapma türünün sıklığı ve bu tür bir sapmanın gerçekleşmesinden bu yana geçen süre gibi faktörlere bağlıdır. Anormallik algılama sürecinde risk puanlamasının nasıl çalıştığı hakkında daha fazla bilgi edinmek için bu blog'u okuyun.

Bir UEBA sistemi kurmanın iki yolu vardır:

Gözetimli ML

Bu yöntemde, bilinen iyi ve kötü davranışların bir listesi UEBA sistemine aktarılır. Bu liste sınırlıdır, dolayısıyla da anormal davranışların tespit edilmesi için uygun bilgilere sahip olmayabilir. Sistem bu girdileri oluşturmaya devam ederek ağdaki anormal davranışları tespit eder.

Gözetimsiz ML

Gözetimsiz ML yönteminde, UEBA sistemi her kullanıcının ve varlığın normal davranışları hakkında bilgi edinmek üzere bir eğitim sürecinden geçirilir. Sistem kullanıcıların ve varlıkların günlük davranışlarını tek başına incelediğinden tartışmasız olarak en iyi yöntem budur.

UEBA'nın çalışma mekanizması

UEBA, davranış referanslarını oluşturmak üzere sağlam temel bileşen analizi (RPCA) ve Markov zincirleri gibi istatistiksel modellerden faydalanır. Bu anormallik algılama modelleri zaman, sayı ve düzen anormalliklerinin tespit edilmesine yardımcı olur.

RPCA

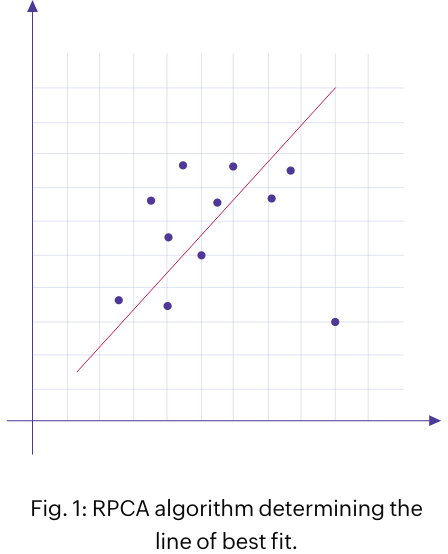

Bu yöntem, popüler bir teknik olan temel bileşen analizinin bir çeşididir. Burada, ML algoritmaları en iyi uyum doğrusunu belirlemek için geçmiş verilere bakar (Şekil 1'de gösterildiği gibi). Gözlemlenen olaylar, beklenen ve aykırı olayların matris toplamı olarak kabul edilir. En iyi uyumun öngörülen çizgisinden sapma gösteren aykırı değerler, anormallik olarak kabul edilir. RPCA yöntemi, zaman ve sayı anomalilerini belirlemek için kullanılır.

Markov zincirleri

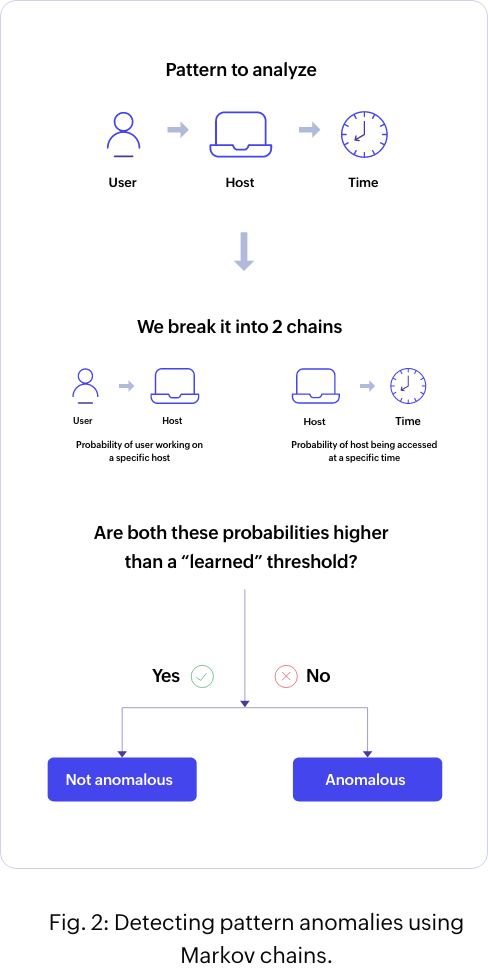

Markov zinciri, bir sonraki olayın olasılığının tamamen mevcut olayın durumuna bağlı olduğu bir olay dizisiyle karakterize edilir. Burada, algoritma kullanıcının veya ana bilgisayarın her eylemini olası eylemler listesiyle karşılaştırır ve zaman içinde olasılığı düşük olan her olayı bir anomali olarak tanımlar. Bu yöntemi kullanarak düzen anormalliklerini belirleyebilirsiniz.

Markov zincirlerinde, ilgilenilen düzen iki ardışık eyleme bölünür ve algoritma, birinciden sonra ikinci eylemin gerçekleşme olasılığının makul düzeyde muhtemel olup olmadığını kontrol eder. Algoritma, bu olasılığı belirlemek üzere geçmiş davranışlara dayalı olarak hareket eder.

John'un olağan dışı bir zamanda bir yazılım kurulumu gerçekleştirdiğini düşünelim. Bu durumda, analiz edilecek düzen aşağıdaki gibidir: Kullanıcı adı > Ana bilgisayar adı > Zaman.

Bu senaryoda Markov zincirlerini uygulamak için, düzeni iki bölüme ayırmanız gerekir:

Bölüm 1: Kullanıcı adı > Ana bilgisayar adı

Bölüm 2: Ana bilgisayar adı > Zaman

Algoritma önce kullanıcının (John) ana bilgisayara (sunucuya) erişme olasılığının bulunup bulunmadığını kontrol eder ve ardından ana bilgisayara ilgili zamanda erişim sağlanmasının kabul edilebilir olup olmadığını kontrol eder (bkz. şekil 2). Algoritma, bu eylemlerden herhangi birinin beklenmedik olduğunu tanımladığı takdirde, bu düzen anormal kabul edilir.

SIEM ve UEBA'nın birleşmesi

Gartner, UEBA'yı SIEM çözümleri dahilinde bir özellik olarak ele alır ve modern SIEM çözümleri de bu şekilde geliştirilmiştir. Bağımsız UEBA çözümleri de sunuluyor olsa dahi güvenlik sağlayıcıları son yıllarda UEBA özelliklerini ağırlıklı olarak güvenlik analizleri veya SIEM çözümleri ile tümleştirmektedir. Bu birleşme, modern siber güvenlik alanında güçlü bir sinerjiyi temsil etmektedir.

SIEM platformları çeşitli kaynaklardan gelen güvenlik olayı verilerini toplar, analiz eder, bunların korelasyonunu belirler ve potansiyel tehditlere ilişkin içgörüler sunar. UEBA, anormallikleri ve içeriden gelen tehditleri algılamak üzere gelişmiş analizlerden faydalanarak ve kullanıcı ve varlık davranışlarına odaklanarak SIEM'i geliştirir. Kuruluşlar, UEBA özelliklerinin SIEM ile tümleştirilmesi yoluyla karmaşık siber saldırılara karşı proaktif bir savunma mekanizması elde etmiş olur ve böylece tehditlerin daha hızlı algılanması, etkili olay yanıtları ve günümüzün dinamik tehditlerle dolu ortamında risklerin genel olarak azaltılması sağlanır.

UEBA kullanım durumları

UEBA, kuruluşların içerideki kötü niyetli kişiler, güvenlik ihlali bulunan hesaplar, veri sızdırma ve anormal oturum açma işlemleri gibi çeşitli tehditleri tanımlamasına yardımcı olabilir. Bunu yapmak için aşağıdaki işaretleri ararlar:

İçeriden tehdit belirtileri

- Yeni veya olağan dışı sistem erişimleri

- Olağan dışı erişim zamanları

- Olağan dışı dosya erişimleri veya değişiklikleri

- Aşırıya kaçan kimlik doğrulama hataları

Hesap güvenlik ihlali belirtileri

- Bir kullanıcı için yazılımın olağan dışı biçimde çalışması

- Bir ana bilgisayara birden fazla yazılım örneğinin yüklenmesi

- Bir ana bilgisayarda fazla sayıda başarısız oturum açma girişimi

Veri sızdırma belirtileri

- Olağan dışı sayıda veya olağan dışı türlerde dosya indirilmesi

- Kullanıcılar tarafından birden fazla çıkarılabilir disk oluşturulması

- Kullanıcılar tarafından olağan dışı komutların yürütülmesi

- Anormal ana bilgisayar oturum açma işlemleri

Oturum açma anormalliklerinin belirtileri

- Birden fazla başarısız oturum açma girişimi

- Birden fazla başarısız oturum açma girişiminden sonra başarıyla oturum açılması

- Olağan dışı zamanlarda oturum açma girişiminde bulunulması

- Olağan dışı konumlardan gerçekleştirilen oturum açma işlemleri

- Yetkisiz oturum açma işlemleri veya oturum açma girişimleri

ManageEngine Log360, uyumluluk gereksinimlerini karşılarken tehditleri algılamanıza, soruşturmanıza ve bunlara yanıt vermenize yardımcı olur.

UEBA'nın güvenlik işlemlerinde sunduğu avantajlar

- Henüz imzaları bilinmeyen sıfırıncı gün kötüye kullanımlarına karşı daha iyi koruma sağlayabilir.

- Her kullanıcının ve varlığın etkinlikleri, bunlara karşılık gelen tipik, ortalama veya referans davranışlarla karşılaştırılır. Dolayısıyla da kural tabanlı uyarı verme mekanizmalarıyla karşılaştırıldığında hatalı pozitif ve hatalı negatif sayısı azaltılmış olur.

- Geleneksel SIEM çözümleri, güvenlik ile ilgili kazalara izole olaylar olarak muamele eder ve uyarılar gönderir; UEBA çözümleri ise güvenliğe bütünsel bir yaklaşım benimseyerek her kullanıcı için risk puanlarını hesaplar ve bunun sonucunda hatalı uyarılar azaltılmış olur.

- UEBA ile tümleştirilmiş bir SIEM çözümü, uzun süreli, kötü niyetli yanal hareketleri geleneksel güvenlik çözümlerinden daha etkili bir biçimde algılayabilir ve risk puanlaması da bunun kontrol altında tutulmasına yardımcı olur.

- Tehditlerin tanımlanması konusunda BT yöneticilerinin eşikler veya korelasyon kuralları geliştirilmesine dayalı olarak hareket etme ihtiyacı azalır.

- Risk puanlaması, güvenlik uzmanlarının en güvenilir, en yüksek riskli uyarılara odaklanmasını mümkün kılar.

UEBA'nın bugünü

UEBA, kuruluşların kullanıcı tabanlı tehditleri belirleme ve azaltma konusunda karşılaştığı her geçen gün daha da zorlaşan engellere bir çözüm sunulmasını sağlamak üzere geliştirilmeye devam ediyor. Ortaya çıkan tehditlerin bir adım önünde olmak amacıyla sürekli olarak yeni teknikler ve yaklaşımlar geliştiriliyor. UEBA'yı çok daha da verimli hale getiren en yeni tekniklerden bazılarını aşağıda bulabilirsiniz.

Eşler grubu analizi

UEBA'daki eş gruplama analizi, benzer özellikleri paylaşan kullanıcılar ve ana bilgisayarları tek bir grup altında toplamak üzere istatistiksel modellerden faydalanılan bir tekniktir. Eş gruplama, bir kullanıcının davranışlarının ilgili bir eşler grubuyla karşılaştırılmasının risk puanlamasının doğruluğunu artıracağı fikrine dayalıdır. İki farklı türde eş grubu bulunur: statik ve dinamik.

Statik eş gruplama, kullanıcıları veya varlıkların departman, rol veya konum gibi önceden tanımlanmış niteliklere göre gruplandırılmasını içerir. Bu statik gruplardaki bireylerin davranışlarının karşılaştırılması yoluyla anormalliklerin tespit edilmesi mümkündür. Örneğin, bir kullanıcının davranışlarının eşler grubundan önemli düzeyde farklı olması potansiyel bir güvenlik sorununa işaret edebilir ve risk puanı da buna göre artar.

Dinamik eş gruplama analizi, zaman içinde toplanan davranış verilerine dayalı olarak dinamik biçimde gruplar oluşturulmasını içerir. Dinamik yöntemde, statik yöntemin aksine eşler grupları konum gibi geniş kapsamlı kategorilere göre gruplandırılmaz, bunun yerine benzer davranış düzenlerine göre gruplar oluşturularak analiz edilir. Bu yaklaşım anormalliklerin daha doğru bir biçimde algılanmasını sağlar ve hatalı pozitif sonuçların alınma olasılığını azaltır.

Dinamik eş gruplama yöntemi statik yöntemden daha iyi gibi görünebilir ancak her iki yönteme de dayalı olarak eşler gruplarının oluşturulabildiği UEBA ile tümleştirilmiş bir SIEM çözümü, hassas risk değerlendirmesi ve puanlaması açısından da en etkili seçenek olacaktır. Buradan statik ve dinamik eş gruplama hakkında daha fazla bilgi edinebilirsiniz.

Mevsimsellik

Bir etkinliğin belirli bir düzende (saatlik, günlük, haftalık veya aylık gibi) gerçekleştirilmesi, mevsimsel olarak kabul edilir. Bu mevsimsel etkinliğin rutin dışında gerçekleştirilmesi bir anormallik olarak görülmeli ve UEBA çözümünüz de bunu tespit edebilmelidir. Örneğin, tipik olarak yalnızca ay sonunda erişim sağlanan bir veritabanına ayın ortasında erişim sağlanması bir anormallik olarak kabul edilir.

Mevsimselliğin hesaba katılmadığı durumlarda, bir saldırıyı tespit etmeniz ve durdurmanız konusunda size yardımcı olabilecek kritik ipuçlarını gözden kaçırabilirsiniz ya da güvenlik analizi uzmanlarınız uyarı yorgunluğuna yol açacak kadar fazla sayıda hatalı uyarının altında ezilebilir. UEBA çözümünüzde mevsimselliğin hesaba katılması, risk puanlamanızın doğruluğunu artırır ve hatalı pozitif sonuçları azaltır. Mevsimsellik konusunda daha ayrıntılı bilgi edinmek için bu blog'u okuyun.

Özel anormallik modelleme ve özel risk puanlama özellikleri

UEBA'da sunulan özel anormallik modellemesi, bir kuruluşun benzersiz ortamına ve gerekliliklerine özgü anormallikleri tespit etmek üzere kişiselleştirilmiş modeller oluşturabilme özelliğini ifade eder. Kuruluşların UEBA sistemini kendi özel ihtiyaçlarına göre uyarlamalarına ve normal davranışlara göre sapmaları daha iyi tanımlamalarına imkan verir. Algoritma seçtiğiniz parametrelere göre davranışları analiz ederek referansı belirler. Anormallik modellemesi, zaman, sayı ve düzen anormallikleri açısından özelleştirilebilir.

UEBA'da sunulan özel risk puanlaması özelliği, risk puanlama metodolojisinin bir kuruluşun özel ihtiyaçlarına ve bağlamına göre uyarlanmasını içerir. Kuruluşların kendi risk faktörlerini tanımlamasına ve kendi benzersiz güvenlik gerekliliklerine uygun olarak anormalliklerin ağırlığı ve bozulma faktörü için uygun değerler atamalarına imkan verir.

Kullanıcı kimliği eşlemesi

Kullanıcı kimliği eşlemesi (UIM), ortak öznitelikleri eşleştirerek bir kuruluştaki farklı kullanıcı hesaplarını Active Directory gibi bir temel hesaba eşleme sürecidir. UIM ile farklı kaynaklardan gelen ayrı kullanıcı hesaplarının etkinlikleri, gerçekte bu etkinlikleri gerçekleştiren ilgili kullanıcıya atfedilir. Böylece ayrı olarak kabul edilen ve bireysel risk puanlarına sahip olan kullanıcı hesapları artık tek bir birim gibi temsil edilerek tek bir risk puanına sahip olur. Birleştirilmiş risk puanı, bireyin çeşitli hesaplardaki (ör. Windows, Linux ve SQL) eylemlerine dayalı olarak hesaplanır. Buradan UIM hakkında daha fazla bilgi edinebilirsiniz.

Sağlık sektöründe UEBA

Gelişmiş tehdit algılama ve içeriden tehditleri izleme özelliklerini sunan UEBA, sağlık sektöründe önemli bir rol oynar. Sağlık sektörü, siber saldırıların yoğun görüldüğü bir alandır. Saldırganlar fidye yazılımı saldırılarını gerçekleştirmek için medikal IoT cihazlarını her geçen gün daha fazla kullanmaktadır. UEBA çözümleri, etkin bir azaltma için fidye yazılımının belirtilerini (dosyaların yeniden adlandırılması, dosyalara erişilmesi ve olağan dışı işlemlerin yürütülmesi) erken aşamalarda tespit ederek analiz uzmanlarını uyarır. Sağlık sektöründe, UEBA, gizli hasta bilgilerini korumak, düzenleyici kurum gereklilikleriyle uyumluluğu sağlamak ve genel güvenlik duruşunu iyileştirmek için kullanılabilir. Daha fazla bilgi almak için bu blog'u okuyun.

BFSI'da UEBA

Para, siber saldırıların gerçekleştirilmesinde en etkin nedenlerden biridir ve para ve parasal işlemlerin diğer birçok kurumdan daha fazla gerçekleştirildiği bankacılık, finansal hizmetler ve sigorta (BFSI) sektörleri, bunları kötü niyetli saldırganlar için birincil hedef haline getirir. UEBA, kullanıcı etkinlikleri ve varlık davranışları hakkında gelişmiş içgörüler sağlayarak ve böylece çalışanların ve müşteri hesaplarının şüpheli etkinliklerinin izlenmesine imkan vererek BT güvenlik yöneticilerini güçlendirir. Finansal kuruluşlar, UEBA özellikleriyle donatılmış SIEM çözümlerinden faydalanarak tehditlerin bir adım önünde olmaları ve finansal suçları önlemelerine yardımcı olabilecek BT ekosistemleriyle ilgili gerçek zamanlı görünürlük elde eder. Bu yaklaşım, dolandırıcılık faaliyetlerinin tespit edilmesi ve içeriden gelen tehditlerin izlenmesinde destek sağlarken, aynı zamanda katı denetimlere sahip finansal ortamlarda düzenleyici kurum gereklilikleriyle uyumluluğu da sağlar. BFSI sektöründe tehditlerle UEBA'nın yardımıyla mücadele edilmesi ile ilgili daha fazla bilgi edinmek için bu blog'u okuyun.

Eğitim sektöründe UEBA

Eğitim kurumları, öğrenci kayıtları, adlar, adresler, Sosyal Güvenlik numaraları, tıbbi rahatsızlıklar, finansal veriler ile fikri mülkiyeti de içeren çok sayıda hassas veriyi depolar ve bu da etkili siber güvenlik önlemlerinin alınmasını gerektirir. Eğitim kurumlarındaki BT güvenliği yöneticileri, UEBA teknolojisinden faydalanarak gelişme aşamasındaki siber tehditleri proaktif bir biçimde ele alabilir, genel siber güvenliği güçlendirebilir ve tüm paydaşlara güvenli bir öğrenme ortamı sağlayabilir. Kullanıcı davranışlarının sürekli izlenmesi ve analizinin UEBA tarafından kolaylaştırılması, erken tehdit algılamasını ve risklerin azaltılmasını sağlayarak eğitim kurumlarının siber güvenlik ihlalleriyle ilgili finansal, itibari ve yasal riskleri azaltmasına imkan tanır. Daha fazla içgörü için blog 'umuzu inceleyin.

Doğru UEBA çözümünün seçilmesi

Gerçek zamanlı uyarılar

Uyarılarla, ağda gerçekleşen anormallikler için gerçek zamanlı bildirimler alabilirsiniz. Örneğin, bir anormallik tespit edilir edilmez bir bildirim e-postası alabilirsiniz. Gerçek zamanlı uyarılarla, ağınız yeni bir riske maruz kaldığında uyarıları kontrol etmek için UEBA çözümünüzde oturum açmanız gerekmez.

Verilerin toplanması ve analizi

Bir UEBA çözümü, bir ağdaki kullanıcıların, makinelerin ve diğer varlıkların olay günlükleri ve paket yakalama verileri gibi verilerini düzgün bir biçimde toplayarak analiz etmelidir. Farklı kaynaklardan gelen verilerin sürekli olarak izlenmesi ve analiz edilmesiyle, anormallikler kolaylıkla ve anında tespit edilebilir.

Özelleştirilebilir anormallik modelleri

Tüm anormallik algılama sistemleri dahili anormallik modelleri sunar. Bunlar, ağdaki her kullanıcı ve ana bilgisayar için beklenen etkinliklere dair referansı öğrenen makine öğrenimi algoritmalarıdır. UEBA çözümü kendi anormallik modelinizi eğitmenize izin verdiğinde, özelleştirilebilir anormallik modeli olarak adlandırılır. Bu, şirketinizin ilgili güvenlik durumunu daha iyi bir biçimde ele alabilmenizi sağlar. Buradan anormallik modellemesi hakkında daha fazla bilgi edinebilirsiniz.

Eyleme geçilebilir raporlar

Toplanan veriler, kolaylıkla görüntülenebilecek raporlar oluşturmak üzere etkin bir şekilde birleştirilmelidir ve eyleme geçilebilir raporlar oluşturmak, bir UEBA çözümünün bir diğer kritik işlevidir. Raporların düzenli olarak gözden geçirilmesi, yöneticilerin ağ genelindeki yanlış işaret uygulamalarını tespit etmesine yardımcı olur ve bir UEBA çözümünün bir kuruluşun güvenlik normlarıyla uyumluluğu sağlamak üzere nasıl özelleştirileceğine ilişkin içgörüler sağlar.

Doğru risk puanlaması

UEBA çözümü, bir varlığın oluşturduğu riskin derecesini temsil etmek üzere ağdaki her kullanıcıya ve ana bilgisayara bir risk puanı atayabilmelidir. Risk puanı, kullanıcının veya ana bilgisayarın tetiklediği anormalliklerin kapsamı ve türüne bağlıdır.

Eş gruplaması analizi

Eş gruplaması, kullanıcılar ve ana bilgisayarların geçmiş davranışlarına göre farklı eşler grupları oluşturacak biçimde toplanması işlemidir. Güvenlik analizi platformunuzda eşler grubu analizi özelliği bulunduğunda, bir kullanıcının veya ana bilgisayarın içinde bulunduğu gruba göre beklenen biçimde davranıp davranmadığını belirleyebilir. Beklenen davranışlar sergilenmediğinde, sistem bir anormallik uyarısını tetikler. Bir kullanıcının veya ana bilgisayarın davranışını kendi referansıyla karşılaştırmanın yanı sıra bu da yapıldığında, eşler grubu analiziyle hatalı pozitif sonuç sayısı azaltılabilir. Eşler grubu analizi hakkında daha fazla bilgiyi buradan edinebilirsiniz.

SSS

- UBA ile UEBA arasındaki fark nedir?

-

Kullanıcı davranışı analizleri (UBA) ile kullanıcı ve varlık davranışı analizleri (UEBA) birbirine benzer görünse de odakları ve kapsamları birbirinden farklıdır. UBA, temel olarak bir kuruluşun ağındaki tekil kullanıcıların davranışlarının analiz edilmesine odaklanır. UBA, genellikle analiz kapsamını sunucular veya ağ cihazları gibi insan dışı varlıklara uzanacak biçimde genişletmez. Ancak UEBA, kullanıcılar ve varlıklar (sunucular, uygulamalar, cihazlar) genelindeki davranışların korelasyonunu belirlemek ve bunları analiz etmek üzere makine öğrenimi algoritmalarından faydalanarak daha kapsamlı tehdit algılama ve yanıtlama özellikleri sunar.

- NTA ile UEBA arasındaki fark nedir?

-

Ağ trafiği analizi (NTA), şüpheli veya kötü amaçlı etkinlikleri belirlemek amacıyla ağ trafiği modelleri ve davranışlarının izlenmesi ve analiz edilmesini içerir. Bu, ağ altyapısı içindeki saldırılar veya güvenlik ihlali göstergelerinin (IoC'ler) tespit edilmesini sağlamak üzere ağ paketlerini, akış verilerini ve meta verileri incelemeyi içerir. Basitçe belirtmek gerekirse, NTA tehditleri yalnızca ağ düzeyinde belirlerken, UEBA daha bütünsel bir yaklaşım benimser. UEBA, normal davranış düzenlerine göre sapmaları daha yüksek bir düzeyde tespit ederek, içeriden tehditleri, güvenlik ihlali bulunan hesapları, sıfırıncı gün saldırılarını ve kullanıcılar ile varlıklar genelindeki anormal erişim düzenlerini tespit etmeye yardımcı olur.

- UEBA ile EDR arasındaki fark nedir?

-

UEBA ve uç nokta algılama ve yanıtlama (EDR) işlevi farklı amaçlara hizmet ediyor olsalar da katmanlı bir güvenlik stratejisinde tamamlayıcı niteliktedir. UEBA, daha geniş kapsamlı, daha stratejik tehditleri tespit etmek üzere kullanıcılar ve varlıklar genelindeki davranışların analiz edilmesinde oldukça etkilidir, EDR ise dizüstü bilgisayarlar, masaüstü bilgisayarlar, sunucular ve mobil cihazlar gibi uç noktaları hedef alan tehditlerin uç nokta düzeyinde algılanması, yanıtlanması ve düzeltilmesine odaklanır. Bunlar bir araya geldiğinde, bir kuruluşun hem harici hem de dahili tehditleri etkili bir biçimde tespit etme ve bunlara yanıt verme yeteneğini geliştirir.

- UEBA veya anormallik algılama işlevi tehditlerin azaltılmasına nasıl katkıda bulunur?

-

Anormallikler genellikle olası siber saldırılara dair erken uyarı işaretleri olarak işlev görür. UEBA, normal davranışlara göre sapmaları belirleyerek kuruluşların anormal oturum açma davranışları, kötü amaçlı yazılımlar, kimlik bilgisi hırsızlıkları, içeriden tehditler, yetkisiz erişim ve ayrıcalıkların kötüye kullanımı gibi tehditleri etkisi artmadan tespit etmesine yardımcı olabilir. Bu tür bir hızlı algılama işlevi, güvenlik ekiplerinin çözüme daha hızlı bir biçimde ulaşmasını sağlayarak gizlilik olayları için ortalama yanıt süresini (MTTR) azaltır.

- UEBA ile geleneksel güvenlik araçları arasındaki fark nedir?

-

UEBA, geleneksel kural tabanlı araçların aksine gelişmekte olan tehditlere ve kullanıcı davranışlarına uyumu sağlamak, hatalı pozitif sonuçları azaltmak ve önceden tanımlanmış kuralları atlatan karmaşık saldırıları tespit etmek için makine öğreniminden faydalanır. UEBA özellikleriyle donatılmış bir güvenlik bilgileri ve olay yönetimi (SIEM) çözümü, bilinen siber saldırılarını ve sıfırıncı gün tehditleriyle gelişmiş kalıcı tehditleri tespit etmek için hem önceden tanımlanmış kuralları hem de özel korelasyon kurallarını kullanabilir; bu nedenle de kuruluşların güvenlik duruşunu iyileştirmesi konusunda ideal bir çözümdür.

- UEBA başka güvenlik araçlarının yerini alabilir mi?

-

Hayır, UEBA, ilave bir davranış analizi katmanı sunarak güvenlik duvarları, SIEM ve uç nokta tespiti gibi mevcut araçları tamamlayıcı niteliktedir. Dolayısıyla, kuruluşların güvenliklerini güçlendirmek için diğer siber güvenlik araçlarıyla birlikte UEBA ile tümleştirilmiş bir SIEM çözümü olmasa bile en azından bir UEBA çözümünü kullanması gerekir.

- UEBA hatalı pozitif sonuçlar verir mi?

-

Klasik tehdit tespit araçlarıyla karşılaştırıldığında, UEBA, hatalı pozitif sonuç sayısını en aza indirecek biçimde tasarlanmış olsa da özellikle ilk öğrenme aşamasında veya ani kullanıcı davranışı değişiklikleri meşru olduğunda zaman zaman yanlış uyarılar alınması mümkündür. Genellikle referansı belirlemek ve kullanıcı davranışındaki anormallikleri ayırt etmek üzere UEBA çözümlerinin iki haftalık bir eğitim (kullanıcıların davranış düzenlerini öğrenme) sürecinden geçirilmesi gerekir.