Zayıf Active Directory parolalarını kara listeye alma

Bir parolayı korsanlara karşı savunmasız kılan nedir?

Hem yazması hem de hatırlaması kolay parolalar kullanmak insanın doğasında vardır. Bunlar, 12345 gibi tanıdık klavye desenleri veya parola gibi sözcükler olabilir. Yaygın olarak kullanılan parolaların listeleri (parola sözlükleri olarak adlandırılır), korsanlar ve saldırganlar tarafından kolayca erişilebilir ve siber saldırılar söz konusu olduğunda onlara avantaj sağlar.

Daha da kötüsü, risk altında olan hesapların ve parolalarının büyük listeleri genel kullanıma açıktır. Kullanıcılar aynı parolayı birkaç site için tekrar kullanma eğiliminde olduğundan, saldırganlar aynı kimlik bilgilerini kullanarak birden fazla sitede oturum açmayı deneyebilir.

Saldırganlar, insan doğası bilgisini veriye dayalı yaygın ve risk altındaki parola listeleriyle birleştirerek aşağıdaki gibi yaratıcı saldırı stratejileri geliştirdiler:

- Deneme yanılma saldırıları: Bir kombinasyonun parolayla eşleşmesi umuduyla korunan kaynaklara karşı çok sayıda parola ve parola kombinasyonu uygulayan bir deneme-yanılma yöntemi. Bu, basit ama son derece etkili bir saldırı stratejisidir.

- Sözlük saldırıları: Sözlükteki her sözcük, parola korumalı bir kaynağa karşı denenir. Bu, yalnızca sözlükteki sözcükleri kullanması dışında deneme yanılma saldırılarına benzer.

- Parola püskürtme: Az sayıda çok yaygın parola, çok sayıda korunan hesaba karşı denenir. Bu, firmadaki en az birkaç kullanıcının zayıf parolalar seçmiş olacağı varsayımına dayanmaktadır.

- Kimlik bilgisi doldurma: Kötü amaçlı sitelerden sızdırılan risk altındaki hesaplar ve parolalar, risk altındaki kullanıcıların aynı kimlik bilgilerini iş yerinde yeniden kullanmış olması umuduyla kurumsal kaynaklara karşı denenir.

Parolayı kara listeye alma nedir ve parola saldırılarını önlemeye nasıl yardımcı olur?

Yöneticiler, parolayı kara listeye alma yoluyla bu saldırılara karşı kuruluşun güvenliğini sağlayabilir. Parolayı kara listeye alma, en yaygın olarak kullanılan parolaların ve bunların varyasyonlarının kullanımının yasaklanmasını içerir. Risk altındaki ve zayıf parolaların kara listeye alınması, saldırganların bir kullanıcının etki alanı parolasını ortaya çıkarmasını ve Active Directory etki alanına ilk parola girişini geçmesini önleyerek kurumsal güvenliği sağlamlaştırabilir.

PowerShell'de parolayı kara listeye alma

Windows PowerShell, parolayı kara listeye alma özelliği sunmaz.

Çok faktörlü kimlik doğrulaması, çoklu oturum açma ve self servis parola yönetimi özelliklerine sahip bir kimlik güvenliği çözümü olan ManageEngine ADSelfService Plus, Parola ilkesi yürütücü ve Have I Been Pwned? ile tümleştirme aracılığıyla Active Directory ve kurumsal uygulama hesapları için parolayı kara listeye alma özelliği sunar. İlki sözlük sözcüklerinin, palindromların ve desenlerin kullanımını yasaklayan parola ilkesi kurallarının uygulanmasına yardımcı olurken, ikincisi daha önce ifşa edilen parolaların kullanılmasını önler.

ADSelfService Plus'ta parolayı kara listeye alma yapılandırması

1. Parola ilkesi yürütücü özelliğini yapılandırma

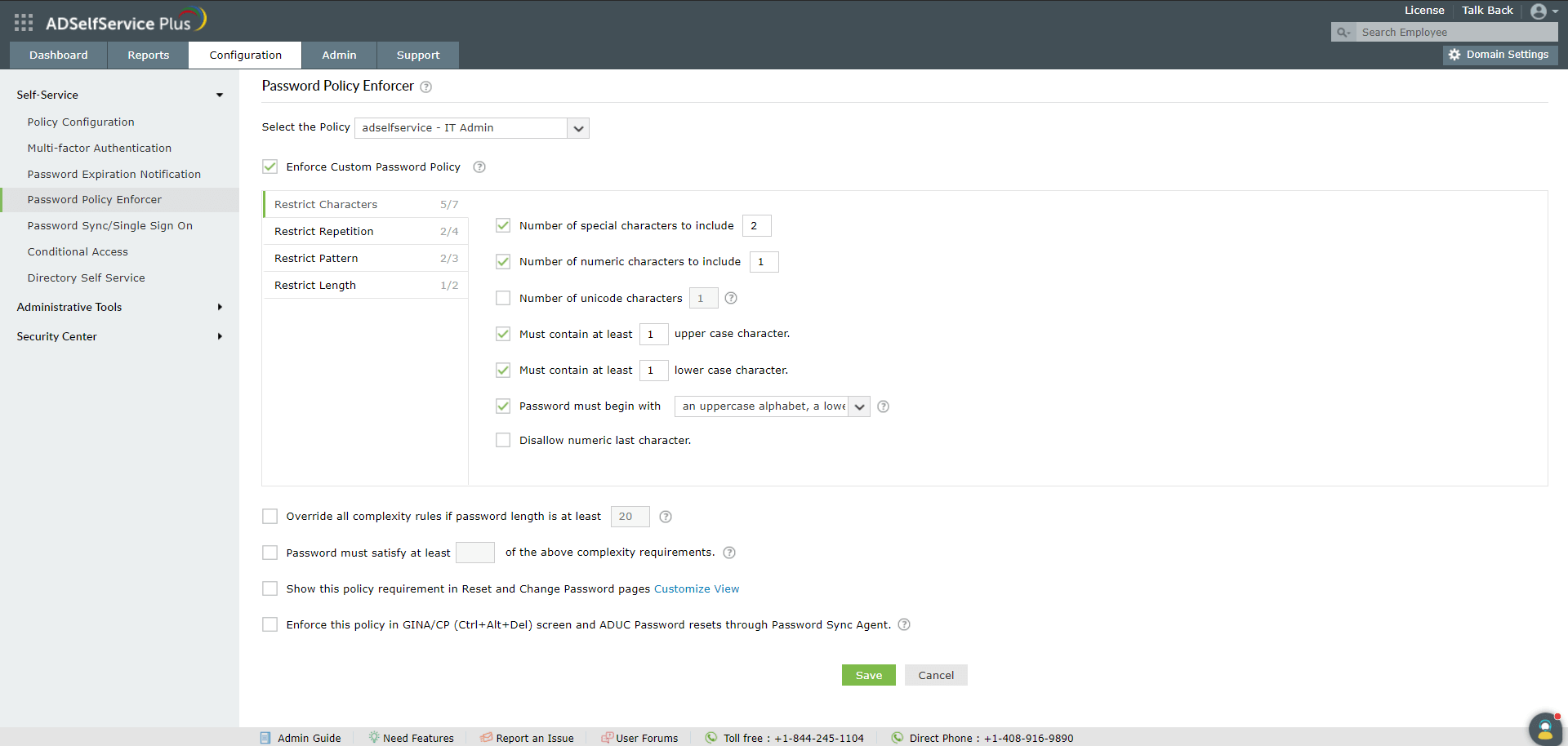

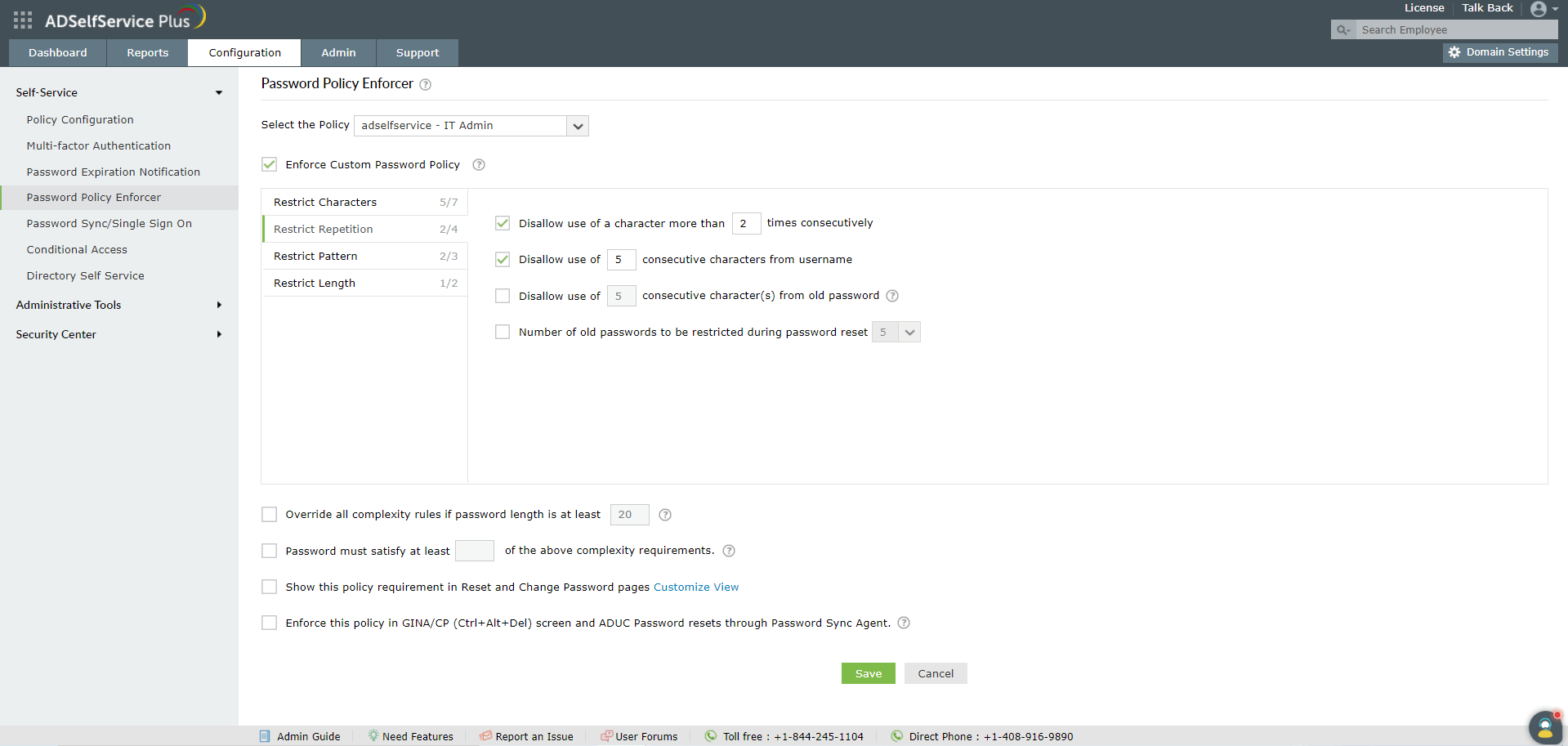

ADSelfService Plus ile, Parola ilkesi yürütücü özelliği aracılığıyla özel bir parola ilkesi yapılandır

- ADSelfService Plus yönetici portalında oturum açın.

- Yapılandırma > Self Servis > Parola ilkesi yürütücü bölümünde gezinin.

- Özel Parola İlkesini Zorunlu Kıl öğesini etkinleştirin.

- Deseni Kısıtla sekmesinde, özel sözlük klavye dizileri ve palindromlar kullanan parolaları yasaklayın.

- Kaydet'e tıklayın.

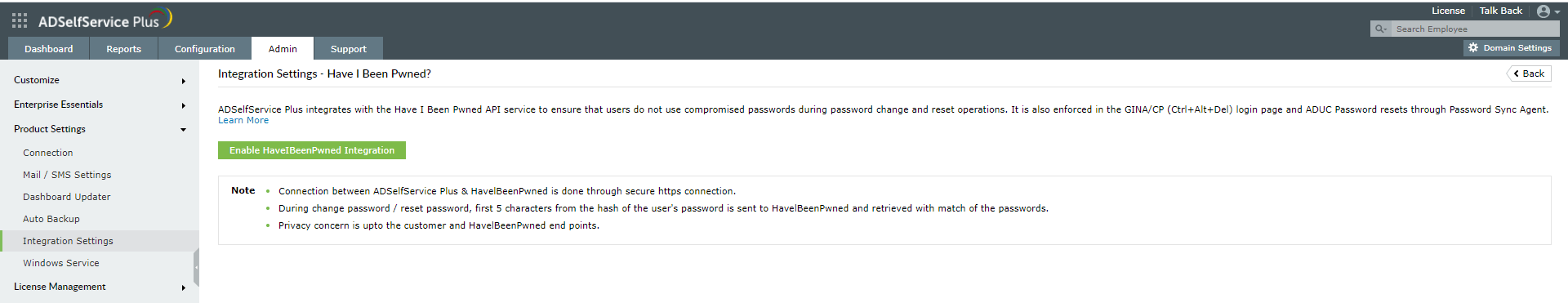

- Yönetici > Ürün Ayarları > Tümleştirme Ayarları > Have I been Pwned? öğesine gidin.

- HaveIBeenPwned Tümleştirmesini Etkinleştir öğesini seçin.

- Gelişmiş parola ilkesi ayarları:

Yöneticiler, zayıf parolaları, yaygın klavye desenlerini, palindromları vb. kara listeye alan gelişmiş parola ilkesi denetimlerinden özel parola ilkeleri oluşturabilir.

- Parola sözlüklerini karşıya yükleme:

Yöneticiler, bu listedeki parolaların kullanılmasını önlemek için yaygın ve kolayca ihlal edilen parolaların listelerini (parola sözlükleri olarak adlandırılır) karşıya yükleyebilir.

- Have I Been Pwned? ile Tümleştirme:

Have I Been Pwned?, kullanıcılara kullandıkları parolaların geçmiş veri ihlalleri sırasında risk altında olup olmadıklarını bildiren bir hizmettir. Ayrıca, kullanmış olabilecekleri eski, zayıf veya yinelenen parolalar hakkında bilgi sahibi olmalarını sağlar.

- Evrensel uygulama:

Yöneticiler, hem Active Directory hem de bulut uygulamaları için self servis parola sıfırlama ve parola değiştirme sırasında parola ilkelerini ve Have I Been Pwned? tümleştirmesini uygulayabilir. Ctrl+Alt+Del yoluyla parola değişiklikleri ve ADUC portalından parola sıfırlama işlemleri gibi yerel parola değişiklikleri de yönetilebilir.

- BT güvenliğini geliştirir:

Bulut uygulamalarının güvenliğini sağlamak için, biyometri ve YubiKey dahil olmak üzere gelişmiş çok faktörlü kimlik doğrulama teknikleri sağlar.

- Kullanıcı deneyimini geliştirir:

Kullanıcılar, oturum açma ekranları, mobil cihazlar veya güvenli bir web portalı gibi birden fazla erişim noktasından self servis parola sıfırlama işlemlerini gerçekleştirebilir.

2. Have I Been Pwned? ile ADSelfService Plus’ı Tümleştirme

Yapılandırmasının kolay olmasının yanı sıra ADSelfService Plus, PowerShell betiklerine kıyasla çeşitli avantajlara sahiptir.

Geliştirilmiş parola güvenliği ile korsanlara kök söktürün.

30 günlük ücretsiz denemeyi al