Certificate-based authentication: Hướng dẫn cho người mới bắt đầu

Trong bối cảnh các cuộc tấn công mạng (cyberattacks) ngày càng phát triển nhanh hơn cơ chế phòng vệ, các tổ chức buộc phải đặt ra một câu hỏi quan trọng là làm thế nào để xác minh danh tính người dùng hoặc thiết bị cùng là 1 người?

Xác thực dựa trên chứng chỉ (Certificate-based authentication) chính là giải pháp cho vấn đề này. Phương pháp này loại bỏ mật khẩu có độ bảo mật yếu được đặt bởi con người, thay thế bằng cơ chế xác thực dựa trên chứng minh mật mã (cryptographic proof), xây dựng trên hạ tầng khóa công khai (Public Key Infrastructure - PKI).

Trong thực tế, certificate-based authentication không phải là công nghệ mới. Tuy nhiên, tầm quan trọng của phương pháp này đã tăng lên đáng kể cùng với sự phát triển của mô hình bảo mật Zero Trust, môi trường làm việc kết hợp (hybrid work) và nhu cầu ngày càng lớn về giao tiếp giữa máy với máy (machine-to-machine communication).

Nếu bạn đang tìm hiểu các chiến lược quản lý định danh danh hiện đại (modern identity strategies) hoặc các mô hình xác thực không dùng mật khẩu (passwordless authentication), bạn cần hiểu rõ certificate-based authentication là gì cũng như cách hoạt động.

Certificate-based authentication là gì?

Xác thực dựa trên chứng chỉ là phương pháp xác minh định danh sử dụng chứng chỉ số (digital certificate) thay cho mật khẩu. Các chứng chỉ (certificate) này được cấp phát và xác thực bởi hạ tầng khóa công khai (Public Key Infrastructure - PKI) - cho phép người dùng, thiết bị, ứng dụng và dịch vụ chứng minh định danh của mình thông qua cơ chế tin cậy mật mã (cryptographic trust) thay vì sử dụng các thông tin đăng nhập phải ghi nhớ.

Mỗi certificate thường bao gồm:

Public key: Khóa công khai

Identity information: Thông tin định danh (như người dùng, thiết bị hoặc dịch vụ)

Certificate Authority (CA) digital signature: Chữ ký điện tử của Tổ chức chứng thực

Validity period: Thời hạn hiệu lực của chứng chỉ

Usage constraints: Các ràng buộc sử dụng dữ liệu, ví dụ: xác thực client (client authentication), xác thực máy chủ (server authentication) hoặc ký mã (code signing)

Trong quá trình xác thực, hệ thống sẽ kiểm tra để đảm bảo certificate đó:

Được cấp bởi một CA đáng tin cậy (trusted CA)

Vẫn còn hiệu lực

Chưa bị thu hồi

Khớp với khóa riêng (private key) do bên yêu cầu nắm giữ

Nếu tất cả các bước kiểm tra đều hợp lệ, quá trình xác thực sẽ hoàn tất mà không cần nhập mật khẩu.

Vì sao certificate an toàn hơn mật khẩu?

Mật khẩu luôn tồn tại một điểm yếu lớn - đó là phụ thuộc vào cách con người quản lý. Chúng ta thường dễ quên mật khẩu, dùng lại cùng một mật khẩu cho nhiều tài khoản, vô tình chia sẻ với người khác hoặc lưu trữ mật khẩu theo cách không an toàn.

Certificate-based authentication giúp loại bỏ những điểm yếu này theo nhiều cách:

Chống phishing hiệu quả: Vì không có mật khẩu để nhập hoặc chia sẻ, người dùng không thể bị lừa cung cấp certificate trong các cuộc tấn công giả mạo (phishing).

Bảo vệ định danh dựa trên mật mã: định danh được xác thực thông qua cặp khóa bất đối xứng (asymmetric key pair), có khả năng chống lại nhiều hình thức tấn công phổ biến.

Không còn áp lực quản lý mật khẩu: Không cần đặt lại mật khẩu, không phải tuân thủ các quy tắc phức tạp, cũng không cần thay đổi mật khẩu định kỳ.

Dễ mở rộng trong môi trường hiện đại: Phù hợp với các tổ chức quản lý hàng nghìn thiết bị, lưu trữ dữ liệu công việc trên cloud (cloud workloads), container và API.

Sẵn sàng cho mô hình bảo mật Zero Trust: Hỗ trợ xác thực định danh liên tục, phù hợp với các kiến trúc bảo mật lấy định danh làm trung tâm.

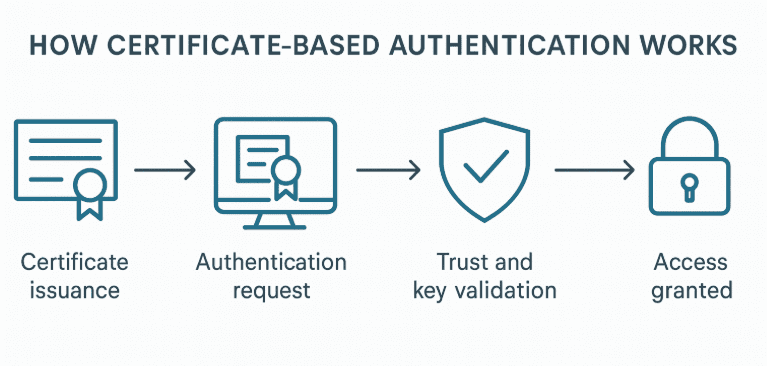

Certificate-based authentication vận hành như thế nào?

Về bản chất, certificate-based authentication dựa trên cơ chế trao đổi niềm tin bằng mật mã (cryptographic trust exchange). Quy trình xác thực thường diễn ra theo các bước sau:

1. Cấp phát chứng chỉ (certificate issuance)

Khi một người dùng, thiết bị hoặc dịch vụ gửi yêu cầu cấp certificate đến Tổ chức chứng thực (Certificate Authority - CA), CA sẽ tiến hành xác minh định danh và cấp certificate.

2. Gửi yêu cầu xác thực (anthentication request)

Khi người dùng hoặc thiết bị kết nối đến VPN, mạng Wi-Fi, ứng dụng hoặc thiết lập kết nối qua mutual TLS (mTLS), hệ thống sẽ tự động gửi certificate như một phần của quá trình thiết lập kết nối bảo mật. Certificate này được trao đổi trong TLS handshake hoặc trong the authentication protocol.

3. Kiểm tra độ tin cậy và khóa (trust and key validation)

Hệ thống sẽ kiểm tra certificate dựa trên các tiêu chí sau:

Có được cấp bởi CA đáng tin cậy hay không?

Còn hiệu lực hay không?

Đã bị thu hồi hay chưa?

Bên yêu cầu có sở hữu khóa riêng (private key) tương ứng với certificate hay không?

4. Cấp quyền truy cập (access granted)

Nếu certificate vượt qua tất cả các bước kiểm tra, quá trình xác thực sẽ hoàn tất và một kết nối bảo mật sẽ được thiết lập.

Các trường hợp sử dụng certificate-based authentication phổ biến

Certificate-based authentication giúp tăng cường bảo mật và cải thiện trải nghiệm người dùng, vì vậy phương pháp này được áp dụng rộng rãi trong nhiều lĩnh vực.

Bảo mật hệ thống mạng và tài nguyên doanh nghiệp

Các tổ chức sử dụng certificate để xác thực người dùng và thiết bị khi kết nối vào Wi-Fi, VPN hoặc các ứng dụng nội bộ. Cách tiếp cận này loại bỏ việc sử dụng mật khẩu và đảm bảo chỉ những thiết bị đáng tin cậy, đã được đăng ký mới có thể truy cập vào tài nguyên của doanh nghiệp.

Bảo mật thiết bị đầu cuối và thiết bị di động

Các nền tảng quản lý thiết bị di động (Mobile Device Management - MDM) và quản lý ứng dụng di động (Mobile Application Management - MAM) có thể tự động triển khai certificate cho laptop, thiết bị di động và các endpoint IoT. Nhờ đó, hệ thống có thể thực hiện xác thực không dùng mật khẩu và đảm bảo chỉ những thiết bị đã được quản lý và tuân thủ chính sách mới có thể kết nối với hệ thống doanh nghiệp.

Bảo mật API và giao tiếp giữa các dịch vụ

Trong môi trường microservice và API, mutual TLS (mTLS) sử dụng certificate ở cả phía client và server để xác thực định danh trước khi dữ liệu được trao đổi. Cơ chế này giúp ngăn chặn các dịch vụ trái phép hoặc kẻ tấn công mạo danh.

Xác thực định danh nhân sự (workforce identity)

Các thiết bị như thẻ thông minh (smart card), thẻ xác minh định danh (Personal Identity Verification - PIV) hoặc các mã bảo mật phần cứng (hardware tokens) có thể tích hợp certificate để xác thực nhân viên trong các môi trường làm việc yêu cầu bảo mật cao. Phương pháp này cung cấp khả năng xác thực định danh mạnh, chống phishing đặc biệt trong các lĩnh vực như chính phủ, tài chính, y tế và các ngành được quản lý nghiêm ngặt.

Xác thực workload trong cloud và DevOps

Các hệ thống DevOps và cloud hiện đại thường sử dụng certificate có thời hạn ngắn (short-lived certificates) để cho phép ứng dụng, container và các công cụ tự động chứng minh định danh của mình. Những certificate này được tạo tự động và chỉ tồn tại trong thời gian ngắn, nhờ đó không cần lưu trữ mật khẩu hoặc các thông tin bí mật được viết trực tiếp vào mã nguồn (hardcoded secrets). Cách tiếp cận này giúp tăng cường bảo mật và giảm nguy cơ bị tấn công (attack surface).

Lưu ý khi triển khai certificate-based authentication

Để triển khai phương pháp này một cách an toàn, ổn định và có khả năng mở rộng, các tổ chức nên áp dụng những cách tiếp cận sau:

Tự động hóa việc cấp và gia hạn certificate (automate issuance and renewal):

Sử dụng các giao thức như Giao thức đăng ký certificate đơn giản (Simple Certificate Enrollment Protocol -SCEP) hay giao thức đăng ký certificate đơn giản (Automated Certificate Management Environment - ACME), hoặc tích hợp với nền tảng MDM hoặc Microsoft Intune, để tự động cấp phát, cài đặt và gia hạn certificate. Tự động hóa giúp giảm các lỗi sai do con người, tránh tình trạng certificate hết hạn và dễ dàng mở rộng trong các môi trường làm việc có nhiều thiết bị.Sử dụng certificate có thời hạn ngắn (use short-lived certificates):

Certificate có thời hạn ngắn giúp giảm khoảng thời gian bị khai thác trái phép của một certificate bị xâm phạm (compromise certificate), đồng thời giảm đi sự phụ thuộc vào các cơ chế thu hồi certificate, vì certificate sẽ tự động hết hạn sau một thời gian ngắn.Bảo vệ khóa riêng một cách nghiêm ngặt (enforce strong private key protection):

Khóa riêng (private key) nên được lưu trữ trong phần cứng có cơ chế bảo vệ chuyên dụng, chẳng hạn như các vùng bảo mật phần cứng (secure enclave) hoặc các mã bảo mật phần cứng (hardware tokens). Nhờ đó, khóa sẽ không bị trích xuất hoặc chỉnh sửa, ngay cả khi thiết bị bị xâm nhập.Triển khai cơ chế kiểm tra thu hồi certificate (implement certificate revocation checking):

Cơ chế thu hồi certificate giúp đảm bảo các certificate bị xâm phạm, hết hạn hoặc không hợp lệ không thể được sử dụng để xác thực. Danh sách thu hồi certificate (Certificate Revocation List - CRL) và giao thức kiểm tra trạng thái certificate trực tuyến (Online Certificate Status Protocol - OCSP) cho phép kiểm tra trạng thái certificate theo thời gian thực để chặn các certificate không còn đáng tin cậy.

ADSelfService Plus hỗ trợ certificate-based authentication như thế nào?

ADSelfService Plus giúp tăng cường xác thực dựa trên certificate bằng cách kết hợp cơ chế tin cậy của hạ tầng khóa công khai (Public Key Infrastructure - PKI) với Active Directory (AD), đồng thời đơn giản hóa quá trình triển khai trong các môi trường doanh nghiệp quy mô lớn. Giải pháp này hỗ trợ xác thực bằng thẻ thông minh (smart card authentication), xác minh certificate dựa trên các certificate gốc đáng tin cậy (trusted root CAs) và đảm bảo mỗi certificate được liên kết chính xác với định danh người dùng trong AD thông qua cơ chế liên kết thuộc tính (attribute mapping) có thể điều chỉnh được.

ADSelfService Plus cũng hỗ trợ đăng nhập không dùng mật khẩu (passwordless login) và cho phép kết hợp certificate với nhiều phương thức xác thực đa yếu tố (multi-factor authentication - MFA) nhằm nâng cao mức độ bảo mật định danh. Nhờ khả năng cấu hình tập trung, quản lý CA đáng tin cậy và hỗ trợ thẻ thông minh liền mạch, ADSelfService Plus giúp việc triển khai và mở rộng xác thực dựa trên certificate trở nên đơn giản và an toàn hơn trong các môi trường doanh nghiệp.

Xác thực dựa trên certificate không chỉ là một công cụ bảo mật, mà còn đánh dấu sự thay đổi lâu dài trong cách xây dựng niềm tin trong môi trường kỹ thuật số. Phương pháp này biến định danh từ thứ người dùng phải ghi nhớ thành một hệ thống có thể xác minh thông qua mật mã. Nhờ khả năng bảo mật cao, trải nghiệm liền mạch và khả năng mở rộng tốt, xác thực dựa trên certificate đang trở thành nền tảng quan trọng cho các doanh nghiệp hiện đại khi phải vận hành trong môi trường làm việc kết hợp (hybrid work) và các mô hình bảo mật Zero Trust.

Nếu tổ chức của bạn vẫn phụ thuộc nhiều vào mật khẩu, đây chính là thời điểm thích hợp để nâng cấp. Xác thực dựa trên certificate không chỉ là xu hướng mới của quản lý định danh, mà trên thực tế đã và đang thay đổi cách thế giới số vận hành.

Tài liệu gốc: Certificate-based authentication: Beginner's guide