Princípio do privilégio mínimo (POLP)

Para construir um ambiente de TI forte e seguro, é essencial estabelecer uma fundação baseada em princípios básicos de segurança. De acordo com Forrester, 80 porcentodas violações de segurança envolvem as credenciais de contas com privilégios. Com a intensa elevação dos riscos, um princípio de segurança para prevenir esses ataques tem se tornado a necessidade número um. O Princípio do privilégio mínimo (POLP) é um conceito que, quando implementado adequadamente, pode minimizar a superfície de ataque de forma considerável.

O que é o princípio do privilégio mínimo (PoLP)?

O princípio do privilégio mínimo se refere a um conceito de reduzir os níveis de privilégio por toda a empresa ao mínimo necessário para que uma entidade realize seu trabalho. E não se refere apenas a usuários, mas também sistemas, processos, aplicações, serviços e outros dispositivos.

Por que princípio do privilégio mínimo (POLP) é importante?

Normalmente, os privilégios são atribuídos aos usuários com base em suas funções, departamentos, posição hierárquica, etc. Mesmo que isso seja uma prática comum, ela pode estar sendo mais danosa do que percebemos. De acordo com um estudo, 99 porcento dos privilégios dos usuários não são utilizados e representam um risco potencial para a rede. Além de serem rigorosas com a definição de privilégios, as autoridades devem possuir uma compreensão profunda da empresa, seus colaboradores e os requisitos de seus trabalhos, antes que possam atribuir a eles privilégios de acesso.

Como implementar o Princípio do privilégio mínimo (POLP) em uma organização?

Após quantificar e qualificar as necessidades de cada colaborador, o POLP recomenda mudar para contas "padrão" ou de "usuários com privilégio mínimo" a maioria das contas de usuário. Essas contas de usuários com privilégio mínimo terão apenas os privilégios necessários para realizar suas atividades diárias críticas para os negócios, sem acesso para administrarem outros recursos de rede. Veja como uma organização pode implementar o POLP:

- O primeiro passo no estabelecimento do Princípio do privilégio mínimo seria identificar onde os privilégios foram distribuídos em excesso.

- Todas as contas de administrador local e de domínio que existem em uma rede devem ser descobertas. A organização deve validar suas existências analisando cuidadosamente as necessidades dos usuários que as utilizam. Contas de administrador desnecessárias devem ser removidas instantaneamente para garantir que os usuários não tenham mais privilégios que o necessário.

- As contas de administrador de domínio possuem direito de administrador sobre todos os endpoints no domínio. As organizações devem estar atentas ao adicionarem usuários a esses grupos, e devem ser rígidas ao remover qualquer um que não necessite de controle total.

- As contas de administrador local tem autoridade total sobre o computador na qual existem. Por ser o tipo de privilégio mais explorado, as organizações devem impor uma análise detalhada ao lidarem com elas. Remover todas as contas de administrador locais desnecessárias é uma parte crucial do estabelecimento do POLP.

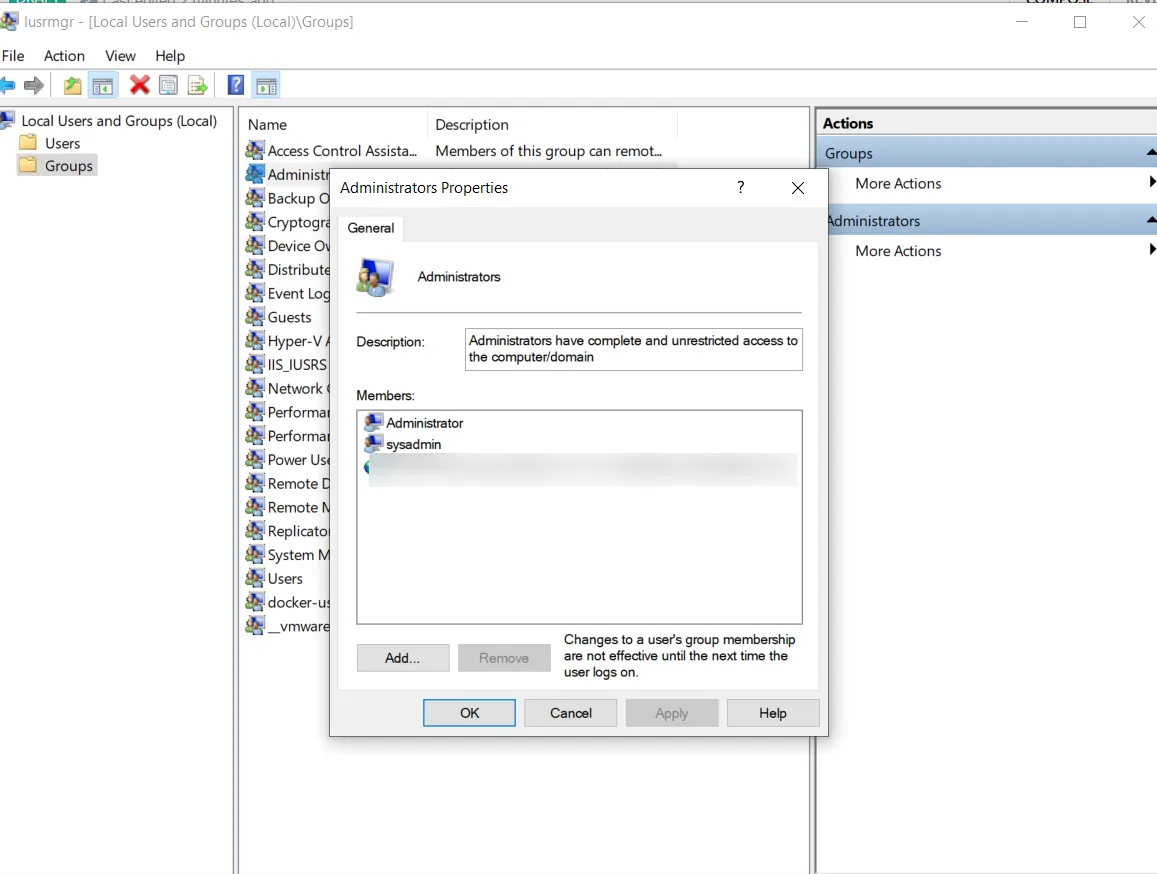

Contas de Usuário local criadas e adicionadas ao Grupo de administradores em um computador são consideradas como contas de administrador local. Elas podem ter esse privilégio retirado sendo movidas manualmente para o grupo de usuários padrão ou ao implementar scripts para fazer isso.

Para remover manualmente contas de administrador desnecessárias:

Edite usuários e grupos locais

Identifique e remova contas desnecessárias do grupo de administradores e adicione-as ao grupo de usuários padrão.

- No entanto, localizar e gerenciar contas de administradores locais pode ser trabalhoso, dado que várias dessas contas podem estar criadas e escondidas em cada computador. Em vez disso as organizações podem utilizar ferramentas que podem descobrir e remover essas contas de toda a rede, através de um único console.

Ao remover essas contas de administrador, todos os colaboradores terão apenas o mínimo de privilégios necessário para que eles executem suas funções. Porém, fazer isso não é tão simples. Embora seja altamente vantajoso para a postura de segurança de uma organização, o princípio do privilégio mínimo tem suas desvantagens.

Implemente o controle de privilégios mínimos sem comprometer a produtividade

Muitas empresas enfrentam problemas ao estabelecer o POLP devido às consequências que ele pode ter na produtividade. Ter somente contas de administrador limitadas pode melhorar a segurança, mas o que acontece quando contas de usuário padrão necessitam de privilégios de administrador para tarefas críticas de última hora? Elas precisam receber credencial de administrador com privilégios ou precisam ser adicionadas de volta ao grupo Administrador.

Além disso ser um inconveniente e consumir tempo, reestabelecer o privilégio dessas contas pode representar grandes ameaças à segurança, visto que tal privilégio raramente é revogado uma vez que sua necessidade é atendida. Para garantir a produtividade sem comprometer a segurança, o POLP pode ser estabelecido com agrupamento de privilégios habilitado.

Nessa abordagem, ao invés de elevar os privilégios de toda a conta do usuário, os usuários padrão terão apenas os privilégios que necessitarem, sob demanda. Os privilégios concedidos e o comportamento do usuário associado devem ser devidamente monitorados. Umas vez que a necessidade é atendida, os privilégios são automaticamente suspensos.

O que é o acúmulo de privilégios?

Se os privilégios não forem revogados assim que a demanda for atendida, os usuários podem acumular privilégios desnecessários para suas atividades diárias. Esse acúmulo de privilégios desnecessários, conhecido em inglês pelo termo "privilege creep", deve ser completamente eliminado, uma vez que ataques de malware almejando essas contas podem derrubar toda a empresa.

Benefícios do Princípio do privilégio mínimo (POLP)

- As vulnerabilidades nas aplicações tem se tornado quase tão onipresentes quando as próprias aplicações. Mesmo com as atualizações de correção de software sendo executadas, ainda ocorrem explorações. Porém, mais de 80 percento das correções de vulnerabilidades em sistemas operacionais necessitam de privilégios de administrador para uma exploração bem-sucedida, e a redução da presença de contas de administrador pode reduzir a possibilidade dessa exploração.

- Mesmo que um ataque ocorra, com o princípio do privilégio mínimo implementado não haverá permissão para que o malware seja executado com privilégios de administrador. Isso pode reduzir substancialmente os danos que poderiam ocorrer, e também impedir a sua propagação para outros recursos na rede.

- Além disso, 91 porcento dos ataques cibernéticos ocorrem devido a spear phishing e, na maioria das vezes, os colaboradores não técnicos e de nível de privilégio inferior são as vítimas. Manter o mínimo de privilégio para esses usuários ajuda a reduzir o impacto de tais ataques.

- Aplicar privilégios mínimos também ajuda as empresas a aderirem a diversas conformidades regulatórias. Mesmo que não seja necessário que as empresas cumpram tais obrigações, estabelecer o princípio do privilégio mínimo certamente atuará para fortalecer o cenário de segurança da rede.

Como o Application Control Plus ajuda a alcançar o princípio do privilégio mínimo?

O Application Control Plus faz uma parte essencial do agrupamento de privilégios em relação às aplicações e seu acesso privilegiado, o que permite que as empresas estabeleçam o POLP sem se preocupar com quedas de produtividade.

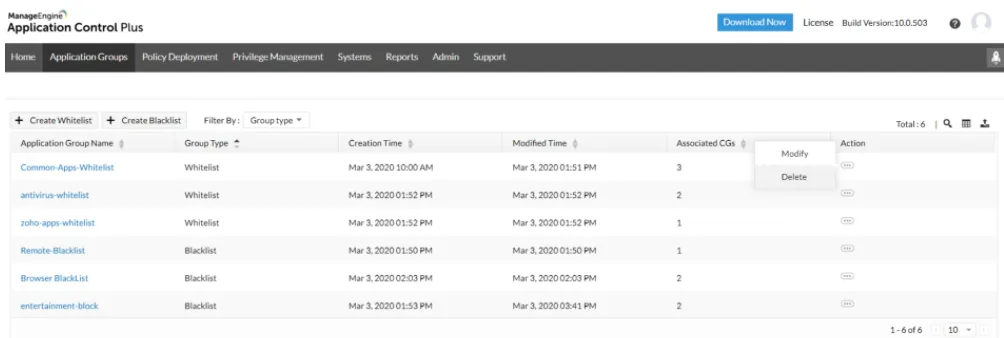

Controle de acesso da aplicação

Os recursos de lista de permissão e lista de bloqueio de aplicações também podem ser aproveitados para criar listas de confiança, que controlam quem tem o privilégio de executar qual aplicação.

Gerenciamento de acesso privilegiado em nível de aplicação

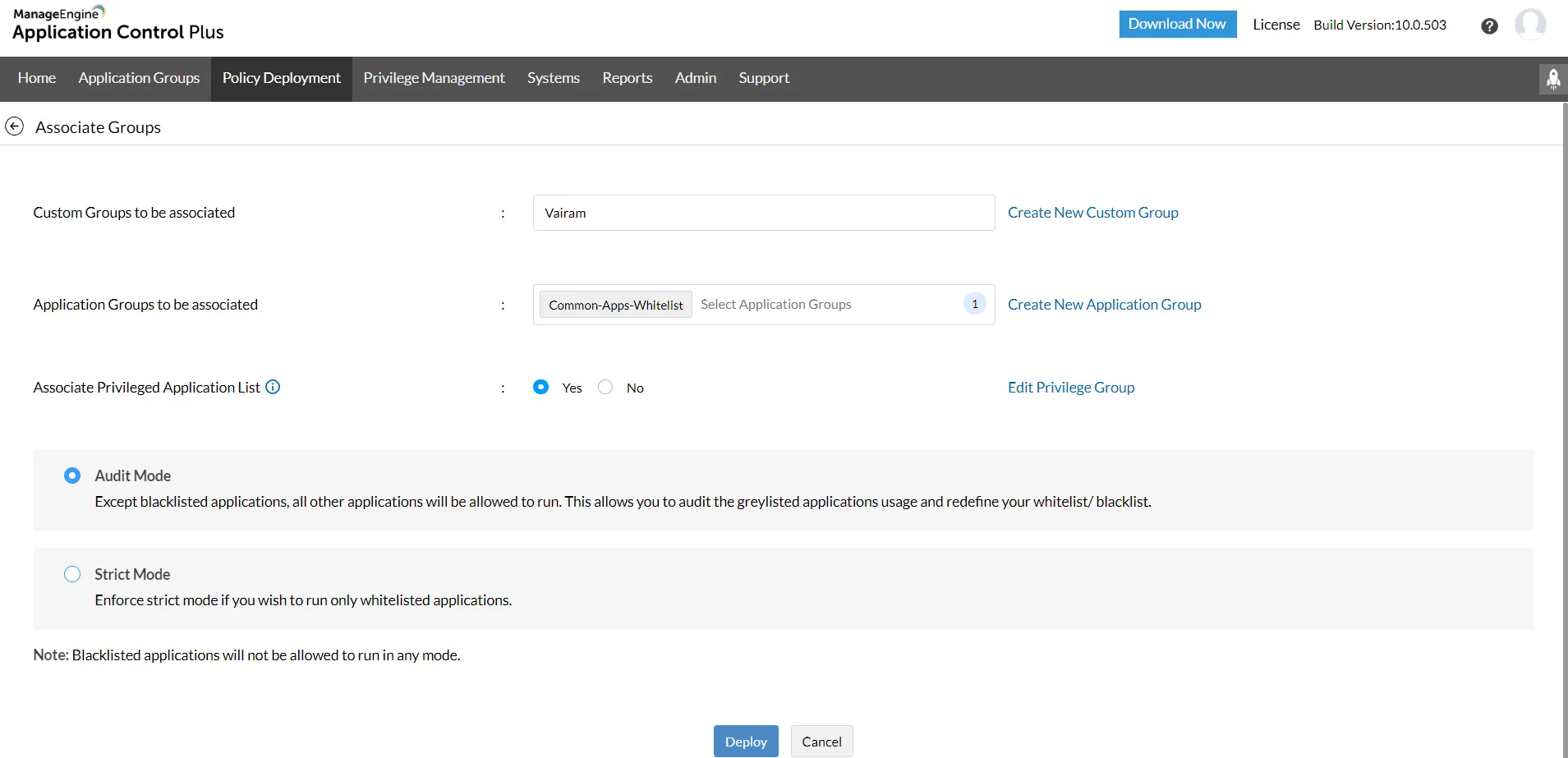

Umas vez que o POLP tenha sido estabelecido ao transferir todos os colaboradores para Grupos de usuários padrão, o Application Control Plus garante que nenhum dos desenvolvimentos críticos do negócio seja prejudicado. Ao utilizar o Gerenciamento de privilégios de endpoints, ao invés de elevar os privilégios dos usuários, pode-se elevar os privilégios específicos para certas aplicações quando necessário. Isso permite que usuários autorizados executem aplicativos essenciais como administradores a partir de suas contas de usuário padrão. Com o Application Control Plus você pode:

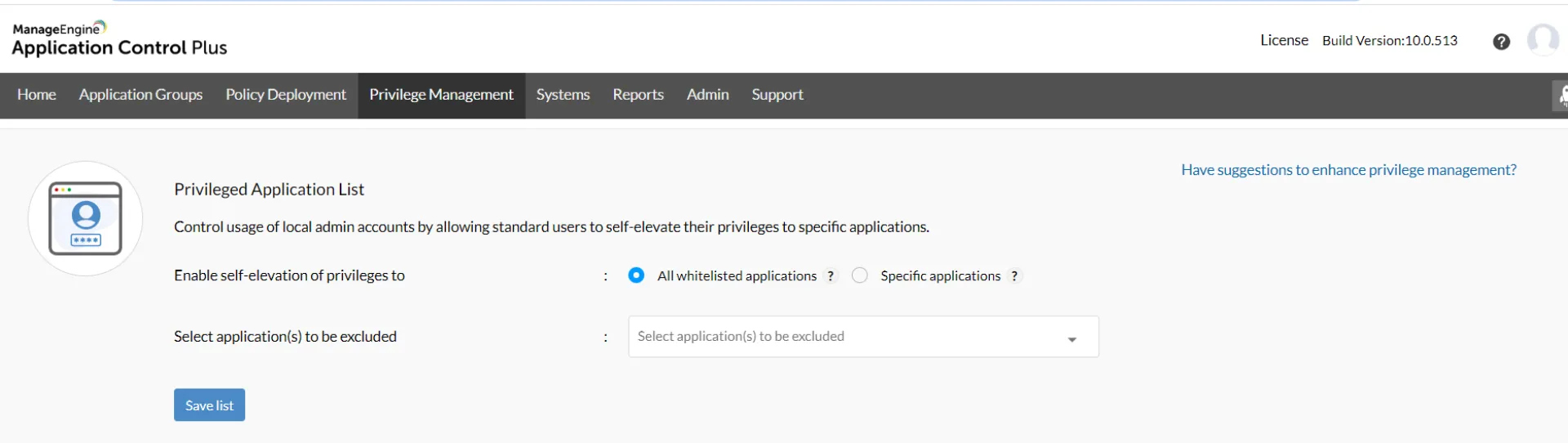

Permitir a auto-elevação de privilégios para todas as aplicações da lista de permissões

Permitir a auto-elevação de privilégios para aplicações específicas

Permitir acesso privilegiado

Revogação de privilégio

A exclusão das políticas criadas após o cumprimento dos requisitos pode impedir a existência de acúmulo de privilégios.

Experimente o Application Control Plus gratuitamente por um período de 30 dias e proteja a sua rede!