Zero Standing Privileges: por que o acesso permanente está desaparecendo?

Imagine que dados confidenciais da sua empresa estão disponíveis 24h por dia, em qualquer lugar do mundo, para todos os usuários cadastrados — inclusive os inativos.

O acesso permanente não parece seguro, não é mesmo? É por este motivo que este modelo de controle de acesso — ou da falta dele — está desaparecendo.

Neste artigo, vamos entender por que o acesso permanente representa um risco crescente para as empresas, quais são as diferenças entre modelos de segurança de acesso, o que é o Zero Standing Privilege (ZSP) e como implementar esse modelo de forma eficaz.

O que é o Zero Standing Privileges (ZSP)?

O Zero Standing Privileges (ZSP) surge como substituto do acesso permanente para assegurar um melhor gerenciamento de acessos privilegiados. Quando um usuário precisa acessar um sistema crítico, ele solicita e recebe permissão durante um tempo específico e para um propósito definido, extinguindo os direitos automaticamente após a sessão.

O conceito foi criado pelo Gartner e foca em eliminar os privilégios permanentes (standing privileges), que permanecem ativos independentemente de estarem sendo usados.

Na prática, com a extinção destes direitos, a superfície de ataque e abusos de privilégios diminuem, já que nenhum usuário — humano ou sistema — possui credenciais ativas fora de uma sessão previamente aprovada.

O ZSP se encaixa dentro do modelo Zero Trust, que parte do princípio de que nenhum usuário ou sistema deve ser considerado confiável por padrão, nem mesmo dentro da organização.

Para chegar no objetivo final do controle de gerenciamento de acessos privilegiados (PAM), o Zero Standing Privileges (ZSP), as organizações se apoiam em controles como o acesso just-in-time (JIT), o princípio do menor privilégio e os fluxos de aprovação de acesso — conceitos que exploraremos a seguir.

Principais diferenças entre o ZSP, Least Privilege e Just in Time

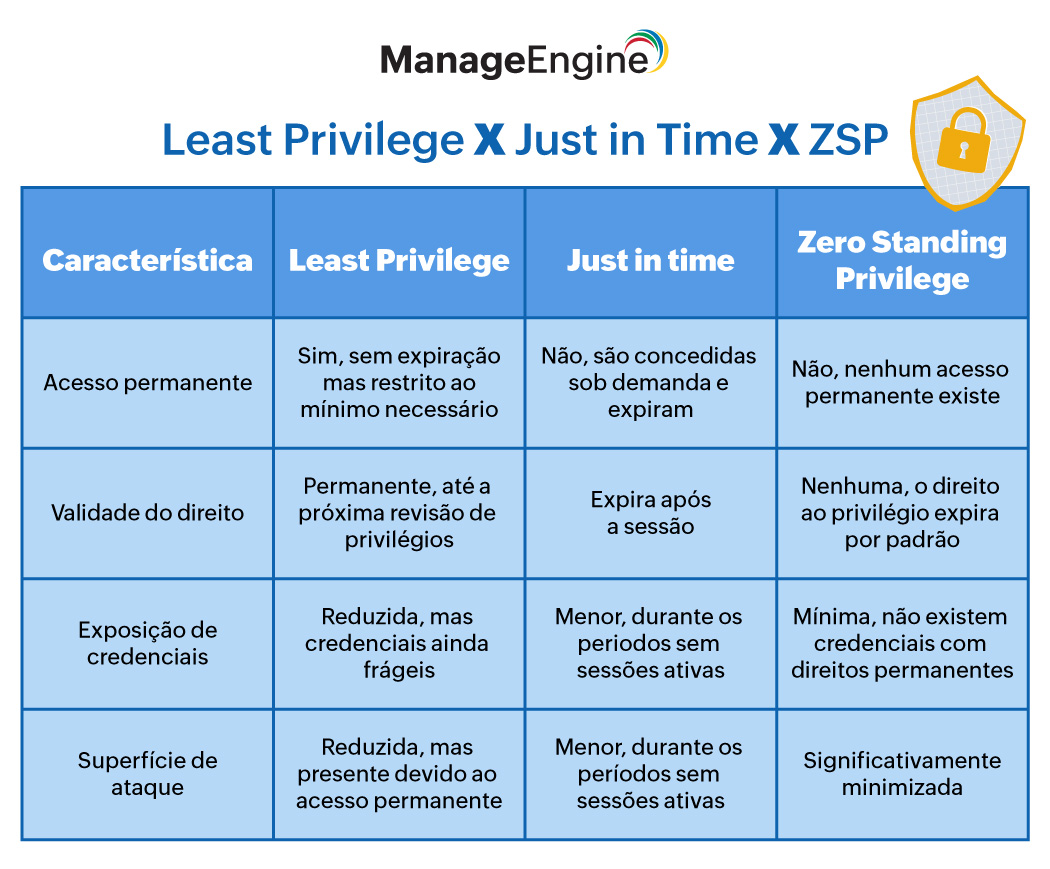

Apesar dos conceitos estarem intimamente relacionados, Least Privilege, Just in Time e ZSP focam em categorias distintas do gerenciamento de acesso privilegiado.

Confira as diferenças:

Outros pontos são considerados quando comparamos os modelos de segurança, como o nível de maturidade e a complexidade de instalação de cada um.

O Least Privilege é um modelo fundacional, ou seja, um pré-requisito de segurança. É o básico que já conhecemos, como um login com e-mail e senha, por exemplo. A complexidade de instalação é baixa para média, já que não exige um sistema de gerenciamento mais robusto, sendo ineficiente para o manejo de direitos de privilégios.

O Just in time surge com um mecanismo habilitador, um intermediário que realizará o controle das sessões privilegiadas, expirando os direitos após encerradas. O JIT é o único modelo de acesso para alcançarmos o nível de maturidade mais avançado e o estado final desejado, o Zero Standing Privileges.

Sua complexidade de instalação é alta, já que exige fluxos organizados, suporte de uma plataforma de gerenciamento de PAM e uma cultura interna que aceita não ter direitos de privilégios a todo tempo.

Por que o acesso permanente representa riscos de segurança?

O acesso permanente é um modelo de controle de acesso no qual privilégios são atribuídos de forma contínua a usuários, sistemas e contas de serviço, permanecendo ativos até que sejam explicitamente revogados. Em implementações menos maduras podem não ser revisados com a frequência adequada, aumentando o risco de uso indevido, comprometimento de credenciais e movimentação lateral dentro do ambiente.

Tempos atrás, o acesso permanente era mais viável em ambientes de TI centralizados, previsíveis e predominantemente on-premises, já que havia um maior controle sobre identidade, rede e perímetro. Embora os riscos já existissem, eram parcialmente mitigados através de controles compensatórios, como segmentação da rede, monitoramento restrito e menor exposição externa.

Agora, com a maioria das empresas adotando ambientes híbridos ou on cloud, o acesso permanente passa a evidenciar ainda mais as suas limitações de segurança.

Um estudo realizado em 2023 revelou que 46% dos funcionários brasileiros afirmam ter acesso a informações sigilosas de clientes cadastrados no banco de dados na empresa onde trabalham. O mesmo estudo afirma que 90% dos respondentes relatam que esse acesso acontece a qualquer momento, somente com uma senha, sem requisição de nenhuma outra verificação.

Em algumas empresas, o acesso permanente é mantido mesmo após o desligamento de funcionários, o que se agrava quando sabemos que 18% dos funcionários estariam dispostos a vender dados confidenciais a terceiros, de acordo com uma pesquisa realizada em 2018.

"O elemento humano continua sendo o principal fator por trás das violações de dados. Este ano, 82% das violações envolveram o elemento humano. Seja pelo uso de credenciais roubadas, phishing, uso indevido ou simplesmente erro, as pessoas continuam desempenhando um papel muito relevante em incidentes e violações.", diz o relatório de Investigações de Violação de Dados da Verizon de 2022.

Se engana quem acredita que o acesso permanente é um problema de pequenas empresas. A tecnologia avançou rápido e mesmo empresas de grande porte têm encontrado dificuldade em migrar para um modelo de segurança de acessos mais eficaz.

Em 2025, uma das grandes empresas brasileiras de delivery manteve credenciais ativas de um ex-colaborador, que posteriormente foi apontado como principal suspeito de um vazamento de dados de clientes e parceiros da empresa.

Em 2018, um estudo revelou que a média de custo de um vazamento de dados é de 3,96 milhões de doláres, com um custo médio por dado comprometido em 148 dólares. A detecção e contenção leva, em média, 196 dias.

O risco não é atrelado somente aos atuais e antigos colaboradores. O fato do sistema ser acessível somente com uma senha, sem necessidade de verificação adicional, colabora com a ação de hackers.

Com um gerenciamento de acessos privilegiados mais robusto, o criminoso precisa contornar todo o sistema para conseguir chegar aos dados corporativos. Já com o acesso permanente, ele precisa de uma única senha de um colaborador e pronto: acesso perpétuo e ilimitado aos dados mais importantes da empresa.

Por que o ZSP é importante para a segurança?

O Zero Standing Privilege tem se tornado a principal prática de cibersegurança. Confira alguns dos motivos:

Superfície de ataque significativamente minimizada: quando os acessos são permanentes, é ampliado o número de vetores que podem ser explorados por criminosos, aumentando as oportunidades de comprometimento e exfiltração de dados sensíveis. O ZSP diminui a quantidade de alvos ao garantir que sessões privilegiadas só aconteçam de forma autorizada e por tempo limitado;

Alinhamento com princípios Zero Trust: o ZSP reforça o princípio da "confiança zero" ao eliminar a suposição de confiança automática que vem de um acesso já concedido;

Alinhamento com regulamentações de conformidade: muitas regulamentações exigem um gerenciamento de acessos e identidades robusto, de maneira a garantir a conformidade. A estrutura do ZSP se alinha a diversas regulamentações, como a LGPD, ISO 27001 e PCI-DSS;

Auditorias mais rápidas e eficientes: auditorias são mais fáceis e frequentes quando se utiliza uma plataforma de PAM. O ZSP garante que todo acesso privilegiado seja rastreável.

Como implementar o ZSP de maneira eficaz

Uma implementação de sucesso de ZSP começa com um olhar sobre o que já existe. As empresas devem mapear quais são as atuais credenciais privilegiadas. O inventário completo permite estabelecer um ponto de partida para a estruturação, evitando que acessos privilegiados ocultos atrapalhem a implementação do ZSP.

Como nem todas as credenciais encontradas apresentam o mesmo risco, a estratégia é priorizar a regularização dos acessos que apresentam maior potencial de dano em caso de comprometimento, como contas de administradores, por exemplo.

A implementação não se restringe somente às credenciais de colaboradores. Muitas empresas contam também com contas de serviço, processos automatizados e credenciais de aplicações que geralmente mantêm acesso permanente sem revisão. Para isso, é importante aplicar as mesmas regras de acesso temporário às identidades não humanas.

Uma vez implementado, o ZSP necessita de acompanhamento contínuo. O monitoramento dos acessos privilegiados e como eles são requeridos é fundamental para entender padrões de solicitação e utilização, configurar alertas de comportamento suspeito e revisar políticas conforme as necessidades evoluem.

O ManageEngine PAM360 é a escolha certa para implementação do ZSP

A implementação do ZSP só é possível com o suporte de uma ferramenta de gerenciamento de acessos. Com o ManageEngine PAM360, este modelo de segurança é aplicado de forma nativa, com centralização do controle de acessos privilegiados em um único console.

O levantamento de usuários, contas e recursos privilegiados para o inventário inicial é feito de forma automática, já que o PAM360 descobre, integra e gerencia estas credenciais — tanto de colaboradores como as não humanas — a partir de um controle central.

O risco de acessos ocultos passarem despercebidos diminui com a eliminação da dependência de levantamentos manuais. Ainda, para identidades não humanas, o PAM360 possui um cofre de credenciais que armazena e gerencia direitos privilegiados, sem exposição a usuários e aplicações.

No modelo ZSP, todo acesso privilegiado precisa ser aprovado e temporário. Como o PAM360 possui capacidades nativas de JIT que permitem às equipes de TI implementar controles de acesso e de aplicações, apenas os usuários corretos obtêm acesso privilegiado a recursos sensíveis.

O monitoramento contínuo, apontado nas boas práticas de implementação, também é garantido pela plataforma. O PAM360 registra todos os eventos de contas privilegiadas em logs contextualizados, com relatórios prontos para auditorias de conformidade.

Para organizações que precisam comprovar conformidade, o PAM360 oferece relatórios nativos para padrões como LGPD, ISO 27001 e PCI-DSS, eliminando a necessidade de levantamento manual de evidências durante auditorias.

O ZSP representa o estado final de um gerenciamento de acessos privilegiados maduro. Conte com o ManageEngine PAM360 para que esse modelo deixe de ser um objetivo e se torne uma realidade operacional.Clique aqui e faça um teste grátis!

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.