- Credit Union of Denver vem utilizando o EventLog Analyzer por mais de quatro anos para o monitoramento de atividades de usuários internos. O EventLog Analyzer agrega valor na relação custo-benefício como uma ferramenta forense de rede e para due diligence regulatória. Este produto pode rapidamente ser dimensionado para atender às necessidades dos nossos negócios dinâmicos.Benjamin ShumakerVice-presidente de TI/ISOCredit Union of Denver

- O que mais gosto na aplicação é a interface de usuário bem estruturada e os relatórios automatizados. É uma imensa ajuda para os técnicos de rede monitorarem todos os dispositivos em um único painel. Os relatórios pré-configurados são uma obra de arte inteligente.Joseph Graziano, MCSE CCA VCPEngenheiro de Rede SêniorCitadel

- O EventLog Analyzer é uma boa solução de alerta e geração de relatórios de logs de eventos para as nossas necessidades de tecnologia da informação. Ele reduz o tempo gasto na filtragem de logs de eventos e fornece notificações quase em tempo real de alertas definidos administrativamente.Joseph E. VerettoEspecialista em Revisão de Operações

Agência de Sistemas de InformaçãoFlorida Department of Transportation - Os logs de eventos do Windows e Syslogs dos dispositivos constituem uma sinopse em tempo real do que está acontecendo em um computador ou rede. O EventLog Analyzer é uma ferramenta econômica, funcional e fácil de usar que me permite saber o que está acontecendo na rede ao enviar alertas e relatórios, tanto em tempo real quanto agendados. É uma aplicação premium com um sistema de detecção de intrusão de software.Jim LloydGerente de Sistemas da InformaçãoFirst Mountain Bank

Monitoramento e geração de relatórios de logs IDS/IPS

Importância do monitoramento IDS/IPS

Os sistemas de detecção de intrusões (IDS) e os sistemas de prevenção de intrusões (IPS) estão entre os dispositivos de segurança de rede mais sofisticados em uso atualmente. Eles inspecionam pacotes de rede e bloqueiam pacotes suspeitos, além de alertar os administradores sobre tentativas de ataque. Os logs desses sistemas contêm informações valiosas sobre ameaças de rede sobre tipos de ataque, dispositivos visados e muito mais.

Com o EventLog Analyzer da ManageEngine, você pode monitorar logs IDS e IPS e extrair as informações que eles fornecem para proteger ainda mais sua rede. Ele simplificao monitoramento de dispositivos de rede coletando automaticamente logs IDS/IPS e armazenando-os em um local central. Os relatórios predefinidos cobrem vários aspectos da sua rede e ajudam você a obter uma perspectiva sobre a situação geral de segurança da sua rede. Alertas instantâneos garantem que você seja o primeiro a saber quando algo suspeito for detectado. Por exemplo, alertas de tráfego malicioso informam quando invasores tentam acessar sua rede.

O EventLog Analyzer também permite pesquisar os logs coletados usando várias opções de pesquisa poderosas earmazena os logs com segurança pelo tempo que você precisar deles.

Monitoramento de segurança de rede com relatórios IDS/IPS do EventLog Analyzer

O EventLog Analyzer gera relatórios de segurança IDS/IPS que fornecem informações sobre:

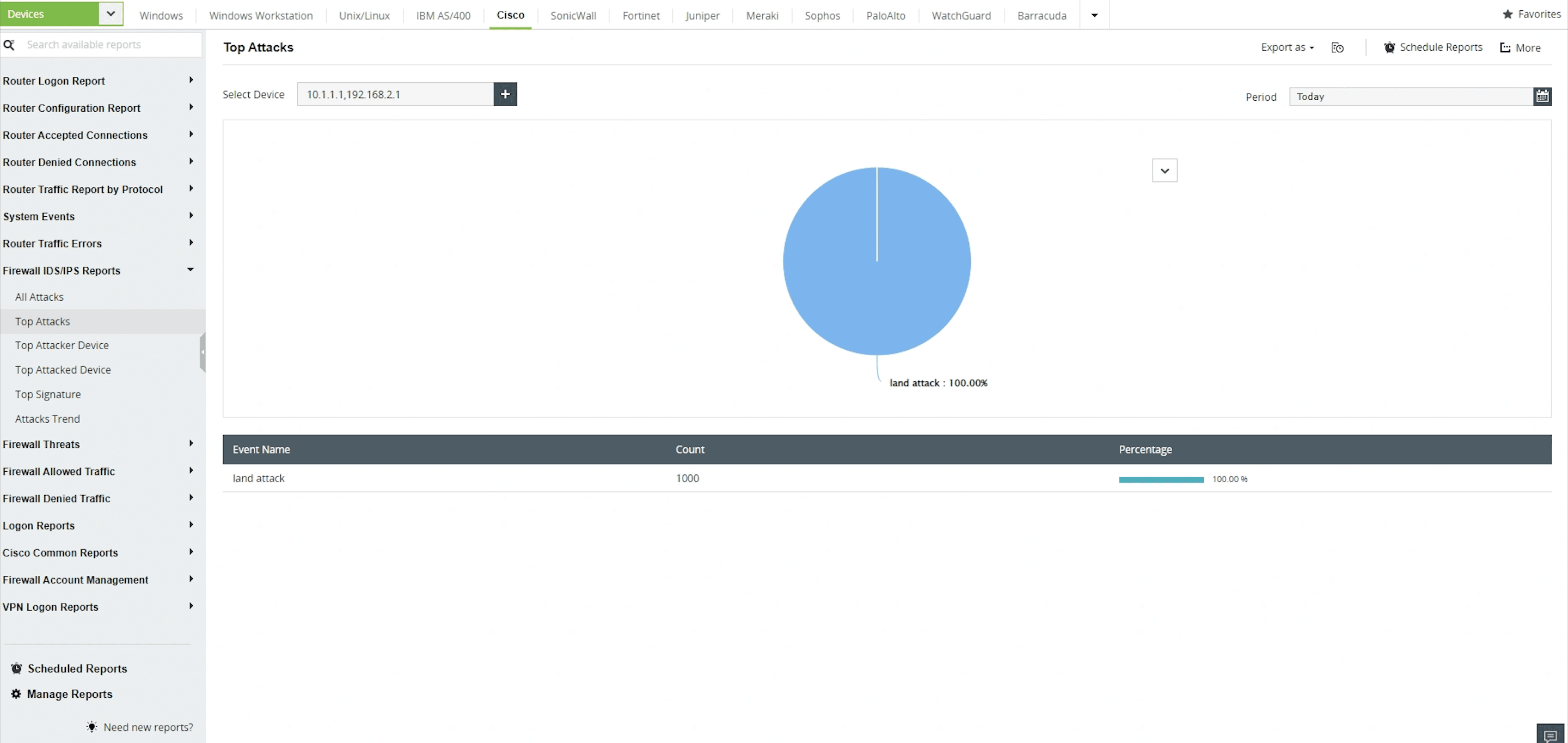

Os dispositivos mais visados em sua rede.

Ataques ocorridos na sua rede, com informações sobre os ataques mais frequentes e a origem desses ataques.

Tendências de ataques

Esses relatórios ajudam você a entender a quais tipos de ataques sua rede está suscetível, quais dispositivos de rede precisam ser mais protegidos, como decidir quais fontes de tráfego mal-intencionado atingir e muito mais.

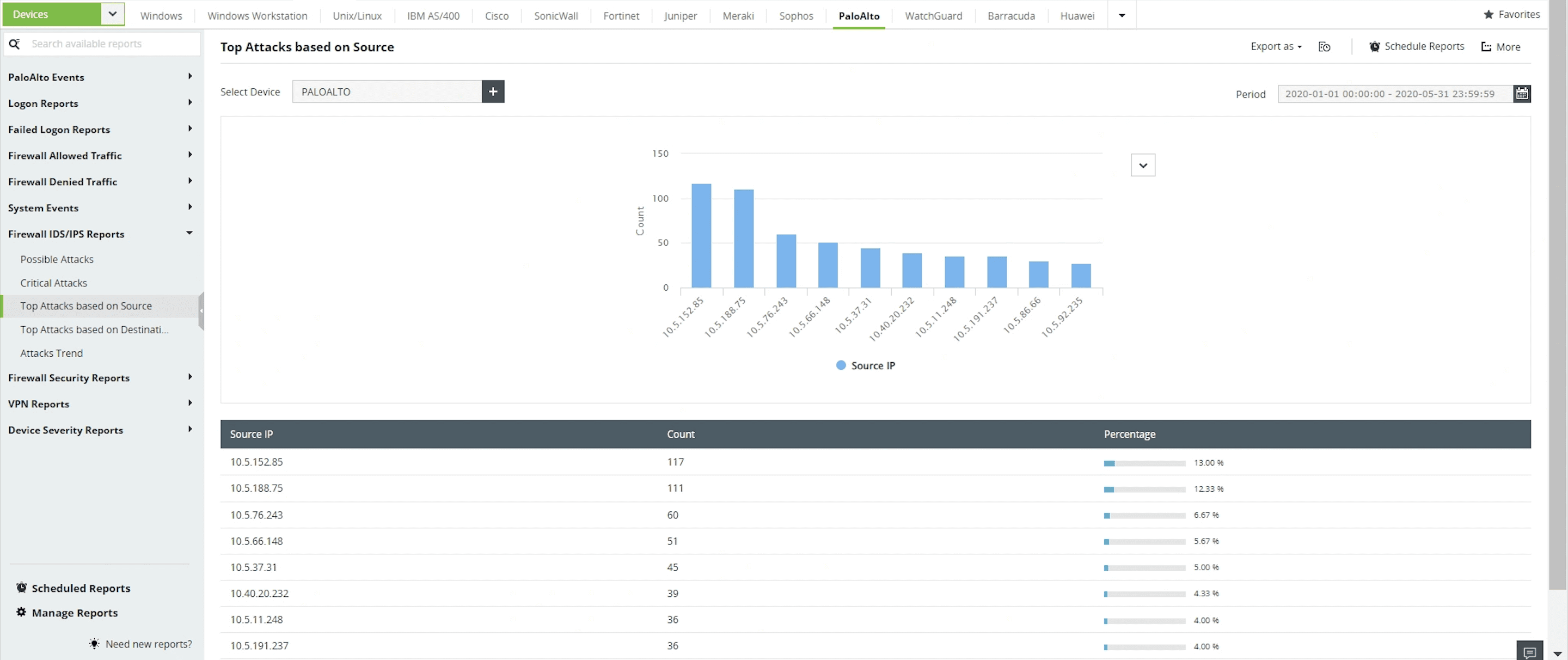

Ataques classificados com base em endereços de origem/destino

Evite intrusões na rede analisando os ataques que ocorrem na sua rede, classificados com base nos endereços de origem e destino.

Dispositivos frequentemente visados em sua rede

Monitore e proteja os dispositivos em sua rede que foram alvo de invasores regularmente.

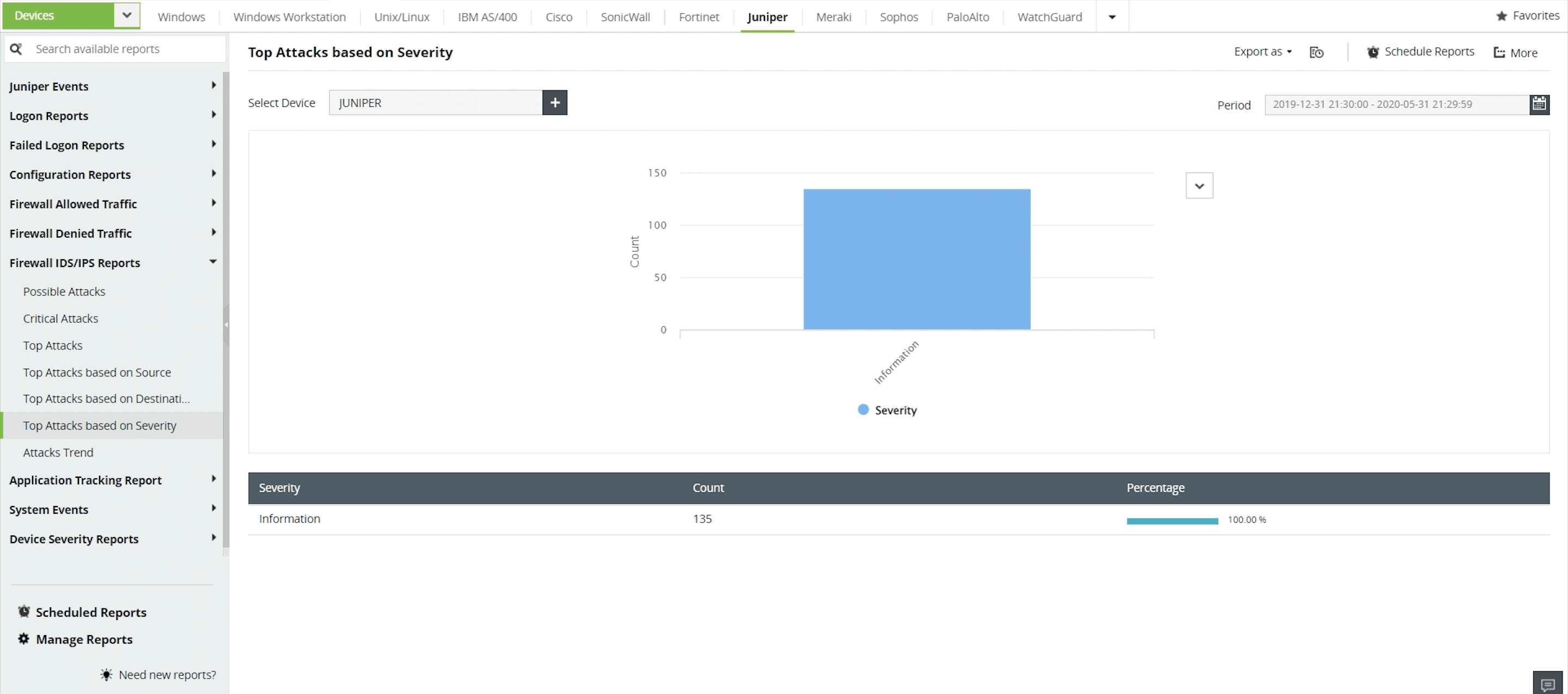

Ataques classificados com base na gravidade

Analise ataques em seus dispositivos IDS/IPS categorizando-os com base em seu status: Emergência, Alerta, Crítico, Erro, Aviso, Aviso, Informação ou Depuração.

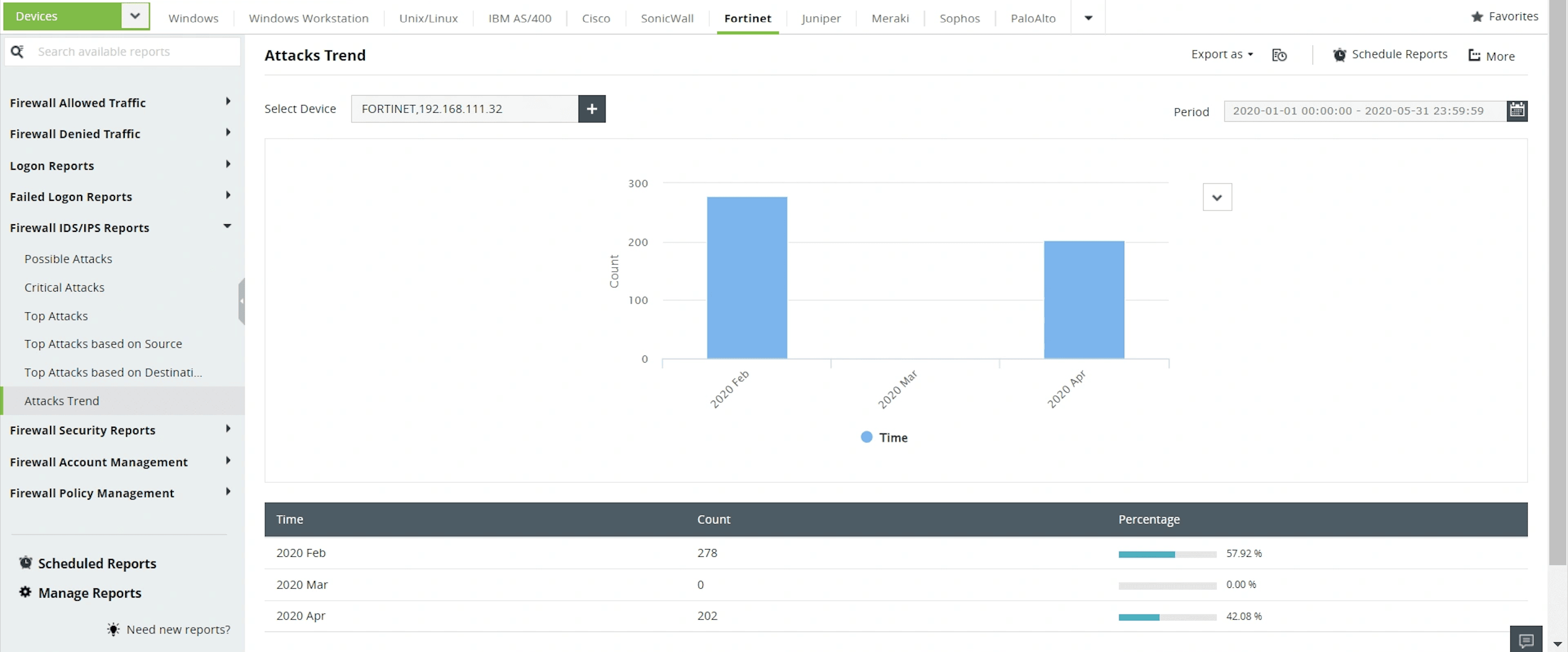

Tendências de ataque

O relatório Tendência de ataques fornece uma linha do tempo de vários ataques que ocorreram durante um determinado período de tempo.

Mais recursos oferecidos pelo EventLog Analyzer

Monitorando roteadores e switches

Rastreie e analise tráfego, solicitações de conexão, alterações de configuração, logons e estados de links em seus roteadores e switches usando relatórios e alertas predefinidos.

Análise de log de firewall

Analise o tráfego de firewall, ameaças à segurança, alterações de políticas, logons e muito mais para soluções de firewall dos principais fornecedores, incluindo Cisco, Checkpoint, Fortinet, Watchguard e Sonicwall.

Análise forense cibernética

Pesquise logs brutos e formatados com o poderoso mecanismo de pesquisa de logs do EventLog Analyzer e, em seguida, execute uma análise de causa raiz para identificar a causa de um ataque à segurança.

Auditoria de conformidade de TI

Cumpra vários regulamentos, como ISO 27001, HIPAA, FISMA, PCI DSS, GLBA e muito mais, com relatórios de conformidade predefinidos e alertas de violação de conformidade.

Visualização de registros

Visualize dados de registro coletados de diversas fontes e obtenha insights valiosos sobre eventos importantes de segurança de rede usando os painéis intuitivos e relatórios gráficos do EventLog Analyzer.

EventLog Analyzer para

monitoramento de rede

1

Gerenciamento abrangente de logs

Obtenha insights práticos sobre as atividades da sua rede coletando e analisando logs de dispositivos heterogêneos na rede da sua organização.

2

Auditoria e relatórios detalhados

Visualize informações importantes de segurança obtidas de seus registros na forma de relatórios gráficos. O EventLog Analyzer vem com mais de 1.000 relatórios predefinidos que são gerados automaticamente após a coleta de logs.

3

Um poderoso mecanismo de correlação

Identifique atividades suspeitas na rede da sua organização correlacionando logs de vários dispositivos. Utilize mais de 30 regras de correlação predefinidas ou crie regras de acordo com seus requisitos usando o construtor de regras de correlação do EventLog Analyzer.

4

Gerenciamento automatizado de incidentes

Limite o tempo necessário para detectar e responder a incidentes de segurança com o sistema de detecção e resposta de incidentes do EventLog Analyzer. Lide com incidentes de segurança rapidamente atribuindo tickets automaticamente aos administradores de segurança apropriados.

5

Inteligência aumentada contra ameaças

Integre-se a feeds de ameaças comerciais e de código aberto para detectar fontes maliciosas interagindo com a rede da sua organização.

Perguntas frequentemente feitas

O que é IDS/IPS?

Os sistemas de detecção de intrusões (IDS) e os sistemas de prevenção de intrusões (IPS) são componentes de rede que monitoram o tráfego na rede da sua organização para detectar e prevenir atividades maliciosas e violações de políticas.

Qual é a diferença entre um IDS e um IPS?

- Os sistemas de detecção de intrusão (IDS) são considerados sistemas de monitoramento. Eles são responsáveis por monitorar e analisar o tráfego da rede em busca de ameaças maliciosas. Quando alguma atividade suspeita é detectada, eles acionam um alerta para notificar a equipe de segurança para que a ameaça seja mitigada imediatamente. Os sistemas de detecção de intrusão podem ser implantados de duas maneiras diferentes: sistemas de detecção de intrusão baseados em host e sistemas de detecção de intrusão baseados em rede.

- Os sistemas de prevenção de intrusões (IPS) são de natureza proativa e são frequentemente chamados de sistemas de controle. Eles monitoram o tráfego de rede e, quando qualquer atividade anormal é detectada, alertam os administradores de segurança e corrigem a ameaça por meio de ações automatizadas, como bloquear aquela fonte maliciosa específica ou modificar o firewall para impedir ataques semelhantes no futuro.