- Página inicial

- Guia de registros de logs

- Log estruturado

O guia completo sobre log estruturado: aumentando a visibilidade da segurança

Nesta página

- Por que precisamos de logs?

- Quais são os diferentes tipos de logs?

- Quais são os elementos de um dado de log estruturado?

- Quais são as melhores práticas para log estruturado?

- Como aproveitar o EventLog Analyzer para log estruturado

Quando se trata de detectar e responder a incidentes de segurança, a primeira coisa que qualquer técnico de TI vai dizer é: "Me envie os logs." Os logs são um recurso inestimável e desempenham um papel crucial no monitoramento e na análise da postura de segurança e do desempenho geral de uma aplicação ou da infraestrutura de TI de uma organização. Eles fornecem um registro detalhado de eventos do sistema, atividades de usuários, tráfego de rede e comportamento de aplicações, oferecendo insights sobre possíveis ameaças ou tentativas de acesso não autorizado. Embora as organizações historicamente tenham dependido do registro de logs tradicional, essa abordagem oferece visibilidade limitada, consome tempo e torna mais complexo o processo de compreensão dos eventos na rede. É aí que o log estruturado pode ajudar.

Continue lendo para saber mais sobre log estruturado, suas melhores práticas e muito mais para revolucionar a forma como você captura e analisa dados de log.

Por que precisamos de logs?

O registro de logs é um aspecto fundamental e essencial da cibersegurança, que ajuda a reforçar a segurança em uma organização e. e auxilia em processos como a identificação de anomalias, comportamentos suspeitos de usuários e incidentes de segurança; detecção e prevenção de intrusões; análise de malware; e assim por diante. Também permite que desenvolvedores e administradores de sistema obtenham insights sobre o comportamento da aplicação, detectem falhas e diagnostiquem problemas de forma eficaz.

Quais são os diferentes tipos de logs?

Existem três tipos diferentes de logs: estruturados, não estruturados e semiestruturados. Eles diferem em seu formato e no sistema de organização dos dados. Vamos analisar mais de perto cada tipo de log:

1. Logs estruturados:

O log estruturado envolve a captura de mensagens de log em um formato padronizado, utilizando um esquema ou formato predefinido, como JSON ou XML. Enquanto os logs tradicionais geralmente são mensagens de texto simples sem formatação, os logs estruturados armazenam dados de forma legível por máquina, o que melhora sua legibilidade e capacidade de pesquisa, facilita a análise e permite uma melhor integração com outras ferramentas e sistemas. Um exemplo de um log estruturado:

{ "timestamp": "2023-06-22 12:34:56",

"level": "INFO",

"message": "User logged in",

"user_id": "steve_rogers",

"source": "login-service"

} 2. Logs não estruturados:

Logs não estruturados não seguem um formato ou esquema específico, ao contrário dos logs estruturados, e geralmente consistem em mensagens de texto simples como logs, sem um formato padronizado. Logs não estruturados podem conter informações valiosas, mas são mais difíceis de interpretar e analisar, pois podem exigir técnicas de análise manual, como expressões regulares, para extrair informações relevantes. Por exemplo:

2023-06-22 12:34:56 INFO: User logged in [User ID: 12345] 3. Logs semiestruturados:

Logs semiestruturados, como o próprio nome sugere, são uma combinação de logs estruturados e não estruturados, com algum nível de organização, mas podem não seguir um formato totalmente definido. Logs semiestruturados contêm pares de chave-valor, tags ou metadados dentro da mensagem de log. Embora não tenham uma estrutura formal como os logs estruturados, eles ainda oferecem algum nível de capacidade de análise e interpretação, em comparação com os logs não estruturados. Por exemplo:

2023-06-22T12:34:56.789Z [INFO] [login-service]: User logged in {User ID: 12345} Enquanto os logs estruturados têm um formato predefinido, os logs não estruturados não seguem uma estrutura padronizada, e os logs semiestruturados ficam em um meio-termo, oferecendo uma organização parcial ou metadados dentro das entradas de log. É importante observar que a escolha do formato de log depende dos requisitos específicos da aplicação.

Quais são os elementos de um dado de log estruturado?

Os dados ou entradas de log são registros individuais de eventos ou mensagens capturados, seguindo um formato específico. Uma entrada de log típica é composta por vários elementos, e isso pode variar dependendo da aplicação, do sistema ou da estrutura de logging utilizado. Aqui estão alguns elementos comuns que geralmente estão presentes em uma entrada de log estruturado:

- Timestamp (carimbo de data e hora) é uma indicação da data e hora da entrada de log. Ele permite que os administradores compreendam o fluxo dos eventos e identifiquem exatamente quando um evento ocorreu.

- Log level (nível de log) é a categorização das entradas de log com base em sua importância. Ele auxilia no processo de filtragem e ajuda os usuários a diferenciar entre mensagens informativas, alertas, erros e problemas críticos. Alguns dos níveis de log mais utilizados:

- DEBUG (depuração) é utilizado para fornecer informações detalhadas durante os processos de desenvolvimento e depuração. Esse nível é normalmente voltado para desenvolvedores.

- INFO (informação) é usado para notificar informações sobre o comportamento do sistema, como mensagens de inicialização, detalhes de configuração ou outros eventos importantes.

- WARNING (aviso) indica possíveis problemas ou situações que podem exigir atenção. Esse nível destaca condições que podem levar a um erro se não forem tratadas.

- ERROR (erro) indica erros específicos que ocorreram durante a execução da aplicação e que precisam ser investigados ou tratados, mas que não necessariamente fazem com que a aplicação pare de funcionar.

- CRITICAL (crítico) indica erros ou falhas graves que requerem atenção imediata e é utilizado quando a aplicação deixa de funcionar ou está impactando a estabilidade geral do sistema.

- Log message (mensagem de log) é a informação propriamente dita ou a descrição dos dados do log. Ela contém detalhes relevantes sobre o que aconteceu, erros que ocorreram ou outras informações importantes.

- Log source (fonte do log) ou logger name (nome do logger) indica a origem que gerou a entrada de log. Isso ajuda a identificar entradas de log geradas por diferentes partes do sistema.

- Log context (contexto do log) é a informação adicional incluída na entrada de log, como IDs de usuário, IDs de requisição, IDs de sessão ou outros metadados relevantes. Ele oferece uma visão mais completa do evento e auxilia na depuração e na solução de problemas.

- Stack trace (rastreamento de pilha) ou exception details (detalhes da exceção) geralmente são incluídos em casos de logs de erro ou exceção. Esses elementos ajudam na análise da causa raiz ao identificar o caminho do código e o local exato onde o erro ocorreu.

- Log ID (ID de log) ou correlation ID (ID de correlação) pode ser incluído para rastrear e correlacionar logs entre diferentes componentes ou serviços em sistemas distribuídos ou arquiteturas de microsserviços. Isso ajuda os administradores a identificarem logs relacionados e a entenderem o fluxo de eventos em todo o sistema.

- Log contextual tags (tags contextuais de log) ou labels (rótulos) são permitidos por algumas estruturas de logging para fornecer informações adicionais ou categorização dos logs, como o módulo, componente ou funcionalidade específica relacionada ao evento.

As entradas de log são personalizáveis com base nos requisitos da aplicação, no sistema de logging utilizado e nas informações necessárias para análise, solução de problemas ou fins de conformidade.

Quais são as melhores práticas para log estruturado?

Para criar dados de log estruturados eficazes e significativos, é importante seguir as melhores práticas padrão. Abaixo estão algumas das práticas recomendadas para log estruturado:

- Crie mensagens de log significativas, fornecendo informações concisas e relevantes sobre o evento ou erro que está sendo registrado. Isso ajuda os administradores a entenderem as entradas de log e a detectarem eventos de segurança relevantes o mais cedo possível.

- Utilize níveis de log apropriados (por exemplo, DEBUG, INFO, WARNING, ERROR) para indicar a gravidade e a importância de cada entrada de log, garantindo consistência e filtragem eficaz dos logs.

- Evite informações sensíveis ou pessoalmente identificáveis (PII), como senhas, dados de cartão de crédito ou informações pessoais, para garantir que o mecanismo de logging não armazene acidentalmente dados confidenciais.

- Implemente um sistemacentralizado de análisee armazenamento de logs utilizando ferramentas de gerenciamento de logs para agregar logs de múltiplas fontes, realizar monitoramento em tempo real e aproveitar recursos avançados de análise de logs para obter melhores insights e detectar problemas com mais eficiência.

- Revise e analise os logs regularmente para ajudar a detectar gargalos de desempenho, possíveis violações de segurança e identificar áreas que precisam de otimização ou melhorias.

Ao seguir essas melhores práticas, você pode aproveitar os benefícios do log estruturado para aumentar a visibilidade, a capacidade de solução de problemas e o monitoramento em suas aplicações ou sistemas.

Como aproveitar o EventLog Analyzer para log estruturado

O EventLog Analyzer da ManageEngine é uma ferramenta centralizada de gerenciamento e análise de logs, desenvolvida para ajudar organizações a gerenciar logs, detectar incidentes de segurança, solucionar problemas e atender aos requisitos de conformidade. Você pode aproveitar os seguintes recursos da solução para log estruturado:

- Análise personalizada de logs

- Correlação e análise contextual

- Visualizações e dashboards

- Alertas e notificações

- Conformidade e geração de relatórios

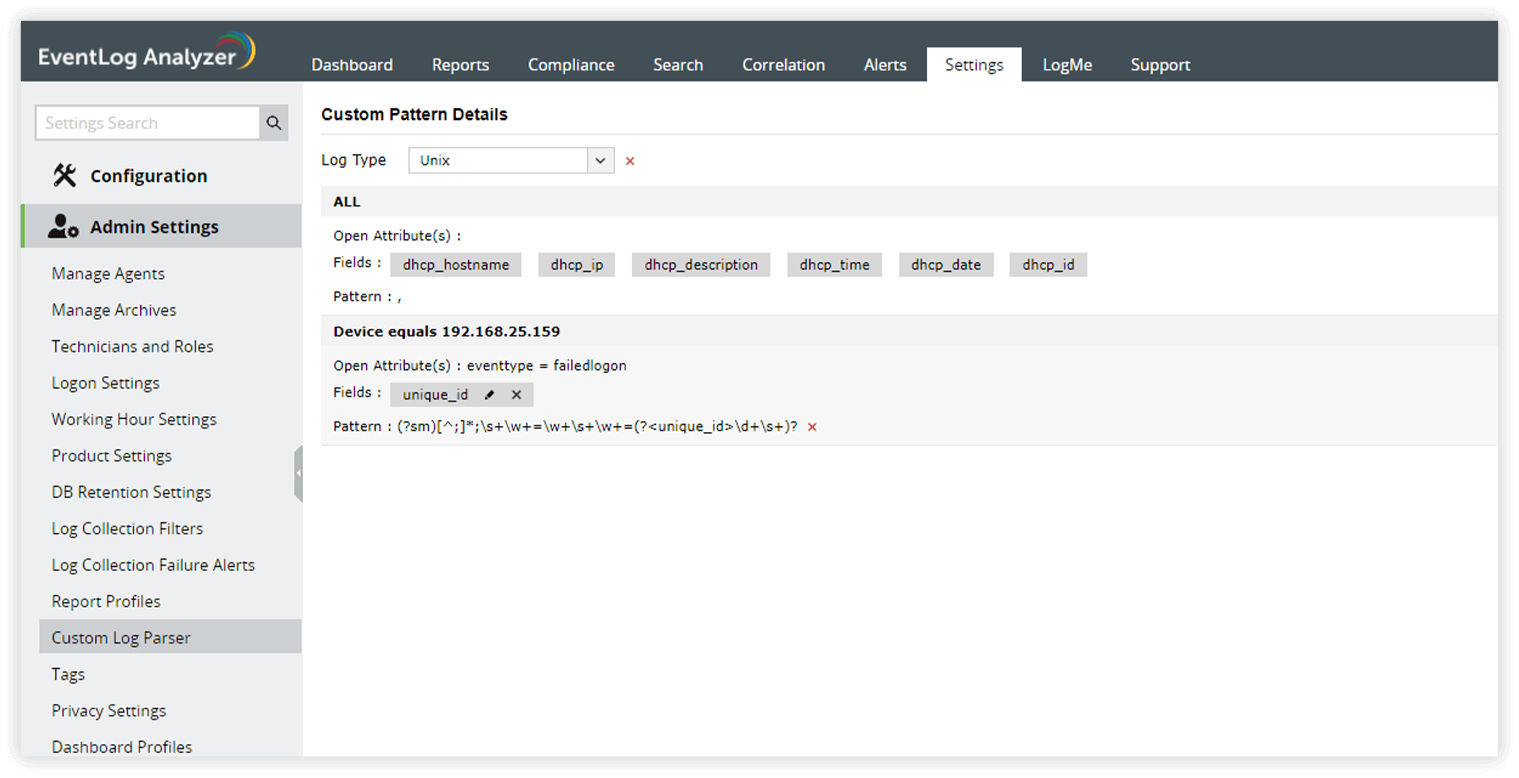

- Extraia informações dos logs de forma eficaz, independentemente do formato, e garanta consistência nos dados de log para uma análise e correlação mais eficientes. Caso o formato de log específico não seja compatível, crie analisadores de log personalizados utilizando padrões de expressões regulares.

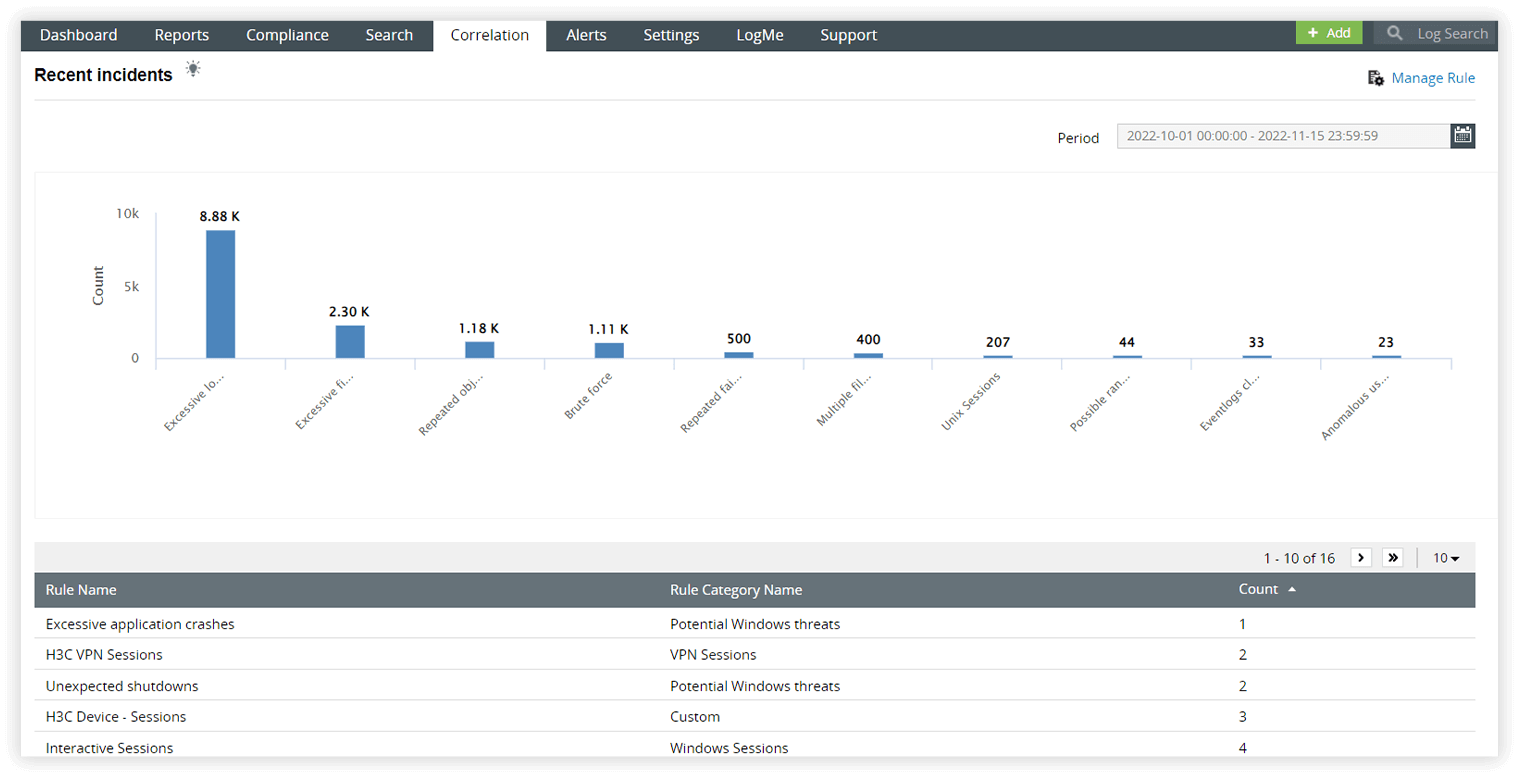

- Detecte padrões de ataque em dispositivos de rede e receba alertas imediatos sobre ameaças potenciais com a análise de correlação. A interface intuitiva do criador de regras permite identificar e responder a ataques na rede utilizando as informações contextuais disponíveis em logs estruturados de entradas de log relacionadas.

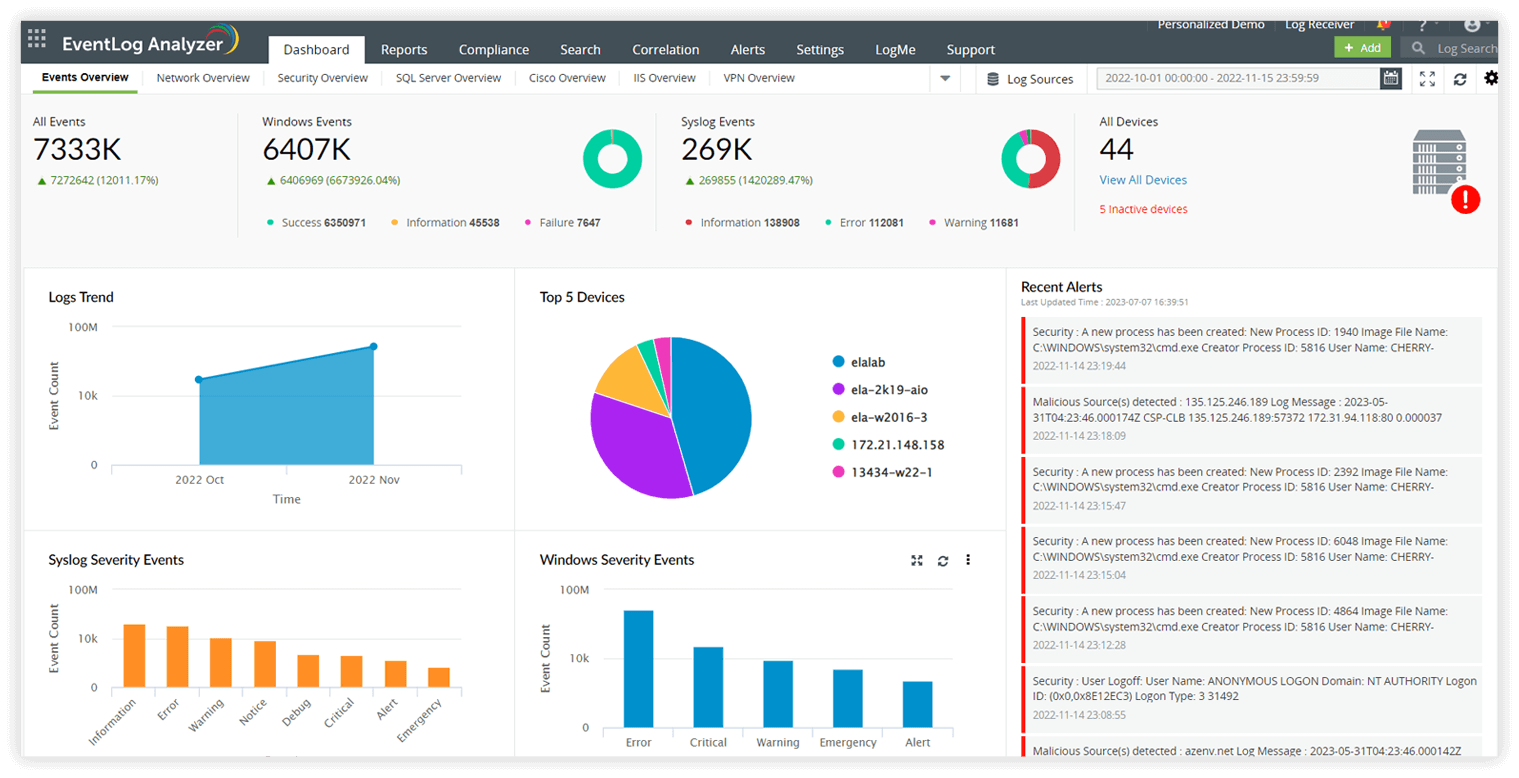

- Crie gráficos, tabelas e dashboards significativos com base nos dados de log estruturados. Personalize o dashboard para destacar métricas ou tendências importantes dos logs, proporcionando uma visão clara dos eventos de log e facilitando uma análise rápida e a tomada de decisões.

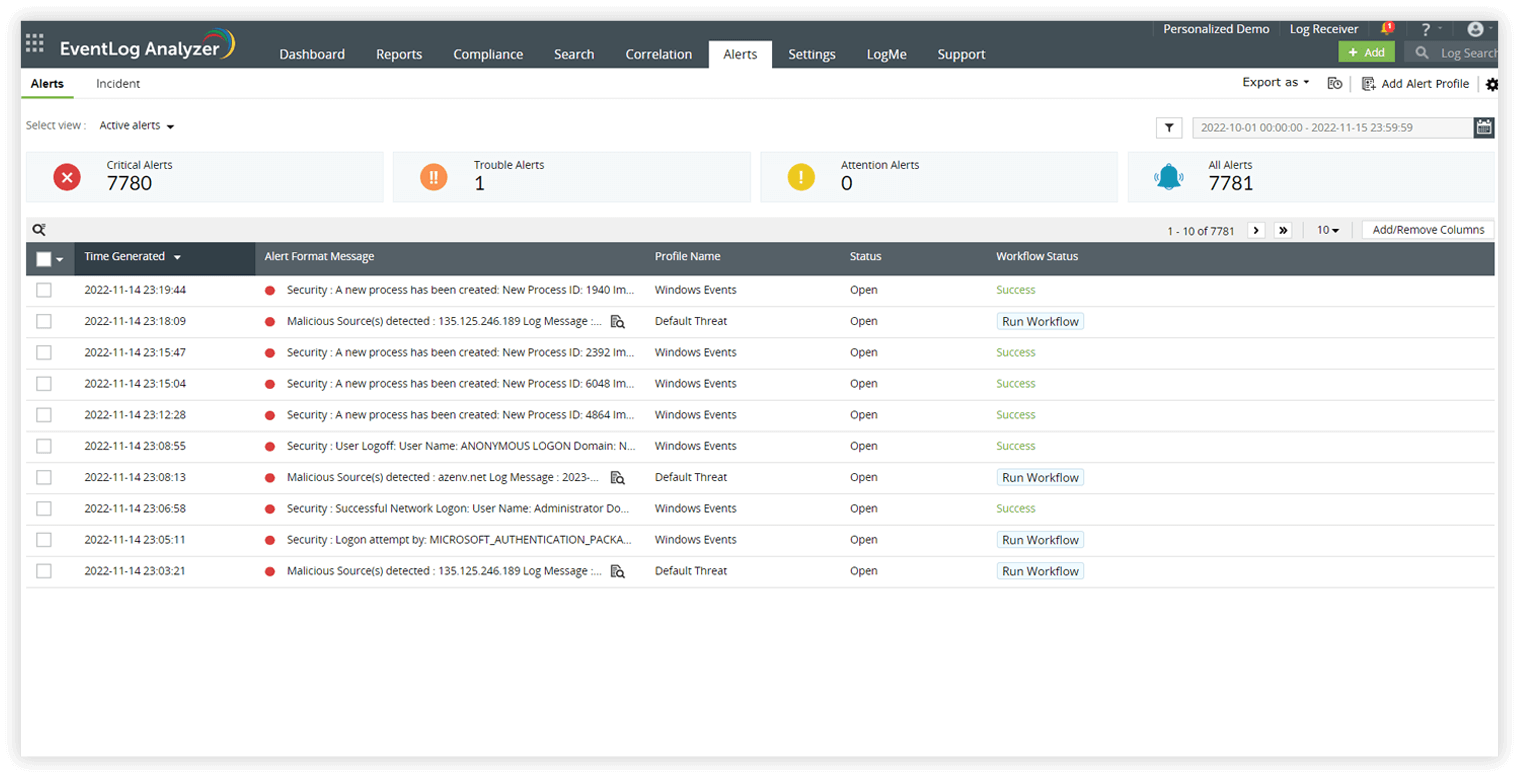

- Receba alertas e notificações em tempo real para eventos críticos de log e incidentes de segurança via SMS ou e-mail, com base em condições ou eventos específicos nos logs estruturados, permitindo que você priorize os alertas e os resolva rapidamente.

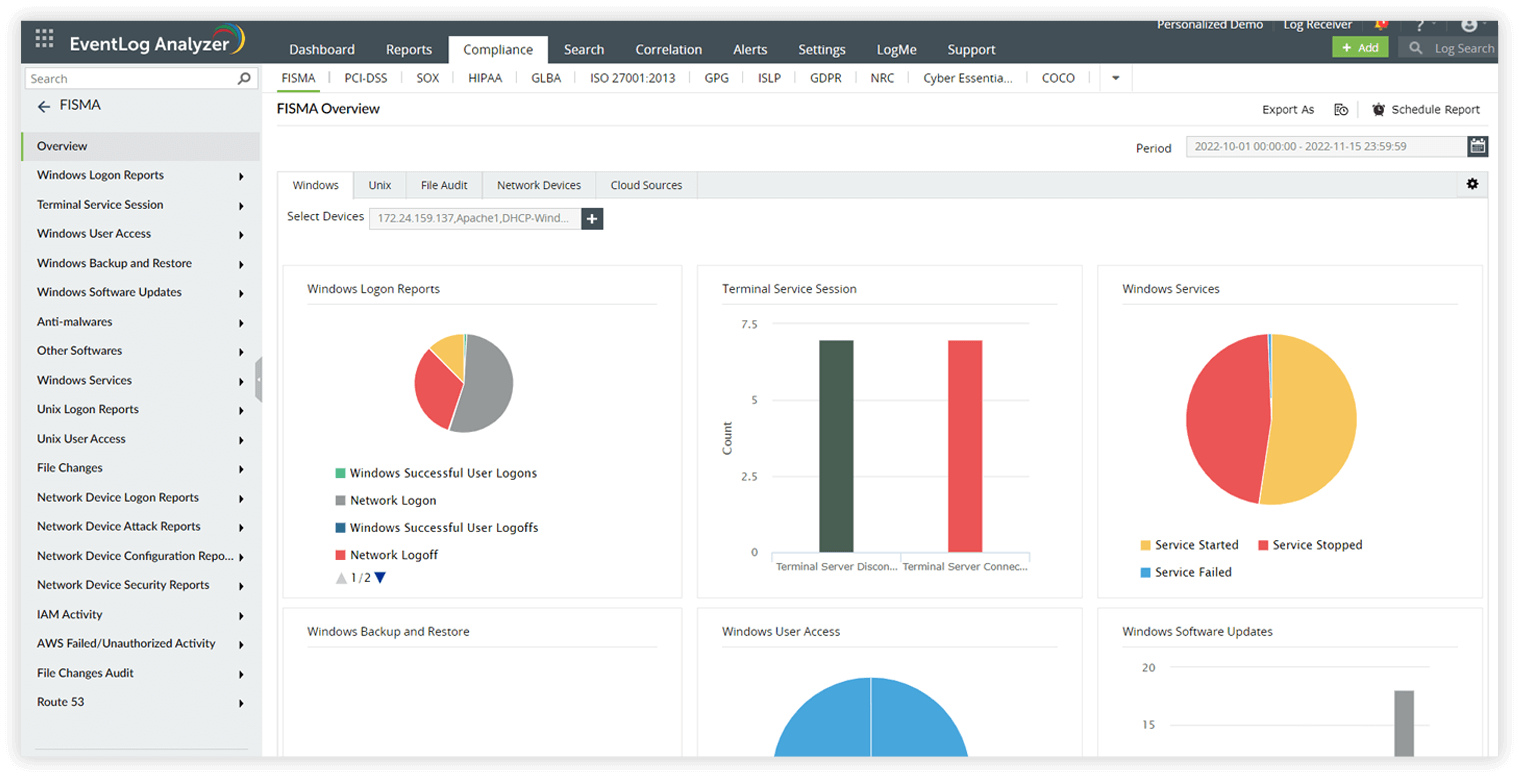

- Atenda às obrigações regulatórias fornecendo uma sequência de eventos de auditoria e identificando áreas de risco por meio da coleta e análise de logs de eventos. Os relatórios de conformidade no EventLog Analyzer ajudam a gerar relatórios pré-definidos para normas como LGPD, PCI DSS, FISMA, entre outras.

Nossa solução pode extrair e interpretar dados com precisão a partir de entradas de log de todos os tipos, além de correlacionar as informações contextuais presentes nos logs estruturados, permitindo uma análise aprofundada e uma solução eficaz de problemas. Aproveitar o EventLog Analyzer para log estruturado aumenta a eficiência da análise de logs, adiciona uma camada extra à segurança da rede e facilita a geração de relatórios de conformidade em diversos ambientes de TI.