- Credit Union of Denver vem utilizando o EventLog Analyzer por mais de quatro anos para o monitoramento de atividades de usuários internos. O EventLog Analyzer agrega valor na relação custo-benefício como uma ferramenta forense de rede e para due diligence regulatória. Este produto pode rapidamente ser dimensionado para atender às necessidades dos nossos negócios dinâmicos.Benjamin ShumakerVice-presidente de TI/ISOCredit Union of Denver

- O que mais gosto na aplicação é a interface de usuário bem estruturada e os relatórios automatizados. É uma imensa ajuda para os técnicos de rede monitorarem todos os dispositivos em um único painel. Os relatórios pré-configurados são uma obra de arte inteligente.Joseph Graziano, MCSE CCA VCPEngenheiro de Rede SêniorCitadel

- O EventLog Analyzer é uma boa solução de alerta e geração de relatórios de logs de eventos para as nossas necessidades de tecnologia da informação. Ele reduz o tempo gasto na filtragem de logs de eventos e fornece notificações quase em tempo real de alertas definidos administrativamente.Joseph E. VerettoEspecialista em Revisão de Operações

Agência de Sistemas de InformaçãoFlorida Department of Transportation - Os logs de eventos do Windows e Syslogs dos dispositivos constituem uma sinopse em tempo real do que está acontecendo em um computador ou rede. O EventLog Analyzer é uma ferramenta econômica, funcional e fácil de usar que me permite saber o que está acontecendo na rede ao enviar alertas e relatórios, tanto em tempo real quanto agendados. É uma aplicação premium com um sistema de detecção de intrusão de software.Jim LloydGerente de Sistemas da InformaçãoFirst Mountain Bank

Alcance a conformidade com o PCI DSS utilizando o EventLog Analyzer

Monitore todos os eventos de rede relacionados às transações dos titulares de cartão em tempo real

O EventLog Analyzer, o software de gerenciamento e análise de log, ajuda você a manter conformidade com o PCI DSS. Com sua interface baseada em web de 'design simples e função sofisticada', bem como seus relatórios específicos, ficar em conformidade com os requisitos do PCI DSS não será mais uma atividade que consumirá tempo e materiais.

Os relatórios de conformidade do EventLog Analyzer atendem principalmente ao Requisito 10 do PCI DSS, que se refere ao rastreamento e monitoramento de todos os acessos aos dados do titular do cartão. Além do Requisito 10, o EventLog Analyzer também ajuda a ficar em conformidade com alguns outros requisitos do PCI DSS.

Mais de confiam no EventLog Analyzer

10000 customers

É assim que o EventLog Analyzer simplifica

o gerenciamento de conformidade PCI DSS:

- Monitoramento de acesso do usuário

- Reporte de ataque à rede

- Resposta automatizada a incidentes

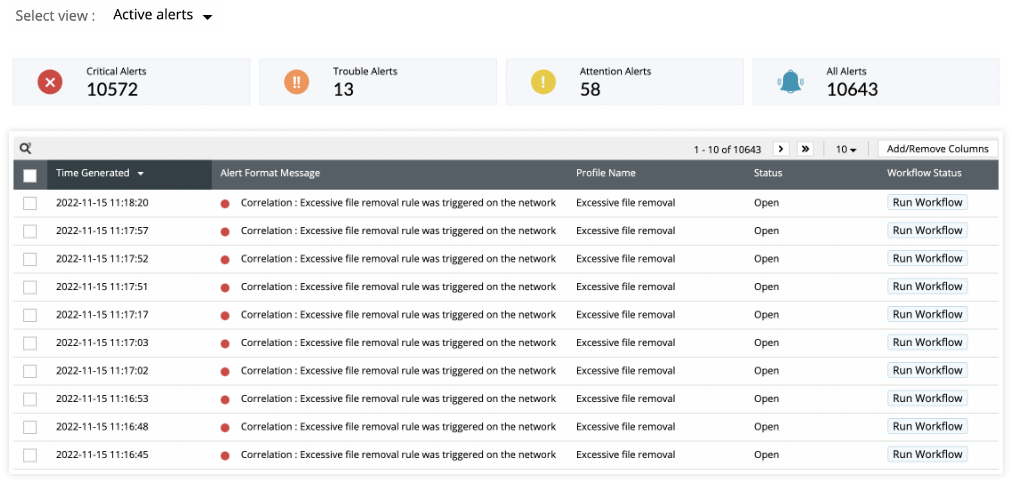

Resposta automatizada a incidentes

O console integrado de gerenciamento e resposta a incidentes do EventLog Analyzer permite que você identifique e lide com qualquer evento de segurança de forma eficiente. Para cada incidente detectado, a solução atribui automaticamente um ticket para a equipe responsável utilizando ferramentas ITSM centralizadas com as integrações do software help desk.

Você também pode usar as opções de workflow predefinidas ou personalizadas dentro do console de gerenciamento de incidentes para definir uma sequência de ações a ser realizadas após um evento de segurança, facilitando uma resposta inicial mais rápida e dará aos administradores de segurança uma vantagem para mitigar o ataque.

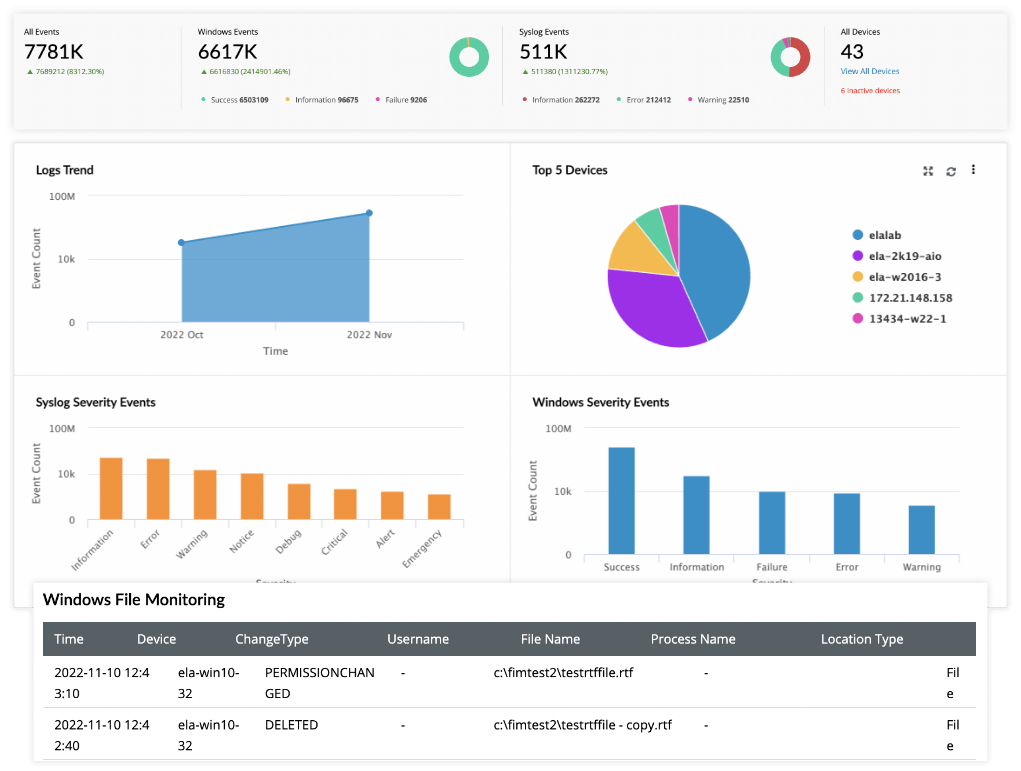

Monitoramento de rede em tempo real

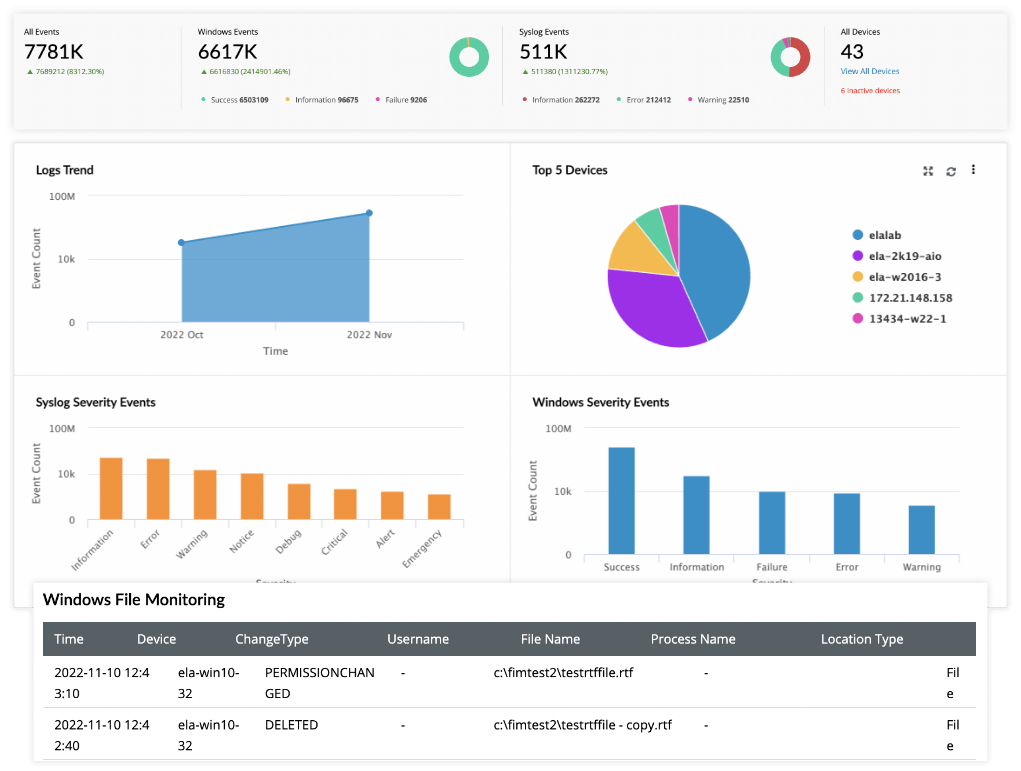

Colete, correlacione, analise e monitore sua rede com EventLog Analyzer. A de monitoramento de log coleta sem interrupções logs de várias fontes presentes na rede e audita os logs em tempo real para acompanhar atividades como alterações de configuração, alterações de regras, das políticas de segurança, de registros, eventos do sistema e outros eventos de segurança importantes que ocorram na rede. Isso pode ajudar a detectar e prevenir ameaças aos dados do titular do cartão.

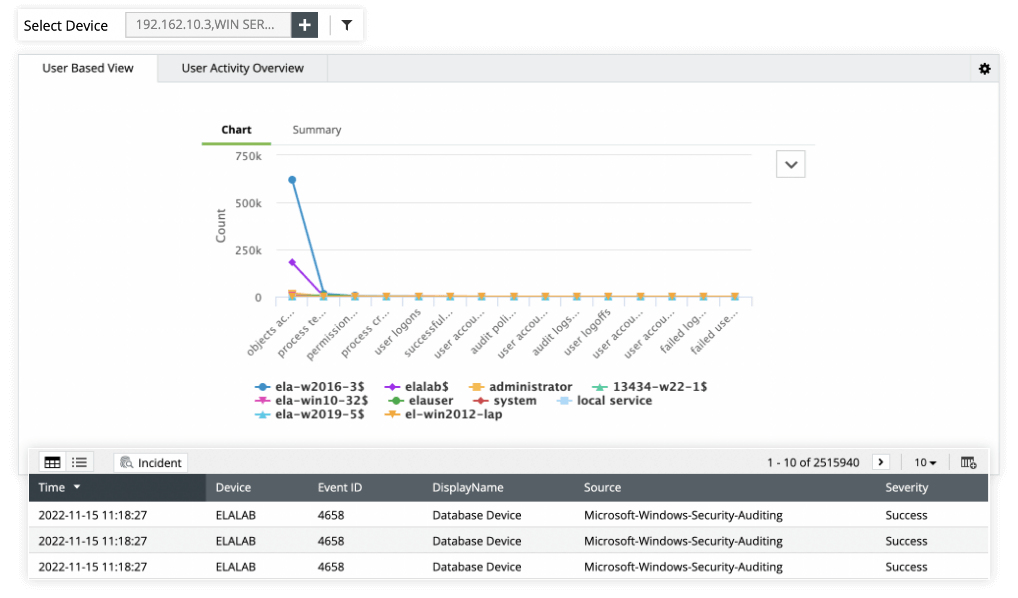

Monitoramento de acesso do usuário

Obtenha informações precisas das atividades do usuário ao Esta funcionalidade pode ser particularmente útil para evitar ataques internos e violações de segurança, uma vez que ele classifica cada atividade de usuário com base na ID do evento, dispositivo, horário, fonte e gravidade.

O EventLog Analyzer mantém uma etiqueta em atividades de usuários com privilégios e regulares para relatar eventos críticos como logons e logoffs de usuários, falha de logon, eliminação de logs corretamente auditados, alterações na politica de auditoria, objetos acessados, alterações na conta de usuário e muito mais. Além disso, você pode aproveitar nosso monitoramento de integridade de arquivo para ser informado quando ocorrerem alterações críticas nos arquivos.

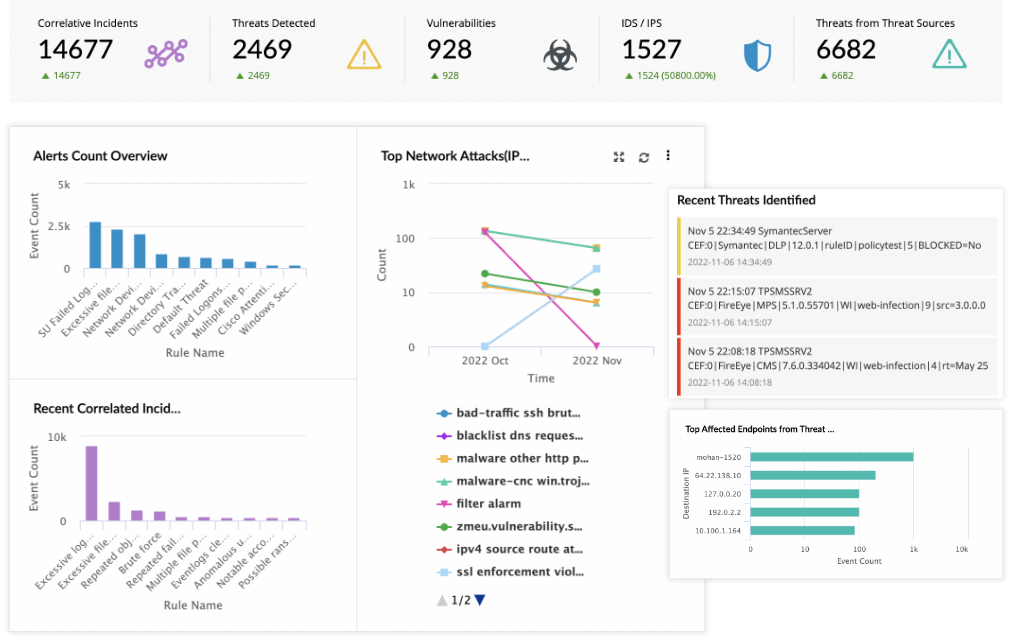

Reporte de ataque à rede

Detecte ameaças de segurança de forma precisa e identifique padrões de ataque com as funções de inteligência de ameaças e correlação de eventos do EventLog Analyzer. Com mais de 30 regras de correlação pré-elaboradas, um criador de correlação personalizado e feeds de ameaças dinamicamente atualizados, a solução de conformidade ajuda a detectar um ataque cibernético em seu estágio inicial.

Você também encontrará relatórios completos sobre ataques específicos com detalhes da porta de entrada, do usuário envolvido, do nível de segurança, da fonte e da ID do evento. Essa riqueza de informações ajuda a tomar medidas de correção rapidamente para evitar ataques em grande escala.

Monitoramento de rede em tempo real

Colete, correlacione, analise e monitore sua rede com EventLog Analyzer. A solução de monitoramento de log coleta sem interrupções logs de várias fontes presentes na rede e audita os logs em tempo real para acompanhar atividades como alterações de configuração, alterações de regras, das políticas de segurança, de registros, eventos do sistema e outros eventos de segurança importantes que ocorram na rede. Isso pode ajudar a detectar e prevenir ameaças aos dados do titular do cartão.

Soluções relacionadas oferecidas pelo EventLog Analyzer:

Auditoria de dispositivos em rede

Monitoramento dos dispositivos no perímetro da rede para prevenir invasões e pronto para uso. O EventLog Analyzer suporta mais de 750 fontes de log, incluindo firewall, switches, roteadores, IDSs e IPSs.

Saiba maisAuditoria de log de aplicação

Rastreie bancos de dados críticos para o negócio e servidores web na rede e detecte tentativas de ataque, roubo de dados, alterações em contas de usuários e muito mais com a auditoria de log de aplicação do EventLog Analyzer.

Saiba maisAnálise de logs

Obtenha insights pertinentes dos logs da rede com DNTs intuitivos, modelos de relatórios predefinidos e perfis de alerta que são cuidadosamente planejados para atender às necessidades de segurança e auditoria da organização.

Monitoramento de integridade de arquivo

Assegure a integridade ao monitorar alterações, incluindo a criação, exclusão, modificação e renomeação de arquivos críticos. Receba alertas instantâneos quando atividades suspeitas forem detectadas.

5 motivos

para escolher o EventLog Analyzer para o gerenciamento de conformidade PCI DSS

- 1. Relatórios de conformidade prontos para auditoria

- 2. Notificação de violação

- 3. Tratamento seguro dos dados

- 4. Relatórios personalizados

- 5. Análise pericial

Relatórios de conformidade prontos para auditoria

Atenda às regulamentações de TI sem esforço com os relatórios preparados para auditoria. Utilize modelos de relatório predefinidos para as regulamentações de conformidade de maior destaque, incluindo GDPR, PCI DSS, HIPAA, ISO 27001, SOX, FISMA, CCPA e muito mais.

Notificação de violação

Receba alertas instantâneos quando violações de conformidade na rede forem detectadas. A solução de gerenciamento de conformidade verifica sua rede em tempo real para procurar qualquer sinal de violação e evitar as consequências da ausência de conformidade.

Tratamento seguro dos dados

Garanta a segurança dos dados com arquivamento seguro de log do Windows, Unix e outros dispositivos syslogs em seu ambiente. Será feito o hash do log e, além disso, ele será criptografado, marcado com data/hora e arquivado para armazenamento seguro.

Relatórios personalizados

Além dos modelos de relatório predefinidos presentes no console, você também pode personalizar um relatório para abarcar qualquer auditoria interna ou de segurança específica da sua organização.

Análise pericial

Aprofunde-se e encontre a causa raiz de qualquer ataque que ocorra em sua rede com a função de busca avançada, filtro e análise pericial do EventLog Analyzer.

Como o EventLog Analyzer

atende aos requisitos do PCI DSS?

| Requisitos do PCI | O que são? | Relatórios predefinidos no EventLog Analyzer |

|---|---|---|

| Requisito PCI-DSS 1.1 | Instale e mantenha uma configuração de firewall e roteador para proteger os dados do titular do cartão. |

|

| Requisito PCI-DSS 1.2 | Faça configurações de firewall e roteador que restrinjam conexões entre redes não confiáveis e quaisquer componentes do sistema no ambiente de dados do titular do cartão. |

|

| Requisito PCI-DSS 6.6 | Certifique-se de que todas as aplicações web voltadas para o público estejam protegidas contra ataques conhecidos, seja pela revisão de vulnerabilidades do código ao menos uma vez ao ano ou pela instalação de um firewall de aplicação web na frente das aplicações web voltadas para o público. |

|

| Requisito PCI-DSS 10.1 | Estabeleça um processo para vincular todo acesso aos componentes do sistema (especialmente acessos realizados com privilégios administrativos, como à pasta raiz) a cada usuário individualmente. |

|

| Requisito PCI-DSS 10.2.1 | Institua procedimentos de auditoria para monitorar acesso de usuários aos dados do titular do cartão. |

|

| Requisito PCI-DSS 10.2.2 | Estabeleça procedimentos para monitorar todas as ações realizadas por qualquer indivíduo com privilégios administrativos ou com acesso à pasta raiz. |

|

| Requisito PCI-DSS 10.2.3 | Garanta o acesso a todas as trilhas de auditoria que permite que as empresa estejam em conformidade com os controles internos através do rastreamento de logs de eventos em busca de qualquer modificação na política de auditoria de segurança. |

|

| Requisito PCI-DSS 10.2.6 | Inicialização de logs de auditoria para solicitar procedimentos que revisem regularmente as atividades do sistema de informações, como os logs de auditoria. |

|

| Requisito PCI-DSS 10.2.7 | Estabeleça procedimentos para auditar a criação e exclusão de objetos em nível de sistema. |

|

Perguntas frequentes

O que é PCI DSS?

PCI DSS, o padrão de segurança de dados da indústria de cartões de pagamento, é um conjunto de normas de segurança que servem para proteger as informações dos titulares de cartão contra brechas de segurança. Seu objetivo é ajudar a garantir a proteção das informações do cartão contra roubos de dentro da organização e também contra força bruta externa. Com o aumento das ameaças à segurança, estar em conformidade com o PCI-DSS é de suma importância para comércios que lidam com cartões de pagamento, ou seja, cartões de crédito, débito e de acesso a caixa eletrônico, e as repercussões das não conformidades podem ser desastrosas para a reputação e as finanças da organização.

Como você pode se adequar ao PCI DSS?

Para estabelecer a conformidade, o PCI-DSS lista 12 requisitos principais e 2 requisitos-anexos especiais que, quando aplicados na organização, fortalecerão consideravelmente a segurança das informações do titular do cartão que a organização manipula. Para que uma organização esteja em conformidade com a PCI, ela precisa aderir a todas as condições descritas nos requisitos, em termos de segurança de rede e de recursos.

Com as crescentes ameaças à segurança, a conformidade com o PCI-DSS é de extrema importância para os comerciantes que lidam com cartões de pagamento, e as repercussões da não conformidade podem ser desastrosas para a reputação e as finanças da organização.

Embora estar em conformidade com o PCI DSS v4.0 já seja uma tarefa difícil, também é obrigatório comprovar que sua organização está em conformidade com o padrão por meio de um conjunto de relatórios ou respondendo a questionários durante a auditoria da PCI. Essa auditoria da PCI é realizada com um conjunto de questionários ou por um Avaliador de Segurança Qualificado, externo à organização.