Embora a computação em nuvem ofereça maior escalabilidade, inovação e eficiência operacional, ela também traz um novo conjunto de riscos, ameaças e desafios de segurança. Desde proteger dados sensíveis até gerenciar controles de acesso, garantir conformidade e se defender contra ciberataques sofisticados, as organizações precisam enfrentar um cenário de segurança em nuvem em constante evolução. Construir uma base sólida em segurança na nuvem é essencial para proteger tanto os dados quanto a continuidade dos negócios.

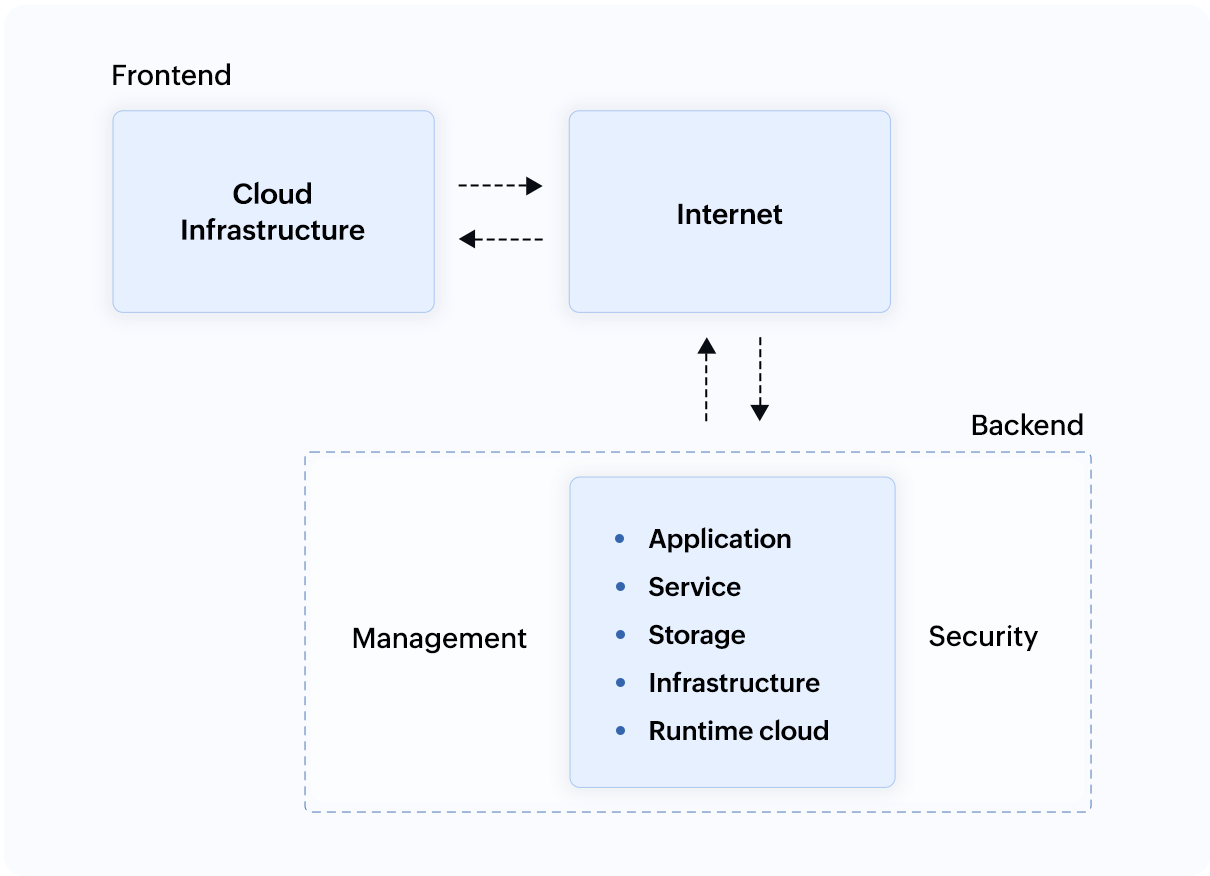

Figura 1: Arquitetura de computação em nuvem

Riscos de segurança na nuvem x Ameaças x Desafios da segurança na nuvem

Antes de continuarmos, é importante entender a diferença entre riscos, ameaças e desafios em um ambiente de nuvem para lidar com eles com mais facilidade. A seguir estão as principais diferenças entre os três:

| | O que são? | Cenário de exemplo |

|---|

| Riscos de segurança na nuvem | Um risco de segurança na nuvem refere-se à possibilidade de consequências negativas decorrentes de vulnerabilidades em um sistema em nuvem. Esses riscos indicam a chance de que os dados, as operações ou a reputação de uma organização sejam comprometidos por meio da exploração dessas vulnerabilidades, seja de forma intencional por agentes maliciosos ou de maneira acidental por erros humanos. É importante destacar que essas vulnerabilidades só se tornam ameaças quando de fato são exploradas por atacantes ou agentes internos. | Um bucket de armazenamento mal configurado na nuvem pode expor dados sensíveis de clientes, aumentando o risco de violação de dados e possíveis penalidades por descumprimento de normas de conformidade. |

| Ameaças à segurança na nuvem | As ameaças à segurança na nuvem são perigos potenciais ou atividades maliciosas que exploram vulnerabilidades para obter acesso não autorizado, causar vazamento de dados, interrupções de serviço ou outros impactos prejudiciais. Essas ameaças podem se originar de desastres naturais, agentes internos ou atacantes externos. | Um exemplo é quando um hacker utiliza credenciais roubadas para acessar, sem autorização, databases hospedados na nuvem com o objetivo de exfiltrar dados sensíveis. |

| Desafios da segurança na nuvem | Os desafios da segurança na nuvem referem-se às dificuldades enfrentadas por uma organização ao implementar, gerenciar e manter medidas de segurança eficazes em ambientes baseados em nuvem. Esses desafios geralmente estão ligados à complexidade das tecnologias em nuvem, ao modelo de responsabilidade compartilhada e à constante evolução das ameaças cibernéticas. Eles podem dificultar a proteção de dados, aplicações e serviços na nuvem. | Por exemplo, uma organização pode ter dificuldades para proteger um ambiente multi-nuvem devido à escassez de profissionais qualificados e à falta de padronização nas ferramentas de segurança utilizadas. |

Os 5 principais riscos de segurança na nuvem

A seguir estão os cinco riscos ou vulnerabilidades mais comuns relacionados à segurança na nuvem:

| Risco | O que são? | Causas |

|---|

| Perda de dados | A perda de dados refere-se à destruição, exclusão, corrupção ou indisponibilidade acidental de informações, tornando os dados inutilizáveis ou irrecuperáveis. Esse é um risco relevante em ambientes de nuvem devido ao modelo de responsabilidade compartilhada e à dependência de provedores externos. | - Ausência de planos adequados de backup e recuperação

- Controle de acesso e permissões inadequados

- Erros humanos e exclusões acidentais

- Ameaças internas com intenção maliciosa

- Falhas na criptografia de dados

|

| Serviços mal configurados | Serviços em nuvem mal configurados representam um risco significativo à segurança em ambientes baseados em nuvem. Esse tipo de vulnerabilidade ocorre quando recursos, aplicações ou serviços são configurados de forma incorreta, criando brechas que podem ser exploradas. Essa situação é comum devido à complexidade dos ambientes em nuvem e ao modelo de responsabilidade compartilhada. | - Erros humanos e falhas de configuração manuais

- Políticas de IAM com permissões excessivas

- Recursos públicos acessíveis e controles de acesso insuficientes

- Configurações de rede inseguras e portas abertas

- Falta de automação e de ferramentas adequadas para gerenciamento de configuração

|

| Falta de visibilidade | A falta de visibilidade refere-se à incapacidade de monitorar, rastrear ou compreender completamente dados, configurações e atividades dentro da arquitetura de nuvem. Essa limitação cria pontos cegos que dificultam a detecção de ameaças, o cumprimento de requisitos de conformidade e a eficiência operacional. | - Complexidade das arquiteturas em nuvem

- Ferramentas de monitoramento e geração de logs insuficientes

- Falta de compreensão sobre o modelo de responsabilidade compartilhada

- Presença de shadow IT e má gestão de recursos

- Ausência de especialização técnica e capacitação da equipe

|

| Má compreensão do modelo de responsabilidade compartilhada | Um dos paradigmas mais importantes da segurança em nuvem é o modelo de responsabilidade compartilhada, que determina quais aspectos da segurança são de responsabilidade do cliente e quais ficam a cargo do provedor. Quando esse modelo é mal interpretado, podem surgir falhas graves que deixam áreas críticas expostas. | - Supor que os provedores de nuvem são responsáveis por toda a segurança

- Interpretação equivocada das responsabilidades pela proteção de dados

- Funções e responsabilidades mal definidos entre cliente e provedor

- Negligência em relação à segurança da aplicação e dos dados

- Falta de conscientização sobre responsabilidades em ambientes multi-nuvem

|

| Riscos relacionados à conformidade regulatória | O risco regulatório na segurança da nuvem ocorre quando uma organização não cumpre requisitos legais, setoriais ou contratuais relacionados à proteção de dados e sistemas. Esse tipo de falha pode resultar em consequências graves, como multas, processos judiciais e danos à reputação. | - Descumprimento de regulamentos de privacidade de dados, como LGPD ou HIPAA

- Não conformidade com normas específicas do setor, como PCI DSS ou FedRAMP

- Violações relacionadas à residência ou soberania dos dados

- Monitoramento e geração de relatórios de conformidade inadequados

- Gerenciamento deficiente de fornecedores e terceiros

|

As 5 principais ameaças à segurança na nuvem

A seguir estão cinco ameaças comuns relacionadas à segurança na nuvem:

| Ameaça | O que são? | Causas |

|---|

| Violação de dados | Uma violação de dados em um ambiente de nuvem refere-se ao acesso não autorizado ou ao roubo de dados sensíveis que estão armazenados, processados ou em trânsito na nuvem. Esse tipo de incidente pode causar perdas financeiras, danos à reputação, processos judiciais e perda da confiança dos clientes. | - IAM fraco

- Serviços em nuvem mal configurados

- Ameaças internas

- Aplicações e APIs com vulnerabilidades conhecidas

- APTs e malware

|

| APIs e interfaces inseguras | Interfaces e APIs são componentes essenciais dos ambientes em nuvem, pois permitem a comunicação entre usuários, aplicações e sistemas. No entanto, quando não são devidamente protegidas, tornam-se pontos de entrada vulneráveis para agentes maliciosos, possibilitando acessos não autorizados, violação de dados e interrupções nos serviços. | - Falta de autenticação e autorização adequadas

- Validação de entrada e tratamento de erros insuficientes

- Endpoints expostos com controles de segurança inadequados

- Vulnerabilidades não corrigidas no código da API

- Permissões excessivas e exposição desnecessária de dados

|

| Sequestro de contas | O sequestro de contas em ambientes de nuvem ocorre quando invasores obtêm acesso não autorizado a contas de usuários. Isso pode resultar no roubo de informações confidenciais, alterações em serviços ou interrupções nas operações, comprometendo a confidencialidade, integridade e disponibilidade dos recursos da organização. | - Uso de credenciais fracas ou comprometidas

- Ataques de phishing

- Ausência de MFA

- Exploração de chaves de API ou tokens de acesso

- Falta de monitoramento eficaz de atividades suspeitas

|

| Ataques de negação de serviço distribuída (DDoS) | Os ataques DDoS representam uma ameaça significativa em ambientes de nuvem. Neles, invasores sobrecarregam servidores, redes ou aplicações com tráfego excessivo, com o objetivo de interromper os serviços. A escalabilidade dos recursos da nuvem pode tornar esses ambientes tanto alvos quanto facilitadores desse tipo de ataque, resultando em interrupções severas, tempo de inatividade e perdas financeiras. | - Exploração da elasticidade e dos recursos da nuvem

- Proteções insuficientes na camada de rede

- Segurança inadequada na camada de aplicação

- Falta de mecanismos de limitação de taxa e filtragem de tráfego

- Firewalls ou grupos de segurança mal configurados

|

| Ameaça interna | Em ambientes de nuvem, ameaças internas são riscos de segurança que se originam de pessoas com acesso legítimo à infraestrutura da organização, como colaboradores, contratados ou fornecedores. Esse acesso pode ser usado, de forma intencional ou acidental, para fins maliciosos. As consequências incluem interrupções de serviço, perdas financeiras e vazamento de dados sensíveis. | - Ações maliciosas de colaboradores ou contratados

- Negligência ou erro humano

- Controles de acesso inadequados

- Funções e níveis de privilégio mal definidos

- Falta de monitoramento e auditoria eficazes

|

Os 10 principais desafios de segurança na nuvem

A seguir estão os desafios mais comuns relacionados à segurança na nuvem:

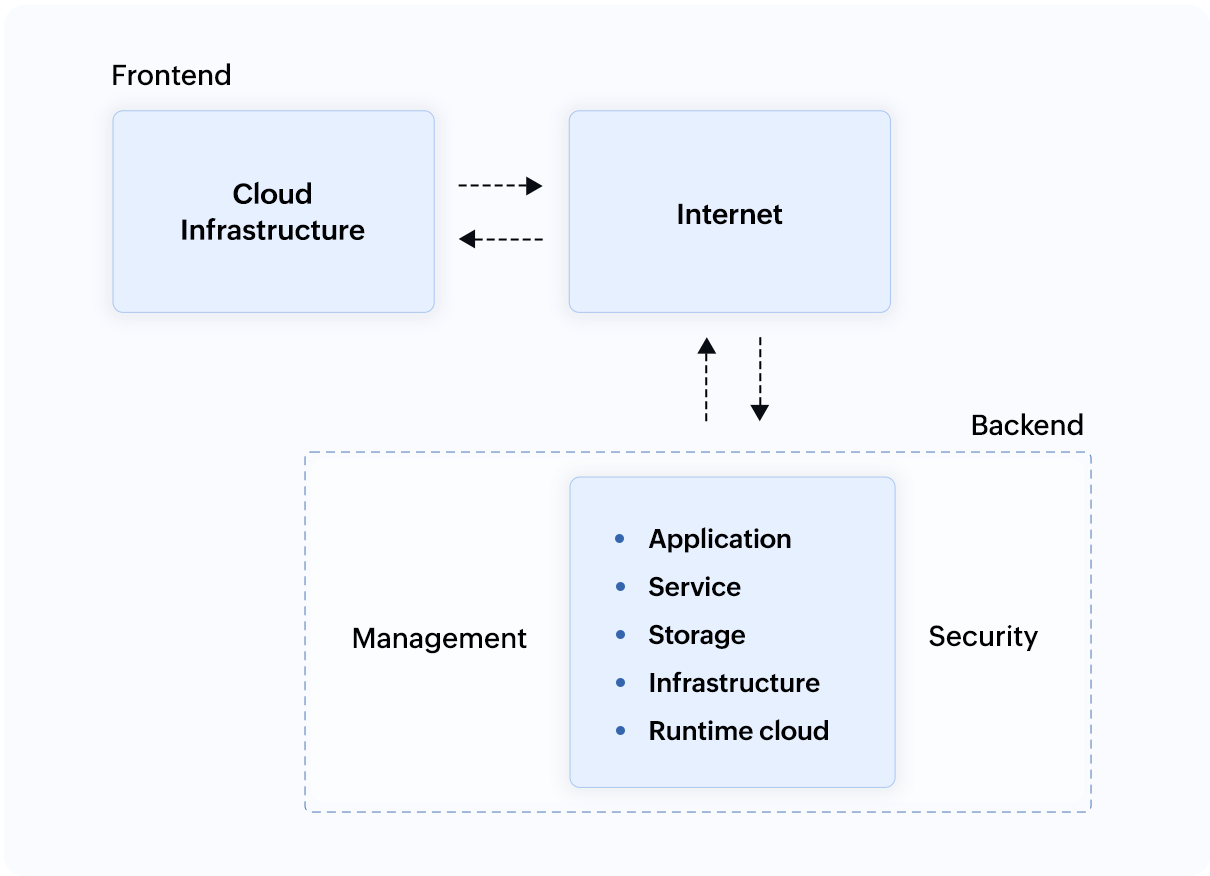

Figura 2: Desafios de segurança na nuvem.

1. Configuração incorreta

| O que são? | Um dos problemas mais comuns e relevantes de segurança na nuvem é a configuração incorreta. Ela ocorre quando recursos, serviços ou aplicações são mal configurados, ficando expostos a possíveis explorações. |

| Causas | - Complexidade dos ambientes em nuvem

- Erros humanos

- Falta de visibilidade e de gerenciamento de ativos

- Dificuldades relacionadas à escalabilidade rápida e à automação

- Práticas de segurança fracas ou inconsistentes

|

| Solução com SIEM | - Auditorias automatizadas de configuração: Soluções SIEM realizam verificações automáticas das configurações com base em melhores práticas e políticas de segurança, sinalizando violações em tempo real.

- Alertas sobre alterações de configuração: Soluções SIEM monitoram mudanças nos ambientes e alertam as equipes de segurança sempre que modificações suspeitas forem detectadas, evitando que vulnerabilidades passem despercebidas.

- Integração com ferramentas de segurança em nuvem: Soluções SIEM podem se integrar com ferramentas nativas da nuvem, como AWS Config e Azure Security Center, para validar continuamente as configurações e acompanhar possíveis desvios.

|

2. Desafios no gerenciamento de identidade e acesso

| O que são? | Gerenciar permissões e acessos para um grande número de usuários e serviços em nuvem pode levar a acessos não autorizados e à atribuição de privilégios excessivos. |

| Causas | - Controles de acesso excessivamente permissivos

- Funções e políticas mal configuradas

- Proliferação de identidades e gerenciamento de contas inadequado

- Práticas fracas de autenticação

- Complexidade em ambientes multi-nuvem e híbridos

|

| Solução com SIEM | - Monitoramento centralizado de identidade e acesso (IAM): Soluções SIEM coletam e analisam logs de IAM para rastrear atividades de usuários, elevações de privilégio e tentativas de acesso não autorizadas.

- Análise de comportamento de usuários e entidades (UEBA): Soluções SIEM detectam atividades anômalas que se desviam dos padrões usuais de um usuário, como o acesso a recursos sensíveis que ele normalmente não utiliza.

- Alertas para atividades suspeitas: Soluções SIEM emitem alertas em tempo real sobre comportamentos de risco, como tentativas de login malsucedidas, aumento de privilégio ou acessos realizados em horários incomuns.

|

3. Problemas de conformidade e regulamentação

| O que são? | Estar em conformidade com regulamentações aplicáveis à nuvem, como LGPD, HIPAA ou PCI DSS, pode ser um desafio, especialmente por causa do modelo de responsabilidade compartilhada e das questões envolvendo soberania dos dados. |

| Causas | - Falta de entendimento dos requisitos regulatórios

- Dificuldades relacionadas à residência e soberania dos dados

- Controles de segurança e auditoria inadequados

- Falta de conformidade consistente em ambientes multi-nuvem

- Mecanismos insuficientes para documentação e geração de relatórios

|

| Solução com SIEM | - Relatórios de conformidade automatizados: Ferramentas SIEM automatizam a coleta e análise de logs em ambientes de nuvem, facilitando e padronizando a geração de relatórios de conformidade.

- Monitoramento contínuo de conformidade: Soluções SIEM monitoram os serviços em nuvem em tempo real para detectar violações de conformidade, como acessos não autorizados ou movimentações indevidas de dados.

- Trilhas de auditoria: Ferramentas SIEM garantem a retenção segura de logs, permitindo que as organizações comprovem sua conformidade durante auditorias e inspeções regulatórias.

|

4. Falta de visibilidade e monitoramento

| O que são? | A visibilidade limitada em ambientes de nuvem dificulta a detecção de ameaças e a gestão de incidentes de segurança. |

| Causas | - Inventário insuficiente de ativos em nuvem

- Acesso limitado a registros e métricas em tempo real

- Monitoramento inconsistente em ambientes multi-nuvem e híbridos

- Volume excessivo de alertas e falsos positivos

- Falta de integração entre ferramentas e sistemas de monitoramento

|

| Solução com SIEM | - Monitoramento unificado de segurança: Soluções SIEM agregam logs de todos os serviços em nuvem, oferecendo uma visão centralizada de todas as atividades, eventos e possíveis incidentes de segurança.

- Detecção de ameaças em tempo real: Ferramentas SIEM aplicam análises em tempo real para detectar anomalias, atividades suspeitas ou ameaças emergentes que poderiam passar despercebidas em ambientes de nuvem complexos.

- Dashboards e relatórios: Soluções SIEM oferecem dashboards personalizáveis para visualização dos dados de segurança na nuvem e geração de relatórios detalhados sobre a postura de segurança.

|

5. Ataques cibernéticos (como DDoS, ameaças internas ou ransomware)

| O que são? | Ambientes em nuvem são suscetíveis a uma variedade de ataques cibernéticos, incluindo DDoS, ameaças internas, ransomware e ameaças avançadas como APTs. |

| Causas | - Exploração de vulnerabilidades na infraestrutura de nuvem

- Controles de acesso e gerenciamento de privilégios ineficazes

- Táticas sofisticadas de engenharia social e phishing

- Gerenciamento inadequado de patches e software desatualizado

- Ameaças internas e credenciais comprometidas

|

| Solução com SIEM | - Detecção e correlação de ameaças: Soluções SIEM utilizam análise comportamental e aprendizado de máquina para correlacionar eventos de várias fontes e detectar ataques cibernéticos precocemente, como padrões anormais de login ou picos de tráfego incomuns.

- Resposta automatizada a incidentes: Soluções SIEM podem acionar respostas automáticas para mitigar ataques, como bloqueio de IPs suspeitos ou isolamento de contas comprometidas.

- Alertas em tempo real: Soluções SIEM fornecem alertas imediatos sobre comportamentos suspeitos, como ataques DDoS ou ameaças internas, possibilitando intervenção rápida.

|

6. Escassez de profissionais qualificados

| O que são? | É desafiador gerenciar e proteger infraestruturas em nuvem de forma eficaz devido à escassez global de profissionais de segurança cibernética. |

| Causas | - Evolução acelerada das tecnologias em nuvem

- Alta demanda por profissionais especializados em segurança na nuvem

- Poucas oportunidades de treinamento e desenvolvimento

- Pouca ênfase em segurança na nuvem no ensino tradicional de TI

- Dificuldade em reter talentos experientes em segurança

|

| Solução com SIEM | - Operações de segurança simplificadas: Soluções SIEM reduzem a complexidade operacional ao automatizar a detecção de ameaças, a resposta a incidentes e o gerenciamento de logs, exigindo menos recursos para um monitoramento eficaz.

- Inteligência de ameaças centralizada: Plataformas SIEM geralmente incluem integração com feeds de inteligência de ameaças, que auxiliam as equipes de segurança a detectar ameaças emergentes mesmo sem expertise especializada.

- Workflows automatizados: Soluções SIEM automatizam tarefas repetitivas como análise de logs e resposta a incidentes, facilitando o trabalho das equipes de segurança.

|

7. Gerenciamento de uma superfície de ataque em constante evolução

| O que são? | A natureza dinâmica dos ambientes em nuvem amplia continuamente a superfície de ataque, já que infraestrutura e serviços estão em constante mudança. |

| Causas | - Escalonamento e expansão dinâmicos dos ambientes em nuvem

- Proliferação de dispositivos IoT e de borda

- Adoção crescente de arquiteturas multi-nuvem e híbridas

- Implementação frequente de novas aplicações e serviços

- Falta de visibilidade abrangente sobre ativos e riscos

|

| Solução com SIEM | - Descoberta contínua de ativos: Plataformas SIEM se integram a ferramentas de gerenciamento de ativos em nuvem para identificar e rastrear continuamente novos recursos, garantindo que estejam sob monitoramento de segurança desde o início.

- Detecção de ameaças adaptável: Conforme os ambientes evoluem, soluções SIEM ajustam suas regras de detecção para cobrir novos ativos, vetores de ataque e padrões de comportamento.

- Monitoramento em tempo real de todos os ativos: Soluções SIEM realizam monitoramento contínuo de serviços e recursos em nuvem, buscando sinais de comprometimento e assegurando que recursos recém-implementados ou atualizados estejam sempre protegidos.

|

8. Violação de dados

| O que são? | Vazamentos de dados em ambientes de nuvem podem ocorrer devido a controles de acesso inadequados, configurações incorretas ou ataques direcionados, representando sérios riscos à segurança das informações. |

| Causas | - Recursos mal configurados, como buckets de armazenamento ou databases

- Mecanismos fracos de autenticação e autorização

- Ameaças internas e acessos não autorizados

- Exploração de vulnerabilidades em softwares

- Práticas inadequadas de criptografia de dados

|

| Solução com SIEM | - Prevenção contra perda de dados (DLP): Ferramentas SIEM podem ser integradas a soluções de DLP para monitorar e bloquear transferências não autorizadas de dados, prevenindo vazamentos ou roubo de informações sensíveis.

- Correlação de eventos e alertas: Soluções SIEM correlacionam eventos de aplicações em nuvem, databases e logs de atividades de usuários para detectar possíveis violações, como downloads em larga escala ou tentativas de acesso não autorizado.

- Análise pericial: Em caso de violação, o SIEM permite realizar análises retrospectivas para identificar a origem e a extensão do incidente, possibilitando uma resposta mais rápida e eficaz.

|

9. Ameaça persistente avançada (APT)

| O que são? | As APTs são ataques cibernéticos sofisticados e duradouros que frequentemente conseguem escapar das defesas tradicionais e têm como alvo ambientes em nuvem de forma contínua. |

| Causas | - Táticas avançadas de engenharia social

- Exploração de vulnerabilidades zero-day

- Práticas fracas de gerenciamento de identidade e acesso

- Falta de segmentação e isolamento de rede

- Ausência de inteligência de ameaças e monitoramento proativo

|

| Solução com SIEM | - Detecção avançada de ameaças: Soluções SIEM utilizam aprendizado de máquina, análise comportamental e inteligência de ameaças para identificar sinais de comprometimento associados a APTs, mesmo em ataques lentos e discretos.

- Monitoramento contínuo: Soluções SIEM realizam monitoramento persistente em busca de padrões de comportamento incomuns, como movimentações laterais ou exfiltração de dados.

- Integração com inteligência de ameaças: Ferramentas SIEM se integram a feeds de inteligência para ajudar na identificação e resposta a táticas, técnicas e procedimentos usados em ataques do tipo APT.

|

10. APIs inseguras

| O que são? | APIs inseguras expõem serviços em nuvem a riscos como vazamento de dados e acessos não autorizados, especialmente por serem frequentemente a principal interface de comunicação entre serviços em nuvem. |

| Causas | - Falta de autenticação e autorização adequadas

- Exposição excessiva de dados por meio da API

- Falhas na validação e sanitização das entradas dos usuários

- Mecanismos inadequados de limitação e controle de taxa

- Endpoints desatualizados ou com manutenção insuficiente

|

| Solução com SIEM | - Monitoramento de tráfego de API: Soluções SIEM monitoram solicitações e respostas de APIs, detectando anomalias como acessos inesperados a dados ou padrões incomuns de chamadas que possam indicar tentativas de ataque.

- Integração com segurança de APIs: Plataformas SIEM se integram a ferramentas específicas de segurança para APIs, identificando vulnerabilidades ou configurações incorretas e oferecendo proteção contra ameaças como injeções de código ou vazamento de dados.

- Alertas para atividades suspeitas em APIs: Ferramentas SIEM emitem alertas quando identificam chamadas suspeitas, como múltiplas tentativas de login fracassadas, acessos não autorizados a dados sensíveis ou volumes anormais de solicitações vindos de um único IP.

|

Acesse esta página para saber mais sobre melhores práticas e a importância de obter visibilidade sobre o uso de aplicações em nuvem e o comportamento dos usuários para evitar violações de segurança.

Para ler mais sobre segurança em nuvem,acesse esta página.

Pronto para o próximo passo?

Quer proteger as informações sensíveis da sua organização contra o uso indevido? Solicite uma demo personalizada do Log360 da ManageEngine, uma solução SIEM completa que ajuda a detectar, priorizar, investigar e responder a ameaças de segurança.

você também pode explorar a solução por conta própria com uma versão de avaliação gratuita e totalmente funcional por 30 dias do Log360.