A princípio, um software de monitoramento de integridade de arquivos (FIM) pode parecer apenas uma ferramenta de controle de alterações que registra atividades em arquivos, audita acessos, monitora mudanças de permissões, notifica atividades anormais e gera relatórios de conformidade. Mas, em uma análise mais profunda, trata-se de uma solução complexa, que exige políticas bem definidas, regras de correlação ajustadas, triagem de alertas e relatórios de auditoria prontos para garantir a detecção de adulterações não autorizadas em arquivos e prevenir perdas de dados. Por isso, é fundamental ir além da avaliação superficial e considerar os aspectos avançados do FIM para escolher a melhor solução para sua rede.

1. Inventário de ativos integrado

Organizações distribuídas e com grande volume de ativos, precisam de um software FIM com capacidade de gerenciamento de ativos. Um inventário integrado permite organizar e registrar os ativos críticos, ajudando a identificar e priorizar quais arquivos devem ser monitorados continuamente. Monitorar arquivos em ativos não críticos pode gerar excesso de logs e criar ruído desnecessário.

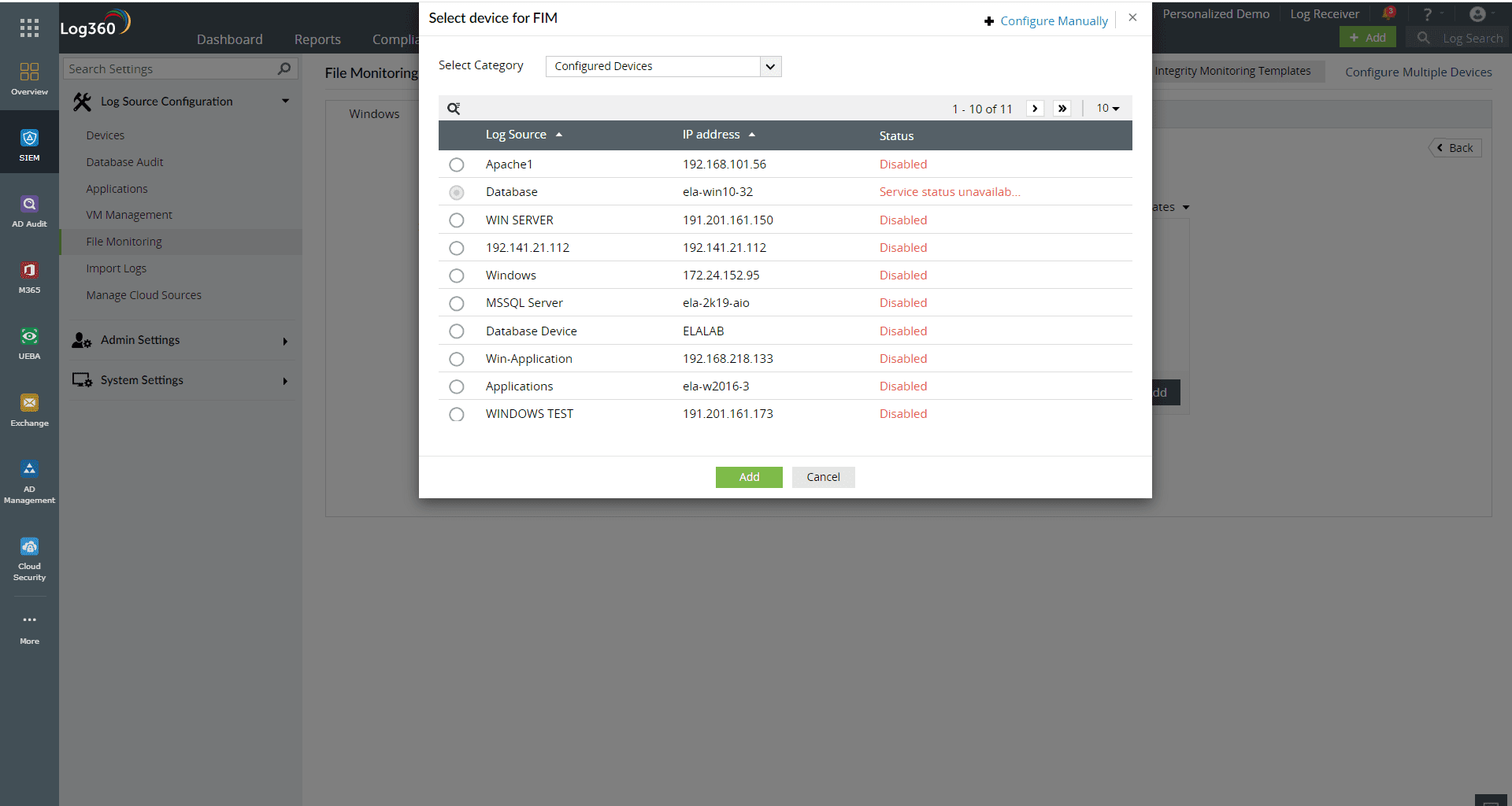

O Log360, como solução SIEM com recursos de FIM integrado, garante o monitoramento da integridade de todos os arquivos e pastas, fornecendo cobertura completa de segurança dos dados da sua rede. Além disso, possibilita configurar o monitoramento e verificar a integridade de arquivos em todas as fontes de dados, incluindo estações de trabalho e servidores de arquivos, em um único console, reunindo segurança, conformidade e TI em um só lugar.

Figura 1: Fontes de configuração do FIM no Log360

2. Cobertura completa de arquivos

Uma solução FIM deve oferecer auditoria de arquivos em Windows e Linux, rastreando alterações não autorizadas em arquivos críticos do sistema, arquivos de configuração, registros e diretórios. Também deve permitir o monitoramento da integridade de dados sensíveis em databases, servidores de arquivos e sistemas de armazenamento.

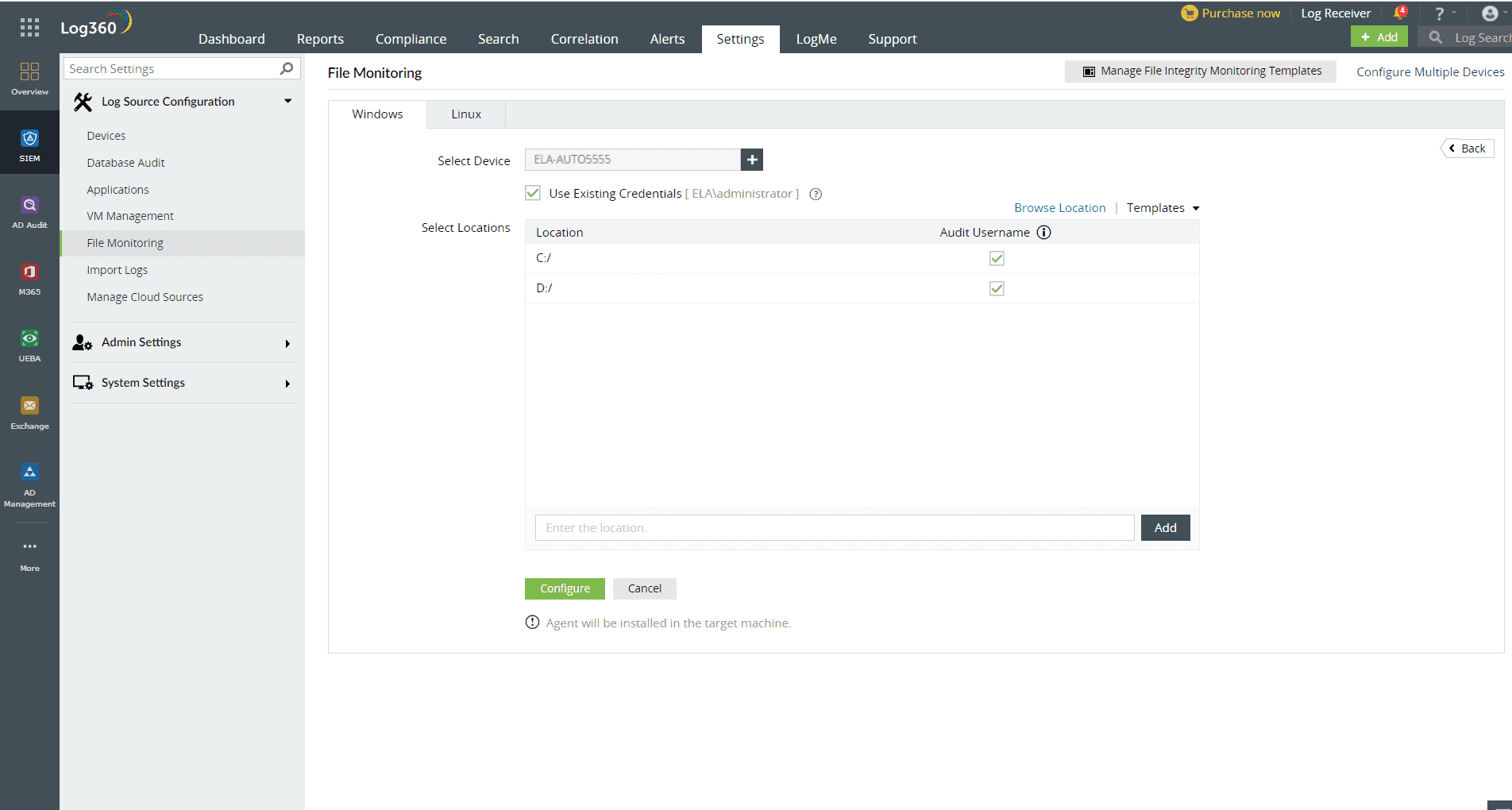

3. Implementação simplificada

O FIM deve ser de fácil implementação em toda a rede, abrangendo sistemas de arquivos, servidores, estações de trabalho e bancos de dados, tudo a partir de um único console. O Log360 permite configurar o FIM para todos os ativos da rede a partir desse console. Uma vez que o domínio da organização é configurado no Log360, todos os dispositivos e aplicações do domínio são descobertos automaticamente. Em seguida, é possível definir o monitoramento de arquivos selecionando os dispositivos ou aplicações descobertos e os diretórios correspondentes que contenham dados sensíveis.

Figura 2: Configuração de monitoramento de arquivos no Log360

4. APIs e integrações

Sua solução de FIM precisa atuar em conjunto e coexistir com outros softwares de segurança do ecossistema de cibersegurança. Para isso, deve incluir APIs nativas e permitir integrações com outras soluções de segurança. Integrações com soluções de gerenciamento de eventos e informações de segurança (SIEM), orquestração, automação e resposta de segurança (SOAR) e análise de comportamento de usuários e entidades (UEBA) possibilitam uma abordagem holística contra ameaças baseadas em arquivos, correlacionando eventos, detectando anomalias e oferecendo respostas automatizadas.

O Log360 combina as capacidades de SIEM, UEBA e FIM para rastrear alterações não autorizadas em arquivos e pastas, auditar servidores de arquivos, monitorar atividades em pastas compartilhadas e registrar tentativas de manipulação de arquivos críticos que contenham informações sensíveis. Além disso, detecta ameaças internas relacionadas à manipulação de dados, roubo ou sabotagem.

5. Gerenciamento de políticas ágeis

As políticas de FIM funcionam como estruturas fundamentais que determinam quais ativos serão monitorados e quais tipos de alterações devem ser rastreadas, de acordo com o tipo e a criticidade do ativo. Essas políticas precisam estar alinhadas às demandas de segurança da rede, permitindo identificar alterações não autorizadas, quem as fez, quando foram feitas e de onde foram realizadas. Por isso, compatibilidade e agilidade são aspectos essenciais do gerenciamento de políticas em FIM. Sua solução deve oferecer:

- Personalização de políticas para atender a necessidades futuras.

- Suporte a políticas diversificadas de acordo com o tipo de ativo.

- Revisões simplificadas e aplicação em toda a rede.

- Gerenciamento intuitivo em um console centralizado.

6. Paradigmas e baselines confiáveis

Paradigmas e baselines determinam a integridade dos arquivos, criando uma impressão digital exclusiva para cada um e rastreando todos os tipos de alterações relacionadas a eles. Esses elementos refletem as ações esperadas sobre os arquivos e o comportamento típico dos mesmos dentro da rede. Um software de FIM deve ser capaz de otimizar paradigmas e baselines para gerar alertas verdadeiramente positivos, evitando o excesso de falsos positivos que resultam em ruído e fadiga de alertas.

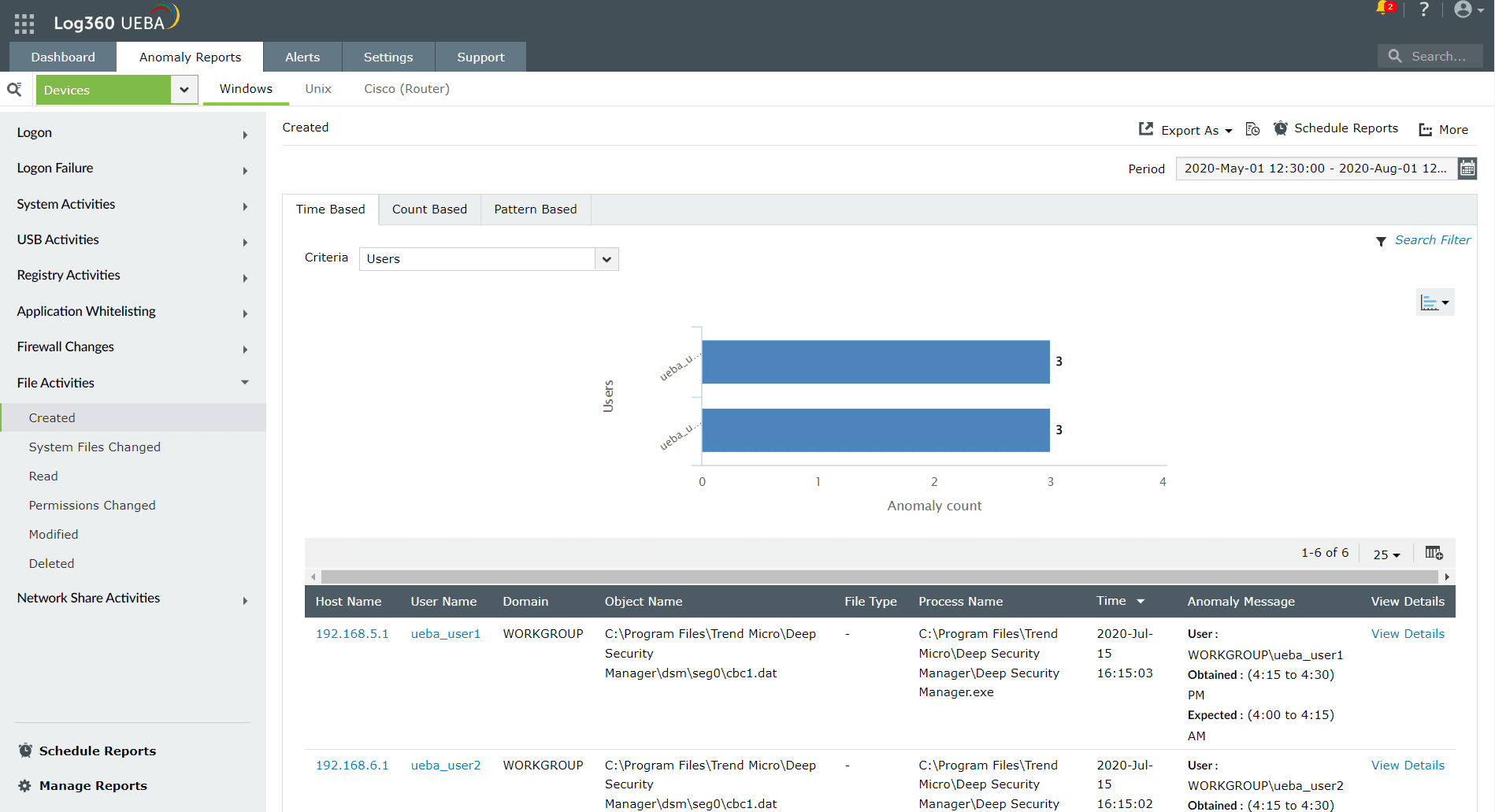

Por isso, é essencial que uma solução de FIM possua paradigmas e baselines confiáveis, garantindo insights realmente acionáveis a partir dos alertas e reduzindo notificações desnecessárias. O UEBA do Log360, com seus recursos avançados de modelagem de anomalias, permite criar modelos para detectar anomalias relacionadas a arquivos com base em tempo, volume e padrão. Ele também aplica análise por grupo de pares e análise de sazonalidade para reduzir falsos positivos, aumentando a precisão da detecção e a eficácia dos alertas.

Figura 3: Relatório de anomalias de atividades de arquivos no Log360

7. Monitoramento e alertas proativos

O monitoramento e a geração de alertas proativos são fundamentais para detectar atividades suspeitas em arquivos no momento em que ocorrem. No entanto, a capacidade de alerta em tempo real de um FIM proativo muitas vezes vem acompanhada de falsos positivos, que geram ruído e desviam a atenção do triador de alertas, dificultando a identificação dos incidentes realmente críticos devido à fadiga de alertas.

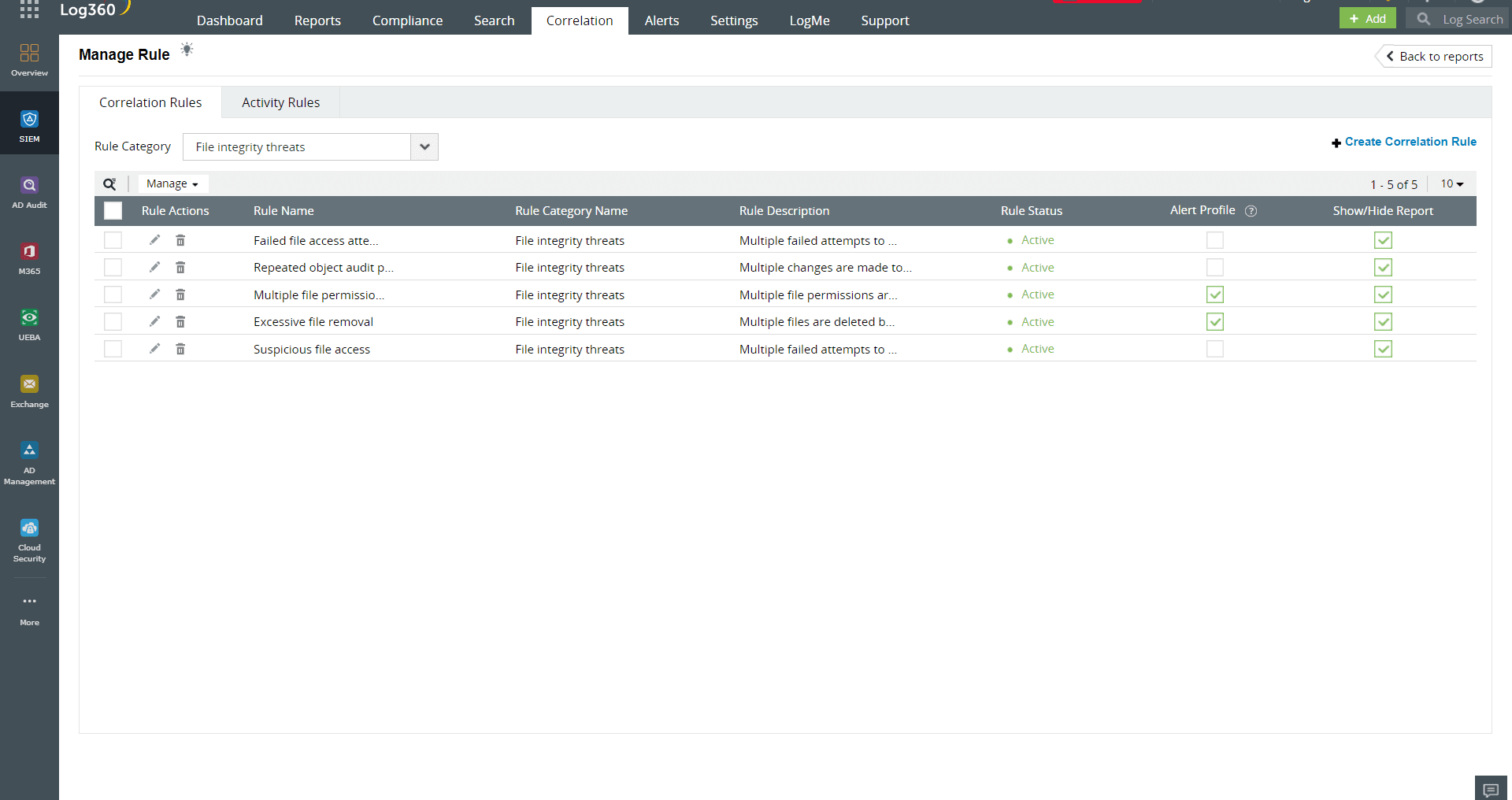

Uma solução de FIM adequada deve ser capaz de classificar automaticamente atividades esperadas e distinguir entre alterações legítimas e alterações anômalas. Isso ajuda a validar os alertas gerados, aprimorar a triagem e tornar os alertas proativos mais eficazes em tempo real. O Log360, com regras de correlação e perfis de alerta predefinidos para monitoramento de arquivos, permite detectar de forma proativa possíveis ameaças e mitigar atividades maliciosas.

Figura 4: Regras de correlação com perfis de alerta para ameaças à integridade de arquivos no Log360

8. Relatórios prontos para auditoria

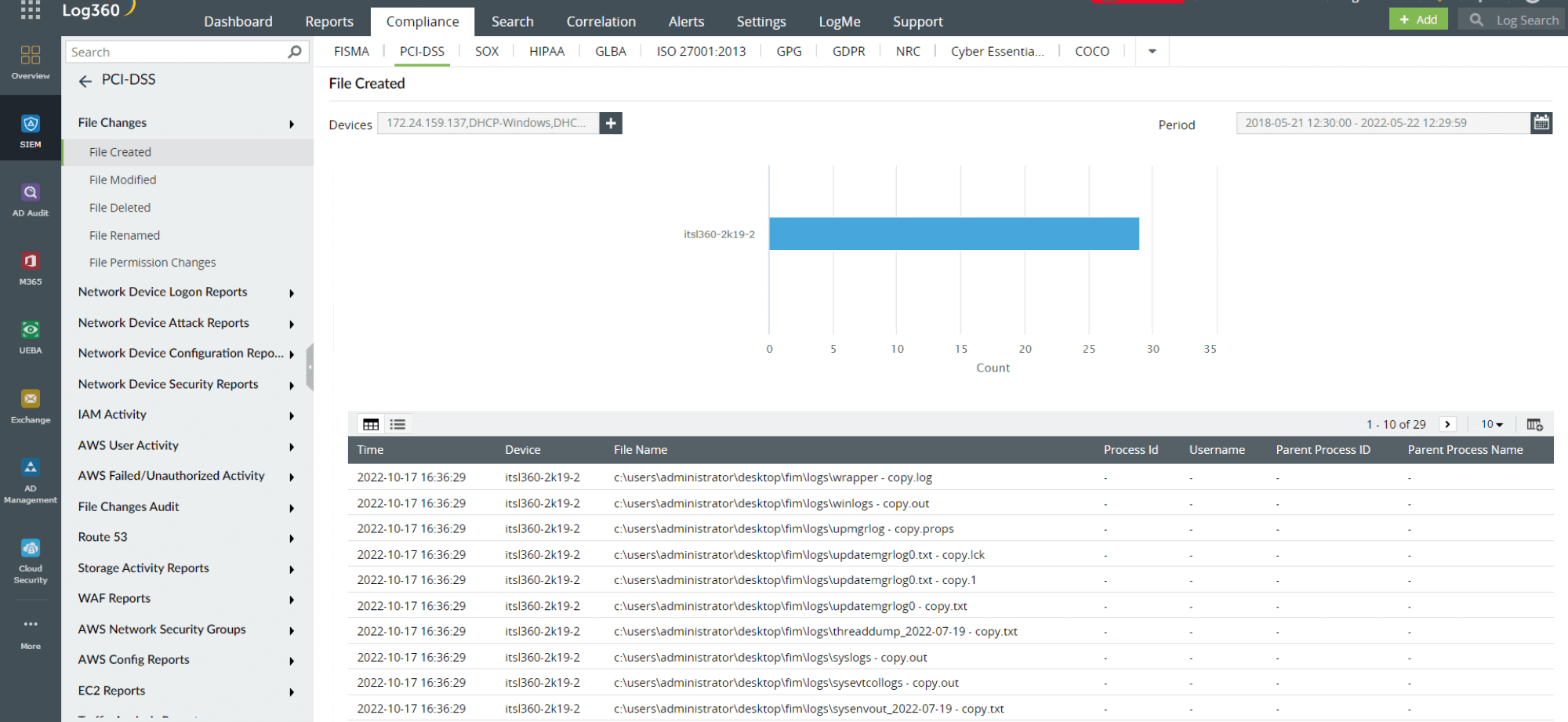

Relatar alterações em arquivos não é apenas essencial para acompanhar a integridade de dados críticos, mas também para cumprir normas regulatórias que exigem segurança da informação. Essas normas geralmente se concentram na confidencialidade, integridade e disponibilidade (CIA) dos arquivos, tornando a geração de relatórios em tempo real indispensável. Uma solução de FIM deve ser capaz de gerar relatórios prontos para auditoria sobre criação, modificação e exclusão de arquivos, renomeação, alterações de permissões e tentativas não autorizadas de leitura, gravação, cópia e movimentação de informações sensíveis.

O FIM deve registrar todos os tipos de alterações em arquivos e pastas críticos e gerar relatórios de conformidade auditáveis, atendendo a normas como PCI DSS, NERC CIP, FISMA, SOX, NIST e HIPAA. O Log360 fornece relatórios abrangentes de todas as atividades relacionadas a arquivos, ajudando sua organização a comprovar conformidade com esses regulamentos.

Figura 5: Relatórios de conformidade prontos para auditoria no Log360

9. Experiência do usuário melhorada

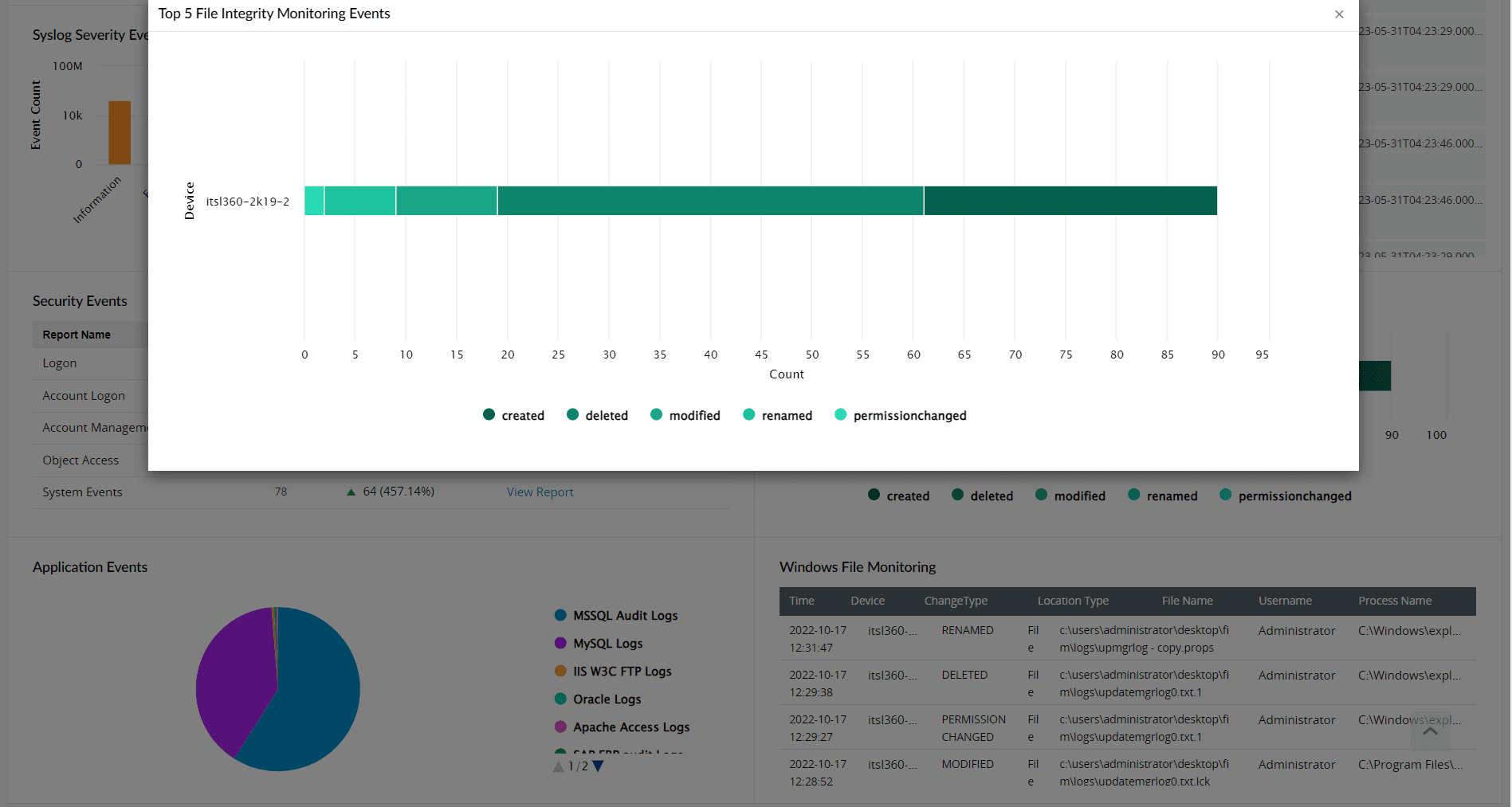

Uma solução de FIM também melhora a experiência do usuário ao oferecer visibilidade sobre a postura de segurança e o status dos arquivos sensíveis na rede. Além de fornecer insights acionáveis sobre a integridade dos arquivos, a ferramenta deve permitir que os usuários analisem tendências de alterações em dados críticos.

Dashboards intuitivos, gráficos interativos, relatórios detalhados e resumos de auditoria simplificam e ampliam a compreensão do ambiente de segurança. Figura 6: Cinco principais eventos de monitoramento de integridade de arquivos reportados pelo Log360. Os usuários podem visualizar os eventos e logs subjacentes clicando no gráfico.

Figura 6: Cinco principais eventos de monitoramento de integridade de arquivos reportados pelo Log360

10. Escalabilidade

Uma solução de FIM deve ser capaz de escalar para atender às crescentes demandas de segurança da informação em redes em expansão. O Log360 instala um lightweight para coletar logs de atividades de arquivos de diferentes dispositivos. Esse agente facilita a coleta de logs em WANs e através de firewalls em redes em crescimento. Em redes extensas, ajuda a estabelecer conexão entre o Log360 e os dispositivos configurados com FIM para coletar dados de log. Além disso, auxilia no balanceamento da carga em grandes ambientes, garantindo o funcionamento contínuo do FIM.

Os recursos de FIM descritos acima são cruciais para garantir a segurança de arquivos e pastas sensíveis e de servidores críticos. O Log360 reúne todas as capacidades FIM necessárias para assegurar a integridade de arquivos e a proteção dos dados da sua rede. Cadastre-se para uma demo personalizada do Log360 e explore seus recursos.