Os dias em que funcionários e ativos funcionavam apenas dentro da rede da empresa já se foram. Atualmente, basta um nome de usuário e uma senha para utilizar os recursos de TI necessários de um local remoto. Hoje em dia, a força de trabalho pode realizar a maioria de suas responsabilidades de qualquer lugar usando dispositivos móveis. A proliferação do trabalho remoto e aplicações em nuvem aumentou a produtividade, aumentou a facilidade de uso de muitas aplicações e melhorou a escalabilidade por meio de aplicações de Software como Serviço (SaaS). Ao mesmo tempo, isso também aumentou o risco de shadow IT, exfiltração de dados e ameaças internas. Um agente de segurança de acesso à nuvem (CASB) pode ser uma ferramenta de segurança de nuvem eficaz para se defender contra o shadow IT e exfiltração de dados.

O que é shadow IT?

Pesquisas sugerem que um funcionário médio utiliza 10 aplicações de SaaS diariamente, enquanto uma organização média usa até 254 aplicações. Essas aplicações podem ser ferramentas de análise de terceiros que inserem conjuntos de dados de clientes ou versões de consumidor de aplicações empresariais aprovadas, como o Microsoft 365 ou o Google Workspace, por exemplo. A lista continua. No entanto, nem todas essas aplicações são sancionadas ou aprovadas pelo departamento de TI. Esse fenômeno é conhecido como shadow IT, no qual funcionários utilizam softwares ou serviços não autorizados sem o conhecimento ou aprovação do departamento de TI. Embora o shadow IT possa, algumas vezes, fornecer soluções para necessidades de negócio específicas de maneira rápida e eficiente, ela também pode representar riscos significativos para as organizações. Esses riscos incluem violações de segurança de dados, violações de conformidade, desafios de integração e aumento de custos de TI devido à duplicação de softwares e serviços.

O que é exfiltração de dados?

O termo exfiltração de dados para a nuvem refere-se à transferência não autorizada de dados sensíveis ou confidenciais dos sistemas internos de uma organização para serviços ou plataformas baseados na nuvem. Isso pode ocorrer quando indivíduos dentro da organização, de maneira intencional ou não, carregam ou armazenam dados confidenciais em serviços de nuvem que não são aprovados ou protegidos pela organização.

Os riscos associados à exfiltração de dados para a nuvem incluem violações de dados potenciais, perda de propriedade intelectual, violações de conformidade e danos à reputação. Para mitigar esses riscos, as organizações devem implementar medidas de segurança robustas, como criptografia, controles de acesso, políticas de prevenção contra perda de dados (DLP) e monitoramento contínuo de ambientes de nuvem para detectar e impedir transferências de dados não autorizadas.

Implementação do CASB: Benefícios e modos de implantação

De acordo com o Gartner, um CASB é um software ou hardware hospedado na nuvem ou no local que funciona como um ponto intermediário de aplicação de políticas entre ativos corporativos (dentro e fora da rede da empresa) e aplicações baseadas na nuvem. Com o CASB, você pode:

- Obtenha visibilidade sobre todas as aplicações em nuvem utilizadas.

- Introduza políticas para sancionar ou bloquear aplicações shadow com a ajuda de pontuações de reputação.

- Evite a exfiltração de dados em aplicações em nuvem de terceiros.

- Fique ciente da atividade do usuário na nuvem.

Vamos dar uma olhada nas maneiras de implementar o CASB. Os três modos de implantação do CASB são proxy de encaminhamento, proxy reverso e varredura de API.

Proxy de encaminhamento

O proxy de encaminhamento roteia todo o tráfego de ativos gerenciados utilizando um CASB no perímetro da organização, permitindo o controle sobre o acesso à aplicação, inspeção profunda de pacotes (DPI) em tempo real e prevenção contra perda de dados (DLP) durante uploads.

Proxy reverso

O proxy reverso envolve aplicações em nuvem redirecionando solicitações de usuários para o CASB para validação da identidade via SAML, oferecendo monitoramento e controle em tempo real sobre dispositivos não gerenciados, mas apenas para aplicações aprovadas.

Varredura de APIs

A varredura de APIs conecta o CASB diretamente às aplicações em nuvem para realizar a varredura de dados em repouso e colocá-los em quarentena, protegendo efetivamente os dados armazenados em várias aplicações aprovadas, embora sem controle de acesso à aplicação ou proteção de dados em tempo real durante o trânsito.

Casos de uso de proxy de encaminhamento CASB na vida real

1) Pouco antes de deixar seu emprego, um engenheiro, que trabalhava para um subcontratado da Marinha dos Estados Unidos, transferiu mais de 5.000 arquivos para sua nuvem Dropbox e enviou alguns dos documentos por e-mail para si mesmo. Esses documentos continham informações confidenciais sobre as finanças da empresa e propriedade intelectual referentes a projetos de produtos.

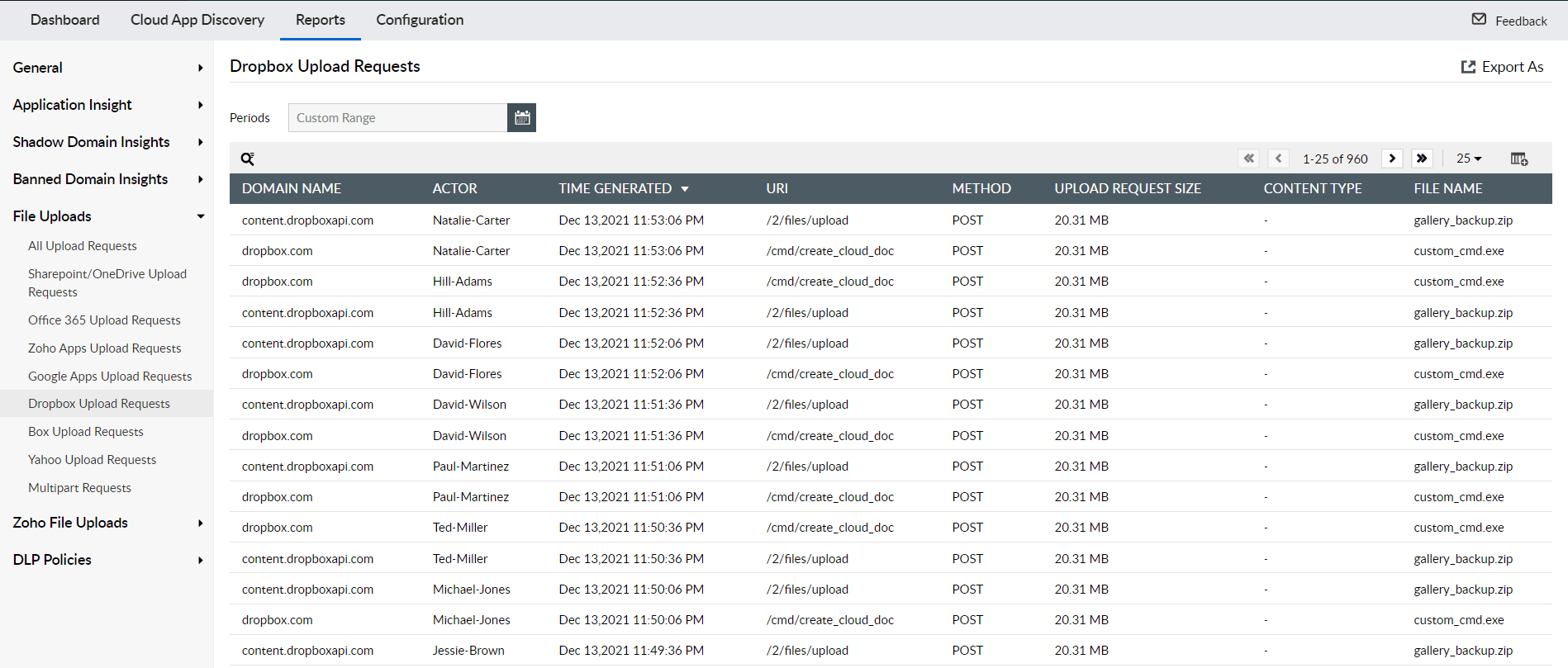

O relatório de Solicitações de upload do Dropbox no Log360 ajuda os administradores a monitorar de perto os uploads de arquivos para o domínio dropbox.com. Ele fornece informações contextuais, como hora da solicitação, detalhes do usuário, nome do arquivo, tamanho do arquivo e tipo de arquivo. Uploads de documentos confidenciais, dados financeiros, propriedade intelectual, informações pessoalmente identificáveis (PII) e grandes volumes de uploads de um usuário específico podem ser identificados e mitigados.

Figura 1: Relatório de solicitações de upload do Dropbox no Log360

2) A Pfizer está processando um ex-funcionário para impedir o compartilhamento de dados confidenciais roubados enquanto o indivíduo ainda era funcionário da empresa. Os 12.000 documentos roubados incluem informações sobre o desenvolvimento de um medicamento para a COVID-19. Os dados foram enviados para várias contas pessoais de armazenamento em nuvem.

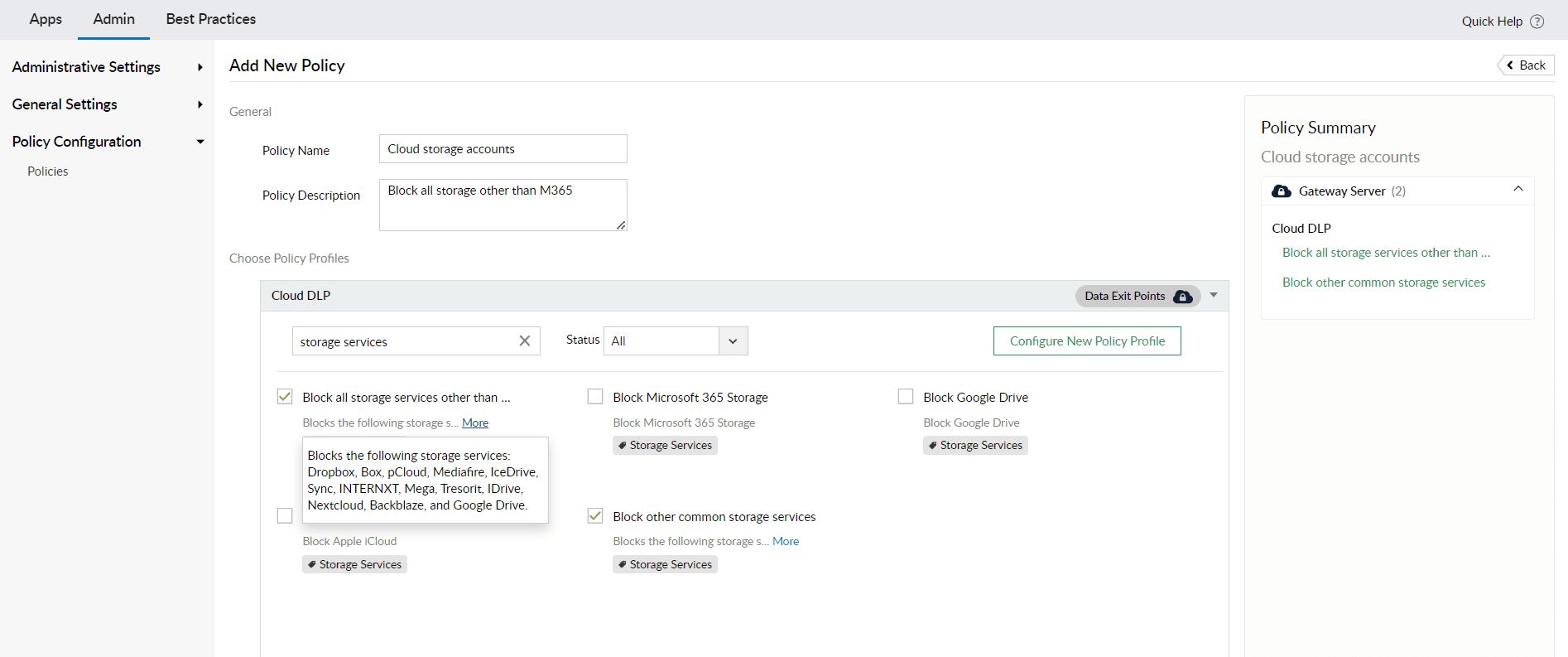

O CASB no Log360 permite que os administradores configurem políticas para bloquear o acesso a contas de armazenamento em nuvem. A imagem abaixo mostra como você pode configurar políticas no Log360 para bloquear todos os serviços de armazenamento diferentes do M365. Isso ajudará os administradores a garantir que os usuários tenham acesso de upload e download apenas para contas de nuvem oficiais/autorizadas.

Figura 2: Configuração da política de prevenção contra perda de dados (DLP) no Log360

3) A Microsoft foi identificada como uma das principais marcas falsificadas, com 30.621 URLs de phishing distintos, de acordo com a Vade Secure, uma empresa global de segurança cibernética. Funcionários que utilizam aplicações em nuvem da Microsoft correm risco de roubo de credenciais ou perda de dados devido à falsificação (spoofing) de HTTPS que se passa por aplicações legítimas da Microsoft.

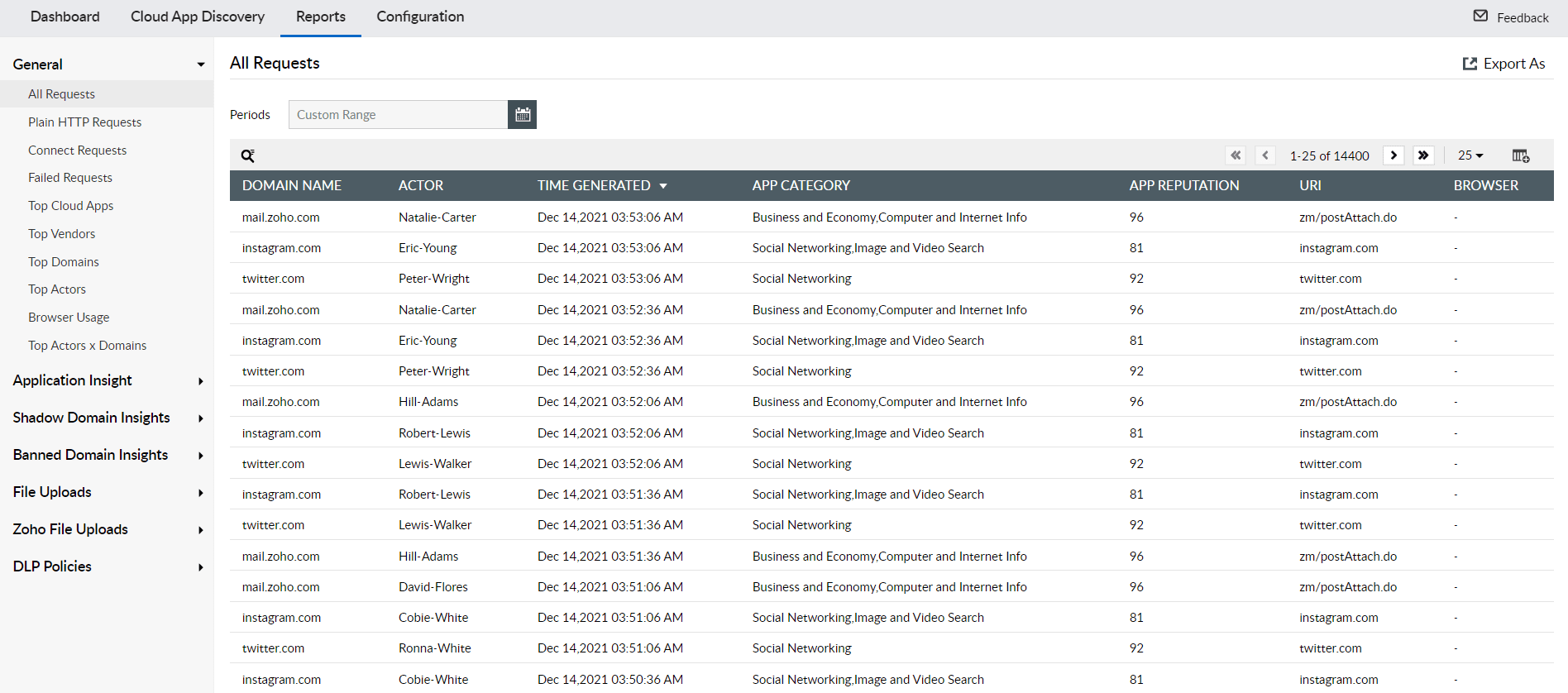

Com o relatório “Todas as solicitações” no Log360, os administradores podem ver todo o tráfego de usuários para aplicações web, incluindo o domínio, categoria da aplicação, reputação da aplicação e URL. Isso fornece insights mais profundos para identificar ameaças potenciais, realizar investigações mais profundas e aplicar políticas.

Figura 3: O relatório “Todas as solicitações” no Log360 lista todas as solicitações para aplicações em nuvem com o domínio, URL, reputação da aplicação e usuário.

Um proxy de encaminhamento do CASB pode mitigar os riscos descritos anteriormente monitorando todo o tráfego da sua rede local para serviços em nuvem. O proxy de encaminhamento do CASB funciona melhor para descobrir aplicações shadow e tentativas de exfiltração de dados para qualquer aplicação em nuvem, sejam elas sancionadas, não sancionadas, mas seguras, ou não sancionadas e inseguras.

A capacidade de CASB integrada do Log360 da ManageEngine, uma solução de SIEM completa, descobre aplicações ocultas, verifica a reputação da aplicação e monitora uploads de arquivos. Com o DPI, você obtém um contexto melhor da segurança sobre o arquivo que está sendo carregado.

A implementação de uma política de rede estrita que bloqueie ou permita aplicações binariamente pode ser fácil, mas mina a produtividade e não é favorável aos funcionários. Considerando que as aplicações em nuvem vieram para ficar, um CASB pode ser a melhor ferramenta de segurança de nuvem em relação ao shadow IT e exfiltração de dados.

Deseja orientação especializada na implantação, configuração e implementação de casos de uso do CASB? Inscreva-se para uma demonstração personalizada do Log360 com os nossos especialistas em produtos aqui.