Scanner de porta aberta com o OpUtils

O aumento de ataques via rede ao longo dos anos fez com que os administradores de TI levassem mais a sério as práticas de segurança de rede. Um ataque de varredura de porta é um tipo de ataque de rede comum utilizado por hackers para se infiltrarem na rede utilizando portas abertas que estejam vulneráveis. Porém, fazer a varredura de portas também pode ser uma prática efetiva quando bem utilizada pelos administradores de rede. Ela os ajuda a realizar o reconhecimento de rede e a identificar serviços maliciosos que estão sendo executados, permitindo que bloqueiem o tráfego indesejado e protejam as portas de rede. Fazer a varredura de porta aberta é o processo de identificar e analisar portas abertas em uma rede utilizando ferramentas de scanner de porta aberta.

Nesta página, veremos,

- Desafios ao fazer a varredura de porta: A necessidade de um scanner de porta integrado

- Recursos que fazem com que o scanner de porta OpUtils se destaque

- Perguntas frequentes: Saiba mais sobre o processo de fazer a varredura de porta aberta

Desafios ao fazer a varredura de porta: A necessidade de um scanner de porta integrado

Quando falamos de scanner de porta aberta, sabemos que existem muitas opções disponíveis, seja como ferramenta independente, online ou integrada. Porém, utilizar ferramentas de scanner de porta independentes ou online de código aberto para gerenciar e monitorar milhões de portas em seu dinâmico espaço de trabalho de TI é desafiador e impraticável. A seguir temos algumas das desvantagens de não possuir um scanner de porta aberta integrado:

Escalabilidade:

À medida que os dispositivos continuam sendo adicionados à sua rede corporativa, pode se tornar difícil gerenciar e monitorar todas as portas associadas a esses dispositivos sem uma ferramenta de fazer a varredura dinâmica de portas. As ferramentas de fazer a varredura de porta convencionais de código aberto independentes ou online oferecem capacidades e faixa de varredura limitadas que não acompanham o crescimento da sua rede.

Centralização:

As redes corporativas estão distribuídas por sub-redes cruzadas, sites remotos e diversos datacenters. Diferentemente de scanners de porta aberta independentes ou online, as ferramentas de scanner de porta aberta podem lhe fornecer visibilidade total da sua rede ao varrer as portas nela contidas.

Análise e inspeção detalhada de dispositivos:

O uso de ferramentas de scanner de porta independentes ou online pode lhe fornecer insights sobre os serviços sendo executados em dispositivos específicos. Porém, eles não oferecem insights dos processos ou do impacto no hardware dos serviços sendo executados. Isso pede por um conjunto de ferramentas de rede abrangente e centralizado que pode ajudar os administradores de rede a inspecionar, monitorar e diagnosticar diversos aspectos de rede da porta inspecionada. Isso aumenta a eficiência da sua equipe e demanda menos tempo.

Segurança do reconhecimento de rede:

Coletar e analisar dados de scanner de porta, scanners de rede e scanner de IP pode ser entediante sem ferramentas ou rastreamento centralizados. Correlacionar dados de fontes diferentes, como ferramentas independentes ou pontuais, pode levar a erros que impactam a efetividade do reconhecimento de rede sendo realizado.

A união de ferramentas para fazer a varredura de porta aberta com um inventário de Gerenciamento de endereço IP (IPAM) pode lhe fornecer mais controle e visibilidade de sua rede, correlacionando dados do IPAM e da varredura de porta.

A ferramenta de scanner de porta do OpUtils correlaciona dados coletados do módulo IPAM e pode lhe ajudar a obter um overview completo da rede da sua organização. Da seguinte forma:

Recursos que fazem com que o scanner de porta OpUtils se destaque

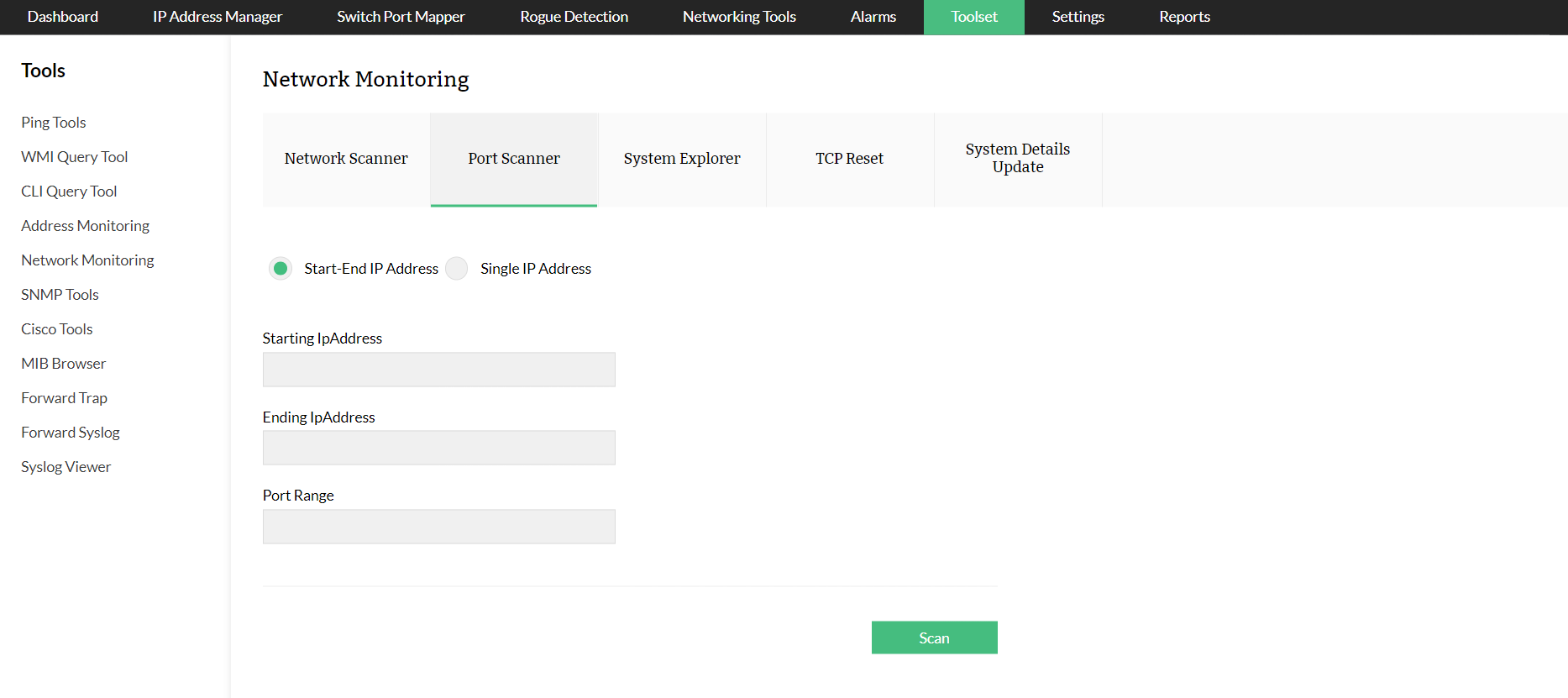

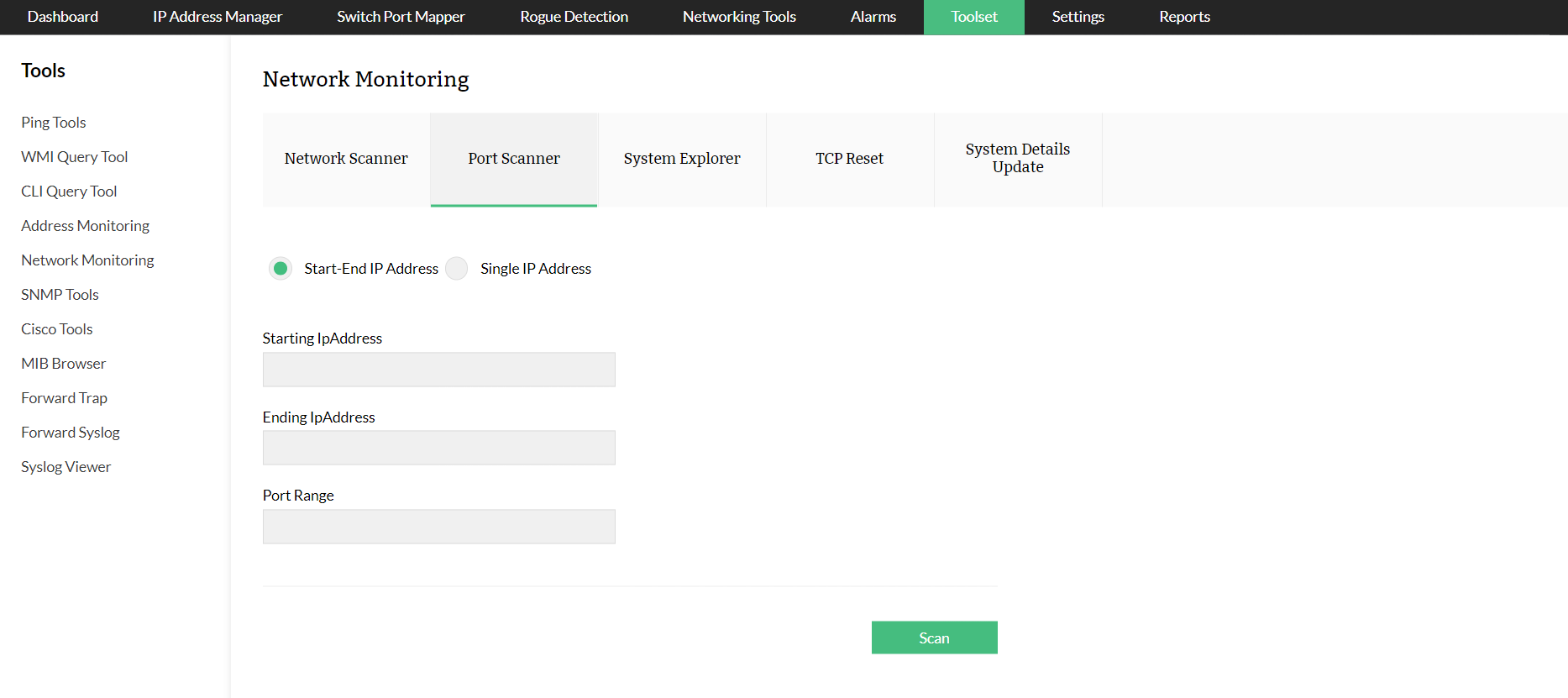

Com o OpUtils você consegue monitorar uma faixa de portas e os serviços sendo executados nelas a partir do seu console de varredura de portas centralizado. A ferramenta de scanner de porta do OpUtils é feita para enfrentar a escala e os desafios envolvidos na varredura de portas nas infraestruturas de TI modernas, e também oferece outras ferramentas úteis para realizar solicitações e verificar o ping de suas portas abertas. Isso proporciona:

Visibilidade completa

Obtenha visibilidade do status das suas portas e dos serviços que estão sendo executados nelas.Segurança de porta aberta

Teste suas portas abertas para garantir a disponibilidade e segurança da porta.Diagnóstico de rede

Realize com facilidade o diagnóstico de sua infraestrutura complexa de rede.Um conjunto de ferramentas de rede

Tenha todas as ferramentas de monitoramento de rede que você precisa em um único dashboard.Obtenha visibilidade do status das suas portas e dos serviços que estão sendo executados nelas:

A ferramenta de scanner de porta aberta do OpUtils lhe ajudará a identificar portas abertas, fechadas e filtradas.

| Aberta | Uma porta está aberta se seu número de porta (TCP ou UDP) está configurado para aceitar pacotes de dados. |

| Fechada | Uma porta está fechada se sua aplicação ou serviço não está escutando ativamente. |

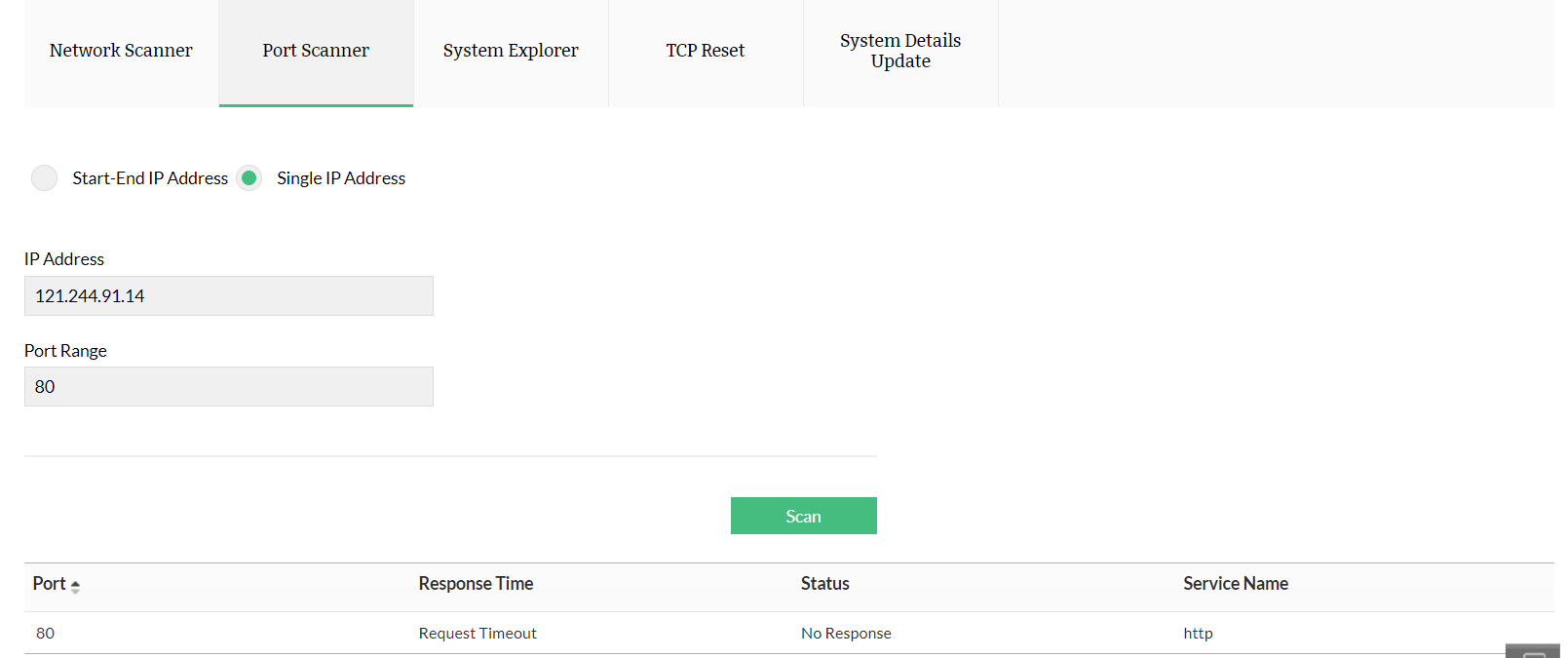

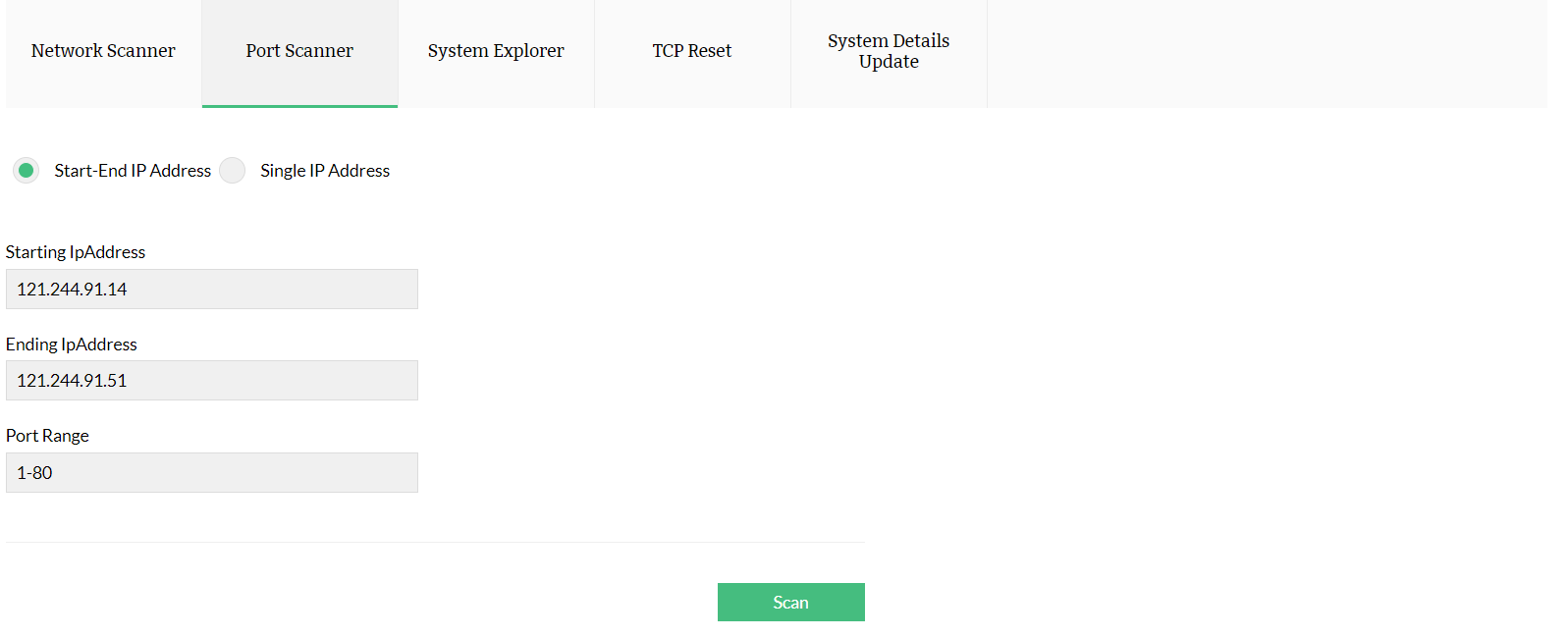

Descubra e monitore múltiplas portas e serviços em uma faixa de endereços de IP com facilidade. O scanner de porta aberta OpUtils permite que você monitore em tempo real as portas abertas. Monitore todos os serviços sendo executados em suas portas e desligue-os se necessário. Com o scanner de porta aberta OpUtils também é possível verificar se suas portas abertas estão funcionando de forma eficiente ao monitorar seus tempos de resposta.

Você pode varrer uma única porta ou uma faixa de portas em conjunto com o scanner de porta aberta do OpUtils.

Como varrer uma única porta aberta:

Para varrer uma porta aberta, insira seu endereço IP e a faixa de porta, e clique em Scan.

Como varrer múltiplas portas abertas:

Para varrer múltiplas portas em conjunto, insira seu endereço ou faixa de IP e insira o intervalo de portas (isso pode ser feito separando-se os números das portas com hífen). Você também pode inserir múltiplos números de porta separando-os com vírgula. Quando estiver pronto, clique em Scan.

Teste suas portas abertas para garantir a disponibilidade e segurança da porta:

Portas abertas devem ser testadas para garantir que estão escutando e não estão apresentam um risco de segurança.

Após descobrir suas portas com o console OpUtils e varrê-las, ele irá fornecer uma visão consolidada, tabular e em tempo real de todas as portas que estão escutando, não estão escutando e estão filtradas. Com a ajuda desse recurso, é possível monitorar suas portas para garantir a disponibilidade constante da porta.

Realize com facilidade o diagnóstico de sua infraestrutura complexa de rede:

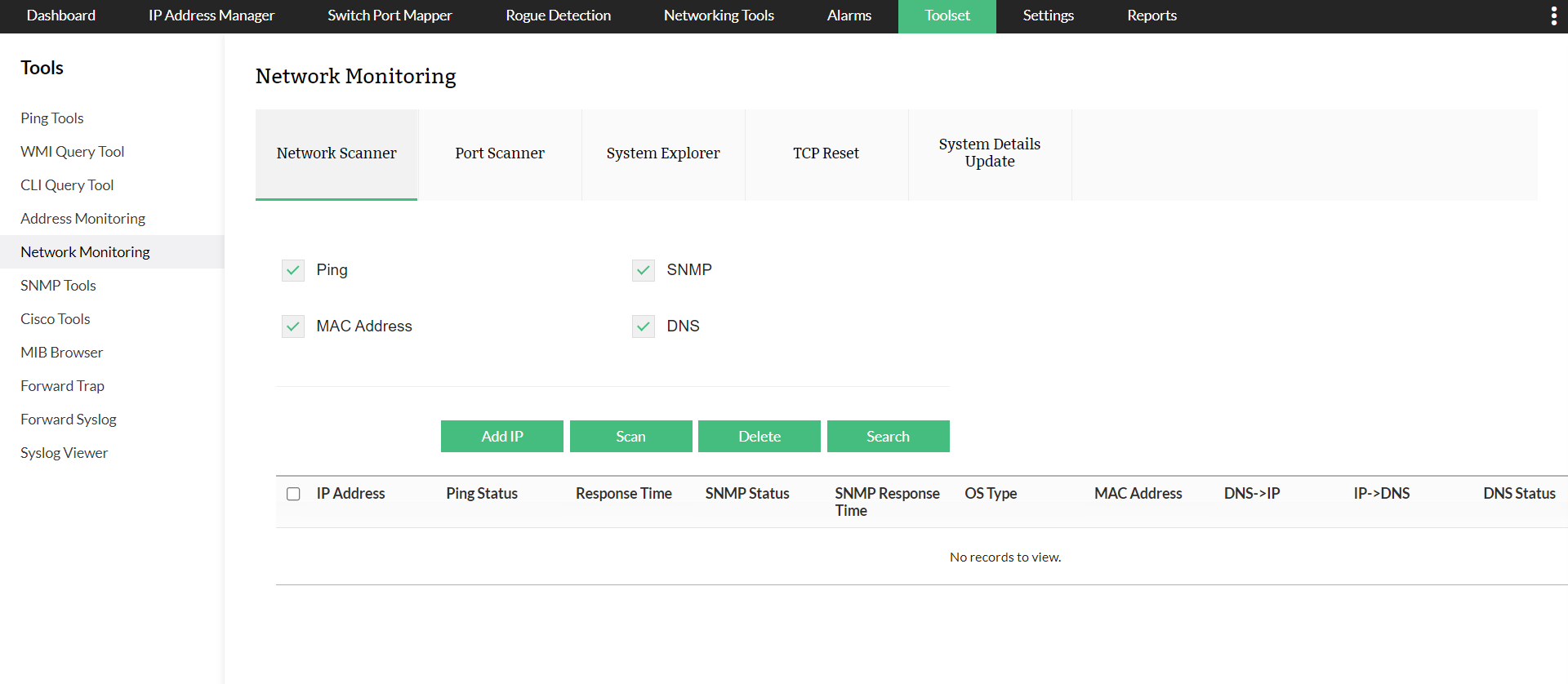

O OpUtils lhe fornece uma ferramentas de scanner de rede juntamente com um scanner de porta aberta para diagnosticar e detectar todos os hosts ativos na rede da sua organização.

Obtenha o máximo de visibilidade dos endereços de IP, status de ping, tempos de resposta, status SNMP, tempos de resposta SNMP, tipos de SO, endereços MAC, busca direta de DNS, busca reversa de DNS e status DNS dos seus nós de rede

Realize operações de reset de TCP com o OpUtils e encerre todas as conexões suspeitas. Acompanhe todas as portas abertas que estão escutando ativamente, seus endereços de IP e os números de porta dos servidores e clientes. Organize suas portas excluindo as que você não precisa.

OpUtils também oferece um navegador de base de informações de gerenciamento para dispositivos SNMP, que fornece insights valiosos da sua rede ao permitir a consulta de dispositivos habilitados para SNMP. Obtenha visibilidade das traps SNMP, mensagens syslog e logs de eventos do Windows com a ajuda do ' visualizador de log do sistema do OpUtils.

Todos os conjuntos de ferramentas de rede em um único dashboard:

Gerencie todas as suas ferramentas de rede sem o incômodo de precisar alternar entre ferramentas.