Erkennen Sie potenzielle Ransomware-Angriffe sofort und schieben Sie ihnen einen Riegel vor.

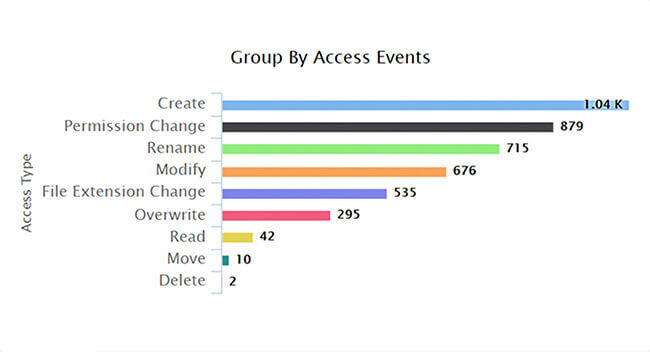

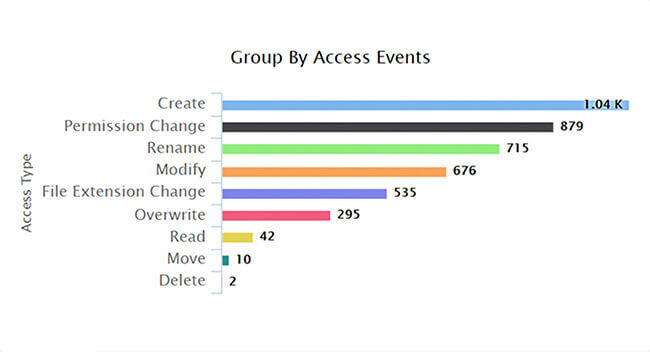

Erkennen Sie schnell unbefugte Dateiänderungen, plötzliche Spitzen von Berechtigungsänderungen und vieles mehr.

Erfüllen Sie die Anforderungen von HIPAA und PCI mit Zugriffsaudits und einer Änderungserkennung in Echtzeit.

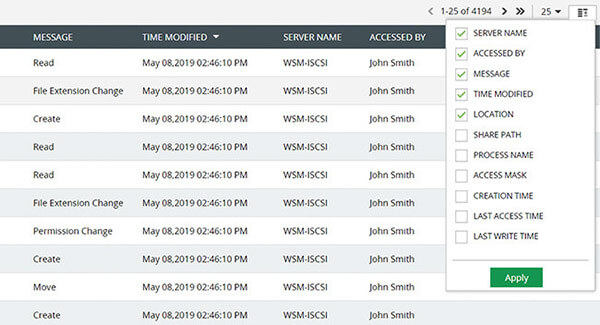

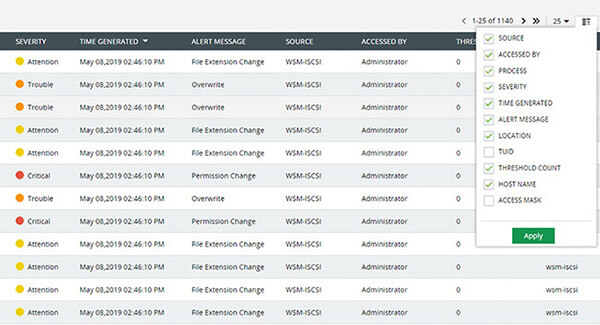

Überwachen Sie alle an Ihren Dateiservern vorgenommenen Änderungen in Echtzeit, darunter Berechtigungsänderungen, erstellte, verschobene oder geänderte Dateien und mehr.

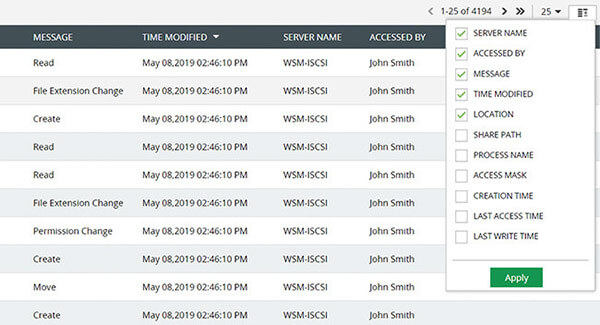

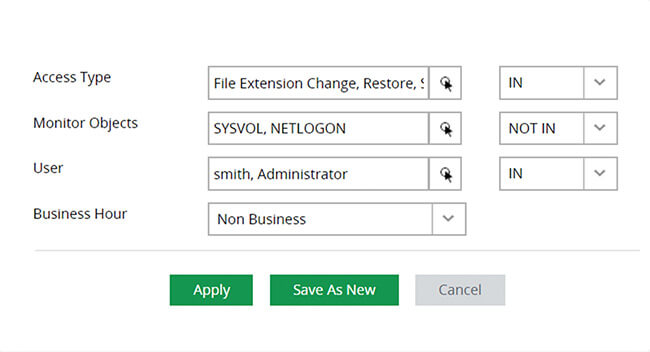

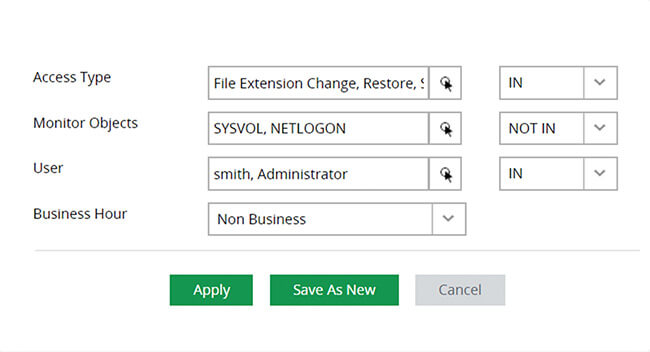

Lokalisieren SIe alle unbefugten Änderungen, indem Sie selektiv kritische Dateien, Ordner, verdächtige Nutzer und Dateiänderungen außerhalb der Geschäftszeiten überwachen.

Nutzen Sie umsetzbare, zutreffende Daten, um schnell die Quelle, den Hostnamen, die Zeit und den Speicherort aller ungewöhnlichen Dateiereignisse zu erkennen.

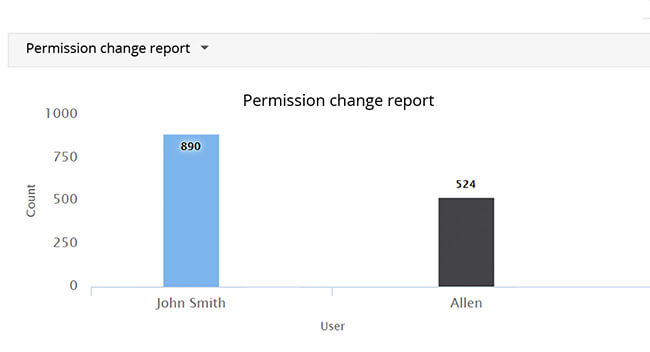

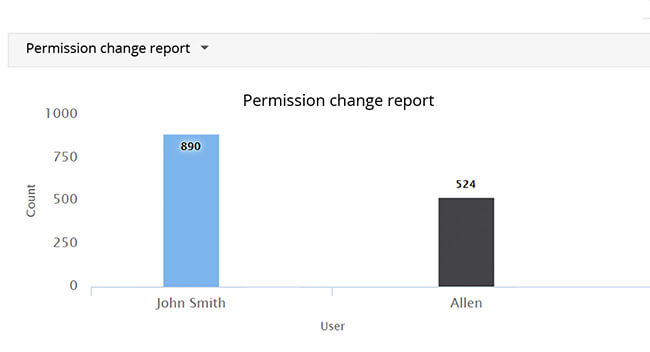

Verhindern Sie den Missbrauch von Berechtigungen, indem Sie plötzliche Spitzen bei Zugriffsereignissen, abnormale Berechtigungsänderungen und übermäßige Löschungen bzw. Umbenennungen erkennen.

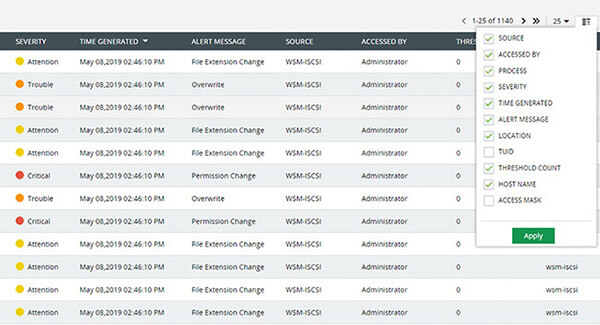

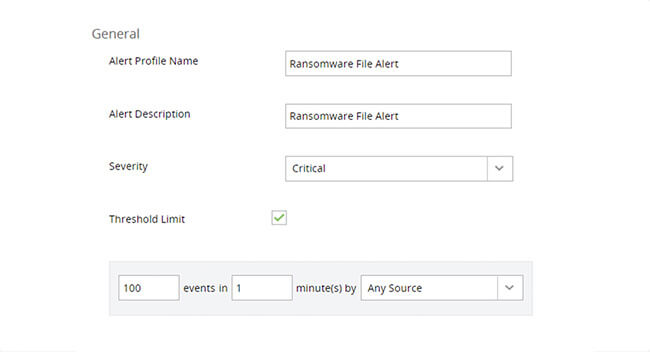

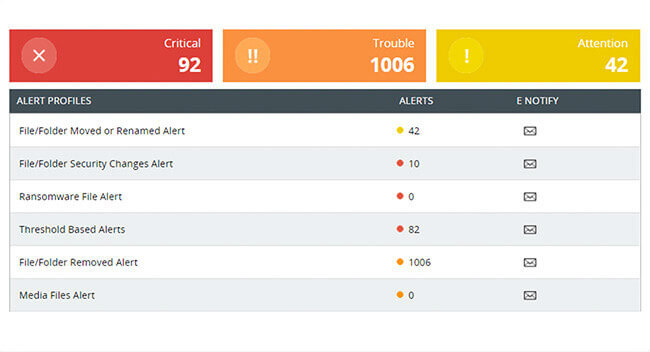

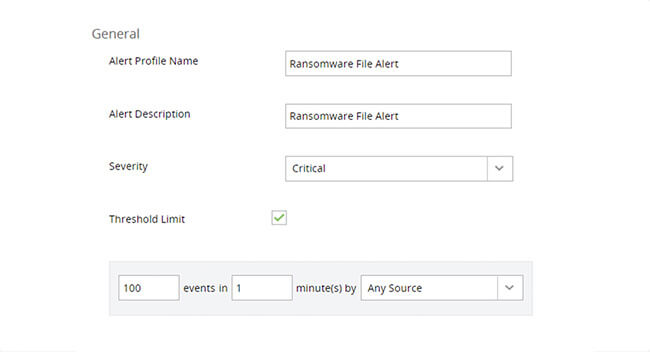

Erhalten Sie Alarmierungen dazu, wenn Dateiserver verdächtig viele Ereignisse nach Nutzer, Zeit oder Aktion verzeichnen. Dazu können Sie festlegen, welche Schwellenwerte in Ihrer Organisation als sicher gelten.

Überwachen Sie mehrere fehlgeschlagene Zugriffsversuche verdächtiger Nutzer, bevor kritische Sicherheitsprobleme daraus entstehen.

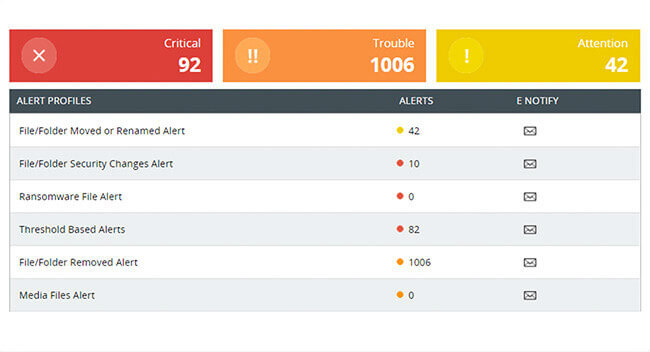

Beschleunigen Sie die Vorfallserkennung mit Standardalarmierungen für Malware, Zugriffsanomalien und andere Bedrohungen. Zeigen Sie den Schweregrad bestimmter Ereignisse mit detaillierten Berichten auf.

Erzeugen Sie Alarmierungen in Echtzeit für böswillige Ereignisse wie unbefugte Zugriffe, die Eskalation von Berechtigungen und zeitsensitive Angriffe wie Ransomware.

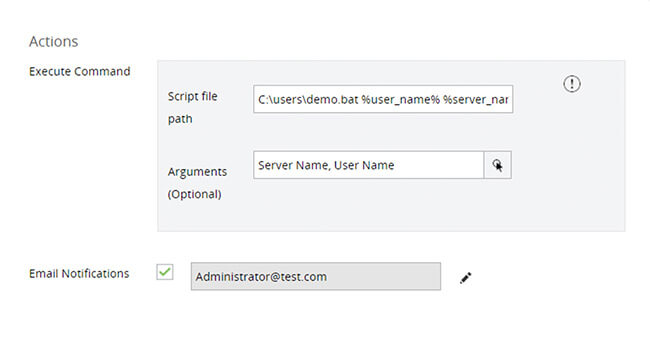

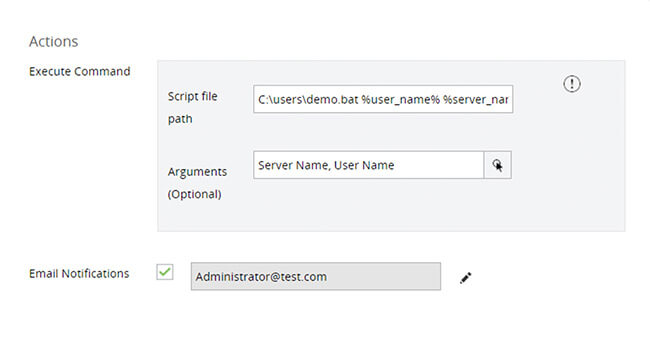

Deaktivieren Sie kompromittierte Nutzerkonten, fahren Sie infizierte Geräte herunter oder erstellen Sie Ihre eigene Strategie, um auf Sicherheitsvorfälle zu reagieren.

Optimieren Sie den Speicherplatz, um überholte, große, verborgene oder geschäftsfremde Dateien zu isolieren.

Überwachen Sie NTFS, um sich anzusehen, wer auf welche Dateien zugreifen kann und welche Aktionen sie damit durchführen.

Mit einer automatisierten Bedrohungsreaktion können Sie Ransomware-Angriffe erkennen und sofort stoppen.