Outil de suivi Azure

Obtenez un suivi complet de toutes les connexions et les modifications effectuées dans l’environnement Azure Active Directory (AD).

Maîtriser toute l’activité liée à Azure AD avec une facilité absolue

Audit des connexions

Analysez les connexions réussies et avortées. Détectez les verrouillages de compte, les connexions de comptes désactivés, les échecs de connexion via l’authentification multifacteur (MFA), etc.

Audit des modifications d’utilisateur et d’appareil

Vérifiez l’activité de gestion des utilisateurs et des appareils et informez-vous sur les modifications de mot de passe d’utilisateur.

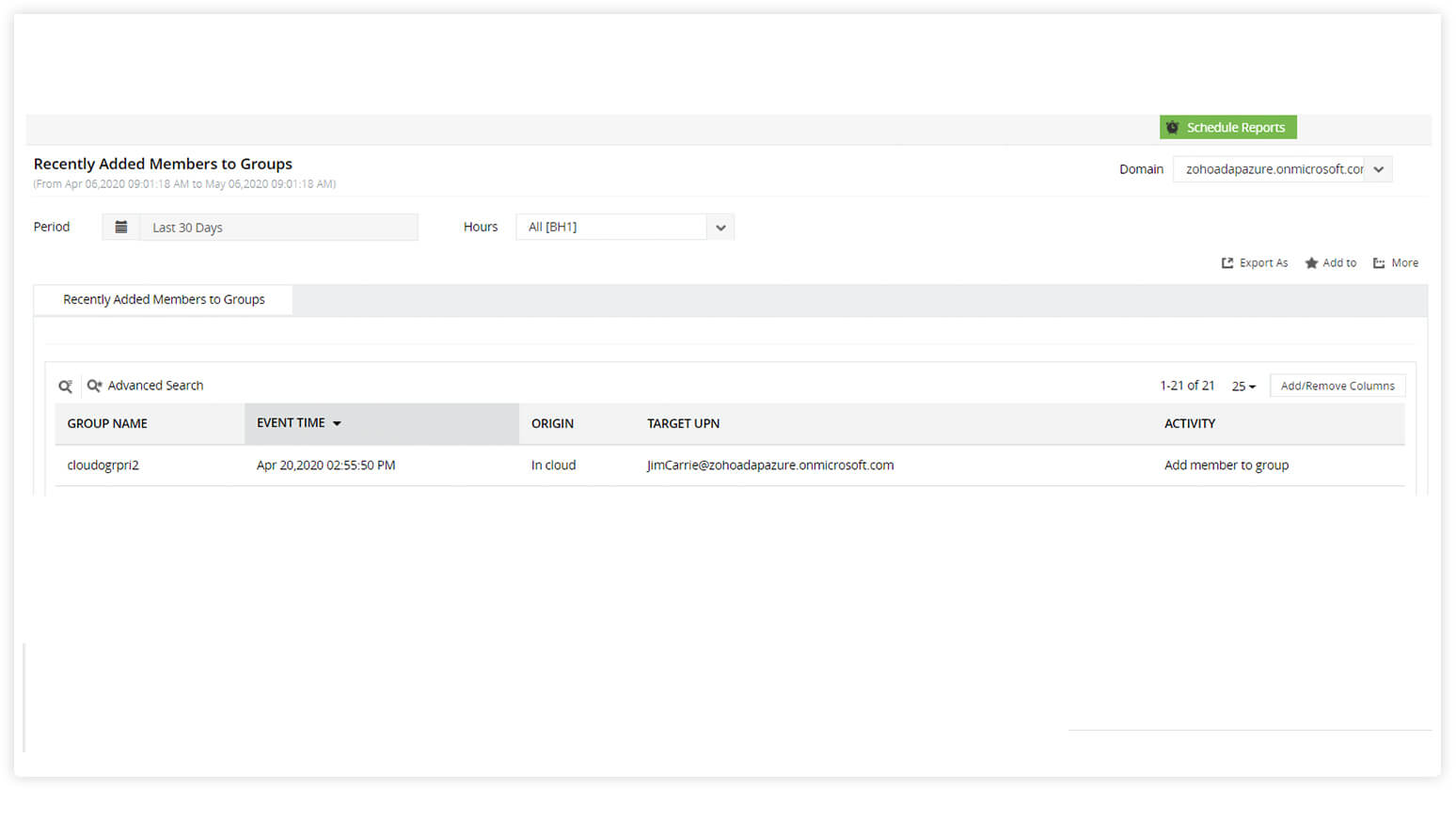

Audit des modifications d’appartenance à un groupe et de rôle

Suivez les modifications d’appartenance à des groupes ou des groupes dynamiques et l’affectation ou le retrait de rôles à des utilisateurs.

Audit des modifications d'application

Suivez les applications ajoutées, mises à jour ou supprimées. Contrôlez aussi l’autorisation des API.

Simplifiez l’audit, détectez l’activité suspecte et prouvez la conformité.

Audit des modifications de licence

Suivez les modifications des licences d’utilisateur et de groupe. Analysez l’expiration des licences.

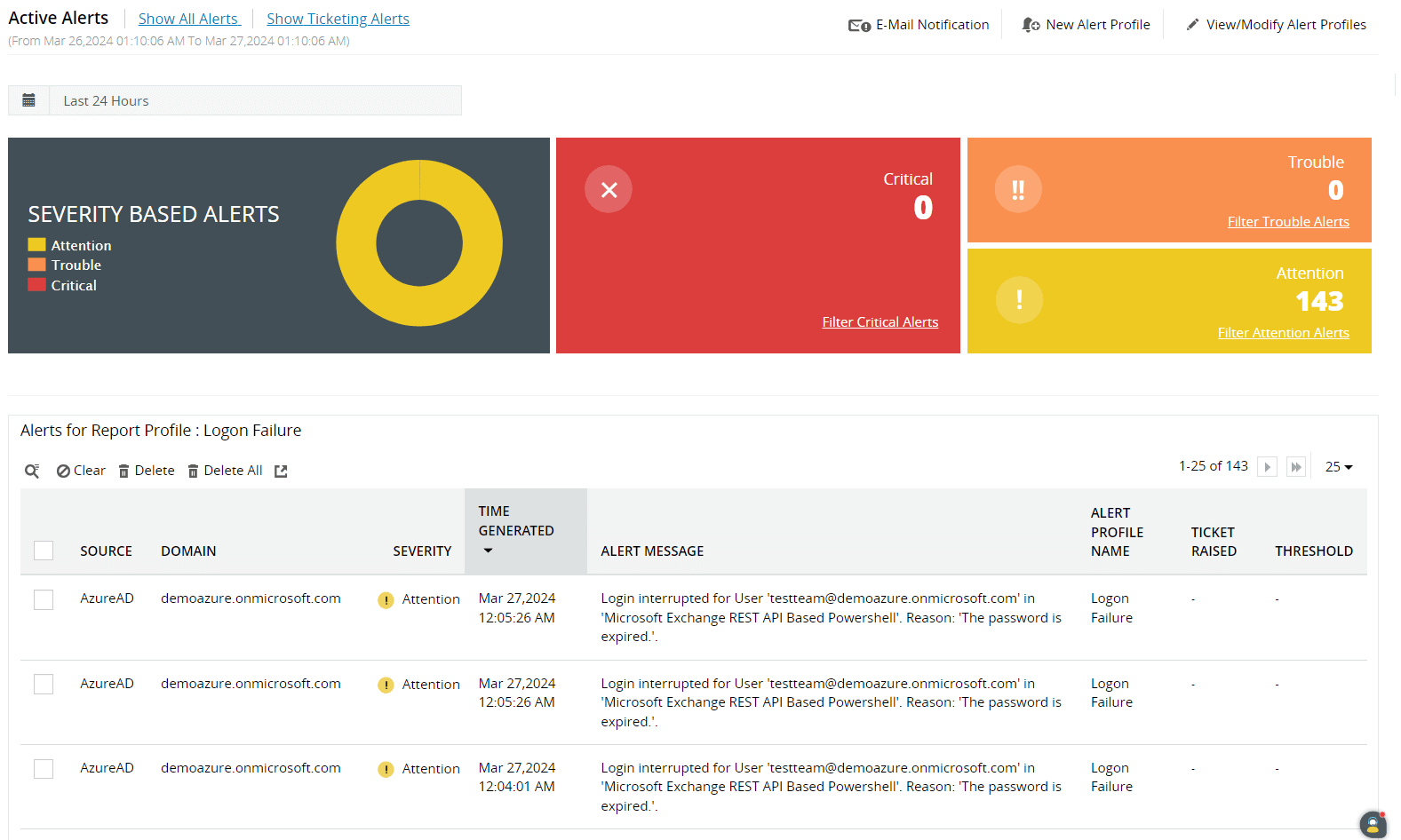

Alertes de sécurité

Soyez averti par courrier ou SMS d’une activité sensible comme l’affectation à un utilisateur du rôle d’administrateur général.

Rapports de conformité prêts à l’audit

Conservez une piste d’audit complète de chaque opération et remplissez les exigences SOX, HIPAA, PCI DSS, RGPD, FISMA et GLBA.

Aperçu corrélé

Obtenez des détails contextuels comme le nom unique sur site, le SID et le GUID d’un utilisateur.

Autres aspects majeurs du suivi Azure

- Stockez les données d’audit Azure AD aussi longtemps que nécessaire pour respecter les normes de conformité (Azure ne permet leur rétention que pendant 30 jours au maximum).

- Obtenez d’autre détails contextuels sur les utilisateurs comme leur nom unique sur site, le SID et le GUID (Azure n’affiche que le nom et le nom affiché).

- Déterminez l’origine d’une modification, AD sur site ou Azure AD.

- Affichez les anciennes et les nouvelles valeurs des objets Azure AD modifiés.

Assurer aisément un suivi complet de toute l’activité Azure AD

avec ADAudit Plus

Obtenir une version d’évaluation gratuiteMaintenir la sécurité et la conformité de l’infrastructure (Active Directory, serveurs de fichiers, serveurs Windows et

postes de travail) avec ADAudit Plus

Audit des notifications AD

Recevez des notifications en temps réel sur les modifications dans Active Directory sur site et Azure AD.

Suivi des connexions d’utilisateur

Vérifiez l’activité de connexion des utilisateurs en suivant tout, des échecs à l’historique de connexion.

Résolution des verrouillages de compte

Détectez instantanément les verrouillages et identifiez leur cause première en suivant l’origine des échecs d’authentification.

Audit des serveurs membres Windows

Analysez l’activité de connexion/déconnexion locale, les modifications des utilisateurs locaux, des groupes, des droits d’utilisateur, etc.

Preuve de conformité

Automatisez la génération de rapports détaillés et prouvez la conformité avec des normes comme SOX, le RGPD et d’autres.