- Produits connexes

- AD360

Gestion intégrée de l'identité et des accès

Télécharger | Démo - Log360

SIEM et UEBA complets

Télécharger | Démo - ADAudit Plus

Audit et analyse comportementale en temps réel d'Active Directory

Télécharger | Démo - ADSelfService Plus

Gestion des mots de passe en libre-service

Télécharger | Démo - EventLog Analyzer

Analyse et rapports des journaux en temps réel

Télécharger | Démo - Exchange Reporter Plus

Audit et rapports Exchange Server

Télécharger | Démo

Rapport d'évaluation des risques liés à l'identité

Le rapport d'évaluation des risques liés à l'identité dans ADManager Plus identifie les indicateurs de risque d'identité potentiels dans votre organisation. Il offre une visibilité sur la santé et la posture de risque de vos environnements Active Directory (AD) et Microsoft 365. ADManager Plus met en œuvre les directives de NIST SP 800-30 pour évaluer la probabilité d'occurrence et le niveau d'impact des indicateurs de risque afin de calculer un score de risque. Il localise les indicateurs de risque plausibles dans votre organisation, offre des informations sur les raisons pour lesquelles ils pourraient être un indicateur de risque, et ce qui peut être fait pour sécuriser votre organisation contre eux. ADManager Plus calcule également et affiche un score de risque pour résumer l'importance des risques identifiés.

En résumé, ADManager Plus évalue votre environnement AD et Microsoft 365, identifie les indicateurs de risque potentiels, les évalue, fournit des mesures de correction, et vous aide à maintenir les risques à distance avec ce rapport.

Dans ce document, vous apprendrez ce qui suit :

- Termes clés

- Comment générer le rapport d'évaluation des risques liés à l'identité

- Comment afficher, exporter et gérer les risques

- Liste des indicateurs de risque identifiés par ADManager Plus dans AD et Microsoft 365

- Comment ajouter des entités privilégiées dans l'évaluation des risques

Comprendre les termes clés

Voici quelques termes que vous rencontrerez dans ce rapport, et il est impératif de les connaître :

| Terme | Description |

|---|---|

| Score de risque | Un indicateur de votre posture de risque globale. Il peut être faible, moyen, élevé ou critique. Il est recommandé d'avoir un score de risque faible pour sécuriser votre organisation. |

| Exposition au risque | Elle signifie le pourcentage d'objets vulnérables à un risque particulier. |

| Probabilité d'occurrence | La possibilité d'une occurrence pour l'indicateur de risque identifié, accompagnée d'informations sur les dommages potentiels qu'il pourrait causer. |

| Mesures de correction | Actions qui peuvent être prises pour éliminer et éviter l'indicateur de risque identifié. |

| Vue du tableau de bord | Une vue complète et unique de tous les indicateurs de risque identifiés, catégorisés en fonction des objets identifiés, ainsi qu'un indicateur graphique du score de risque. |

| Vue en mosaïque | Une vue en mosaïque de tous les indicateurs de risque identifiés, catégorisés en fonction de leur gravité, ainsi que des indicateurs graphiques. |

| Tendance du score | Suivez comment votre score de risque global change au fil du temps avec des graphiques visuels pour surveiller l'efficacité des efforts de correction et identifier les modèles d'exposition aux risques. |

Étapes pour afficher un rapport d'évaluation des risques dans ADManager Plus

- Connectez-vous à ADManager Plus.

- Accédez à l'onglet Gouvernance .

- Dans le volet de gauche, cliquez sur le rapport Évaluation des risques liés à l'identité .

- Sélectionnez le domaine pour lequel vous souhaitez afficher le rapport sous Gestion des risques.

- Un tableau de bord affichera alors votre score de risque, ainsi que les risques identifiés dans votre réseau.

- La section Tendance du score affiche comment votre score de risque a changé au fil du temps grâce à un graphique visuel, vous aidant à suivre les améliorations et à identifier les nouvelles vulnérabilités dans votre environnement AD.

Afficher, exporter et gérer les risques

- Exporter le rapport: Le rapport peut être exporté en cliquant sur le bouton Exporter sous . Le rapport d'évaluation des risques global et les objets à risque peuvent être exportés en cliquant sur les boutons appropriés.

- Afficher le rapport: Vous pouvez basculer entre la Vue en mosaïque et la Vue du tableau de bord en cliquant sur les boutons appropriés.

- Filtrer les risques: Les risques dans la vue Tableau de bord peuvent être affinés à l'aide du Filtre menu déroulant en fonction de leur gravité.

- Gérer les risques: Cliquez sur un risque pour afficher les objets à risque et les corriger à l'aide des actions de gestion. Les données de risque peuvent être actualisées en cliquant sur le Actualiser bouton.

Remarque: Seuls les techniciens auxquels le Évaluation des risques liés à l'identité rôle a été délégué peuvent afficher ce rapport et uniquement dans les unités d'organisation déléguées. Pour déléguer ce rôle, Délégation > Rôles du support technique > Modifier un rôle de support technique/Créer un nouveau rôle > Administration > Général > Vérifier Évaluation des risques liés à l'identité.

Comment le score de risque est-il calculé ?

ADManager Plus évalue les risques actifs dans votre environnement d'identité. Tous les indicateurs de risque passent par trois phases de calcul. Cette évaluation combine des techniques qualitatives et quantitatives, ce qui la rend semi-quantitative. Le résultat final est de dériver un score de risque qui représente la posture de sécurité de votre AD.

Ce qui suit est une explication de la méthodologie de notation des risques, des facteurs utilisés pour calculer le score de risque et de la logique qui le sous-tend.

Phase 1 : Détermination de la gravité

Dans la première phase, chaque indicateur de risque est évalué en suivant un processus de calcul en trois étapes : détermination de la probabilité, analyse de l'impact et détermination de la gravité.

Étape 1 : Détermination de la probabilité

La probabilité d'occurrence est la probabilité ou la chance qu'un événement de menace ou un risque particulier se produise ou se matérialise. La probabilité globale est déterminée en corrélant la « Probabilité d'initiation d'attaque » et la « Probabilité de réussite de l'attaque initiée ».

Probabilité d'initiation d'attaque: La probabilité qu'une source de menace initie un événement de menace ou une exploitation de vulnérabilité. Les facteurs pertinents pour la capacité considérés dans la probabilité d'initiation d'attaque sont :

- Niveau de compétence requis

- Opportunité requise

Probabilité de réussite de l'attaque initiée: La probabilité qu'une attaque initiée ou un événement de menace entraîne un impact négatif sur les actifs, les opérations ou les objectifs de l'organisation. Les facteurs considérés dans la probabilité de réussite de l'attaque initiée sont la « Capacité » et la « Gravité de la vulnérabilité ».

Capacité: Fait allusion aux compétences, ressources et opportunités à la disposition des attaquants potentiels qu'ils peuvent exploiter pour tirer parti des vulnérabilités, escalader les privilèges et orchestrer des activités malveillantes ultérieures au sein de l'AD ou de l'environnement d'identité. Les facteurs de capacité sont mentionnés dans la probabilité d'initiation d'attaque.

Gravité de la vulnérabilité: Le degré ou le niveau de préjudice qui pourrait résulter de l'exploitation d'un indicateur de risque spécifique. Les facteurs considérés pour dériver la gravité de la vulnérabilité sont :

- Facilité de découverte

- Facilité d'exploitation

Pour chaque indicateur de risque, une valeur numérique est attribuée à chaque capacité et la facteurs de gravité de la vulnérabilité. La moyenne de tous les facteurs de capacité entraînera la capacité globale tandis que la moyenne de tous les facteurs de gravité de la vulnérabilité entraînera la gravité globale de la vulnérabilité.

Par la suite, la capacité globale et la gravité de la vulnérabilité sont moyennées pour dériver la probabilité d'initiation d'attaque.

Probabilité globale: Un résultat d'évaluation dérivé en corrélant les résultats de la probabilité d'initiation d'attaque et de la probabilité de réussite de l'attaque initiée pour chaque indicateur de risque à l'aide d'une matrice de corrélation 4x4.

Étape 2 : Analyse de l'impact

Cette étape évalue les conséquences potentielles d'un risque ou d'une exploitation de vulnérabilité. Les conséquences potentielles peuvent inclure des dommages aux opérations commerciales d'une entreprise, une perte financière, un dommage à la réputation, ou tout autre aspect jugé pertinent par l'organisation. Les facteurs considérés dans l'analyse de l'impact sont :

- Confidentialité

- Intégrité

- Aisponibilité

Similairement à l'étape précédente, pour chaque indicateur de risque, une valeur numérique est attribuée à chaque analyse de l'impact facteurs et la moyenne de tous ces facteurs entraînera l'impact global.

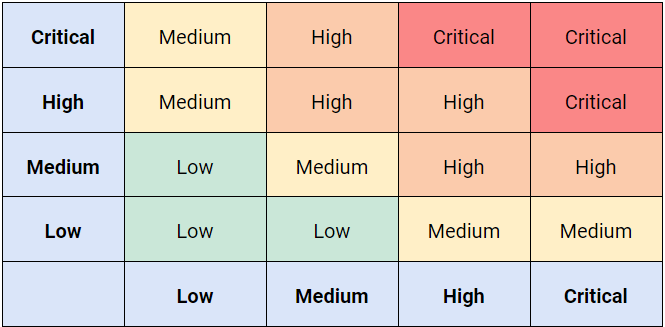

Étape 3 : Détermination de la gravité

Cette étape détermine la gravité des risques en fonction de leur probabilité et de leur impact à l'aide d'une matrice de corrélation 4x4.

Matrice de risque : Probabilité par rapport à l'impact

*L'échelle verticale est la probabilité et l'échelle horizontale est l'impact

Phase 2 : Attribution de pondérations et calcul de l'exposition au risque

Dans la deuxième phase, chaque indicateur de risque se voit attribuer une pondération en fonction de son impact et de sa gravité de risque. L'échelle de pondération varie de 1 à 10.

Une fois la pondération attribuée, l'étape suivante consiste à calculer l'exposition au risque pour chaque indicateur de risque. Cela implique d'utiliser la formule : nombre d'objets à risque liés à un risque spécifique divisé par le nombre total d'objets dans le champ d'application de ce risque dans l'environnement.

Voici quelques exemples :

- Exposition au risque pour les utilisateurs non privilégiés désactivés = Nombre d'utilisateurs non privilégiés désactivés/Nombre total d'utilisateurs non privilégiés

- Exposition au risque pour les utilisateurs privilégiés inactifs = Nombre d'utilisateurs privilégiés inactifs/Nombre total d'utilisateurs privilégiés

- Exposition au risque pour les groupes vides = Nombre de groupes vides/Nombre total de groupes

Phase 3 : Détermination du score de risque

Dans la phase finale, le score de risque global pour votre environnement d'identité est calculé à l'aide d'une méthode de moyenne pondérée composée de valeurs de pondération et d'expositions au risque en tant que variables.

Remarque: Le score de risque et le rapport deviennent obsolètes lorsqu'un rapport plus récent est généré. Seuls les indicateurs de risque inclus dans l'évaluation sont notés, et les n'ont pas pu exécuter les indicateurs ne sont pas inclus dans le score de risque final. Il est conseillé d'inclure tous les domaines dans la forêt sélectionnée avant d'effectuer une évaluation pour une analyse précise de votre environnement d'identité.

ADManager Plus identifie les risques dans les environnements Active Directory et Microsoft 365 en analysant les indicateurs de risque clés. Ces indicateurs révèlent des vulnérabilités potentielles, permettant aux organisations de catégoriser les risques et de prendre des mesures proactives pour améliorer la sécurité. Les catégories suivantes sont incluses :

| Indicateurs de risque dans AD | Indicateurs de risque dans Microsoft 365 |

|---|---|

Indicateurs de risque dans AD

Utilisateurs :

| Utilisateurs privilégiés | Utilisateurs non privilégiés | Général |

|---|---|---|

|

|

Comptes de service

|

Ordinateur

| Ordinateur | Contrôleur de domaine |

|---|---|

|

|

Groupes

|

|

GPOs

|

|

Sécurité

|

|

Erreurs de configuration

|

|

Indicateurs de risque dans Microsoft 365

Utilisateurs :

| Utilisateurs privilégiés | Utilisateurs non privilégiés | Général |

|---|---|---|

|

|

|

Groupes

|

Remarque: Lorsqu'ADManager Plus accède aux détails des objets de domaine pour analyser les risques via des requêtes LDAP, il peut déclencher des alertes de sécurité dans vos systèmes de sécurité existants.