Campagnes de certification d’accès

Les campagnes de certification d’accès sont un élément crucial d’une solide solution de gouvernance et d’administration des identités (IGA). Ces solutions assurent un examen régulier des droits d’accès et veillent à ce que les utilisateurs ne possèdent que les privilèges requis pour exercer leurs fonctions. Les campagnes de certification d’accès aident l’entreprise à automatiser la gestion de l’accès des utilisateurs, prévenir les attaques et démontrer la conformité avec diverses réglementations informatiques (RGPD, PCI DSS, HIPAA, etc.).

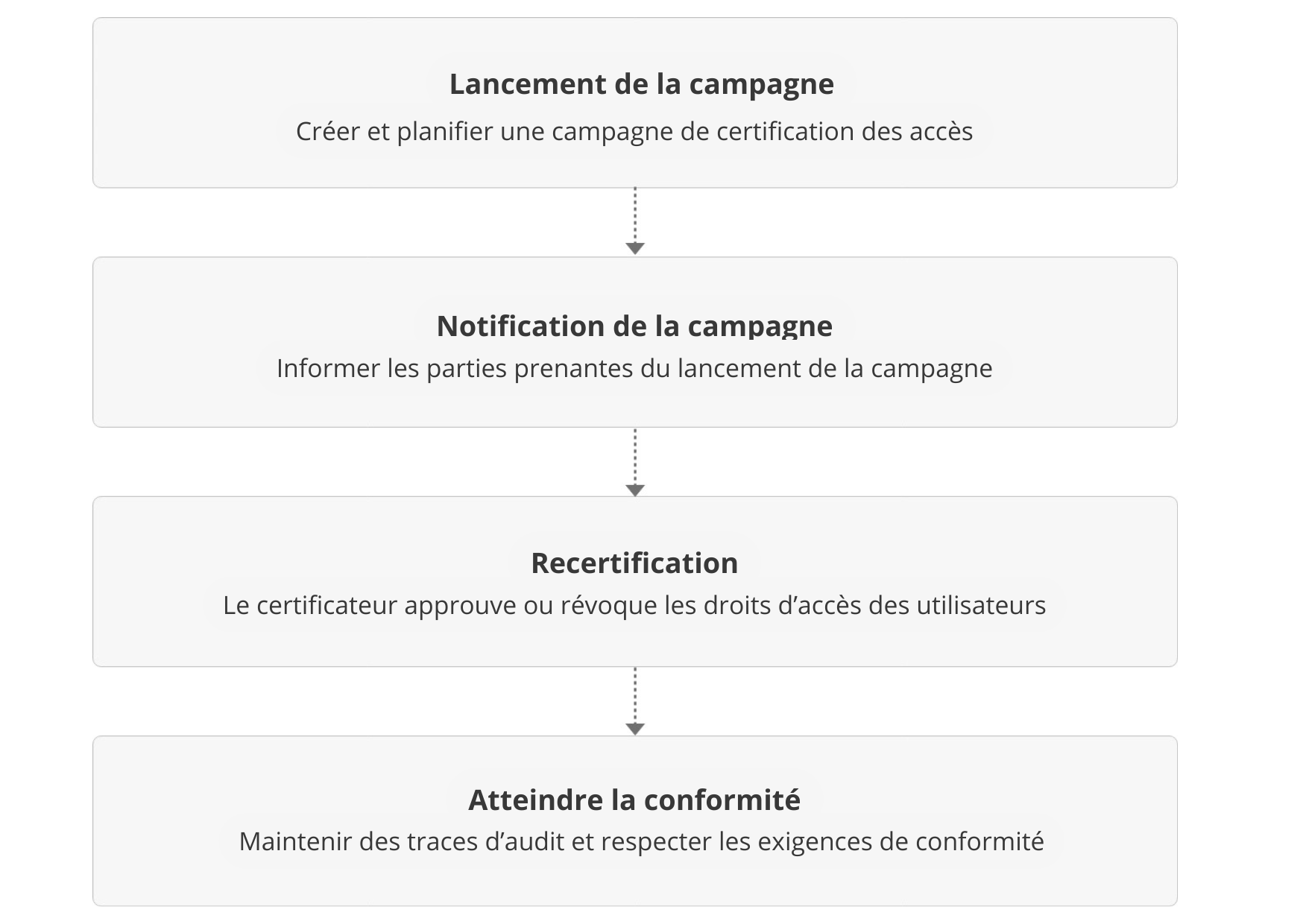

La recertification, partie intégrante du processus de certification d’accès, joue un rôle clé dans le maintien de la sécurité et la conformité d’une entreprise. En examinant et revalidant régulièrement les privilèges d’accès des utilisateurs, l’entreprise peut s’assurer que le personnel, les sous-traitants ou les tiers ne conservent que l’accès aux systèmes et données qu’exige leur rôle. L’intégration de la recertification des accès aux campagnes de certification garantit un processus proactif de gestion des accès, renforçant le cadre de sécurité global d’une entreprise.

Importance de la certification d’accès pour la conformité

Le respect des réglementations de type RGPD, HIPAA, PCI DSS ou autres s’avère essentiel dans le monde numérique actuel, où les données jouent un rôle clé dans l’activité des entreprises. Un manquement à ces réglementations peut avoir des conséquences juridiques comme des poursuites et des amendes, mais aussi accroître le risque de violations de données et de cyberattaques. Une exigence vitale des réglementations informatiques consiste à empêcher un accès non autorisé et protéger les données sensibles. L’entreprise doit prendre des mesures et adopter des stratégies garantissant que les individus autorisés disposent des ressources utiles pour assurer la sécurité de son réseau. La recertification d’accès aide à renforcer ces stratégies, garantissant que seules les bonnes personnes ont accès aux données et systèmes sensibles.

La gestion des autorisations d’accès des utilisateurs peut sembler évidente, mais présente en réalité un défi. Elle est sujette aux erreurs, chronophage et alourdit les tâches administratives. Il s’avère donc essentiel d’investir dans une solution fiable qui puisse à la fois automatiser tout le processus et faciliter l’audit via la certification et recertification d’accès.

Campagnes de certification d’accès dans ADManager Plus

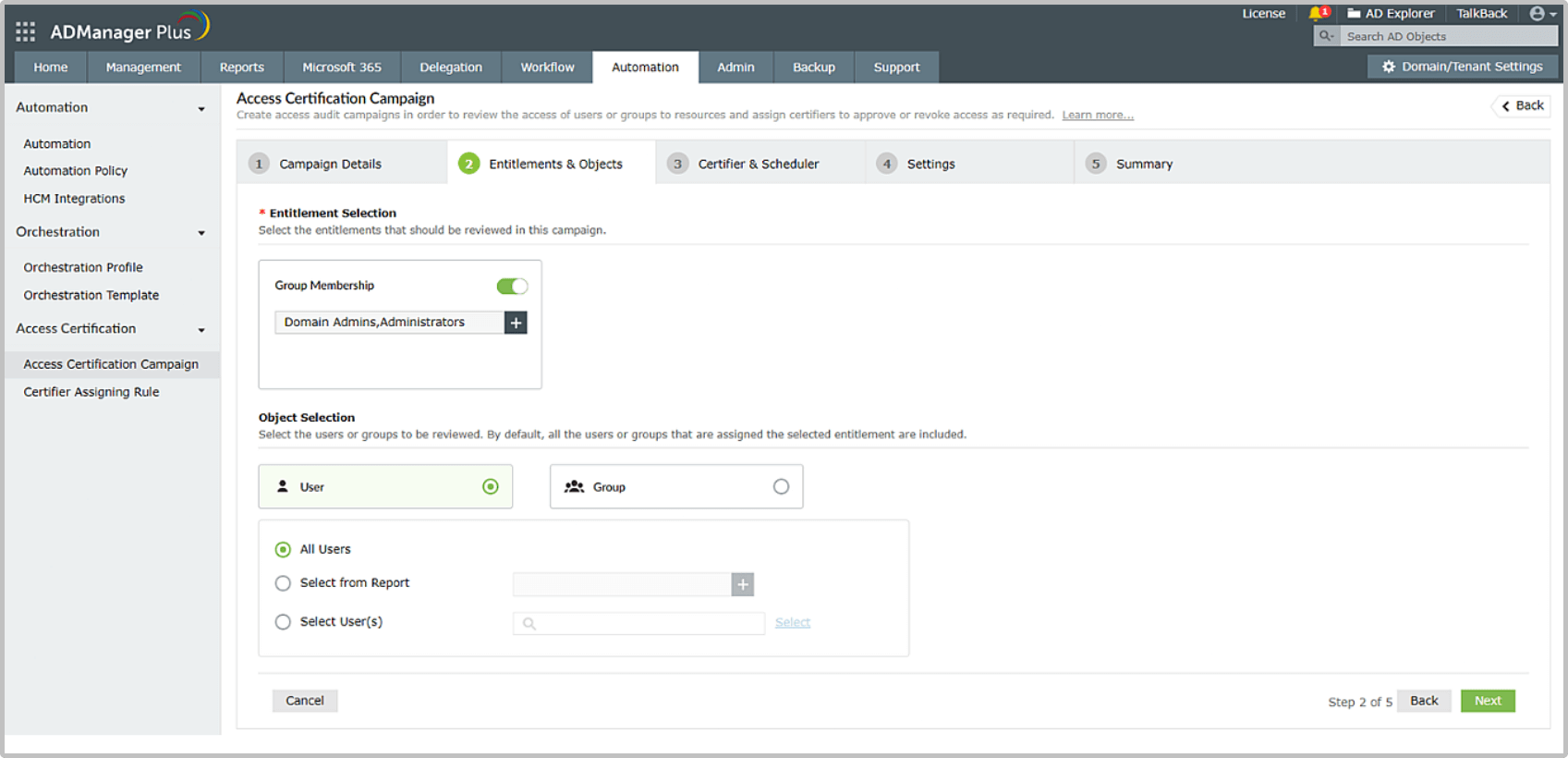

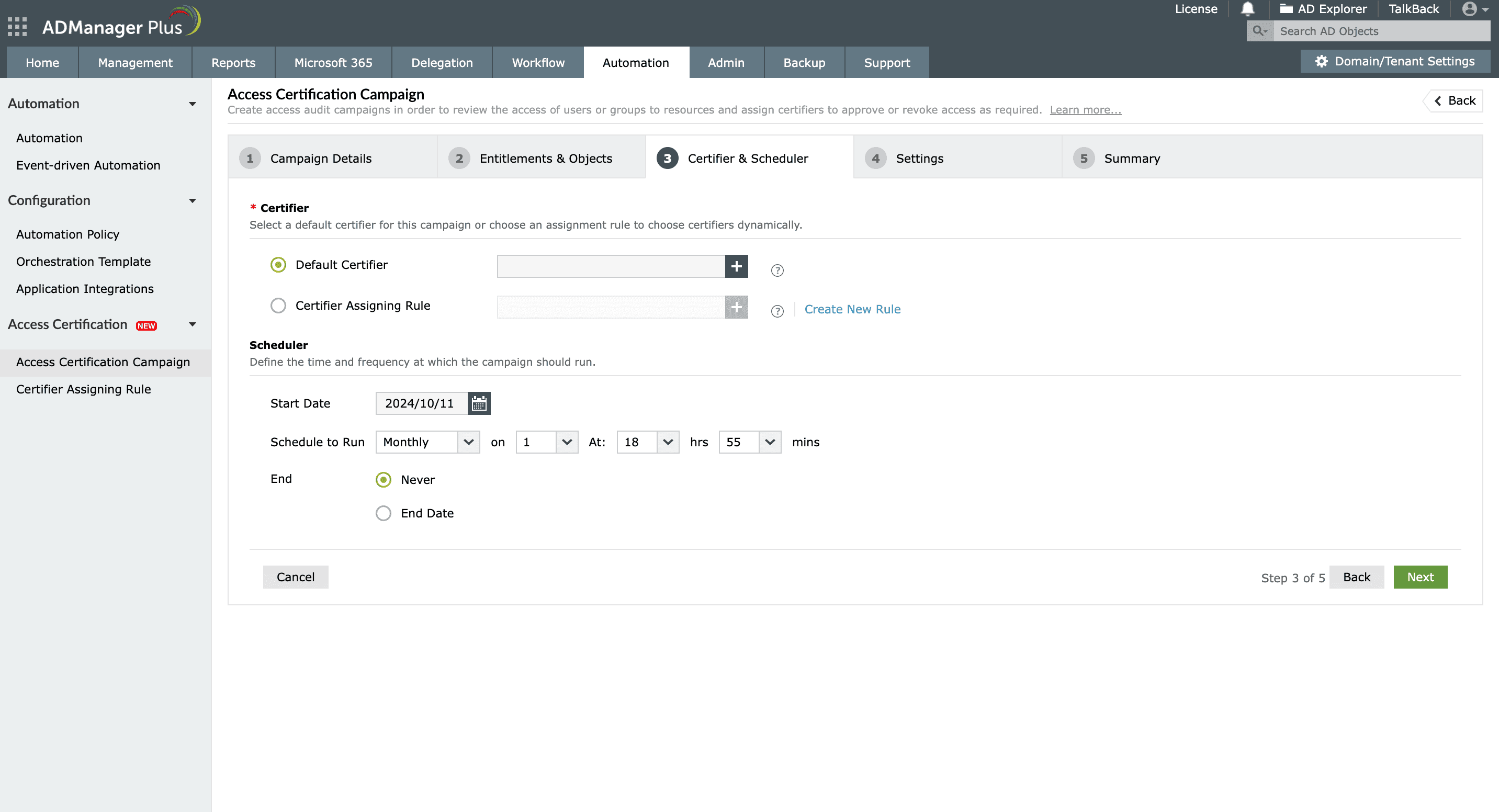

ADManager Plus est une solution IGA offrant des outils de certification d’accès aux entreprises pour simplifier leurs méthodes de contrôle d’accès. Les campagnes de certification d’accès servent à affecter, recertifier ou révoquer des droits d’accès d’utilisateurs et à appliquer le principe du privilège minimum, une séparation des tâches et un contrôle d’accès basé sur le rôle. L’entreprise peut appliquer ces principes pour prévenir des attaques par abus de privilèges et protéger son réseau. Dans ADManager Plus, les campagnes de certification d’accès permettent de valider en masse les droits d’accès des utilisateurs, comme les autorisations NTFS ou les rôles et applications Microsoft 365, d’où une meilleure efficacité opérationnelle. Ces efforts de certification d’accès maintiennent la conformité avec les exigences d’audit interne et externe.

ADManager Plus améliore aussi la gestion du cycle de vie en automatisant l’affectation d’utilisateurs, la gestion des mots de passe, et la gestion des groupes et en offrant des workflows personnalisés pour les approbations multiniveaux et les notifications en temps réel.

Éléments d’une campagne de certification d’accès

Certificateur

Acteur clé du processus qui vérifie les droits d’accès des utilisateurs et prend des mesures en la matière. Il peut s’agir d’un administrateur, d’un technicien d’assistance, du manager d’un utilisateur ou on peut personnaliser le rôle selon les besoins de l’entreprise.

Campagnes de certification

Campagnes d’audit avec des stratégies et des critères servant à évaluer les droits d’accès des utilisateurs. On peut planifier ces campagnes et les prioriser selon les droits à examiner. La recertification d’accès s’intègre à ce processus continu pour assurer un accès adéquat.

Droits

Appartenances à un groupe et autorisations d’accès des utilisateurs que le certificateur doit valider.

Règles d’affectation de certificateur

Règles configurables pour affecter dynamiquement des certificateurs.

Prise de décisions éclairées avec des recommandations d’accès intelligentes

L’examen de l’accès lors des campagnes de certification se complète de recommandations d’accès intelligentes. Ces suggestions reposent sur une comparaison entre homologues et des références comportementales, qui aident les examinateurs à identifier rapidement les autorisations inhabituelles ou excessives. Cela permet aux examinateurs de :

- Détecter un accès anormal ou excessif.

- Accélérer la prise de décision grâce à un aperçu contextuel.

- Réduire les erreurs et ajuster la révocation d’accès sur les stratégies.

Comment bien tirer parti de la certification d’accès

ADManager Plus offre une fonction de gestion de l’exposition aux risques On peut l’allier à la certification d’accès pour renforcer la sécurité AD globale d’une entreprise. Cela donne un aperçu clair du cadre des menaces AD de l’entreprise en aidant les administrateurs à afficher les chemins d’attaque de leur environnement AD.

Voici comment l’utilisation conjointe de la gestion de l’exposition aux risques et la certification d’accès améliore l’état de sécurité d’une entreprise :

- Hiérarchisez et lancez des campagnes de certification ciblant les comptes à privilèges élevés.

- Examinez les autorisations et l’état de sécurité de chaque identité.

- Prenez des mesures en révoquant ou modifiant les privilèges à risque.

On veille ainsi à ce que l’examen d’accès dépasse les contrôles de routine, en intégrant une validation stratégique axée sur les risques qui renforce la sécurité globale.

Mise en conformité réglementaire avec des campagnes de certification d’accès dans ADManager Plus

L’adoption de contrôles d’accès adaptés est à la fois une bonne pratique et une exigence. Voici comment les principales normes de conformité mettent l’accent sur une solide gestion des accès :

| Conformité | Section/article | Description |

|---|---|---|

| HIPAA | 45 CFR 164.308(a)(3)(i) | Il faut mettre en œuvre des stratégies et des procédures pour s’assurer que tous les membres du personnel ont un accès approprié à des données de santé numériques protégées. |

| 45 CFR 164.308(a)(3)(ii)(B) | Il faut établir des procédures pour déterminer que l’accès d’un membre du personnel à des données de santé numériques protégées est approprié. | |

| 45 CFR 164.308(a)(4)(ii)(C) | Il faut adopter des stratégies et des procédures qui établissent, documentent, examinent et modifient les droits d’accès d’un utilisateur à des postes de travail, opérations, programmes ou processus. | |

| PCI DSS v4.0 | Exigence 7.2.3 | Les privilèges requis sont approuvés par le personnel autorisé. |

| Exigence 7.2.4 | Tous les comptes d’utilisateur et les privilèges d’accès associés sont examinés au moins une fois tous les six mois pour vérifier que les comptes et l’accès restent adaptés à la fonction du poste. | |

| Exigence 7.2.5.1 | Tous les accès par application et les comptes système sont examinés régulièrement selon la fréquence d’analyse des risques visée. | |

| SOX | Section 302(a)(4)(A) | Les cadres dirigeants sont chargés d’établir et de maintenir des contrôles internes. |

| Section 404 | Évaluation par la direction des contrôles internes des rapports financiers. | |

| ISO 27001:2022 | Contrôle 5.15 | Il faut établir des règles pour contrôler l’accès physique et logique aux données et autres actifs associés et les mettre en œuvre selon les exigences métier et de sécurité informatique. |

| Contrôle 5.18 | Les droits d’accès aux données et autres actifs associés doivent être octroyés, examinés, modifiés et supprimés conformément aux stratégies établies. | |

| Contrôle 8.3 | L’accès aux données et autres actifs associés doit être restreint conformément aux stratégies de contrôle d’accès établies. | |

| GDPR | Article 32(1)(b) | Il faut mettre en œuvre les mesures techniques et organisationnelles appropriées pour garantir la confidentialité, l'intégrité, la disponibilité et la résilience constantes des systèmes de traitement. |

| Article 25 | Protection des données par nature et par défaut : Il faut mettre en œuvre des mesures techniques et organisationnelles appropriées pour s’assurer que les principes de protection des données sont intégrés au traitement. | |

| NIST CSF 2.0 | PR.AC-1 | Des processus et procédures de gestion des identités et des accès sont établis et mis en œuvre. |

| PR.AC-4 | Les autorisations d’accès sont gérées en intégrant les principes du privilège minimum et de séparation des tâches. | |

| NIST SP 800-53 | AC-2 | Gestion des comptes : une organisation gère les comptes système, notamment en établissant des conditions d’appartenance à un groupe, identifiant les utilisateurs autorisés et examinant les comptes. |

| COBIT 2019 | APO13.01 | Établissement et administration d’un système de gestion de la sécurité informatique. |

| DSS05.04 | Gestion des identités et des droits d’accès : il faut garantir un accès adéquat aux systèmes et aux données grâce à une gestion appropriée des identités et des accès. | |

| FISMA | Contrôle AC-2 | Gestion des comptes : une organisation gère les comptes du système d’information, notamment l’autorisation d’accès et l’examen des comptes. |

| Contrôle AC-6 | Privilège minimum : une organisation utilise le principe du privilège minimum en n’autorisant que l’accès requis pour accomplir les tâches affectées. | |

| NERP CIP | CIP-004-6 R4 | Autorisation d’accès du personnel : il faut vérifier que les individus ont l’autorisation d’accéder aux emplacements de stockage définis des données du système de cybersécurité BES. |

| CIP-004-6 R5 | Autorisation d’accès du personnel : il faut examiner les autorisations d’accès aux droits d’accès physique et électronique des systèmes concernés au moins une fois tous les 15 mois. | |

| FFIEC | Manuel de sécurité de l’informati on | Administration des droits d’accès : les établissements financiers doivent mettre en œuvre des processus pour octroyer, examiner et révoquer les droits d’accès des utilisateurs. |

| COSO | Cadre de contrôle interne | Activités de contrôle : stratégies et procédures qui aident à bien respecter les directives de gestion. |

Comment les campagnes de certification d’accès répondent à ces exigences de conformité

Les campagnes de certification d’accès offrent une solution complète pour répondre aux diverses normes de conformité exposées ci-dessus, avec une gouvernance systématique et des processus d’examen automatisés. Ces campagnes répondent directement aux exigences réglementaires grâce à la validation régulière des droits d’accès des utilisateurs, veillant à ce que les employés ne conservent que les autorisations nécessaires à leurs fonctions actuelles tout en assurant la documentation et la supervision requises par les auditeurs et les autorités de réglementation.

Les campagnes satisfont aux fréquences d’examen qu’exige la conformité avec différentes normes, des cycles de six mois de la norme PCI DSS aux échéances de 15 mois de NERC CIP, avec un calendrier configurable selon des délais réglementaires précis. Les approbateurs et examinateurs désignés valident l’adéquation de l’accès, en s’assurant que les privilèges requis sont approuvés par le personnel autorisé, comme l’exigent les cadres PCI DSS et HIPAA. Ce processus systématique répond au principe du privilège minimum en identifiant et supprimant les droits d’accès excessifs dans les cycles d’examen réguliers, respectant directement les exigences NIST CSF, FISMA et ISO 27001.

Pour les acteurs de la santé soumis à la norme HIPAA, les campagnes garantissent que l’accès du personnel aux données de santé numériques protégées est constamment validé et correctement limité. Les établissements financiers bénéficient d’une administration structurée des droits d’accès qui répond aux directives FFIEC et aux exigences de contrôle interne SOX avec des workflows d’approbation documentés et une supervision de la direction. Les opérateurs d’infrastructures critiques peuvent maintenir la conformité avec les normes CIP NERC grâce à des processus d’autorisation d’accès vérifiés et des cycles d’examen obligatoires pour le personnel accédant aux systèmes d’énergie sensibles.

La solution génère des pistes d’audit et une documentation complètes qui permettent les bilans de conformité dans tous les cadres, des évaluations de contrôle interne SOX section 404 aux audits de certification ISO 27001. Les outils de planification basée sur le risque intègrent les exigences d’analyse des risques ciblées des réglementations PCI DSS et COBIT 2019, les workflows de contrôle par la direction assurant la supervision exécutive des décisions d’accès, comme requis par plusieurs normes de conformité.

En automatisant ces processus souvent manuels, les campagnes de certification d’accès allègent la charge de la conformité tout en renforçant l’état de sécurité, aidant les entreprises à démontrer le respect des réglementations grâce à une gouvernance d’accès systématique, des processus d’examen documentés et un suivi complet, auditable, de plusieurs cadres de conformité simultanément.

Comment les campagnes de certification d’accès gèrent les normes de conformité

Gouvernance et validation systématiques des accès

Validation régulière des droits d’accès des utilisateurs :

- Le personnel ne conserve que les autorisations nécessaires pour ses fonctions actuelles.

- Documentation et supervision requises par les auditeurs et les autorités de réglementation.

- Pistes d’audit complètes pour les bilans de conformité.

Fréquences d’examen qu’exige la conformité :

- PCI DSS : cycles de six mois | NERC CIP : fréquence imposée de 15 mois

- Planification flexible configurée pour répondre à des délais réglementaires précis

- Planification basée sur le risque intégrant des exigences d’analyse des risques ciblées

Validation du personnel autorisé :

- Les approbateurs et examinateurs désignés valident l’adéquation de l’accès.

- Privilèges requis approuvés par le personnel autorisé (PCI DSS, HIPAA).

- respect du principe du privilège minimum (NIST CSF, FISMA, ISO 27001).

Supervision de la direction et documentation :

- Workflows d’approbation de la direction pour les décisions d’accès.

- Suivi complet et auditable des exigences de plusieurs cadres.

- Charge de conformité allégée grâce à des processus automatisés.

Avantages en termes de conformité selon le secteur

Gestion sur mesure dans divers secteurs

Organismes de santé (HIPAA) :

- Validation constante de l’accès du personnel aux données de santé numériques protégées.

- Restriction d’accès adaptée aux données sensibles des patients.

- Documentation des décisions d’accès conforme aux règles de sécurité HIPAA.

Établissements financiers (SOX, FFIEC, PCI DSS) :

- Administration structurée des droits d’accès conformément aux directives FFIEC.

- Workflows d’approbation documentés répondant aux exigences de contrôle interne SOX.

- Cycles d’examen de six mois pour la conformité avec la norme PCI DSS de la supervision de la direction.

Infrastructure critique (NERC CIP) :

- Processus d’autorisation d’accès vérifiés pour les données du système de cybersécurité BES.

- Cycles d’examen imposés de 15 mois pour le personnel accédant aux systèmes d’énergie sensibles.

- Documentation de conformité pour les évaluations réglementaires.

Agences fédérales (FISMA, NIST) :

- Processus de gestion des comptes et d’autorisation conformes NIST SP 800-53.

- Application du privilège minimum conforme aux exigences FISMA.

- Contrôle de sécurité répondant aux normes de conformité fédérales.

Avantages des campagnes de certification d’accès

Sécurité renforcée

Réduisez le risque d’accès non autorisé en identifiant et supprimant les droits injustifiés de certains utilisateurs via la certification d’accès.

Preuve de conformité

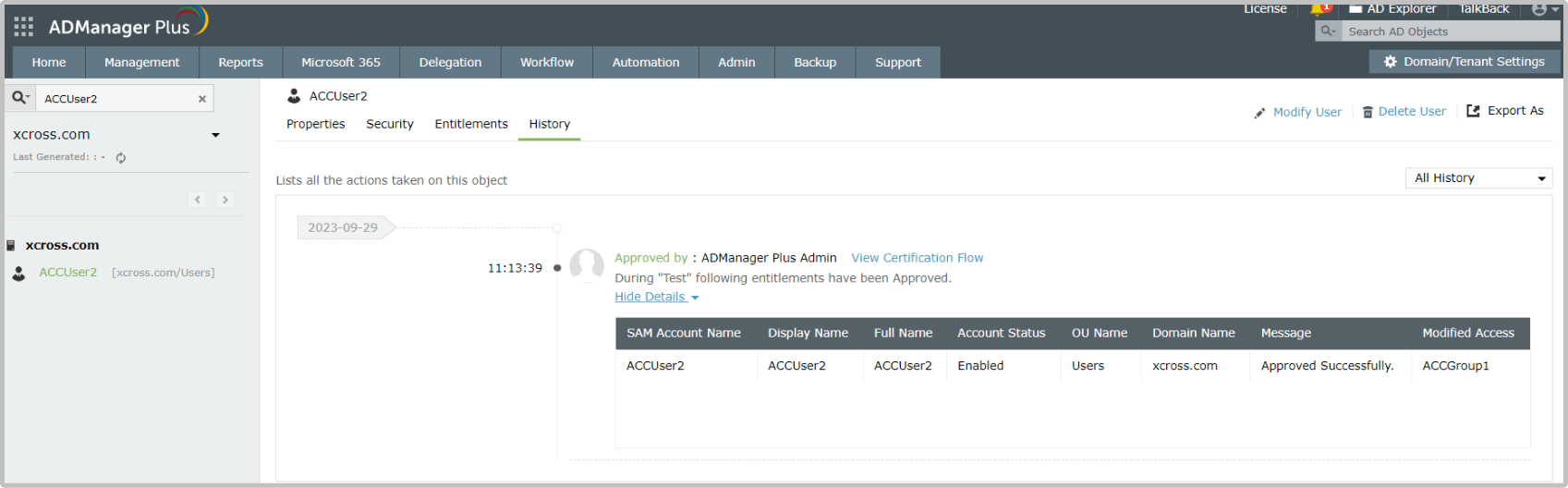

Respectez les normes et stratégies opérationnelles en maintenant un registre vérifiable de l’examen d’accès, intégrant la recertification et les modifications.

Réduction des menaces internes

Examinez régulièrement les droits d’accès des utilisateurs pour identifier et révoquer les privilèges inutiles et prévenir la malveillance interne.

Optimisation des ressources

Examinez et révoquez l’accès d’utilisateurs à des ressources d’entreprise et des appartenances à un groupe pour réduire les coûts de licence et d’abonnement.

Prévention du cumul de privilèges

Vérifiez régulièrement les autorisations d’accès via la recertification pour éviter le cumul de privilèges.

Gain d’efficacité

Simplifiez les processus de gestion de l’accès en menant des campagnes automatisées, recertification comprise, pour identifier et révoquer l’accès des comptes trop privilégiés.

Certification accélérée

Prenez des décisions de certification plus rapides et éclairées et simplifiez l’examen grâce à des recommandations d’accès.

Cas d’usage

Cas d’usage 1 : sécurité des comptes privilégiés

Menez une campagne de certification personnalisée pour gérer les privilèges de comptes ayant accès à des données sensibles et révoquez ceux inutiles.

Cas d’usage 2 : respect des exigences de conformité et d’audit

Chaque campagne de certification menée dans ADManager Plus est enregistrée et les acteurs peuvent l’afficher. Un historique détaillé de la campagne, avec le nom du certificateur, l’action réalisée, les commentaires ajoutés par le certificateur, etc., est enregistré. Les auditeurs et les équipes de conformité peuvent l’utiliser lors des audits.

Cas d’usage 3 : recertification de l’accès utilisateur

Planifiez et exécutez fréquemment des campagnes de certification d’accès au moment voulu pour examiner et recertifier les droits des utilisateurs, veillant à ce que l’accès des utilisateurs soit systématiquement validé et ajusté sur les rôles et responsabilités actuels.

Autres fonctionnalités

Gestion Active Directory

Facilitez et allégez les tâches de gestion Active Directory courantes avec les fonctionnalités qu’offre ADManager Plus. Créez, modifiez et supprimez des utilisateurs en quelques clics !

Gestion des mots de passe Active Directory

Réinitialisez des mots de passe et définissez des propriétés de mot de passe dans une console Web unique, sans nuire à la sécurité du domaine AD ! Déléguez aussi un pouvoir de réinitialisation de mots de passe aux techniciens du support technique !

Rapports sur les ordinateurs Active Directory

Suivi granulaire des objets ordinateur AD dans les moindres détails. Surveillez et modifiez les attributs d’ordinateur directement dans le rapport. Générez des rapports sur les ordinateurs inactifs et les systèmes d’exploitation.

Gestion Microsoft Exchange

Créez et gérez des boîtes aux lettres Exchange et configurez des droits connexes avec la fonction de gestion Exchange d’ADManager Plus. Prise en charge maintenant de Microsoft Exchange 2010 !

Nettoyage Active Directory

Éliminez les objets inactifs, obsolètes et indésirables dans Active Directory pour renforcer la sécurité et l’efficacité, grâce aux outils de nettoyage AD qu’offre ADManager Plus.

Automatisation Active Directory

Automatisation complète de tâches AD cruciales comme l’affectation d’utilisateurs ou le nettoyage de ceux inactifs. Permet aussi de classer et d’exécuter des tâches de suivi et de les intégrer à un workflow pour offrir une automatisation parfaitement pilotée.

Bénéficier d’une gestion unifiée Active Directory, Microsoft 365 et Exchange avec ADManager Plus

Nous vous remercions!

Votre téléchargement est en cours et il sera terminé en quelques secondes seulement !

Si vous rencontrez des problèmes, téléchargez manuellement ici