CSPM : De l'audit à la remédiation, les étapes d'une stratégie gagnante

Le cloud a tout changé. La façon dont les entreprises travaillent, innovent, se développent. Mais il a aussi changé la façon dont elles sont attaquées.

Aujourd'hui, la plus grande menace pour votre infrastructure cloud ne se cache pas dans un malware sophistiqué. Elle se trouve dans une mauvaise configuration. Silencieuse. Invisible. Déjà là.

La Gestion de la Posture de Sécurité du Cloud ou CSPM est la réponse à cette menace. Et si vous n'en avez pas encore entendu parler, il est temps de changer ça.

Qu'est-ce que la CSPM ?

La CSPM est une approche de cybersécurité qui permet aux entreprises de surveiller, évaluer et corriger en continu la configuration de leurs environnements cloud. Elle agit comme un audit permanent de votre infrastructure analysant en temps réel vos ressources et les comparant à des référentiels reconnus comme le CIS, le NIST ou l'ISO 27001.

Concrètement, elle permet de :

Scanner en continu l'ensemble des ressources cloud sur AWS, Azure et GCP

Détecter les dérives avant qu'elles ne soient exploitées

Prioriser les risques selon leur criticité pour que vos équipes agissent là où ça compte

Déclencher des remédiations manuelles ou automatisées selon le niveau de maturité de l'organisation

Comment fonctionne la CSPM ?

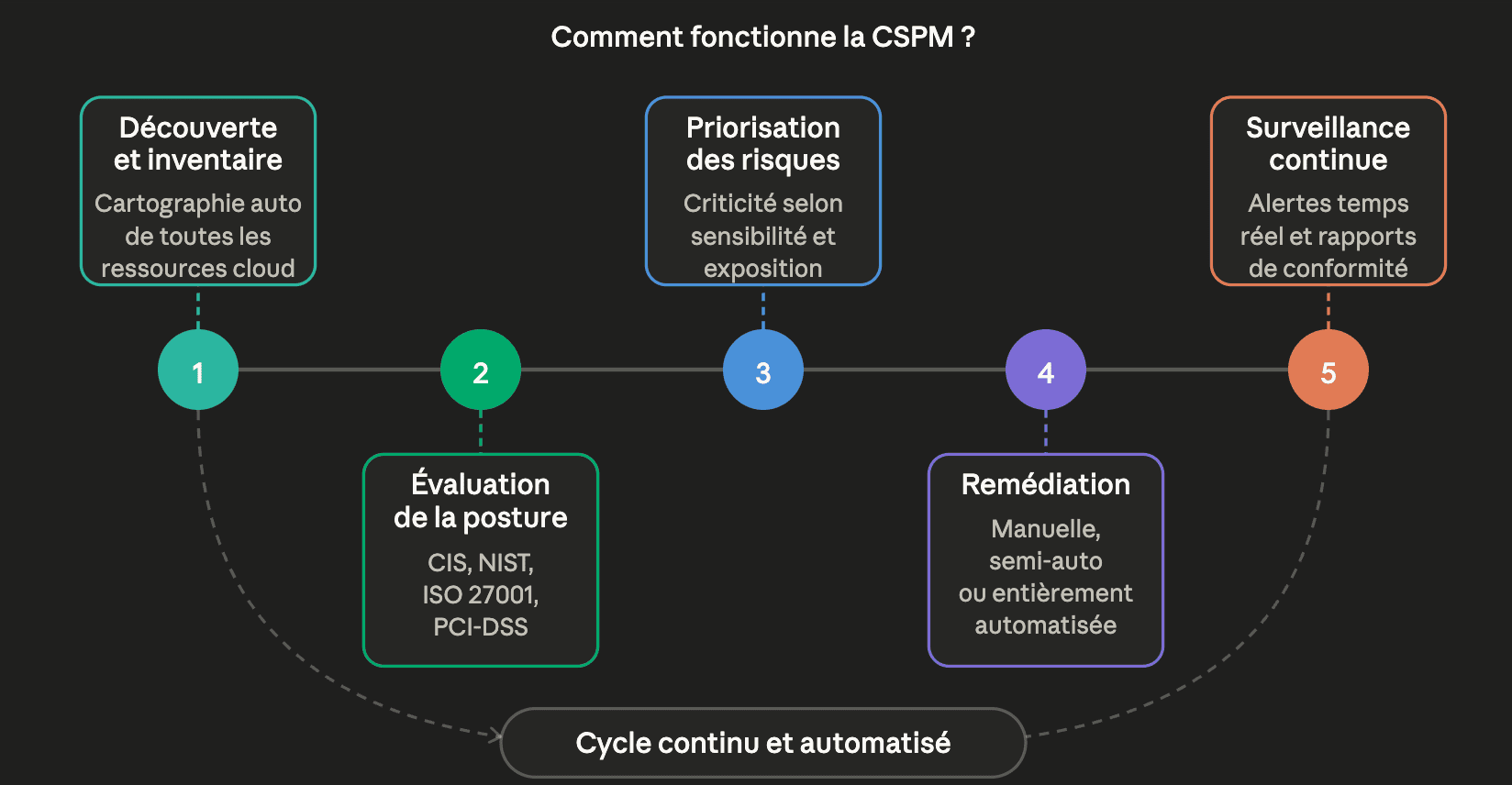

La CSPM fonctionne en cycle continu, automatisé et aligné sur la réalité dynamique du cloud :

Découverte et inventaire : Connexion aux APIs cloud pour cartographier automatiquement toutes les ressources. Rien n'est laissé dans l'ombre.

Évaluation de la posture : Chaque ressource est comparée aux benchmarks de sécurité reconnus. Les écarts sont immédiatement identifiés.

Priorisation des risques : Un niveau de criticité est attribué à chaque constatation. Vos équipes savent exactement où concentrer leurs efforts.

Remédiation : La correction est guidée, semi-automatisée ou entièrement automatisée selon le contexte.

Surveillance continue : Chaque nouveau déploiement est analysé en temps réel. La CSPM génère également des rapports de conformité automatisés.

Pourquoi la CSPM est-elle un pilier de la cybersécurité cloud moderne ?

Le cloud moderne n'est plus un environnement statique. Dans cet écosystème en mouvement permanent, la sécurité ne peut plus être une réflexion après coup. Voici pourquoi la CSPM est devenue incontournable :

Visibilité unifiée : Une vue centralisée sur l'ensemble des ressources cloud, peu importe la plateforme. Plus d'angles morts.

Protection contre l'erreur humaine : La CSPM détecte la mauvaise configuration silencieuse avant qu'elle ne soit exploitée.

Conformité en continu :RGPD, PCI-DSS, ISO 27001 la conformité devient un processus permanent, pas un exercice ponctuel.

Pont entre sécurité et DevOps : Intégrée dans les pipelines CI/CD, la CSPM permet de livrer vite sans sacrifier la sécurité.

Réponse à l'échelle : Là où un audit humain ne peut pas suivre le rythme du cloud, la CSPM le fait en temps réel.

La CSPM dans l'écosystème CNAPP

La CSPM s'inscrit dans un cadre plus large : la CNAPP. Au sein de cet écosystème, elle collabore avec :

CWPP (Plateforme de Protection des Charges de Travail Cloud) : Protège les workloads eux-mêmes contre les menaces runtime.

CIEM (Gestion des Droits d'Accès à l'Infrastructure Cloud) : S'attaque aux permissions excessives et aux droits mal configurés.

KSPM (Gestion de la Posture de Sécurité Kubernetes) : Applique la logique CSPM aux environnements Kubernetes.

La CSPM est le point de départ naturel de toute stratégie CNAPP elle pose les bases sur lesquelles les autres capacités viennent se greffer.

Comment choisir sa solution CSPM ?

Choisir une solution CSPM est un choix stratégique qui doit s'aligner avec la maturité de l'organisation et son infrastructure existante. Les critères essentiels :

Couverture multi-cloud : Visibilité native sur AWS, Azure et GCP sans angles morts.

Profondeur de détection : Contextualisation des risques et réduction des faux positifs.

Intégration dans l'écosystème existant : C'est souvent ici que le choix se fait. Des plateformes comme Log360 de ManageEngine tirent leur force de leur capacité à centraliser la sécurité cloud dans un écosystème IT que les équipes connaissent déjà.

Conformité réglementaire : Rapports exploitables pour le RGPD, PCI-DSS et ISO 27001. Cloud Security Plus de ManageEngine propose des rapports prêts à l'emploi, pensés pour alléger la charge des équipes audit.

Coût total de possession : Une solution bien intégrée dans l'existant sera toujours plus rentable qu'une plateforme puissante mais complexe à opérer.

Bonnes pratiques pour une adoption réussie

L'efficacité d'un CSPM dépend moins de son déploiement que de son intégration dans vos processus et votre culture d'entreprise. Voici les clés d'une adoption réussie :

Commencer par un audit de l'existant : Avant de déployer, cartographiez vos ressources cloud, identifiez les risques et établissez une ligne de base. C’est le socle indispensable de toute stratégie CSPM.

Impliquer les équipes DevOps dès le départ : La sécurité cloud concerne tout le monde. L'intégrer aux pipelines CI/CD dès le départ réduit les frictions et responsabilise les développeurs au quotidien.

Définir des politiques de sécurité claires : L'efficacité d'un CSPM repose sur ses politiques. Il est crucial de définir des règles précises, adaptées à votre métier et aux normes réglementaires.

Prioriser avant d'agir : Toutes les alertes ne se valent pas. Priorisez-les selon la criticité des ressources et leur exposition pour concentrer vos efforts là où l'impact est maximal.

Former les équipes en continu : Le cloud et les menaces évoluent vite : la montée en compétences doit être une démarche continue et non un événement ponctuel.

Mesurer et itérer : Le CSPM est un processus évolutif, pas un outil figé : suivez des indicateurs clés (erreurs, remédiation, conformité) pour progresser.

Conclusion

Le cloud évolue vite. Les menaces aussi. Dans ce contexte, attendre qu'un incident survienne pour agir n'est plus une option.

La CSPM est là pour ça anticiper, détecter, corriger. En continu, à grande échelle, avant que les attaquants ne trouvent ce que vous n'avez pas encore vu.

La vraie question n'est plus faut-il adopter la CSPM ? C'est quand allez-vous commencer ?