Points forts de l’outil d’analyse des données sensibles qu’offre DataSecurity Plus

Analyse des informations d’identification personnelle

Localisez les informations d’identification personnelle pour la mise en conformité avec les normes RGPD, HIPAA et similaires.

Suivi de divers types de fichier

Analysez les données sensibles de plus de 50 types de fichier, notamment de courrier électronique, de texte, compressé, etc.

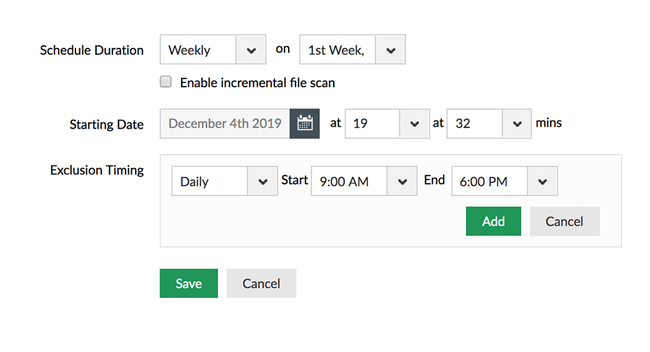

Analyse différentielle des fichiers

Réduisez grandement le temps d’exécution en n’analysant que les fichiers nouveaux ou modifiés.

Principaux avantages d’utiliser l’outil d’analyse des données qu’offre DataSecurity Plus

Meilleure visibilité des données sensibles

Recherche de données personnelles sensibles

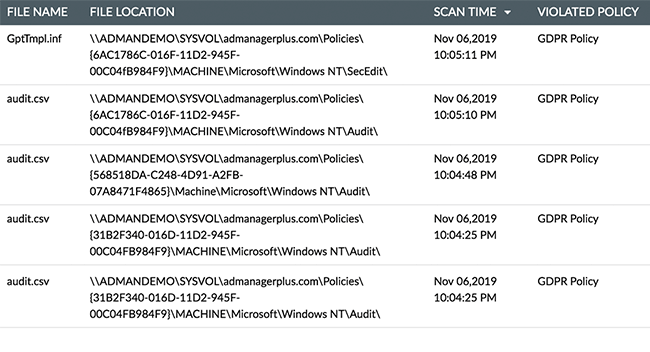

Générez des rapports sur les données sensibles stockées dans chaque fichier, avec leur type, emplacement et volume.

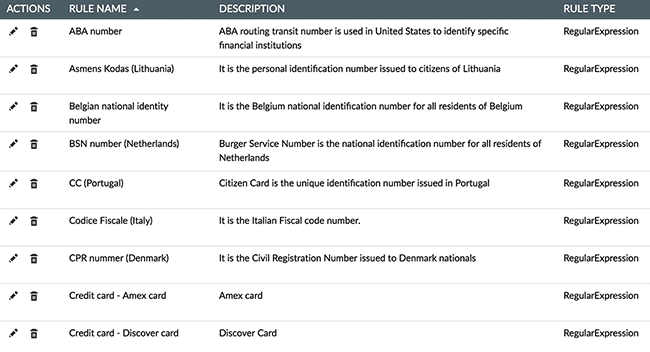

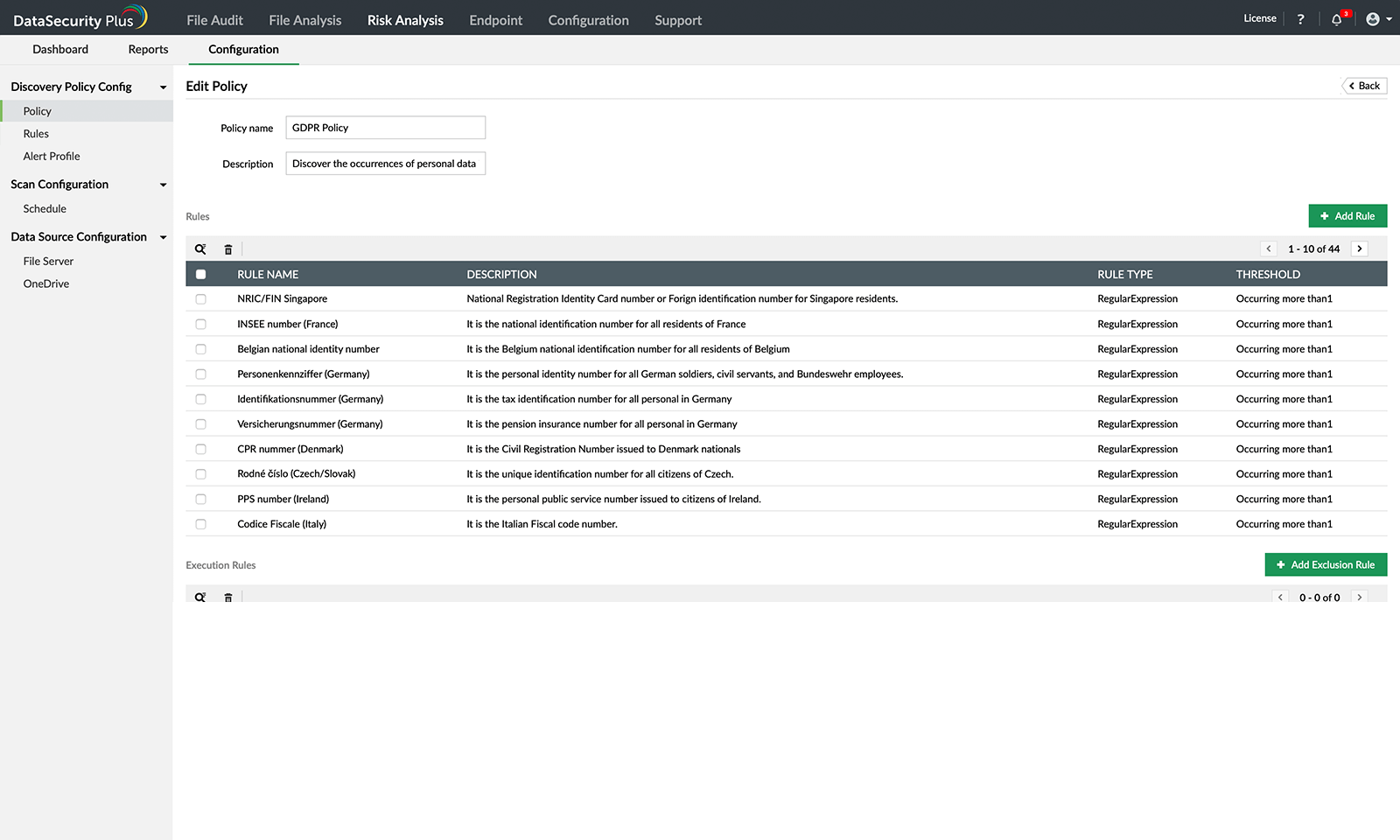

Définition de critères de sensibilité

Localisez les données sensibles de l’organisation stockées sur des serveurs de fichiers en créant des règles et des stratégies d’analyse personnalisées.

Catalogage des données sensibles

Créez et tenez à jour un inventaire des données les plus sensibles de l’organisation en exécutant des analyses à intervalles réguliers.

Fonctions de détection de contenu pratiques

Analyse des données simplifiée

Analysez et traitez simultanément les données sensibles de plusieurs fichiers avec des options pour exclure du processus les heures de bureau de pointe.

Affichage d’aperçus rapides

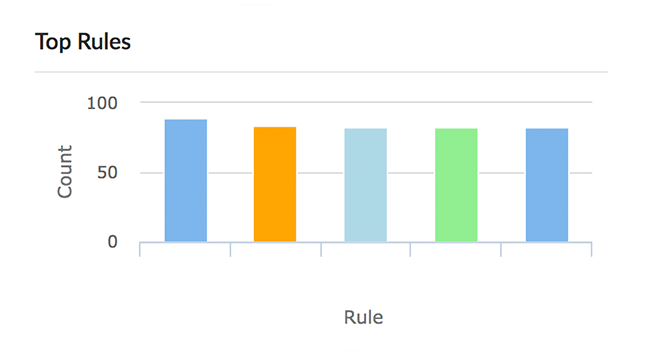

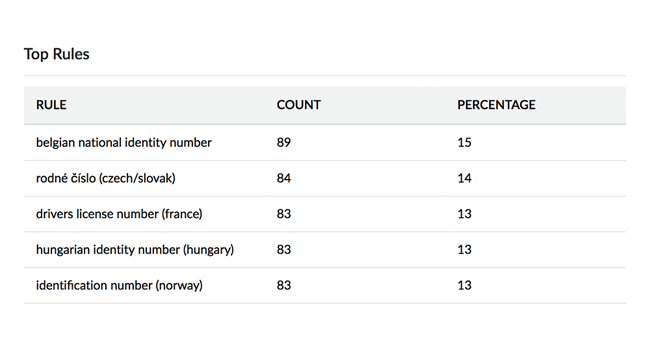

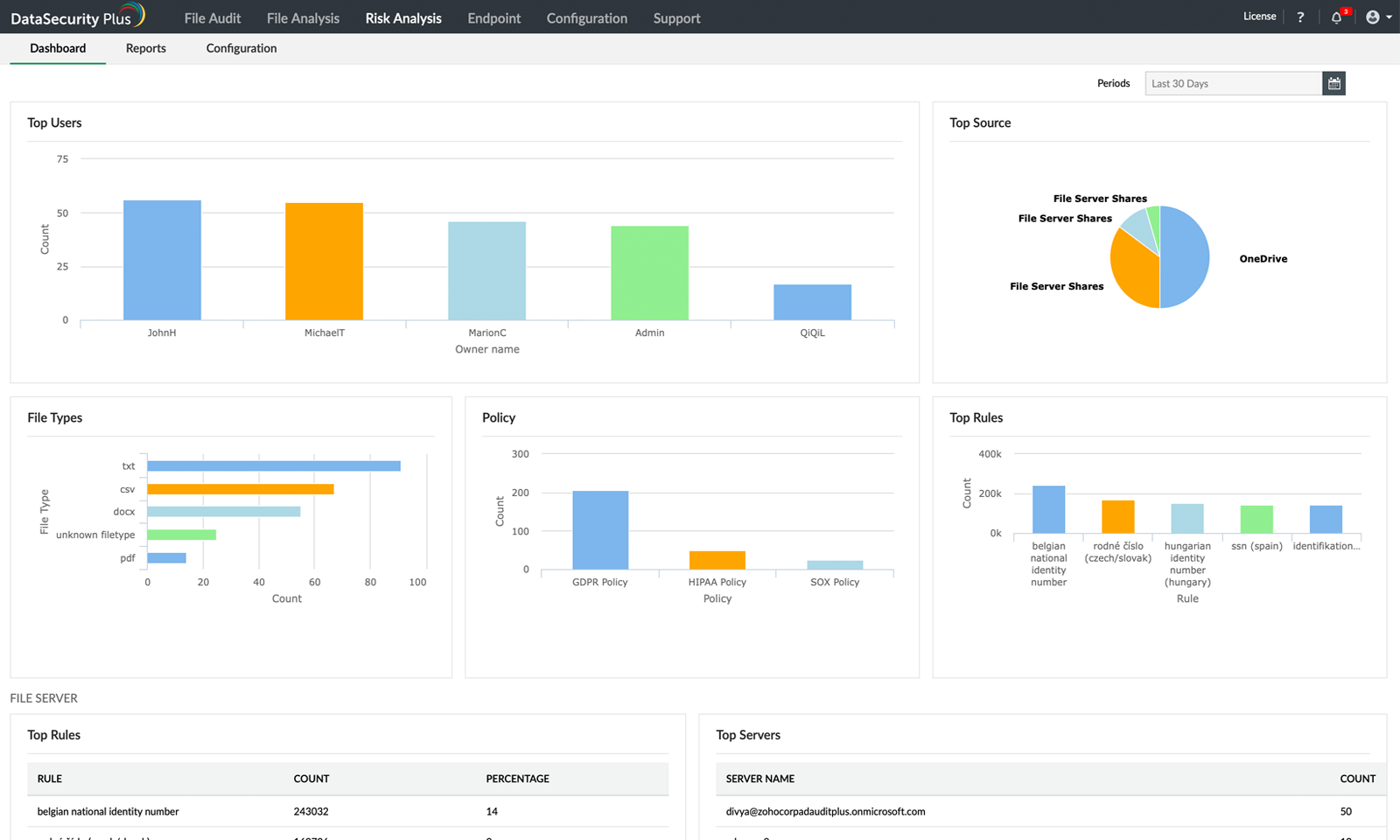

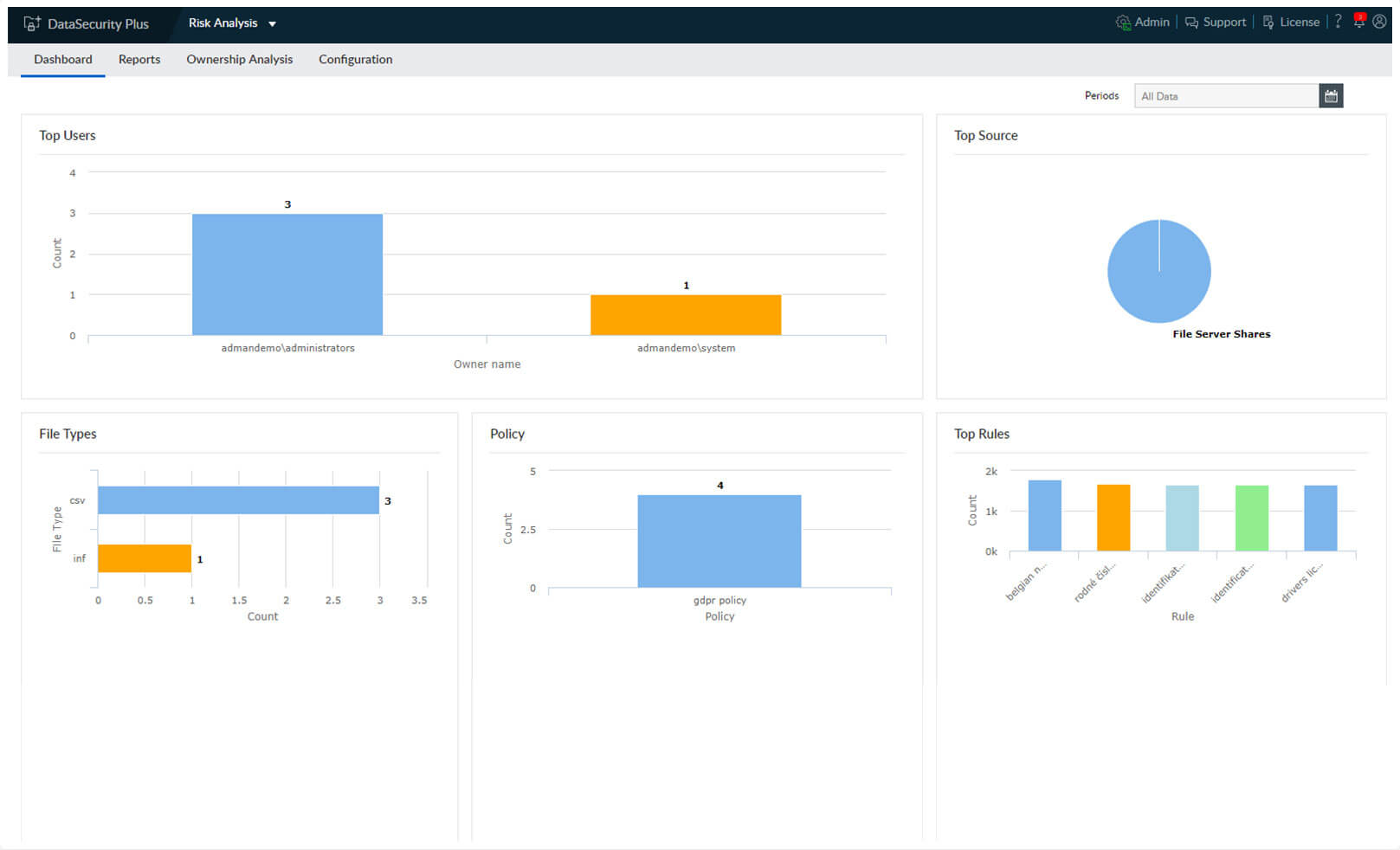

Examinez les principaux indicateurs des données d’identification ou médicales analysées, dont les stratégies ou les règles les plus violées, dans le tableau de bord opérationnel central.

Mise en conformité réglementaire

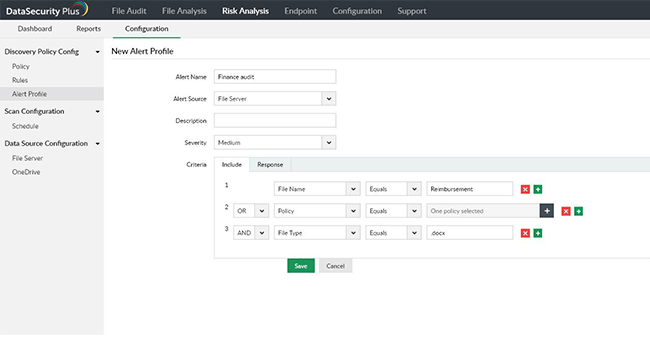

Recevez des alertes instantanées sur les données sensibles pour remplir diverses exigences des normes informatiques de conformité réglementaire grâce à l’outil d’analyse.

Améliorez l’analyse des données sensibles avec l’outil d’analyse de DataSecurity Plus.

- Regroupement des données sensibles

- Contrôle d’intégrité des données d’identification

- Classement des données sensibles

Obtention d’un aperçu global

Affichez le tableau de bord opérationnel central pour un aperçu rapide des données personnelles récemment analysées ou des tendances identifiées.

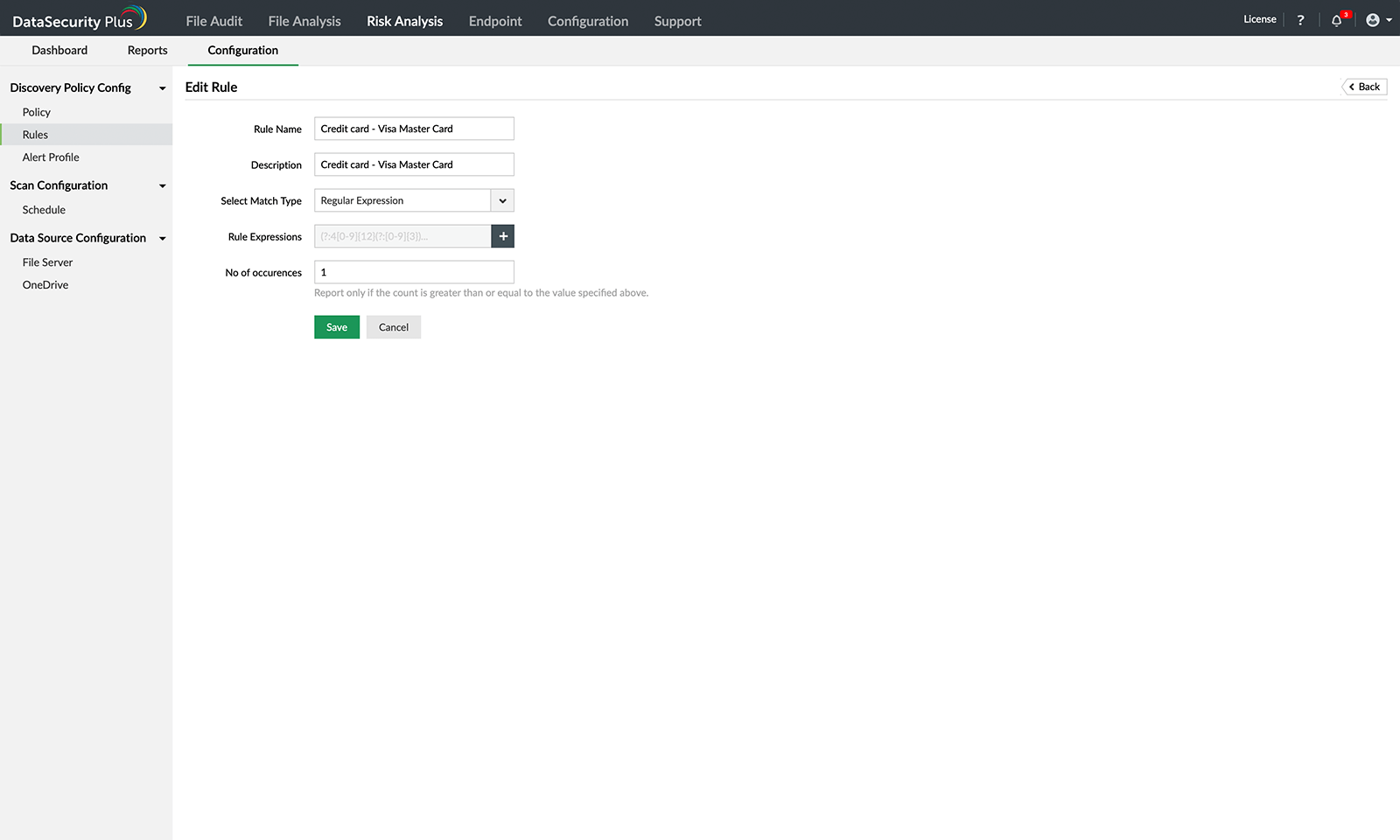

Analyse des données de carte bancaire

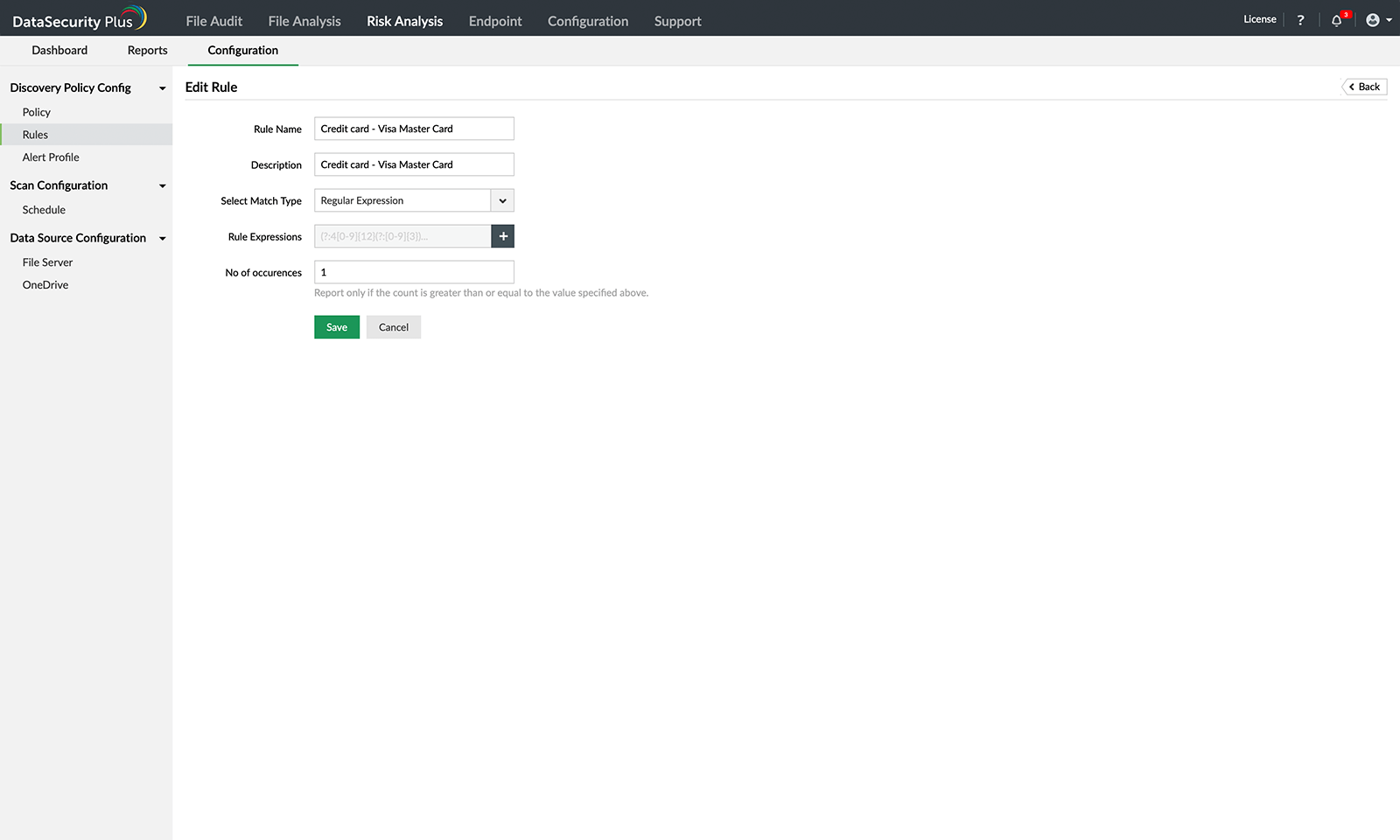

Déterminez et évaluez la vulnérabilité de l’endroit où sont stockées les données de titulaire de carte.

Choix des critères de recherche

Créez des règles propres à l’organisation pour trouver certains types de données sensibles comme les identifications d’individu, les cartes bancaires, etc.

Sécurité axée sur la criticité

Localisez et regroupez les données sensibles analysées selon la norme de conformité externe à respecter (par exemple, RGPD ou PCI DSS).

Solution complète offrant des fonctionnalités efficaces

Recherche de données personnelles

Localisez le contenu à risque comme les données d’identification ou médicales et tenez un inventaire des données personnelles stockées.

Protection selon le contenu

Analysez le contenu d’entreprise sensible et protégez-le contre la fuite via des périphériques USB ou le courrier Outlook.

Analyse du stockage de fichiers

Examinez les modes d’utilisation des disques en analysant la croissance du stockage et en générant des alertes sur le manque d’espace.

En savoir plus