Suivi de l'utilisation de Telnet avec Firewall Analyzer.

Qu'est-ce que Telnet?

Telnet est un protocole utilisé sur Internet ou un réseau local pour fournir une installation de communication bidirectionnelle, interactive et textuelle utilisant une connexion de terminal virtuel. En utilisant Telnet, on peut se connecter à un ordinateur distant via Internet et utiliser des

Pourquoi suivre l'utilisation de Telnet?

Telnet vous permet d'accéder à un ordinateur distant, ce qui peut être dangereux si votre ordinateur est repris par un pirate - une possibilité bien réelle. Si l'utilisation de Telnet n'est pas surveillée, les pirates peuvent utiliser un scanner de ports pour accéder à votre réseau, puis utiliser Telenet comme un outil de piratage extrêmement puissant pour exécuter des commandes sur une machine distante. Avec un programme client Telnet, les pirates peuvent.

- Lisez et envoyez des courriels à partir du système.

- Téléchargez les codes source des sites Web.

- Sondez les services offerts par le système.

- Envoyer une entrée inattendue aux serveurs Web.

Comment Firewall Analyzer aide-t-il à suivre l'utilisation de Telnet?

Firewall Analyzer suit l'utilisation de Telnet à partir des syslog du pare-feu et fournit un rapport de trafic détaillé sur les éléments suivants:

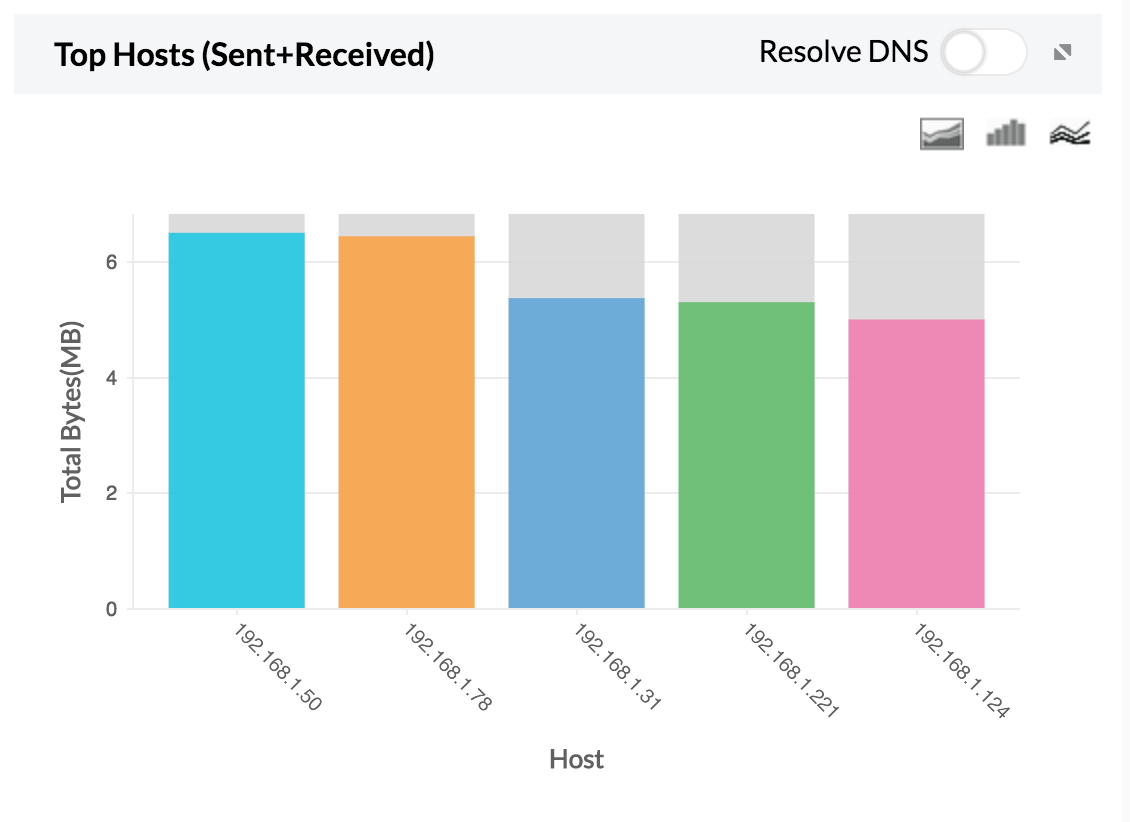

1. Top Host — Total du trafic hôte envoyé et reçu via Telnet.

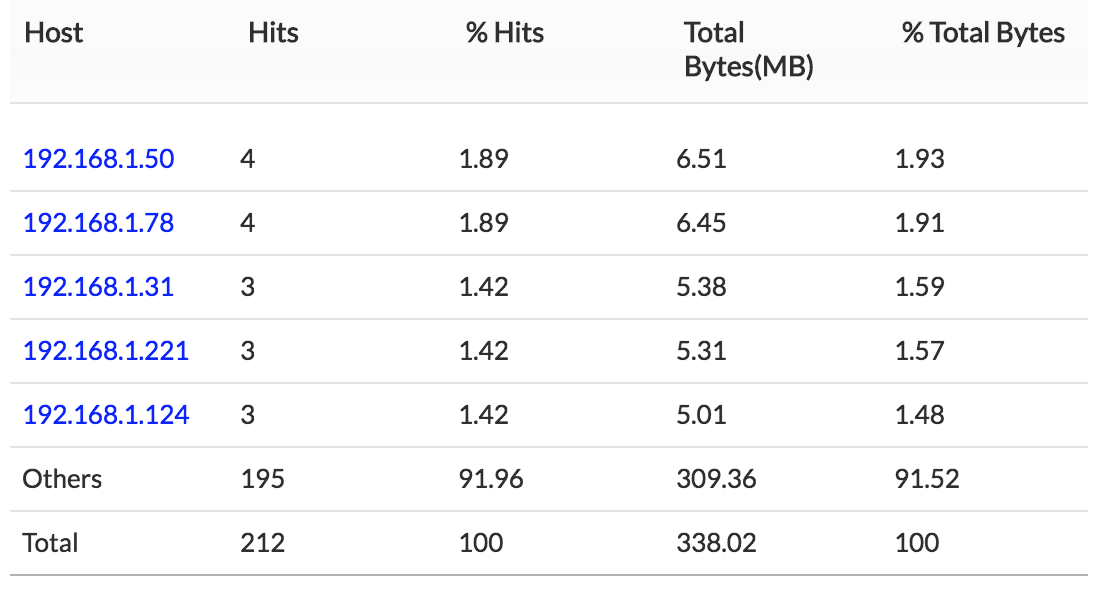

2. Top Protocol — Trafic de groupe de protocoles supérieur envoyé et reçu à l'aide de Telnet.

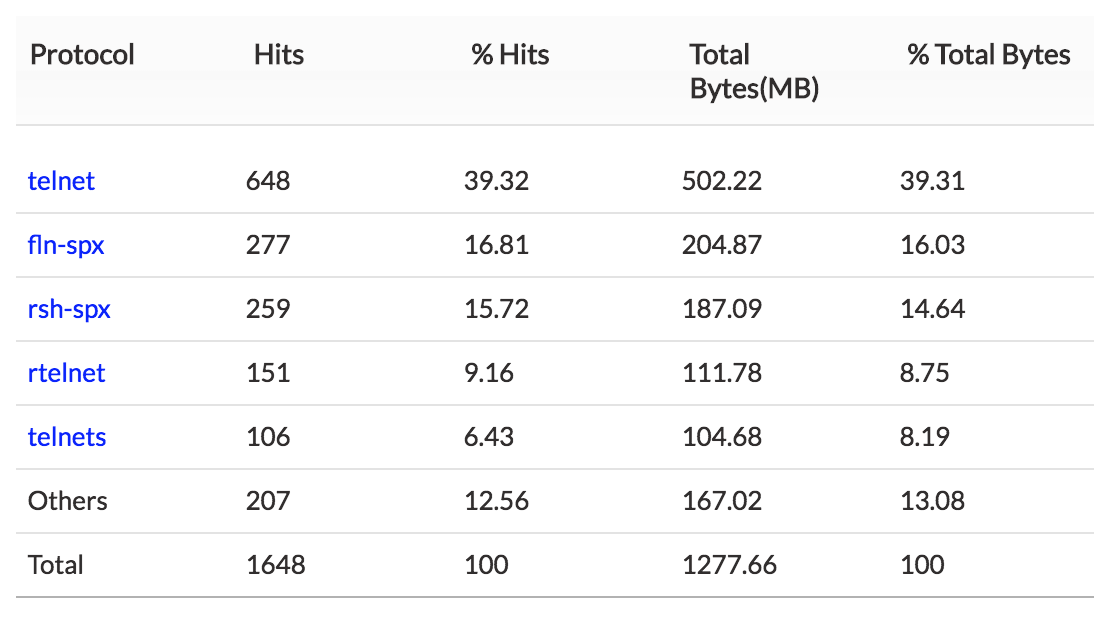

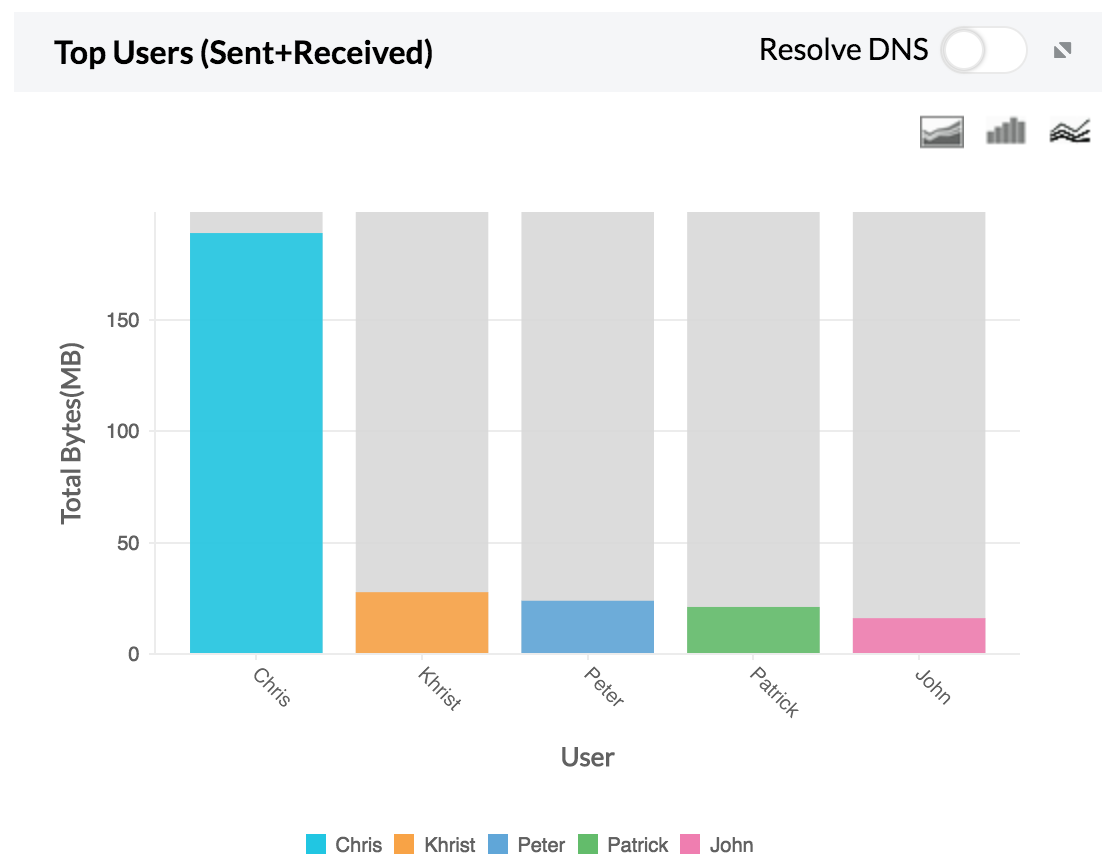

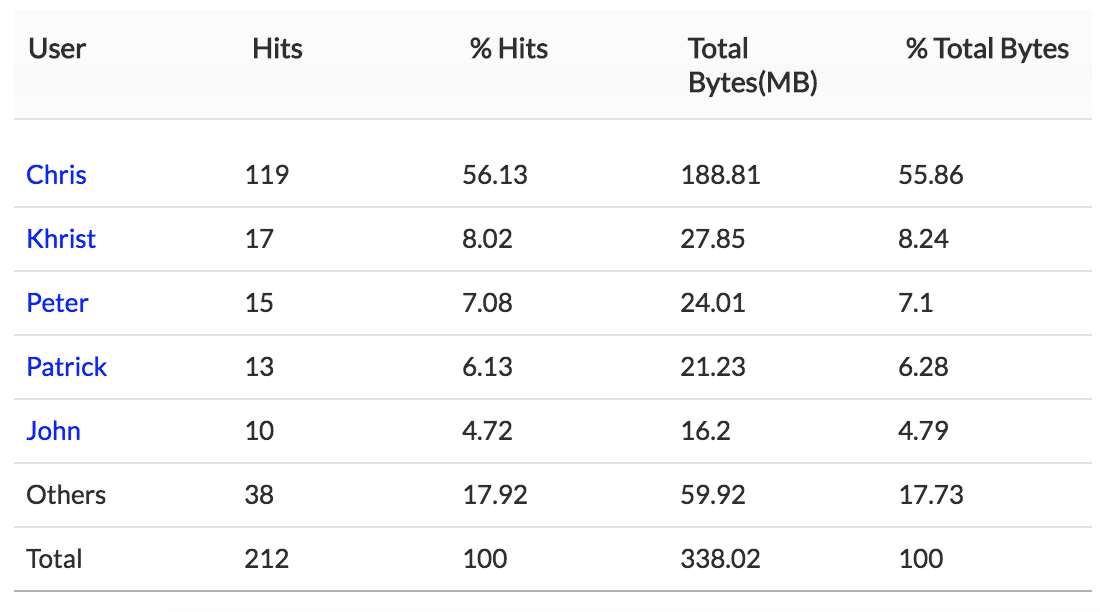

3. Top Users — Traffic d’utilisateur princpal envoyé et reçu via Telnet.

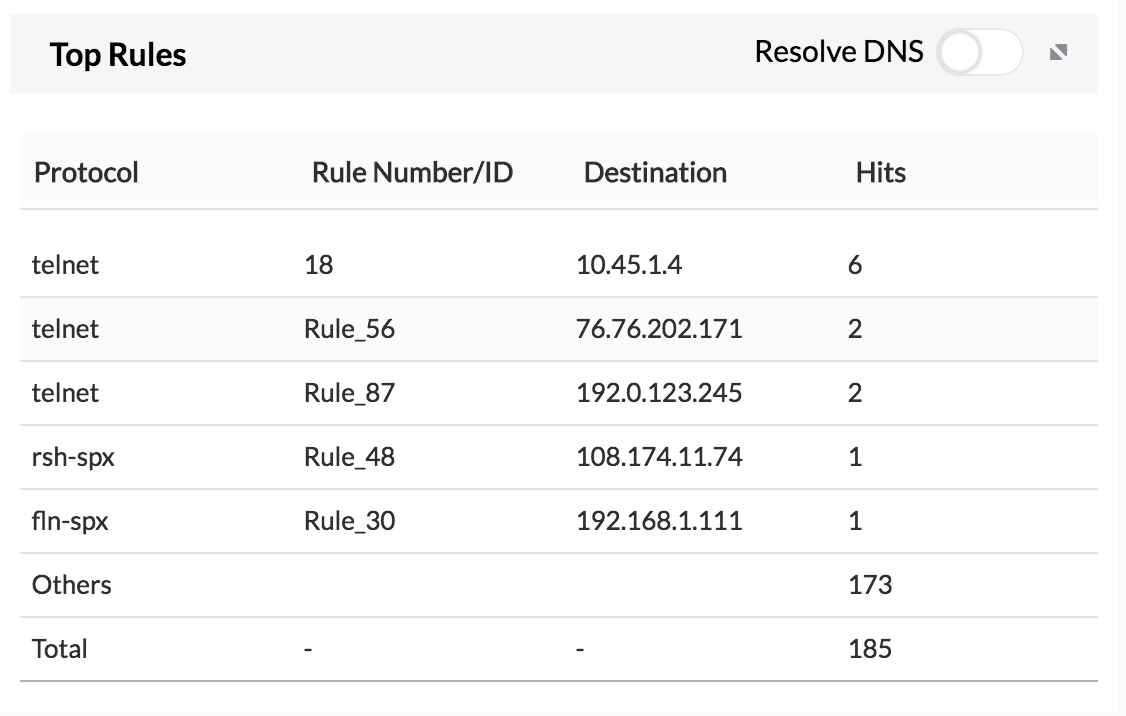

4. Top Rules — Les règles principales utilisées pour accéder à Telnet.

Si l'un des hôtes ou des utilisateurs affiche un trafic inhabituel, l'administrateur de la sécurité peut rechercher et sécuriser cette adresse IP spécifique.

Liens en vedette

Gestion des règles de pare-feu

Gérez vos règles de pare-feu pour des performances optimales. Des règles sans anomalie et correctement ordonnées sécurisent votre pare-feu. Auditez la sécurité du pare-feu et gérez les changements de règles / configuration pour renforcer la sécurité.

Gestion de la conformité du pare-feu

Le système de gestion de la conformité intégré automatise vos audits de conformité du pare-feu. Rapports prêts à l'emploi disponibles pour les principaux mandats réglementaires tels que PCI-DSS, ISO 27001, NIST, NERC-CIP et SANS.

Gestion des journaux du pare-feu

Déverrouillez la richesse des informations de sécurité réseau cachées dans les journaux du pare-feu. Analysez les journaux pour trouver les menaces de sécurité auxquelles le réseau est confronté. Obtenez également le modèle de trafic Internet pour la planification de la capacité.

Analyse de la bande passante en temps réel

Grâce à l’analyse de la bande passante en direct, vous pouvez identifier la hausse soudaine anormale de l'utilisation de la bande passante. Prenez des mesures correctives pour contenir la hausse soudaine de la consommation de bande passante.

Alertes pare-feu

Prenez des mesures correctives instantanées lorsque vous êtes averti en temps réel des incidents de sécurité réseau. Vérifiez et limitez l'utilisation d'Internet si la largeur de bande passante dépasse le seuil spécifié.

Gérer le service de pare-feu

Les MSSP peuvent héberger plusieurs locataires, avec un accès segmenté et sécurisé exclusif à leurs données respectives. Extensible pour répondre à leurs besoins. Gère les pare-feu déployés dans le monde entier.