Autonomisez vos analystes SOC grâce aux outils SOC pilotés par Log360 de ManageEngine

Surmontez les défis SOC avec Log360. Réduisez les faux positifs, respectez les exigences de conformité, gérez les risques de sécurité, et bien plus encore.

Les organisations qui font confiance à Log360

Log360 est une solution SIEM unifiée

intégrant des fonctionnalités DLP et CASB, capable de détecter, prioriser, enquêter et répondre aux menaces de sécurité. Grâce à ses capacités avancées et intuitives d’analyse et de surveillance, elle offre une visibilité complète sur la sécurité des réseaux locaux, dans le cloud et dans les environnements hybrides.

Les analystes SOC sont les véritables piliers de la cybersécurité : ils surveillent en permanence tous les aspects du réseau, interviennent en cas d’urgence cybernétique et s’adaptent aux menaces émergentes pour garantir la sécurité des entreprises. Leur réactivité et leur expertise permettent de limiter les impacts et d’assurer la continuité des activités, même en cas d’attaque sophistiquée. Sans leur présence, les organisations seraient hautement vulnérables à des menaces en constante évolution, susceptibles de compromettre données sensibles et opérations critiques. Cependant, ils doivent relever de nombreux défis, notamment :

- Un volume d’alertes élevé entraînant une lassitude face aux notifications.

- La difficulté à distinguer les faux positifs des menaces réelles.

- Le besoin constant de s’adapter à des techniques d’attaque en évolution rapide.

- Des ressources limitées et un temps restreint pour mener des analyses approfondies.

- La coordination complexe des réponses entre plusieurs outils et équipes.

9 façons dont Log360 change les règles du jeu en permettant aux analystes SOC de relever ces défis

- Atténuer la fatigue liée aux alertes

- Prévenir les vulnérabilités de type " zero-day "

- Gérer la surcharge de données

- Contrer les menaces internes

- Surmonter les défis de la sécurité dans le cloud

- Maîtriser les risques liés aux tiers

- Rationaliser un écosystème d’outils complexe et fragmenté

- Répondre efficacement aux exigences réglementaires

- Renforcer les capacités de réponse aux incidents

Secure against a range of cyberattacks

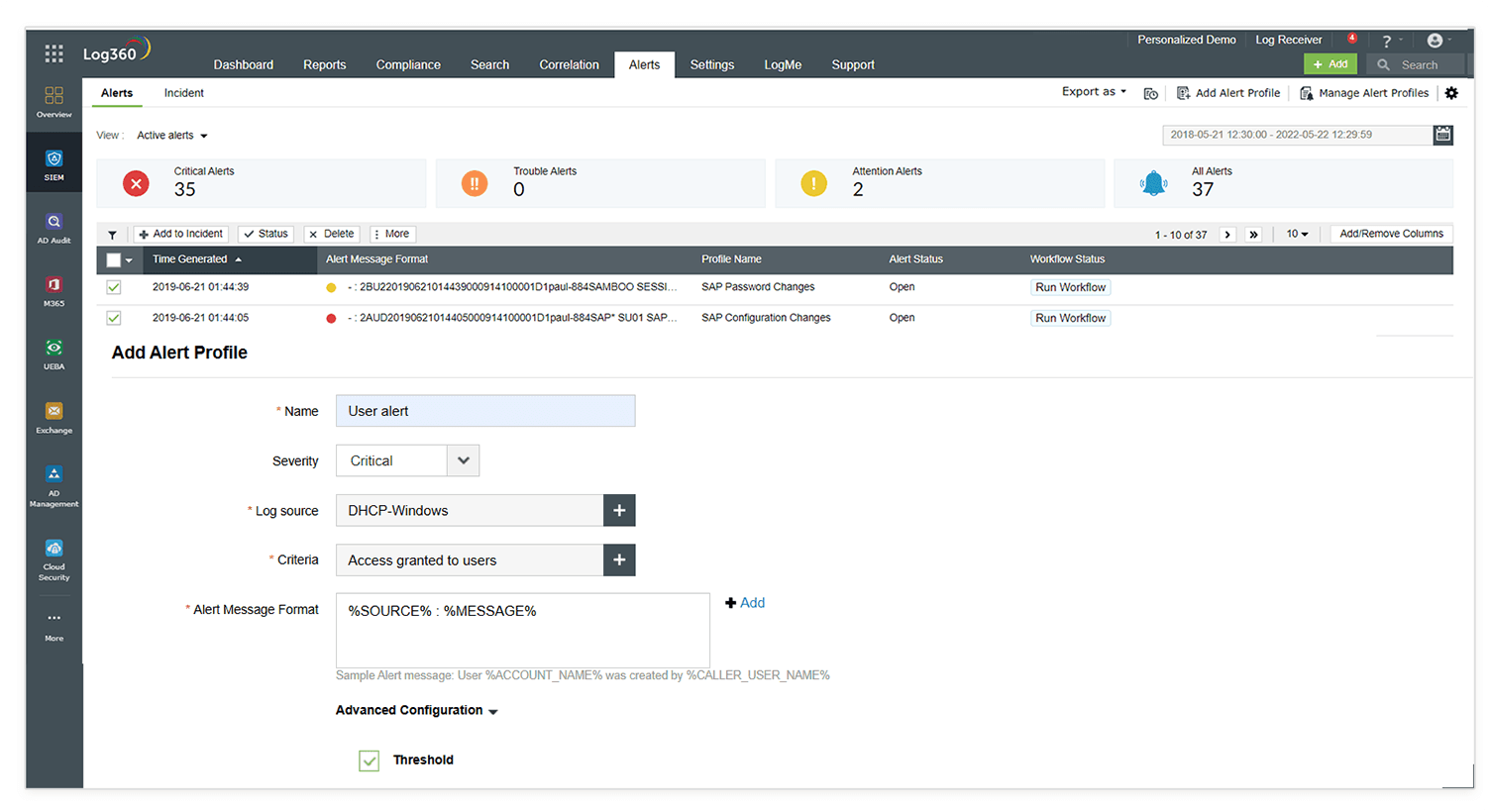

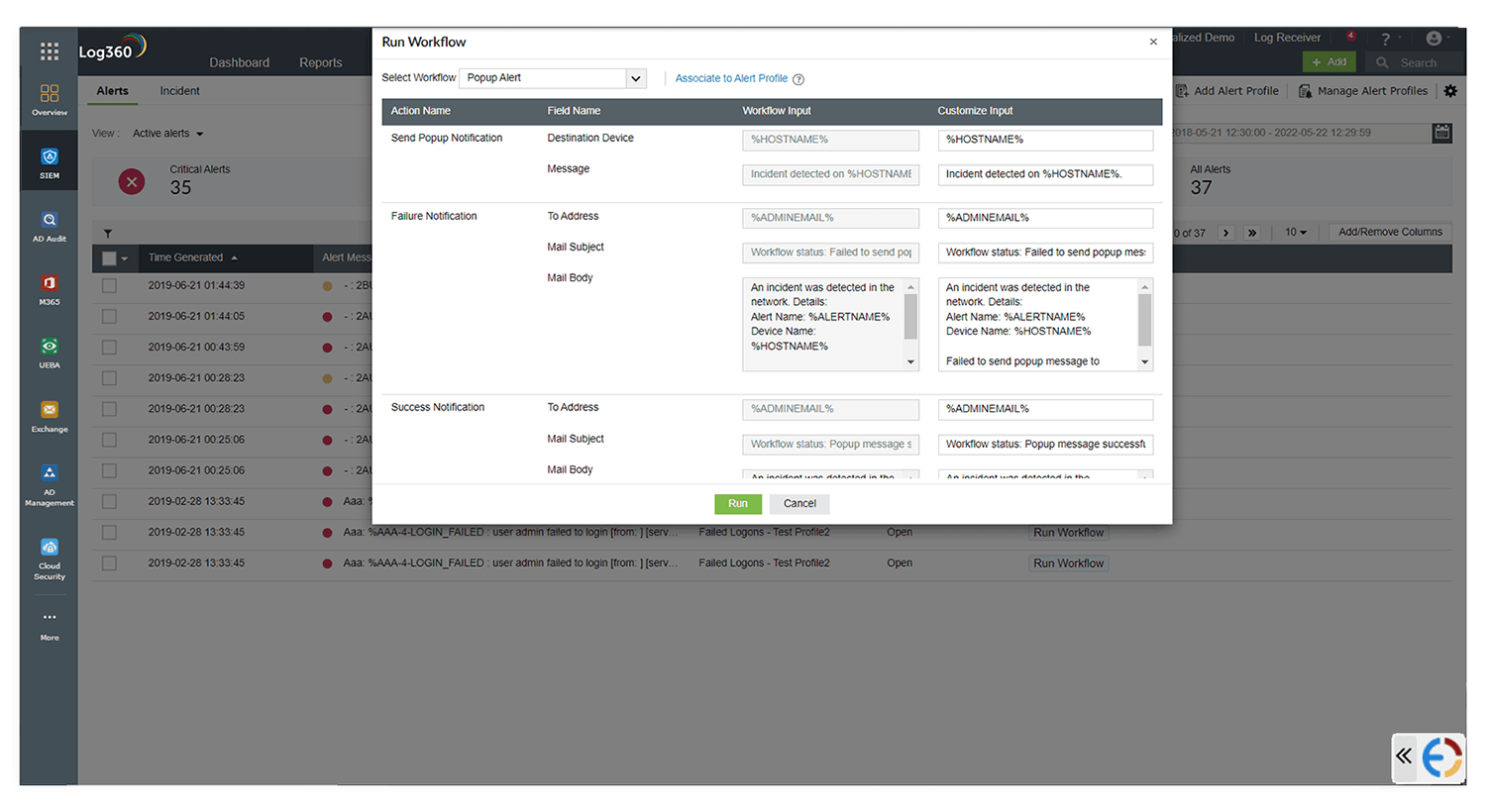

Frayez-vous un chemin : Luttez contre la fatigue des alertes pour des workflows plus intelligents et plus sûrs.Avec Log360, les alertes peuvent être classées selon trois niveaux de gravité — Attention, Problème et Critique —, ce qui permet de les prioriser et de les traiter en conséquence. Les workflows de réponse aux incidents peuvent également être exécutés automatiquement dès qu’une alerte est déclenchée.

Grâce à l’intégration de Smart Threshold dans Log360, les analystes peuvent définir facilement l’intervalle de temps souhaité lors de la création d’alertes. L’algorithme ML évalue l’environnement, établit une ligne de base avec le nombre attendu d’événements sur une période de quelques heures, et l’ajuste dynamiquement s’il détecte une véritable menace.

Vous serez ainsi en mesure d’identifier et d’éliminer activement les risques cachés, réduisant la lassitude liée aux alertes, grâce à l’utilisation de flux de menaces préconfigurés et personnalisables, de notifications d’alerte rapides, de fonctionnalités avancées de rapports forensiques et d’un système de ticketing intégré.

Secure against a range of cyberattacks

Surmontez l’inconnu : détectez et atténuez les vulnérabilités de type " zero day "- Pour identifier les risques cachés, il est essentiel d’examiner de manière proactive le réseau à la recherche d’indicateurs de compromission (IoC) et de recevoir des alertes automatisées.

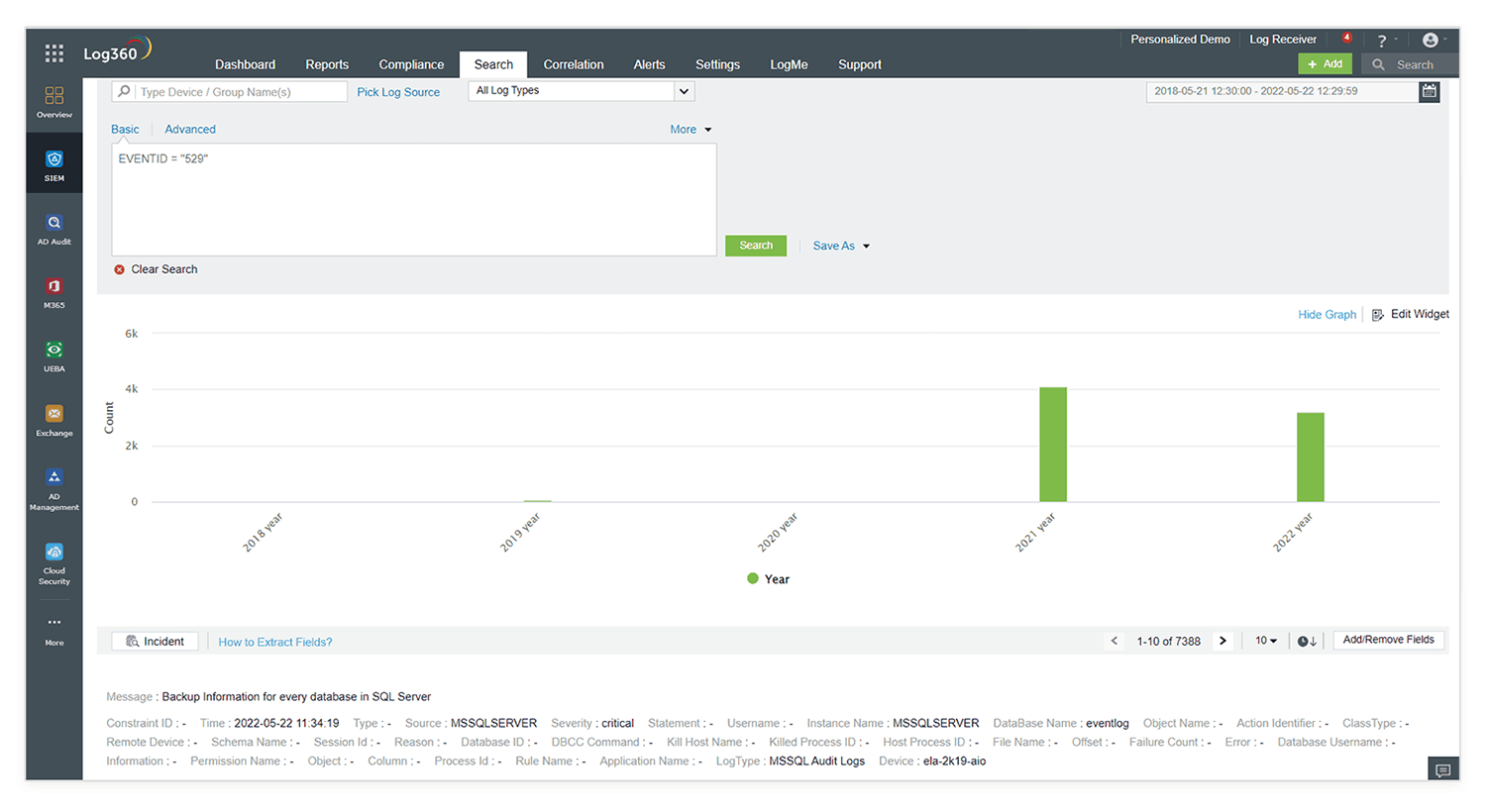

Un moteur de recherche robuste permet de détecter les menaces dissimulées en agrégeant les données issues de multiples sources en temps réel et en appliquant un filtrage avancé pour repérer efficacement les anomalies et les indicateurs critiques. Il facilite ainsi une analyse rapide et une hiérarchisation pertinente des risques potentiels, en vue d’actions proactives.

Log360, grâce à son moteur de recherche performant, permet de rechercher des critères spécifiques dans l’ensemble des journaux et d’exporter les résultats obtenus. Cela facilite l’analyse des causes profondes des incidents de sécurité. Les recherches peuvent être effectuées à l’aide de requêtes SQL simples ou complexes, avec le recours aux jokers, opérateurs booléens et logiques.

Par ailleurs, les options de recherche avancée permettent d’utiliser simultanément plusieurs groupes de critères sans avoir à créer chaque requête manuellement. Des filtres peuvent également être appliqués pour affiner les résultats en fonction du type d’événement, du niveau de gravité ou d’autres attributs.

Secure against a range of cyberattacks

Maîtrisez le chaos : surmontez la surcharge de données et débloquez des insights exploitables- La hiérarchisation des événements à haut risque et l’élimination des données non pertinentes à l’aide de systèmes d’agrégation de journaux capables de filtrer et de corréler les logs constituent des étapes essentielles pour surmonter la surcharge d’informations.

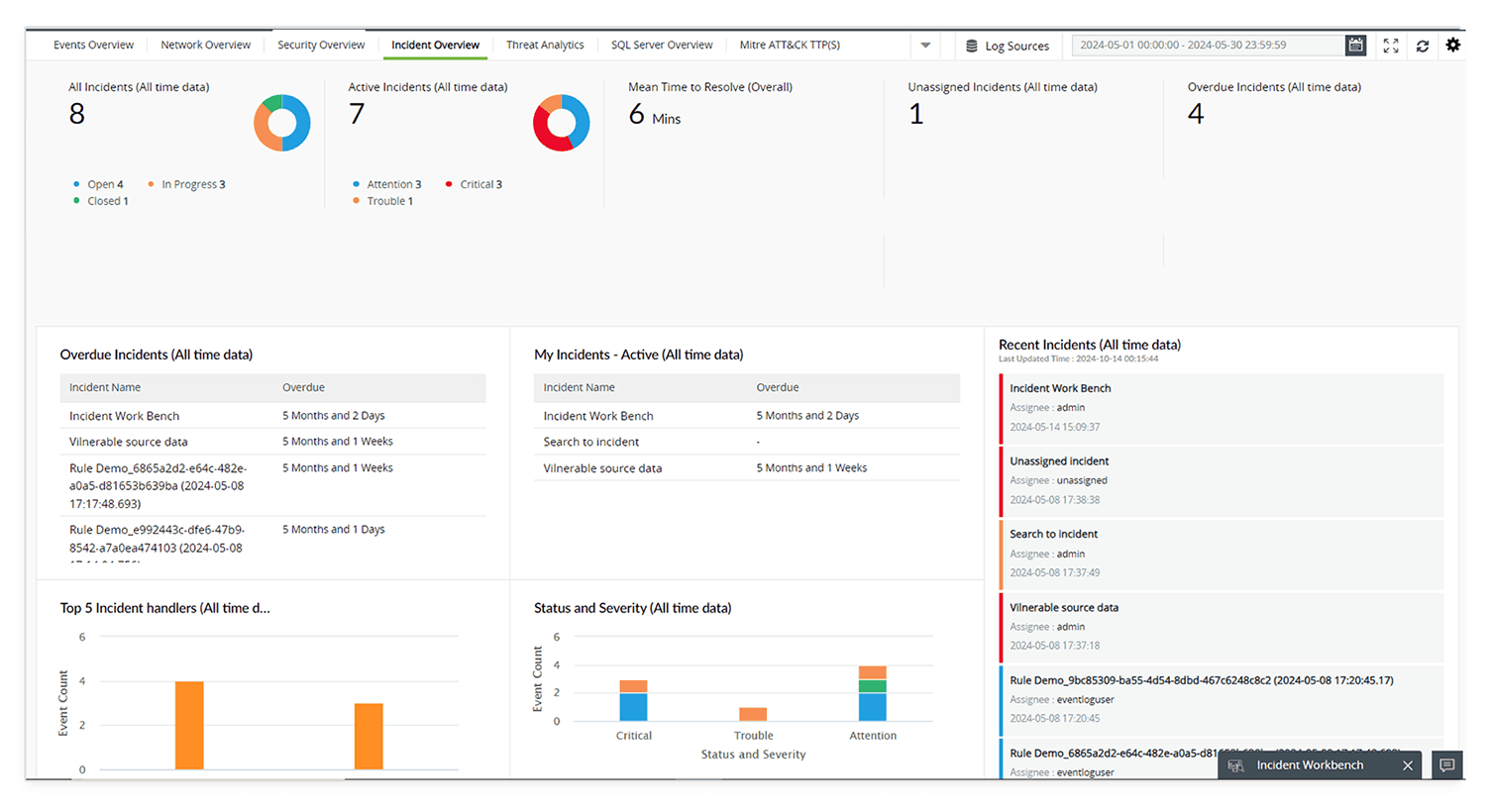

En fournissant des informations clés sur des indicateurs tels que le temps moyen de détection (MTTD), le temps moyen de réponse (MTTR) et bien d’autres, le tableau de bord des incidents de Log360 permet aux organisations de rationaliser et d’optimiser leurs opérations de sécurité. Grâce à ce tableau de bord, les analystes SOC peuvent suivre les incidents récents et majeurs, surveiller ceux en cours ou non résolus, et évaluer leur propre charge de travail. Cela les aide à établir des priorités claires et à organiser efficacement la résolution des incidents.

Secure against a range of cyberattacks

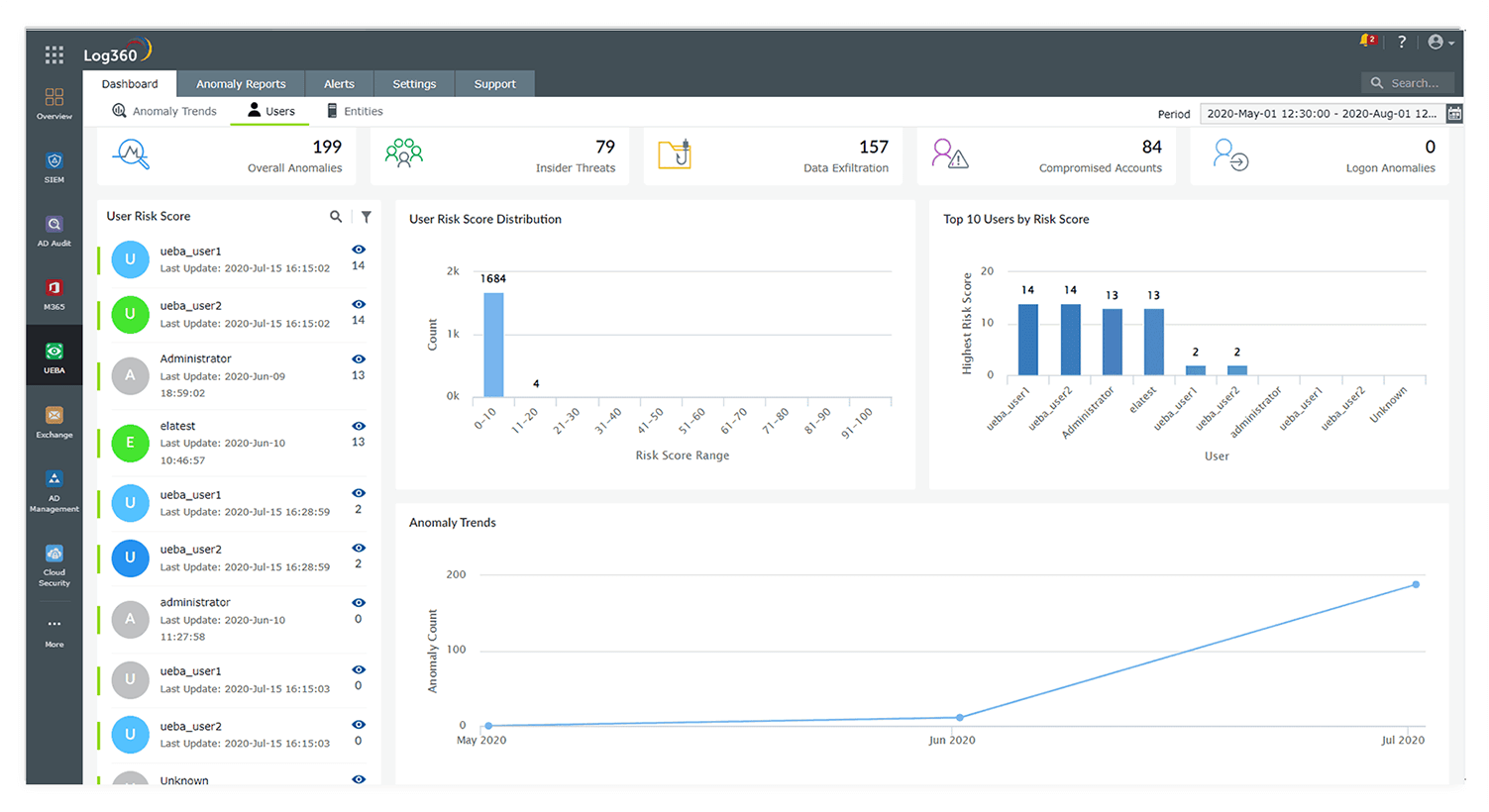

Renforcez vos défenses : prévenez les menaces d’initiés- L’utilisation d’outils UEBA capables de surveiller les anomalies de comportement des utilisateurs et d’alerter les analystes en cas d’activités suspectes est essentielle pour anticiper et prévenir les menaces internes.

Le module UEBA de Log360, alimenté par des algorithmes de machine learning, détecte les anomalies en identifiant les changements subtils dans l’activité des utilisateurs. Il analyse en continu les schémas de comportement afin de repérer des actions inhabituelles ou potentiellement malveillantes. Sur la base de ces détections, des scores de risque sont attribués aux utilisateurs et aux entités présents sur le réseau. Cette approche permet de repérer, d’évaluer et d’enquêter sur des menaces qui, autrement, pourraient passer inaperçues, en tirant un maximum d’informations de vos journaux et en offrant un meilleur contexte à chaque alerte.

Secure against a range of cyberattacks

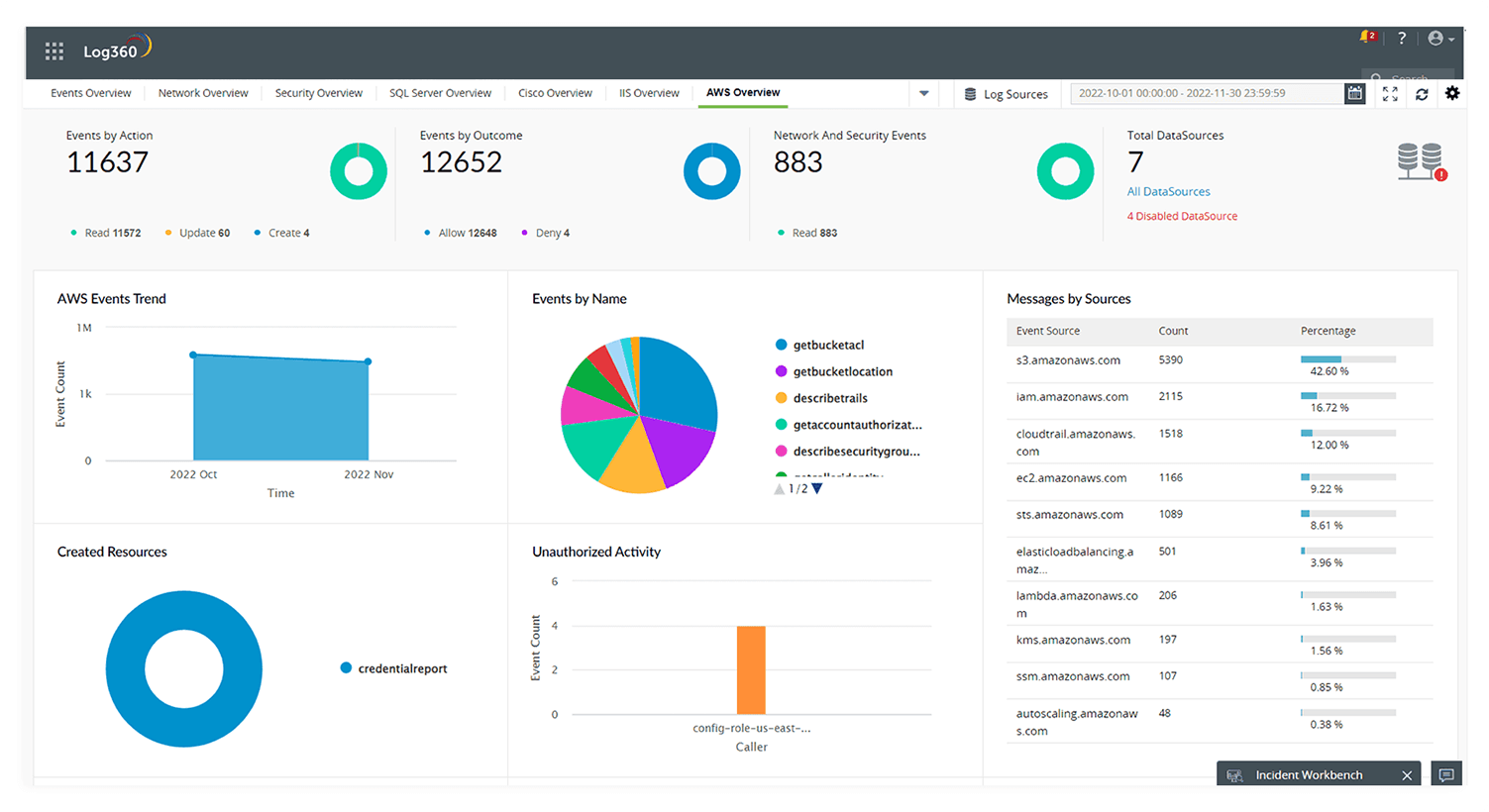

Attaquez-vous aux problèmes de sécurité cloud : renforcez les défenses numériques- Il est essentiel d’identifier les problèmes de configuration et de mettre en œuvre les meilleures pratiques de sécurité à l’aide de la technologie CSPM, afin de surveiller et d’améliorer en continu la posture de sécurité cloud de l’organisation.

Log360 offre une visibilité complète sur AWS, Azure, Salesforce et GCP, à travers des rapports prédéfinis qui fournissent un aperçu approfondi de l’activité des utilisateurs, de la gestion des identités et des accès, de la sécurité réseau, des fonctionnalités cloud, de la gestion des ressources GCP, et bien plus encore.

Secure against a range of cyberattacks

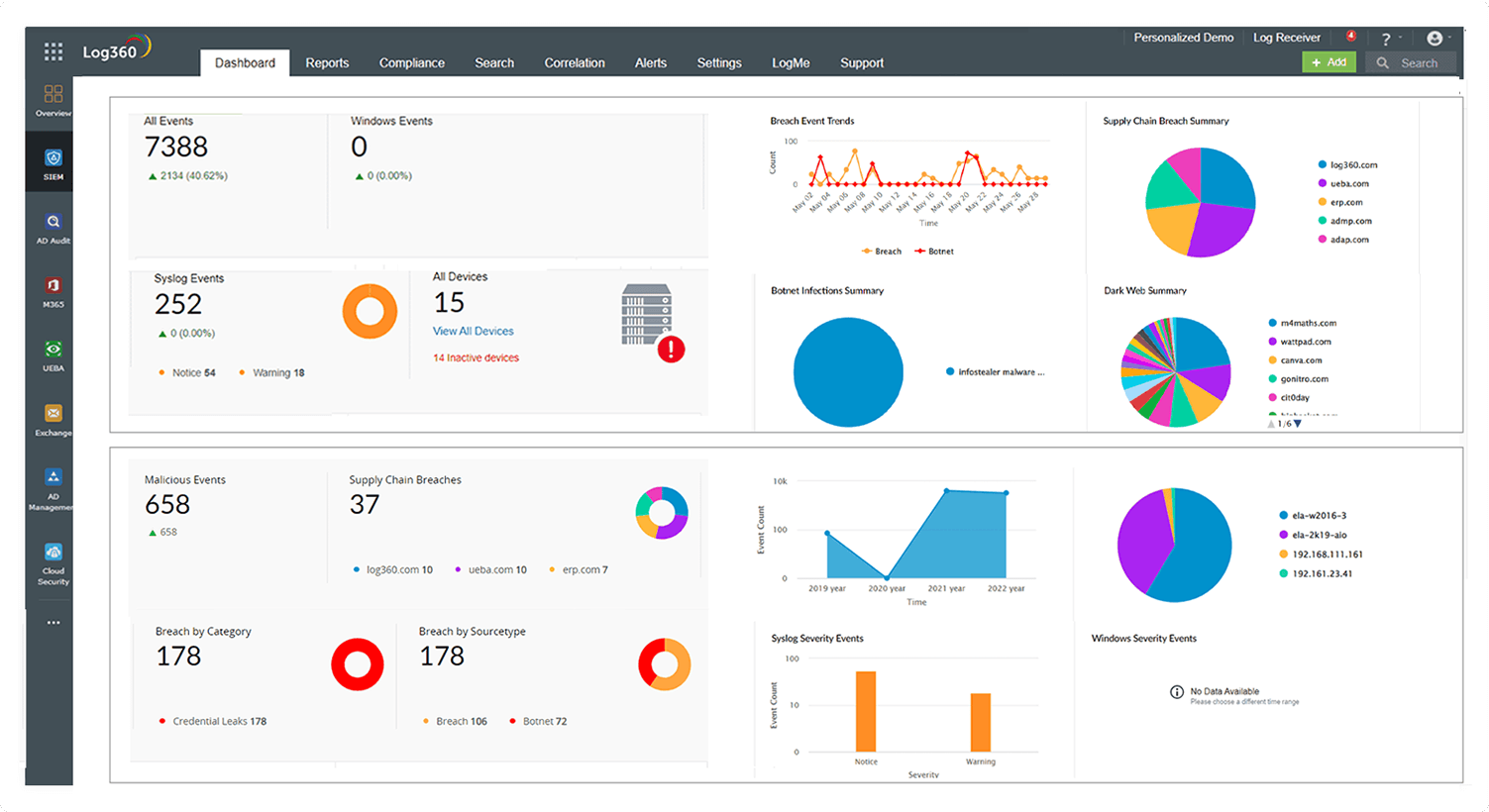

Protégez-vous contre les menaces émergentes : prévenez les risques tiers- Pour prévenir les risques liés aux tiers, il est essentiel d’inspecter et d’évaluer régulièrement la sécurité des fournisseurs externes. La mise en œuvre de solutions assurant une surveillance en temps réel des accès tiers aux données ou systèmes sensibles est cruciale pour détecter les vulnérabilités potentielles.

Log360 s’intègre à Constella Intelligence pour permettre l’identification des informations personnelles compromises et divulguées sur le dark web, telles que les numéros de carte de crédit, adresses e-mail, identifiants et autres données sensibles. Cette intégration constitue une première ligne de défense contre les menaces pesant sur la chaîne d’approvisionnement. Au sein du réseau de l’organisation, Log360 collecte et analyse en continu les journaux et les données d’événements provenant de sources multiples. Il offre ainsi une alerte précoce et une visibilité immédiate sur les menaces potentielles.

Secure against a range of cyberattacks

Rationalisez votre sécurité : dites adieu aux outils complexes et fragmentés- La consolidation des outils de sécurité au sein d’une plateforme unique, capable de s’intégrer efficacement à d’autres solutions, permet de réduire la complexité et de faciliter la gestion de la sécurité à l’échelle de toute l’organisation. La mise en œuvre d’outils SOAR pour automatiser les workflows et orchestrer l’ensemble des systèmes de sécurité renforce la cohérence et la rapidité de la réponse face aux menaces.

Log360 est une solution SIEM qui regroupe, dans une seule plateforme, des capacités UEBA, CASB et SOAR, offrant à vos équipes de sécurité la possibilité de détecter et de répondre aux menaces depuis une console centralisée et complète.

Secure against a range of cyberattacks

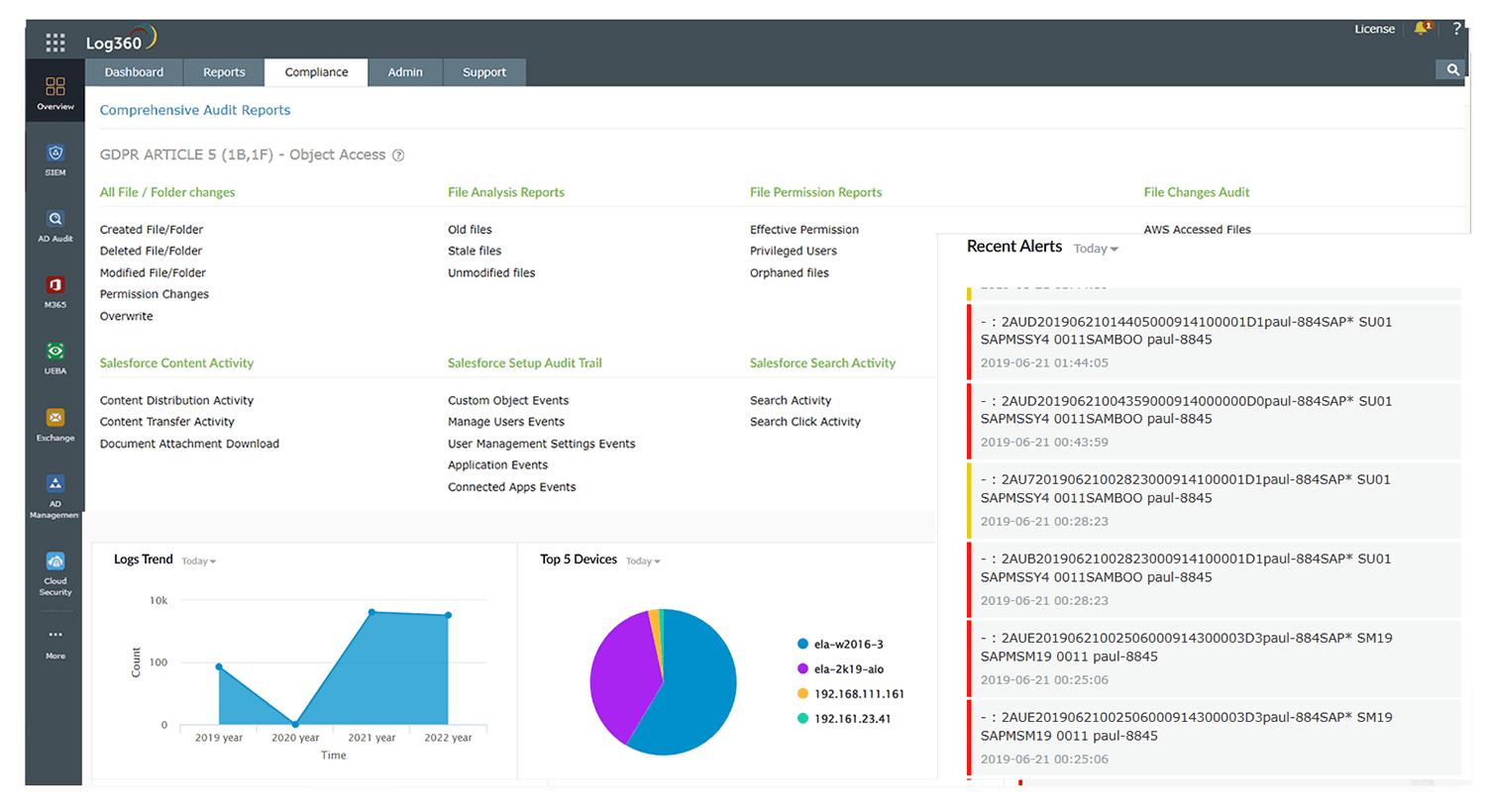

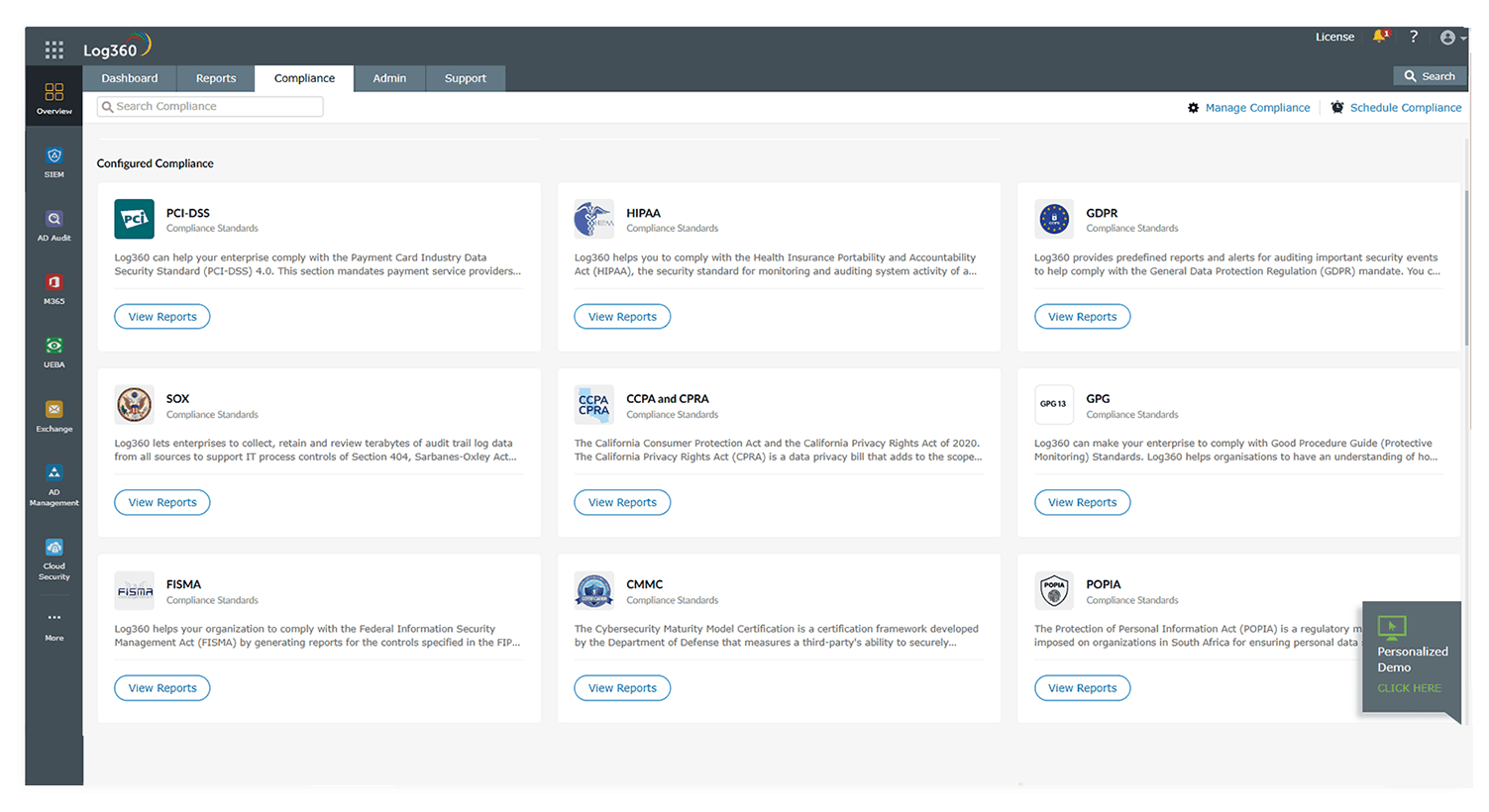

Gardez une longueur d’avance : conformez-vous aux exigences réglementaires- Pour garantir que l’organisation respecte les normes réglementaires, il est essentiel de surveiller en continu les exigences de conformité et d’en rendre compte à l’aide d’outils automatisés.

Log360 aide les organisations à répondre aux obligations de conformité en fournissant des rapports prêts à être audités, couvrant un large éventail de référentiels tels que PCI DSS, SOX, HIPAA, FISMA, GLBA, ISO 27001 et le RGPD. Ces rapports offrent une traçabilité détaillée du quoi, du quand, du où et du comment des activités réalisées au sein de l’organisation.

Secure against a range of cyberattacks

Gestion de crise plus rapide et plus intelligente : plan de réponse aux incidents amélioré- Il est crucial d’élaborer des playbooks de réponse aux incidents complets, adaptés à différents scénarios d’attaque (ransomwares, phishing, violations de données, etc.), et de s’appuyer sur des outils collaboratifs permettant aux analystes, équipes juridiques et autres parties prenantes de communiquer en temps réel. Chacun doit savoir exactement comment réagir en situation d’urgence.

Log360 facilite la création de workflows de réponse automatisés ainsi que de playbooks dédiés. Lorsqu’une menace est détectée, le centre des opérations de sécurité peut immédiatement déclencher les procédures de remédiation appropriées, collecter les preuves forensiques et mettre en œuvre les actions prédéfinies pour contenir l’incident. Cette approche permet de réduire les erreurs humaines et d’accélérer la prise en charge des incidents.

Maîtriser le champ de bataille cybernétique : 5 défis clés auxquels sont confrontés les analystes SOC et comment Log360 les aide à les relever

| Défi majeur en matière de sécurité | Capacités de Log360 |

|---|---|

| Détecter et répondre aux incidents de sécurité |

|

| Traitement des attaques de phishing |

|

| Faire face aux menaces d’initiés |

|

| Répondre aux attaques DDoS |

|

| Rapports de conformité et pistes d’audit |

|

Écoutez ce que disent nos clients

Log360 est une solution SIEM tout-en-un qui offre un excellent rapport qualité-prix.

J’apprécie le fait que nous puissions générer des rapports conformes au RGPD et auditer toute personne accédant à des données sensibles sur les patients. Cela nous aide à rester en conformité et à produire les rapports exigés, ce qui est essentiel pour le NHS.

Libérez la puissance du SIEM — Rationalisez les menaces, amplifiez les insights et donnez à vos analystes l’avantage qu’ils méritent. Donnez-leur les moyens d’agir, faites évoluer votre sécurité et excellez !

Récompenses

Prix d’excellence en cybersécurité 2023 pour l’IAM et la gouvernance des identités (Asie)

Fortress Cyber Security Award 2022 dans la catégorie Authentification et Identité.

Pourquoi choisir Log360 ?

Log360 est une solution SIEM unifiée intégrant des capacités DLP et CASB. Elle permet de détecter, prioriser, enquêter et répondre aux menaces de sécurité. En combinant l’intelligence des menaces, la détection des anomalies basée sur le machine learning et les techniques d’analyse fondées sur des règles, Log360 identifie les attaques sophistiquées avec précision. La plateforme propose également une console de gestion des incidents et un système de workflows pour guider efficacement la remédiation.