Le cadre MITRE ATT&CK est une base de connaissances mondialement reconnue des TTP d’attaque, issues d’observations réelles. Il aide les équipes de sécurité à comprendre le comportement des attaquants, améliorer la détection des menaces et normaliser la réponse aux incidents.

Cadre MITRE ATT&CK® de Log360

Comprenez le comportement des attaquants et renforcez votre niveau de sécurité global avec l’intégration de Log360 au cadre MITRE ATT&CK. Obtenez un suivi complet des tactiques et techniques employées et du cycle de vie des attaques. Permettez aux analystes de corréler la détection avec le comportement réel des attaquants pour bien réagir aux menaces.

Que pouvez-vous faire avec Log360 ?

Corréler la détection avec le cadre MITRE ATT&CK :

Associez l’activité suspecte, les anomalies et les événements du cloud ou locaux aux tactiques et techniques.

Utiliser plus de 2 000 règles prédéfinies :

Détectez les attaques complexes, notamment les menaces internes, le ransomware, les erreurs de configuration cloud et les menaces APT multiphases avec des règles contextuelles basées sur le cadre MITRE ATT&CK.

Centraliser la veille sur les menaces et l’analyse UEBA :

Corrélez des flux de menaces mondiaux avec l’analyse comportementale des terminaux, du cloud et du réseau dans une console unifiée, enrichissant les alertes et réduisant le temps de réponse. (En savoir plus).

Améliorer l’examen avec l’IA :

Utilisez Zia Insights de Zoho pour associer les alertes aux tactiques MITRE ATT&CK, reconstituer la chronologie d’attaque, vérifier les modèles, les corréler avec d’autres événements et obtenir des conseils de correction. (En savoir plus).

How does Log360 leverage the MITRE ATT&CK framework for advanced threat detection and response?

Le cadre MITRE ATT&CK fournit une taxonomie structurée des tactiques, techniques et procédures (TTP) pour les cyber-adversaires. Cette matrice MITRE ATT&CK d'entreprise offre aux équipes de sécurité un langage unifié pour détecter, enquêter et répondre aux attaques de manière systématique.

- Règles de détection à base MITRE

- Examen des menaces avec Zia Insights

- Tableaux de bord conformes MITRE

- Réponse automatique avec des playbooks

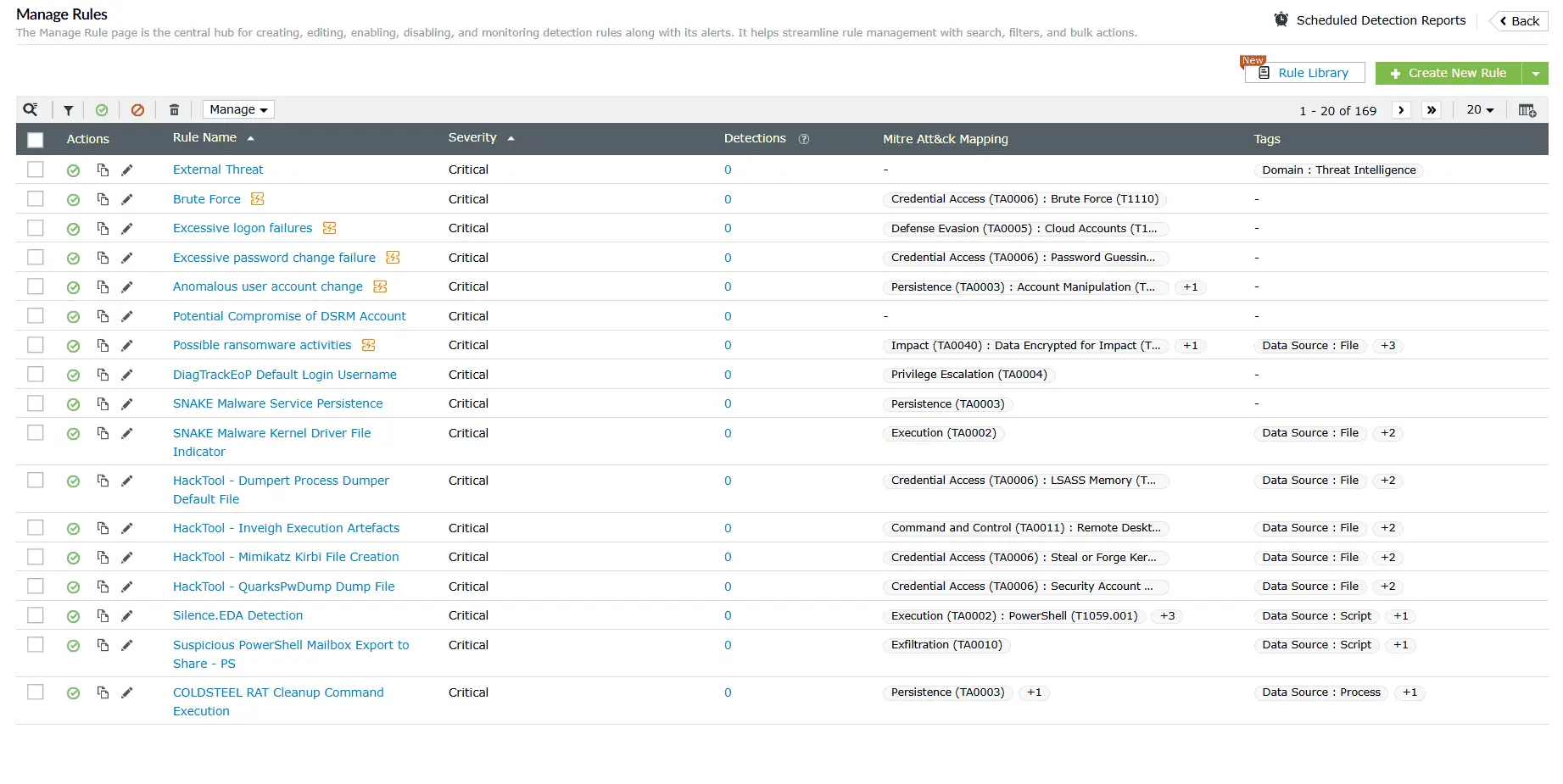

Règles de détection complètes basées sur le cadre MITRE ATT&CK

Notre bibliothèque de détection dans le cloud offre plus de 2 000 règles liées aux TTP pour les environnements d’entreprise, cloud et ICS. En corrélant plusieurs événements de diverses sources de journaux et en utilisant une analyse des anomalies, Log360 permet aux équipes SOC de détecter, d’examiner et de répondre aux menaces sophistiquées avec précision.

Principales fonctions de détection MITRE ATT&CK pour le suivi des menaces

- Bibliothèque de détection : règles mises à jour en continu, classées par source de journal et adaptées aux tactiques et techniques MITRE ATT&CK pour une vaste couverture.

- Règles d’anomalie et de corrélation : suivez les modèles d’attaques multiphases en reliant la compromission initiale au mouvement latéral, à l’élévation de privilèges et à l’exfiltration.

- Cartographie avancée : chaque règle affiche les tactiques et techniques MITRE ATT&CK associées pour un éclairage contextuel.

- Seuils et alertes personnalisés : les analystes peuvent personnaliser et affiner les règles tout en maintenant la cohérence avec le cadre MITRE ATT&CK.

Avantage : obtenez un suivi global du comportement des attaquants, réduisez le temps de latence et améliorez la réponse aux menaces.

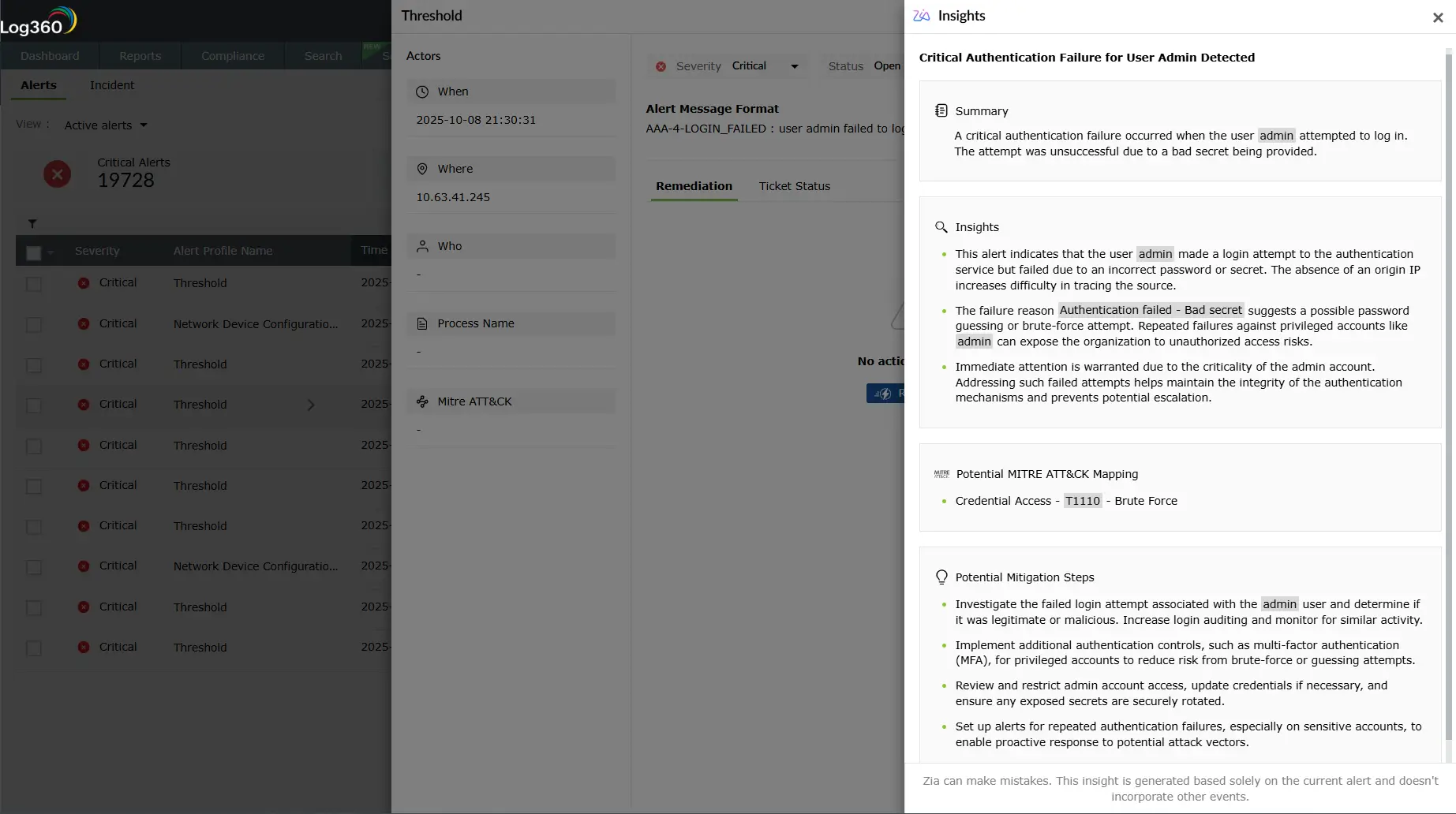

Examen des menaces rationalisé avec Zia Insights

Zia, l’assistant à moteur IA de Log360, traduit les données de sécurité brutes en aperçu exploitable en associant les alertes, les journaux et les incidents aux tactiques et techniques MITRE ATT&CK. Les équipes SOC peuvent examiner plus rapidement les menaces grâce à des résumés contextuels, une chronologie d’attaque et des conseils de correction.

Principales fonctions de Zia Insights pour un examen des menaces basé sur le cadre MITRE ATT&CK

- Résumés contextuels : fournit des résumés concis des incidents soulignant les entités affectées, les vecteurs d’attaque et les séries d’événements.

- Attribution à des entités et des acteurs : identifie automatiquement les utilisateurs, les appareils et les adresses IP impliqués dans une activité suspecte.

- Chronologie d’attaque visuelle : reconstitue les séries d’événements, montrant le déroulement des attaques selon les étapes MITRE ATT&CK définies.

- Analyse guidée : propose des mesures à prendre en fonction des tactiques et techniques identifiées pour accélérer le confinement.

- Classification automatique et prévention : organise les alertes et les journaux tout en fournissant des conseils de correction concrets.

Avantage : accélérez l’examen en effectuant l’analyse des journaux en quelques minutes seulement grâce à des résumés et des conseils basés sur l’IA.

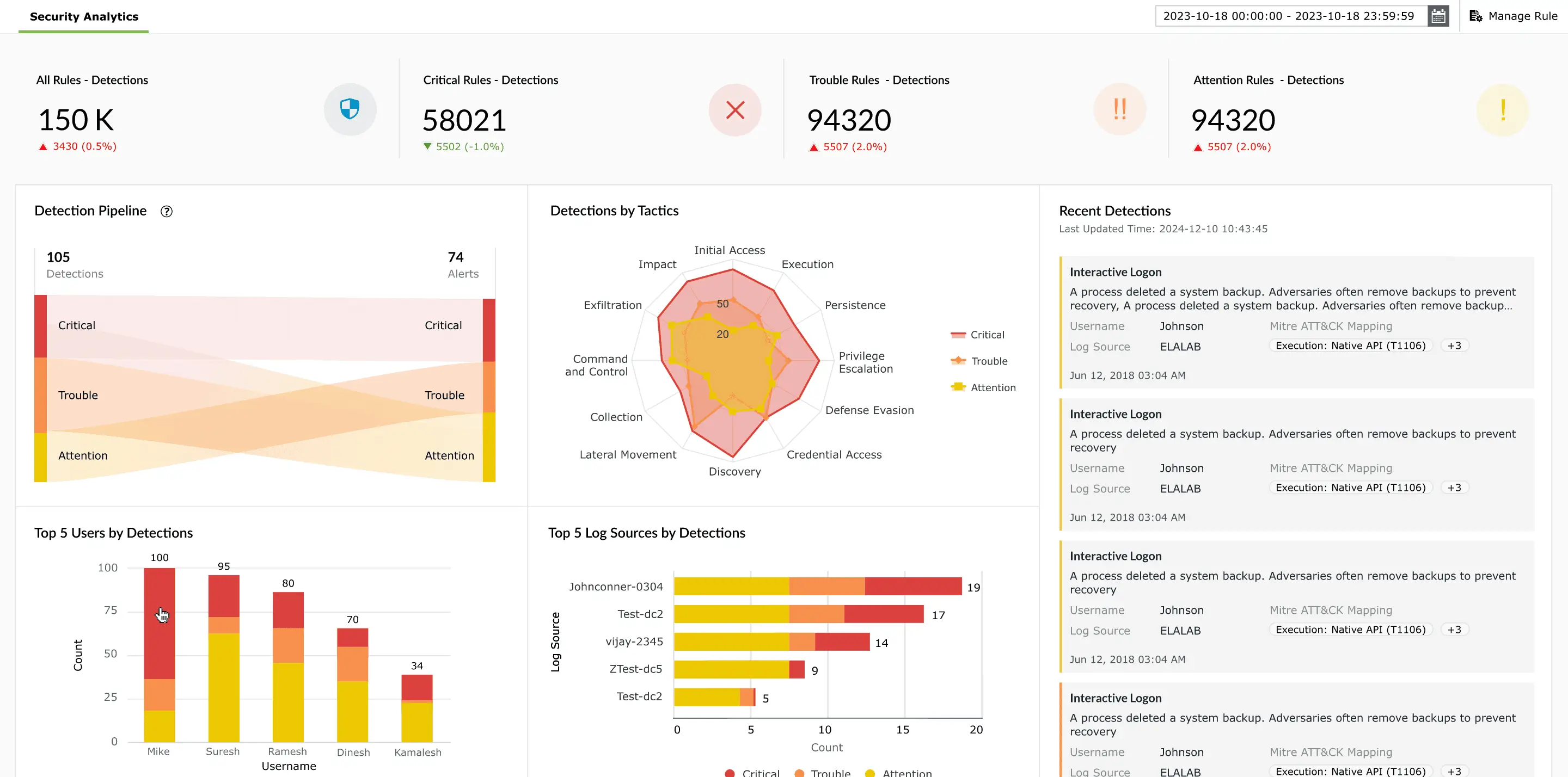

Tableaux de bord conformes MITRE ATT&CK

Utilisez les tableaux de bord de Log360 pour obtenir un suivi en temps réel des terminaux, du cloud et des périphériques réseau. En corrélant les événements avec les tactiques et techniques MITRE ATT&CK, les analystes peuvent examiner les chaînes d’attaque, identifier l’activité à haut risque et prioriser efficacement les réponses.

Principales fonctions des tableaux de bord conformes MITRE ATT&CK :

- Widget de détection par tactique : associe la détection aux tactiques MITRE ATT&CK comme l’accès initial, l’exécution, la persistance, le mouvement latéral et l’exfiltration, permettant une réponse ciblée aux menaces.

- Widget des détections récentes : affiche les événements signalés avec le nom de la règle, l’utilisateur, l’appareil et la tactique MITRE ATT&CK pour identifier rapidement le comportement malveillant actif.

- Widget des 10 principales détections par règle : souligne les règles les plus souvent déclenchées au cours de la période choisie, aidant ainsi à isoler les schémas d’attaque récurrents.

- Widget des 5 principaux utilisateurs par détection : indique les utilisateurs ayant le plus grand nombre de détections, classées par gravité, pour identifier les menaces internes ou les comptes piratés.

- Widget des 5 principales sources de journaux par détection : affiche les sources de journaux contribuant le plus aux détections, permettant aux analystes de cibler les ressources à haut risque.

- Widget des tendances de détection : affiche le nombre de détections au fil du temps, classées par gravité, pour suivre l’escalade ou le confinement des attaques.

- Widget du pipeline de détection : résume les détections par gravité et indique le nombre d’alertes générées, fournissant un aperçu clair de la charge liée aux incidents dans les opérations SOC.

Avantage : obtenez un aperçu global de la situation, détectez les schémas d’attaque complexes et surveillez de manière proactive les menaces multiphases.

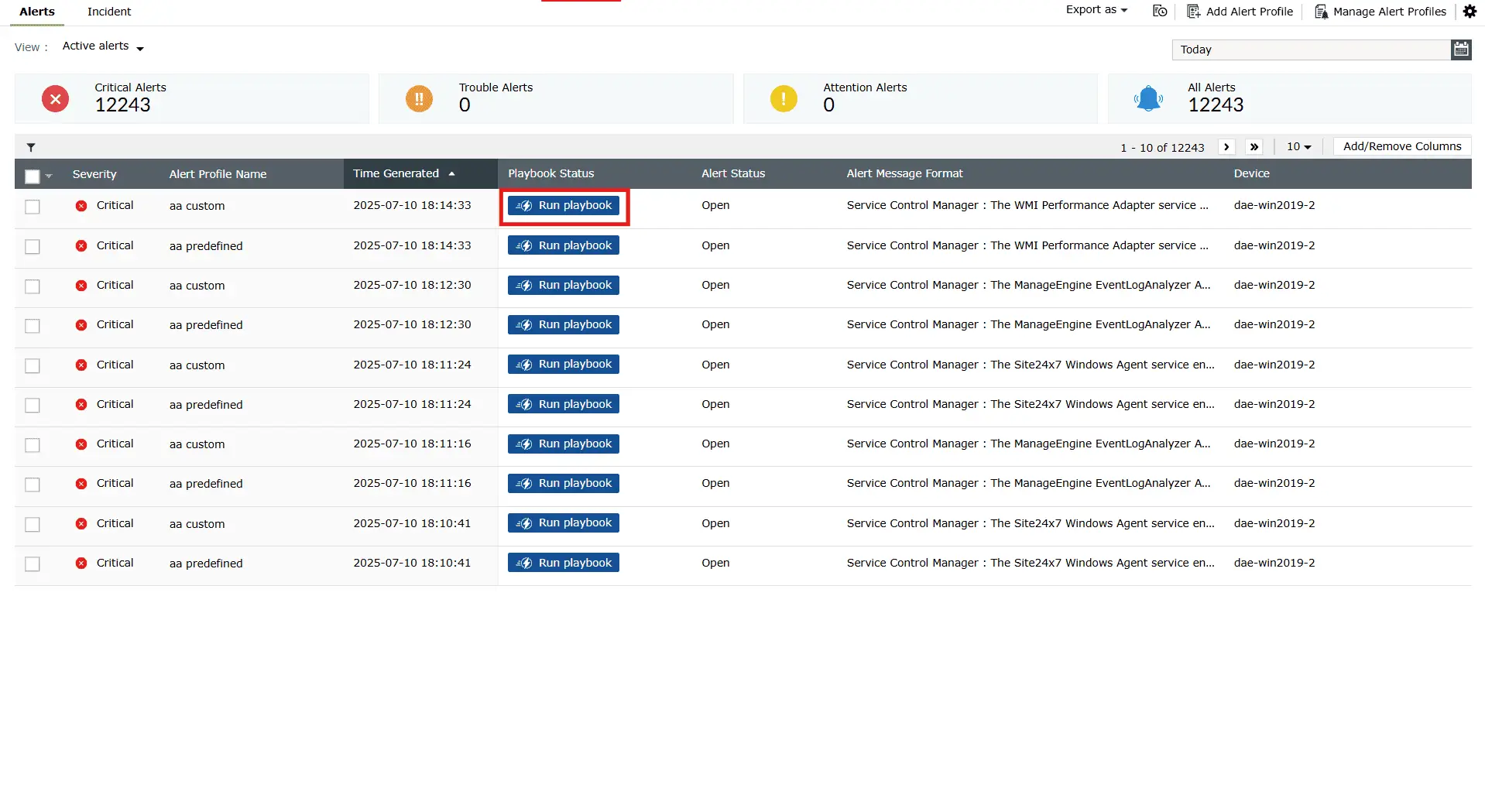

Réponse automatique avec des playbooks alignés sur MITRE ATT&CK

Les playbooks de Log360 permettent aux équipes SOC d'orchestrer des réponses automatisées aux incidents de sécurité, basées sur le framework MITRE ATT&CK. En intégrant la détection, le contexte et les étapes de remédiation, ces playbooks garantissent une gestion cohérente et efficace des menaces à haute priorité.

Principales capacités des playbooks orientés MITRE ATT&CK

- Containment du ransomware : isolez automatiquement les terminaux affectés, arrêtez les processus suspects et empêchez le chiffrement de fichier non autorisé. Les playbooks prédéfinis réduisent les interruptions et protègent les données sensibles.

- Automatisation adaptative des règles de pare-feu : bloquez dynamiquement les adresses IP ou les domaines malveillants en mettant à jour les règles des pare-feux Cisco ASA, FortiGate, Palo Alto et Sophos XG, assurant un confinement rapide et automatisé.

- Prévention contre les attaques par force brute : détectez les échecs de connexion répétés ou l’utilisation abusive d’identifiants, verrouillez automatiquement les comptes et déclenchez des notifications d’alerte pour empêcher l’accès non autorisé.

- Mise à jour corrective intelligente et réponse aux vulnérabilités : identifiez les terminaux vulnérables et appliquez automatiquement des correctifs ou des modifications de configuration pour atténuer le risque d’exploitation et maintenir la continuité opérationnelle.

- Mise en quarantaine des appareils non autorisés : détectez les appareils non autorisés qui se connectent au réseau, limitez automatiquement leur accès et alertez le SOC pour empêcher le mouvement latéral ou l’exposition de données sensibles.

- Contrôle des périphériques USB et des supports amovibles : surveillez et contrôlez l’utilisation de disques externes, bloquez automatiquement les transferts non autorisés et évitez l’exfiltration des données ou l’introduction de malware.

Avantage : réagissez rapidement aux menaces, réduisez les tâches manuelles et maintenez une cohérence opérationnelle orientée MITRE ATT&CK.

Log360 et MITRE ATT&CK : détection complète tout au long du cycle de vie des attaques

ManageEngine Log360 utilise le cadre MITRE ATT&CK pour une détection complète tout au long du cycle de vie des attaques. En reliant le comportement réel des attaquants aux tactiques et techniques MITRE ATT&CK, Log360 permet aux équipes de sécurité d’identifier et de bloquer de façon proactive les menaces à chaque stade, garantissant une protection complète et conforme au cadre dans toute l’entreprise.

TA0003 et TA0004 : prévention de l’élévation de privilèges persistante

Log360 détecte les tentatives d’attaquants de conserver un accès durable et d’élever leurs privilèges en surveillant les modifications des comptes, des mécanismes d’authentification et des groupes privilégiés.

Scénario exemple : un attaquant réinitialise le mot de passe DSRM (Directory Services Restore Mode) sans approbation.

TA0005 et TA0006 : contournement des mesures de sécurité et prévention de l’accès aux identifiants

Log360 aide à détecter et bloquer les tentatives de contourner les contrôles de sécurité, falsifier des journaux, voler ou détourner des identifiants, protégeant les comptes sensibles et les systèmes critiques.

Scénario exemple : une stratégie de pare-feu est supprimée après les heures de bureau, puis plusieurs tentatives de connexion échouent avant qu’une authentification d’un compte privilégié n’aboutisse.

TA0007 et TA0008 : détection et prévention du mouvement latéral

Log360 détecte et bloque les tentatives de reconnaissance et de propagation des attaquants dans le réseau, les empêchant de cartographier l’environnement ou de se déplacer latéralement vers des ressources clés.

Scénario exemple : un utilisateur compromis lance plusieurs sessions RDP vers des serveurs sensibles tout en effectuant une énumération Active Directory.

TA0009 et TA0010 : prévention de la collecte et de l’exfiltration

Log360 surveille l’accès et le transfert des données sensibles, ce qui permet d’empêcher les pirates de collecter ou d’exfiltrer ces données précieuses.

Scénario exemple : des sauvegardes de serveur SQL sont exécutées après les heures de bureau et transférées vers un stockage cloud ou des clés USB sans approbation.

What Log360 detects

- Unauthorized password changes: Monitors critical accounts for abnormal or unapproved password resets (T1098: Account manipulation, T1556.001: Modify authentication process).

- Privileged group modifications: Flags suspicious additions or changes to high-privilege groups.

- Administrative activity anomalies: Establishes baselines for normal administrative behavior and highlights deviations.

What Log360 detects

- Unauthorized changes and tampering: Monitors firewall, GPO, and security policy modifications including log clearing attempts (T1562: Impair defenses).

- Brute-force and token misuse: Flags repeated failed logins, suspicious token activity, and unusual privileged account access (T1110: Brute force).

- Contextual alerts: Correlates user, device, and event data to reveal early compromise attempts and accelerate investigations.

What Log360 detects

- Abnormal remote and lateral activity: Monitors RDP, SMB, and other remote connections while correlating network flows and logon behaviors to detect lateral movement (T1021: Remote services).

- Suspicious Active Directory access and enumeration: Flags unusual Active Directory object and share enumeration, and unauthorized logons using stolen or elevated credentials (T1087: Account discovery).

- Anomalous network patterns: Identifies connections between endpoints that don’t normally communicate, providing early detection of lateral spread.

Ce que Log360 détecte

- Opérations de données en masse et inhabituelles : surveille les requêtes de base de données volumineuses, les exportations de fichiers et l’activité de sauvegarde, signalant les transferts qui dépassent les modèles d’utilisation normaux (T1005 : données du système local).

- Accès aux données et transferts suspects : détecte un comportement anormal des comptes et le transfert de fichiers vers un stockage cloud personnel ou des canaux non chiffrés (T1048.003 : exfiltration via un canal non chiffré).

- Indicateurs d’exfiltration corrélés : corrèle les événements des terminaux, du réseau et du cloud pour identifier les premiers signes d’une collecte de données non autorisée.

Beyond MITRE ATT&CK mapping

Log360 doesn’t just align detections with the MITRE ATT&CK framework; it equips organizations to uncover hidden threats, automate responses, and gain actionable insights for faster, smarter security decisions.

Scalable and resilient architecture

Handles growing log volumes with distributed, high-availability architecture for uninterrupted log collection, indexing, and analysis.

Real-time security analytics

Provides centralized visibility across endpoints, networks, and cloud security events, enabling faster threat detection and response with actionable insights.

Learn moreAutomated incident response

Prebuilt playbooks automated alerts, notifications, and remediation, reducing response times and limiting potential overall damage.

Learn moreExternal and dark web monitoring

Detects brute-force attacks, phishing, port scans, and monitors the dark web for leaked credentials or compromised data.

Learn more-

Nous voulions nous assurer, d’une part, de pouvoir répondre aux différentes exigences de sécurité que nos clients attendent de nous et, d’autre part, d’améliorer notre sécurité pour renforcer notre dispositif de sécurité.

Carter Ledyard

-

Les options d’exploration et les tableaux de bord visuels rendent l’examen des menaces beaucoup plus rapide et facile. C’est une solution vraiment conviviale.

Sundaram Business Services

-

Log360 aide à détecter les menaces internes, les modèles de connexion inhabituels, l’élévation de privilèges et les tentatives d’exfiltration de données en temps réel.

CIO, Northtown Automotive Companies

-

Avant Log360, nous ne disposions pas d’un aperçu global de toute notre infrastructure. Désormais, nous pouvons rapidement détecter les menaces et y répondre avant leur aggravation. Log360 s’avère précieux pour améliorer notre réponse aux incidents et garantir le respect des normes d’audit. C’est une véritable révolution pour notre équipe.

ECSO 911

Remplissez le formulaire pour prévoir

une démo Web personnalisée

Votre demande de démo a été soumise avec succès. Nos techniciens de support vous contacteront dans les plus brefs délais.

Questions fréquentes

Oui. Le moteur de règles sans code de Log360 aide à créer des règles personnalisées, ajustées sur les tactiques et techniques MITRE ATT&CK. Les règles de corrélation avancées permettent de cartographier des chaînes d’attaque multiphases à partir de diverses sources de journaux.

Log360 gère plus de 750 sources de journaux, notamment les serveurs Windows/Linux, les plateformes cloud (AWS, Azure, Microsoft 365), les périphériques réseau, les bases de données, les applications et les outils de sécurité. Toutes les sources sont automatiquement associées aux techniques MITRE ATT&CK correspondantes.

Oui. Log360 offre une couverture MITRE ATT&CK complète pour les environnements SaaS, IaaS et hybrides. Les techniques d’attaque propres au cloud sont surveillées avec les données locales, offrant aux analystes un suivi unifié de toute l’infrastructure.

Absolument. La veille sur les menaces contextuelle et la corrélation MITRE ATT&CK distinguent l’activité normale d’un comportement malveillant, permettant aux analystes SOC de cibler les alertes graves et allégeant la charge d’examen.

En reliant les alertes, les détections et les mesures correctives aux tactiques et techniques MITRE ATT&CK reconnues, Log360 simplifie la surveillance structurée et la préparation à l’audit. Cela facilite la conformité réglementaire avec des normes comme le RGPD, HIPAA, PCI DSS, etc.

Des alertes à l’action, instantanément

Découvrez comment Log360 détecte les attaques, les associe au cadre MITRE ATT&CK et automatise le confinement, permettant aux équipes SOC de se consacrer à l’essentiel.