ADSelfService Plus prend en charge les connexions SSO à toute application d'entreprise personnalisée activée pour OAuth ou OpenID Connect. Dans ce document, obtenez les étapes pour configurer le SSO basé sur OpenID Connect pour les applications personnalisées.

- Connectez-vous à ADSelfService Plus avec les identifiants administrateur.

- Naviguez vers Configuration > Self-Service > Synchronisation du mot de passe/Single Sign On.

- Cliquez sur Ajouter une application.

- Cliquez sur l' option Application personnalisée dans le volet de gauche.

- Entrez un Nom et une Description adaptés pour l'application.

- Entrez le nom de domaine pour le compte de votre application. Par exemple, si votre nom d'utilisateur est johndoe@thinktodaytech.com, alors thinktodaytech.com est votre nom de domaine.

- Choisissez les politiques que vous souhaitez attribuer depuis le menu déroulant Attribuer des politiques .

- Vous pouvez également ajouter une petite ou grande icône de l'application, si désiré.

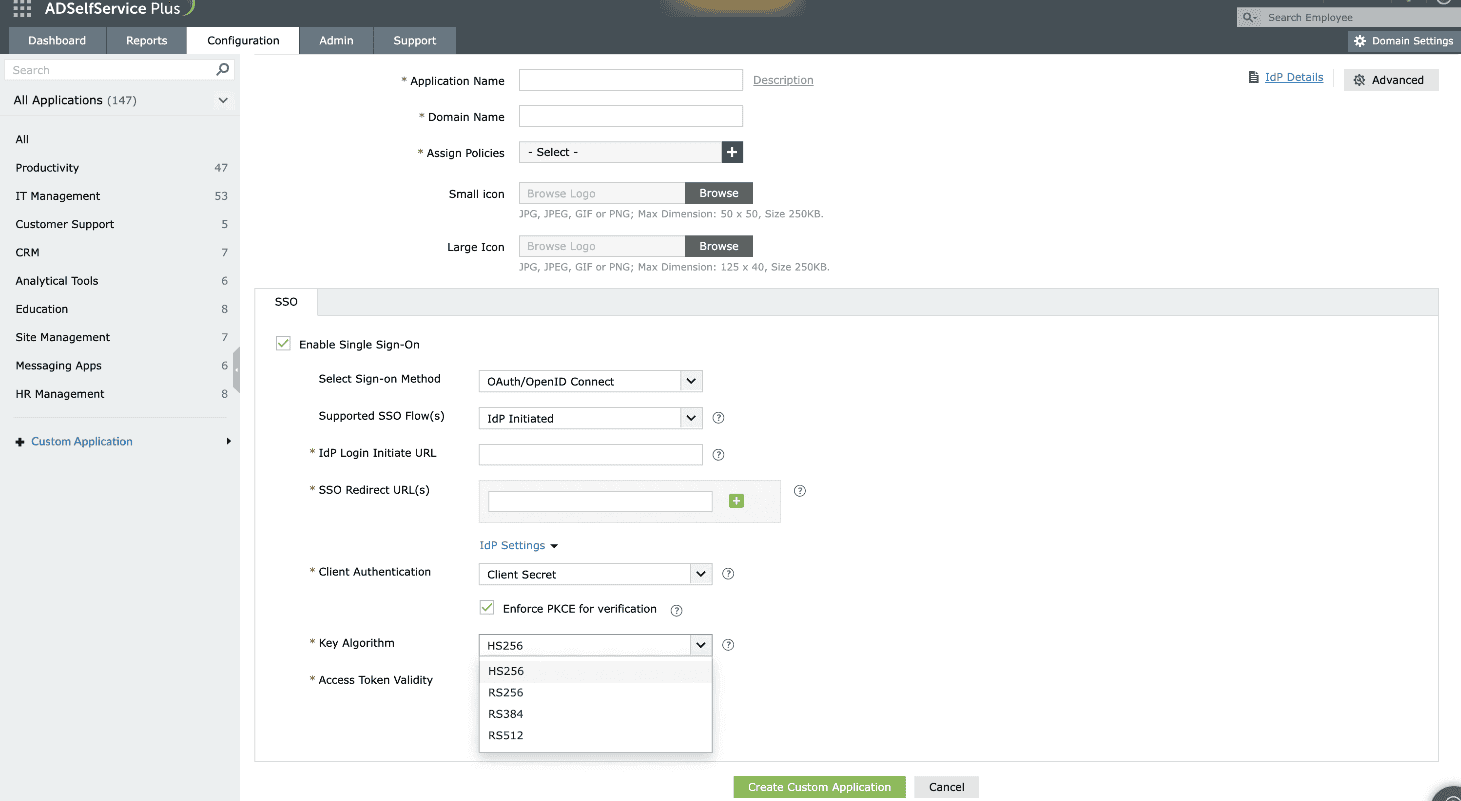

- Sous l'onglet SSO, sélectionnez Activer le Single Sign-On.

- Dans le menu déroulant Sélectionner la méthode de connexion , choisissez OAuth/OpenID Connect.

- Dans le Flux SSO supporté , choisissez Initié par le SP ou Initié par l'IdP.

Remarque: Il est conseillé de contacter l'équipe de support de votre application SP et de vérifier le(s) flux SSO supporté(s) avant de choisir le flux SSO supporté.

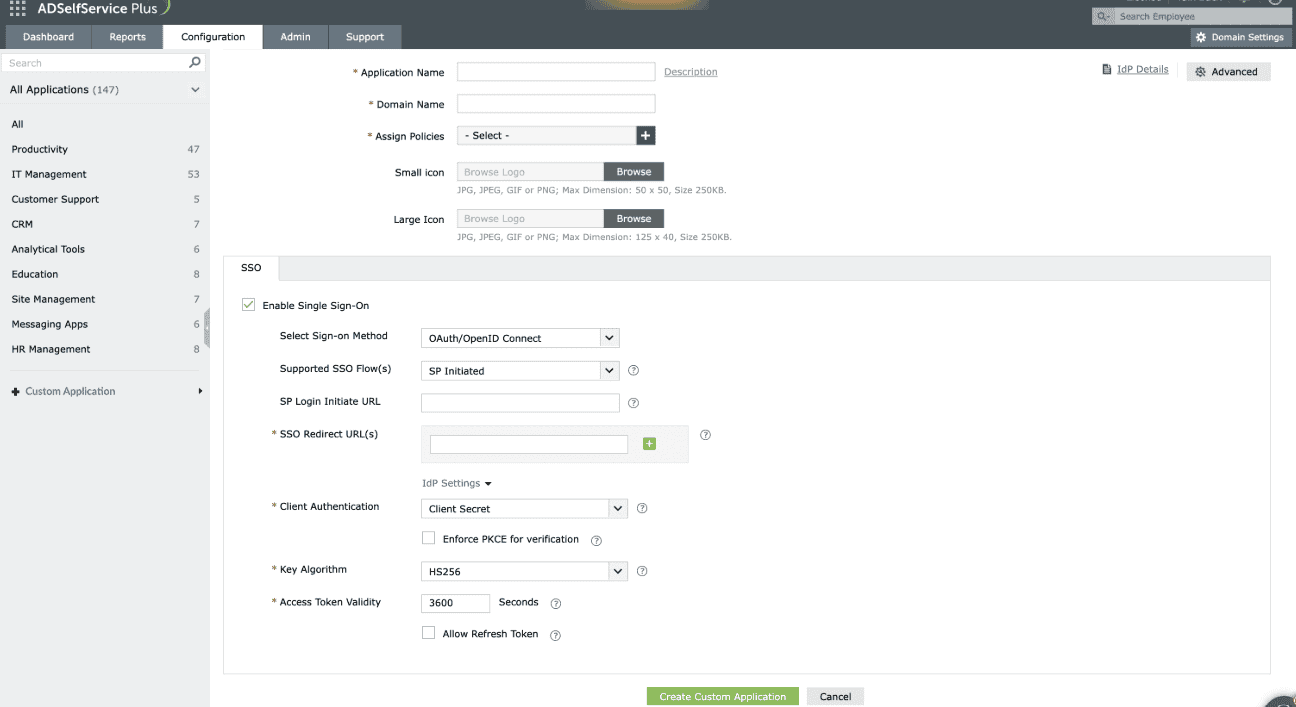

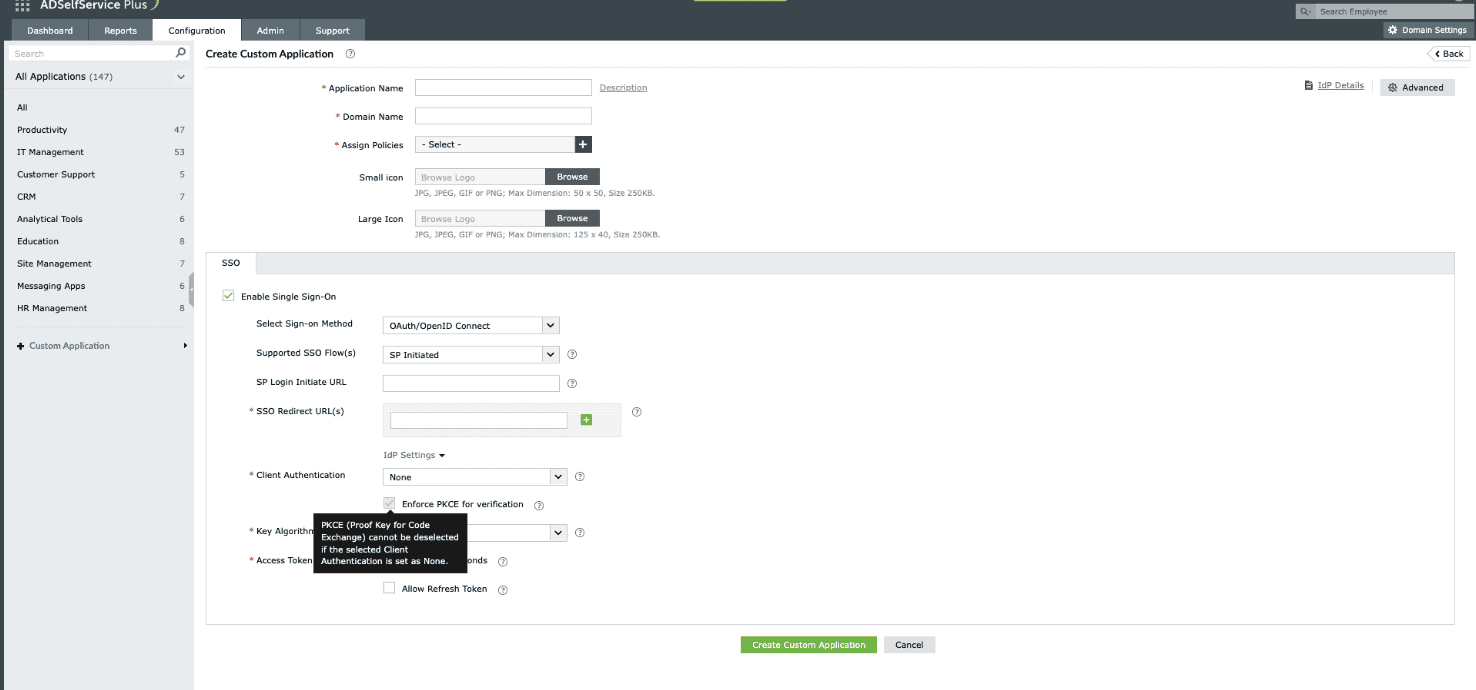

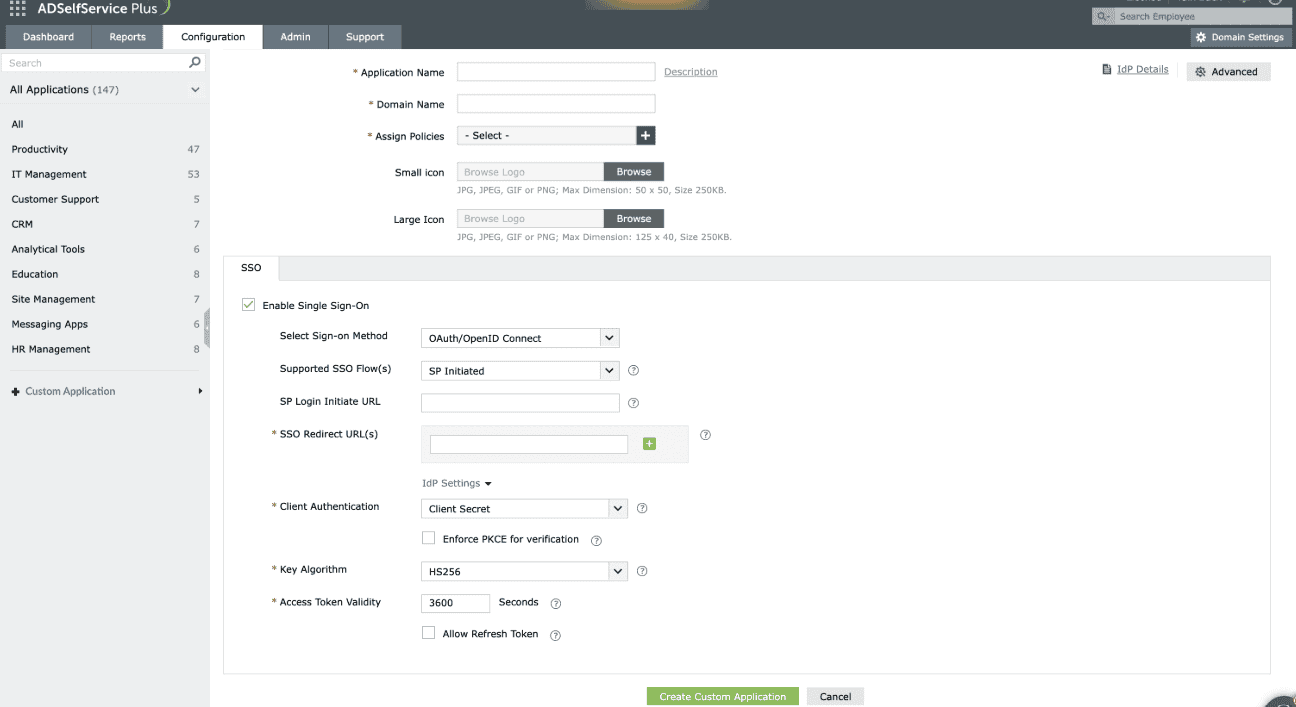

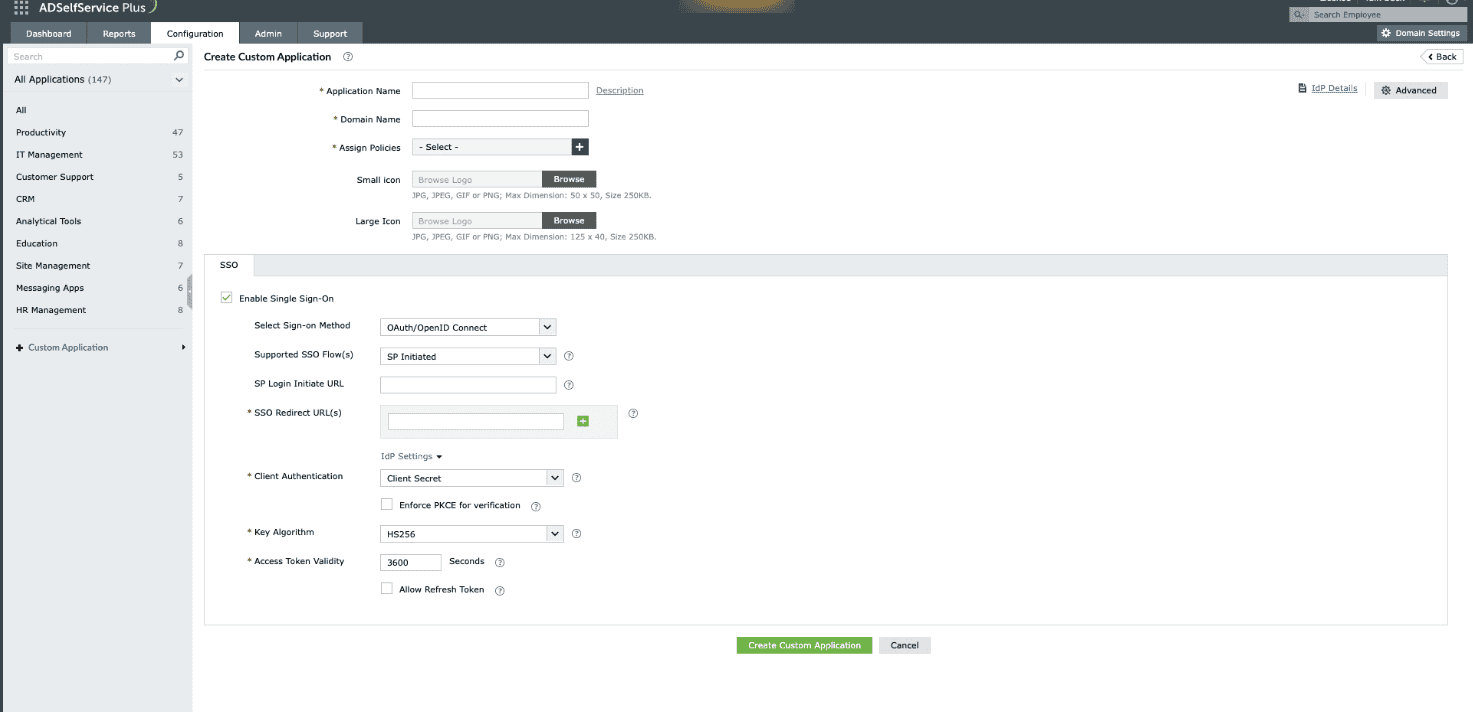

Si vous sélectionnez le flux Initié par le SP

Fig. 1 : Choix du flux Initié par le SP dans le menu déroulant Flux SSO supporté pour définir comment la demande SSO sera initiée par le fournisseur de service.

- Entrez le URL de la page de connexion du fournisseur de service dans le champ URL de démarrage de connexion SP .

Remarque: Certaines applications nécessitent que la connexion commence à partir de leur page de connexion, appelée connexion initiée par le SP. Les utilisateurs sont d'abord dirigés vers la page de connexion de l'application, spécifiée dans le champ URL de démarrage de connexion SP champ, puis le SP les redirige vers ADSelfService Plus, le fournisseur d'identité (IdP) pour l'authentification.

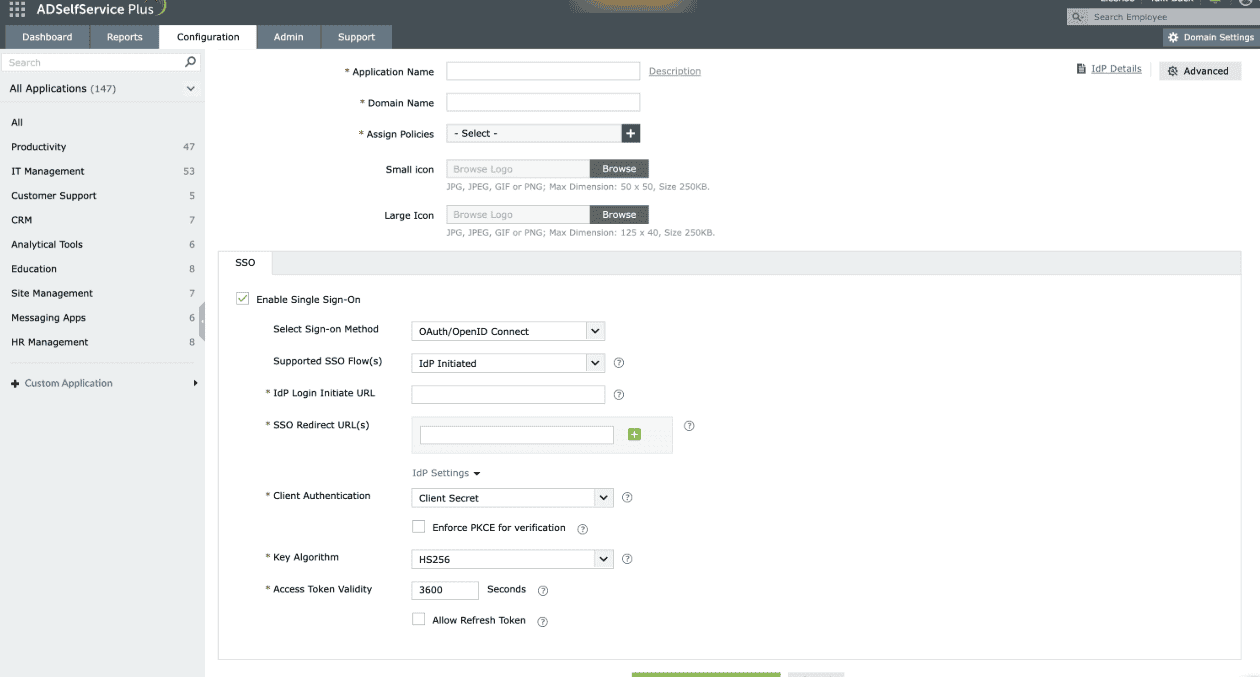

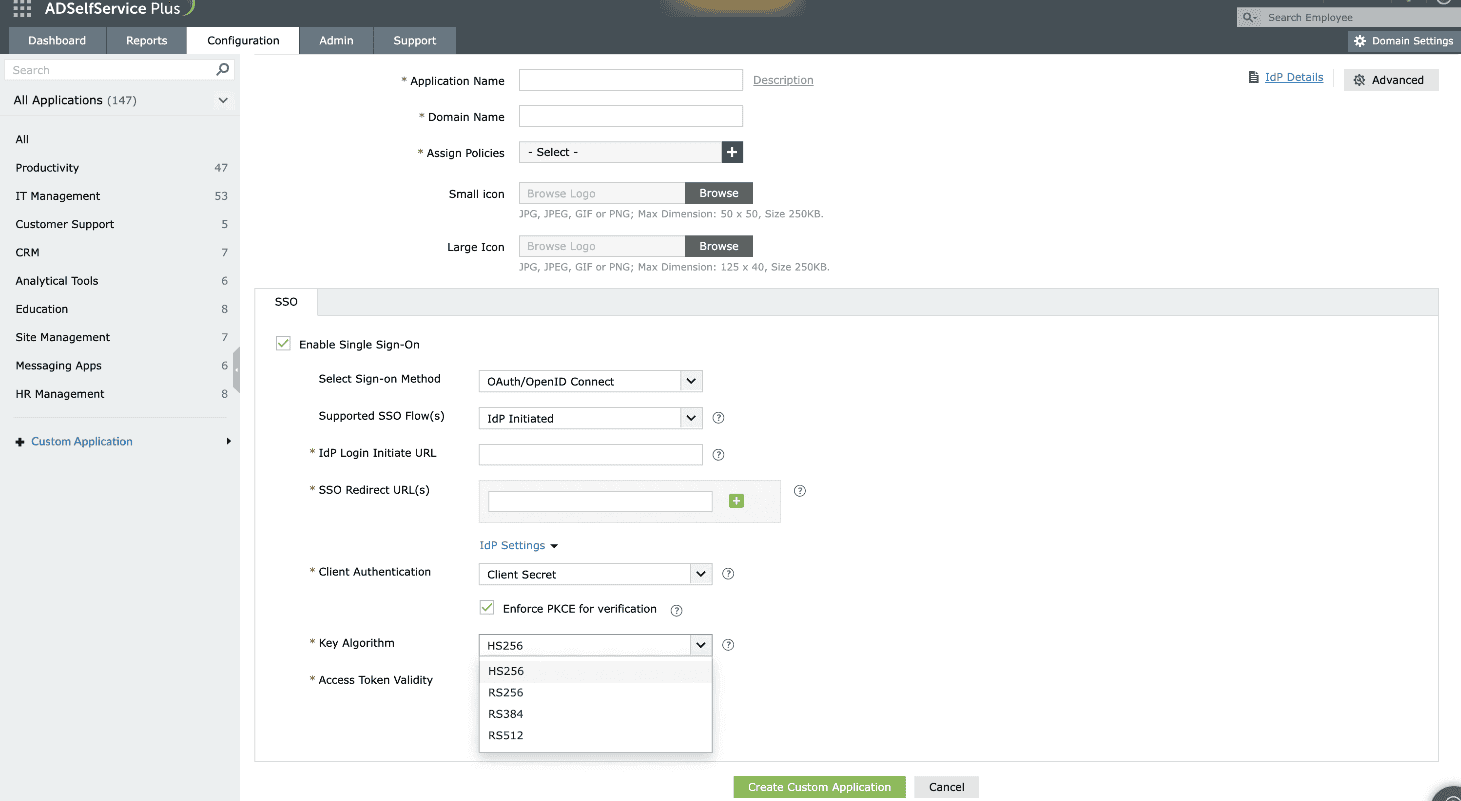

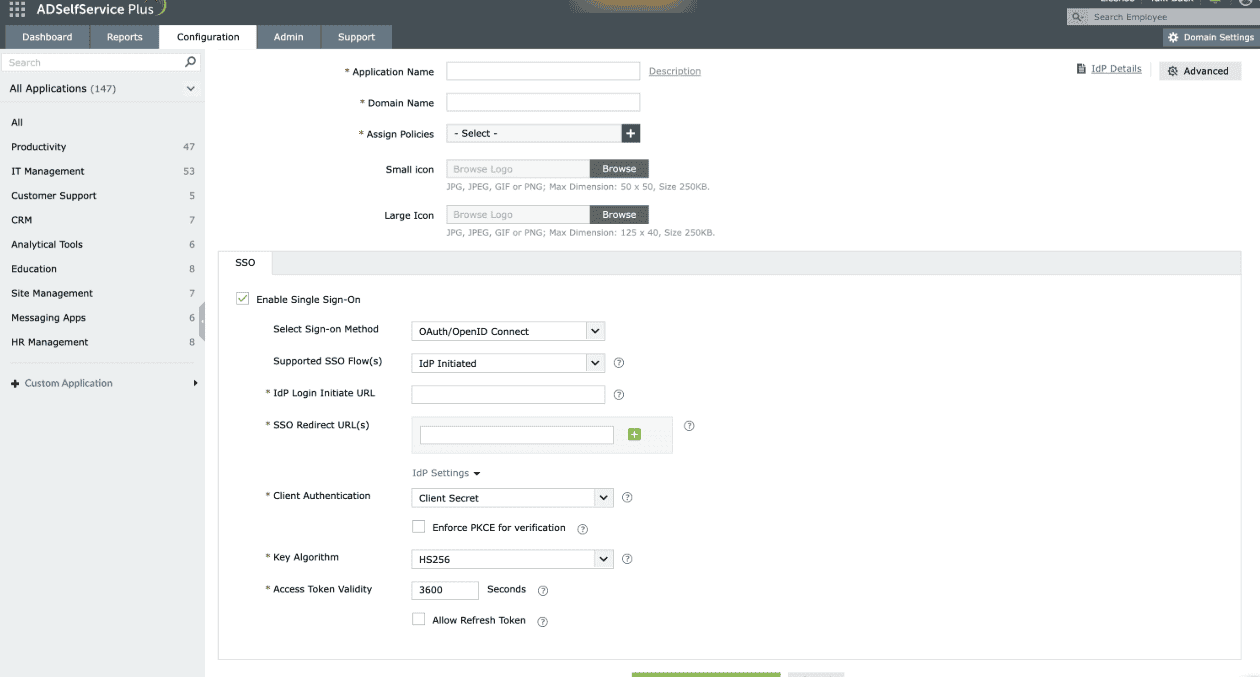

Si vous sélectionnez le flux Initié par l'IdP

Fig. 2 : Choix du flux Initié par l'IdP dans le menu déroulant Flux SSO supporté pour définir comment la demande SSO sera initiée par le fournisseur d'identité.

- Dans le champ URL de démarrage de connexion IdP , saisissez l'URL de l'application URL à laquelle l'IdP envoie le id_token, permettant au SP de compléter le processus de connexion. Une fois cette URL configurée, les utilisateurs pourront se connecter à l'application en cliquant sur cette application particulière dans le portail utilisateur ADSelfService Plus.

- Dans le Dans le champ URL(s) de redirection SSO , entrez toutes les ou URL de redirection d'autorisation ou de rappel obtenues de votre SP à l' étape 2

- Dans le des prérequis. Ces URL se trouvent sur la page de configuration SSO OAuth/OIDC du SP. Dans le

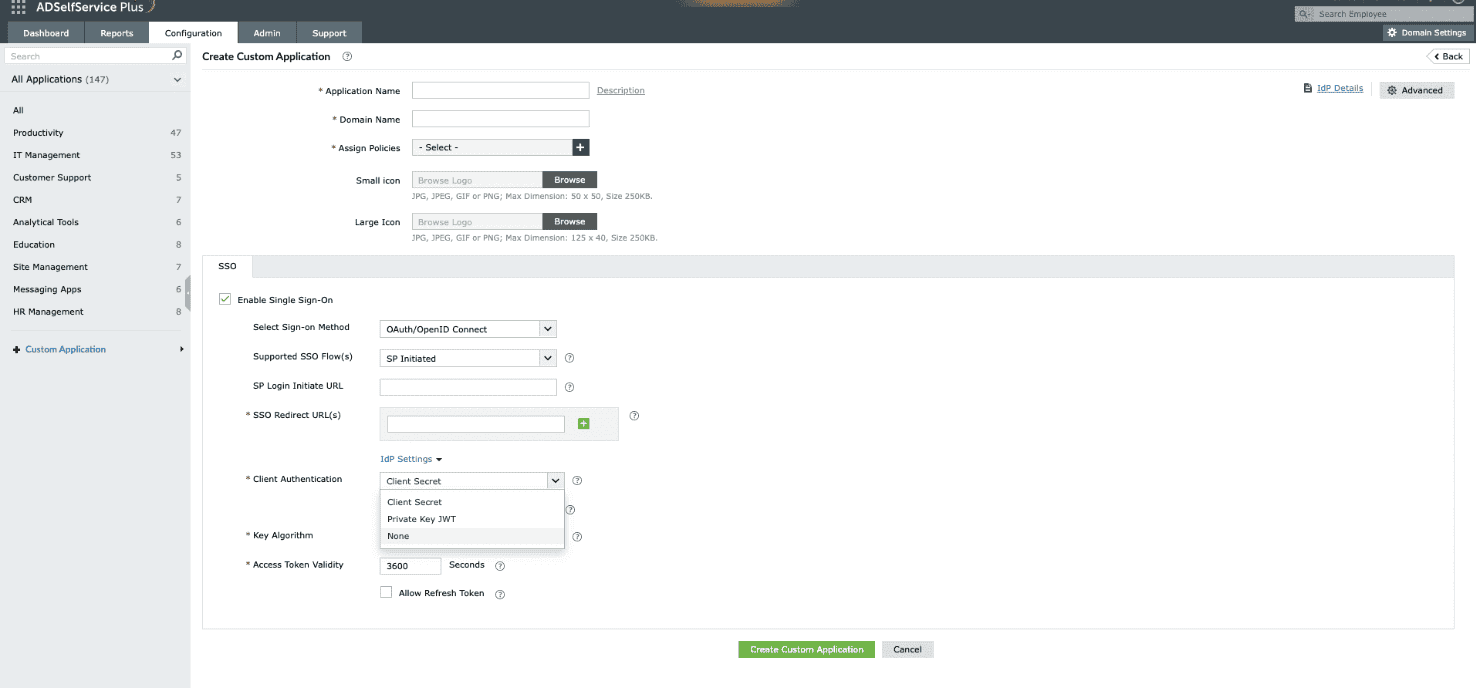

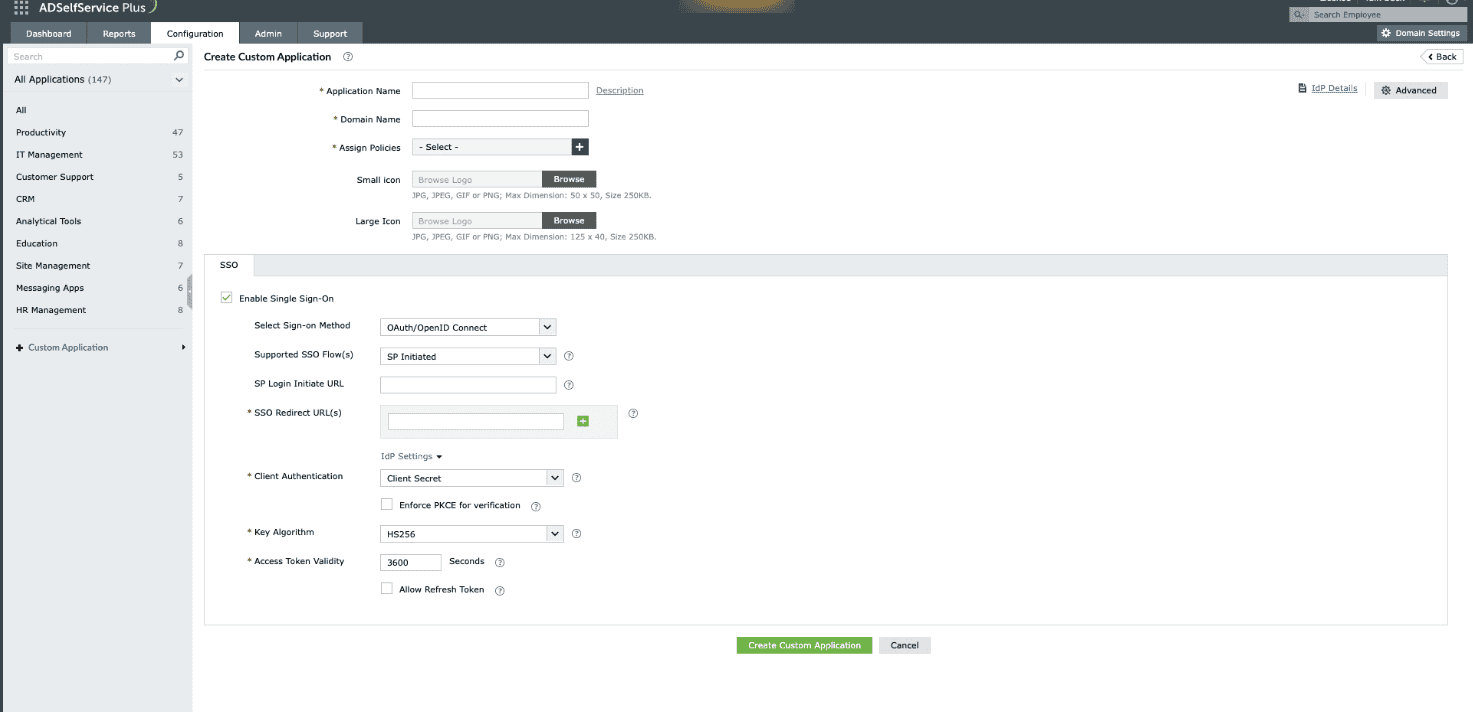

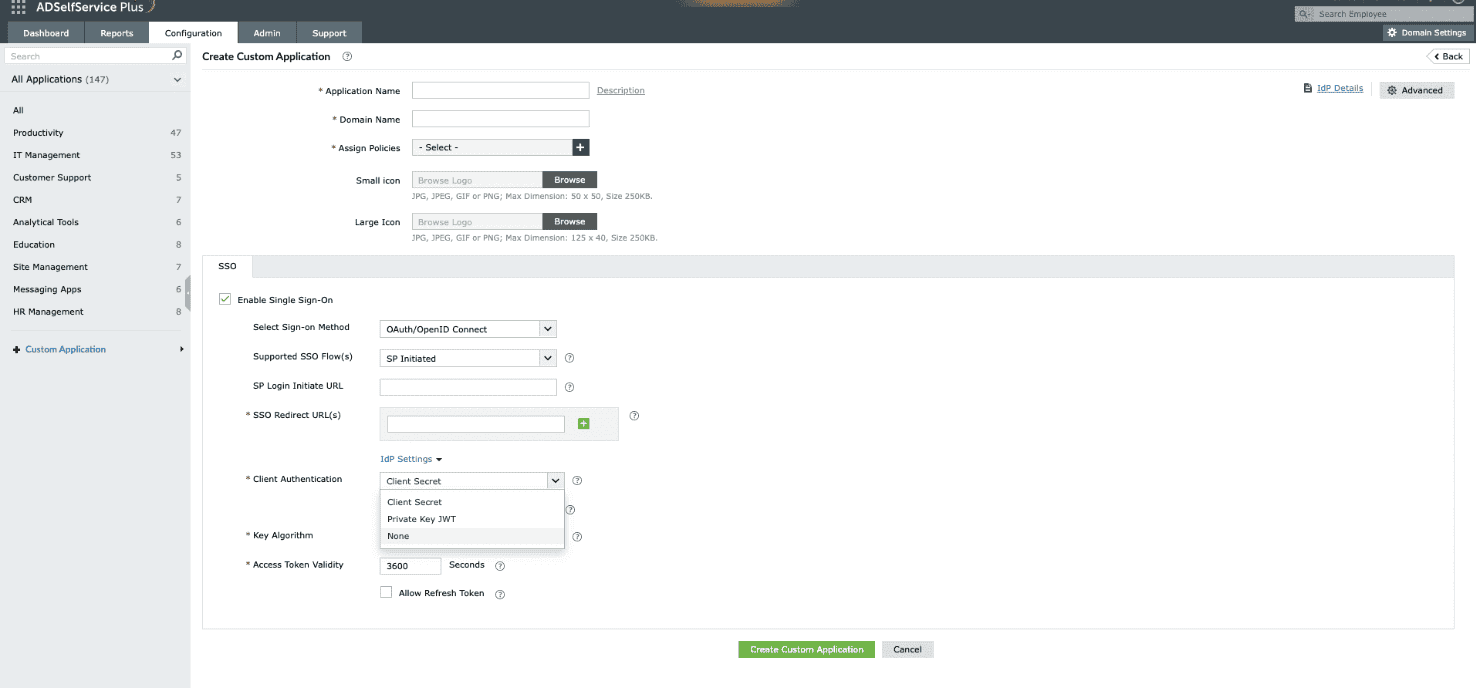

menu déroulant Authentification Client

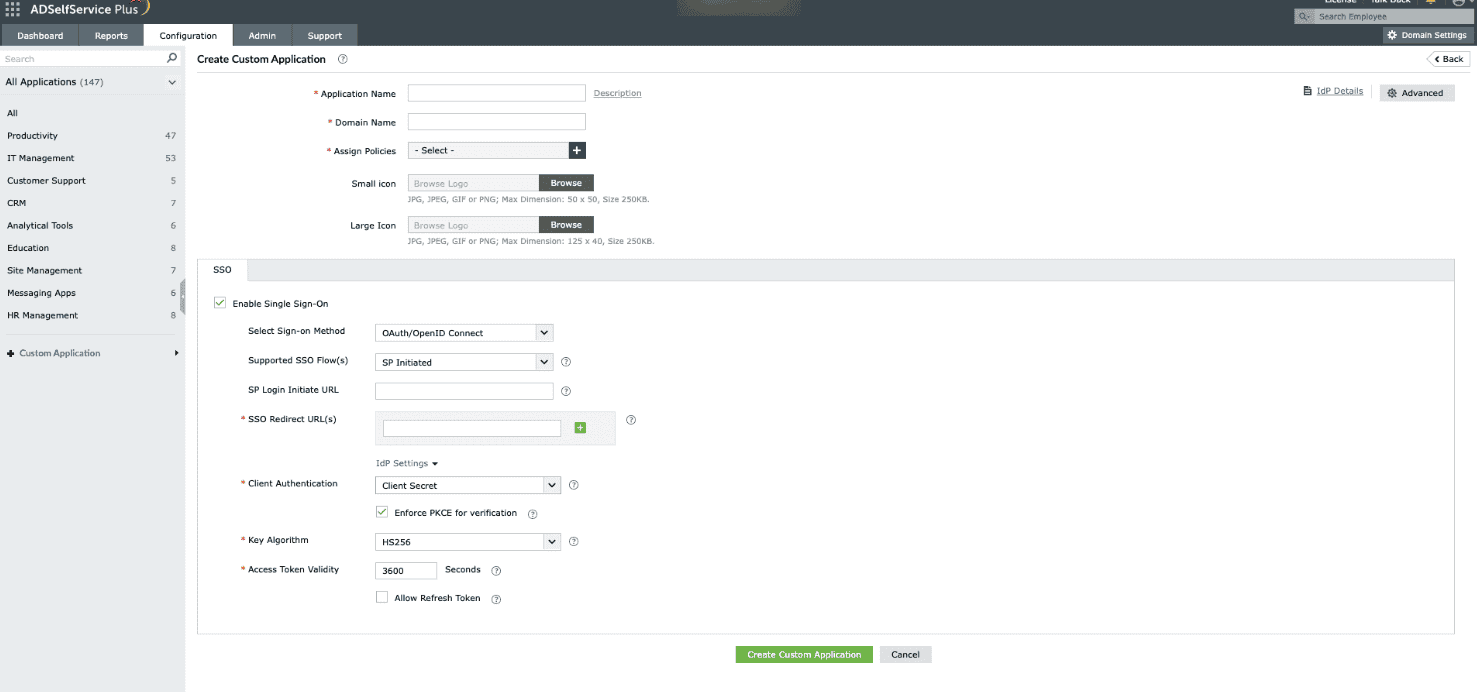

- , choisissez la méthode d'authentification client selon les exigences du fournisseur de service (SP). Ce mode détermine comment l'IdP authentifiera la demande de jeton d'accès du SP. Fig. 3 : Choix du mode d'authentification client approprié dans le menu déroulant pour définir comment l'IdP authentifiera la demande de jeton d'accès du SP.

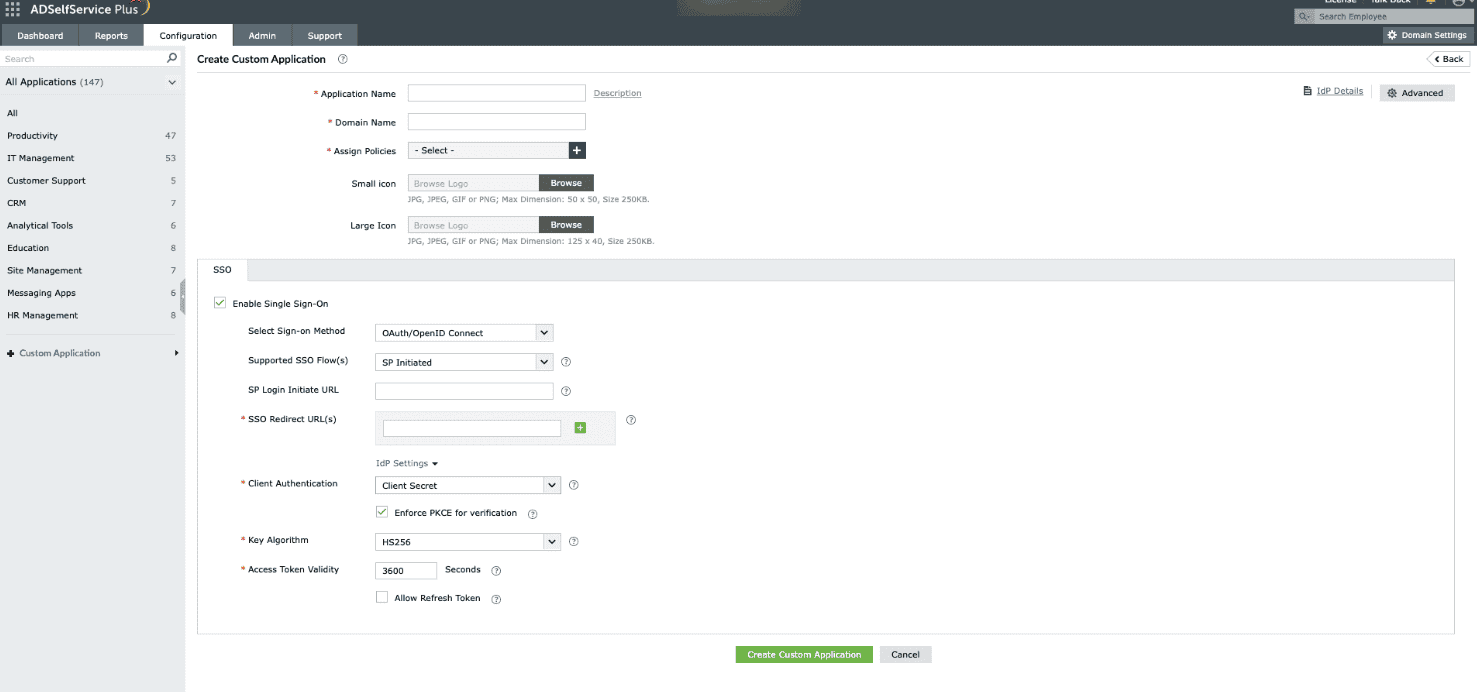

- Secret client : Un mode unifié qui inclut les méthodes suivantes :

- Secret client Basic : Le SP encode le client_id et le client_secret en Base64 et les inclut dans l'en-tête Authorization de la requête de jeton d'accès.

- Secret client Post : Le SP inclut le client_id et le client_secret dans le corps de la requête lors de l'envoi de la demande de jeton d'accès.

Secret client JWT :

Le SP génère un JWT (JSON Web Token) en utilisant le client_secret pour signer numériquement la requête.

- L'IdP valide les identifiants ou la signature pour autoriser la requête. Fig. 4 : Choix du mode d'authentification Client Secret.

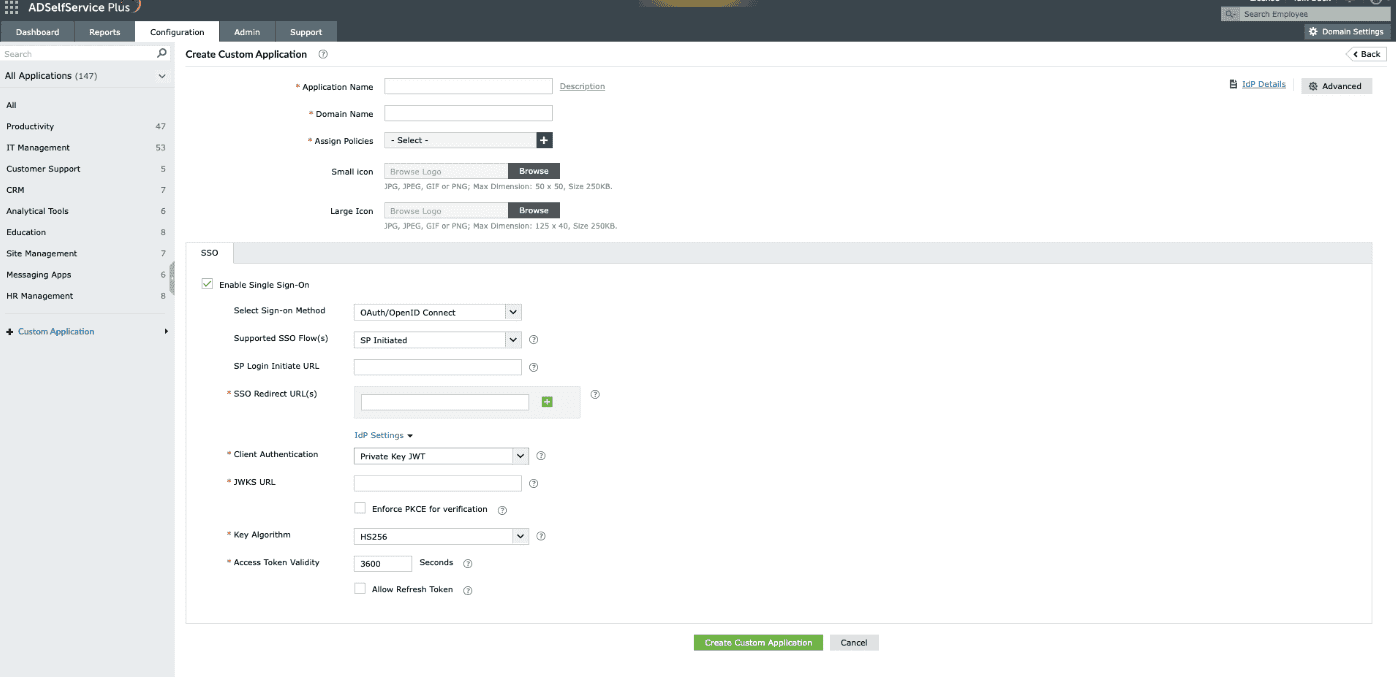

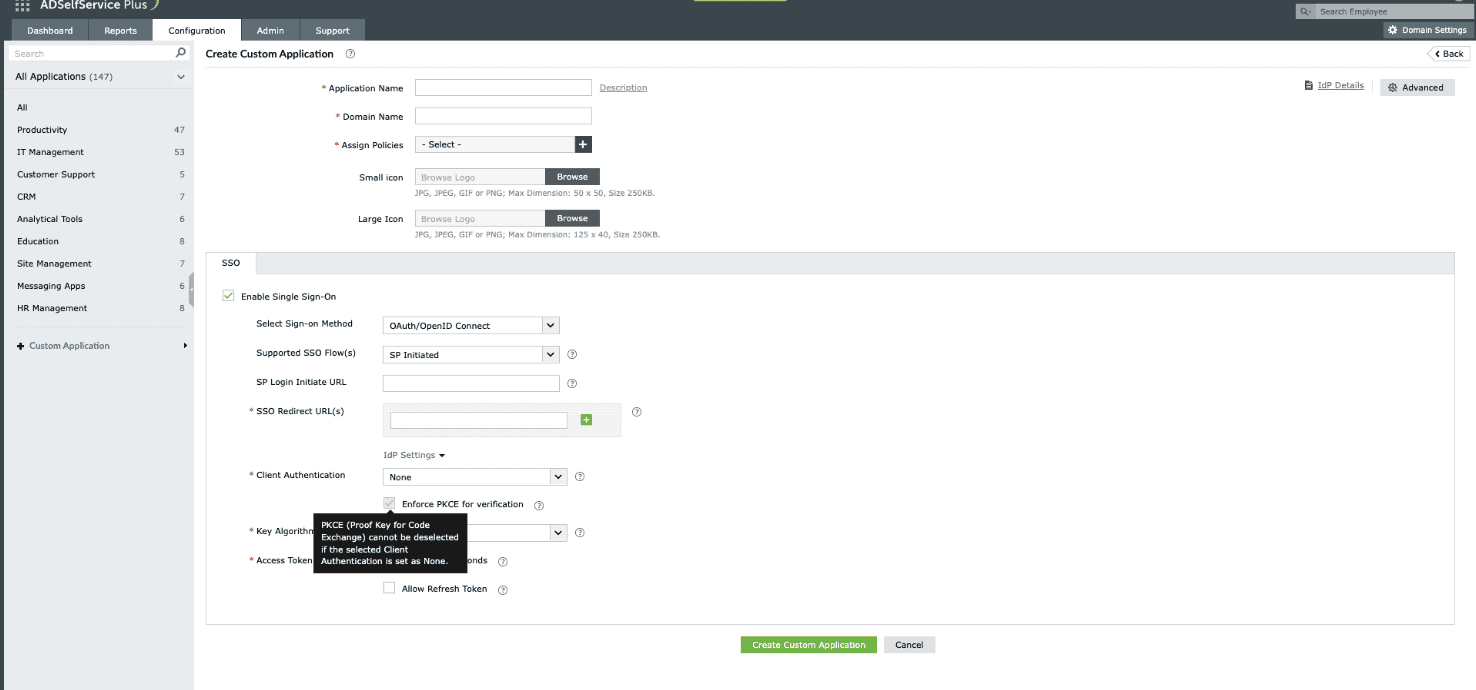

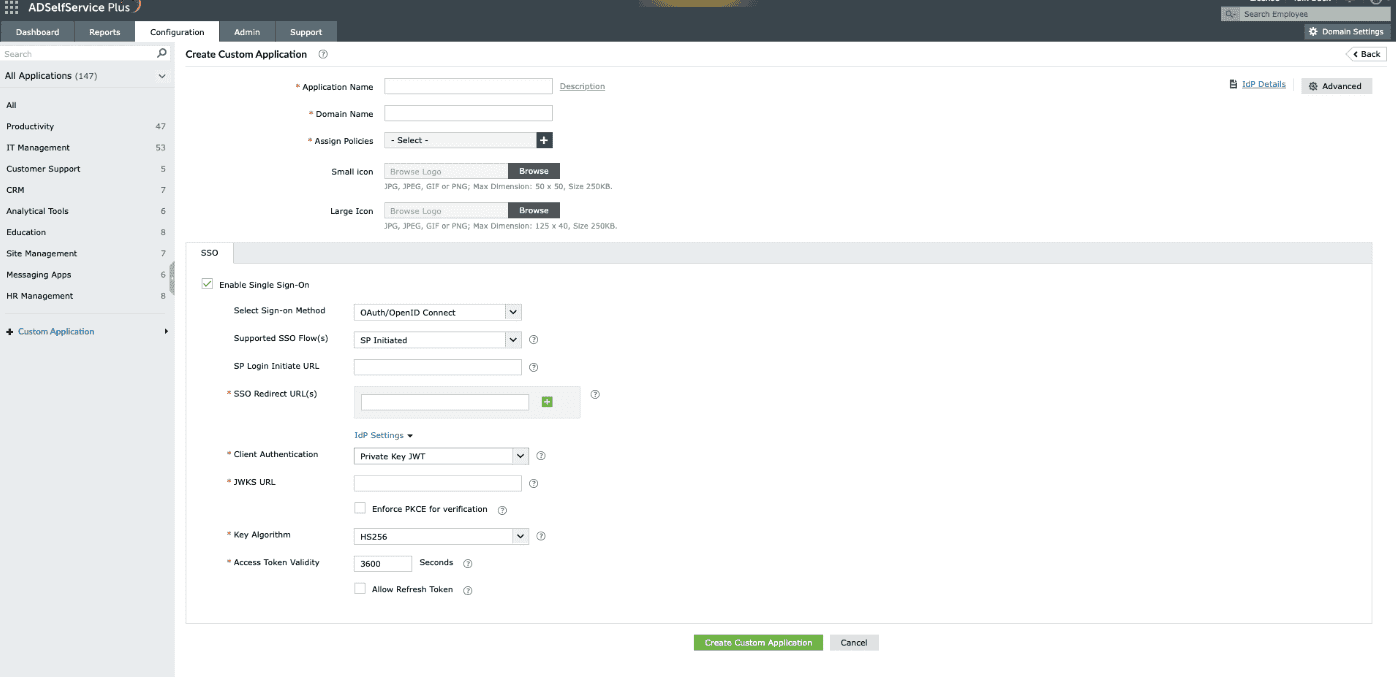

- Private Key JWT :Le SP fournit une URL JWKS (JSON Web Key Set) contenant sa clé publique. Lors des demandes de jetons d'accès, le SP utilise sa clé privée pour signer le JWT. L'IdP vérifie cette signature en utilisant la clé publique obtenue depuis l'URL JWKS. Aucun : Aucune authentification client n'est impliquée, ce qui rend cette option adaptée aux applications monopages qui ne peuvent pas stocker en toute sécurité des secrets clients. Si cette option est sélectionnée, PKCE (Proof Key for Code Exchange) est

automatiquement sélectionné

- et devient obligatoire pour une sécurité supplémentaire. Assurez-vous que votre application cliente prend en charge PKCE pour réussir l'authentification utilisateur. Fig. 5 : Choix du mode d'authentification client Aucun. Activez la case à cocher

Appliquer PKCE pour la vérification

- pour renforcer la sécurité lors du processus de vérification de la demande de jeton. Cette option est applicable pour tous les modes d'authentification client sauf Aucun. Fig. 6 : Application de PKCE pour renforcer la sécurité pendant la vérification en mode Client Secret/Private Key JWT. Lors du choix de Private Key JWT comme méthode d'authentification client, ADSelfService Plus aura besoin des

détails de l'URL JWKS

- Dans le fournis par le SP pour obtenir la clé publique, qui sera ensuite utilisée pour vérifier la signature. Fig. 7 : Choix du mode d'authentification client Private Key JWT. Dans le menu déroulant ou Algorithme de clé.

Remarque, choisissez l'algorithme approprié : fournis par le SP pour obtenir la clé publique, qui sera ensuite utilisée pour vérifier la signature. HS256, RS256, RS384, id_token ou RS512: L'algorithme est utilisé pour signer les jetons, tels que le

access_token

. L'utilisation d'un algorithme pour signer les jetons garantit l'intégrité et l'authenticité du jeton. Fig. 8 : Choix de l'algorithme de clé approprié (HS256, RS256, RS384 ou RS512) dans le menu déroulant pour définir comment le jeton d'accès sera signé. HS256 : Un algorithme symétrique qui utilise un secret partagé unique (c'est-à-dire le

client_secret généré lors de la création de l'application personnalisée dans l'IdP), pour signer et valider le jeton au lieu d'utiliser une paire de clés publique/privée.

RS256 : Identique à RS256, sauf que celui-ci utilise un algorithme de hachage SHA-384 pour créer la signature RSA.

RS512 : Identique à RS256, sauf que celui-ci utilise un algorithme de hachage SHA-512 pour créer la signature RSA.

- Le Validité du Token d’Accès est définie par défaut à 3600 secondes. Vous pouvez modifier cette valeur si nécessaire.

Remarque: Validité du Token d’Accès indique la durée pendant laquelle le token envoyé par l’IdP sera accessible par le SP.

- Cliquez sur l' Case à cocher Autoriser le Refresh Token pour permettre au SP d’obtenir des tokens d’accès sans que l’utilisateur ait besoin de se réauthentifier à chaque fois.

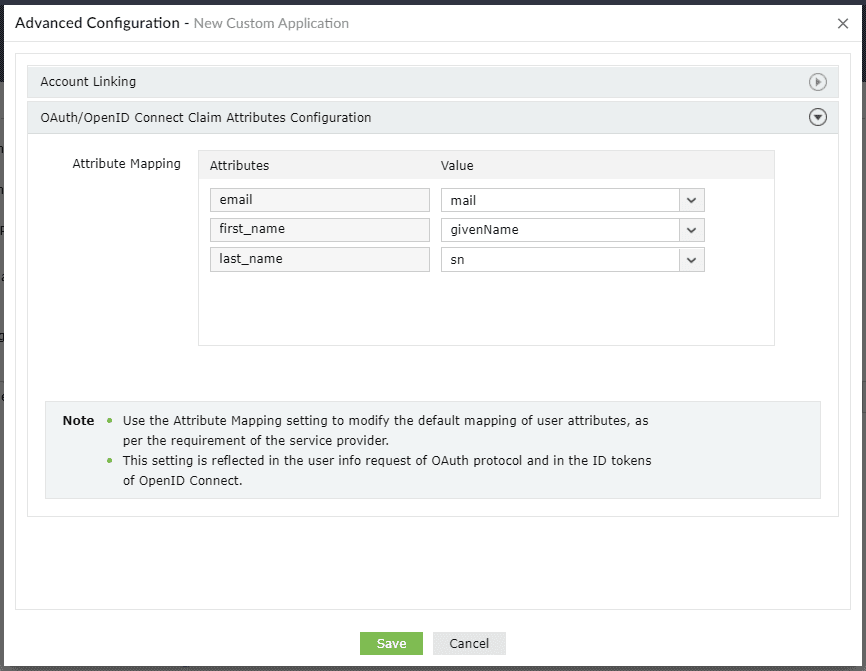

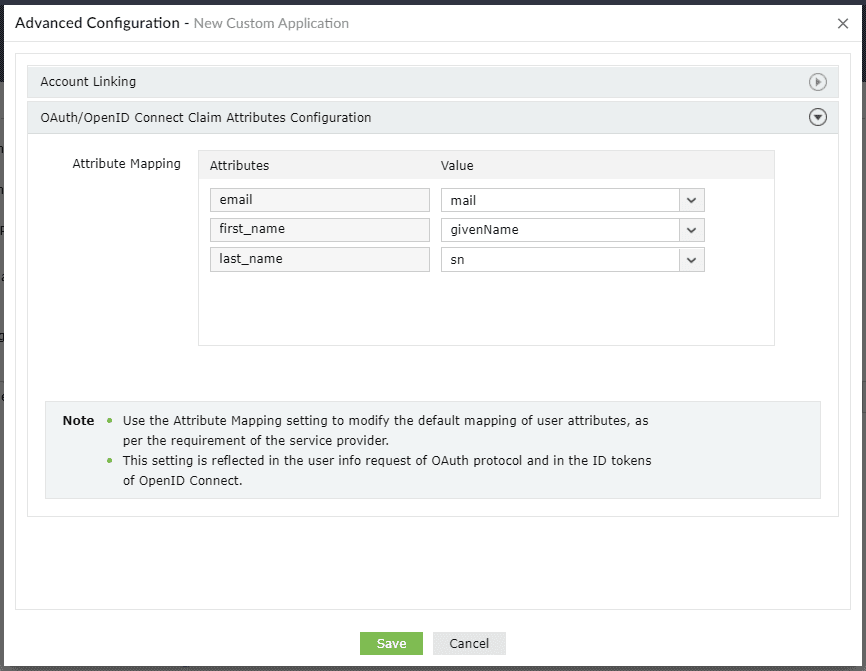

- Cliquez sur Configuration Avancée dans le coin supérieur droit.

- Sous Configuration des Attributs de Revendication OAuth/OpenID Connect, mappez les attributs selon vos besoins.

Fig. 9 : Mapping des attributs utilisateur sous Configuration des Attributs de Revendication OAuth/OpenID Connect.

- Cliquez sur Créer une Application Personnalisée.

Les utilisateurs qui entrent dans les politiques que vous avez choisies dans l’étape 7 peuvent maintenant se connecter à l’application personnalisée depuis leur portail utilisateur en utilisant SSO.