Configuration de la connexion unique OpenID pour Okta

Ces étapes vous montrent comment configurer la fonctionnalité de connexion unique (SSO) en utilisant OpenID entre ManageEngine ADSelfService Plus et Okta.

Prérequis

Remarque :

- Ne terminez pas la session avant que la configuration soit complète à la fois chez le fournisseur d'identité et le fournisseur de services.

- Veuillez vous assurer qu'ADSelfService Plus utilise HTTPS afin de garantir le bon fonctionnement de la connexion unique.

- Connectez-vous à ADSelfService Plus en tant qu'administrateur.

- Allez à Configuration > Synchronisation de mot de passe / Connexion unique, puis cliquez sur Ajouter une application. Sélectionnez Okta dans la liste.

Remarque : Vous pouvez également utiliser la barre de recherche en haut à gauche de la page pour rechercher l'application.

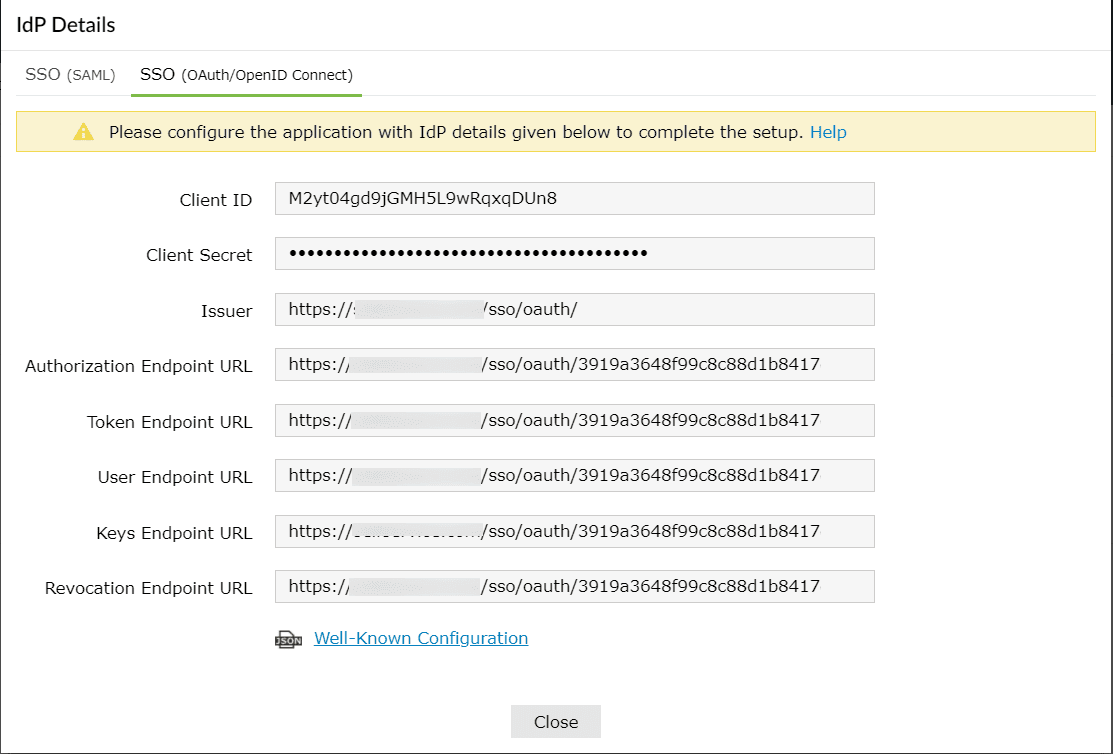

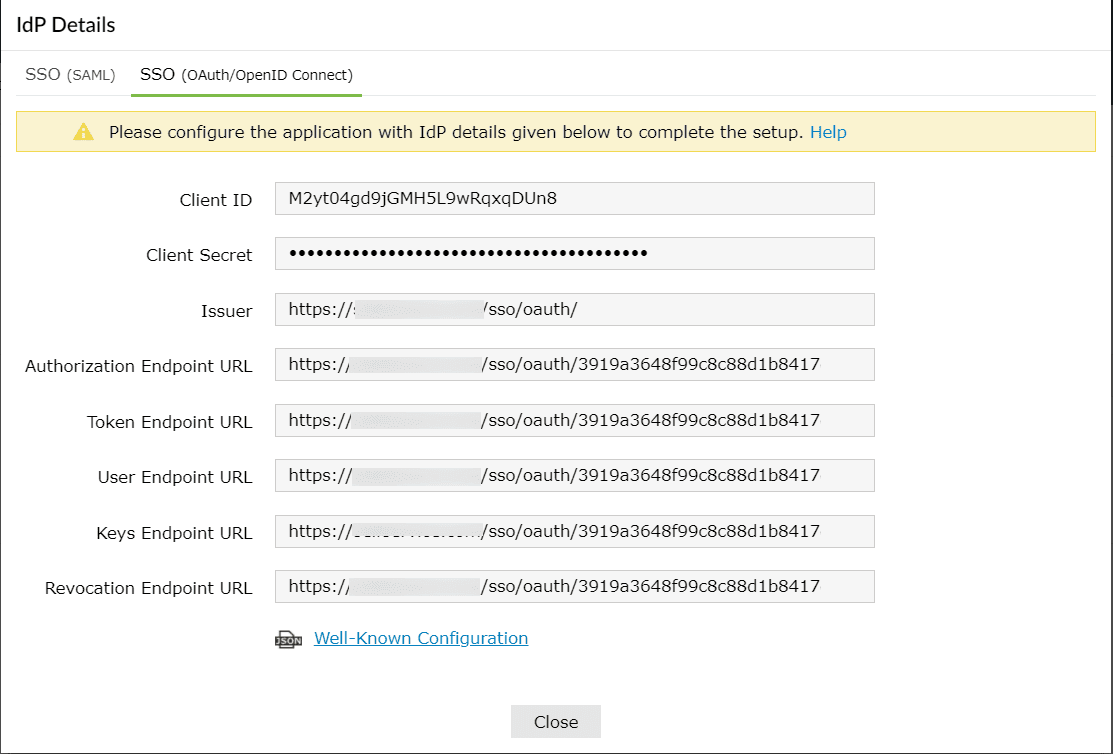

- Cliquez sur Détails IdP, puis sélectionnez l'onglet SSO(OAuth/OpenID Connect) .

- Copiez les informations suivantes : Client ID, Client Secret, Issuer, URL du point de terminaison d'autorisation, URL du point de terminaison du token, ainsi que URL du point de terminaison utilisateur .

Étapes de configuration d'Okta (fournisseur de services)

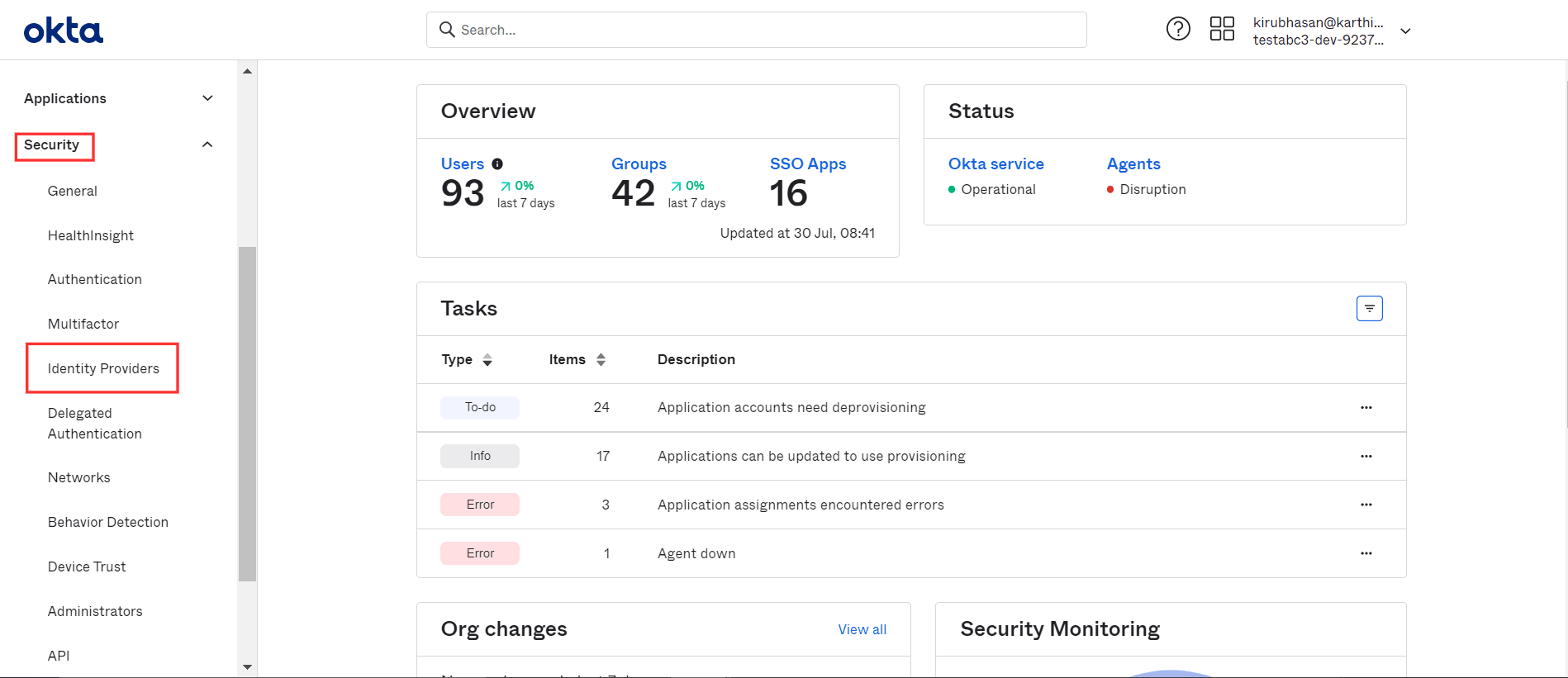

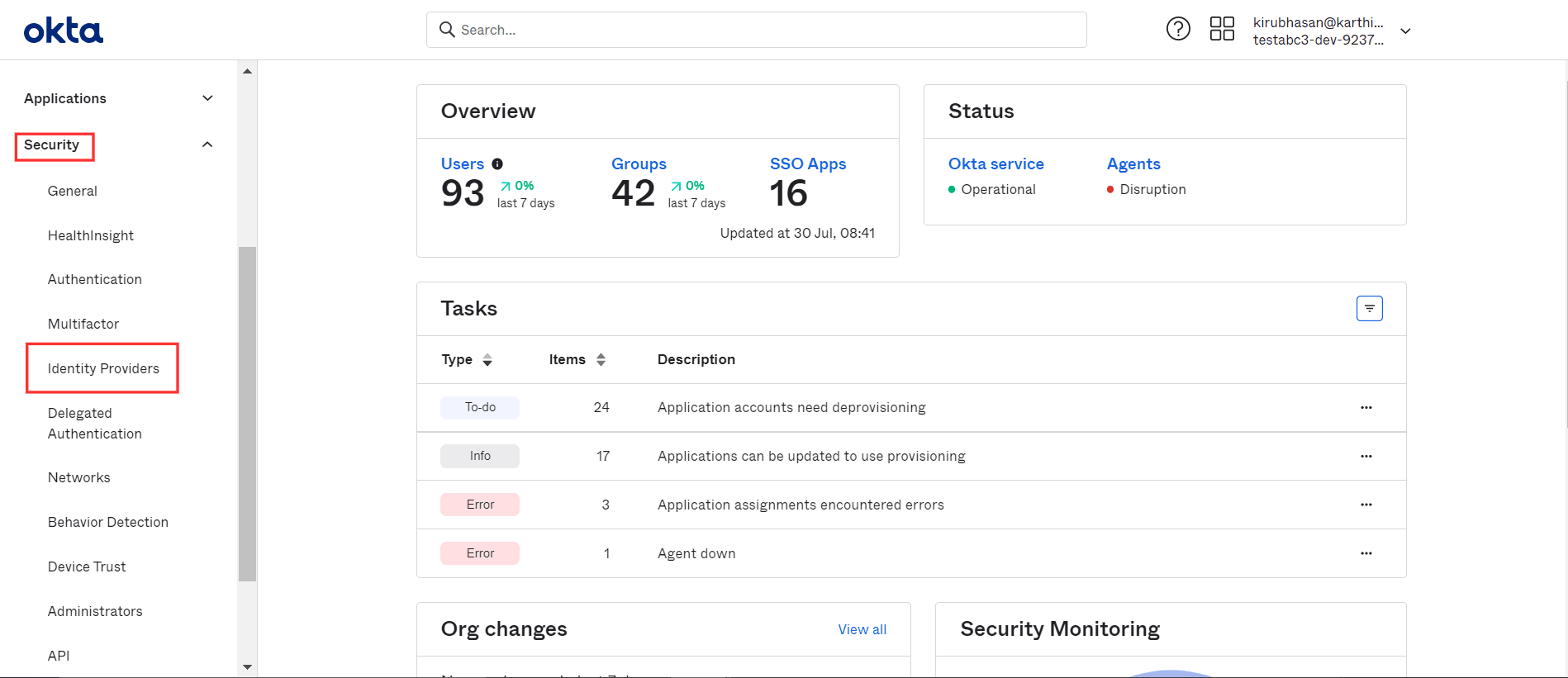

- Connectez-vous à Okta avec des identifiants d'administrateur.

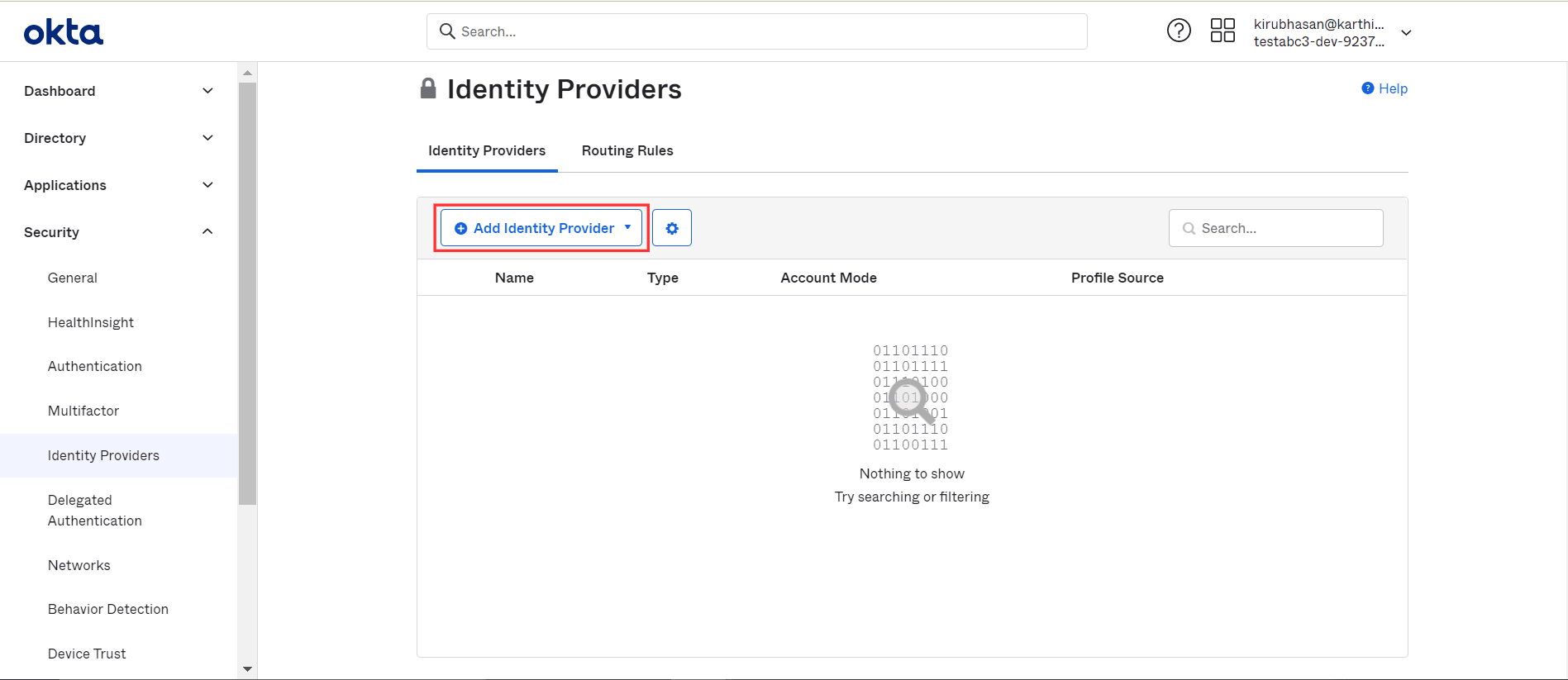

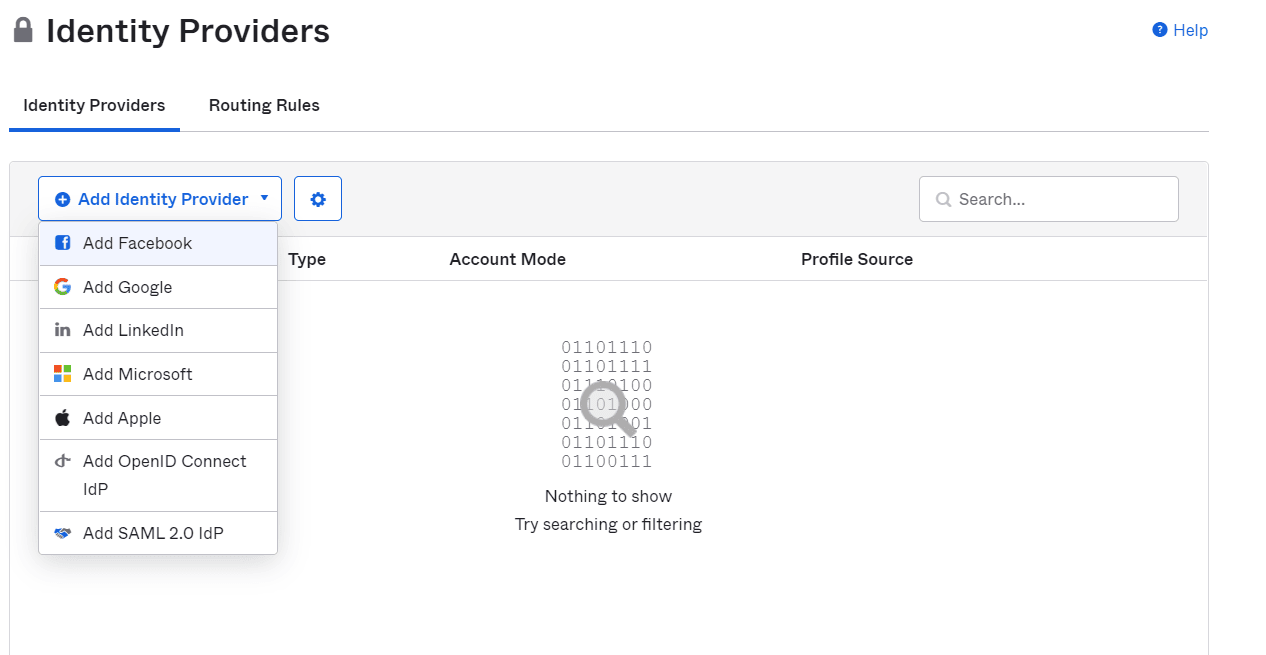

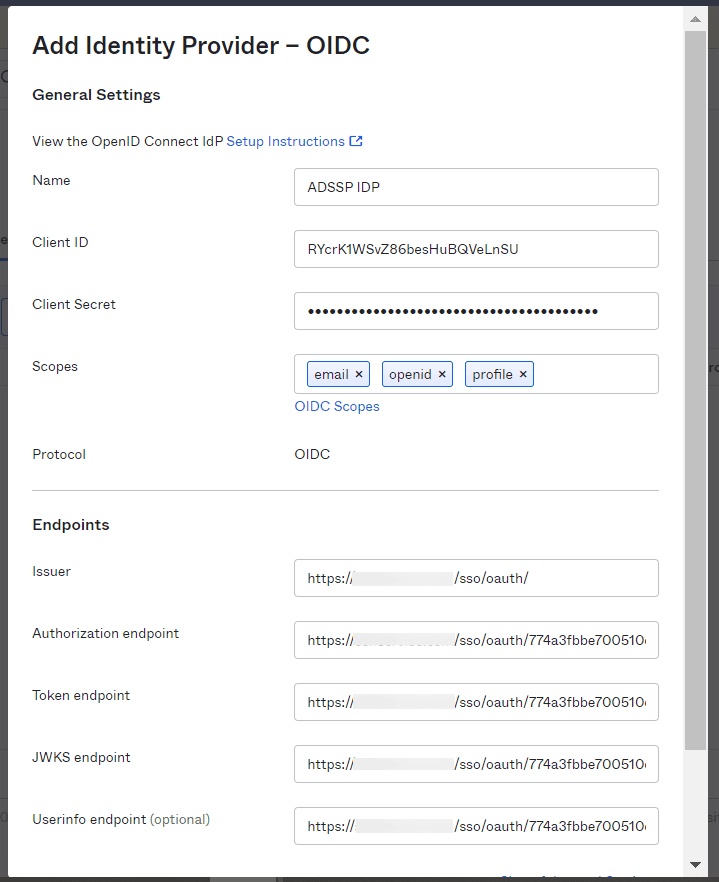

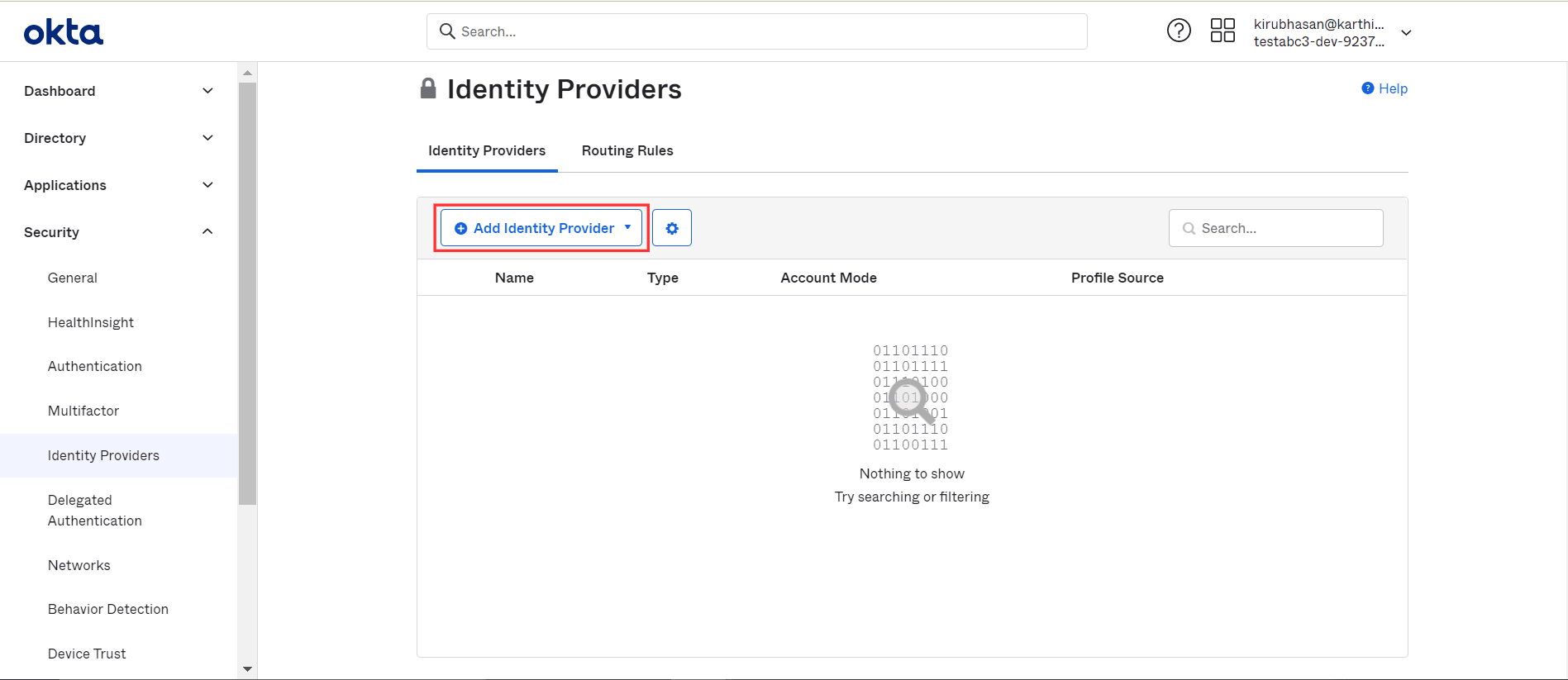

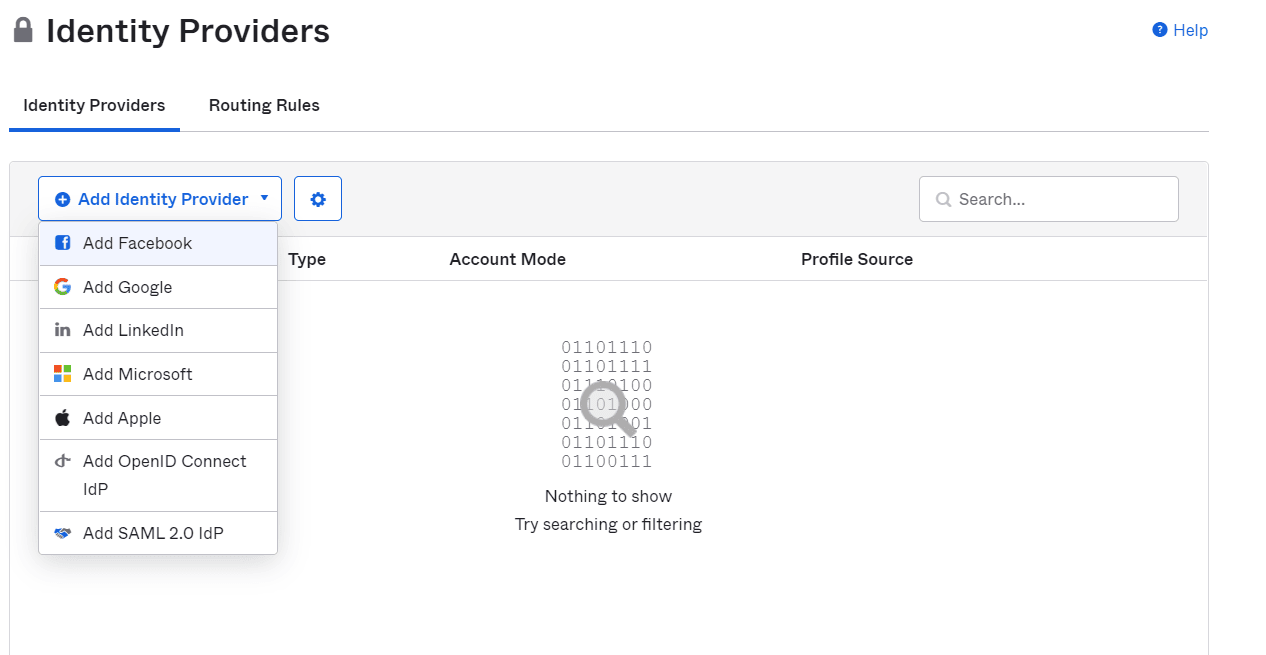

- Naviguez vers Security > Identity Providers > Add Identity Provider > Add OpenID Connect IdP.

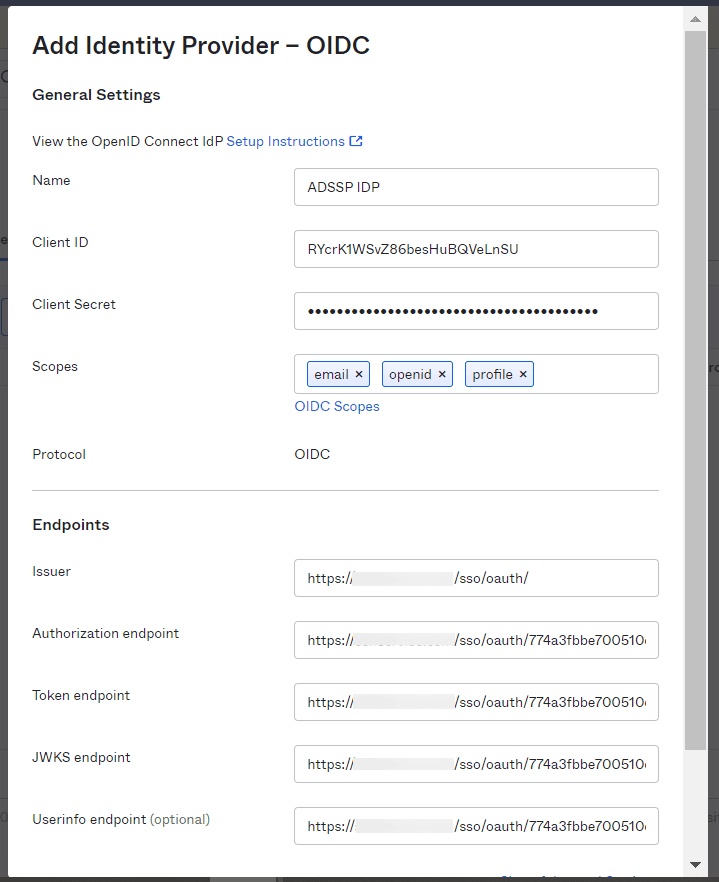

- Entrez un Nom de votre choix.

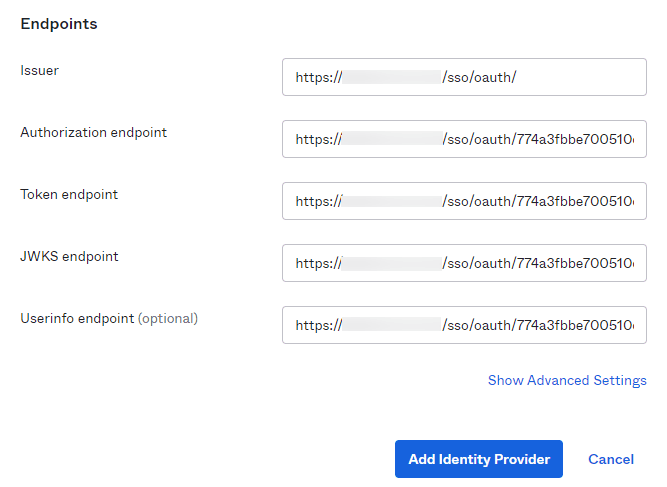

- Remplissez les champs obligatoires avec les détails mentionnés lors de l'étape 4 des Prérequis:

- Client ID : Client ID

- Client Secret : Client Secret

- À l'aide du menu déroulant Scopes , sélectionnez email, openid, ainsi que profile.

- Issuer : Issuer

- Point de terminaison d'autorisation : URL du point de terminaison d'autorisation

- Point de terminaison du token : URL du point de terminaison du token

- Point de terminaison JWKS : URL du point de terminaison des clés

- Point de terminaison Userinfo (optionnel) : URL du point de terminaison utilisateur

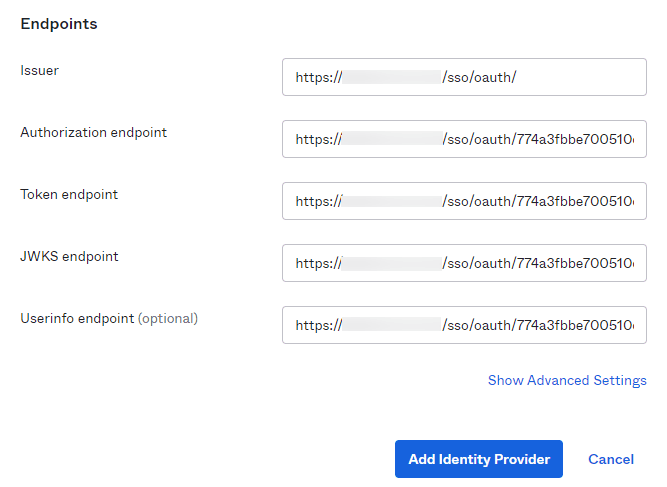

- Cliquez sur Ajouter le fournisseur d'identité en bas pour enregistrer les paramètres.

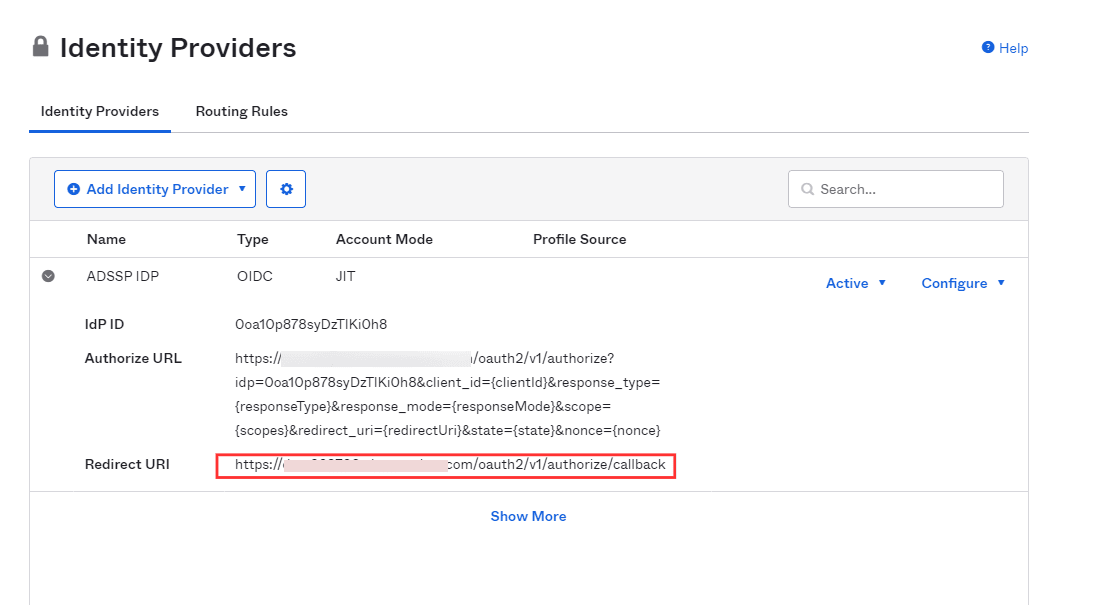

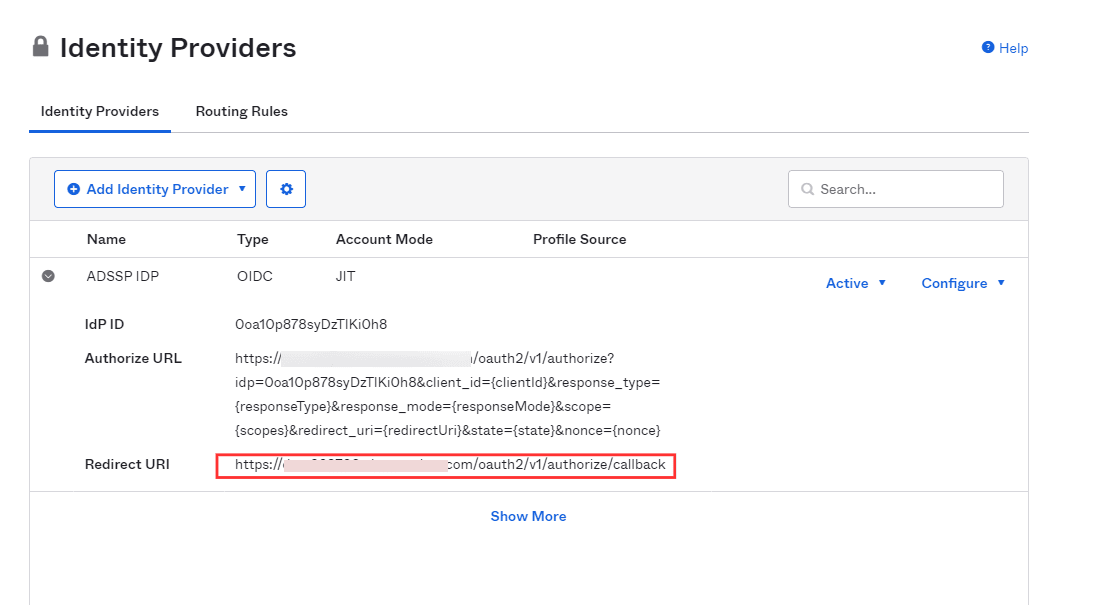

- Après avoir enregistré, copiez l'URI de redirection car elle sera requise dans les étapes suivantes.

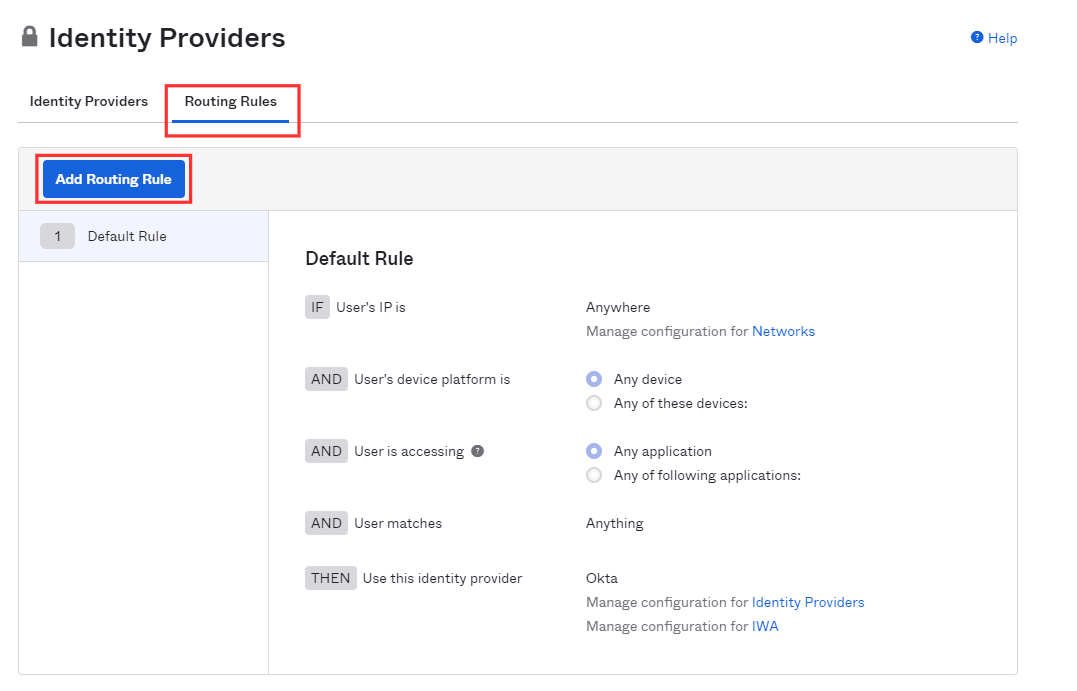

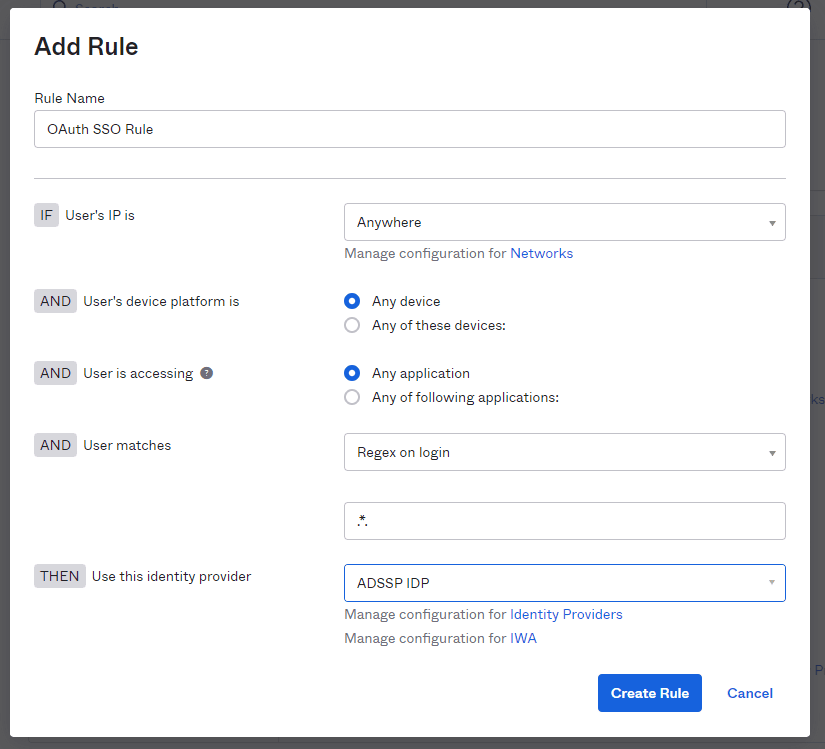

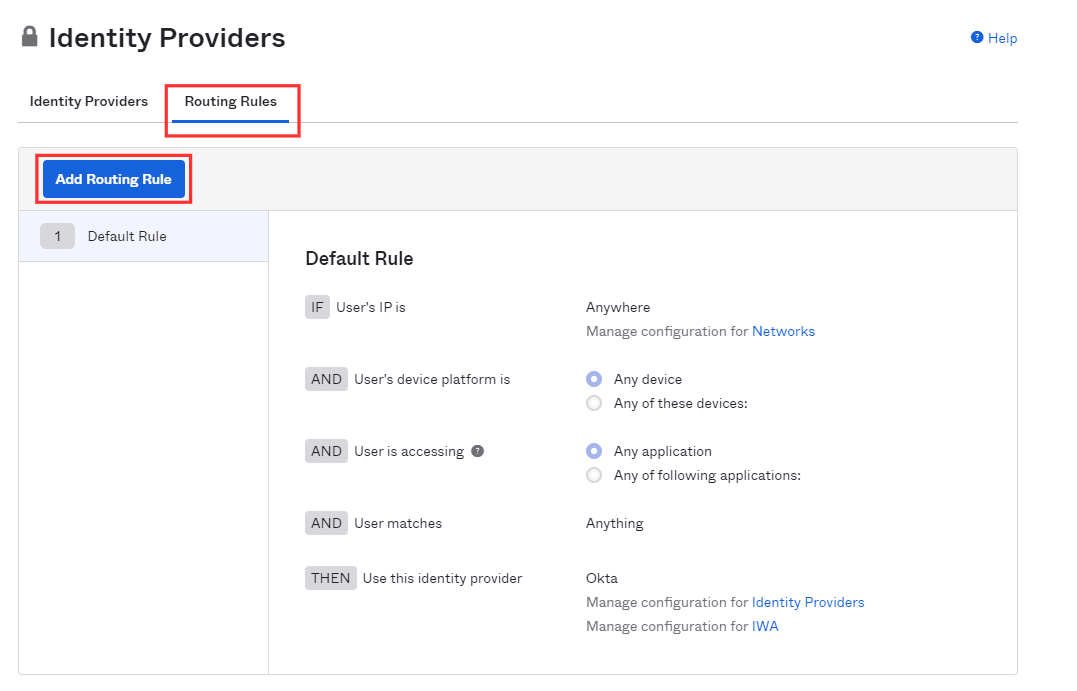

- Pour ajouter l'instance d'ADSelfService Plus à l'écran de connexion d'Okta, allez à l'onglet Routing Rules , puis cliquez sur Ajouter une règle de routage.

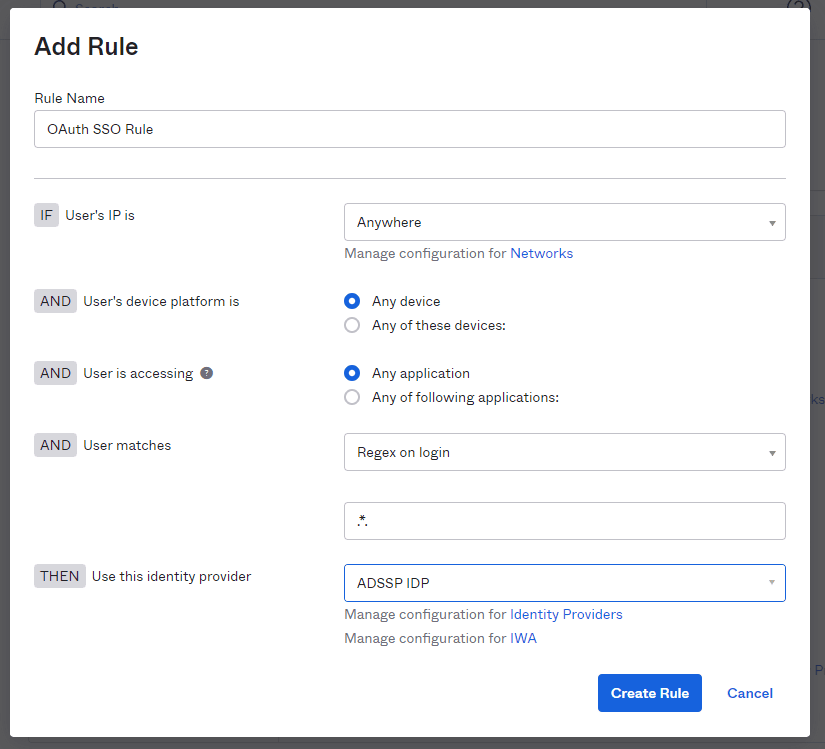

- Dans la fenêtre contextuelle qui apparaît, définissez le champ L'utilisateur correspond sur Regex sur la connexion. Définissez la valeur sur ".*".

- Sélectionnez l'instance ADSelfService Plus pour la condition Utiliser ce fournisseur d'identité .

- Cliquez sur Créer la règle pour compléter les paramètres.

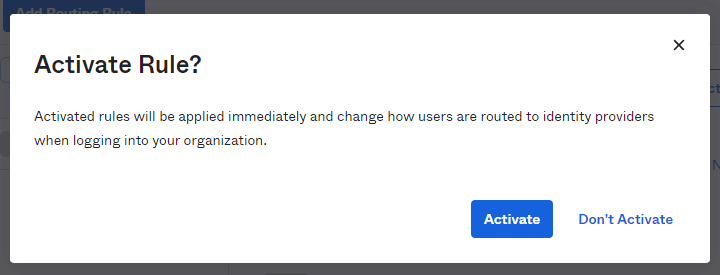

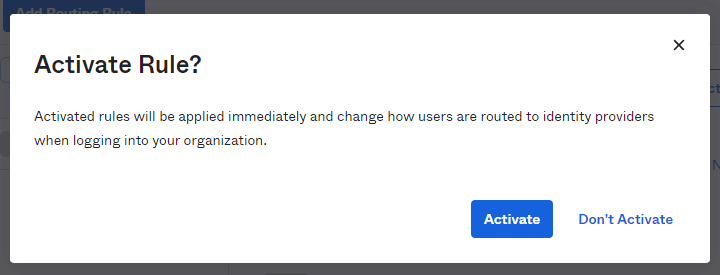

- Dans la fenêtre contextuelle qui apparaît, cliquez sur Activer.

Étapes de configuration d'ADSelfService Plus (fournisseur d'identité)

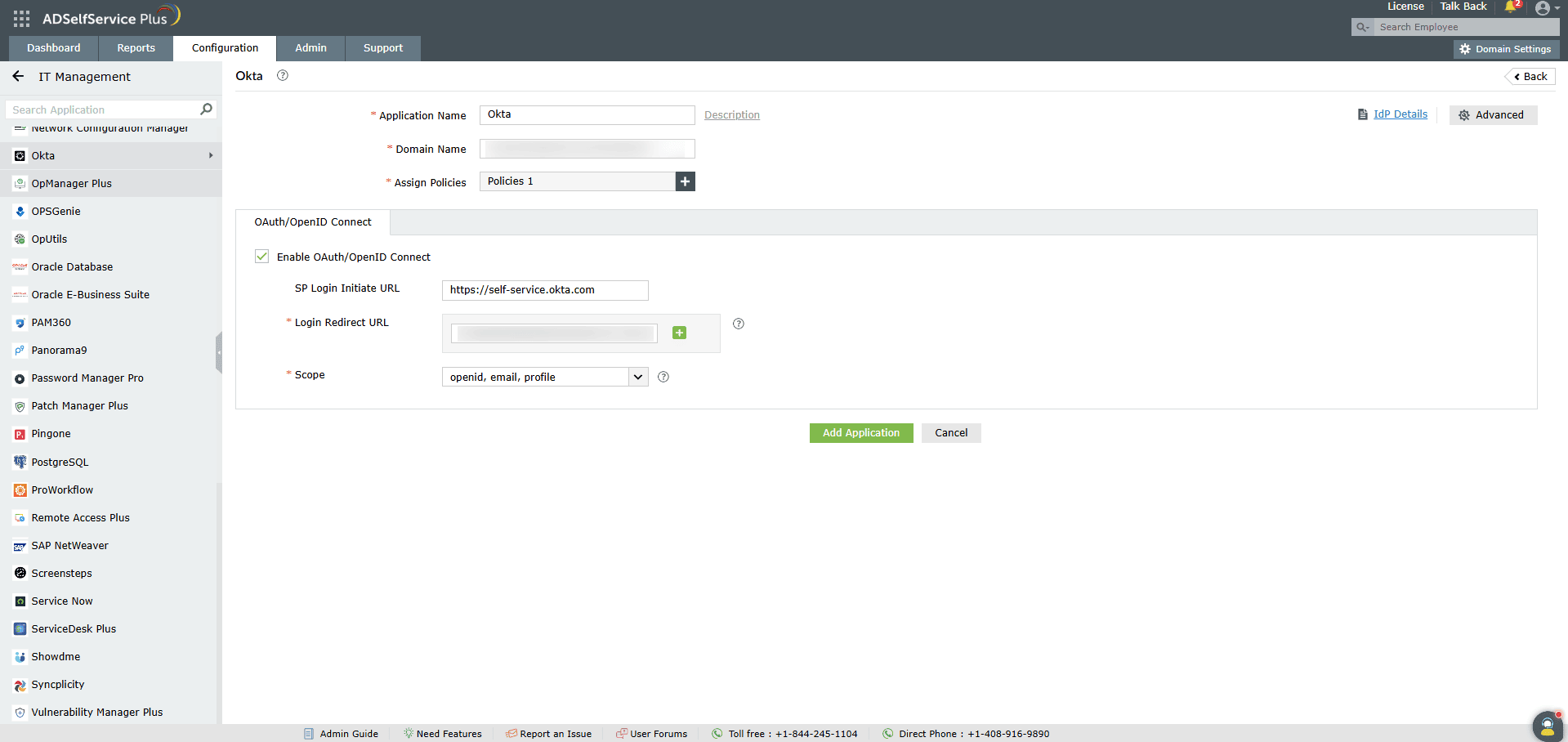

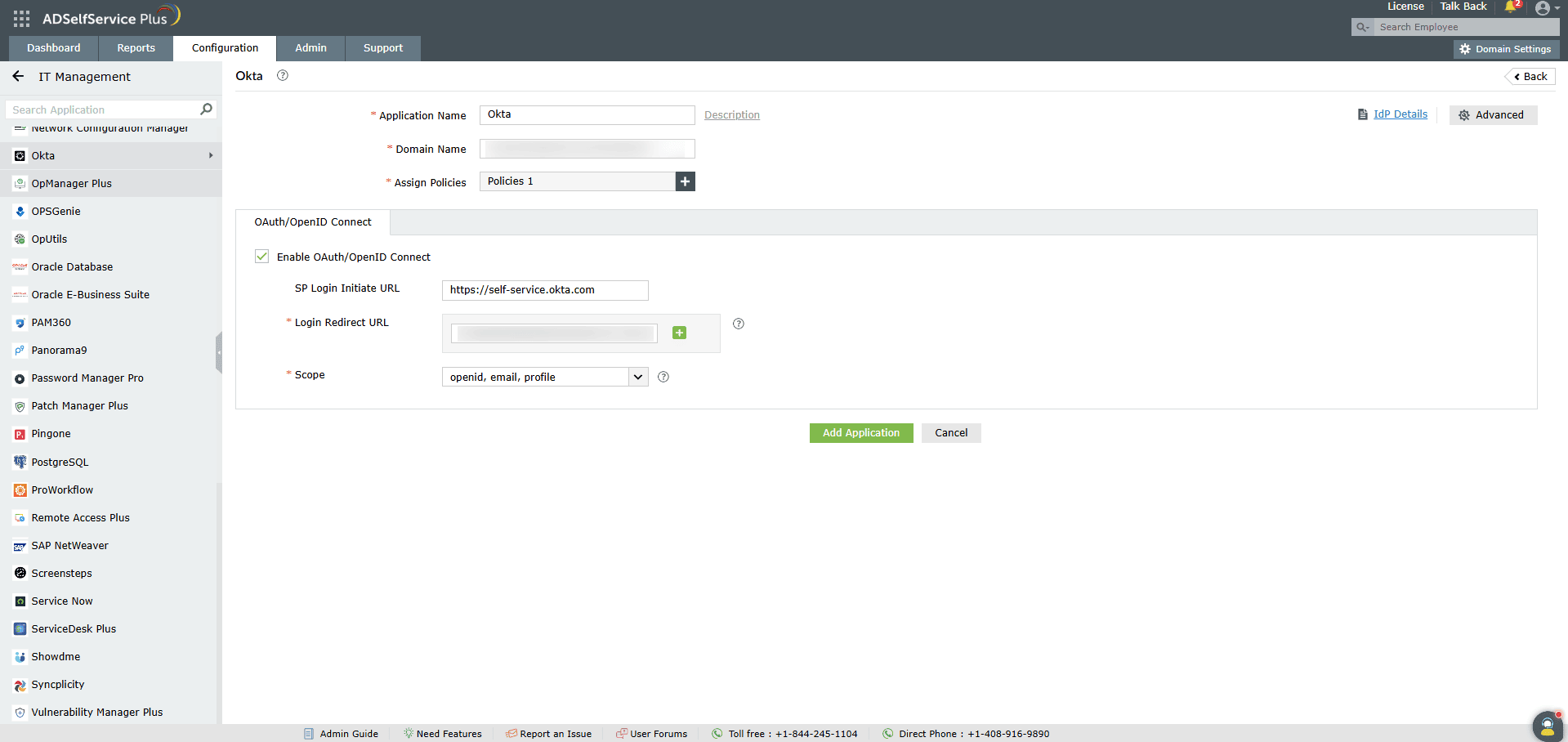

- Revenez à la page de configuration Okta d'ADSelfService Plus.

- Saisissez le Nom de l'application et la Description selon vos préférences.

- Saisissez le Nom de domaine de votre compte Okta. Par exemple, si votre nom d'utilisateur Okta est johnwatts@thinktodaytech.com, alors thinktodaytech.com est votre nom de domaine.

- Dans le champ Affecter les politiques , sélectionnez les politiques pour lesquelles la connexion unique doit être activée.

Remarque : ADSelfService Plus vous permet de créer des politiques basées sur des OU et des groupes pour vos domaines AD. Pour créer une politique, allez à Configuration > Self-Service > Configuration de la politique > Ajouter une nouvelle politique.

- Sous l'onglet SSO, sélectionnez Activer la connexion unique.

- Choisissez OAuth/OpenID Connect dans le menu déroulant Sélectionner la méthode .

- Saisissez le URL de connexion du portail Okta dans le champ URL d'initiation de connexion SP .

Remarque : Okta exige que la connexion commence depuis leur page de connexion, appelée connexion initiée par SP. Les utilisateurs sont d'abord dirigés vers la page de connexion Okta, spécifiée dans le champ URL d'initiation de connexion SP, après quoi Okta (le SP) les redirige vers ADSelfService Plus (l'IdP) pour authentification.

- Saisissez le l'URI de redirection copiée lors de l'Étape 6 de la configuration d'Okta dans le champ URL de redirection SSO .

- À l'aide du menu déroulant Scopes , sélectionnez openid, qui est la portée requise pour l'authentification OIDC. Vous pouvez également spécifier des portées telles que profile ou email pour inclure des informations utilisateur supplémentaires dans la demande d'autorisation.

Remarque : Les portées spécifient le niveau d'accès du token d'accès. Elles sont généralement incluses dans la demande d'autorisation. Spécifiez les portées pour lesquelles vous souhaitez permettre l'accès à votre token d'autorisation, en utilisant le menu déroulant.

- Cliquez sur Ajouter une application pour enregistrer la configuration.

L'URL de configuration Well-known dans la fenêtre contextuelle des détails IdP contient toutes les valeurs des points de terminaison, les portées supportées, les modes de réponse, les modes d'authentification client et les détails du client. Ceci est activé uniquement après que vous avez terminé la configuration de l'application pour le SSO dans ADSelfService Plus. Vous pouvez fournir cette information à votre fournisseur de services si nécessaire.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Publiez vos questions dans le forum.

-

Demandez des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d'assistance pour la mise en œuvre ?

Essayez OnboardPro