Gestion intégrée des identités et des accès

Téléchargement | DémoSIEM complet et UEBA

Téléchargement | DémoGestion et rapports Active Directory

Téléchargement | DémoAudit Active Directory en temps réel et UBA

Téléchargement | DémoAnalyse et rapports de logs en temps réel

Téléchargement | DémoAudit et rapports Exchange Server

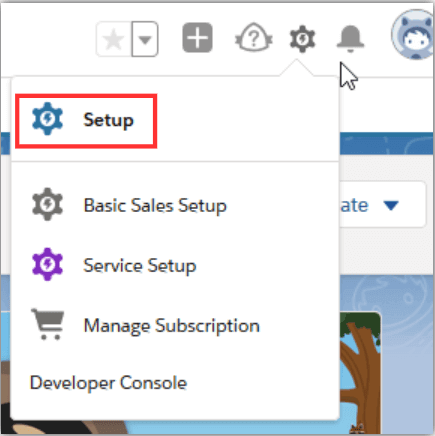

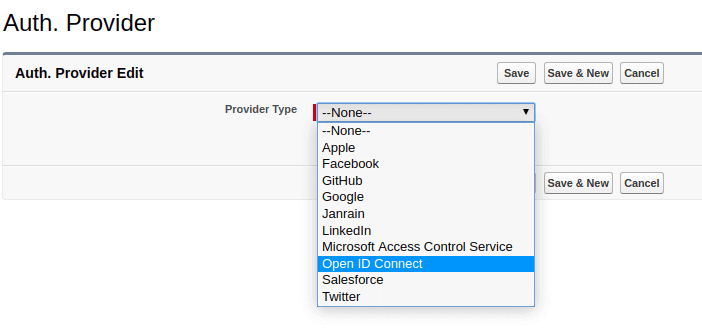

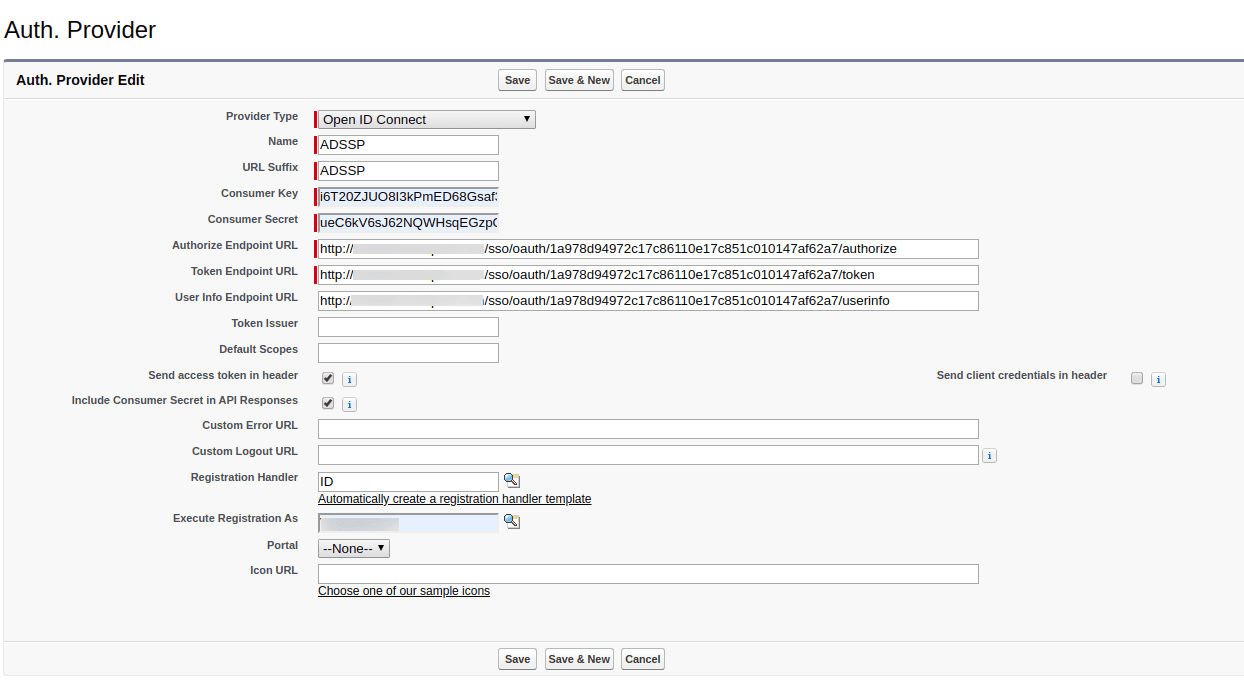

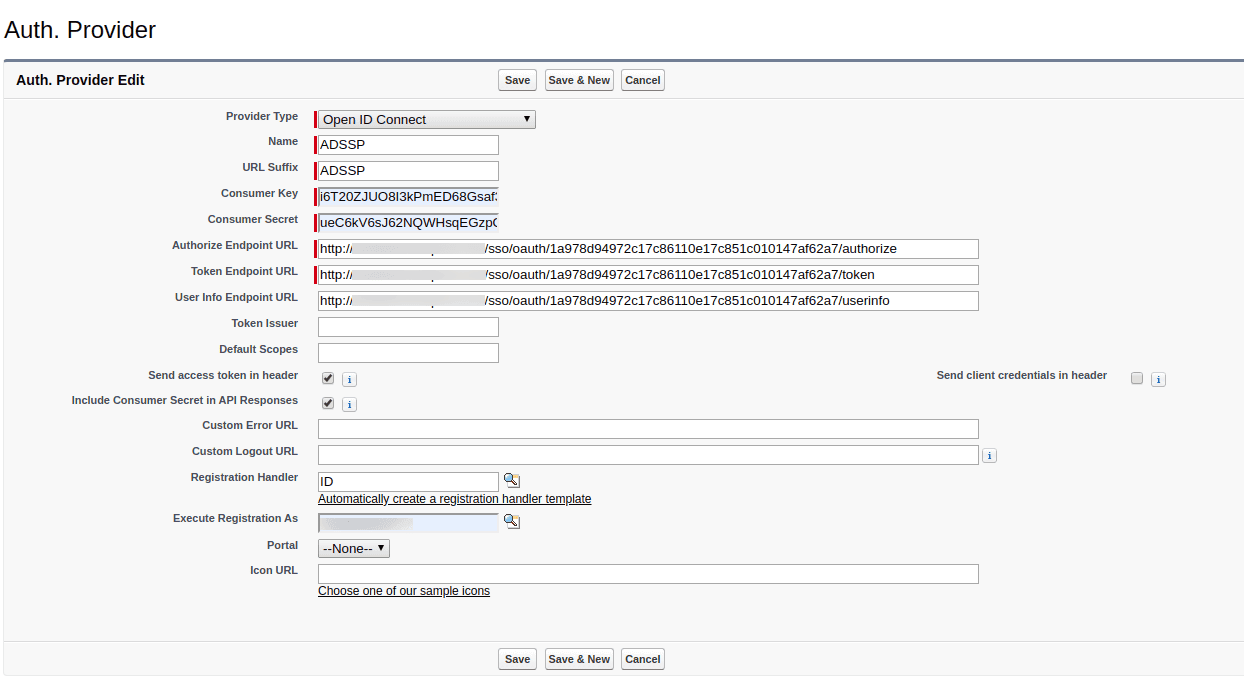

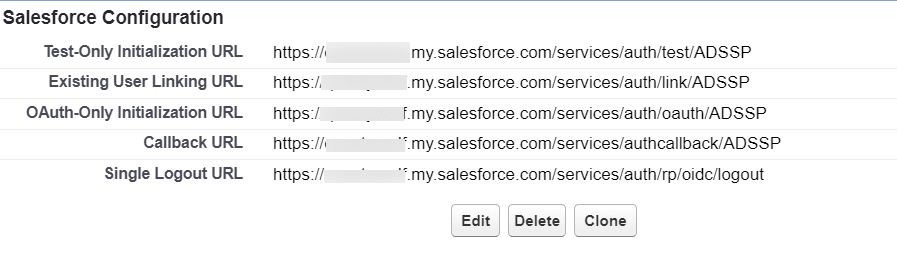

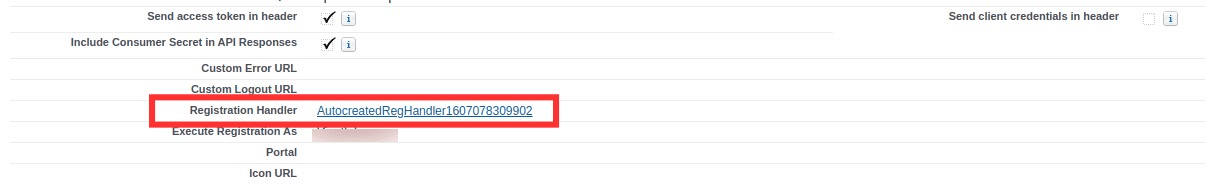

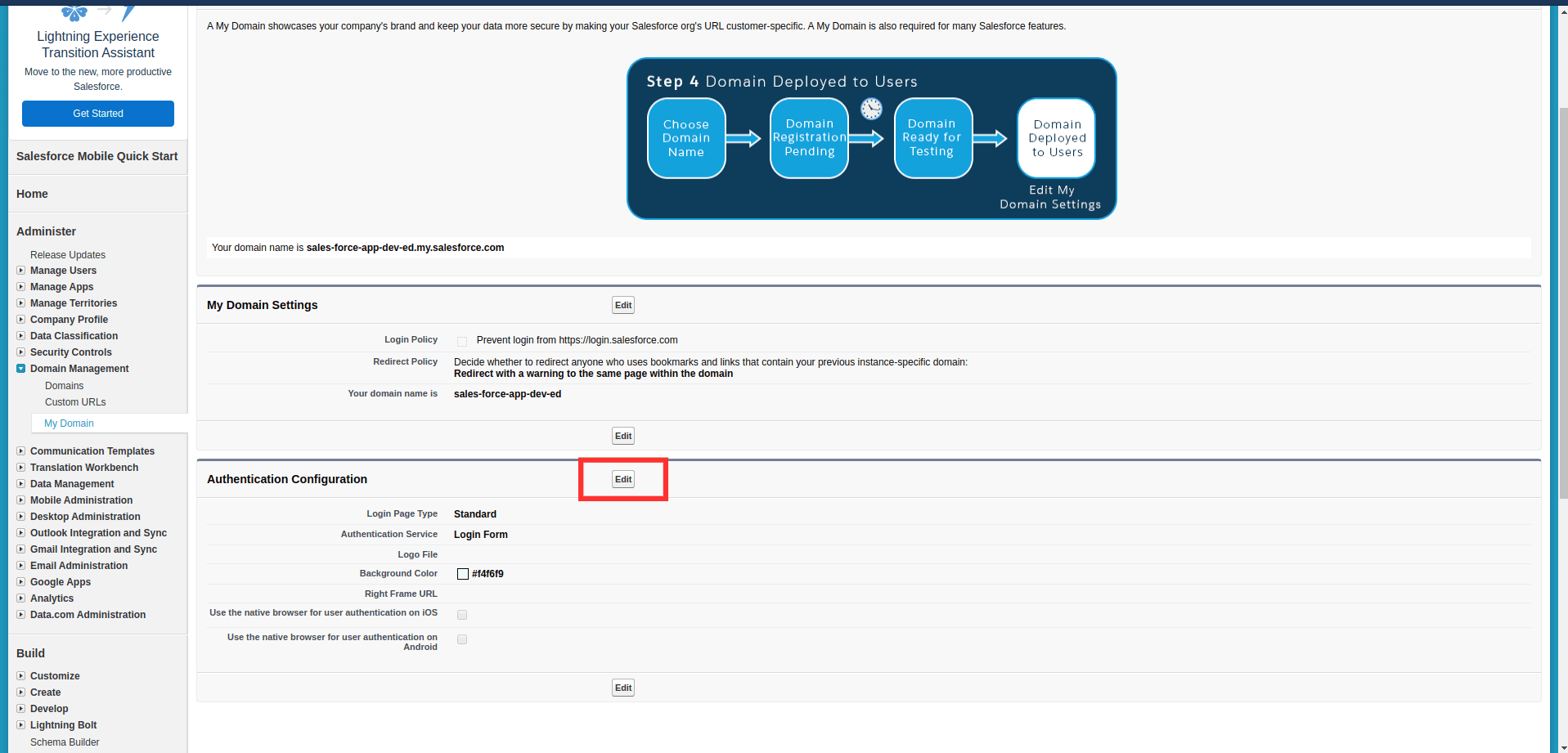

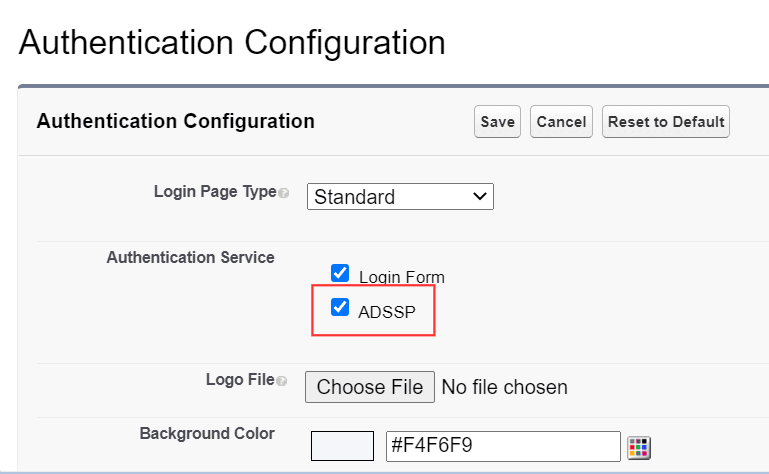

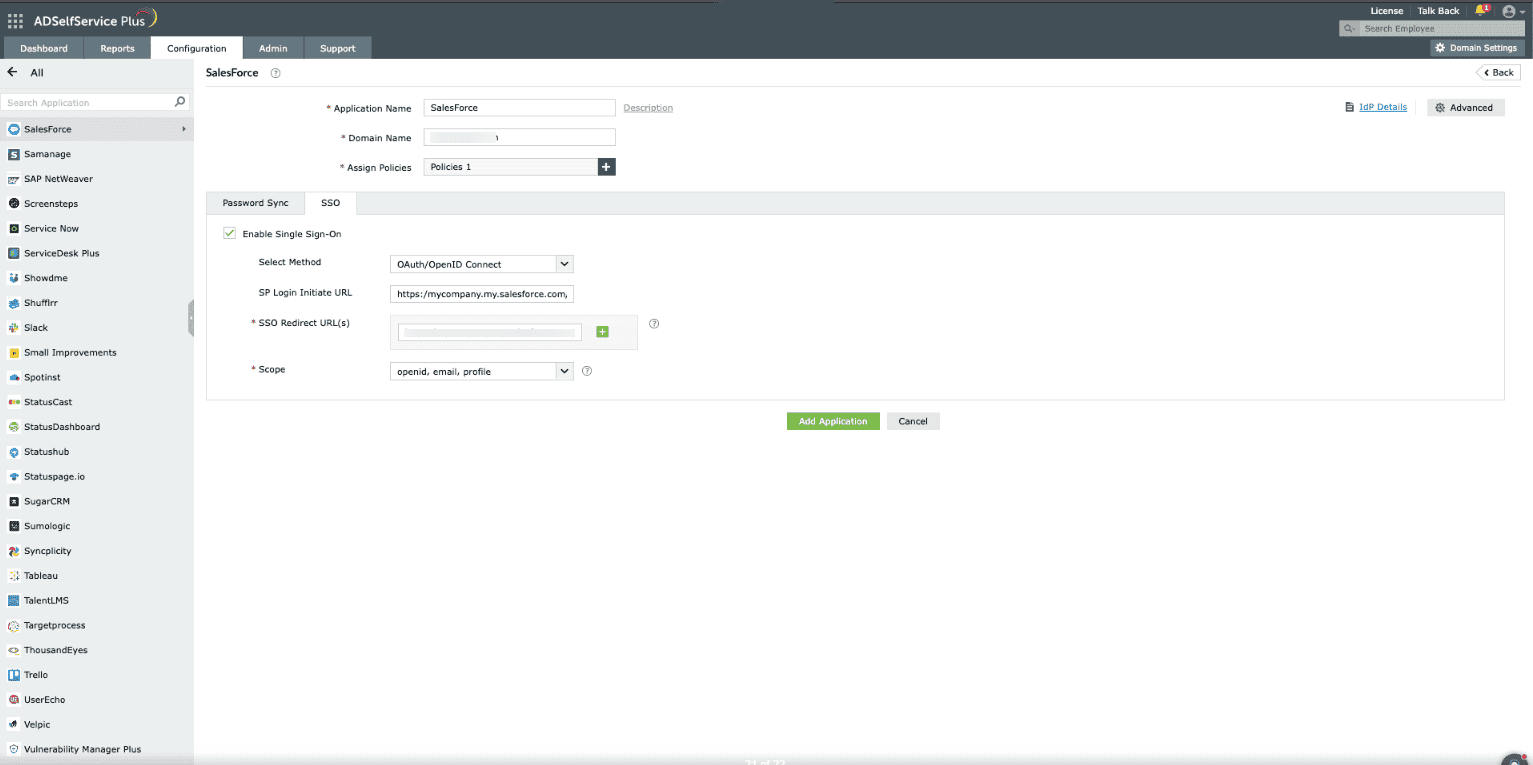

Téléchargement | DémoCes étapes vous expliquent comment configurer la fonctionnalité d’authentification unique (SSO) utilisant OpenID entre ManageEngine ADSelfService Plus et Salesforce.

global class ADSSPOIDCHandler implements Auth.RegistrationHandler{

global User createUser(Id portalId, Auth.UserData data){

// L’utilisateur est autorisé, donc créez son utilisateur Salesforce

User u = new User();

String username = data.email;

List userList = [Select Id, Name, Email, UserName From User Where ( UserName =: username) AND isActive = true ];

if(userList != null && userList.size() > 0) {

u = userList.get(0);

}

return u;

}

global void updateUser(Id userId, Id portalId, Auth.UserData data){

User u = new User(id=userId);

update(u);

}

}

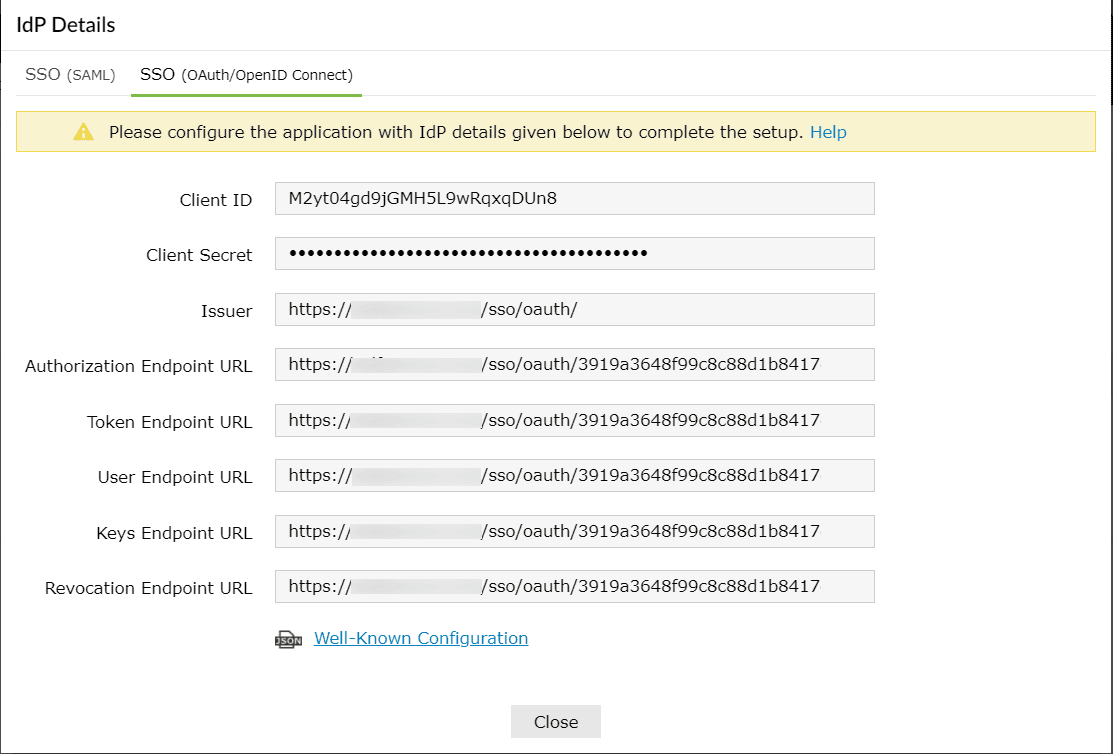

L' Well-known Configuration URL dans la fenêtre contextuelle des détails de l'IdP contient toutes les valeurs des points de terminaison, les scopes supportés, les modes de réponse, les modes d'authentification client et les détails du client. Ceci est activé uniquement après avoir terminé la configuration de l'application pour le SSO dans ADSelfService Plus. Vous pouvez le fournir à votre fournisseur de services si nécessaire.

Votre demande a été envoyée à l'équipe de support technique ADSelfService Plus. Notre équipe de support technique vous aidera dans les plus brefs délais.

Copyright © 2026, ZOHO Corp. Tous droits réservés.