Configuration de SAML SSO pour TalentLMS

Ces étapes vous guideront pour configurer la fonctionnalité de single sign-on (SSO) basée sur SAML entre ADSelfService Plus et TalentLMS.

Remarque : Les sessions de l’identité provider (ADSelfService Plus) et du service provider (TalentLMS) ne doivent pas être terminées avant la fin du processus de configuration.

Prérequis

- Connectez-vous à ADSelfService Plus avec des identifiants administrateur.

- Accédez à Configuration > Self-Service > Password Sync/Single Sign On.

- Cliquez sur Ajouter une application.

- Dans la fenêtre qui s’ouvre, vous trouverez la liste des applications prises en charge par ADSelfService Plus. Choisissez TalentLMS.

Remarque : Vous pouvez aussi utiliser la barre de recherche en haut à gauche pour rechercher l’application.

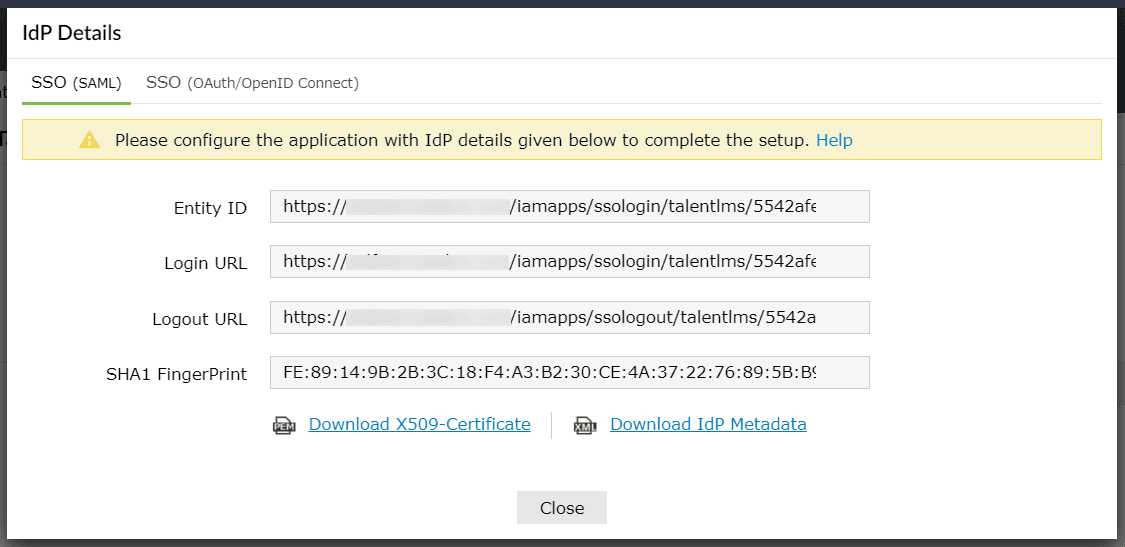

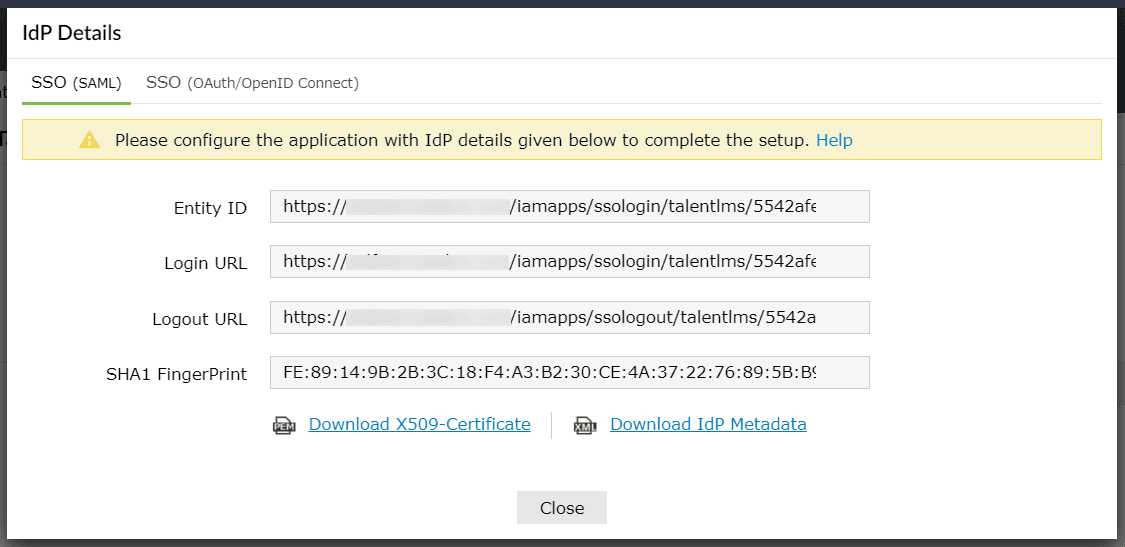

- Cliquez sur Détails IdP en haut à droite.

- Dans la fenêtre pop-up qui apparaît, cliquez sur l’onglet SSO (SAML) puis notez l’Entity ID, Login URL, Logout URL, ainsi que les valeurs SHA1 FingerPrint, qui seront nécessaires pour configurer le SSO dans le service provider.

Configuration du service provider (TalentLMS)

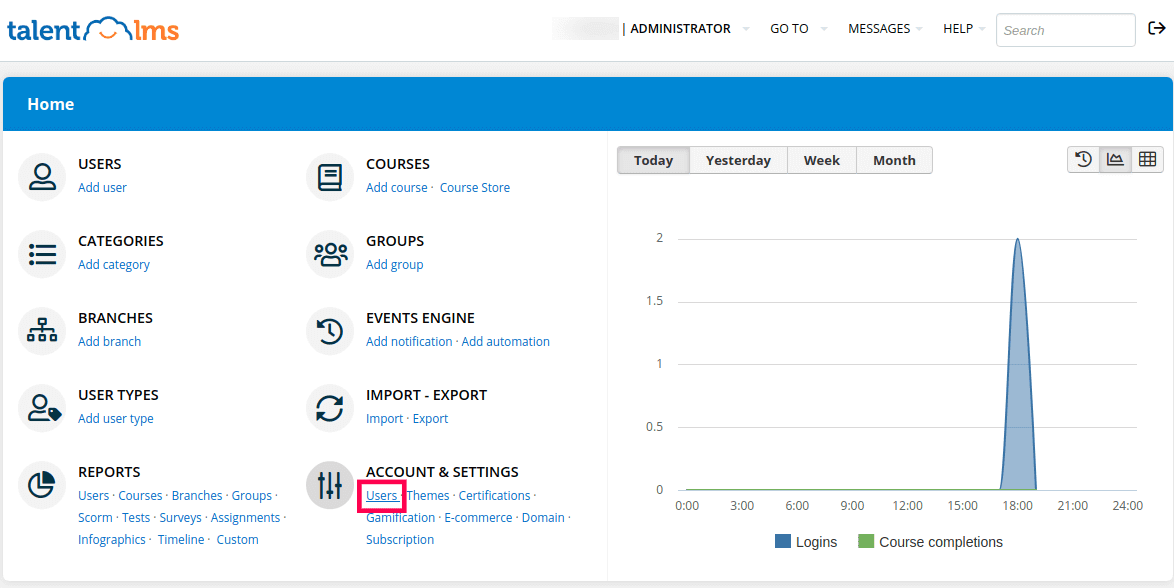

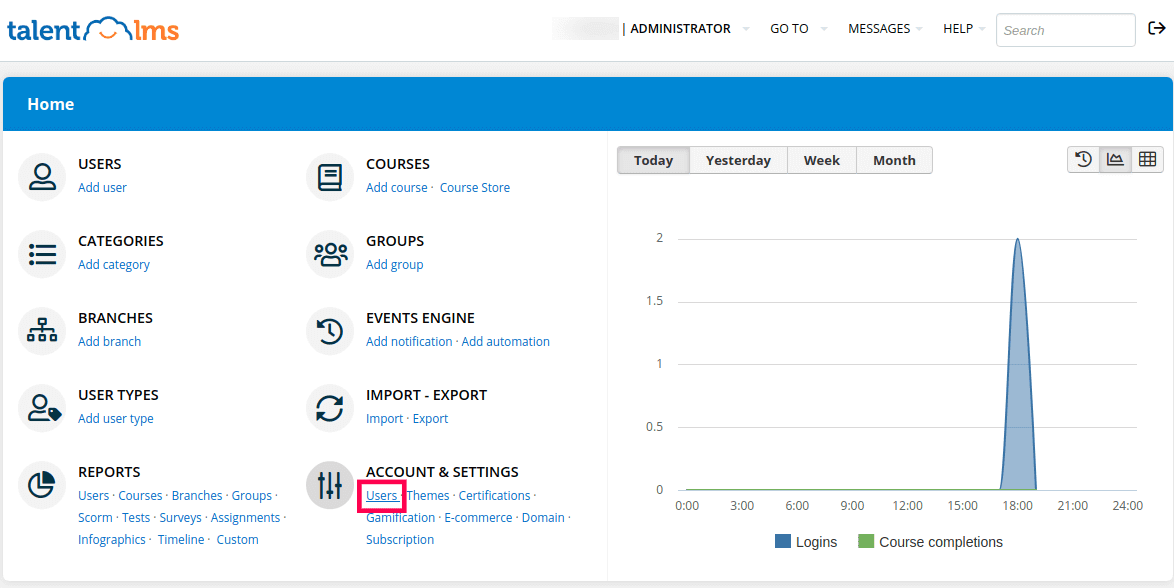

- Connectez-vous à TalentLMS avec des identifiants administrateur.

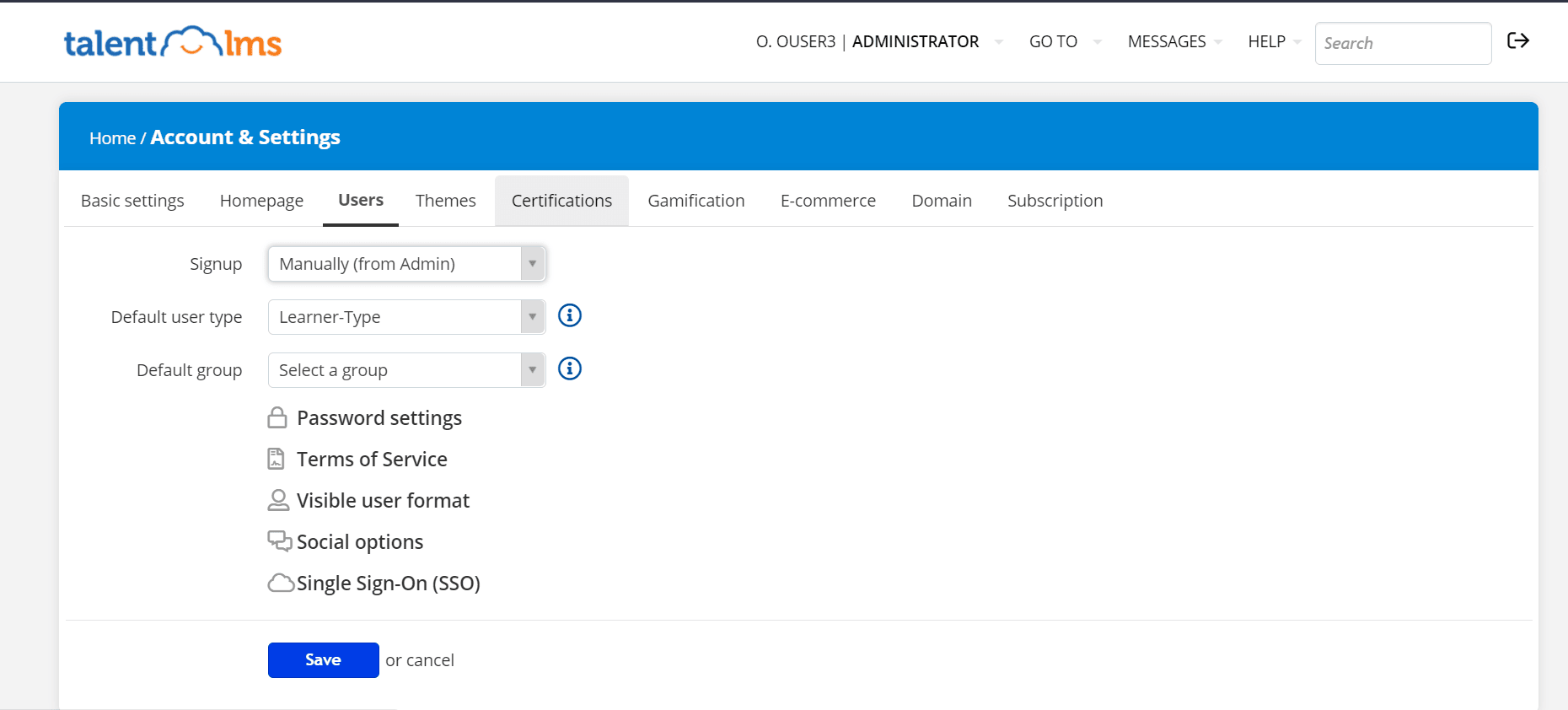

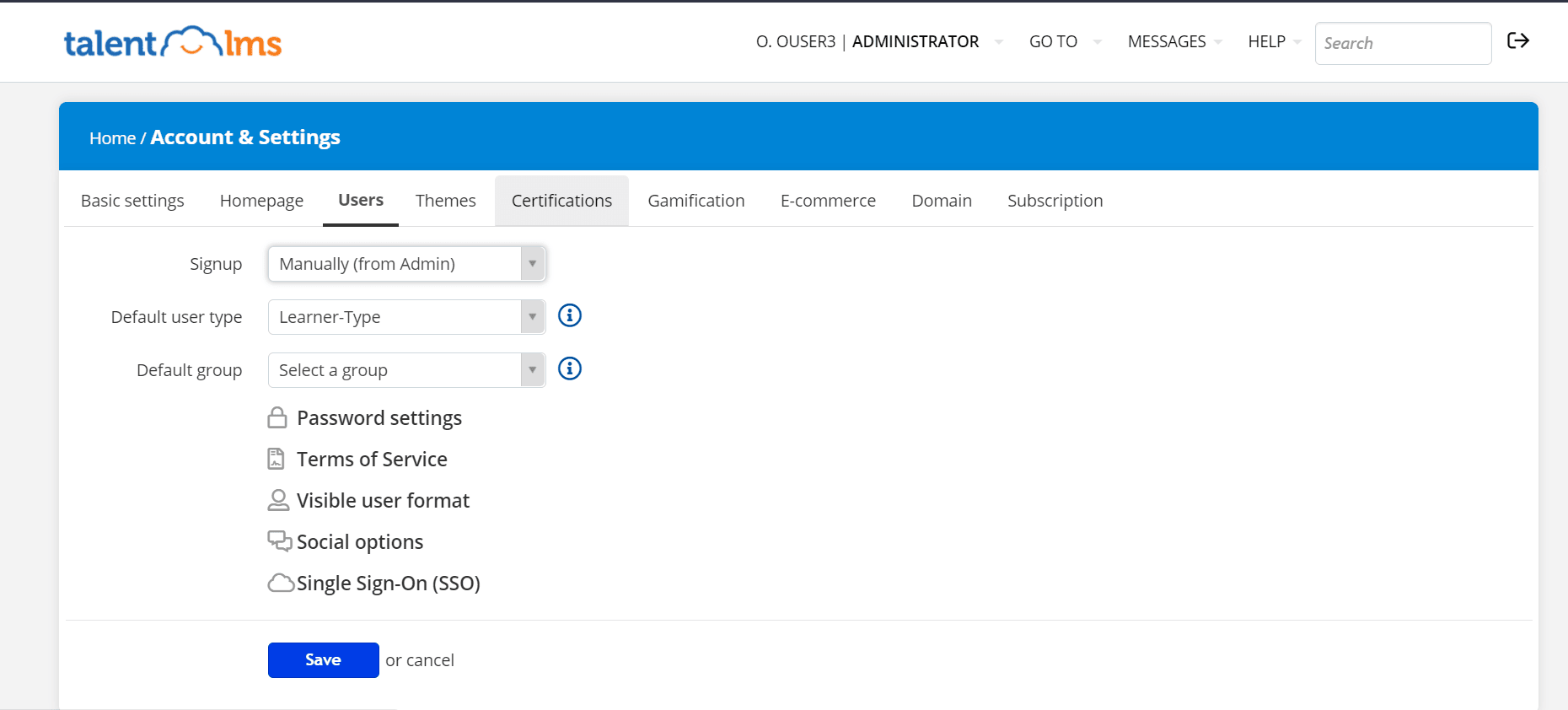

- Accédez à ACCOUNT & SETTINGS > Utilisateurs.

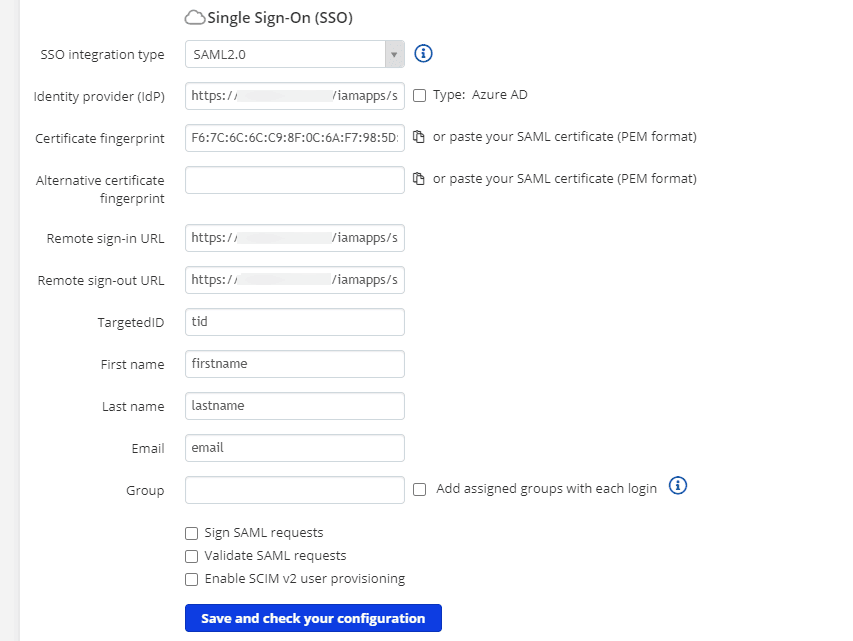

- Cliquez sur Single Sign-On (SSO).

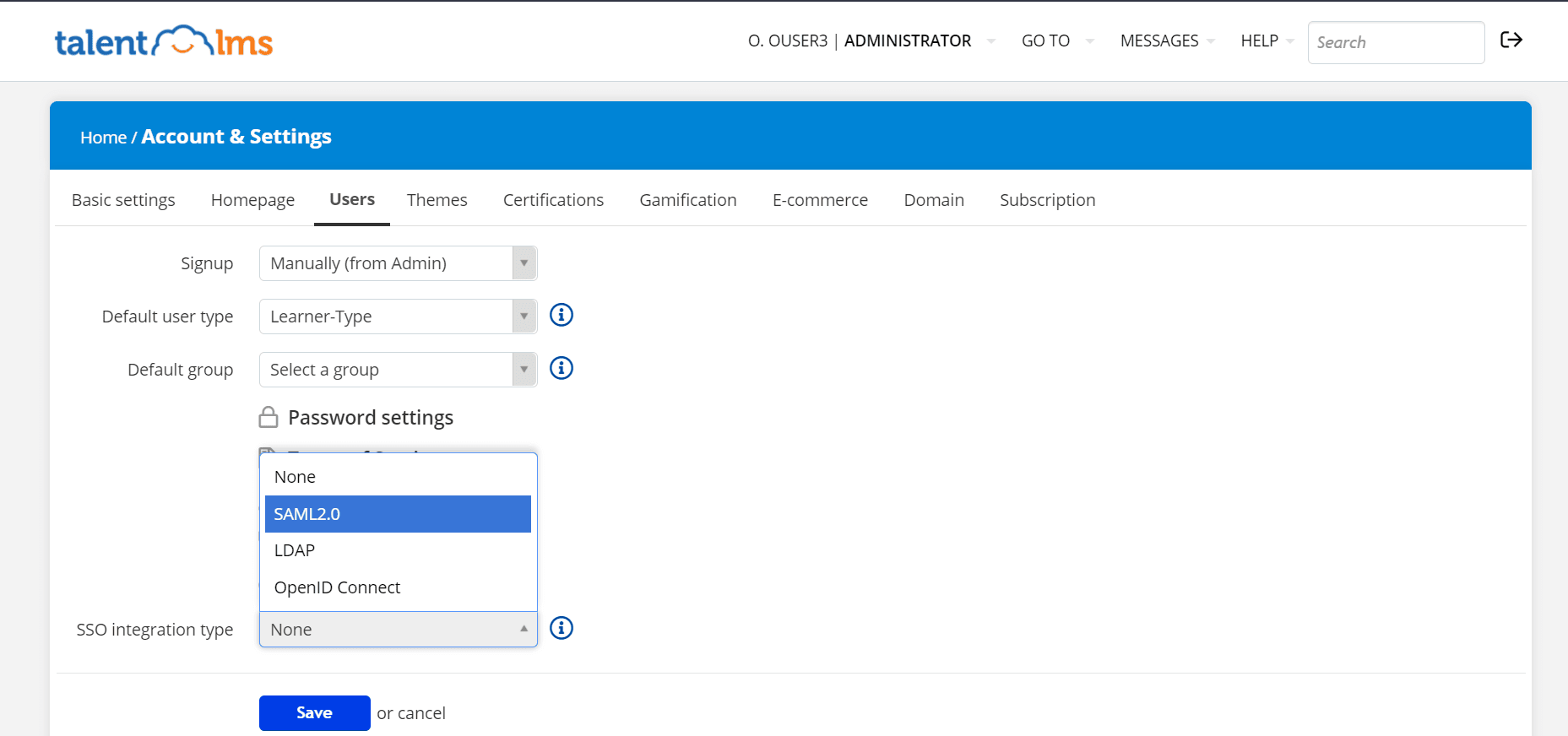

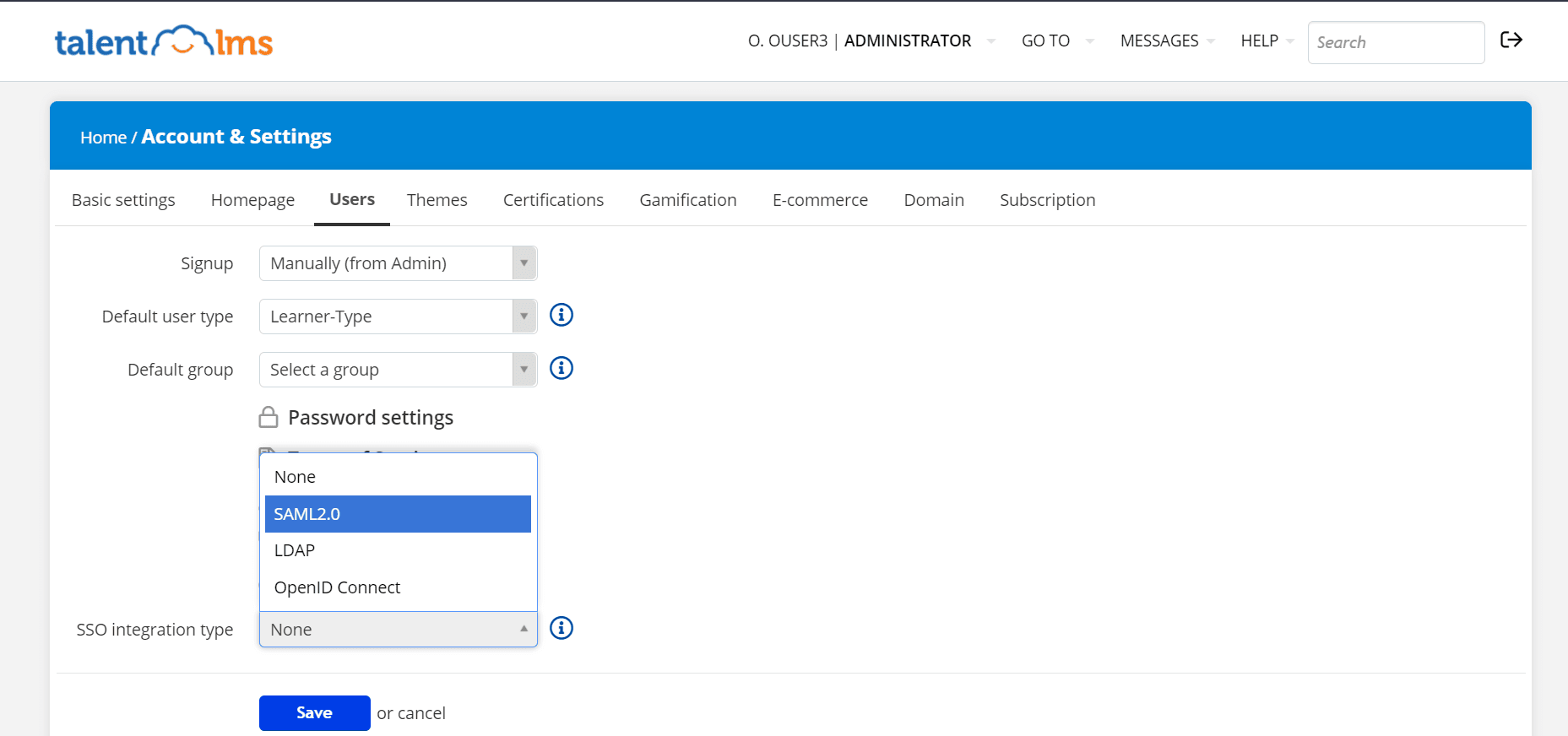

- Dans la liste déroulante Type d’intégration SSO choisissez SAML 2.0.

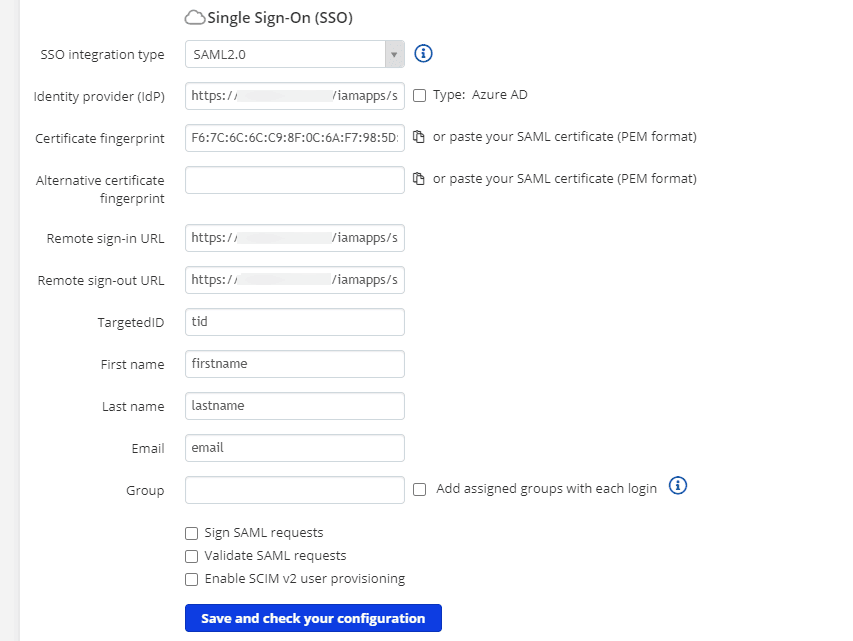

- Saisissez les valeurs copiées à l’étape 6 des prérequis correspondant à Identity Provider, empreinte du certificat, URL de connexion distante et URL de déconnexion distante Identity Provider :.

- Entity ID Empreinte du certificat :

- SHA1 FingerPrint URL de connexion distante :

- Login URL URL de déconnexion distante :

- Logout URL Saisissez également

- Targeted ID, prénom, nom de famille Email, ainsi que en utilisant les valeurs indiquées ci-dessous. Targeted ID :

- tid Prénom :

- first_name Nom de famille :

- last_name Email :

- email Enregistrez et vérifiez votre configuration

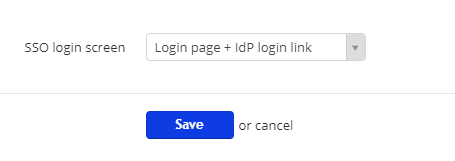

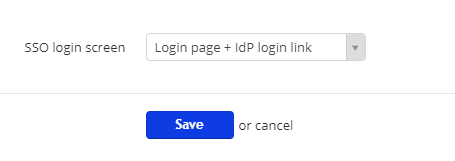

- Cliquez sur Écran de connexion SSO.

- Dans la liste déroulante Page de connexion + lien de connexion IdP choisissez Ensuite, cliquez sur.

- Enregistrer Configuration d'ADSelfService Plus.

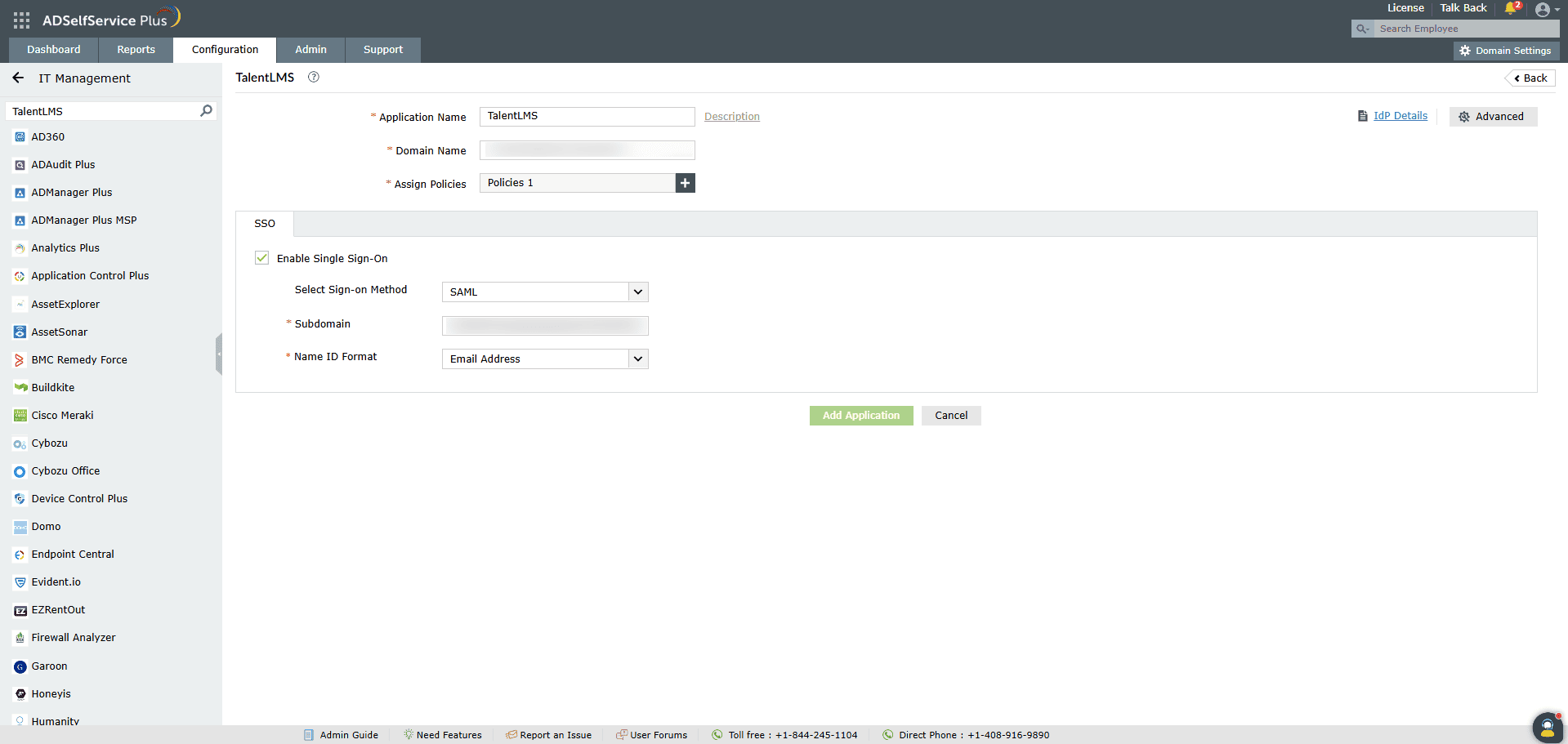

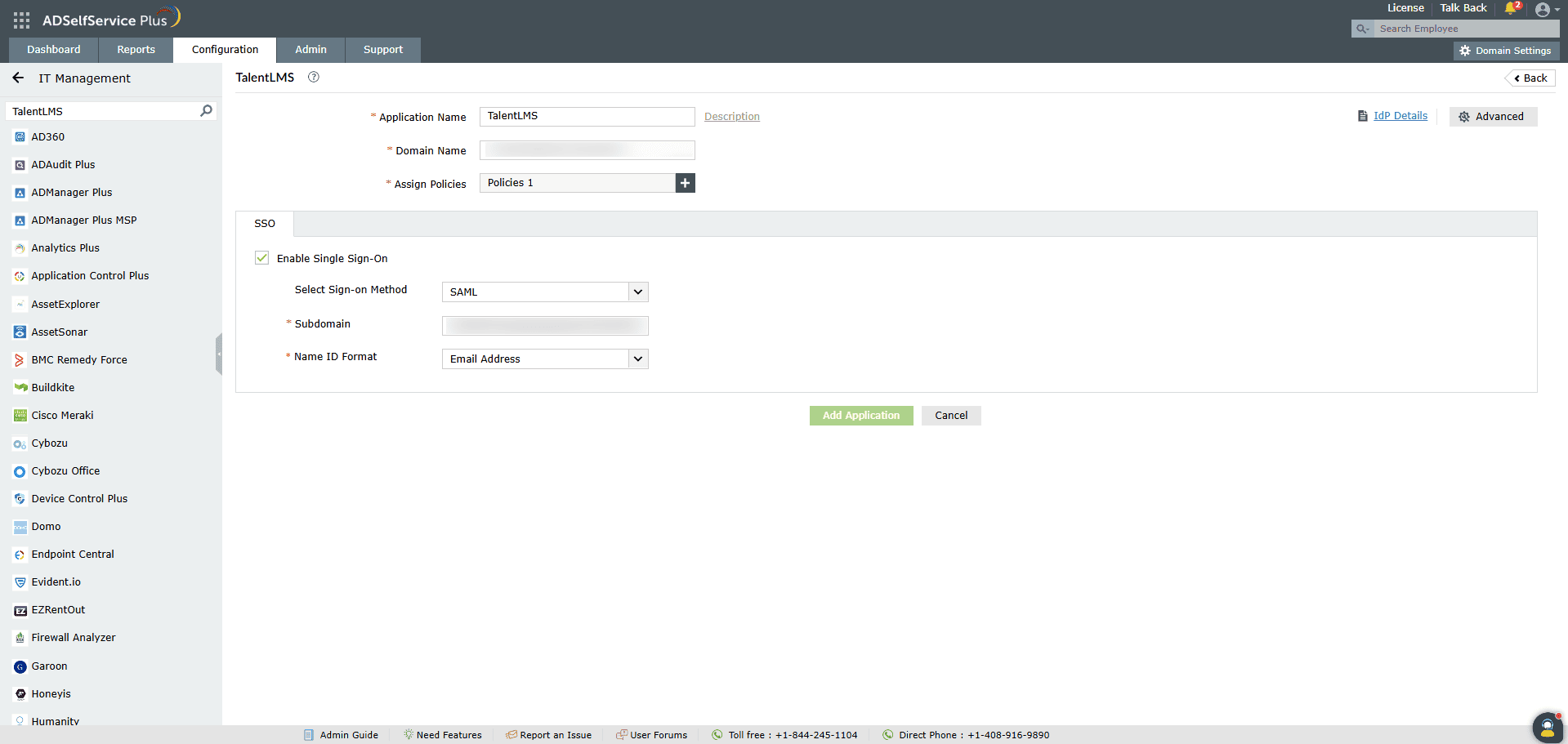

Revenez à la console ADSelfService Plus.

- Saisissez le

- Nom de l’application Description URL de déconnexion distante Nom de domaine.

- Nom de l’application de votre compte TalentLMS. Par exemple, si vous utilisez johndoe@thinktodaytech.com pour vous connecter à TalentLMS, alors thinktodaytech.com est le nom de domaine. Dans le champ

- Affecter des politiques , sélectionnez les politiques pour lesquelles le SSO doit être activé ADSelfService Plus vous permet de créer des politiques basées sur les OU et groupes pour vos domaines AD. Pour créer une politique, allez à.

Remarque : Configuration > Self-Service > Configuration de politiques > Ajouter une nouvelle politique Sous l’onglet.

- SSO , sélectionnez Activer le Single Sign-On Choisissez.

- SAML dans la liste déroulante Sélectionner la méthode . Saisissez le nom du

- Sous-domaine . Par exemple, si l’URL de votre portail est https://self-service.talentlms.com, saisissez self-service comme sous-domaine.Dans le champ

- Affecter des politiques Format de l'ID de nom , choisissez le format de la valeur de l’attribut de connexion utilisateur spécifique à l’application.

Remarque : Utilisez Non spécifié comme option par défaut si vous ne connaissez pas le format de la valeur de l’attribut de connexion utilisé par l’application.

- Cliquez sur Ajouter une application.

Vos utilisateurs devraient désormais pouvoir se connecter à TalentLMS via ADSelfService Plus.

Remarque : Pour TalentLMS, les flux initiés par l’IdP et par le SP sont pris en charge.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Posez vos questions sur le forum.

-

Demandez des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d’aide pour la mise en œuvre ?

Essayez OnboardPro