Configuration du SSO SAML pour KiteWorks

Ces étapes vous guideront dans la mise en place de la fonctionnalité de single sign-on entre ADSelfService Plus et KiteWorks.

Prérequis

-

Connectez-vous à ADSelfService Plus en tant qu’administrateur.

- Naviguez vers Configuration → Self-Service → Password Sync/Single Sign On → Ajouter une application, puis sélectionnez KiteWorks parmi les applications affichées.

Remarque : Vous pouvez également trouver KiteWorks l’application dont vous avez besoin à partir de la barre de recherche située dans le volet de gauche ou l’option de navigation alphabétique dans le volet de droite.

-

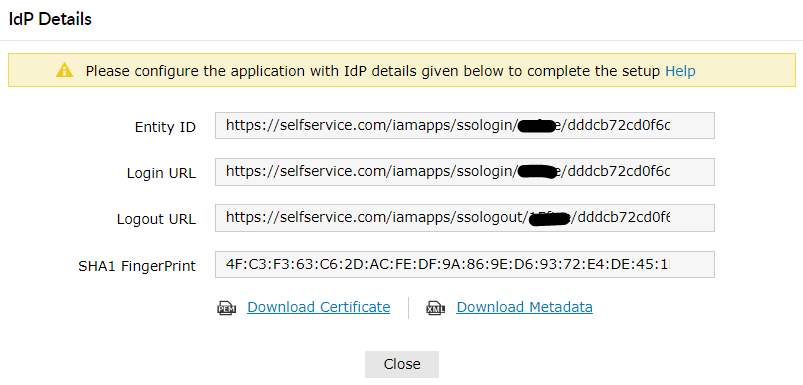

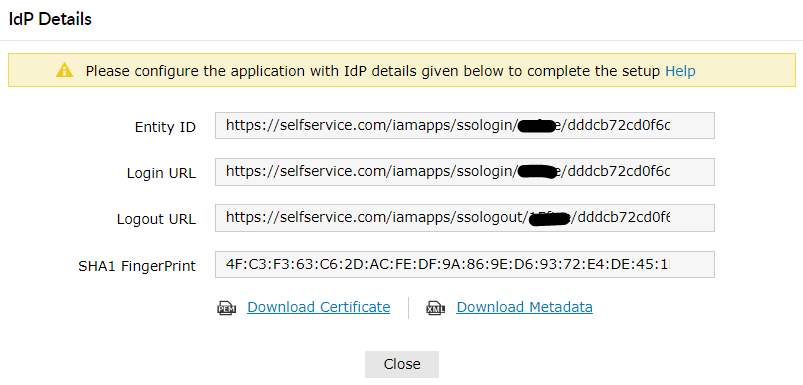

Cliquez sur Détails IdP dans le coin supérieur droit de l’écran.

-

Dans la fenêtre pop-up qui apparaît, copiez l’ID d’entité, l’URL de connexion, l’URL de déconnexion et téléchargez le certificat SSO en cliquant sur leTélécharger le certificat.

Étapes de configuration de KiteWorks (Fournisseur de service)

-

Connectez-vous à KiteWorks avec vos identifiants administrateur. (https://<subdomain>.KiteWorks.com)

-

Dans le panneau supérieur, cliquez surApplications.

-

Naviguez vers Authentication → Authorization → Configuration SSO

- Sous SAML, collez l’URL copiée à l' étape 4 des Prérequis, dans les champs Entity ID, URL du service SSO et URL du service SLO.

-

Ouvrez le certificat téléchargé en tant que fichier texte. Copiez et collez son contenu dans le champ texte Certificat RSA.

-

Vous pouvezsauvegarder la configuration.

Étapes de configuration d’ADSelfService Plus (Fournisseur d’identité)

-

Maintenant, passez à la page de KiteWorks configuration d’ADSelfService Plus.

-

Saisissez le nom de l’application et la description.

-

Dans le champ Assign Policies , sélectionnez les politiques pour lesquelles le SSO doit être activé.

Remarque :ADSelfService Plus vous permet de créer des politiques basées sur OU et groupes pour vos domaines AD. Pour créer une politique, allez dans Configuration → Self-Service → Policy Configuration → Ajouter une nouvelle politique.

-

Sélectionnez Activer le Single Sign-On.

-

Saisissez le Nom de domaine de votre KiteWorks compte. Par exemple, si vous utilisez johndoe@thinktodaytech.com pour vous connecter à KiteWorks, alors thinktodaytech.com est le nom de domaine.

-

Saisissez leSP Identifier de votre compte KiteWorks dans le champ SP Identifier. (https:// <SP_Identifier>.kiteworks.com)

- Dans le champ Dans le champ Format Name ID

, choisissez le format de la valeur d’attribut de connexion utilisateur spécifique à l’application.Remarque : Utilisez Non spécifié

-

comme option par défaut si vous n’êtes pas sûr du format de la valeur d’attribut de connexion utilisée par l’application.Cliquez sur

Remarque :

Ajouter une application

Retour en haut

Politique de confidentialité

-

Vous ne trouvez pas ce que vous cherchez ?

Visitez notre communauté

-

Publiez vos questions dans le forum.

Demander des ressources supplémentaires

-

Envoyez-nous vos besoins.

Besoin d’aide pour la mise en œuvre ?

Essayez OnboardPro