Configuration du SSO SAML pour MangoApps

Ces étapes vous guideront dans la configuration de la fonctionnalité de connexion unique entre ADSelfService Plus et MangoApps

Prérequis

-

Connectez-vous à ADSelfService Plus en tant qu’administrateur.

- Accédez à Configuration → Libre-service → Synchronisation mot de passe / Single Sign On → Ajouter une application, et sélectionnez MangoApps parmi les applications affichées.

Remarque : Vous pouvez également trouver MangoApps l’application dont vous avez besoin via la barre de recherche située dans le volet de gauche ou l’option de navigation alphabétique dans le volet de droite.

-

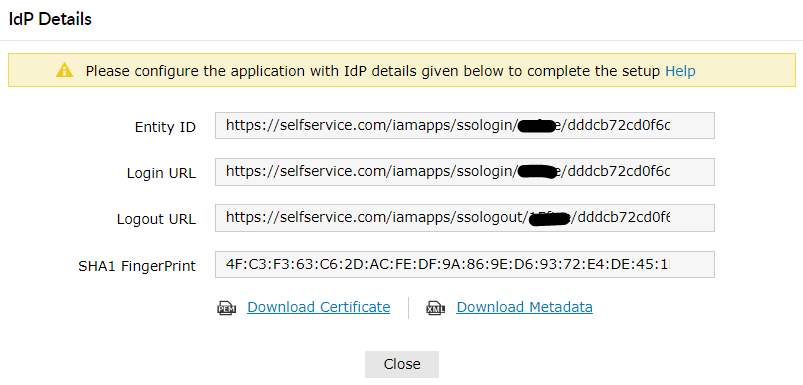

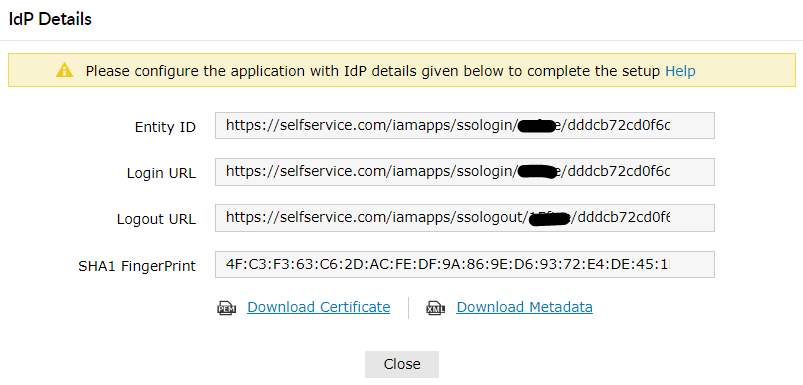

Cliquez sur Détails IdP dans le coin supérieur droit de l’écran.

-

Dans la fenêtre contextuelle qui apparaît, notez les valeurs de URL de connexion, URL de déconnexion. et téléchargez le certificat SSO en cliquant sur Télécharger le certificat.

Étapes de configuration de MangoApps (Fournisseur de service)

-

Connectez-vous maintenant à votreMangoApps compte administrateur.

-

Accédez à Admin → Intégration → Single Sign-On → SAML.

-

Activez Autoriser la connexion fédérée basée sur SAML pour le domaine .

-

Dans les champs URL de l’émetteur et Point de terminaison SAML 2.0 (HTTPS) , saisissez la valeur de l’URL de connexion que vous avez enregistrée à l’Étape 4 du Prérequis.

-

Dans les champs Dans le champ URL de déconnexion à distance, saisissezl’URL de déconnexion que vous avez enregistrée à l’Étape 4 du Prérequis.

-

Dans les champs Certificat X.509 , collez le contenu que vous avez copié à l’Étape 6 du Prérequis.

-

Cliquez surEnregistrer les paramètres.

Étapes de configuration de ADSelfService Plus (Fournisseur d’identité)

-

Maintenant, passez à la page de configuration MangoApps d’ADSelfService Plus.

-

Saisissez le Nom de l’application et Description.

-

Dans le champ Attribuer des politiques , sélectionnez les politiques pour lesquelles le SSO doit être activé.

Remarque :ADSelfService Plus vous permet de créer des politiques basées sur l’OU et les groupes pour vos domaines AD. Pour créer une politique, allez à Configuration → Libre-service → Configuration des politiques → Ajouter une nouvelle politique.

-

Sélectionnez Activer Single Sign-On.

-

Saisissez le Nom de domaine de votre MangoApps compte. Par exemple, si vous utilisez johndoe@thinktodaytech.com pour vous connecter à MangoApps, alors thinktodaytech.com est le nom de domaine.

-

Dans les champs Dans le champ Identifiant SP, saisissez le nom de domaine dans l’URL. Par exemple, si l’URL de MangoApps est http://thinktodaytech.mangoapps.com, alors thinktodaytech est l’identifiant SP.

- Dans le champ Dans le champ Format de l’ID utilisateur, choisissez le format de la valeur de l’attribut de connexion utilisateur spécifique à l’application.

Remarque: Utilisez Non spécifié comme option par défaut si vous ne connaissez pas le format de la valeur de l’attribut de connexion utilisé par l’application

-

Cliquez surAjouter une application

Vos utilisateurs devraient maintenant pouvoir se connecter à MangoApps via ADSelfService Plus.

Remarque :

Pour MangoApps, les flux initiés par l’IdP et par le SP sont supportés.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Publiez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d’aide à la mise en œuvre ?

Essayez OnboardPro