Gestion intégrée des identités et des accès

Télécharger | DémoSIEM complet et UEBA

Télécharger | DémoGestion et rapports Active Directory

Télécharger | DémoAudit Active Directory en temps réel et UBA

Télécharger | DémoAnalyse et rapports de journaux en temps réel

Télécharger | DémoAudit et rapports Exchange Server

Télécharger | DémoCes étapes vous guideront dans la configuration du SSO SAML pour les utilisateurs Microsoft 365/Entra ID (anciennement Azure AD), en utilisant ADSelfService Plus comme fournisseur d’identité (IdP) et Microsoft 365/Entra ID comme fournisseur de services (SP).

Install-Module Microsoft.Graph -Scope CurrentUser

Connect-MgGraph -Scopes "Directory.AccessAsUser.All"

Remarque: Connectez-vous avec un compte Microsoft 365/Entra ID disposant des privilèges d’administrateur global.

Update-MgUserByUserPrincipalName -UserPrincipalName "<user_mailID>" -OnPremisesImmutableId "<immutable_id>"

New-MgUser -AccountEnabled:$true -UserPrincipalName "user01@selfservice.com" -MailNickname "user01" -OnPremisesImmutableId "

Get-MgUserByUserPrincipalName -UserPrincipalName "<user_mailID>" -Property UserPrincipalName, OnPremisesImmutableId | select UserPrincipalName, OnPremisesImmutableId

Connectez-vous à ADSelfService Plus en tant qu’administrateur.

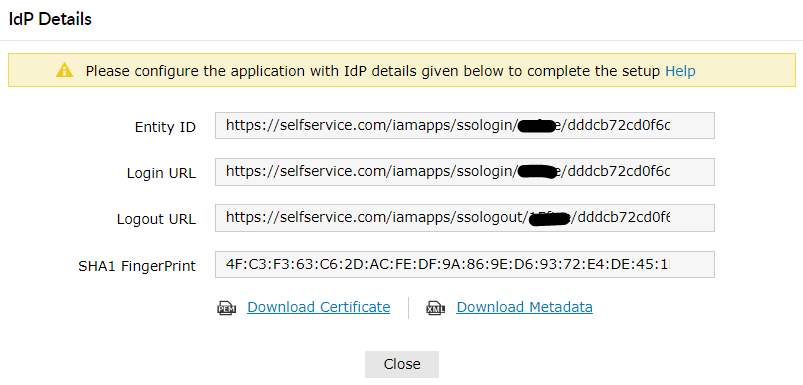

Dans la fenêtre contextuelle qui apparaît, copiez le ID d’entité, URL de connexion et URL de déconnexion et téléchargez le certificat SSO en cliquant sur le lien Télécharger le certificat.

Install-Module Microsoft.Graph -Scope CurrentUser

Connect-MgGraph -Scopes "Directory.AccessAsUser.All"

Get-MgDomain

$dom = "selfservice.com"

$url = "<valeur de l'URL de connexion>"

$uri = "<valeur de l'ID d’entité>"

$logouturl = "<valeur de l'URL de déconnexion>"

Exemple de valeurs :

$url = "https://selfservice.com:9251/iamapps/ssologin/office365/1352163ea82348a5152487b2eb05c5adeb4aaf73"

$uri = "https://selfservice.com:9251/iamapps/ssologin/office365/1352163ea82348a5152487b2eb05c5adeb4aaf73"

$logouturl = "https://selfservice.com:9251/iamapps/ssologout/office365/1352163ea82348a5152487b2eb05c5adeb4aaf73"

$cert = "MIICqjCCAhOgAwIBAgIJAN..........dTOjFfqqA="

New-MgDomainFederationConfiguration -DomainId $dom -IssuerUri $uri -PassiveSignInUri $url -SignOutUri $logouturl -SigningCertificate $cert -PreferredAuthenticationProtocol saml -federatedIdpMfaBehavior rejectMfaByFederatedIdp

Get-MgDomainFederationConfiguration -DomainId $dom | Format-List

Si vous avez déjà activé le SSO Microsoft 365/Entra ID avec un autre IdP ou souhaitez mettre à jour les paramètres SSO d’ADSelfService Plus, vous devez d’abord désactiver le SSO dans Microsoft 365/Entra ID, puis suivre les étapes de ce guide. Pour désactiver le SSO dans Microsoft 365/Entra ID, utilisez la commande ci-dessous :

$dom = "selfservice.com"

$federations = Get-MgDomainFederationConfiguration -DomainId $dom

Remove-MgDomainFederationConfiguration -DomainId $dom -InternalDomainFederationId $federations.Id

Veuillez noter que la modification ci-dessus peut prendre un certain temps avant d’être appliquée dans Microsoft 365/Entra ID.

Remarque: Utilisez Non spécifié comme option par défaut si vous n’êtes pas sûr du format de la valeur de l’attribut de connexion utilisé par l’application.

Remarque : ADSelfService Plus prend en charge les flux SSO SAML initiés par SP et IdP pour Microsoft 365/Entra ID.

Votre demande a été soumise à l’équipe de support technique ADSelfService Plus. Nos techniciens vous aideront dès que possible.

Copyright © 2026, ZOHO Corp. Tous droits réservés.