Utilizza la piattaforma di intelligence sulle minacce integrata per bloccare le minacce esterne dannose

Una minaccia esterna si riferisce al rischio che un'azienda venga sfruttata da un'origine esterna utilizzando malware, worm, e-mail di phishing e credenziali rubate. Motivati principalmente da un guadagno finanziario, gli attori delle minacce esterne cercano di rubare dati sensibili che risiedono all'interno di una rete e venderli sul dark web o di utilizzarli per far crollare l'azienda lanciando ransomware o attacchi Denial-of-Service (DoS).

Log360 esegue automaticamente la scansione della rete alla ricerca di indicatori di compromissione associati alle minacce esterne e attiva i flussi di lavoro configurati per contenere la minaccia nelle sue fasi iniziali. La piattaforma di soluzione integrata di intelligence sulle minacce aiuta a correlare i feed delle minacce con le attività di rete per individuare efficacemente i malintenzionati nei locali della rete.

Blocca gli exploit delle risorse rivolte al pubblico

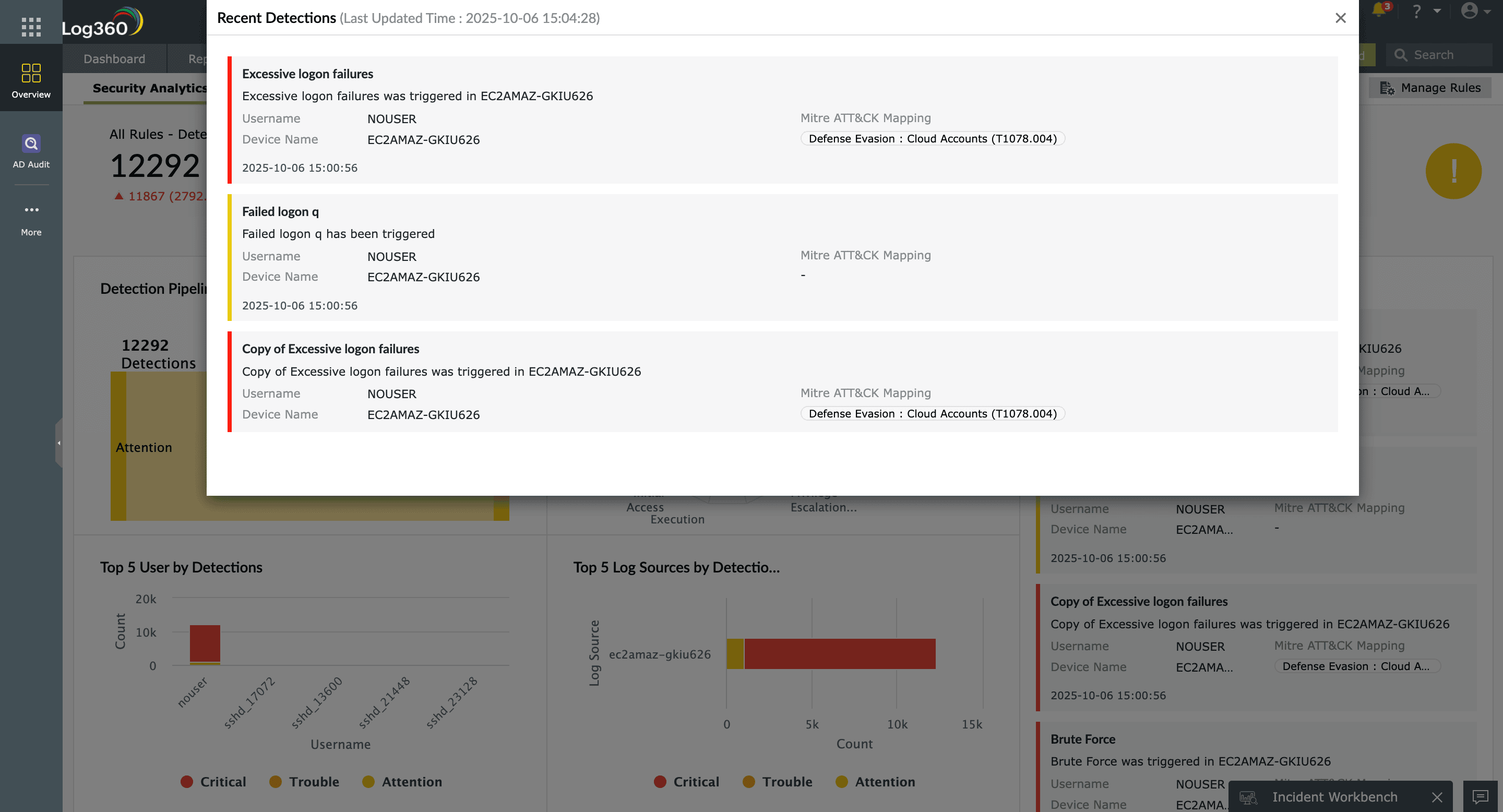

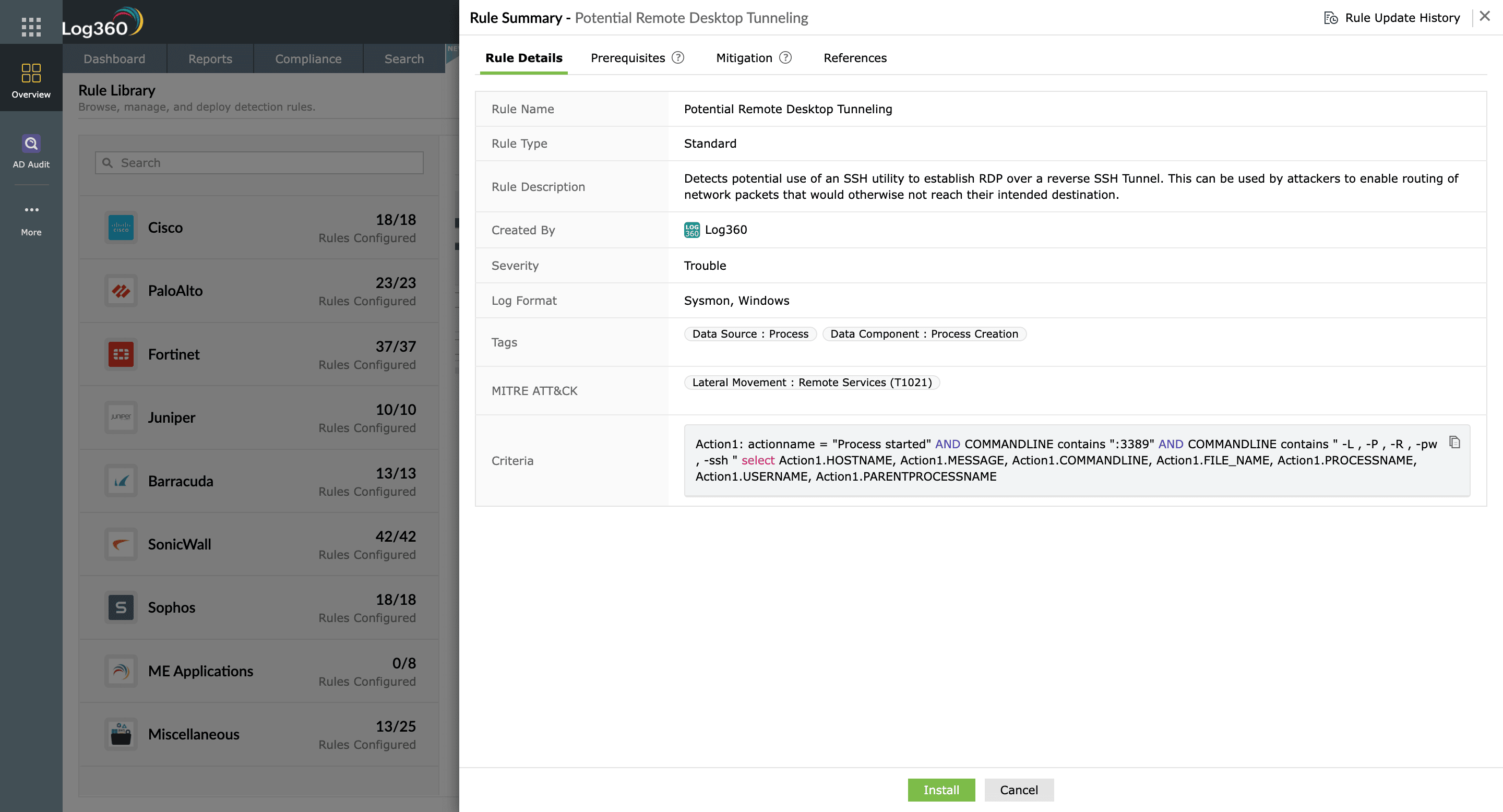

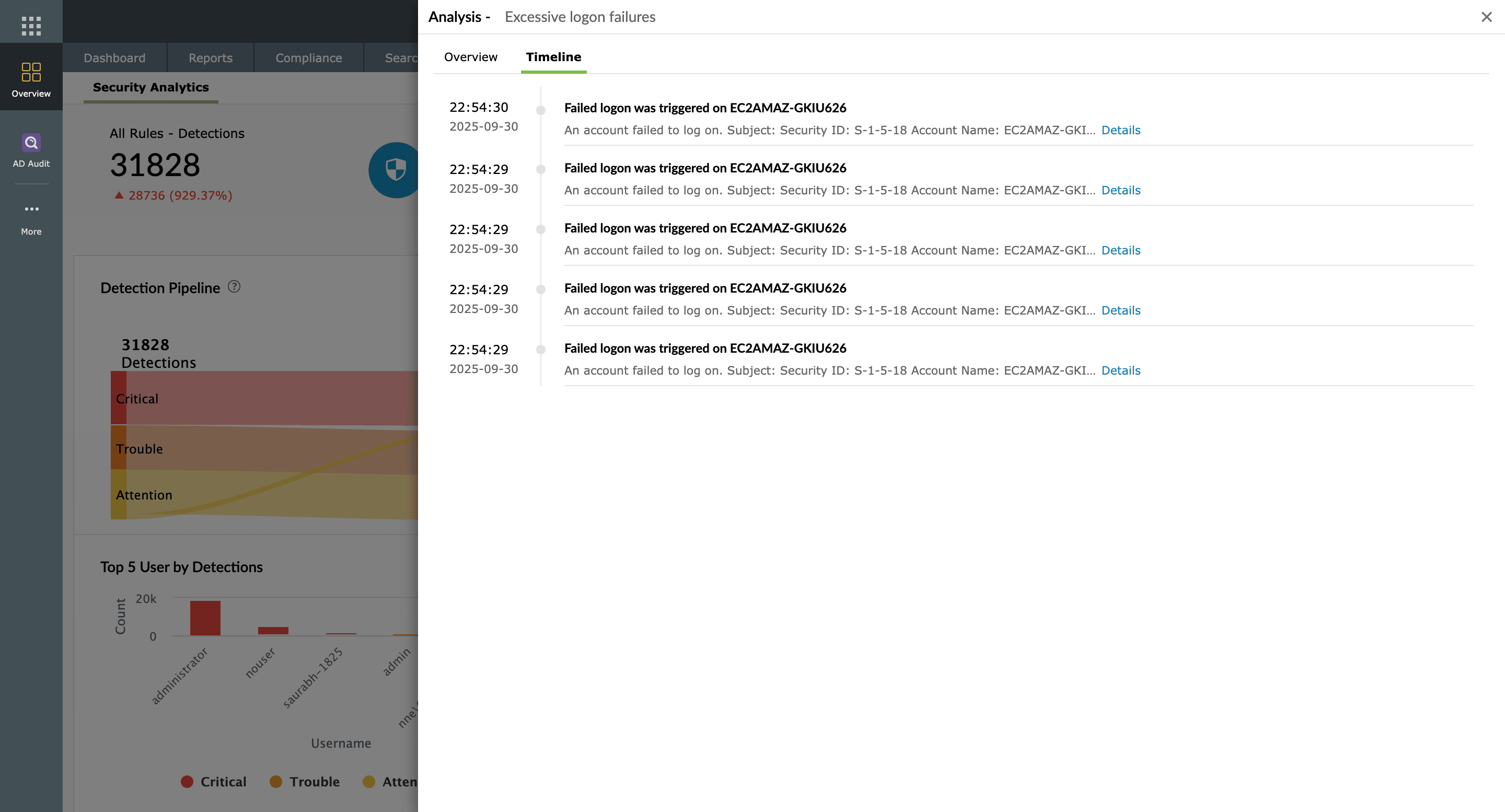

I punti deboli delle workstation, dei server e delle applicazioni rivolte a internet vengono spesso sfruttati da attori delle minacce esterni per ottenere un punto d'appoggio nella rete aziendale. Log360 aiuta a monitorare i registri di queste risorse critiche per rilevare comportamenti anomali che potrebbero indicare un tentativo di sfruttamento riuscito. Il suo motore di analisi della sicurezza in tempo reale, che utilizza il framework MITRE ATT&CK, fornisce informazioni dettagliate sui tentativi di attacco SQL injection, sui potenziali exploit del Remote Desktop Protocol, sulle esecuzioni di codice remoto e altro ancora.

Rileva i processi non autorizzati

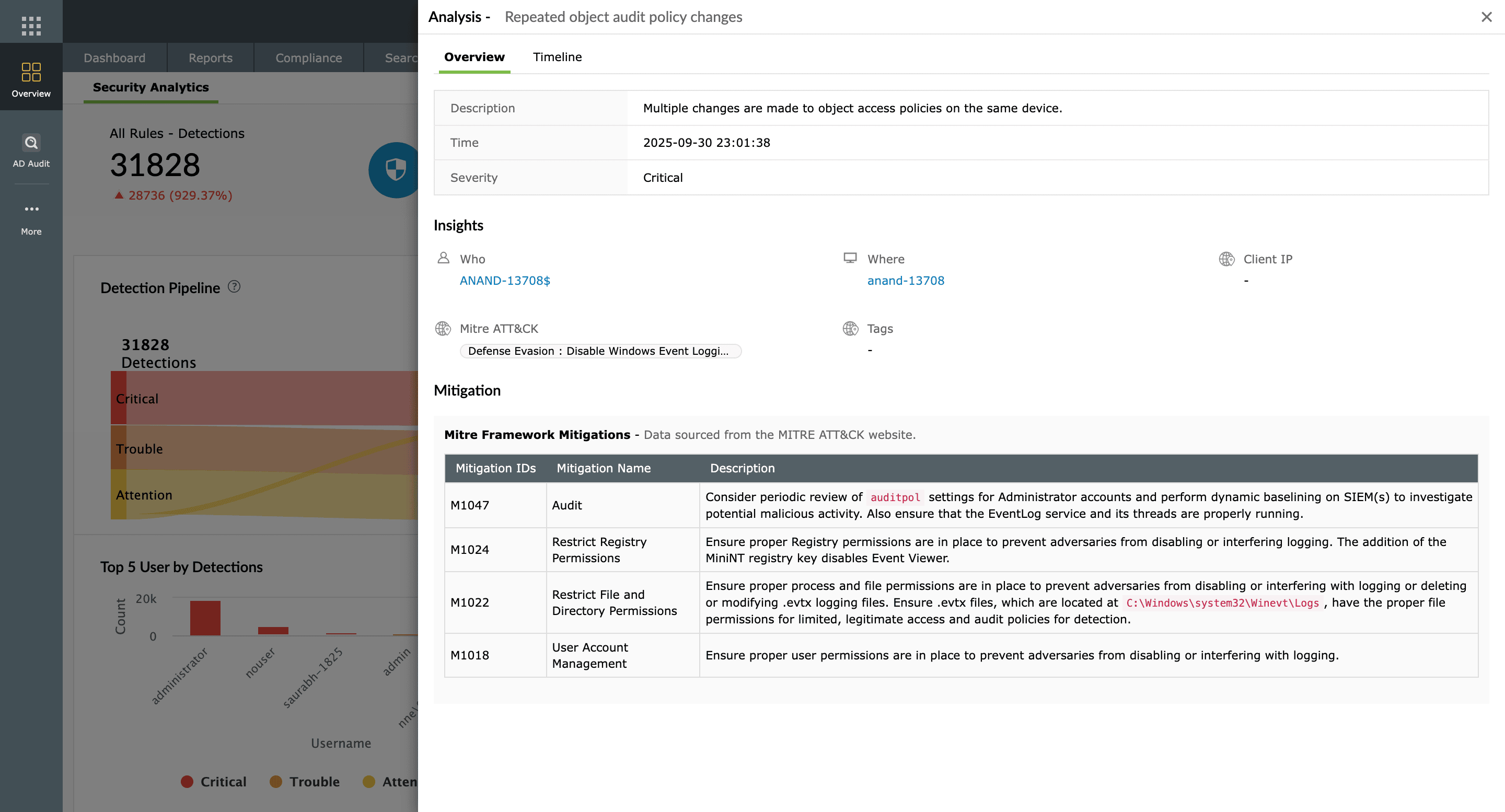

Qualsiasi cosa, dal malware agli strumenti dei pirati informatici utilizzati per rubare le credenziali, può essere considerata un processo non autorizzato. Log360 rileva automaticamente software, servizi e processi dannosi in esecuzione sugli endpoint e sui server delle workstation. La sequenza temporale dell'evento imprevisto fornisce tutti gli eventi associati all'endpoint e all'account utente compromessi. È possibile ridurre al minimo i danni analizzando prima la causa e quindi terminando questi processi dannosi utilizzando le regole del flusso di lavoro. Log360 non solo rileva i processi dannosi, ma aiuta anche a contenere la diffusione degli attacchi ransomware.

Identifica e blocca le origini dannose

Rilevare le minacce esterne è difficile a causa della loro natura dinamica. La piattaforma di intelligence sulle minacce di Log360 viene continuamente arricchita con feed contestuali delle minacce e offre piena visibilità sulle minacce alla sicurezza della tua azienda. Con l'analisi avanzata delle minacce della soluzione, è possibile ottenere informazioni dettagliate sulle origini delle minacce (IP, domini e URL dannosi) che tentano di stabilire connessioni alla rete, i tipi di minacce (phishing, attacchi malware e altro) e il percorso di correzione consigliato. Log360 associa un punteggio di reputazione per ogni fonte dannosa per contribuire a rendere la valutazione delle minacce più efficiente.

Rileva la compromissione dell'account utente

La compromissione riuscita dell'account degli utenti con accesso privilegiato può causare danni sostanziali senza attivare gli allarmi comuni associati ad attacchi esterni. Log360 individua le compromissioni degli account utente con l'analisi del comportamento degli utenti e delle entità (UEBA) basata sull'apprendimento automatico (ML). Il modulo di gestione del rischio integrato e dinamico di Log360 associa i punteggi di rischio a ogni attività dell'utente per rilevare con precisione gli account utente compromessi. Più alto è il punteggio di rischio, maggiore è la minaccia che l'account utente rappresenta per la rete. Utilizzando queste informazioni, è possibile eseguire operazioni di correzione immediate, ad esempio disabilitando gli account utente con il modulo del flusso di lavoro degli eventi imprevisti.

Scopri gli attacchi ransomware

Gli attacchi ransomware sono popolari tra gli utenti malintenzionati esterni a causa delle loro percentuali di successo. Log360 protegge i dati sensibili dagli attacchi ransomware fornendo notifiche in tempo reale per gli eventi di sicurezza che potrebbero potenzialmente trasformarsi in un attacco ransomware. I professionisti della sicurezza possono indagare e rispondere rapidamente a queste minacce con tempistiche degli incidenti, indagine forense e regole del flusso di lavoro automatizzate. Con Log360 è possibile intervenire nelle prime fasi degli attacchi ransomware e bloccarli prima che si diffondano.

Intercetta le minacce persistenti avanzate

Le minacce persistenti avanzate (APT) sono attacchi mirati lanciati da pirati informatici altamente qualificati. Questi utenti malintenzionati si infiltrano nella rete con tattiche e tecniche sofisticate e si muovono lateralmente nella rete per lunghi periodi per evitare il rilevamento. Le APT sono più difficili da rilevare perché l'intrusione, il movimento laterale e l'esfiltrazione possono eludere le tecniche di rilevamento tradizionali.

Approcci difensivi moderni, come l'UEBA basato su apprendimento automatico può aiutare a scoprire queste tecniche in modo accurato. L'UEBA di Log360 rileva le APT in diverse fasi attraverso attività anomale come traffico di rete irregolare, accessi insoliti, accessi sospetti alle risorse e altro ancora. Con i report di indagine dettagliati di Log360 in cui ogni attività è legata a un punteggio di rischio, un analista della sicurezza può tracciare meglio i passi degli utenti malintenzionati e fermarli prima che causino danni.